- Simplewall aplica filtros con WFP, convive con el firewall de Windows y facilita un modo restrictivo por aplicación.

- Windows Firewall ofrece control bidireccional, perfiles, logs y reglas por programa, puerto, servicios y protocolos.

- El enfoque por capas (Windows + Simplewall) mejora privacidad, reduce telemetría y mantiene compatibilidad.

- La seguridad se completa con buenas prácticas: router, actualizaciones, antivirus verificado y VPN en redes públicas.

Cuando trabajamos conectados, el riesgo está a la vuelta de la esquina y no conviene dejarlo para otro día. Un cortafuegos bien ajustado y bajo control del usuario es uno de esos escudos que marcan la diferencia frente a conexiones indeseadas, programas curiosos y ataques oportunistas.

Precisamente por eso, merece la pena mirar con lupa Simplewall y el propio firewall de Windows. La combinación de Windows Filtering Platform (WFP) y reglas claras te permite decidir qué sale y entra de tu equipo, de forma sencilla, portátil y sin tener que pelearte con menús crípticos.

Firewall: qué es y cómo te protege

Un cortafuegos es ese guardia en la puerta de tu red que decide qué paquetes pasan y cuáles no. Su trabajo consiste en permitir o denegar tráfico según reglas que tú mismo defines: por programa, por puerto, por protocolo, por IP de origen o destino, etc.

En redes locales confiables se suele optar por ser más permisivos, pero ojo con el matiz: si marcas tu red como pública, Windows aplica políticas más restrictivas por defecto. Esto encaja con los firewalls SPI (Stateful Packet Inspection), que permiten respuestas a tráfico originado por ti y bloquean conexiones no solicitadas.

Hay dos enfoques típicos a la hora de plantear la última regla implícita: permisivo (permitir todo salvo lo que bloquees) y restrictivo (denegar todo salvo lo que permitas). El primero cuadra en muchos escenarios de LAN; el segundo es el habitual en WAN o cuando el equipo está en redes públicas.

Para no perderte al crear reglas, piensa siempre en el sentido del tráfico. Entrante y saliente no son lo mismo, ni tampoco IP local y remota. Cometer un error aquí significa elaborar una regla que nunca se aplica, y pasa más de lo que crees.

Qué ofrece el cortafuegos de Windows

El firewall de Windows ha crecido con los años y hoy es una pieza bastante completa; aprender a configurar correctamente el firewall ayuda. Permite controlar tráfico de entrada y salida con reglas detalladas, bloqueando o dejando pasar paquetes en función de IPs, protocolos o puertos concretos.

Además incorpora monitorización e informes para auditar eventos. Los registros de seguridad ayudan a descubrir anomalías, a entender por qué algo no conecta y a depurar reglas problemáticas.

Otra baza clave es el soporte de perfiles de red: dominio, privado y público. El cortafuegos adapta su comportamiento automáticamente al entorno en el que te conectas, lo que equilibra protección y comodidad.

También se integra con otras capas defensivas como Microsoft Defender. El resultado es una protección más holística que combina antimalware y filtrado de red.

Como toda tecnología, no es infalible y tiene peajes. Analizar paquetes consume recursos y mantener reglas puede ser complejo si no tienes costumbre. Aun así, bien configurado cubre con nota la mayoría de escenarios domésticos y pymes.

Configuración avanzada en Windows: dónde tocar y qué hace cada cosa

Para entrar en harina, ve a Panel de control y abre Firewall de Windows Defender; después pulsa en Configuración avanzada. Ahí se despliega la consola con Reglas de entrada, Reglas de salida y Supervisión, además de las propiedades por perfil.

De fábrica, los tres perfiles (dominio, privado y público) comparten una idea: en entrada se bloquea todo lo que no coincida con una regla. En salida, la política habitual es permisiva salvo que hayas creado algún bloqueo concreto.

Desde Propiedades de Firewall de Windows Defender puedes afinar por perfil. Activa o desactiva el firewall, cambia políticas de entrada/salida, ajusta notificaciones y define el archivo de log para que los eventos se registren donde te interese.

También puedes dictar cómo tratar conexiones IPsec o escritorio remoto. Los túneles autenticados son confiables y se pueden relajar ciertas restricciones si tu caso lo requiere, así que revisa esa sección si usas VPN corporativa.

En Supervisión verás todas las reglas activas y sus parámetros. Un clic derecho y Propiedades te permite editar cualquier detalle sin recrear la regla desde cero, lo cual agiliza mucho los ajustes finos.

Tipos de reglas en el firewall de Windows

Cuando crees una nueva regla (Nueva regla en entrada o salida), verás cuatro tipos disponibles. Elegir bien el tipo ahorra tiempo y errores porque cada asistente guía por campos distintos.

Regla de Puerto: filtra TCP o UDP por número de puerto. Puedes usar listas (21,20,22) o rangos (5000-5100) en una misma regla. Muy práctica para servicios conocidos o diagnósticos de puertos concretos.

Regla Predefinida: Windows trae reglas para sus propios servicios. Habilitar o deshabilitar aquí acelera la gestión de funciones del sistema sin tener que construir la regla desde cero.

Regla Personalizada: es la navaja suiza. Permite afinar por protocolo (TCP, UDP, ICMPv4, ICMPv6, GRE, HOPOPT, IGMP, IPv6-Route, IPv6-NoNxt, IPv6-Opts, VRRP, PGM, L2TP, etc.), por puertos locales y remotos, y por ámbito de direcciones.

En ámbito, puedes definir direcciones IP locales y remotas, subredes y rangos. Selecciona “Estas direcciones IP” y utiliza Agregar para introducir subredes o intervalos tanto de origen como de destino.

El asistente cierra siempre con la acción (permitir, permitir si es segura, bloquear), el perfil de aplicación (dominio/privado/público) y el nombre de la regla. Pon descripciones claras para identificar rápido la intención sin releer todo el detalle.

Abrir puertos y bloquear por carpeta: casos prácticos

Para abrir un puerto concreto, entra en Configuración avanzada, crea una regla de entrada personalizada y especifica el puerto TCP o UDP. Recuerda replicar en salida si el flujo lo necesita y marca los perfiles donde debe aplicar.

Si algo deja de funcionar, deshabilita temporalmente la regla desde el clic derecho para verificar si es la causa. Volver a habilitarla o ajustar puertos y direcciones suele resolver el atasco sin tener que borrarla.

¿Bloquear una carpeta entera (por ejemplo, una suite instalada en una ruta común)? Con herramientas como Fab Firewall puedes añadir contenido de carpetas y que la utilidad cree reglas individuales en Windows. Así puedes cortar Internet de golpe a todos los ejecutables de esa ruta y ahorrar tiempo si gestionas muchas apps en el mismo directorio.

En segundo plano, Fab Firewall añade o quita reglas sobre el propio firewall de Windows, por lo que todo queda visible en la consola de reglas. Es un enfoque práctico cuando prefieres pensar en carpetas y no en ficheros sueltos.

Simplewall: qué es y qué no es

Simplewall es una utilidad ligera y de código abierto que se apoya en WFP (Windows Filtering Platform). No es una interfaz del firewall de Windows ni cambia su configuración interna; trabaja en paralelo aplicando filtros a nivel del sistema mediante WFP.

Una de sus virtudes es que puede convivir con el firewall de Windows activo. La herramienta arranca “vacía” y no hace nada hasta que activas los filtros, momento en el que entra en modo restrictivo de verdad: todo bloqueado salvo lo que tú permitas.

Al principio verás avisos solicitando permiso para conexiones nuevas. Permites o bloqueas y Simplewall guarda la decisión (si cambias el ejecutable de ruta, volverá a pedirlo). Esto reduce molestias una vez estabilizada tu lista de apps.

Incluye una lista de bloqueo de privacidad para recortar telemetría y servicios ruidosos. Cuenta con registro de paquetes descartados, soporte para servicios y la Microsoft Store, compatibilidad con IPv6 y traducciones, incluido español.

Hay reglas permanentes (persisten hasta que las cambies) y temporales (se purgan al reiniciar). Si Simplewall no está activo con los filtros instalados, el tráfico puede quedar bloqueado según tu configuración, por lo que conviene dejarlo cargado con el sistema cuando gobierna tus conexiones.

Descarga, instalación y puesta a punto de Simplewall

Descárgalo desde su web oficial o GitHub en versión instalable o portable. El programa ocupa poquísimo y la edición portable es perfecta para administradores o equipos de soporte que llevan sus herramientas en un USB.

Al abrirlo la primera vez, cambia el idioma a español desde Archivo > Configuración (o View > Language en builds antiguas). Aprovecha para marcar “Cargar al iniciar el sistema” si quieres que el control esté activo nada más arrancar Windows.

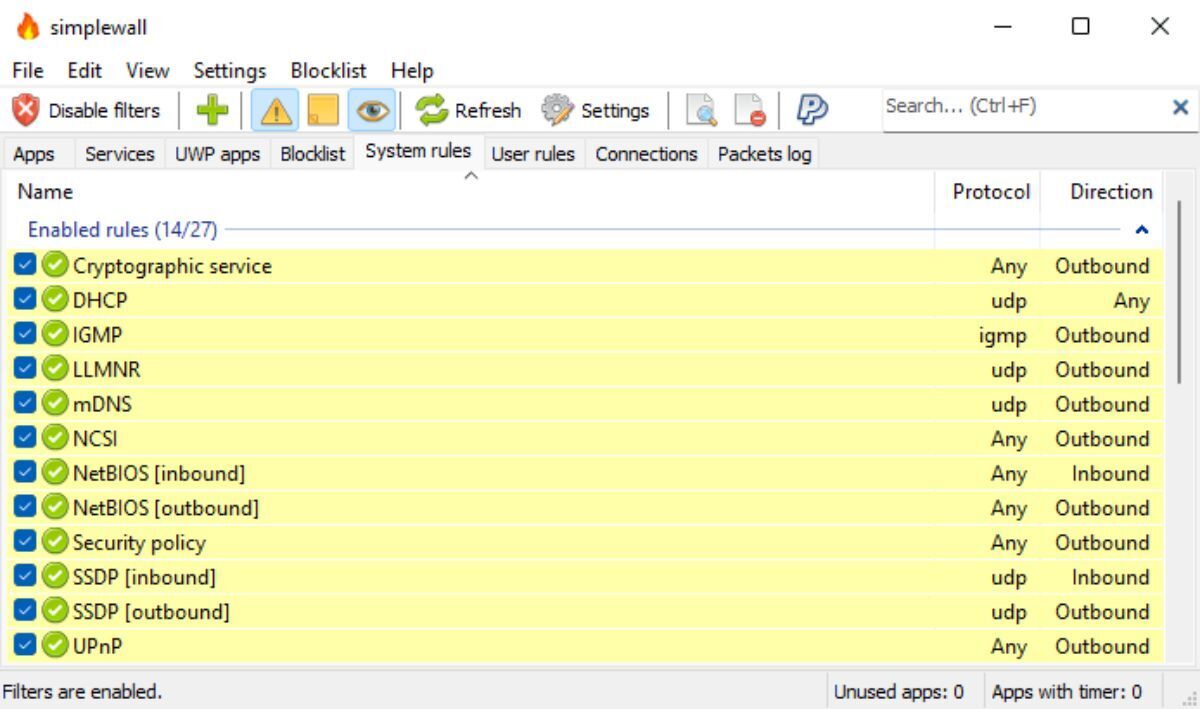

La interfaz se organiza en pestañas: Apps, Servicios, Paquetes, Lista de bloqueo, Reglas de usuario, etc. Hasta que no pulses “Activar filtros / Instalar filtros” no se aplica nada, así que puedes preparar tu set de reglas sin afectar al tráfico.

Para añadir elementos, haz clic derecho en el panel y elige Añadir: archivo, proceso, paquete o servicio. También puedes arrastrar ejecutables a la ventana. Una vez en la lista, pasarán a permitidos o bloqueados según vayas decidiendo.

El botón Permitir permite crear reglas temporales mediante su menú desplegable. Esto es útil para dar paso puntual a una app sin que la excepción se quede para siempre.

Crear reglas en Simplewall: del concepto a la práctica

Pulsa el botón “+” para crear una regla a tu medida. En General, ponle nombre, elige protocolo y familia (IPv4/IPv6), define la dirección (entrante, saliente o cualquiera) y la acción (permitir o bloquear). La pestaña Regla te deja fijar IP locales/remotas y puertos para granular al máximo.

En la pestaña Apps puedes asociar esa regla a un programa concreto o dejarla global. Si no seleccionas app, se aplica a todas, lo que es útil para bloqueos amplios (p. ej., cortar UDP saliente a un rango).

Guarda y revisa la pestaña Reglas de usuario para confirmar que está activa. Desde ahí puedes editar, desactivar temporalmente o eliminar sin tocar el resto de tu política.

Con los filtros activados, Simplewall clasificará con rapidez lo que permites, bloqueas o bloqueas en silencioso. En pocas sesiones tendrás un perfil estable en el que solo emergen peticiones nuevas cuando instalas o actualizas software.

Casos prácticos con Simplewall

Bloquear apps “charlatanas”: hay programas comerciales que contactan con múltiples dominios. Asigna un bloqueo saliente por defecto y permite solo lo imprescindible para su funcionamiento, reduciendo la “llamada a casa”.

Servicios de Windows: si te preocupa la telemetría, activa la lista de bloqueo de privacidad. Complementa con reglas propias contra destinos que identifiques en los registros de paquetes perdidos.

Portabilidad total: en modo portable, crea un simplewall.ini en la carpeta del ejecutable o cópialo desde %APPDATA%\USUARIO\simplewall. Así llevas tus ajustes contigo sin depender del perfil del sistema.

Convivencia con Windows Firewall: deja el firewall de Windows con su política base (sobre todo en entrada) y usa Simplewall para la capa de control por aplicación. Es un enfoque por capas que mantiene compatibilidad y trazabilidad.

Ventajas y límites de usar un firewall (y cómo mitigarlos)

Ventajas claras: integración nativa en Windows, control bidireccional, perfiles por red, filtro avanzado y registros. Sumar Simplewall aporta usabilidad, listas de privacidad y control rápido por app, con consumo de recursos muy contenido.

Inconvenientes a considerar: un firewall no lo es todo y puede dar falsa sensación de invulnerabilidad. Analizar paquetes añade carga y mantener reglas requiere algo de oficio, especialmente en entornos con mucho software.

La clave está en el equilibrio: combina antivirus/antispyware con un buen set de reglas. Si dudas, empieza por un modo restrictivo y ve abriendo lo necesario, revisando los logs para no dejar cabos sueltos.

Para usuarios avanzados, Simplewall permite imponer disciplina de “deny all” en saliente, que Windows Firewall no aplica por defecto. Eso eleva significativamente la privacidad y reduce tráfico innecesario.

Buenas prácticas adicionales de seguridad

Refuerza tu red empezando por el router: usa un cifrado moderno y una contraseña robusta. Evita WEP y credenciales débiles que caen con ataques de diccionario. Si no sabes si tu clave es fuerte, prueba con verificadores de complejidad fiables.

En Windows, revisa el perfil de red: si estás en casa y confías en los dispositivos, un perfil privado es razonable; si no, mantén público. Lo importante es que elijas el perfil coherente con el entorno, porque el firewall se ajusta en consecuencia.

Mantén el sistema y el navegador actualizados. Muchos ataques explotan vulnerabilidades ya parcheadas, y solo con aplicar actualizaciones cierras esas puertas traseras.

Comprueba que tu antivirus realmente detecta lo que debe. La prueba EICAR es una forma segura de verificar reacciones: si no salta, algo falla en tu protección o en su configuración.

En redes públicas, usa VPN. El cifrado del túnel evita miradas indiscretas sobre tu tráfico, especialmente cuando trabajas con servicios sensibles o credenciales.

En el navegador, instala extensiones solo desde fuentes oficiales y mantén todo al día. Una gran parte del malware entra por el navegador, así que aquí es donde empiezan muchas victorias defensivas.

Estrategia de reglas: cómo decidir entre permisivo y restrictivo

Si tu prioridad es no romper nada, arranca con una salida permisiva y bloquea casos puntuales. Es el enfoque más amable para oficinas pequeñas o usuarios sin experiencia, a costa de algo menos de control.

Si te preocupa la privacidad y la superficie de ataque, ve a por una salida restrictiva con Simplewall y deja entrada restrictiva en Windows. Te exigirá conceder permisos explícitos al principio, pero el resultado es mucho más ajustado a tus necesidades.

Recuerda el principio SPI: permitir respuestas al tráfico originado por ti y bloquear lo no solicitado. Es el patrón que mejor equilibra seguridad y funcionalidad cuando te mueves entre redes con diferente nivel de confianza.

A la hora de documentar, anota el porqué de cada regla sensible. Un texto claro en la descripción te ahorra horas cuando vuelvas meses después o cuando otro admin herede la configuración.

Trabajar el firewall de Windows con su consola avanzada y rematar con Simplewall para control granular por app es una jugada redonda. Ganas control, visibilidad y privacidad con un coste de aprendizaje asumible, y sin añadir servicios pesados al sistema.

Si alguna vez te has preguntado cuántos programas se conectan sin preguntar, la primera semana con Simplewall te abrirá los ojos. Tras ese periodo de sintonía fina, todo funciona más silencioso, más predecible y más seguro, que es justo lo que buscabas.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.