- Seguridad primero: mantén NLA activo, usa contraseñas fuertes y, fuera de tu red, prioriza VPN antes que exponer puertos.

- Configuración clave: habilita Escritorio remoto, ajusta firewall/puerto y autoriza usuarios adecuados.

- Conectividad versátil: clientes oficiales para Windows, macOS, iOS y Android permiten sesiones fluidas.

- Alternativas útiles: TeamViewer, AnyDesk, TSplus y RDS‑Tools simplifican soporte y añaden funciones extra.

Acceder al escritorio de un PC desde otra ubicación ya no es cosa de gurús: con el Protocolo de Escritorio Remoto de Microsoft puedes trabajar a distancia como si estuvieras delante del equipo. RDP te permite abrir sesiones seguras y fluidas desde Windows, macOS, iOS y Android, siempre que prepares bien el equipo de destino y cuides la seguridad.

Antes de tocar nada conviene entender que, al activar RDP, el equipo expone un servicio en la red. Esta exposición debe hacerse con cabeza: en redes de confianza, con contraseñas robustas y, si te conectas desde fuera, usando VPN o reglas estrictas de cortafuegos. Con ese enfoque, la experiencia es comodísima: abres la aplicación cliente, introduces el nombre o IP del equipo remoto y listo.

Qué es RDP y por qué es útil

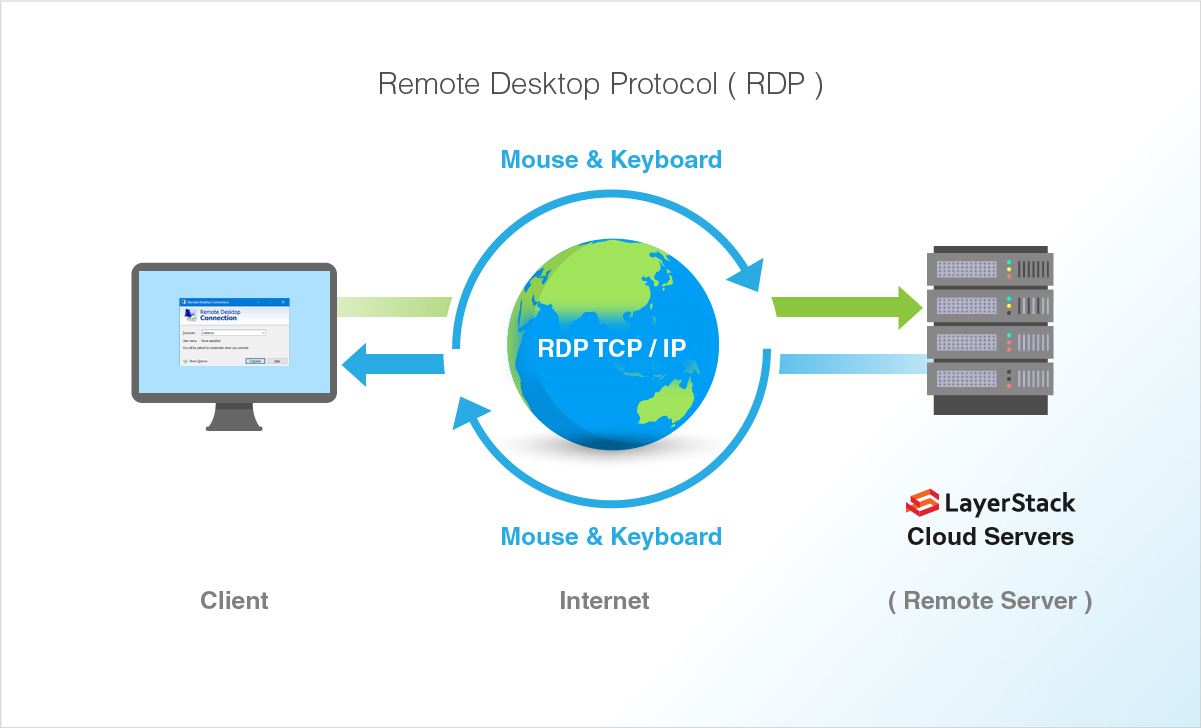

El Protocolo de Escritorio Remoto es una tecnología de Microsoft que transmite la pantalla, el teclado y el ratón de un equipo remoto a tu dispositivo local. Funciona sobre los puertos de red 3389/TCP y 3389/UDP con tráfico cifrado, y ofrece una experiencia gráfica completa, muy por encima de soluciones de consola o solo archivos.

RDP se usa a diario para teletrabajo, soporte técnico y acceso a archivos y aplicaciones personales. A diferencia de la computación en la nube, que te lleva a servicios alojados, RDP te conecta a un PC o servidor físico, de modo que ves su escritorio y usas su software tal cual.

También suele compararse con VNC. Mientras VNC comparte la misma sesión activa del usuario, RDP crea escritorios virtuales y suele rendir mejor (consulta cuántas conexiones de escritorio remoto permite Windows 10) gracias a su arquitectura orientada a sesiones de terminal.

Más allá de lo básico, RDP incorpora funciones interesantes: autenticación con tarjeta inteligente, soporte multimonitor, redirección de puertos y dispositivos, compresión para ahorrar ancho de banda, compatibilidad con GPU y múltiples canales de datos. Todo pensado para mejorar rendimiento y usabilidad en redes reales.

Requisitos previos y consideraciones de seguridad

Para configurar el acceso remoto necesitas ciertos mínimos. Debes contar con privilegios de administrador en el equipo de destino, tenerlo encendido y conectado a la red, y asegurarte de que el cortafuegos permite RDP. Además, la cuenta que se conectará debe estar autorizada.

De cara a la seguridad, RDP implementa cifrado y puede respaldarse en TLS, pero la protección empieza en tu política de acceso. Usa contraseñas largas y únicas, activa autenticación multifactor (MFA) cuando sea posible y no expongas el servicio a Internet sin controles. Para entidades con requisitos normativos, verifica compatibilidades con marcos como GDPR, HIPAA o PCI DSS si hay datos sensibles en juego.

Hay una pieza clave llamada Autenticación a Nivel de Red (NLA). NLA exige que el usuario se autentique antes de crear la sesión gráfica, mitigando ataques que intentan cargar el escritorio remoto sin credenciales válidas. Por defecto suele venir habilitada y es recomendable mantenerla así salvo que necesites conectarte desde clientes muy antiguos que no la soporten.

Preparar el PC de destino en Windows

Empieza comprobando que tu edición de Windows permite RDP. Entra en Inicio > Configuración > Sistema > Acerca de y revisa la edición en Especificaciones de Windows. Si necesitas la edición Pro, deberás actualizar desde Home para habilitar la función de escritorio remoto. Habilitar Escritorio remoto en Windows 11

Para activar el servicio, ve a Inicio > Configuración > Sistema > Escritorio remoto y cambia el interruptor a Activado. Confirma en el aviso emergente y fíjate en el nombre del equipo, porque lo usarás al conectar. De forma predeterminada, la opción para hacer detectable el PC en redes privadas suele estar activada para simplificar la conexión automática desde dispositivos de confianza.

Si el equipo lo usan varias personas, puedes autorizar más usuarios. En la misma sección pulsa en ‘Seleccionar usuarios que puedan acceder de forma remota’ (o ‘Usuarios de Escritorio remoto’ en versiones recientes), elige Agregar, escribe el nombre de usuario y acepta. Los miembros del grupo Administradores ya tienen acceso por defecto.

En el panel de Configuración avanzada encontrarás detalles finos. Ahí puedes mantener NLA activa, personalizar el puerto de RDP y ajustar parámetros de seguridad y rendimiento según tus requisitos. Mantener NLA marcada es la opción más segura; desmarca solo si un cliente legado no es compatible y no hay alternativa.

No lo olvides: abrir RDP crea una escucha en el equipo. Habilítalo únicamente en redes de confianza y evita activarlo en dispositivos que requieran controles de acceso muy estrictos. Más vale prevenir que curar con servicios expuestos.

Permitir RDP en el cortafuegos

Windows Defender Firewall puede bloquear RDP si no está permitido. Desde Panel de control > Sistema y seguridad > Firewall de Windows Defender, elige ‘Permitir una aplicación o característica’ y marca Escritorio remoto en los perfiles de red que correspondan (privado y, con cautela, público).

Si usas un firewall de terceros, revisa su documentación. Asegúrate de permitir el tráfico hacia el puerto 3389/TCP (y 3389/UDP si procede) o al puerto que hayas configurado si lo has personalizado. Considera además limitar el alcance a IPs de confianza mediante reglas de entrada.

Conectarte desde distintos dispositivos

En un PC con Windows, tienes el cliente clásico. Abre el buscador, escribe ‘Conexión a Escritorio remoto’ o ejecuta ‘mstsc’, indica el nombre del equipo o su IP y pulsa Conectar. Introduce las credenciales cuando se te pidan y acepta los avisos de seguridad si es la primera vez.

En Windows 7, 8 y 10 el camino varía un poco por la interfaz, pero la esencia es la misma: abre la app, pulsa Mostrar opciones para guardar usuario/contraseña y, si quieres, marca ‘Permitirme guardar las credenciales’. Incluso puedes pulsar ‘Guardar como’ para crear un acceso directo .rdp con toda la configuración.

En macOS puedes usar la aplicación oficial. Instala Microsoft Remote Desktop desde la Mac App Store o la nueva Windows App, añade el PC (por nombre o IP), configura la cuenta de usuario y haz doble clic para iniciar la sesión. En iOS el enfoque es similar desde la Windows App en la App Store.

En Android, descárgate ‘Escritorio remoto de Microsoft’ desde Google Play. Pulsa el botón ‘+’, añade un PC, introduce el nombre o IP, guarda la conexión y toca para entrar. La app te pedirá las credenciales cuando proceda y recuerda tus equipos guardados para la próxima.

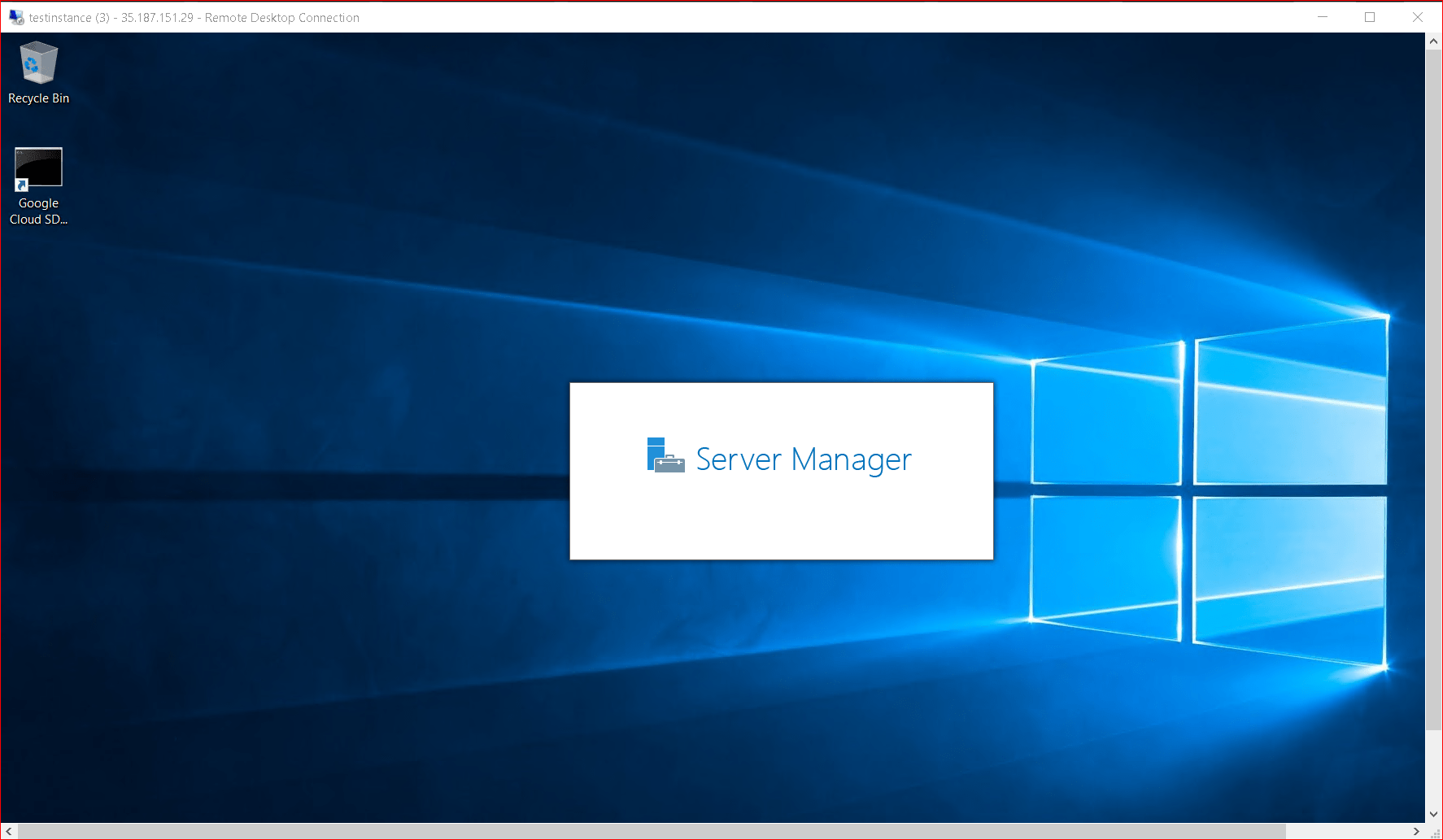

Si trabajas con Windows Server, el proceso es idéntico desde el lado cliente. Escribe ‘mstsc’ en el menú Inicio, introduce la dirección del servidor y, si el puerto es distinto, añádelo con el formato IP:PUERTO (por ejemplo, 11.22.33.44:44500). Acepta los avisos y, si te interesa, guarda las credenciales.

Acceso desde fuera de tu red: VPN o reenvío de puertos

Cuando el equipo remoto está en otra red, tienes dos caminos principales. La opción más segura y limpia es una VPN: crea un túnel cifrado que te sitúa virtualmente dentro de la red remota, evitando exponer RDP a Internet.

Configurar una VPN es sencillo con servicios de terceros o autohospedados. Elige un proveedor con protocolos robustos como OpenVPN o WireGuard, instala el cliente en ambos extremos y conéctalos al mismo servidor. Luego, en el cliente RDP, usa la IP interna asignada por la VPN para conectar.

La otra vía es el reenvío de puertos en el router de la red remota. Accede a la administración del router, crea una regla de ‘Port forwarding’ que envíe el puerto externo 3389/TCP (o el que elijas) a la IP interna del PC y guarda. Después, desde fuera, te conectarás a la IP pública:puerto del router.

Para saber la IP pública puedes mirar la página de estado del router o visitar un servicio ‘¿Cuál es mi IP?’. Si tu IP cambia a menudo, configura DNS dinámico (DDNS) en el router para usar un nombre estable como miempresa.ddns.net y olvidarte de memorizar números.

Eso sí, abrir RDP a Internet conlleva riesgos. Mitiga cambiando el puerto por defecto, restringiendo el acceso a rangos de IP concretos en el cortafuegos y activando MFA. Si tu ISP filtra RDP, una VPN también ayuda a sortear bloqueos.

Personalizar el puerto y otros ajustes avanzados

Cambiar el puerto por defecto reduce el ruido de escaneos automatizados. En Windows puedes editar el registro en HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp y modificar el valor del número de puerto (en decimal). Reinicia para aplicar.

Tras cambiarlo, recuerda ajustar el cortafuegos y conectar usando el nuevo puerto (por ejemplo, IP:44500). Vuelve a la sección de Escritorio remoto > Configuración avanzada para comprobar las opciones de seguridad y mantener NLA activa si no dependes de clientes legacy.

Otro detalle práctico: evita que el equipo remoto entre en suspensión profunda. Ajusta las opciones de energía para que no se suspenda ni hiberne cuando trabaje con tapa cerrada (en portátiles) o en periodos de inactividad, o te encontrarás el equipo inaccesible.

Buenas prácticas de seguridad

La primera barrera es la identidad. Usa contraseñas largas (12+ caracteres) con mayúsculas, minúsculas, números y símbolos, y evita reutilizarlas. Donde puedas, añade MFA para elevar el listón a atacantes.

Mantén el sistema al día. Aplica parches de seguridad de Windows, del cliente RDP y del propio firmware del router. Las vulnerabilidades conocidas son el primer vector que explotan los atacantes.

Reduce la superficie de ataque. Desactiva RDP cuando no lo necesites, limita el acceso a usuarios estrictamente necesarios y segmenta la red para impedir movimientos laterales si algo sale mal.

Cuida el cifrado. Usar RDP a través de un túnel VPN añade otra capa de protección con TLS bien configurado, especialmente si te conectas desde redes públicas o Wi‑Fi de hoteles con políticas restrictivas.

Solución de problemas habituales y rendimiento

Si ves el mensaje ‘No se puede conectar al equipo remoto’, revisa lo básico. Comprueba que RDP está habilitado, que el equipo está encendido, que hay conectividad de red y que el cortafuegos permite el puerto. Un ping o una prueba de puerto desde fuera de la red ayudan a diagnosticar. No se puede conectar al equipo remoto

Si el error es de credenciales, valida nombre de usuario, contraseña y permisos. Asegura que la cuenta está en ‘Usuarios de Escritorio remoto’ o es Administrador, y que NLA no bloquea a clientes antiguos. Ajusta políticas si procede.

En redes públicas o muy filtradas, puede que el puerto de RDP esté bloqueado. En esos escenarios, establecer una VPN suele ser la forma más fiable de atravesar restricciones sin reconfigurar routers ajenos.

Ante sesiones lentas, hay palancas de mejora. Reduce la resolución y desactiva efectos visuales en el cliente, usa conexión por cable y limita aplicaciones que consumen ancho de banda. Muchos clientes RDP incluyen compresión y caché que suavizan la experiencia.

Alternativas de acceso remoto y usos complementarios

Para algunos casos de uso, herramientas de terceros pueden simplificar la vida. TeamViewer, AnyDesk o TSplus Acceso Remoto ofrecen funciones como transferencia de archivos, chat, grabación de sesiones y soporte multimonitor, con asistentes de configuración muy directos y amplia compatibilidad entre plataformas.

Desde el prisma de seguridad y cumplimiento, fíjate en el cifrado de extremo a extremo y en certificaciones o adhesión a normativas. Que la herramienta cumpla con marcos como GDPR, HIPAA o PCI DSS puede ser clave si tratas datos regulados o trabajas en sectores sensibles.

Otra categoría es el acceso remoto basado en navegador. Soluciones como RDS‑Tools Remote Support ofrecen sesiones seguras sin abrir puertos ni configurar VPN en escenarios de soporte técnico, con chat integrado, transferencia de archivos y registro de actividad para auditoría.

Guía rápida: direcciones, nombres y guardado de accesos

Necesitarás identificar el destino por nombre o IP. En Windows, ve a Configuración > Red e Internet, entra en tu Wi‑Fi o Ethernet, abre Propiedades y anota la dirección IPv4. Ese dato te servirá para conexiones dentro de la misma red.

Si conectas desde otra red con reenvío de puertos, usa la IP pública del router. Forma la dirección como IP_publica:puerto y escríbela en el cliente RDP. Con VPN, usa la IP interna asignada a la máquina remota dentro del túnel.

Para ahorrar tiempo, guarda perfiles. En la ventana de Conexión a Escritorio remoto, pulsa ‘Mostrar opciones’ y luego ‘Guardar como’ para crear un .rdp que almacena resolución, credenciales y el destino. Basta con abrir ese archivo para entrar al instante.

En macOS y móviles, el flujo es parecido. Añade el PC una vez en Microsoft Remote Desktop o Windows App, asigna una cuenta de usuario y reutiliza la entrada para futuras sesiones. Si cambias el puerto en el host, recuerda actualizarlo también en el perfil.

No hace falta ser un experto para montar un acceso remoto seguro y cómodo con RDP; con una configuración bien pensada (NLA activa, firewall afinado, VPN cuando sales a Internet) y siguiendo los pasos indicados para Windows, macOS, iOS y Android, podrás trabajar desde cualquier lugar con la misma soltura que en tu escritorio. Si tu escenario requiere funciones extra o una puesta en marcha aún más sencilla, opciones como TeamViewer, AnyDesk, TSplus o RDS‑Tools pueden encajar como un guante.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.