- Un hijacker modifica buscador, inicio y nueva pestaña para monetizar con anuncios y rastreo.

- La limpieza eficaz combina desinstalar PUP, sanear accesos directos y restablecer el navegador.

- AdwCleaner + Malwarebytes, verificación adicional y evitar AV en conflicto aumentan el éxito.

¿Te han cambiado el buscador, la página de inicio o te asaltan anuncios sin parar en tu PC con Windows 11? Es muy probable que tengas un browser hijacker (secuestrador del navegador). Este tipo de software se cuela a menudo al instalar programas gratuitos y modifica tu navegador sin pedir permiso, sembrando redirecciones y banners por doquier.

En esta guía práctica y a fondo aprenderás a identificar, eliminar y prevenir los hijackers en cualquier navegador que uses en Windows 11 (Chrome, Edge o Firefox). Integramos técnicas manuales, herramientas gratuitas y consejos de seguridad para que dejes el equipo limpio y blindado, incluso si la infección es persistente y vuelve tras reiniciar.

¿Qué es un secuestrador del navegador?

Un secuestrador del navegador es un software no deseado que altera ajustes clave del navegador sin tu consentimiento (página de inicio, motor de búsqueda, URL de nueva pestaña) para forzarte a usar servicios patrocinados y así generar ingresos por publicidad. Además de ser molesto, puede abrir la puerta a adware, spyware e incluso registrar pulsaciones o recolectar datos personales.

No siempre encaja en la etiqueta de “virus” clásica, con frecuencia se instala “legalmente” porque el usuario acepta un instalador empaquetado (bundling) con privilegios de administrador. Por eso, aun teniendo un buen antivirus, a veces no se elimina a la primera: el hijacker puede persistir mediante extensiones, tareas o políticas que revierten cambios.

Tras colarse en el sistema, este software puede redirigirte a motores de búsqueda dudosos, inyectar enlaces patrocinados y poblar las páginas con ventanas emergentes que no tienen nada que ver con el contenido original. En el peor de los casos, puede recopilar datos como historial, consultas, cookies o incluso credenciales, con claros riesgos de privacidad.

Síntomas del secuestro del navegador

Detectar a tiempo los síntomas te ahorra disgustos. Si reconoces uno o varios, procede con la limpieza:

- Bombardeo publicitario: anuncios emergentes constantes, nuevas pestañas que se abren solas o enlaces extraños insertados en resultados y artículos.

- Cambios sin permiso: página de inicio, buscador por defecto, marcadores o la barra de herramientas modificados de la noche a la mañana.

- Redirecciones sospechosas: al buscar, terminas en “motores” raros o en webs de baja confianza que empujan descargas.

- Rendimiento y espacio: el navegador va lento y notas consumo de recursos y almacenamiento por componentes añadidos.

Si tu navegador vuelve a su estado “secuestro” tras cada reinicio, suele indicar que queda algún complemento activo, tarea persistente o rastro en accesos directos que hay que limpiar a conciencia.

Riesgos de un browser hijacker

Más allá de la molestia, un hijacker es un problema de seguridad con tres frentes principales:

- Adware: inunda de anuncios, consume RAM y CPU y degrada la experiencia de navegación. Cuanto más clicas, más gana el atacante, está diseñado para ser intrusivo.

- Seguimiento y perfilado: utilizando tu IP, páginas vistas, consultas y ubicación, el secuestrador puede crear un perfil detallado de hábitos que luego se monetiza en mercados de datos.

- Robo de identidad: con suficiente información, un tercero puede suplantarte. Si el hijacker trae compañía (spyware, keyloggers), el riesgo se multiplica y podría terminar en el compromiso de todo el sistema.

Ejemplos habituales de secuestradores y adware

Conocer nombres y comportamientos típicos ayuda a identificarlos antes de que hagan estragos:

- RocketTab: se disfraza de “ayuda para buscar mejor”, pero inyecta anuncios, convierte textos en enlaces de productos y empuja ventanas emergentes dudosas. Suele colarse junto con programas gratuitos.

- Ask Toolbar: barra intrusiva que sustituye el motor de búsqueda o la página de inicio e hincha el navegador con contenido patrocinado. Aunque conocida, se comporta como PUP (programa potencialmente no deseado).

- GoSave: promete descuentos al comprar online; en realidad mete anuncios en todas partes, incluidos los resultados de búsqueda, y rastrea actividad (IP, consultas, cookies).

- Coupon Server: muestra “cupones” y enlaces patrocinados que llevan a más adware; intenta forzar su propia página de inicio camuflada como buscador.

- CoolWebSearch: clásico spyware que secuestra motores de búsqueda y redirige a sitios de pago por clic, recolectando datos y manipulando incluso marcadores e historial.

Cómo eliminar un secuestrador del navegador en Windows 11

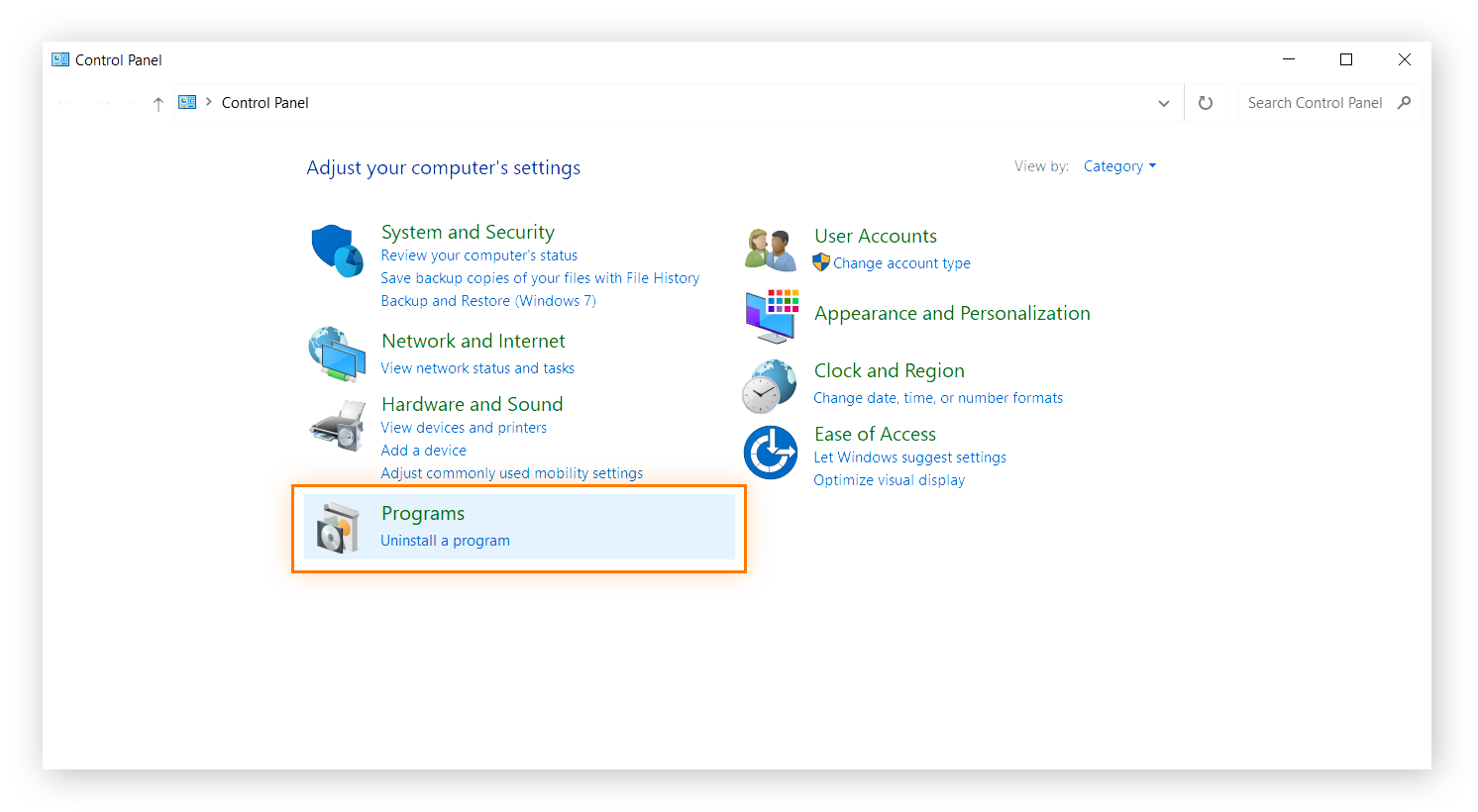

Antes de tocar el navegador, ataja la raíz del problema en el sistema. La limpieza efectiva combina desinstalación, saneo de accesos directos, purga de caché/cookies y escaneo con antimalware.

1) Desinstala software sospechoso (Inicio → Configuración → Aplicaciones → Aplicaciones y características) y elimina cualquier programa desconocido o que coincida con el nombre del “buscador” secuestrador, cuponeras o toolbars. Si se resiste, usa Revo Uninstaller (versión gratuita) para limpieza avanzada de restos.

2) Limpia los accesos directos de todos tus navegadores: clic derecho en el icono → Propiedades → pestaña Acceso directo → campo Destino. Elimina cualquier argumento extraño añadido después del ejecutable. Ejemplos válidos de ruta:

- Internet Explorer 11: «C:\\Program Files\\Internet Explorer\\iexplore.exe»

- Google Chrome: «C:\\Program Files\\Google\\Chrome\\Application\\chrome.exe»

- Microsoft Edge (UWP clásico): «C:\\Windows\\SystemApps\\Microsoft.MicrosoftEdge_8wekyb3d8bbwe\\MicrosoftEdge.exe» (en Windows 11 actual, Edge es Chromium y su ejecutable suele estar en «C:\\Program Files (x86)\\Microsoft\\Edge\\Application\\msedge.exe»)

- Mozilla Firefox: «C:\\Program Files\\Mozilla Firefox\\firefox.exe»

3) Borra caché y cookies de los navegadores. Los hijackers pueden aprovechar cookies o caché para rastrear y persistir. Hazlo desde la configuración de cada navegador o con una herramienta de limpieza fiable.

4) Escanea y elimina PUP/adware con utilidades especializadas: ejecuta AdwCleaner y aplica “Limpiar” (no solo “Escanear”), reinicia y repite hasta que no detecte nada. Complementa con Malwarebytes (MBAM). Si lo ves necesario, añade Bitdefender Adware Removal Tool entre AdwCleaner y MBAM para aumentar la tasa de limpieza.

5) Verifica con un escáner “de segunda opinión” (p. ej., ESET Online Scanner). Si ya usas una suite como NOD32, evita activar a la vez otra protección en tiempo real para no generar conflictos.

6) Refuerza con antivirus y protección proactiva. Soluciones como Avast Free Antivirus detectan y bloquean secuestradores, adware, adjuntos maliciosos y descargas inseguras. Un navegador seguro con anti-seguimiento y defensa frente a extensiones maliciosas (por ejemplo, Avast Secure Browser) reduce la superficie de ataque. Ten en cuenta que algunos hijackers se instalan con tu consentimiento durante el bundling, por lo que ninguna herramienta es infalible si aceptas todo sin revisar.

Limpieza por navegador (Chrome, Edge, Firefox)

Tras sanear el sistema, restaura cada navegador para erradicar restos de extensiones, buscadores o páginas de inicio impostadas.

Google Chrome

- Elimina extensiones sospechosas: menú de Chrome → Extensiones → Administrar extensiones. Quita la extensión del hijacker (p. ej., «Your Search Bar») y cualquier otra recién instalada que no reconozcas.

- Reestablece la página de inicio y el comportamiento al iniciar: Configuración → Al iniciar. Si ves una URL del secuestrador (p. ej., hxxp://www.yoursearchbar.me), elimínala y define tu página preferida (o “Abrir la página Nueva pestaña”).

- Cambia el motor de búsqueda por defecto: Configuración → Motor de búsqueda → Administrar motores de búsqueda y búsqueda en el sitio. Elimina el motor del hijacker y establece uno confiable (p. ej., Google, Bing, DuckDuckGo).

- Restablecimiento opcional: Configuración → Restablecer configuración → Restaurar los valores predeterminados originales. Útil si los cambios no se mantienen o aparecen extensiones zombis.

Mozilla Firefox

- Quita complementos maliciosos: menú → Complementos y temas → Extensiones. Elimina “Your Search Bar” u otros sospechosos.

- Recupera tu página de inicio: menú → Configuración → Inicio. Elimina cualquier URL extraña e introduce tu preferida.

- Arregla el control del motor: en la barra de direcciones, escribe

about:config, acepta el aviso y busca “extensionControlled”. Establece los valores en false para desactivar el control del motor/página por extensiones abusivas. - Restablecimiento opcional: menú → Ayuda → Información para solucionar problemas → Restablecer Firefox. Devuelve ajustes a fábrica manteniendo lo esencial.

Microsoft Edge (Windows 11)

- Corrige Inicio/Nueva pestaña: Configuración → Al iniciar. Si hay una entrada del hijacker, desactívala o elimínala y define tu comportamiento preferido.

- Restaura el motor de búsqueda: Configuración → Privacidad y servicios → Barra de direcciones. Cambia el motor predeterminado y borra los motores no deseados en “Administrar motores de búsqueda”.

- Restablecimiento opcional: Configuración → Restablecer configuración → Restaurar configuración a sus valores predeterminados. Recomendable si las modificaciones persisten tras reiniciar.

Prevención: evita caer de nuevo

La mejor desinfección es no volver a infectarse. Adopta estas prácticas y reducirás drásticamente el riesgo:

- Descargas inteligentes: baja software desde webs oficiales. Desconfía de repositorios, P2P o portales que incluyan instaladores “propios”.

- Instalación con cabeza: elige “Personalizada/Avanzada”, revisa cada paso y desmarca extras (toolbars, “mejoradores”, buscadores “recomendados”).

- Redes públicas con cautela: si trabajas en Wi‑Fi públicas, usa HTTPS y evita descargar ejecutables. Un navegador seguro con anti-seguimiento ayuda a evitar inyecciones y fingerprinting.

- Actualiza todo: Windows 11, navegador y programas al día tapan exploits que aprovechan los hijackers.

- Desconfía de pop‑ups y “premios”: no hagas clic en ventanas que ofrecen descargas, supuestas actualizaciones o regalos.

- Ojo con ZIPs con contraseña: pueden eludir controles. Examina el origen y, si dudas, no los abras.

- HTTPS y avisos del navegador: respeta los avisos de Navegación segura; si un sitio pide desactivar alertas, malo.

- Antivirus y monitorización: un buen AV con protección web y anti‑PUP bloquea muchas trampas; servicios de monitorización de filtraciones alertan si tus datos salen a la luz.

Opción avanzada: desactivar JavaScript endurece el navegador frente a ciertos ataques (XSS, fingerprinting), pero romperá funciones en muchas webs. Valora un enfoque selectivo por sitio.

Herramientas y técnicas avanzadas (para casos persistentes)

Cuando los síntomas vuelven tras limpiar, hay que insistir y profundizar:

- Repite los escaneos hasta que no haya detecciones: en AdwCleaner aplica “Limpiar” (no solo “Escanear”) y reinicia. Vuelve a pasar MBAM. Inserta, si lo ves necesario, otra herramienta anti‑adware entre medias.

- Comprueba conflictos de seguridad: evita tener dos protecciones en tiempo real simultáneas (p. ej., NOD32 + otra suite) para no interferir con la desinfección.

- Audita conexiones para cazar extensiones que “llaman a casa”. TCPView muestra en tiempo real qué procesos conectan fuera; con “Whois” puedes orientarte sobre los dominios. Fiddler captura tráfico HTTP/HTTPS y permite revisar en detalle las peticiones que origina el navegador o sus extensiones (requiere curva de aprendizaje).

- Firewalls y permisos: un cortafuegos como ZoneAlarm ayuda a visualizar conexiones nuevas, pero recuerda que no inspecciona el contenido y puede redundar con el firewall de tu suite (p. ej., Kaspersky). Evita conflictos.

- Registros de diagnóstico: herramientas como Farbar (FRST) generan informes de procesos, inicios automáticos, DNS, extensiones y reglas. Son estándar en foros de seguridad (Malwarebytes, BleepingComputer, etc.) y no exponen datos sensibles utilizables para atacar tu equipo. Si compartes logs, hazlo mediante enlaces con acceso restringido (p. ej., Google Drive) respetando normas de cada comunidad.

Notas sobre motores falsos y persistencia

Los “motores” de los hijackers rara vez devuelven resultados propios; suelen redirigir a Bing tras interponer su capa publicitaria. Por geolocalización u otros factores, el destino puede variar y modificarse con el tiempo.

Algunos emplean mecanismos para revertir tus cambios (políticas, servicios, tareas programadas). Si tras limpiar y restablecer el navegador todo vuelve a estar “secuestrado”, revisa tareas en el Programador, carpetas de inicio y políticas del navegador, y usa el restablecimiento completo como último paso.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.