- Controlar los puertos abiertos en Windows es esencial para asegurar la protección y el buen funcionamiento del equipo.

- Existen múltiples métodos –tanto nativos como de terceros– para visualizar y gestionar los puertos abiertos y sus procesos asociados.

- La vigilancia regular y el uso de herramientas adecuadas permiten evitar amenazas, conflictos y fugas de información sensibles.

Saber qué puertos tienes abiertos en tu ordenador con Windows puede marcar la diferencia tanto en el rendimiento de tus aplicaciones como en la seguridad de tu red. En ocasiones abrir o controlar estos puertos es necesario para juegos online, compartir archivos o instalar servicios, pero un mal control puede exponer tu equipo a amenazas innecesarias.

Windows ofrece varias herramientas –algunas integradas, otras de terceros– que permiten identificar, monitorizar y gestionar estos puertos de forma precisa. Sin embargo, la información dispersa y los métodos poco claros pueden dar lugar a dudas o errores.

¿Qué es un puerto en Windows y por qué importan?

Los puertos de red en un ordenador con Windows son identificadores numéricos que permiten a las aplicaciones comunicarse con otros dispositivos. Cada programa o servicio que interactúa con la red lo hace a través de un puerto específico. Así, al navegar por internet, jugar online o recibir correos electrónicos, hay servicios que abren y cierran puertos constantemente para gestionar el tráfico de datos.

En términos generales, un ordenador Windows dispone de hasta 65.535 puertos asignados a diferentes propósitos. Protocolos habituales como HTTP o HTTPS usan siempre los mismos (80 y 443 respectivamente), pero también existen puertos personalizados para aplicaciones concretas, servidores de videojuegos, programas de correo, etcétera. El control de estos puertos es fundamental para asegurar la privacidad y el correcto funcionamiento del sistema.

Además, hay dos grandes categorías de puertos:

- Puertos físicos: las propias conexiones físicas como Ethernet o USB, esenciales para la comunicación de hardware.

- Puertos lógicos: números virtuales usados por los protocolos y aplicaciones para enviar y recibir datos en la red.

De aquí se desprenden también los protocolos TCP (más fiable y seguro) y UDP (más rápido, aunque menos seguro), cada uno diseñado para necesidades distintas. El control de estos puertos es clave tanto para la protección frente a amenazas externas como para evitar bloqueos de aplicaciones legítimas.

Clasificación y rango de los puertos en Windows

Los puertos están organizados en diferentes rangos según su uso y nivel de exposición. Están organizados en varios rangos, cada uno con una función definida:

- Puertos bien conocidos (0-1023): Reservados para servicios básicos del sistema y protocolos ampliamente aceptados, como HTTP, FTP, SSH, SMTP, etc. Suelen estar asignados a aplicaciones esenciales y rara vez presentan conflictos.

- Puertos registrados (1024-49151): Usados por programas de usuario o servicios que pueden necesitar abrir conexiones temporales, como aplicaciones P2P, juegos online, programas de gestión en red, etc. Suelen abrirse y cerrarse según la necesidad y la actividad del usuario.

- Puertos dinámicos/efímeros (49152-65535): Asignados dinámicamente cuando una aplicación necesita establecer una conexión «temporal». Suelen ser el blanco de la mayoría de los escaneos o intentos de ataque, ya que pueden estar abiertos sólo mientras una aplicación esté activa.

Conocer qué puertos están abiertos dentro de estos rangos puede ayudarte a detectar aplicaciones innecesarias funcionando en segundo plano, identificar potenciales problemas de seguridad o solucionar conflictos entre programas.

Protocolos TCP y UDP: diferencias, ventajas y desventajas

Dentro de la gestión de puertos en Windows, los dos protocolos principales son TCP y UDP, cada uno enfocado a tipos de comunicación diferentes:

TCP (Transmission Control Protocol)

TCP prioriza la fiabilidad y la integridad de los datos. Establece una conexión entre origen y destino, verifica la entrega de paquetes y solicita reenvío de los mismos en caso de pérdida. Es el protocolo preferido para aplicaciones donde la exactitud es crítica, como transferencia de archivos, navegación web segura, o servicios de correo electrónico.

- Ventajas: Transmisión segura, ordenada y confirmada. Evita la pérdida de datos y permite detectar y recuperar paquetes dañados o perdidos.

- Desventajas: Mayor latencia, algo más lento debido al control de flujo y verificación constante.

UDP (User Datagram Protocol)

UDP, en cambio, prioriza la velocidad frente a la fiabilidad. No establece conexión previa ni garantiza la entrega ordenada de paquetes, de modo que se transmite la información lo más rápido posible, incluso si se pierden algunos datos por el camino. Es el protocolo elegido para aplicaciones en tiempo real como videollamadas, streaming en directo, juegos online o transmisiones de voz.

- Ventajas: Menor retardo, mayor rendimiento en aplicaciones donde la velocidad es primordial.

- Desventajas: Vulnerable a pérdidas de información, sin confirmación de entrega, lo que a veces afecta a la calidad visual o auditiva en usos concretos.

Elegir TCP o UDP para un puerto concreto depende de la naturaleza de la aplicación o servicio. Conviene tener claro qué está utilizando cada puerto abierto en tu equipo para decidir si realmente necesitas mantenerlo así o limitar su exposición.

Métodos para ver qué puertos tienes abiertos en Windows

Existen varias formas de comprobar los puertos abiertos en un ordenador Windows, tanto desde las propias herramientas del sistema operativo como con aplicaciones externas. A continuación, te explicamos cada método de la forma más clara posible, para que escojas el que mejor se adapta a tu nivel de experiencia o necesidades:

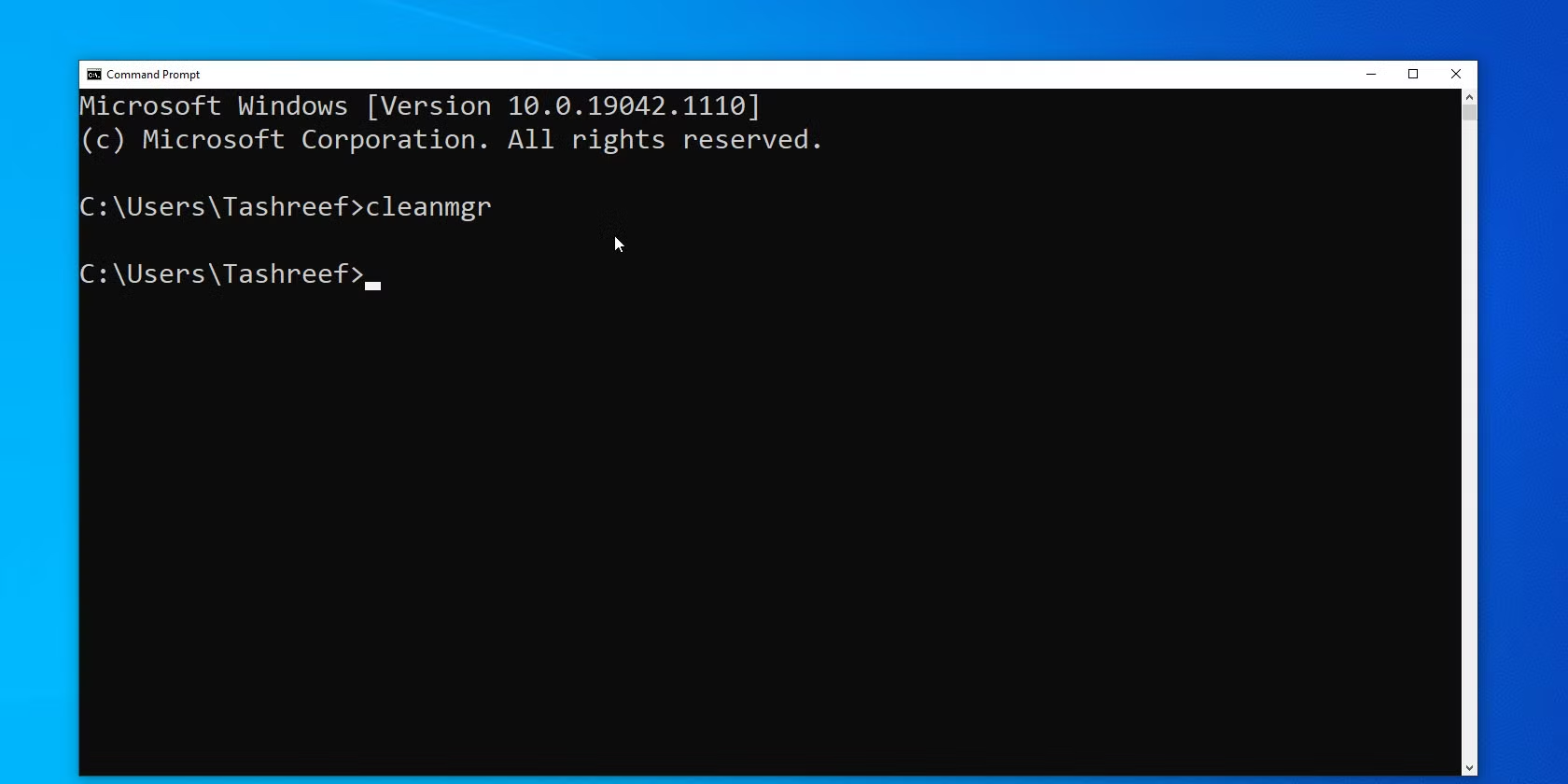

1. Usar el Símbolo del sistema (CMD)

El método más directo y sin necesidad de instalar nada consiste en recurrir al Símbolo del sistema (CMD) de Windows. Te detallamos los pasos:

- Abre el menú de inicio y teclea «cmd» o «Símbolo del sistema». Haz clic derecho para ejecutarlo como administrador, lo que te dará acceso completo a la información de red.

- En la ventana que se abre, introduce el comando

netstat -anoonetstat -ay pulsa Intro.

El resultado será una lista con todas las conexiones en curso y los puertos abiertos en tu equipo. Debes fijarte en la columna Dirección local, donde el número que aparece tras los dos puntos es el puerto utilizado. Por ejemplo, si ves 192.168.1.2:443 significa que el puerto 443 está en uso.

El estado de cada conexión aparece como LISTENING (en escucha, esperando conexiones) o ESTABLISHED (conexión abierta y activa), lo que facilita identificar aquellos puertos listos para ser usados por programas externos o que ya están siendo empleados.

Si quieres saber qué proceso concreto está usando cada puerto, puedes examinar el número PID que devuelve netstat -ano y buscarlo en el Administrador de tareas, o bien añadir el parámetro -b para ver el ejecutable exacto responsable de ese puerto (requiere permisos de administrador). Puedes aprender a gestionar estos aspectos en nuestro análisis sobre gestionar puertos en Windows Server.

Por ejemplo, con netstat -anb verás el nombre del programa asociado a cada puerto.

2. Comprobar puertos abiertos con PowerShell

Otra alternativa es utilizar PowerShell, la consola avanzada de comandos de Windows, que permite consultas más detalladas y filtradas. El proceso es muy sencillo:

- Abre PowerShell desde el menú de inicio, preferiblemente con derechos de administrador.

- Introduce el comando

Get-NetTCPConnection -State Listeny pulsa Intro.

Este comando devuelve un listado de todos los puertos TCP en estado «Listen», es decir, aquellos abiertos y esperando conexiones. Puedes cambiar Listen por Established si te interesa ver solo las conexiones ya activas.

PowerShell muestra también información adicional sobre el estado de la conexión, las direcciones IP implicadas y el proceso que está escuchando en cada puerto. Si quieres identificar el proceso exacto que utiliza un puerto concreto, puedes emplear Get-Process -Id "número_del_proceso" para obtener los detalles completos. Para profundizar más en la gestión de puertos, también puedes consultar nuestro tutorial sobre tipos de puertos en redes.

3. Utilizar funciones integradas: Monitor de recursos

El propio Windows incluye herramientas visuales integradas para comprobar los puertos abiertos sin necesidad de comandos complejos:

- Abre el menú de inicio y busca «Monitor de recursos».

- Accede a la pestaña «Red» y localiza el apartado «Puertos de escucha».

- Aquí verás una lista detallada de los puertos en uso, a qué procesos están vinculados y el tipo de protocolo (TCP/UDP).

Esta herramienta es muy útil para usuarios menos habituados a la línea de comandos o que prefieren un entorno gráfico y visual para analizar sus conexiones. También puedes aprender a configurar un router para gestionar puertos, con guías que complementan este conocimiento en nuestro blog.

¿Por qué deberías controlar los puertos abiertos?

Vigilar qué puertos están abiertos y qué aplicaciones los emplean es esencial tanto para la seguridad como para el rendimiento de tu equipo. Muchos usuarios no son conscientes de que, aunque los puertos abiertos son necesarios para el funcionamiento de ciertas aplicaciones, también representan un potencial riesgo de entrada para ciberdelincuentes o programas maliciosos.

Las principales razones para mantener un control estricto sobre los puertos abiertos incluyen:

- Evitar amenazas de seguridad: Cuantos más puertos abiertos tengas, mayores serán las probabilidades de que algún atacante intente explotar una vulnerabilidad asociada a ese puerto, sobre todo si se trata de puertos poco comunes o servicios menos protegidos. Los ataques de malware, troyanos o accesos remotos suelen aprovechar puertos abiertos no monitorizados.

- Detección rápida de programas sospechosos: Revisar los puertos ayuda a identificar si hay aplicaciones desconocidas con acceso a la red, lo que podría indicar actividad de malware o software no autorizado.

- Optimización del tráfico y el rendimiento: Mantener abierto solo lo necesario reduce la congestión de red y evita conflictos entre programas que puedan intentar usar el mismo puerto.

- Cumplimiento de normativas empresariales o legales: En entornos corporativos, controlar los puertos abiertos es básico para cumplir regulaciones de seguridad, privacidad y prevención de fugas de información.

En definitiva, el balance entre funcionalidad y seguridad implica saber exactamente qué puertos tienes abiertos, quién los usa y por qué razón. Así puedes reducir riesgos y garantizar que tus aplicaciones funcionen sin sobresaltos.

Cuándo abrir, cerrar o controlar los puertos: casos más habituales

Solamente deberías abrir puertos en tu Windows cuando sea imprescindible para el correcto funcionamiento de:

- Videojuegos online: Muchos juegos requieren puertos específicos para permitir el emparejamiento y la comunicación con servidores y otros jugadores.

- Compartición de archivos o carpetas en red local: Para el funcionamiento de servicios como SMB o FTP, pueden ser necesarios puertos dedicados.

- Aplicaciones empresariales o software profesional: Algunos programas de contabilidad, gestión o monitorización requieren abrir puertos personalizados.

- Servidores web o servicios en la nube: Si alojas webs, servicios FTP o cloud privados, deberás habilitar puertos como el 80 (HTTP) o 443 (HTTPS).

- Herramientas de videoconferencia: Aplicaciones como Zoom o Teams pueden pedir la apertura de puertos para mejorar la calidad de la conexión y la transferencia de datos en tiempo real.

En todos los casos, es fundamental investigar previamente qué puertos necesita realmente la aplicación, asegurarse de su legitimidad y cerrarlos cuando no sean imprescindibles. Adicionalmente, mantener el router actualizado y protegido con contraseñas fuertes refuerza la barrera ante tentativas de intrusión externa.

Peligros reales de tener puertos abiertos innecesarios

Un puerto abierto es una «puerta» por la que puede entrar cualquier cosa, deseada o no. A continuación, algunos de los peligros asociados a una mala gestión de los puertos en Windows:

- Malware y troyanos: Los atacantes pueden aprovechar puertos abiertos poco vigilados para instalar software malicioso, obteniendo control remoto, robando información o usando tu máquina como puente para otros ataques.

- Escaneos automatizados y vulnerabilidades: Existen bots automatizados cuyo único objetivo es buscar ordenadores con puertos abiertos para explotarlos. Si encuentran uno vulnerable, pueden comenzar a atacarlo de forma inmediata.

- Ataques DDoS: Los puertos expuestos facilitan ataques de denegación de servicio, haciendo inaccesible tu ordenador o parte de tu red mientras el ataque dure.

- Exposición de información privada: Un puerto mal configurado puede filtrar datos sensibles de tu equipo sin que te des cuenta, comprometiendo tu privacidad o la de tu empresa.

Por eso, es importante mantener una actitud proactiva vigilando los puertos y asegurando el firewall y las políticas de seguridad de Windows.

Protecciones nativas de Windows: tu firewall y mucho más

Windows incluye su propio sistema de protección de puertos: el Firewall de Windows. Por defecto, esta herramienta bloquea todo el tráfico de entrada y permite el de salida, salvo que tú autorices una excepción o una regla concreta.

Este cortafuegos analiza el tráfico entrante y saliente, deteniendo aquellas conexiones sospechosas o no permitidas según las reglas establecidas. Además, combina esfuerzos con el antivirus y las políticas de seguridad del sistema (contraseñas robustas, permisos de usuario, autenticación en dos pasos) para fortificar tu equipo frente a accesos indeseados.

La clave es no basar toda la protección en el software: el usuario también juega un papel fundamental. Saber cuándo y por qué se abre un puerto, mantener buenas prácticas de navegación y controlar los accesos son elementos igual de importantes que contar con herramientas de seguridad. Para mejorar la protección, también puedes consultar nuestra guía sobre optimizar tu red y conexiones en Windows.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.