- PromptSpy es el primer malware para Android conocido que integra IA generativa (Google Gemini) en su ejecución para lograr persistencia.

- El malware utiliza un módulo VNC y permisos de accesibilidad para controlar el dispositivo, espiar la pantalla y bloquear su desinstalación.

- Se distribuye fuera de Google Play como falsa app bancaria MorganArg, con un posible foco en usuarios de Argentina y un alcance aún limitado.

- Su aparición confirma una nueva era de malware móvil adaptativo que obliga a reforzar educación, medidas de seguridad y uso defensivo de la IA.

La aparición de PromptSpy, un nuevo malware para Android que se apoya en la IA generativa de Google Gemini, marca un antes y un después en el panorama del cibercrimen móvil. No estamos ante otro troyano más para robar datos bancarios: lo preocupante es que este código malicioso deja que una IA tome decisiones en tiempo real sobre qué hacer en tu pantalla para evitar ser eliminado.

Según el análisis de ESET y otros investigadores, PromptSpy es el primer software malicioso para Android del que se tiene constancia que integra un modelo de IA generativa directamente en su flujo de ejecución. En lugar de limitarse a usar la IA para escribir correos de phishing o generar código, la incorpora como un “cerebro” que interpreta la interfaz del móvil, adapta su comportamiento a cada dispositivo y se agarra al sistema para mantenerse activo el máximo tiempo posible.

Qué es PromptSpy y por qué es un hito en el malware para Android

PromptSpy es un malware para Android diseñado para el espionaje y el control remoto del dispositivo, descubierto por el equipo de investigación de ESET a partir de varias muestras subidas a servicios como VirusTotal desde Hong Kong y Argentina. Lo que lo diferencia del resto de amenazas móviles es que integra llamadas a la API de Gemini, el modelo de IA de Google, dentro de su código.

En vez de limitarse a un comportamiento fijo y preprogramado, el malware envía a Gemini una representación en XML de la pantalla del móvil (todos los elementos visibles, sus textos, tipos y coordenadas) junto con instrucciones en lenguaje natural. A partir de ahí, el modelo responde con órdenes en formato JSON indicando qué tocar, dónde pulsar o qué gestos simular para lograr sus objetivos, principalmente mantenerse anclado en el sistema.

Este enfoque se considera un punto de inflexión porque rompe con la lógica de scripts estáticos y coordenadas codificadas a fuego. En lugar de confiar en que el botón esté siempre en el mismo sitio, PromptSpy “pregunta” a la IA qué está viendo en la pantalla y cómo debe actuar. Si el fabricante cambia el diseño, si la versión de Android es distinta o si la interfaz es de Samsung, Xiaomi o un Pixel, la IA se adapta sobre la marcha.

La propia ESET compara este hallazgo con el caso de PromptLock, un ransomware detectado en 2025 que ya utilizaba un modelo de lenguaje local para generar scripts maliciosos en tiempo real. Sin embargo, mientras PromptLock explotaba la IA para crear código que cifraba o exfiltraba archivos, PromptSpy va un paso más allá: usa la IA como asistente continuo para manipular la interfaz de Android y blindar su persistencia.

Los expertos, como el investigador de ESET Lukáš Štefanko, resaltan que esta es la primera vez que se documenta en Android un modelo generativo guiando decisiones durante la ejecución de un malware móvil. Es, en esencia, una prueba de que los atacantes han dejado de experimentar “en laboratorio” con IA y ya la están fusionando con amenazas reales.

Cómo utiliza PromptSpy Google Gemini para permanecer en el dispositivo

El núcleo innovador de PromptSpy está en la forma en la que consigue persistir en el dispositivo explotando la función de “apps recientes” de Android. En la vista de aplicaciones abiertas, muchas capas de personalización permiten bloquear una app para que no se cierre cuando el sistema limpia memoria; suele representarse con un pequeño icono de candado tras mantener pulsada la miniatura de la app.

Para un usuario normal, esta función es inocua, pero para los atacantes se convierte en una herramienta perfecta de persistencia: si la app maliciosa está anclada, será mucho más difícil que el sistema la cierre, y se reduce el riesgo de que el usuario la mate desde el gestor de tareas.

El problema técnico para los delincuentes es que cada fabricante implementa esa función de bloqueo de forma distinta. La posición del botón, el gesto, el icono o incluso la propia interfaz del conmutador de tareas cambia entre Samsung, Xiaomi, Google Pixel y ROMs personalizadas. Un malware clásico que emule pulsaciones en coordenadas fijas se rompe en cuanto la interfaz no coincide con lo esperado.

Para sortear ese obstáculo, PromptSpy cede la navegación de la interfaz a la IA de Gemini. El flujo de trabajo es el siguiente:

- El malware captura un volcado XML de la pantalla actual, con todos los elementos de la interfaz y sus propiedades.

- Envía ese XML a la API de Gemini junto con una instrucción en lenguaje natural del tipo “encuentra la app maliciosa en el conmutador de tareas y bloquéala para que permanezca fija”.

- Gemini procesa la información y responde con un JSON que indica qué acción ejecutar (tocar, mantener pulsado, deslizar) y en qué coordenadas o sobre qué elemento concreto.

- PromptSpy ejecuta la acción indicada y vuelve a consultar a Gemini, manteniendo un historial de conversación para coordinar pasos encadenados hasta que la IA confirma que la tarea se ha completado.

El propio código de PromptSpy define a Gemini como un “asistente de automatización de Android”, imponiéndole reglas como no dar por concluida una tarea sin una confirmación visual en pantalla (por ejemplo, que el icono de candado haya aparecido). Es una especie de piloto automático de la interfaz que funciona en segundo plano, invisible para la víctima.

Es importante subrayar que, de momento, el uso de IA generativa se limita a la función de persistencia. No genera correos fraudulentos ni inventa nuevas técnicas de robo; su papel es hacer que el malware aguante vivo el máximo tiempo posible, adaptándose a cualquier entorno. Sin embargo, los investigadores advierten de que esta misma estrategia podría extenderse en el futuro a tareas más sensibles, como automatizar operaciones en apps bancarias, adaptar el comportamiento al perfil de la víctima o idear al vuelo técnicas de evasión.

Funciones de espionaje y control remoto de PromptSpy

Más allá de su sofisticada persistencia, PromptSpy destaca por un potente módulo de Virtual Network Computing (VNC) incrustado en su interior, que es donde está la verdadera amenaza para la privacidad del usuario. Este componente permite a los operadores remotos ver en tiempo real la pantalla del dispositivo comprometido y controlarlo como si tuvieran el móvil en la mano.

Para poner en marcha este control remoto, el malware pide a la víctima que active los Servicios de Accesibilidad de Android justo después de la instalación. Lo hace mostrando una supuesta pantalla de carga o actualización mientras, por debajo, se comunica con Gemini y prepara el entorno de espionaje. Una vez concedidos esos permisos, el nivel de control sobre el teléfono es casi total. Puedes mejorar la protección siguiendo pautas sobre cómo proteger tu Android con apps de seguridad y Play Protect.

El módulo VNC de PromptSpy se conecta a un servidor de mando y control a través de un protocolo VNC cifrado con AES, con direcciones IP codificadas en el propio código (por ejemplo, 54.67.2.84, según el informe de ESET). Desde ese canal remoto, los atacantes pueden ejecutar diversas acciones:

- Visualizar la pantalla en tiempo real y grabar vídeo de lo que hace el usuario.

- Capturar pantallazos bajo demanda de aplicaciones específicas.

- Interceptar el PIN, la contraseña o el patrón de desbloqueo de la pantalla de bloqueo.

- Registrar el patrón de desbloqueo en formato de vídeo para reproducirlo posteriormente.

- Realizar un inventario completo de las aplicaciones instaladas y del estado de la pantalla (encendida, apagada, app en primer plano, etc.).

- Recuperar y gestionar la clave de la API de Gemini necesaria para el módulo de persistencia.

De esta forma, el dispositivo queda convertido en un terminal completamente monitorizado y manipulable a distancia. La IA, en este caso, no es la que espía directamente, pero sí es la que se asegura de que el software de espionaje no desaparezca del sistema.

Además, PromptSpy aprovecha los Servicios de Accesibilidad para colocar superposiciones invisibles cuando el usuario intenta defenderse. Si la víctima entra en Ajustes para desinstalar la app o revocar permisos, el malware dibuja rectángulos transparentes sobre botones clave como “Detener”, “Forzar cierre”, “Borrar” o “Desinstalar”.

El resultado es que el usuario crea que está pulsando el botón de desinstalación, pero en realidad está tocando una capa invisible que absorbe el clic y no ejecuta ninguna acción. Los investigadores de ESET han podido ver esos rectángulos activando una opción de depuración que los coloreaba, pero en un móvil real son totalmente imperceptibles.

En la práctica, esto convierte a PromptSpy en un parásito especialmente difícil de expulsar por métodos habituales. Mientras tenga activos los servicios de accesibilidad y la superposición, los menús estándar de Android quedan prácticamente neutralizados para eliminarlo.

Origen, distribución y posible objetivo de PromptSpy

El análisis de la infraestructura y de las muestras halladas por ESET permite dibujar un escenario bastante claro: PromptSpy parece orientarse principalmente a usuarios argentinos y a un contexto financiero, aunque el alcance real de la campaña sigue sin estar del todo claro.

Las primeras muestras relacionadas con esta familia aparecieron a comienzos de 2026 bajo el nombre de VNCSpy, un malware de características similares pero sin la parte de “manipulación de interfaz asistida por IA”. Unas semanas más tarde, el 10 de febrero, se detectaron cuatro muestras más avanzadas enviadas desde Argentina, donde ya sí se integraban las llamadas a Gemini: es la variante que se ha bautizado como PromptSpy.

En ambos casos, la base técnica es la misma: un componente VNC que otorga acceso remoto completo al dispositivo una vez que el usuario ha otorgado permisos de accesibilidad. La gran diferencia es que PromptSpy añade el “cerebro” de IA para mantenerse incrustado en el sistema sin depender de interfaces estáticas.

En cuanto a la distribución, los investigadores han identificado un esquema bastante concreto: el malware se presenta como una falsa aplicación financiera llamada MorganArg, un nombre que probablemente alude a “Morgan Argentina” y que utiliza un icono visualmente similar al de un conocido banco internacional (Morgan Chase) para inspirar confianza.

Esta app fraudulenta no se encuentra en Google Play en ningún momento. Se distribuye exclusivamente a través de páginas web de phishing bancario y sitios específicos de descarga, que simulan ser portales de inversión o pasarelas de pago legítimas. Allí se ofrece el archivo APK de MorganArg como si fuera una app de alta rentabilidad o una herramienta de inversión.

Una vez que la víctima descarga el archivo, el instalador actúa como dropper, es decir, incluye dentro de sus activos la carga útil real de PromptSpy (por ejemplo, app-release.apk). Cuando la app aparente se ejecuta por primera vez, muestra lo que parece una actualización obligatoria o un paso adicional necesario, pero lo que en realidad está haciendo es pedir al usuario que autorice la instalación manual de la carga maliciosa.

Ni en la telemetría de ESET ni en los datos compartidos con Google se han encontrado, a día de hoy, indicios de una distribución masiva de PromptSpy. Lukáš Štefanko y otros investigadores apuntan a que podría tratarse de una prueba de concepto muy avanzada o de una campaña limitada, tal vez en fase de testeo. Sin embargo, el hecho de que exista un dominio activo, una infraestructura de mando y control operativa y un sitio web de banca falsa hace imposible descartar que haya víctimas reales.

Relación con PromptLock y la evolución del malware con IA

PromptSpy no surge de la nada, sino que se inscribe en una tendencia creciente de uso malicioso de la IA generativa que ya venía gestándose desde hace un tiempo. En 2025, ESET identificó PromptLock, considerado el primer ransomware impulsado por IA: un malware capaz de ejecutar un modelo de lenguaje local que generaba scripts en Lua sobre la marcha para cifrar o exfiltrar archivos.

La diferencia entre ambos es que PromptLock usaba un LLM embebido para crear código malicioso en tiempo real, mientras que PromptSpy apuesta por integrar un modelo externo (Gemini) al que consulta constantemente. Donde uno se centra en inventar nuevas rutinas de cifrado, el otro explota la IA para interpretar la interfaz de Android y automatizar gestos y pulsaciones que, de otro modo, requerirían una programación muy frágil.

Fuera del ámbito de ESET, Google Threat Intelligence también ha documentado cómo grupos respaldados por estados están utilizando Gemini y otros modelos de IA en diferentes fases de sus operaciones: desde el reconocimiento y la recopilación de información hasta acciones posteriores al compromiso. No se trata ya de una hipótesis futurista, sino de un fenómeno constatado en campañas reales.

Además, investigadores como David González, especializado en ciberseguridad para Latinoamérica en ESET, advierten de que en la Dark Web ya se ofrecen modelos de IA adaptados para usos ilícitos. Se utilizan para pulir mensajes de ingeniería social, generar malware polimórfico o incluso analizar la seguridad de un objetivo. La IA deja de ser una herramienta neutra y pasa a ser un multiplicador de fuerza para los ciberdelincuentes.

En este contexto, PromptSpy actúa como un aviso temprano de hacia dónde puede evolucionar el malware móvil: en lugar de scripts rígidos que fallan cuando cambian cuatro iconos, veremos amenazas capaces de “leer” la pantalla como haría una persona y ajustar su comportamiento al instante. La adaptabilidad basada en contexto pasa a ser el nuevo estándar.

Riesgos para los usuarios y educación como defensa clave

Más allá de lo técnico, lo que preocupa a los expertos es el impacto real que este tipo de amenazas puede tener sobre usuarios y organizaciones. Un malware que mezcla control remoto total con capacidad de adaptación mediante IA abre la puerta a campañas de espionaje y fraude especialmente peligrosas.

David González lo resume recordando que la IA, al fin y al cabo, es una máquina que no distingue por sí misma lo ético de lo que no lo es. Si se le piden instrucciones para interceptar un PIN, para registrar una contraseña o para reconocer si la pantalla está encendida o apagada, simplemente lo hará, sin cuestionarse nada. Esa neutralidad técnica es justo lo que aprovechan los delincuentes.

Una vez que PromptSpy compromete un terminal, empieza a enviar solicitudes a la API de Gemini para que la IA procese distintos tipos de información del dispositivo: estado de la pantalla, aplicaciones activas, rutas en menús, etc. Esto le permite interceptar credenciales, observar patrones de uso y adaptar su comportamiento a las rutinas concretas de cada víctima.

Con ese nivel de visibilidad, los atacantes pueden reconstruir hábitos de navegación, identificar las apps más sensibles (banca, correo corporativo, redes sociales) y centrar ahí sus esfuerzos. La IA se convierte así en una herramienta analítica que hace que el espionaje sea más fino, menos ruidoso y mucho más eficaz.

Diversos estudios citados por especialistas subrayan que las organizaciones con menor nivel de formación en ciberseguridad suelen sufrir costes de recuperación mayores, más sanciones regulatorias y daños reputacionales más graves tras un incidente. Cuando se combinan amenazas avanzadas como PromptSpy con desconocimiento por parte del usuario, el cóctel es explosivo.

Por ello, se insiste en que la educación y la capacitación continuas son una barrera de defensa esencial. Comprender qué supone instalar APKs desde fuera de Google Play, saber qué implican los permisos de accesibilidad o desconfiar de supuestas apps financieras milagrosas puede marcar la diferencia entre caer en la trampa o esquivarla.

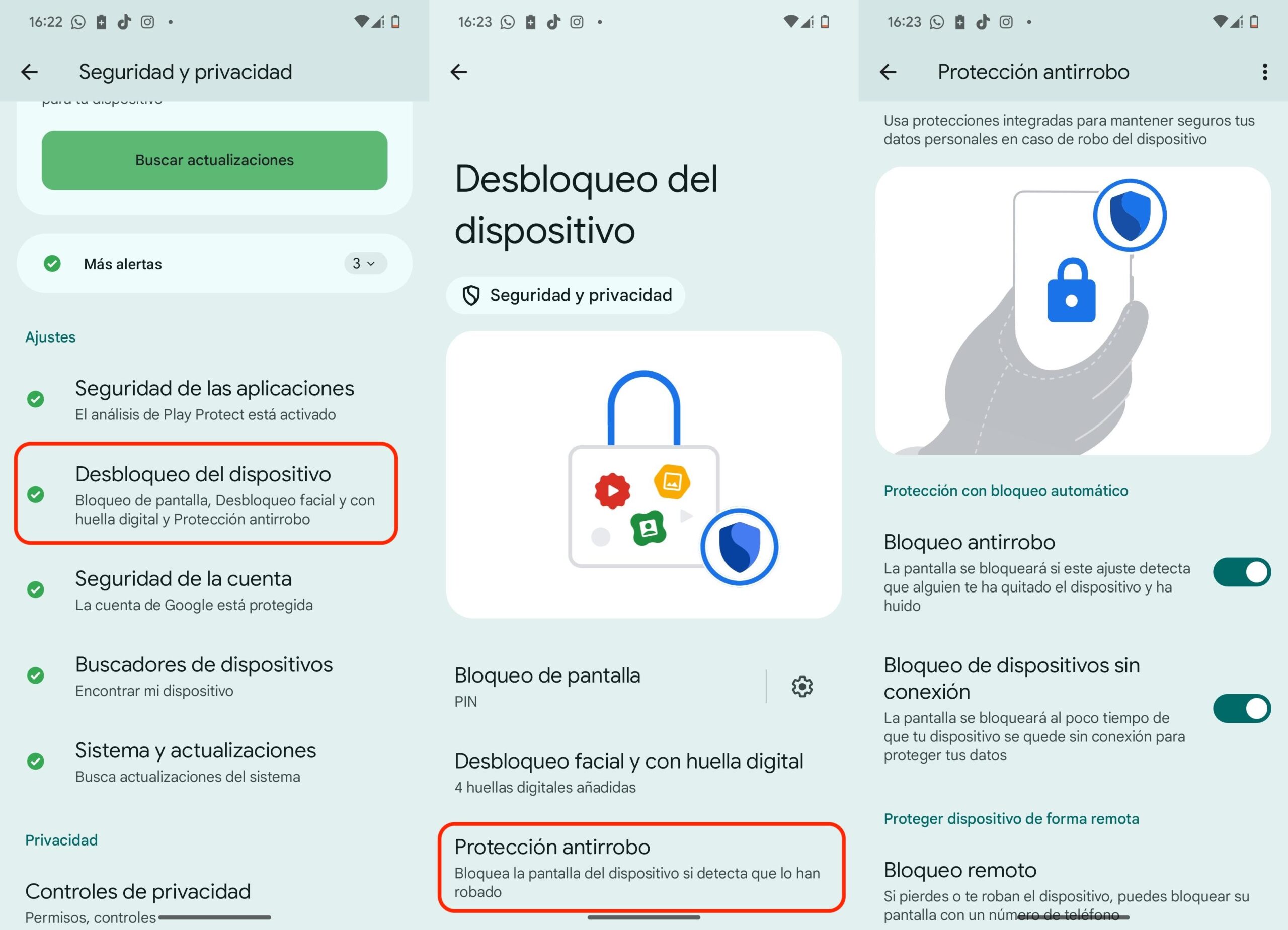

Cómo eliminar PromptSpy y medidas de protección recomendadas

Eliminar PromptSpy no es tan sencillo como entrar en Ajustes y pulsar “Desinstalar”, precisamente por las superposiciones invisibles que bloquean los botones críticos del sistema. No obstante, existe un procedimiento fiable para sacarlo del dispositivo si ya se ha instalado bajo el nombre de MorganArg.

La clave es recurrir al Modo Seguro de Android, en el que todas las apps de terceros quedan temporalmente inhabilitadas. Al arrancar en este modo, la aplicación maliciosa no puede ejecutar su lógica de superposición ni sus servicios de accesibilidad, por lo que la pantalla de desinstalación vuelve a funcionar con normalidad.

En la mayoría de dispositivos, el proceso sería algo similar a esto: mantener pulsado el botón de encendido, mantener una pulsación larga sobre la opción “Apagar” que aparece en pantalla y confirmar el reinicio en modo seguro. El nombre exacto de las opciones y los pasos pueden variar según el fabricante, pero el concepto es el mismo.

Una vez arrancado el móvil en modo seguro, hay que acudir a Ajustes → Aplicaciones → MorganArg (o cualquier otra app sospechosa vinculada a esta campaña) y seleccionar la opción de desinstalar. Sin la interferencia de PromptSpy, el sistema permite ahora completar el proceso sin trabas.

En cuanto a la prevención, los especialistas recomiendan seguir tres hábitos básicos que reducen drásticamente el riesgo de infección por amenazas como PromptSpy:

- Instalar apps únicamente desde Google Play Store u otras tiendas oficiales, evitando descargar APKs desde páginas web, enlaces en correos o mensajes no verificados. Aprende también a .

- No conceder los Servicios de Accesibilidad a aplicaciones de origen dudoso, ya que este permiso otorga un control casi total del dispositivo y permite técnicas como las superposiciones invisibles; herramientas como MVT ayudan a analizar compromisos.

- Desconfiar de cualquier app que se presente como actualización o complemento y que te pida instalar manualmente un segundo APK, un patrón típico de droppers.

Para usuarios avanzados y organizaciones, también se aconseja desplegar soluciones de seguridad específicas para móviles (Mobile EDR), capaces de detectar comportamientos sospechosos como conexiones a servidores de mando y control, uso abusivo de servicios de accesibilidad o patrones inusuales de interacción con la interfaz. También conviene conocer la clasificación de tipos de malware para priorizar respuestas.

Igualmente, puede ser útil monitorizar el tráfico de red en busca de conexiones anómalas a servicios de IA como Gemini procedentes de apps que no deberían utilizarlos. Esta detección no es trivial, sobre todo si el tráfico va cifrado, pero puede aportar pistas valiosas en entornos corporativos.

No hay que olvidar, además, la importancia de mantener Android y todas las aplicaciones siempre actualizadas, aplicando los parches de seguridad tan pronto como se publiquen. Muchas infecciones se apoyan en vulnerabilidades del sistema que podrían haberse evitado simplemente teniendo el dispositivo al día.

Entre los actores del sector de la seguridad se da por hecho que las defensas también tendrán que abrazar la IA para hacer frente a estas nuevas amenazas. Los mecanismos basados únicamente en firmas o patrones fijos pueden quedarse cortos frente a malware capaz de mutar su comportamiento según el contexto. Por ello, se apunta a sistemas que utilicen modelos de IA para detectar anomalías sutiles en la interacción con la interfaz o en las comunicaciones con servicios de IA externos.

La colaboración entre proveedores de modelos de IA, plataformas como Google Play Protect y empresas de ciberseguridad como ESET será un pilar fundamental para frenar el abuso de estas tecnologías. Google ya ha confirmado que Play Protect bloquea las variantes conocidas de PromptSpy, incluso cuando llegan desde fuera de Play, pero la carrera entre atacantes y defensores está lejos de terminar.

Con todo lo que se ha descubierto sobre PromptSpy —su uso pionero de Gemini para interpretar la pantalla, su módulo VNC para controlar el móvil a distancia, su distribución a través de la falsa app bancaria MorganArg y su probable enfoque hacia usuarios argentinos— queda claro que estamos ante un ejemplo muy avanzado de cómo la IA generativa puede transformar el malware móvil, y también ante una señal de alarma que invita a reforzar tanto la tecnología defensiva como la formación de los usuarios antes de que este tipo de amenazas pase de ser un experimento limitado a una plaga extendida.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.