- PlayPraetor es un malware dirigido a dispositivos Android que se distribuye a través de sitios web fraudulentos que imitan a Google Play Store.

- Los ciberdelincuentes se apoyan en anuncios engañosos y SMS para atraer a las víctimas y lograr que descarguen aplicaciones maliciosas.

- El malware puede robar credenciales bancarias, registrar pulsaciones de teclas y capturar información del portapapeles, comprometiendo seriamente la seguridad de los usuarios.

- CTM360 ha detectado más de 6.000 sitios web fraudulentos utilizados en esta campaña global de ciberataques.

Un nuevo y sofisticado malware diseñado para dispositivos Android ha sido identificado por la firma de ciberseguridad CTM360. Se trata de PlayPraetor, un troyano bancario que ha sido distribuido a gran escala mediante sitios web falsos que imitan la tienda oficial de Google Play Store, engañando a los usuarios para que descarguen aplicaciones maliciosas.

Este ciberataque ha sido detectado en más de 6.000 sitios web fraudulentos, afectando principalmente a usuarios de dispositivos Android en diversas partes del mundo. El objetivo de los atacantes es obtener información bancaria y otros datos sensibles de las víctimas para su explotación económica. Para entender más sobre las amenazas que enfrentan los datos bancarios de los usuarios, puedes leer sobre otros tipos de malware que afectan tus datos bancarios.

¿Cómo funciona PlayPraetor?

Los responsables de esta amenaza crean páginas web falsas que imitan la apariencia de Google Play, utilizando logotipos y diseños idénticos a los de la tienda oficial. Los usuarios, al acceder a estos sitios, son engañados para que descarguen una aplicación en formato APK que, en realidad, contiene el malware.

Una vez instalada, la app maliciosa solicita permisos peligrosos, como acceso a mensajes SMS, ubicaciones, contactos, cámara, almacenamiento y servicios de accesibilidad. Esto permite al malware supervisar el uso del dispositivo, registrar pulsaciones de teclas y capturar capturas de pantalla sin que el usuario se percate.

Además, PlayPraetor se conecta a un servidor de comando y control (C&C) desde donde recibe instrucciones y extrae información sobre aplicaciones bancarias y monederos de criptomonedas instalados en el teléfono, con el objetivo de robar credenciales y acceder a los fondos de la víctima. Para una comprensión más amplia sobre los troyanos, puedes consultar la información sobre otros troyanos bancarios como ToxicPanda.

Técnicas de distribución y engaño

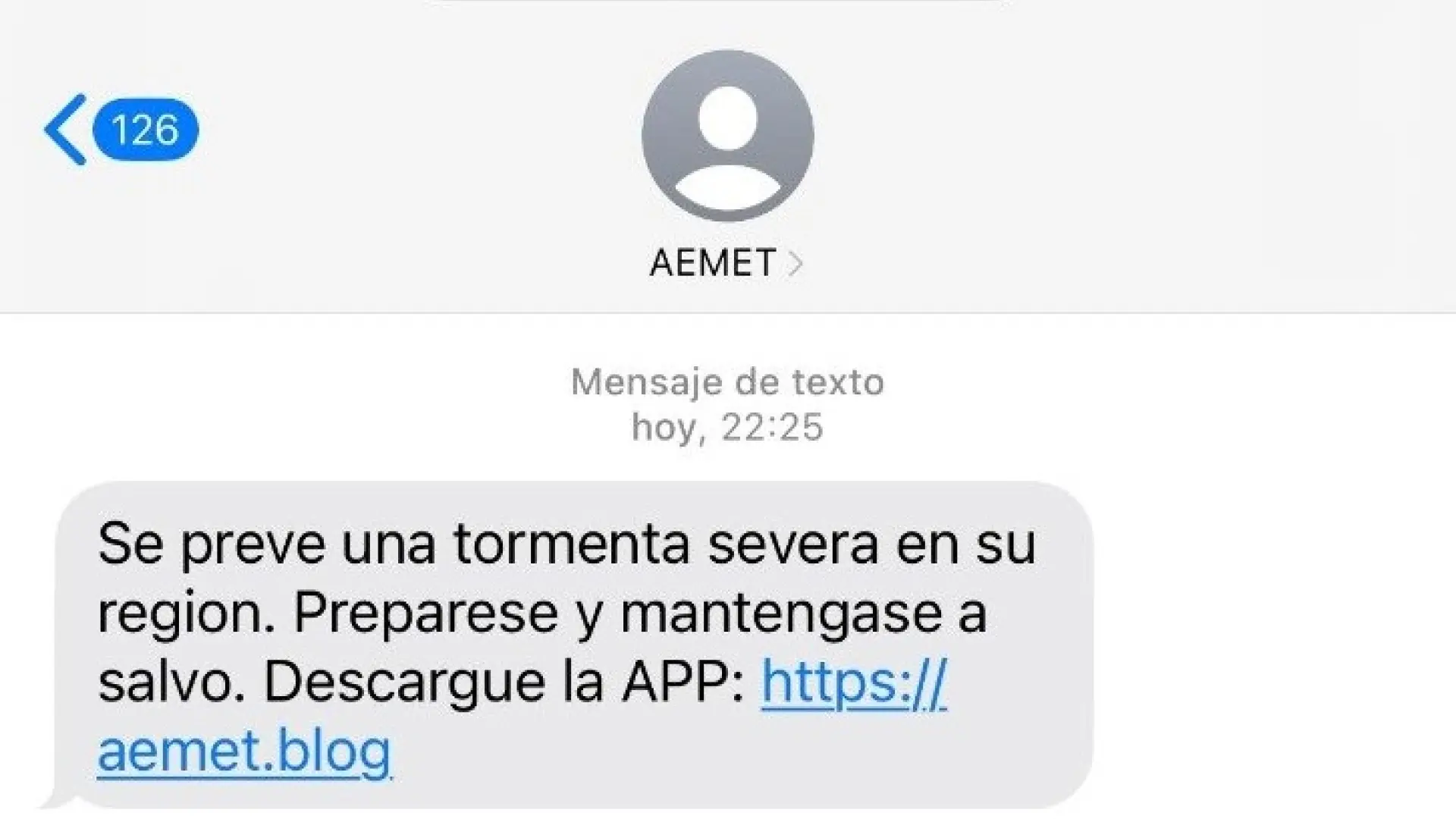

El método de propagación de este malware incluye anuncios engañosos en plataformas como Meta, así como el envío masivo de mensajes SMS que redirigen a las víctimas a los sitios fraudulentos.

Para aumentar la efectividad del engaño, los ciberdelincuentes utilizan estrategias de presión psicológica, como falsas ofertas de tiempo limitado o alertas de seguridad urgentes, incitando a los usuarios a tomar decisiones precipitadas sin verificar la autenticidad de las descargas.

Funciones maliciosas de PlayPraetor

PlayPraetor no solo roba credenciales bancarias, sino que también realiza otras acciones peligrosas en los dispositivos infectados:

- Registro de pulsaciones de teclas: capturando cualquier información escrita por el usuario, incluidas contraseñas y datos personales.

- Monitoreo del portapapeles: permitiendo robar direcciones de criptomonedas y otros datos confidenciales copiados en el dispositivo.

- Captura de pantalla y supervisión de aplicaciones: proporcionando a los atacantes información visual de la actividad del usuario en su teléfono.

- Intercepción de SMS: accediendo a mensajes que contienen códigos de verificación de dos factores (2FA) para comprometer cuentas bancarias y otros servicios.

Cómo protegerse de PlayPraetor

Para evitar ser víctima de este malware, es fundamental seguir estas recomendaciones:

- Descargar aplicaciones solo desde fuentes oficiales, verificando siempre que la URL de Google Play sea correcta.

- Evitar hacer clic en enlaces sospechosos recibidos por SMS o en anuncios de redes sociales.

- Revisar los permisos solicitados por las aplicaciones antes de instalarlas, especialmente aquellos que parecen innecesarios para su funcionamiento.

- Utilizar herramientas de seguridad, como Google Play Protect o aplicaciones antivirus confiables y conocer las mejores opciones de antimalware.

- Mantener el sistema operativo y las aplicaciones actualizadas para aprovechar las últimas medidas de seguridad.

Los ataques con malware como PlayPraetor demuestran la creciente sofisticación de los ciberdelincuentes y la importancia de adoptar hábitos digitales seguros. Es esencial que los usuarios estén alerta y sean precavidos para evitar caer en estafas que pueden comprometer tanto su privacidad como su seguridad financiera.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.