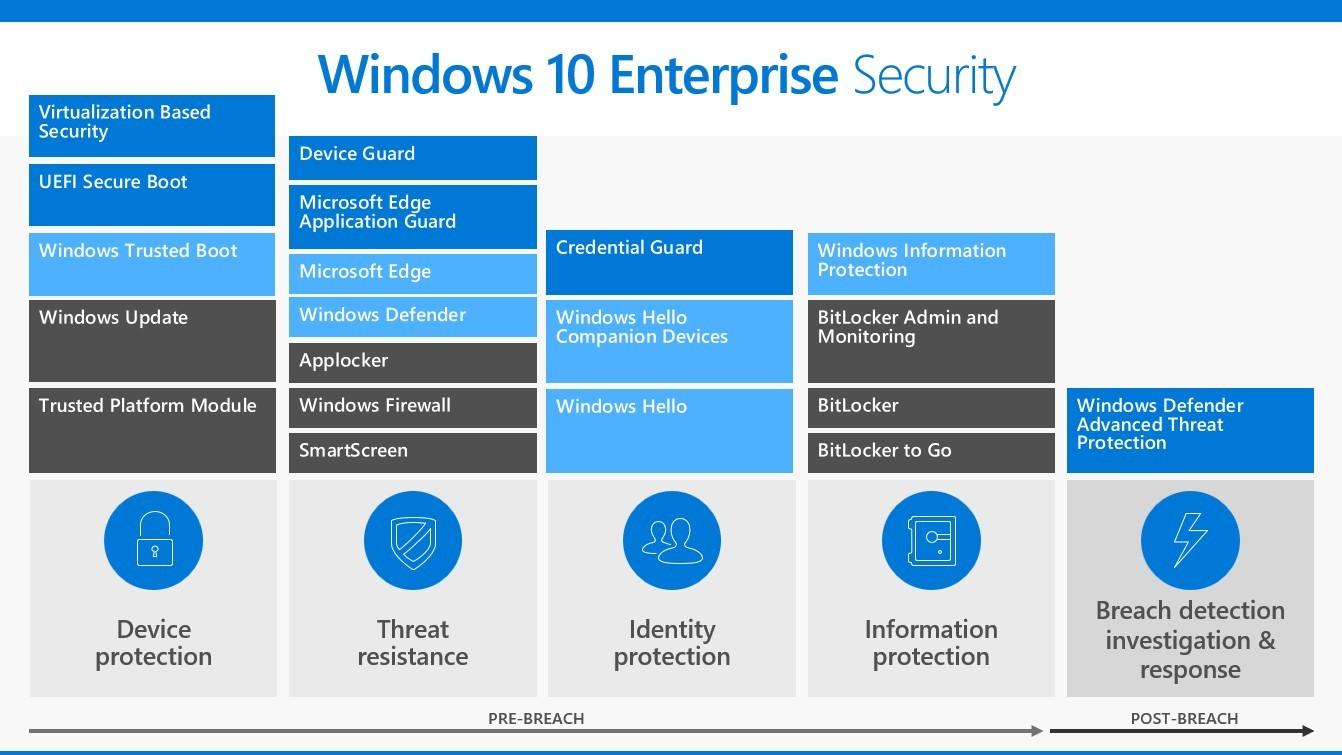

- Combina VBS, HVCI, WDAC y Credential Guard para aislar código y credenciales.

- Usa atestación de estado y acceso condicional con MDM y Entra ID.

- Despliega WDAC con ConfigMgr, monitoriza eventos y firma políticas.

- Completa con BitLocker, Exploit Guard, Application Guard y Firewall.

Blindar un equipo con Windows no va de activar cuatro opciones y listo; implica alinear seguridad de hardware, protecciones del sistema y políticas de control de aplicaciones que trabajen a la vez. En esta guía ordenamos todas las piezas: Credential Guard, BitLocker, AppLocker, Device Guard/WDAC, Application Guard, VBS, HVCI y la atestación de estado para acceso condicional.

Si gestionas flotas o tienes cargas de alto valor, te interesa desplegar estas capas de forma planificada. Combinarlas bien reduce de raíz ataques tipo pass-the-hash, bootkits, malware en arranque y ejecución de software no autorizado, y además habilita decisiones de acceso basadas en el estado real del dispositivo.

Capas de protección en Windows: hardware y arranque seguro

Para empezar por la base, Windows se apoya en protecciones de bajo nivel: TPM 2.0, UEFI con Arranque seguro, medición de arranque (PCR/TCG) y ELAM. El objetivo es que solo cargue código legítimo desde el primer milisegundo y registrar todo lo que ocurre en el arranque.

El TPM (1.2 y, preferentemente, 2.0) aporta claves, mediciones y funciones criptográficas para sellar secretos (como claves de BitLocker o de autenticación) y respaldar la atestación remota. TPM 2.0 estandariza comportamientos, admite SHA-256 en PCR y ofrece mayor flexibilidad de algoritmos.

Con UEFI Secure Boot el firmware valida que el gestor de arranque y binarios críticos de Windows están firmados antes de iniciar, bloqueando cargadores alternativos maliciosos. La directiva de configuración de arranque seguro extiende esta verificación a parámetros sensibles (por ejemplo, impedir modo de prueba de firmas).

ELAM (Early Launch Anti-Malware) permite que el controlador antimalware se cargue antes que el resto de drivers de arranque y clasifique controladores para impedir la carga de los no confiables, continuando la cadena de confianza.

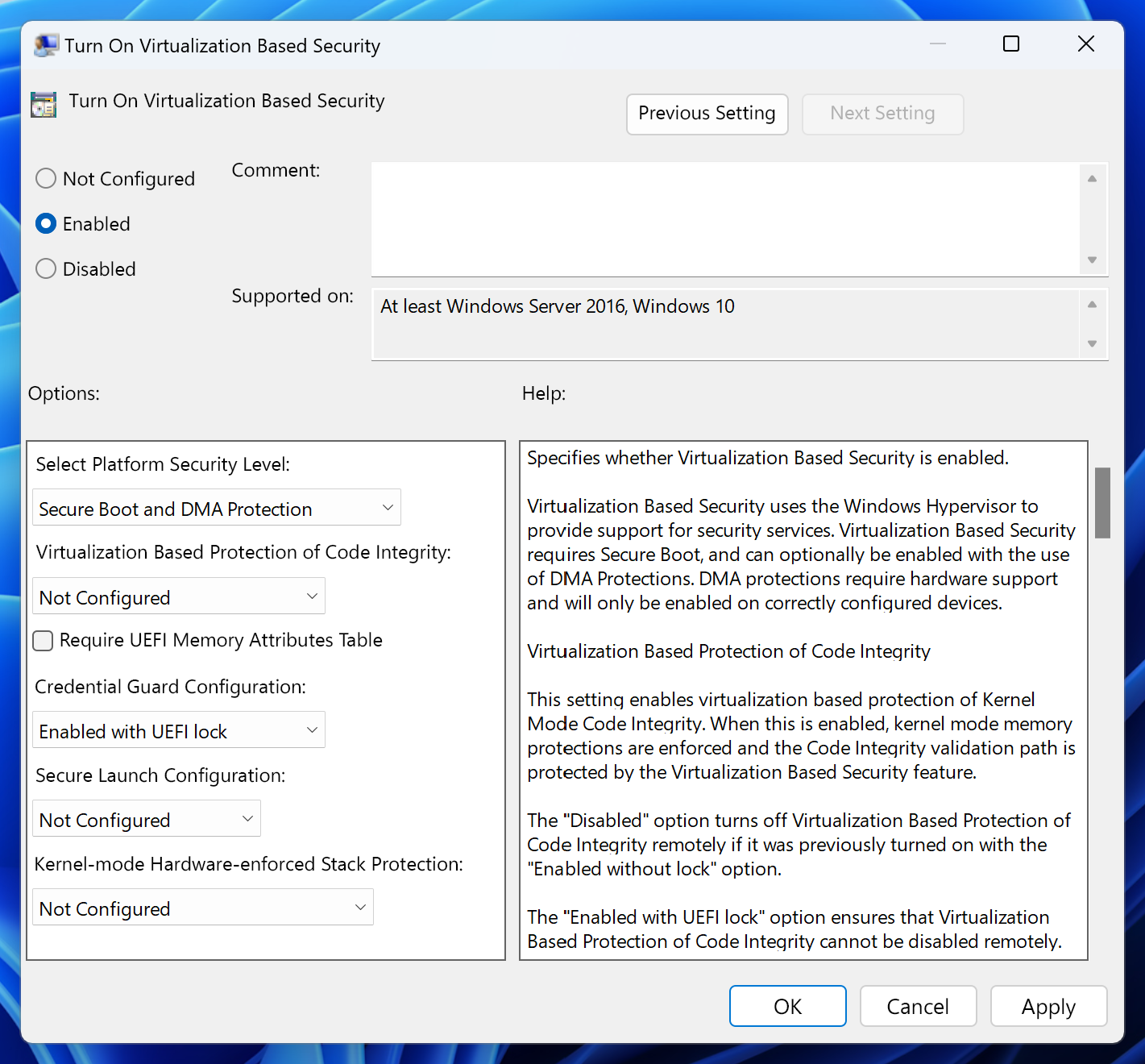

Encima de todo esto, la Seguridad basada en virtualización (VBS) con Hyper-V crea un límite adicional, aislando servicios críticos (integridad de código y credenciales) del propio kernel de Windows para resistir incluso ante un kernel comprometido.

Credential Guard en detalle

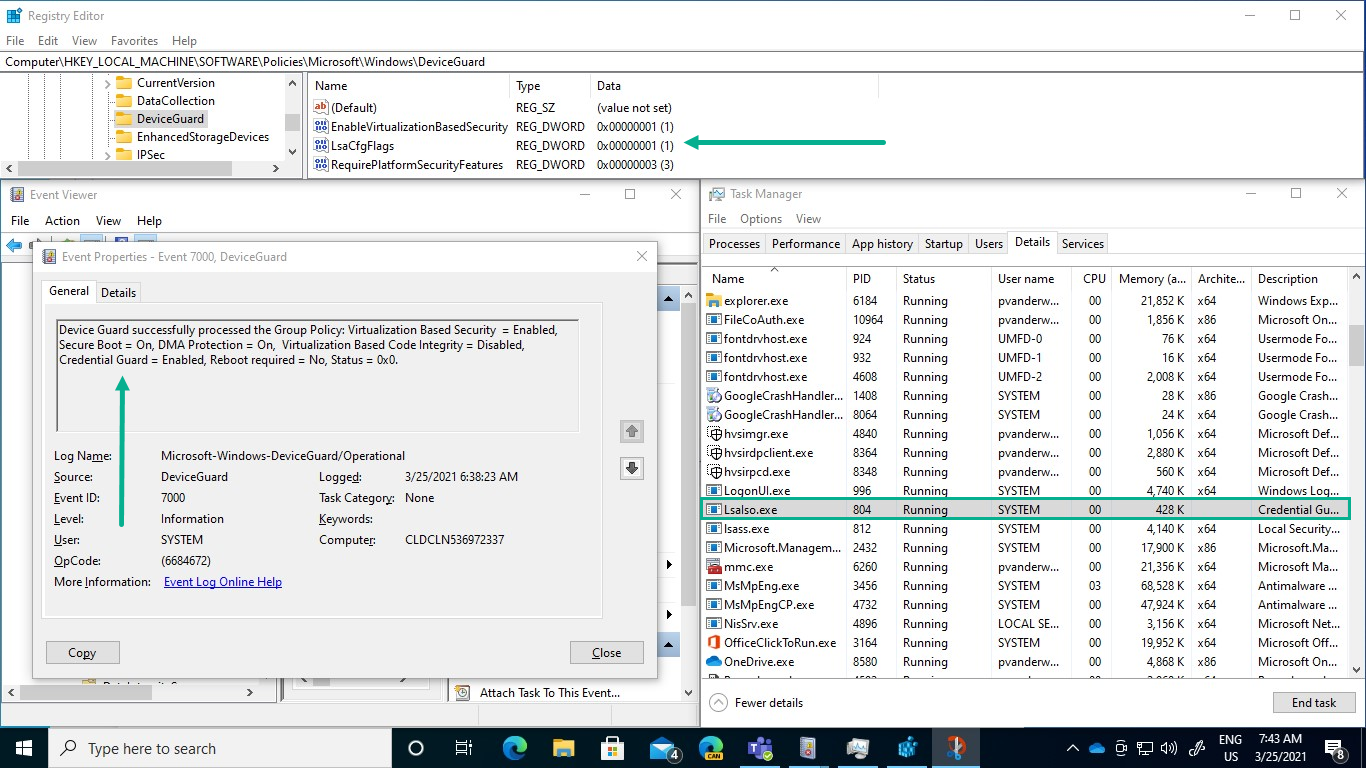

Credential Guard aísla credenciales sensibles (NTLM hashes y TGT de Kerberos, entre otras) en un proceso protegido (LsaIso.exe) que corre en modo de usuario aislado gracias a VBS. Aunque un atacante obtuviera privilegios de administrador, no podría leer la memoria de LSASS para volcar secretos.

El sistema utiliza claves por arranque y persistentes para proteger credenciales residentes y almacenadas; el estado se activa por clave de Registro y variable UEFI para evitar cambios remotos no autorizados. Puedes comprobar su estado con msinfo32 (“Servicios de seguridad de Device Guard en ejecución: Integridad del código impuesta por el hipervisor”).

A nivel de requisitos, se pide CPU x64 con VT-x/AMD-V, IOMMU (VT-d/AMD-Vi), UEFI 2.3.1 con Secure Boot y TPM. Fabricantes como Dell remarcan que Windows 10 Enterprise/Education y controladores compatibles con HVCI son claves, así como BIOS actualizada y opciones de virtualización activadas.

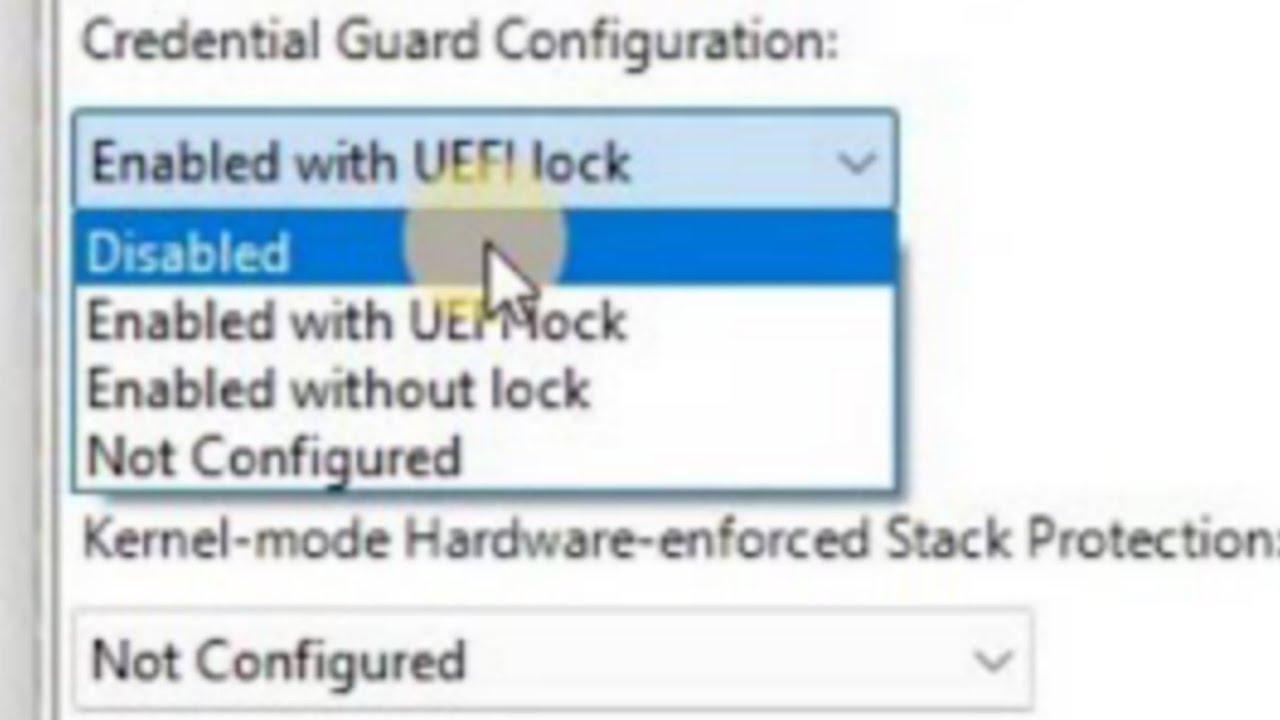

Si administras con soluciones EMM, es posible activar Credential Guard con o sin bloqueo UEFI mediante políticas de MDM (por ejemplo, en Citrix Endpoint Management el ajuste “Configurar la protección de LSA”).

Device Guard e integridad de código protegida por hipervisor (HVCI)

Device Guard no es un único interruptor; es el conjunto de VBS + HVCI + políticas de integridad de código que bloquean el equipo para que solo se ejecute código de confianza (kernel y usuario). HVCI hace que las páginas del kernel nunca sean W+X y exige validación de integridad antes de ejecutar código.

La decisión de confianza se define en una política de integridad de código (CIP), preferiblemente firmada, que puedes generar con herramientas de Microsoft e implementar con GPO, Intune o Configuration Manager. Firmarla añade protección adicional frente a administradores locales malintencionados, almacenando el GUID en una variable UEFI y permitiendo solo actualizaciones firmadas por el mismo firmante.

Device Guard admite reglas de permitir/denegar, funciona muy bien en cargas de trabajo fijas (kioscos, TPV, estaciones SAW) y puede iniciarse en modo auditoría para capturar qué binarios infringirían la política antes de pasar al modo de cumplimiento.

Para validar preparación y habilitarlo rápidamente, Microsoft y OEMs recomiendan el script DG_Readiness.ps1 con opciones como “–Capable –HVCI” o “–Enable –DG –AutoReboot”. Los sistemas no vienen preconfigurados; hay que activar funciones y desplegar políticas.

Control de aplicaciones de Windows Defender (WDAC) y su despliegue

El antiguo “Device Guard (WDAC)” hoy se conoce como Windows Defender Application Control. Es la lista blanca avanzada que impide ejecutar código no autorizado. Puedes gestionarlo con Configuration Manager (rama actual) para desplegar directivas por colecciones.

En ConfigMgr puedes elegir modos de cumplimiento: Aplicación habilitada (solo ejecutables de confianza) o Solo auditoría (todo se ejecuta y se registra lo no confiable). Tras procesar la directiva, ConfigMgr se marca como instalador administrado, de modo que el software que distribuya después pasa a ser de confianza automáticamente.

¿Qué suele quedar permitido por defecto? Componentes del sistema, drivers WHQL, apps de Microsoft Store, el cliente de ConfigMgr y lo que se implemente desde ConfigMgr tras la política. También puedes optar por confiar la reputación de Microsoft Intelligent Security Graph/SmartScreen (Windows 10 1709+). Independientemente del modo elegido, los .hta quedan bloqueados.

Pasos con ConfigMgr: crea la directiva (nombre, descripción, reinicio si procede, modo de cumplimiento), decide si autorizas software de ISG, agrega rutas concretas de confianza si lo necesitas (para LOB o superar particularidades de instaladores) y despliega a la colección con una programación de evaluación (por defecto diaria, puedes acortarla si hay problemas).

Monitorización y consideraciones de seguridad al aplicar WDAC

Para vigilar el procesamiento de directivas en el cliente, revisa %WINDIR%\CCM\Logs\DeviceGuardHandler.log. El bloqueo/auditoría de ejecutables se registra en Registros de aplicaciones y servicios > Microsoft > Windows > Code Integrity > Operational, y scripts/MSI en Microsoft > Windows > AppLocker.

Ten en cuenta que, en modo auditoría o habilitado sin reinicio, el equipo es vulnerable a que se instale software no confiable que podría seguir ejecutándose después. Prueba en laboratorio con modo de aplicación habilitado y reinicia antes de entregar el equipo al usuario.

Importante: si habilitas cumplimiento y después vuelves a auditoría en un mismo dispositivo, puede permitirse software no confiable por combinaciones de estado. Además, con ConfigMgr, un administrador local podría eludir las directivas; la forma robusta de impedirlo es aplicar una política binaria firmada vía GPO (no soportado por ConfigMgr a día de hoy).

AppLocker se usa aquí solo para marcar el instalador administrado; el cumplimiento real lo aplica WDAC. Para un enfoque en capas, WDAC define la base global y AppLocker añade restricciones por usuario/grupo donde tenga sentido.

AppLocker: complemento útil donde toca

AppLocker sigue siendo muy práctico para escenarios finos por usuario donde WDAC no filtra por identidad. Puedes denegar, por ejemplo, una app UWP concreta a un grupo, o acotar PowerShell o cmd al personal de soporte mientras el resto no lo usa. Define reglas por editor, ruta o hash con firma digital para mayor robustez.

Recuerda que, en este contexto, AppLocker también participa como mecanismo para identificar instaladores administrados en el flujo de ConfigMgr con WDAC, pero no para imponer la lista blanca base del sistema.

Application Guard y Exploit Guard: contención y reducción de superficie

Windows Defender Application Guard aísla la navegación a sitios no confiables en un contenedor Hyper-V de Microsoft Edge. Si el navegador cae, el atacante tendría que escapar de la VM para tocar el host. Requiere virtualización y Microsoft recomienda 8 GB de RAM como mínimo práctico; el modo Enterprise permite definir qué dominios van dentro/fuera del contenedor y restringir capacidades (impresión, descargas, cámara, micrófono).

Con Windows Defender Exploit Guard tienes cuatro pilares: Reglas de reducción de superficie de ataque (ASR) para frenar vectores típicos (macros de Office, scripts, PSExec/WMI, PDFs con procesos secundarios, ejecutables desde USB, etc.), Protección de red (bloqueo HTTP/HTTPS a dominios de mala reputación vía cloud), Acceso controlado a carpetas (mitiga ransomware) y Protección contra exploits (sustituye EMET con DEP, ASLR y mitigaciones adicionales).

Si venías de EMET, puedes convertir las políticas a Exploit Guard. Y si usas la nube de Microsoft, Exploit Guard y la protección de reputación alimentan decisiones de prevención y respuesta más ricas.

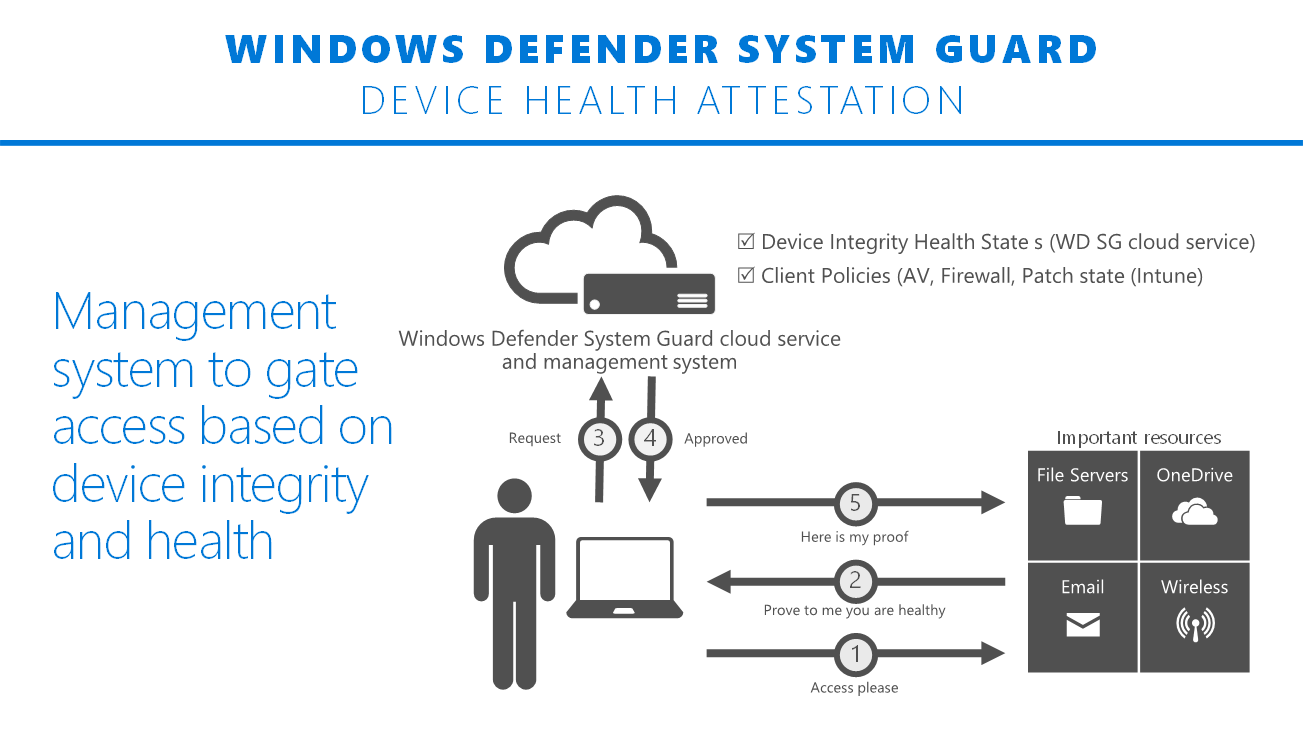

Atestación de estado y acceso condicional con MDM y Microsoft Entra ID

Proteger no basta: hay que medir y demostrar el estado del dispositivo para conceder acceso a recursos de alto valor. Windows ofrece atestación de estado basada en hardware donde el cliente envía al servicio de Microsoft los registros TCG y valores PCR firmados con AIK para que se verifique el arranque (Secure Boot, Debug, Safe Mode), BitLocker, VBS, HVCI, ELAM y la huella de la política de integridad de código.

La ruta típica: el dispositivo (con TPM) obtiene un certificado AIK emitido por la Microsoft Cloud CA (derivado de la EK para preservar privacidad), mide el arranque (PCR0… n) y envía TCG log + PCR quote al servicio. Este valida firma, coherencia y emite un blob de estado cifrado que el MDM podrá remitir de vuelta para descifrar y evaluar.

Mediante el Health Attestation CSP, el agente MDM recopila y reenvía esas medidas. Intune u otros MDM piden el blob, el servicio comprueba nonce y contador de arranque, y devuelve atributos de estado (Secure Boot, db/dbx, BitLocker, VBS, ELAM, hash de política de integridad de código, etc.) con los que el MDM marca el dispositivo como conforme o no.

Con el estado en Microsoft Entra ID, el motor de acceso condicional decide a tiempo real si permitir Office 365, SaaS o apps locales publicadas por proxy. Si el dispositivo no está inscrito o no cumple, el usuario recibe instrucciones de remediación; si cumple y está autorizado, Entra emite el token de acceso. También hay sincronización hacia AD y compatibilidad en ADFS 2016 para escenarios on-prem.

Por qué siguen siendo necesarios antimalware y gestión

Aunque una allowlist fuerte reduzca muchísimo el riesgo, las vulnerabilidades en apps de usuario siguen siendo una vía habitual de infección. La capa fundamental es aplicar revisiones y administrar el parque; el antimalware aporta defensa complementaria, alimenta ELAM y se beneficia del informe de tiempo de ejecución (System Guard) para verificar que el entorno no ha sido alterado.

Windows Defender System Guard consolida controles de integridad, habilita VBS por defecto en instalaciones limpias con hardware compatible y ofrece certificación de tiempo de ejecución que valida el estado de arranque, hipervisor y binarios firmados, además de la integridad del enclave VBS.

Requisitos, licenciamiento y compatibilidad de plataforma

Para la atestación de estado, Windows Pro, Enterprise y Education la soportan y los derechos de uso llegan vía licencias Pro/Pro Education/SE, Enterprise E3/E5 y Education A3/A5. Para Credential Guard y Device Guard, se exige Windows 10/11 Enterprise/Education y hardware alineado: CPU x64, VT-x/AMD-V, SLAT, IOMMU (VT-d/AMD-Vi), UEFI 2.3.1 con Secure Boot, y TPM (preferible 2.0).

Los OEM detallan compatibilidades de BIOS/controladores HVCI por modelo. Ejemplos de familias verificadas incluyen Dell Latitude, OptiPlex, Precision y XPS de generaciones Skylake/Kaby Lake con versiones de BIOS y drivers concretas. La consigna es clara: mantener BIOS al día y drivers HVCI-compatibles para evitar fallos al activar VBS/HVCI.

En BIOS/UEFI, habilita virtualización, IOMMU, Secure Boot y MOR seguro. Si tu CPU es Intel vPro, suele implicar soporte de VT-x/VT-d; algunos modelos sin vPro también lo incluyen. Recuerda: Enterprise no viene de fábrica en OEM; se actualiza desde Pro vía licencias por volumen.

Si usas MDM de terceros (Citrix, por ejemplo), puedes activar la seguridad para virtualización, fijar el nivel de plataforma (Secure Boot con VBS o con protección de DMA) y configurar LSA protection (activar Credential Guard con o sin bloqueo UEFI); el servidor solo desplegará si detecta desalineación de configuración respecto al dispositivo.

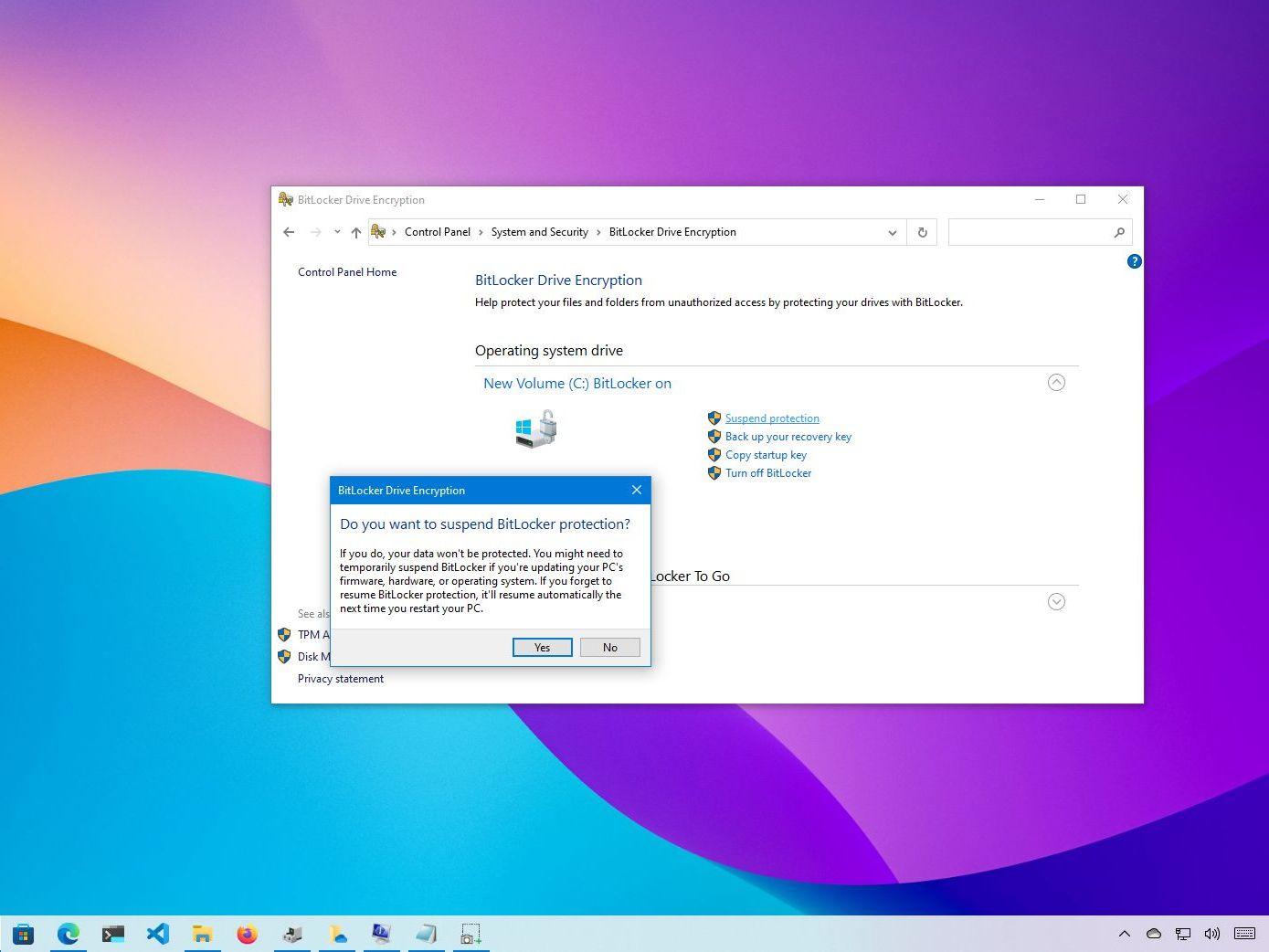

BitLocker, rendimiento, actualización y firewall

Sobre actualizaciones, Windows Update puede posponer descargas en redes de datos (3G/4G consideradas de uso medido) para ahorrar costes, retomando al volver a Wi‑Fi. Si aparece una actualización crítica, se prioriza incluso en escenarios de conectividad limitada.

Para el cortafuegos, administra el Firewall de Windows Defender desde el Panel de control o “Firewall con seguridad avanzada”. Recomendable habilitarlo con filtrado entrante y saliente ajustado a necesidades (por ejemplo, solo navegadores corporativos hacia Internet).

Como complemento, AppLocker ofrece reglas por fabricante/firma para apps propias; la “aprobación por Device Guard” de aplicaciones aparece cuando están firmadas por Microsoft Store, tu PKI o una CA de confianza, encajando en la estrategia de confianza.

Un apunte práctico al cerrar el círculo: proteger el entorno de firmware. Bloquea el acceso a opciones de arranque para evitar que alguien con acceso físico desactive Secure Boot o arranque desde USB. Y si quieres impedir que se ejecute la herramienta de configuración de seguridad del sistema, añade una regla que deniegue C:\Windows\System32\SecConfig.efi en tu política de integridad.

Con todas estas capas, pasas de un enfoque puramente preventivo a uno equilibrado entre prevención, detección y respuesta, donde el dispositivo demuestra su estado y las identidades y políticas deciden en cada acceso. Al implementar de forma ordenada en laboratorio, activar VBS/HVCI, firmar políticas WDAC, usar AppLocker donde conviene, medir con atestación de estado y acompasar con BitLocker, Exploit Guard y Application Guard, elevas de verdad el listón para cualquier atacante.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.