- Los ataques a la cadena de suministro explotan la confianza en proveedores para comprometer a muchas organizaciones a la vez.

- Casos como SolarWinds, Kaseya o Linux XZ muestran el enorme impacto potencial de vulnerar código, builds o proveedores clave.

- La protección pasa por gestionar el riesgo de terceros, aplicar DevSecOps, mínimo privilegio y segmentación de red.

- Plataformas AppSec y modelos Zero Trust ayudan a limitar el alcance de una brecha en la cadena de suministro.

Los ataques a la cadena de suministro de software se han convertido en uno de los dolores de cabeza más serios para empresas de todos los tamaños. Ya no basta con proteger el propio perímetro: si uno de tus proveedores de software, hardware o servicios en la nube cae, tú puedes caer detrás sin ni siquiera haber sido el objetivo principal.

El problema es que estos incidentes suelen ser complejos, silenciosos y con un alcance masivo: una sola brecha en un proveedor muy utilizado puede abrir la puerta a miles de organizaciones al mismo tiempo. Por eso entender cómo funcionan estos ataques, qué ejemplos reales hemos visto y qué medidas prácticas puedes aplicar es clave para reducir tu exposición.

Qué es una cadena de suministro de software y por qué es tan vulnerable

En ciberseguridad, la cadena de suministro engloba a todos los proveedores y terceros que participan en la prestación de servicios digitales a una empresa: desde fabricantes de hardware y desarrolladores de software, hasta proveedores de Internet, servicios cloud, herramientas de monitorización o plataformas de correo y colaboración.

El desarrollo y operación de productos de software y hardware rara vez dependen de un solo actor. Es habitual que intervengan multitud de fabricantes, integradores, revendedores y proveedores de servicios gestionados. El cliente final casi nunca ve a todos esos participantes, pero su seguridad depende de ellos tanto como de sus propios sistemas.

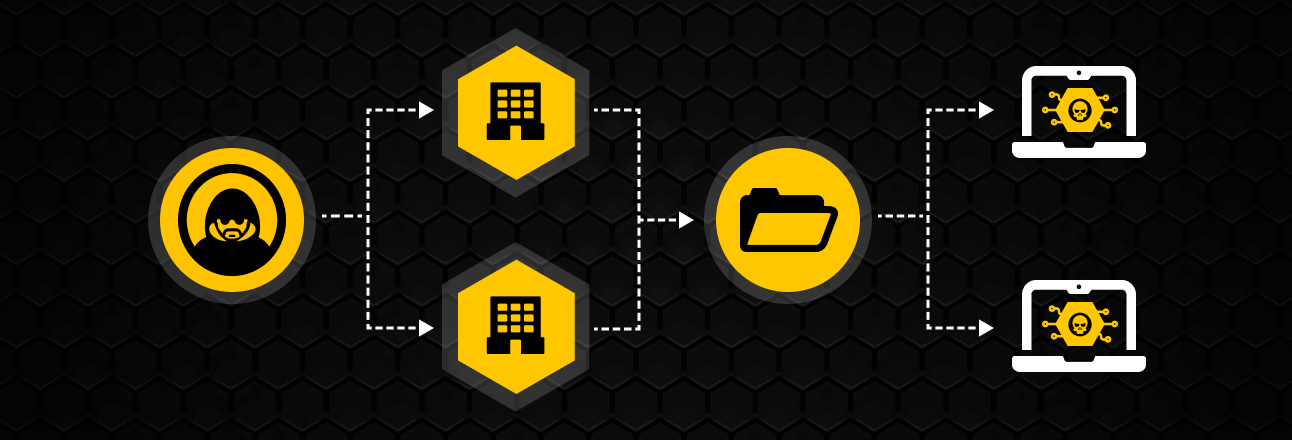

Los ciberdelincuentes aprovechan esta realidad para buscar el eslabón más débil: un proveedor con prácticas de seguridad más laxas, una cadena de compilación mal protegida o un componente de software con código vulnerable. Si logran inyectar un fragmento malicioso en esa cadena, pueden colarse en entornos muy sensibles con un esfuerzo relativamente bajo.

Por eso los ataques a la cadena de suministro se han disparado: un único compromiso puede dar acceso a miles de víctimas, facilitar el robo de datos confidenciales, el espionaje prolongado o incluso el control remoto de infraestructuras críticas.

Tipos de ataques a la cadena de suministro de software

Los ataques a la cadena de suministro no son un único tipo de incidente, sino una familia de tácticas que comparten un mismo objetivo: explotar vulnerabilidades en soluciones o procesos que luego se reutilizan en muchas organizaciones.

Entre las modalidades más habituales podemos encontrar varias categorías, que suelen combinarse entre sí en campañas sofisticadas:

Software comprometido

En este caso el foco está en el código de aplicaciones, librerías o herramientas de desarrollo. El atacante puede modificar directamente un componente, manipular scripts de compilación o envenenar repositorios para que, sin que el proveedor lo detecte, los productos distribuidos incluyan funcionalidades maliciosas.

El vector preferido suelen ser las actualizaciones de software: el ciberdelincuente introduce la puerta trasera en el proceso de build o en el servidor de distribución de parches, de forma que cada cliente que actualiza su producto instala también el malware. Para darle apariencia legítima, a menudo se utilizan certificados robados para firmar el código.

Hardware y firmware manipulados

En el ámbito físico, los atacantes apuntan a dispositivos que se distribuyen masivamente, desde equipos de red hasta estaciones de trabajo o componentes embebidos. El objetivo es introducir modificaciones en el firmware o incluso en el diseño del hardware, tales como chips espía o módulos con puertas traseras.

Al tratarse de cambios en capas muy bajas, la detección es compleja y el alcance potencial enorme: un dispositivo comprometido desde fábrica puede dar acceso directo a redes internas o permitir capturar información sensible de forma persistente.

Malware preinstalado y certificados robados

Otra variante consiste en que los equipos o imágenes de sistema incluyan malware desde el origen. Esto puede ocurrir en la propia línea de producción, en procesos de personalización para un cliente concreto o en la preparación de imágenes de máquinas virtuales o contenedores.

También son muy peligrosos los certificados digitales robados a fabricantes o desarrolladores. Con ellos, los atacantes pueden firmar binarios alterados para que parezcan legítimos, superar controles de integridad y reducir drásticamente la probabilidad de ser detectados en los procesos de actualización o instalación.

Riesgos específicos del open source y los “secretos”

El uso intensivo de software de código abierto (OSS) aporta rapidez y flexibilidad al desarrollo, pero también multiplica la superficie de ataque. Muchos proyectos dependen del mantenimiento altruista de desarrolladores voluntarios, que quizá no disponen de recursos para revisar cada contribución o responder con rapidez a nuevos vectores de ataque.

Por otro lado, en los repositorios de código proliferan los “secretos” mal gestionados: claves de API, tokens, contraseñas o certificados incrustados sin querer en el código fuente. Los grupos de ransomware y otros actores avanzados analizan de forma masiva estos repositorios en busca de credenciales expuestas que les permitan pivotar a otros sistemas.

Ataques reales a la cadena de suministro: casos más relevantes

Los últimos años han dejado múltiples ejemplos de ataques de cadena de suministro con repercusión global, muchos de ellos ligados a grandes proveedores de software o servicios. Estos son algunos de los casos más ilustrativos.

SolarWinds y la campaña Solorigate

Uno de los incidentes más sonados se produjo a finales de 2020, cuando atacantes altamente sofisticados lograron comprometer el entorno de compilación de SolarWinds, proveedor de software de monitorización de red utilizado por empresas y organismos públicos de todo el mundo.

Los atacantes inyectaron un componente malicioso en las actualizaciones de Orion, su plataforma de gestión de infraestructuras. Cada cliente que instalaba la actualización recibía sin saberlo un troyano que abría la puerta a accesos remotos secretos. Se estima que más de 18.000 organizaciones podrían haberse visto afectadas, incluyendo grandes tecnológicas, agencias gubernamentales y entidades críticas.

Kaseya y el ransomware masivo

Otro ejemplo potente fue el ataque a Kaseya, proveedor de software de administración remota (RMM) para proveedores de servicios gestionados (MSP). La banda de ransomware REvil explotó una vulnerabilidad zero-day en el producto VSA, desplegando código malicioso a los clientes de los MSP que usaban la plataforma.

En cuestión de horas, entre 800 y 1.500 empresas quedaron afectadas por el cifrado de sus sistemas. Los atacantes solicitaron un rescate multimillonario (70 millones de dólares) a cambio de la clave maestra de descifrado, demostrando el enorme poder de apalancamiento que tienen este tipo de ataques a proveedores.

Mimecast, Codecov, Atlassian y otros incidentes

En el caso de Mimecast, el incidente giró en torno a un certificado digital comprometido que algunos clientes utilizaban para conectar de forma segura sus servicios de Microsoft 365 Exchange. Al controlar ese certificado, los atacantes ganaban capacidad para interceptar y manipular comunicaciones.

El ataque a Codecov, una empresa de análisis de cobertura de código, se basó en la modificación de un script de carga de Bash. Esta alteración permitió a los ciberdelincuentes redirigir información sensible (como código fuente y secretos) desde los entornos de los clientes de Codecov hacia servidores controlados por ellos.

En 2020, investigadores de Check Point Research descubrieron una cadena de vulnerabilidades en Atlassian que, combinadas, permitían tomar control de cuentas y aplicaciones enlazadas por SSO. Aunque se trató de una revelación responsable y se parcheó a tiempo, ilustró cómo un fallo en un proveedor central puede convertirse en un vector de cadena de suministro de alto impacto.

NotPetya y el caso British Airways

El malware conocido como NotPetya arrancó como un pseudo-ransomware distribuido a través de una actualización maliciosa de un software contable utilizado en Ucrania. En realidad, no almacenaba ninguna clave de descifrado, actuando como un “wiper” que destruía los datos de forma irreversible y se propagaba rápidamente, con graves consecuencias económicas.

En el ámbito del comercio electrónico, British Airways sufrió en 2018 un ataque del grupo Magecart, que insertó código malicioso en los sistemas de un proveedor de la aerolínea. Ese código terminó afectando a su web y aplicación, interceptando datos de pago de más de 380.000 transacciones de clientes.

El intento de puerta trasera en Linux XZ

En 2024 se descubrió un sofisticado intento de inyectar una puerta trasera en XZ Utils, una herramienta de compresión muy utilizada en sistemas Linux. El ataque se desarrolló durante años, ganándose la confianza en la comunidad open source antes de introducir, de forma gradual, cambios maliciosos en el código.

La funcionalidad oculta permitía la ejecución remota de código para atacantes que poseyeran una clave concreta. Aunque la versión comprometida no llegó a desplegarse masivamente en producción, sí estaba presente en versiones de desarrollo, y los expertos advirtieron que, de haber pasado desapercibida, millones de sistemas Linux habrían quedado expuestos.

Cómo funcionan estos ataques y por qué son tan peligrosos

Los ataques a la cadena de suministro sacan partido de las relaciones de confianza implícita entre organizaciones. Cuando instalas el software de un proveedor, integras una biblioteca de terceros o conectas tu correo a un servicio externo, asumes que esa empresa protege correctamente su propia seguridad.

Los ciberdelincuentes se enfocan en el proveedor con defensas más débiles, sabiendo que, si logran comprometerlo, podrán moverse luego hacia clientes mejor protegidos aprovechando esa confianza. Los MSP son objetivos especialmente atractivos, ya que gozan de acceso profundo a las redes de muchos clientes.

En escenarios como SolarWinds, el ataque se orquesta accediendo a los servidores de build o actualización. Allí se inyecta una puerta trasera en el código que se distribuirá a miles de organizaciones. En otros casos, el vector está en scripts, cadenas de CI/CD, repositorios comprometidos o dependencias de código abierto manipuladas.

La peligrosidad de estos ataques reside en que no intentan derribar la muralla más alta, sino forzar la verja lateral menos vigilada. Aunque tengas un programa de seguridad muy maduro, si no controlas el riesgo de terceros puedes verte igualmente expuesto.

Impactos y tendencias de los ataques de cadena de suministro

Los datos recientes apuntan a un crecimiento explosivo: entre 2021 y 2023 los ataques de este tipo aumentaron más de un 400%, y estudios posteriores señalan que las cadenas de suministro de hardware y software registraron uno de los mayores incrementos de incidentes en 2024.

Los sectores más golpeados incluyen tecnología, servicios financieros, despachos legales, consultoras y marcas de lujo, todos ellos con fuertes ecosistemas de proveedores y un alto valor de la información que manejan.

Las motivaciones van desde el beneficio económico (ransomware, robo de datos para su venta) hasta el espionaje y la interrupción de servicios críticos. La demanda global de hardware y el impulso de la IA han hecho de esta cadena tecnológica un objetivo prioritario para los grupos de amenaza.

Además, muchos incidentes ni siquiera se clasifican como ataques de cadena de suministro, porque las investigaciones de respuesta a incidentes priorizan restaurar las operaciones de la víctima directa en lugar de rastrear el origen exacto de la intrusión. Esto provoca que el problema esté subestimado en las estadísticas oficiales.

Mejores prácticas clave frente a ataques de cadena de suministro

Mitigar estos riesgos exige combinar gestión de terceros, controles técnicos y cambios de cultura tanto en TI como en desarrollo. No se trata de una única herramienta, sino de un enfoque continuo y estructurado.

1. Inventario y control de activos y Shadow IT

El primer paso es saber qué tienes y quién te lo proporciona. Mantener un inventario actualizado de software, servicios y proveedores es básico para entender tu superficie de exposición. Esto incluye aplicaciones SaaS, herramientas de productividad, soluciones de seguridad y componentes de desarrollo.

Es clave detectar y reducir el Shadow IT: aplicaciones, servicios o integraciones que los empleados adoptan por su cuenta sin pasar por los procesos oficiales. Cada herramienta no autorizada es un nuevo eslabón de la cadena de suministro que quizá nadie está vigilando.

2. Evaluar y clasificar el riesgo de los proveedores

No todos los terceros representan el mismo nivel de riesgo. Conviene establecer un proceso formal de evaluación de la postura de seguridad de cada proveedor, valorando aspectos como sus certificaciones, políticas de desarrollo seguro, gestión de vulnerabilidades o uso de cifrado.

Después, se pueden agrupar según el potencial impacto en tu negocio (acceso a datos sensibles, criticidad del servicio, posición en tu arquitectura). Los proveedores de alto riesgo deberían estar sometidos a controles y monitorización más estrictos, incluyendo revisiones periódicas y requisitos contractuales claros.

3. Validación continua del riesgo y “altruismo cibernético”

La gestión de terceros no puede ser una revisión puntual al arrancar la relación. Es necesario tratarla como un proceso continuo de supervisión, revisando de manera regular incidentes públicos, cambios en la infraestructura del proveedor y la aparición de nuevas vulnerabilidades.

Algunas organizaciones grandes están adoptando una estrategia de “altruismo cibernético”, compartiendo herramientas, formación y capacidades de seguridad con proveedores más pequeños. La lógica es sencilla: todo el ecosistema comparte el mismo nivel de exposición y solo se es tan fuerte como el eslabón más débil.

4. Principio de privilegio mínimo y segmentación de red

Reducir los permisos es una de las defensas más eficaces. Aplicar el principio de privilegio mínimo implica conceder a empleados, aplicaciones y socios externos solo el acceso estrictamente necesario para su función.

Este enfoque se complementa con la segmentación de la red: dividir la infraestructura en zonas lógicas con controles de acceso bien definidos. Así, si un proveedor o un software tercero se ve comprometido, el atacante tendrá más difícil moverse lateralmente y extender el daño a otros sistemas.

5. DevSecOps y seguridad del ciclo de vida del software

Integrar la seguridad en el ciclo de vida de desarrollo (DevSecOps) es fundamental para detectar manipulaciones en código, builds y pipelines de CI/CD antes de que lleguen a producción. Esto incluye análisis estático (SAST), revisiones de dependencias (SCA), escaneos de contenedores y verificación de integridad de artefactos.

La adopción de estándares como SLSA (Supply-chain Levels for Software Artifacts) ayuda a endurecer el proceso de compilación, garantizando que solo builds firmadas, reproducibles y verificadas pueden distribuirse a clientes internos o externos.

6. Detección y respuesta avanzada en endpoints

A nivel de puesto de trabajo y servidor, es importante contar con herramientas de detección y respuesta en endpoints (EDR/XDR) capaces de identificar comportamientos anómalos ligados a ataques de cadena de suministro: cargas de código inusuales, comunicaciones salientes sospechosas o ejecución de binarios firmados pero maliciosos.

Las soluciones modernas incorporan automatización para bloquear amenazas en tiempo real, aislar equipos comprometidos y ayudar a los analistas de los Centros de Operaciones de Seguridad (SOC) a investigar incidentes que cruzan múltiples vectores (red, nube, correo, móvil).

7. Herramientas del lado del cliente y controles en navegador

En escenarios como ataques tipo Magecart, el problema se manifiesta en el navegador del usuario final. En estos casos, cobran importancia las herramientas de protección del lado del cliente que monitorizan el código que se ejecuta en la página, detectan inyecciones y validan la integridad de scripts y iframes.

Estos controles permiten identificar intentos de robo de datos en formularios de pago o login incluso cuando el origen es un proveedor de contenido externo o una integración de terceros comprometida.

8. Políticas estrictas de integridad de código y aplicaciones permitidas

Otra capa defensiva consiste en utilizar listas de aplicaciones permitidas (allowlisting) y políticas de integridad de código que solo permitan la ejecución de binarios firmados y verificados. Esto reduce el margen para que componentes introducidos de forma fraudulenta se ejecuten sin control.

Combinado con la validación de firmas, la verificación de hashes y la revisión de certificados, se logra que solo software autorizado pueda correr en los sistemas, minimizando el impacto de posibles compromisos en la cadena de actualización.

9. Infraestructuras de compilación y actualización blindadas

Los servidores y pipelines de compilación y actualización deben tratarse como activos de alto valor estratégico. Es imprescindible reforzar su seguridad con controles de acceso estrictos, separación de funciones, monitorización continua y autenticación robusta.

Además, es recomendable implantar firmas criptográficas sin clave expuesta (por ejemplo, mediante hardware seguro o servicios de firma centralizados), de forma que un atacante que comprometa un servidor de build no pueda firmar libremente artefactos sin dejar rastro.

10. Procesos de respuesta a incidentes adaptados a la cadena de suministro

Cualquier plan de respuesta a incidentes moderno debe contemplar escenarios de brecha en proveedores o componentes de terceros. Esto incluye definir cómo aislar sistemas afectados, cómo comunicarte con los proveedores implicados, cómo revocar certificados y cómo desplegar parches de emergencia.

También es útil practicar ejercicios de simulación específicos para ataques de cadena de suministro, ya que el contexto, los tiempos y la coordinación con terceros suelen diferir de un incidente puramente interno.

Plataformas y tecnologías que ayudan a proteger la cadena de suministro

En los últimos años han aparecido soluciones especializadas que buscan ofrecer una cobertura integral del ciclo de vida de las aplicaciones frente a este tipo de ataques, reduciendo la necesidad de gestionar múltiples herramientas desconectadas.

Protección del código fuente y los secretos

Las plataformas AppSec modernas incluyen análisis en tiempo real del repositorio, con capacidades de detección de vulnerabilidades de código (SAST) y de secretos expuestos (claves, tokens, credenciales). Pueden bloquear commits con contenido peligroso mediante guardrails en CI/CD, evitando que errores o inyecciones maliciosas salgan del repositorio.

Además, muchas incorporan funciones para validar y revocar automáticamente secretos filtrados, integrándose con gestores de credenciales y sistemas de identidad, lo que reduce el tiempo en que una credencial expuesta sigue siendo útil para un atacante.

Seguridad de la fase de build, empaquetado y dependencias

Durante la fase de compilación, estas plataformas aplican comprobaciones conformes con marcos como SLSA, verificando la integridad de los artefactos y monitorizando los jobs de CI/CD en busca de comportamientos anómalos. Si detectan algo sospechoso, marcan y bloquean las builds antes de su liberación.

En la fase de empaquetado, se aplican controles de detección de malware y análisis de licencias sobre cada artefacto, asegurando que las bibliotecas utilizadas cumplen requisitos legales y de seguridad. En paralelo, el análisis de composición de software (SCA) va más allá de enumerar CVE, valorando si las vulnerabilidades son realmente explotables en ese contexto.

Muchos fabricantes incluyen motores de remediación que sugieren rutas de actualización seguras y parches específicos, priorizando las versiones que reducen riesgo sin introducir regresiones conocidas. Esto agiliza la corrección de problemas sin frenar el desarrollo.

Visibilidad unificada y respuesta inteligente

Un valor añadido de estas soluciones es ofrecer una vista unificada del riesgo en todo el SDLC, desde el código hasta la producción. En lugar de gestionar varias herramientas aisladas, los equipos de desarrollo y seguridad acceden a una única fuente de verdad con datos consolidados.

Algunos motores avanzados generan parches automáticos, pull requests o guías paso a paso para resolver cada problema, priorizando según el impacto y la facilidad de explotación. Esto aligera la carga de los equipos y ayuda a responder más rápido a vulnerabilidades y amenazas emergentes.

Reducir el impacto de una brecha en la cadena de suministro

Incluso aplicando todas las medidas preventivas, hay que asumir que algún día un proveedor o componente tercero pueda verse comprometido. Por ello, es esencial diseñar la arquitectura de forma que el impacto de esa brecha sea lo más limitado posible.

Los modelos de confianza cero (Zero Trust) se apoyan en acceso de mínimo privilegio y verificación continua de identidad, tanto de usuarios como de aplicaciones. Así, aunque un sistema se vea comprometido, el atacante tendrá muy difícil moverse lateralmente hacia otros activos más críticos.

Las técnicas de Zero Trust Network Access (ZTNA), combinadas con segmentación, sandboxing de código nuevo y análisis de comportamiento, contribuyen a que una brecha puntual no se convierta en un incidente catastrófico que afecte a toda la organización.

Como complemento, conviene disponer de planes de continuidad y recuperación claros, así como de acuerdos con proveedores clave que especifiquen cómo se gestionarán las notificaciones, los parches y la colaboración ante incidentes que afecten a la cadena de suministro.

Los ataques a la cadena de suministro de software han pasado de ser una curiosidad técnica a convertirse en una amenaza central para cualquier negocio conectado, y la combinación de ecosistemas digitales cada vez más amplios, uso masivo de open source, dependencia de terceros y herramientas de IA ha creado el caldo de cultivo perfecto para que sigan creciendo; solo con una visión global de tus proveedores, controles de mínimo privilegio, prácticas sólidas de DevSecOps y plataformas de seguridad capaces de vigilar todo el ciclo de vida de tus aplicaciones podrás reducir de verdad la superficie de ataque y mantener a raya a unos adversarios que, hoy más que nunca, buscan entrar por la puerta de tus socios en lugar de asaltar directamente tu fortaleza.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.