- Las llaves de seguridad USB U2F y FIDO2 añaden un factor físico que bloquea ataques de phishing y robos de contraseñas.

- Es posible usar desde pendrives con software como USB Raptor hasta proyectos tipo Pico Fido o dispositivos como Flipper Zero.

- Servicios como Google, Dropbox o GitHub permiten registrar llaves U2F/FIDO2 y combinar varias con métodos de recuperación.

La seguridad de nuestras cuentas online se ha vuelto un tema serio: cada poco tiempo oímos hablar de filtraciones masivas de datos, robos de contraseñas y ataques cada vez más sofisticados. Si usas Gmail, redes sociales, servicios en la nube o manejas información sensible, fiarlo todo a una simple clave escrita es, siendo sinceros, jugar con fuego.

En este contexto han ganado muchísimo peso las llaves de seguridad USB basadas en U2F y FIDO2, pequeñísimos dispositivos físicos que se conectan al ordenador o al móvil y que sirven como segundo factor (o incluso como único método) de inicio de sesión. Vamos a ver qué son exactamente, qué tipos existen, cómo puedes crear tu propia llave de seguridad (desde un simple pendrive hasta proyectos tipo Raspberry Pi Pico o incluso Flipper Zero) y cómo integrarlas con servicios como Google, Dropbox o GitHub.

Qué es una llave de seguridad USB y cómo encaja U2F

Cuando hablamos de una llave de seguridad USB nos referimos a un dispositivo físico que sirve como segundo paso de verificación al entrar en tus cuentas. Es decir, ya no basta con usuario y contraseña: para completar el acceso, el sistema te pide que conectes esa llave y, normalmente, pulses un botón o confirmes la operación.

Este sistema se engloba dentro de la autenticación en dos pasos o verificación en dos factores (2FA), que combina algo que sabes (tu contraseña) con algo que tienes (la llave física). Así, si alguien averigua tu clave, seguirá sin poder entrar porque le falta el dispositivo que tú tienes en el bolsillo o en el llavero.

Lo más extendido hoy en día son las llaves que usan los estándares U2F (Universal 2nd Factor) y FIDO2, desarrollados por la FIDO Alliance con el impulso de empresas como Google y Yubico. Estos protocolos permiten que navegadores y sistemas operativos reconozcan la llave como un método seguro y estándar de autenticación, compatible con servicios como Google, Dropbox, GitHub, Facebook, Nextcloud, Opera y muchos otros.

La gracia de este enfoque es que no dependes de SMS, llamadas ni correos para el segundo paso. Evitas así muchos ataques de phishing y técnicas como el intercambio de SIM, y además simplificas el proceso: conectas la llave, confirmas y listo, sin andar copiando códigos.

Por qué las contraseñas ya no son suficientes

Durante años, el único escudo ha sido la contraseña tradicional almacenada en el servidor. El problema es que la mayoría de usuarios reutiliza claves, usa combinaciones débiles o cae en trampas de phishing donde entrega su contraseña en páginas falsas casi idénticas a las oficiales.

La verificación en dos pasos nació para poner un freno: además de la contraseña, el servicio te pide un código extra que recibes por SMS, llamada, correo electrónico o app de autenticación. Así, aunque alguien robe tu clave, todavía necesitaría acceso a tu móvil o a tu buzón de correo.

Sin embargo, los atacantes han subido un peldaño. Hoy en día es habitual que un ciberdelincuente monte una web clonada de Google, Facebook u otro servicio que te pida también el código de verificación que acabas de recibir. Si caes en la trampa y lo introduces, se lo estás dando en tiempo real y pueden abrir tu cuenta en segundos.

Ahí es donde las llaves físicas brillan con luz propia: eliminan por completo el concepto de “código que puedas leer y reescribir”. Al usar criptografía de clave pública, el navegador y la llave se entienden directamente y tú no tienes nada que copiar, por lo que el atacante no tiene nada que robarte a través de una web falsa.

Tipos de llaves de seguridad: comprar o crear la tuya propia

Si reducimos las categorías al máximo, podemos dividir las llaves de seguridad en dos grandes grupos: las llaves comerciales que compras ya listas y las que puedes montar tú mismo con hardware genérico o con un simple USB y software especializado.

Dentro de las llaves comerciales, las más conocidas son las YubiKey, las Google Titan y otras llaves FIDO compatibles. Las hay con conector USB-A clásico, con USB-C, con NFC para móviles, e incluso con Bluetooth para usarlas de forma inalámbrica. Su punto fuerte es que vienen preparadas para funcionar en múltiples sistemas y navegadores sin apenas configuración.

En el otro lado están las llaves “caseras” o de bricolaje, donde aprovechas un pendrive normal o un microcontrolador (Raspberry Pi Pico, ESP32, etc.) y le cargas un firmware o un programa que hace de capa de seguridad. En este caso, el propio software se encarga de vigilar si la llave está conectada y de usarla como factor adicional de autenticación, normalmente para proteger el inicio de sesión de tu ordenador.

Ambos enfoques tienen pros y contras: las llaves comerciales son más robustas, pequeñas y seguras, pero también más caras; las soluciones caseras suelen ser baratas o incluso gratuitas si ya tienes el hardware, pero dependen mucho de la configuración del sistema operativo y, en general, no alcanzan el mismo nivel de seguridad certificada.

Cómo crear una llave de seguridad con un USB en Windows (USB Raptor)

Si lo que quieres es usar un pendrive como memoria USB de arranque, en Windows tienes programas específicos que convierten una memoria USB normal en un requisito para iniciar sesión. No es exactamente una llave U2F estándar para servicios online, pero sí añade una capa muy interesante de protección física al equipo.

Uno de los proyectos más conocidos es USB Raptor, una herramienta de código abierto que “engancha” el bloqueo y desbloqueo de Windows a la presencia de un archivo especial en tu memoria USB. Mientras la llave esté conectada, puedes usar el ordenador; si la quitas, el sistema se bloquea.

El funcionamiento básico es sencillo: descargas USB Raptor desde su página oficial y lo descomprimes, sin instalación tradicional. A continuación, conectas el pendrive que quieres usar como llave y ejecutas el archivo “USB Raptor.exe”.

La primera vez que lo abras aparecerán varias ventanas. Tendrás que autorizar el acceso en el Firewall de Windows para que pueda comunicarse correctamente con el sistema, y luego aceptar la licencia del programa, donde puedes elegir también el idioma español para manejarte más cómodo.

Dentro de la aplicación verás que el asistente está dividido en tres pasos claros. Primero, debes definir una contraseña de cifrado que protegerá el archivo clave que se creará en tu memoria USB. Después, seleccionas la letra de unidad correspondiente al pendrive y haces clic en “Crear archivo k3y” para que se genere ese fichero especial que actuará como llave.

Cuando el archivo ya exista en el USB, solo queda activar la protección marcando la opción “Activar USB Raptor”. Desde ese momento, el ordenador quedará asociado a esa llave: al retirarla, el equipo se bloqueará, y para desbloquearlo tendrás que volver a conectar la memoria (o recurrir a la contraseña de emergencia que hayas configurado).

En la configuración avanzada, muy recomendable, puedes ajustar detalles como que USB Raptor se ejecute automáticamente al iniciar Windows y que lo haga ya activado, de forma que el sistema esté protegido desde el primer segundo y no dependa de que tú te acuerdes de abrir el programa cada vez.

Montar una llave FIDO2 estilo YubiKey con Raspberry Pi Pico (Pico Fido)

Las llaves comerciales tipo YubiKey o Google Titan rondan los 30 euros o más en sus versiones básicas, y lo recomendable es disponer de al menos dos (una de uso diario y otra como copia de seguridad) para no quedarte tirado si pierdes la principal. Si tu presupuesto es ajustado, esto puede echarte para atrás.

Sin embargo, existe una alternativa muy curiosa y económica: el proyecto Pico Fido, que permite transformar un microcontrolador tipo Raspberry Pi Pico o un ESP32 en una llave de seguridad compatible con FIDO2, imitando el comportamiento de una YubiKey por una fracción del precio.

Estos dispositivos, pensados originalmente para domótica y proyectos de electrónica, pueden encontrarse en tiendas online por menos de 3 euros. El modelo recomendado suele ser el Raspberry Pi Pico original, aunque hay variantes con conector USB integrado, como algunos módulos RP2040 con forma de pendrive, o incluso versiones más avanzadas como el Raspberry Pi Pico 2 RP2350 de Waveshare, que añade mejoras de seguridad.

El proceso para convertir uno de estos microcontroladores en una llave de seguridad pasa por flashear un firmware específico. Descargas la imagen desde la web del desarrollador, conectas el dispositivo al PC en modo bootloader (normalmente manteniendo pulsado un botón de arranque al enchufarlo) y copias el archivo del firmware a la unidad que aparece en tu sistema.

En el caso de usar un ESP32, el propio proyecto Pico Fido ofrece una herramienta de flasheo desde el navegador, sin necesidad de instalar utilidades adicionales. Basta con seguir el asistente para grabar el firmware adecuado en el chip.

Una vez instalado el firmware, llega el paso clave: utilizar la herramienta denominada Commissioner. Este software se encarga de cambiar el identificador del dispositivo y de configurarlo para que Windows, Android, iOS y los navegadores lo reconozcan como una llave auténtica, por ejemplo “simulando” una YubiKey real.

En el Commissioner también puedes activar funciones de seguridad como Secure Boot o Secure Lock, ajustar el comportamiento de los LEDs, y en general dejar la llave lista para comenzar a registrar passkeys en tus servicios online. La ventaja es que todo este proceso se puede hacer desde el propio navegador, lo que simplifica bastante la configuración para usuarios no muy avanzados.

Tras estos pasos, tendrás tu propia llave FIDO2 funcional por apenas unos pocos euros, lista para almacenar claves de acceso y usarse como dispositivo de autenticación en un montón de webs compatibles con FIDO2 y U2F, del mismo modo que harías con una YubiKey comercial.

Passkeys y llaves físicas: el futuro sin contraseñas

En los últimos años se ha popularizado el concepto de passkeys o llaves de acceso sin contraseña, impulsado por la propia FIDO Alliance y gigantes como Google, Apple o Microsoft. La idea es sencilla: en lugar de recordar y teclear contraseñas, las passkeys son claves criptográficas únicas vinculadas a tus dispositivos o a una llave física.

Una passkey contiene, de forma segura, toda la información necesaria para iniciar sesión en un servicio: credenciales, asociación con tu usuario y demás parámetros. Cuando visitas una web que soporta passkeys, eliges la clave de acceso correspondiente almacenada en tu dispositivo o llave, validas (con PIN, huella, rostro, botón físico…) y entras directamente, sin ver ni escribir contraseñas.

Estas passkeys se pueden guardar en diferentes sitios: móviles Android y iOS, ordenadores con Windows, llaveros propios del sistema operativo e incluso gestores de contraseñas como Bitwarden. Aunque es cómodo guardarlas en el propio móvil u ordenador, se pierde parte de la ventaja de aislar las claves en un dispositivo físico dedicado.

Originalmente, el concepto se diseñó pensando en dispositivos específicos tipo YubiKey o Google Titan, es decir, memorias ultra seguras que no exponen nunca la clave privada y que solo responden a desafíos criptográficos. Es aquí donde proyectos como Pico Fido encajan de lujo: te permiten tener un soporte físico barato para almacenar y usar tus passkeys.

Usando una llave de este tipo, puedes registrar passkeys en servicios compatibles y, a partir de ahí, iniciar sesión simplemente conectando la llave y confirmando la acción, sin preocuparte por contraseñas filtradas, SMS que no llegan o correos que se pierden en la bandeja de spam.

Usar Flipper Zero como llave U2F: cómodo pero con límites

Otro dispositivo que se ha hecho bastante popular entre aficionados a la seguridad y al hacking ético es Flipper Zero. Además de sus funciones habituales, incluye soporte para actuar como llave U2F, lo que permite usarlo como factor físico de autenticación en multitud de servicios web.

Con U2F habilitado, tu Flipper Zero puede registrarse como llave de seguridad hardware para cuentas en Gmail, Dropbox, Slack, Instagram y muchas otras páginas que aceptan el estándar. El proceso de registro es relativamente rápido y se hace una sola vez por cuenta.

Para configurarlo, primero debes conectar el Flipper Zero al ordenador mediante cable USB y, en el propio dispositivo, entrar al menú principal y seleccionar la opción U2F. Allí activarás el modo de funcionamiento como llave de seguridad.

Después, en el navegador del ordenador, abres la configuración de seguridad de la cuenta que quieres proteger (por ejemplo, los ajustes de seguridad de Google o de otro servicio) y buscas el apartado donde se añaden dispositivos de seguridad o llaves físicas. Inicias el proceso de añadir una nueva llave y sigues las instrucciones que aparezcan en pantalla.

Durante el registro, el servicio te pedirá que confirmes la operación desde el propio Flipper. En ese momento, pulsas el botón OK del dispositivo para autorizarlo como tu llave U2F. Una vez completado, la próxima vez que inicies sesión se te pedirá conectar el Flipper y confirmar con OK para validar el acceso.

Es importante remarcar que, aunque esta función es muy práctica y divertida, los creadores del dispositivo dejan claro que Flipper Zero no está pensado como plataforma de máxima seguridad. La recomendación es usarlo solo para cuentas de bajo riesgo y evitarlo para servicios críticos como banca online, criptomonedas, trámites gubernamentales o cualquier cosa especialmente sensible.

Cómo usar una llave U2F con tu cuenta de Google

Uno de los usos más extendidos de las llaves U2F es proteger las cuentas de Google, que muchas veces son la puerta de entrada a correo, fotos, documentos, copias de seguridad del móvil, etc. Integrar una llave física aquí es una excelente idea para aumentar la seguridad.

Lo primero es conseguir una llave USB compatible con U2F o FIDO2, ya sea un modelo económico (se pueden encontrar por poco dinero en tiendas online) o una llave de marcas conocidas como Yubico o Google. Es importante comprobar en las especificaciones que sea compatible con estos estándares.

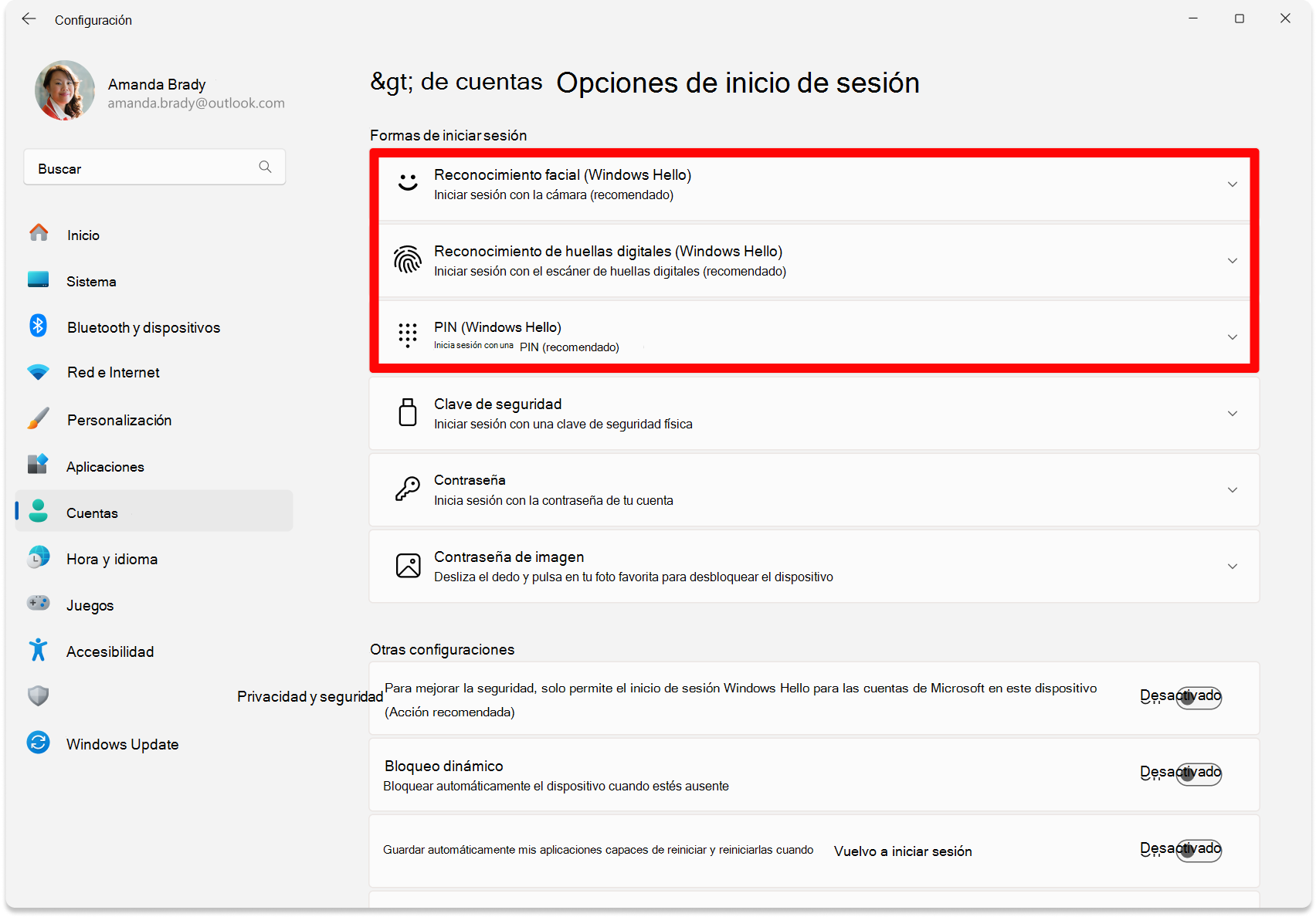

A continuación conectas la llave a tu ordenador y entras en tu cuenta de Google para acceder al apartado de Seguridad dentro de tu cuenta. Allí verás el apartado de Verificación en dos pasos (2FA); si aún no lo tienes activo, tendrás que configurarlo siguiendo los pasos iniciales con SMS, app de autenticación u otro método.

Una vez activado el 2FA, puedes desplazarte en la página hasta la sección donde se añaden llaves de seguridad físicas. Google te irá guiando paso a paso: te pedirá conectar la llave, elegir el tipo (USB, NFC, etc.) y tocar el botón o contacto metálico de la llave para confirmar que estás presente.

Cuando termines el registro, la cuenta quedará configurada para pedirte la llave USB en determinados inicios de sesión o cuando detecte actividad sospechosa. Así, aunque un atacante adivine o robe tu contraseña, no podrá entrar sin tener físicamente tu llave.

Además de Chrome, otros navegadores modernos como Firefox, Microsoft Edge e incluso Safari también han ido incorporando soporte para U2F y FIDO2. En macOS puede requerirse una versión relativamente reciente del sistema y del navegador, pero en general la compatibilidad hoy en día es bastante amplia en Windows, macOS y Linux, siempre que el navegador soporte el estándar.

Cómo funciona la criptografía de las llaves USB

La seguridad de estas llaves no se basa en trucos de software, sino en criptografía de clave pública integrada en el propio dispositivo. Cada llave genera internamente un par de claves: una clave privada, que nunca sale del dispositivo, y una clave pública, que se envía al servidor del servicio cuando registras la llave.

Cuando inicias sesión en una web protegida, el servidor envía a tu navegador un desafío criptográfico aleatorio. El navegador se lo pasa a la llave física, que utiliza su clave privada para firmar ese desafío y retorna la respuesta firmada al navegador.

El servidor, que ya tiene la clave pública asociada a tu cuenta desde el momento del registro, comprueba la firma de la respuesta. Si es correcta, sabe que quien responde es tu llave y da por buena la autenticación. Si alguien intenta hacer de intermediario sin tener la llave física, no podrá generar una firma válida.

Un aspecto interesante es que la llave nunca revela la clave privada ni datos personales identificativos. Ni el servidor ni un atacante que intercepte el tráfico pueden extraer tu secreto; solo ven desafíos y respuestas firmadas. Esto reduce enormemente el rastro digital y la superficie de ataque.

Además, muchos modelos implementan mecanismos para evitar que se usen como rastreadores entre sitios, generando identificadores únicos por cada servicio en lugar de un ID global. De este modo, aunque la misma llave se use en varias webs, estas no pueden cruzar fácilmente la información para perfilar al usuario.

Ventajas y desventajas frente a otros métodos 2FA

Si comparamos las llaves U2F y FIDO2 con otros métodos de autenticación en dos pasos, se ven claramente sus fortalezas y puntos menos cómodos. Lo ideal es conocerlos para decidir qué encaja mejor con tu uso diario.

Las apps de autenticación, como Google Authenticator o Authy, generan códigos temporales desde tu propio móvil. Tienen la ventaja de no requerir hardware extra y funcionan incluso sin conexión a internet, pero siguen siendo vulnerables a ataques de phishing en los que te engañan para que introduzcas el código en una web falsa.

Los SMS y las llamadas telefónicas son probablemente el método más simple y extendido: recibes un código de verificación que debes copiar para completar el acceso. El problema es que dependen de la red móvil, pueden fallar o llegar con retraso, y además existen ataques de intercambio de SIM y otros fraudes que han demostrado que este sistema no es tan robusto como se pensaba.

Las notificaciones push que mandan algunas apps oficiales son bastante cómodas: solo tienes que aprobar o rechazar la solicitud en tu móvil. Sin embargo, sigues dependiendo de tu teléfono y, en ciertos ataques, pueden intentar saturarte con peticiones para que aceptes alguna por error.

Las llaves USB, por su parte, ofrecen una protección muy superior frente al phishing, porque no existe un código que el usuario pueda ser engañado para introducir en otro sitio. Además, no dependen de cobertura móvil y suelen funcionar en múltiples plataformas. La principal desventaja es que obligan a llevar encima un dispositivo físico y asumir el riesgo de pérdida o daño.

Por eso se recomienda siempre configurar al menos dos llaves de seguridad y combinar este sistema con otros métodos de recuperación, como correos o teléfonos de respaldo, para no bloquearte definitivamente si la llave principal desaparece.

Qué ocurre si pierdes la llave USB: recuperación y buenas prácticas

Una preocupación lógica cuando empiezas a usar este tipo de dispositivos es qué pasa si pierdes la llave o deja de funcionar. Nadie quiere proteger su cuenta tanto que luego no pueda volver a entrar ni él mismo.

Los grandes servicios, como Google y otros proveedores, ofrecen múltiples opciones de recuperación. Lo habitual es que puedas añadir un teléfono de recuperación, una dirección de correo alternativa y códigos de respaldo para emergencias. Conviene tomarse unos minutos para configurar todo esto desde el principio.

Lo más importante es registrar más de una llave de seguridad física en tu cuenta. De esta forma, si se pierde la que llevas en el llavero, puedes usar otra que tengas guardada en casa o en un lugar seguro para seguir accediendo y, si hace falta, revocar la que se ha extraviado.

En caso de que ninguna de las llaves esté disponible, siempre queda el proceso de recuperación de cuenta que cada servicio pone a tu disposición, donde te harán una serie de preguntas, enviarán códigos a medios alternativos y, en ocasiones, revisarán manualmente tu caso.

Si llegas a ese extremo y no consigues recuperar el acceso con los formularios automáticos, lo siguiente es ponerte en contacto con el soporte técnico del servicio. No siempre es rápido ni sencillo, pero en determinadas situaciones pueden ayudarte a verificar tu identidad por otras vías.

Con todo esto en mente, la mejor estrategia es una combinación: dos llaves físicas registradas, métodos de recuperación bien configurados y algo de orden para saber dónde tienes cada cosa. Así puedes beneficiarte de la enorme seguridad de las llaves U2F sin miedo a quedarte fuera de tu propia cuenta.

Al final, las llaves de seguridad USB basadas en U2F y FIDO2 se han convertido en una herramienta potentísima para blindar tus cuentas frente a ataques cada vez más complejos. Ya sea comprando una llave comercial, reciclando un pendrive con programas como USB Raptor para proteger tu PC, montando tu propia llave con Raspberry Pi Pico o trasteando con Flipper Zero para cuentas poco críticas, contar con un factor físico que no pueda ser robado a distancia marca una diferencia enorme en tu nivel de protección online.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.