- BitLocker pide la clave si detecta cambios de arranque o hardware, especialmente con USB-C/Thunderbolt activos en prearranque.

- La clave de recuperación se encuentra en Microsoft (MSA), Azure AD/AD, copia impresa o archivo; sin ella no es posible descifrar.

- Soluciones seguras: suspender/reanudar BitLocker, ajustar BIOS/UEFI (desactivar pre-boot TBT/USB-C), actualizar BIOS/Windows y revisar Secure Boot.

- Como último recurso, reinstalar Windows; el cifrado exige la clave para acceder o recuperar datos de forma legítima.

Si cada vez que enciendes el PC te aparece la pantalla azul pidiéndote la clave de recuperación de BitLocker, calma: no es (necesariamente) una avería. En la mayoría de casos se trata de una medida de seguridad intencionada de Windows para proteger tus datos cuando detecta cambios en el arranque o en el hardware.

Este comportamiento puede sorprender si nunca te había ocurrido, pero responde a una lógica: BitLocker guarda una “foto” del estado del sistema al activarse y, si algo cambia (BIOS/UEFI, dispositivos, menú de arranque…), entra en modo de recuperación y pide la clave. A continuación verás por qué sucede, dónde encontrar la clave y cómo dejar de ver esa pantalla en cada inicio sin comprometer la seguridad.

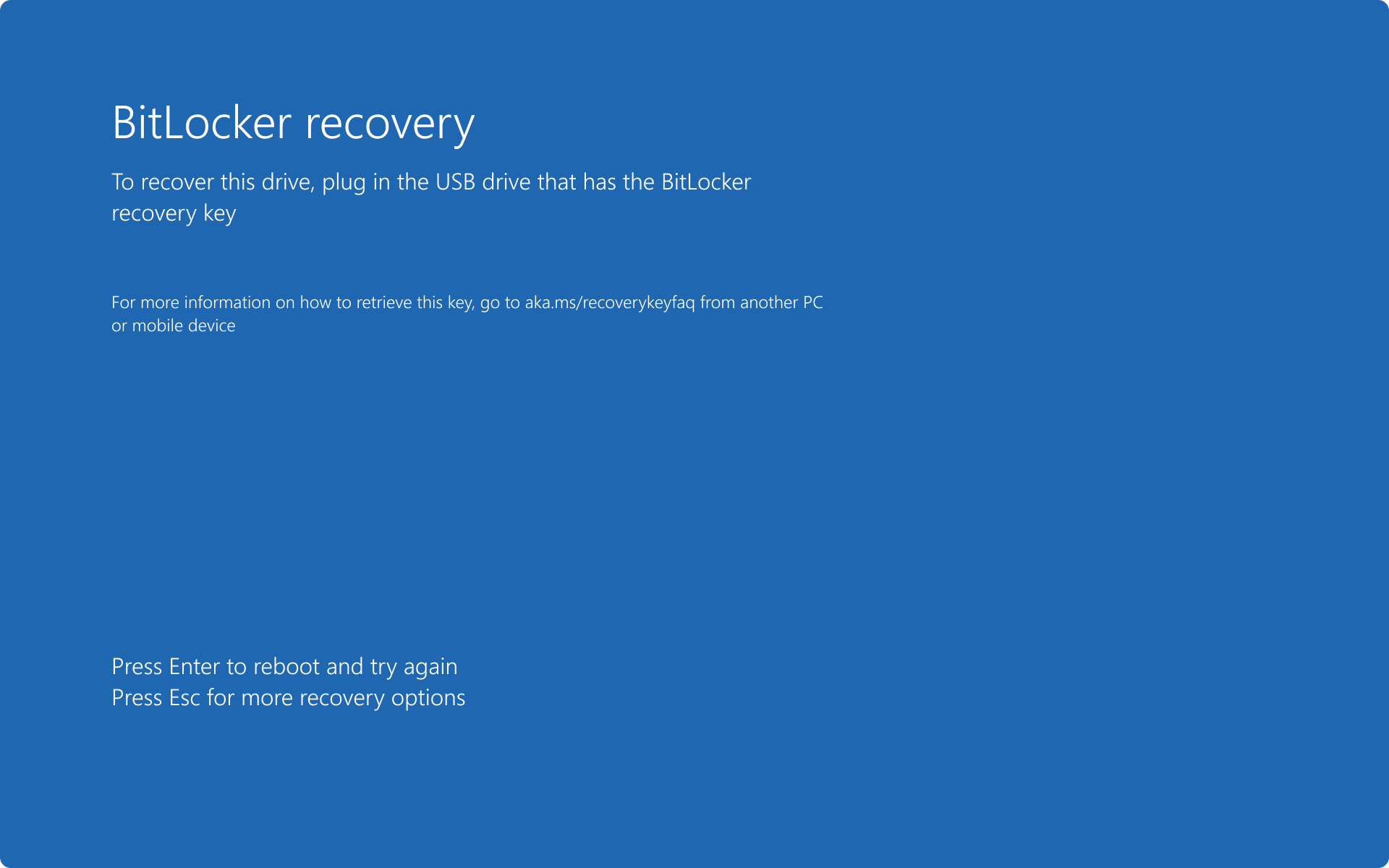

¿Qué es la pantalla de recuperación de BitLocker y por qué aparece?

BitLocker es el cifrado de unidades de Windows diseñado para impedir accesos no autorizados. Cuando detecta un estado de arranque diferente al registrado inicialmente, obliga a introducir la clave de recuperación de 48 dígitos para validar que quien arranca el equipo es quien debe hacerlo.

Entre los cambios que activan el modo recuperación se incluyen modificaciones del firmware (BIOS/UEFI), del orden o tipo de arranque, actualizaciones mayores, conectar nuevos dispositivos de almacenamiento o docking al iniciar, o activar opciones como el arranque por USB-C/Thunderbolt en el prearranque.

En equipos con puertos USB-C y Thunderbolt 3 (TBT) se ha observado que tener habilitado el soporte de arranque y el pre-boot de TBT hace que esos puertos se añadan a la lista de dispositivos arrancables. BitLocker lo interpreta como una posible vía de acceso externo y pide la clave en cada arranque, algo normal desde el punto de vista de seguridad.

Ojo: si desactivas esas opciones para que BitLocker deje de avisar, el único efecto colateral es que no podrás hacer arranque PXE desde USB-C/TBT o desde algunas bases/docks que usen esos puertos. Si no lo necesitas, es una renuncia aceptable para muchos usuarios.

Dónde encontrar tu clave de recuperación de BitLocker

Antes de cambiar nada, localiza la clave. Es el método más directo para salir del modo recuperación y poder aplicar ajustes con calma. Microsoft centraliza las ubicaciones posibles en unos pocos sitios fiables donde tu clave puede estar respaldada automáticamente o guardada manualmente.

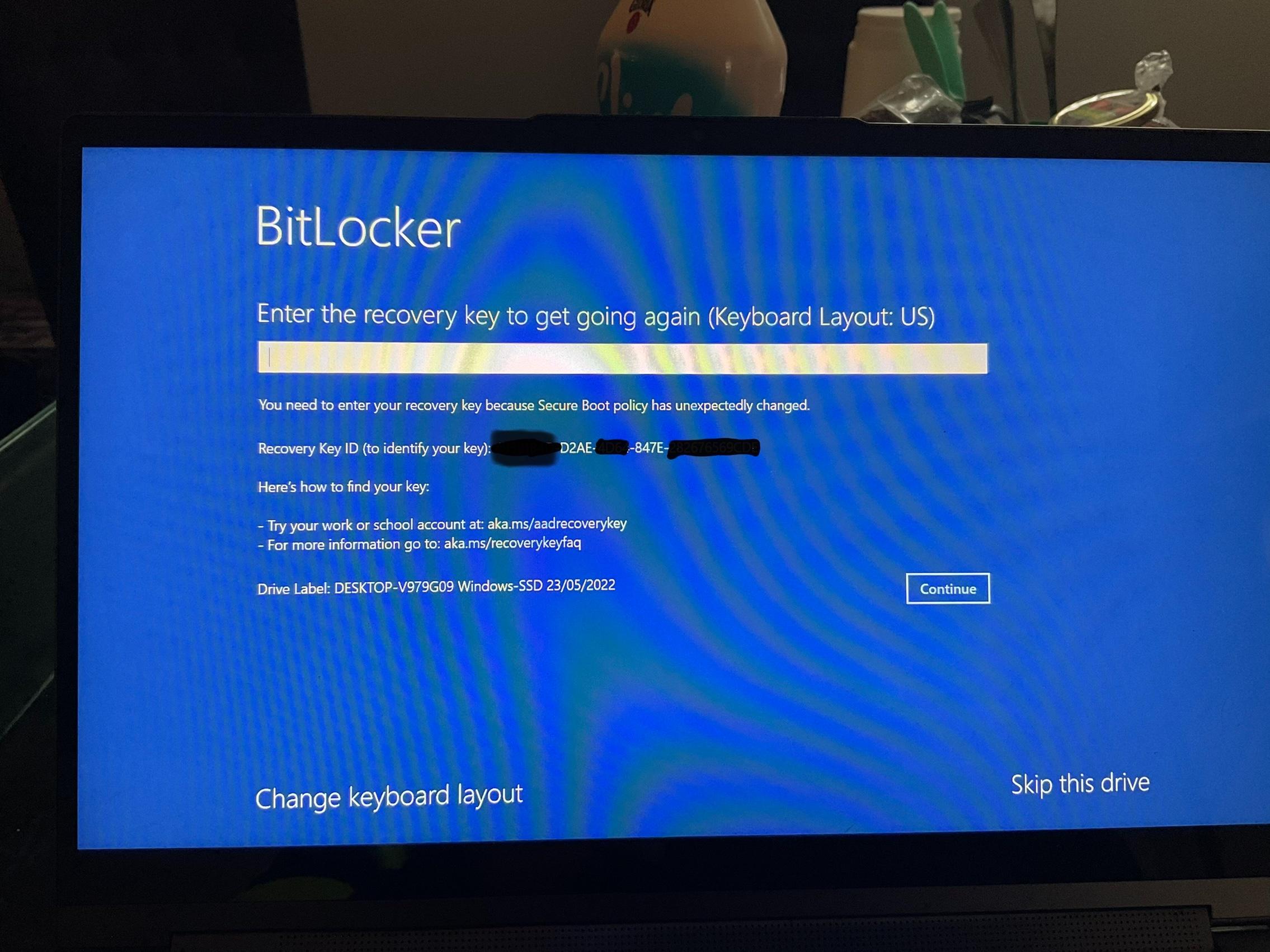

Cuenta de trabajo o escuela (Azure AD): si tu equipo lo gestiona una organización, entra en tu perfil de Azure Active Directory. Allí verás el dispositivo y la opción “Obtener claves de BitLocker” para ver la clave asociada. Facilita el ID de clave si te lo solicita el administrador.

Cuenta personal de Microsoft (MSA): visita desde otro dispositivo el portal de recuperación en account.microsoft.com/devices/recoverykey e inicia sesión con el correo correcto. Si usas más de un email en el equipo, revisa todas las cuentas que pudieran estar vinculadas; incluso las que ya no uses activamente.

Otras ubicaciones típicas: muchas personas imprimieron la clave al activar BitLocker o la guardaron como PDF/archivo. Revisa tus documentos, la bandeja de impresos o la carpeta donde sueles archivar información del PC. También puede estar en Active Directory (si lo gestiona TI), en Azure AD o almacenada en tu cuenta Microsoft.

Truco útil: en la pantalla de recuperación de BitLocker, pulsa Esc para ver opciones avanzadas; allí aparece el ID de la clave. Apúntalo o hazle una foto y entrégalo a tu administrador para que encuentre la clave exacta en AD/Azure AD.

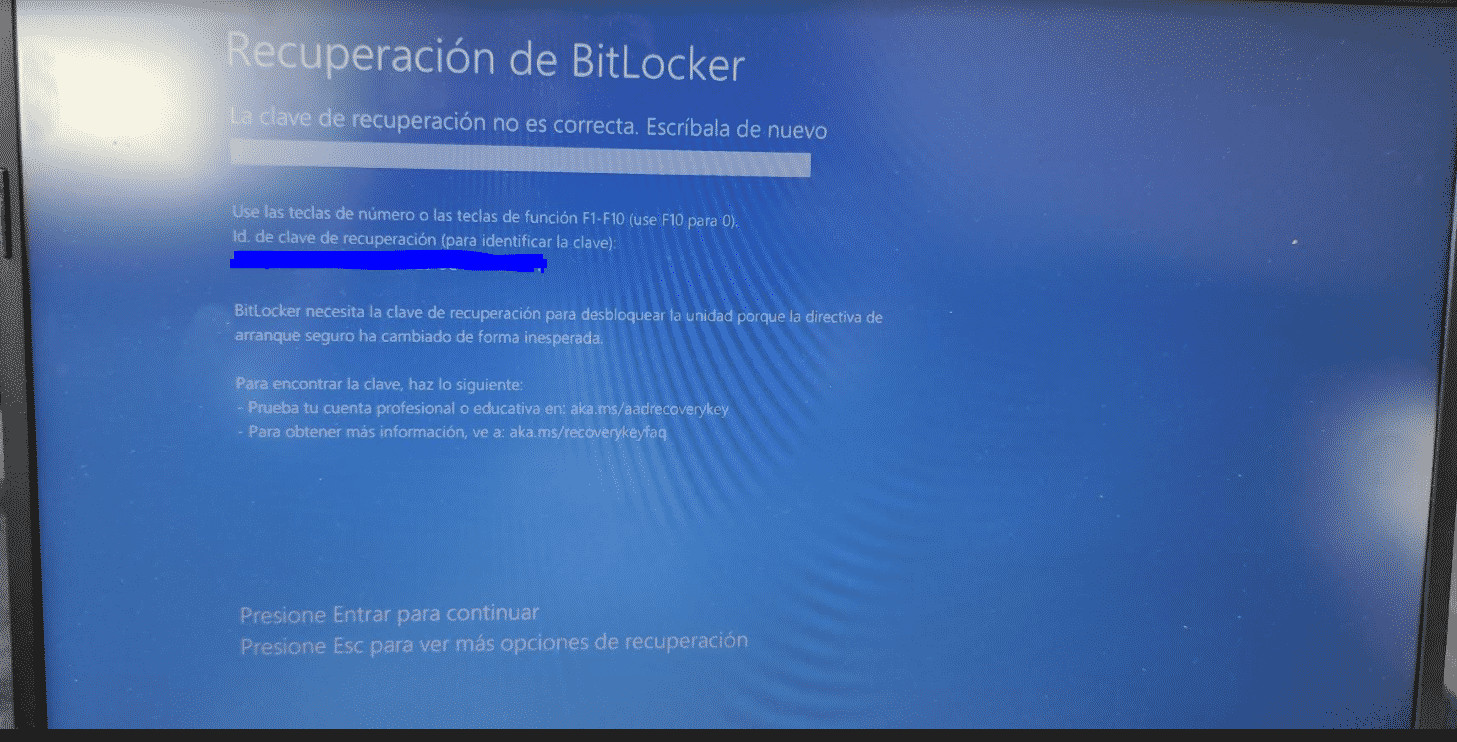

Síntomas y causas frecuentes del bucle pidiendo la clave

El síntoma es claro: cada arranque muestra la pantalla de BitLocker solicitando la clave aunque el equipo funcione bien una vez la introduces. Este comportamiento suele coincidir con alguno de estos desencadenantes:

- Cambios de firmware o de arranque: actualización de BIOS/UEFI, activar/desactivar Secure Boot, alternar entre menú de arranque gráfico y legacy, o tocar el orden de boot.

- Periféricos nuevos o bases USB-C/TBT: conectar docks/almacenamiento externo al iniciar, o tener activo el prearranque Thunderbolt 3/USB-C y soporte de arranque por esos puertos.

- Intentos de contraseña errónea: tras varios intentos fallidos, BitLocker fuerza el modo recuperación por seguridad.

- Opción de auto-desbloqueo activada: en ciertos casos puede generar inconsistencias que terminan mostrando la pantalla de recuperación una y otra vez.

- Software/actualizaciones problemáticas: un update de Windows o drivers que afecta al arranque, o una BIOS obsoleta que cause conflictos.

Ejemplo real: un usuario con portátil HP reportó que, tras un arranque anómalo y un aviso azul, el sistema pasó a pedir la clave de BitLocker en cada reinicio. Los diagnósticos daban bien, pero el bucle persistía. Casos así suelen resolverse actualizando el registro de configuración de BitLocker o ajustando opciones de arranque.

Soluciones rápidas y seguras (recomendadas)

Empieza por lo menos invasivo y, por seguridad, teniendo a mano tu clave. Estas acciones buscan “enseñar” a BitLocker el nuevo estado del sistema para que deje de solicitar la clave en cada inicio.

1) Suspender y reanudar BitLocker

Tras introducir la clave y entrar en Windows, ve a Inicio > Panel de control > Cifrado de unidad BitLocker. En la unidad del sistema (normalmente C:), pulsa en “Suspender protección”, espera unos minutos y luego “Reanudar protección”. Esto actualiza los valores de TPM y la línea base de arranque de BitLocker.

Consejo preventivo: antes de hacer cambios importantes como actualizar la BIOS, añadir hardware o cambiar el orden de arranque, suspende BitLocker y, cuando termines, reanúdalo. Evitarás que te pida la clave innecesariamente.

2) Desconecta periféricos al arrancar

Quita USBs, docks o discos externos al encender. Si usas bases Thunderbolt/USB-C, prueba a iniciar con solo el adaptador de corriente conectado. A veces basta con que el equipo arranque “limpio” para que BitLocker no salte.

3) Actualiza BIOS/UEFI y Windows

Una BIOS desfasada puede provocar lecturas inconsistentes del arranque. Descarga del fabricante la última versión de BIOS/firmware y aplica la actualización siguiendo sus pasos. Igualmente, instala todas las actualizaciones de Windows disponibles desde Configuración > Windows Update.

4) Ajusta Secure Boot

Algunos equipos dejan de pedir la clave al alternar Secure Boot. Entra al firmware UEFI desde Opciones avanzadas y cambia Secure Boot a Activado/Desactivado (o “Solo Microsoft” si tu equipo lo permite). Guarda y prueba. Si no mejora, revierte el ajuste.

Ajustes de BIOS/UEFI para USB-C y Thunderbolt que disparan BitLocker

Si tu portátil o sobremesa ofrece soporte de arranque por USB-C/TBT y pre-boot Thunderbolt activados de fábrica, estos puertos pueden colarse en la lista de dispositivos arrancables y BitLocker pedirá clave en cada inicio. Desactivar esas opciones suele ser la solución más efectiva.

Pasos orientativos (pueden variar por modelo):

- Enciende el equipo y entra a BIOS/UEFI con F2 o F12 en la pantalla de arranque.

- Busca Configuración del sistema > Configuración de USB (o similar) y aplica estos cambios:

- Desactiva el soporte de arranque por Thunderbolt 3 o USB tipo C.

- Deshabilita el prearranque de USB tipo C o Thunderbolt 3 (incluido “PCIe behind TBT”).

- Desactiva la pila de red UEFI.

- En Comportamiento de POST > Inicio rápido, elige “Exhaustivo”.

Importante: al hacer estos cambios no podrás arrancar por PXE desde dispositivos o docks USB-C/TBT. Si tu entorno no requiere PXE, el sacrificio es menor frente a dejar de ver la pantalla de recuperación cada día.

Equipos y accesorios donde se documentó este comportamiento incluyen Dell Dock WD15, Dell Thunderbolt Dock TB16, Dell Precision Dual USB-C Thunderbolt Dock TB18DC y portátiles como Latitude 5280/5288, 7280, 7380, 5480/5488, 7480, 5580 y Precision 3520. En otros fabricantes (HP, Lenovo, ASUS, etc.) los menús pueden llamarse distinto, pero la idea es equivalente.

Opciones avanzadas desde la pantalla de recuperación

Si aún estás en la pantalla azul de BitLocker, pulsa Esc para abrir más opciones, elige “Omitir esta unidad” y entra en Solucionar problemas > Opciones avanzadas, que forman parte del entorno de recuperación de Windows 11. Desde aquí puedes hacer varios ajustes sin entrar a Windows, siempre con prudencia y teniendo a mano tu clave de recuperación.

Desbloquear y deshabilitar protectores temporalmente

Abre Símbolo del sistema y ejecuta, sustituyendo la unidad si no es C::

manage-bde -unlock C: -rp TU-CLAVE-DE-48-DIGITOS

Cuando el volumen esté desbloqueado, puedes deshabilitar momentáneamente los protectores para permitir el arranque normal mientras ajustas la configuración:

manage-bde -protectors -disable C:

Tras reiniciar y aplicar los cambios (por ejemplo, suspender/reanudar BitLocker o revisar BIOS), recuerda reactivar los protectores de la unidad con el propio panel de BitLocker para mantener la protección activa.

Volver al menú de arranque heredado

En algunos equipos, el menú de arranque gráfico de Windows 10/11 dispara BitLocker. Si accedes a Windows, abre CMD como administrador y, para manipular el BCD, ejecuta:

bcdedit /set {default} bootmenupolicy legacy

Con el menú “legacy” clásico algunos usuarios han dejado de ver el modo de recuperación en cada inicio. Si no notas cambio, puedes revertirlo más adelante.

Desactivar el auto-desbloqueo

Desde Panel de control > Cifrado de unidad BitLocker, revisa si tu unidad del sistema muestra “Desactivar auto-desbloqueo”. Desactívalo y reinicia. En configuraciones concretas, el auto-desbloqueo ha llegado a provocar inconsistencias que fuerzan la petición de clave.

Alternar Secure Boot desde UEFI

Desde Opciones avanzadas > Configuración del firmware UEFI, reinicia al firmware, entra en Seguridad y ajusta Secure Boot a Activado/Desactivado (o a “Solo Microsoft”). Guarda con F10 y prueba. Este cambio suele reescribir parámetros de arranque que BitLocker valida en frío.

Cuando nada funciona: actualizaciones problemáticas, reinstalación y recuperación

Si el bucle comenzó tras una actualización concreta, considera desinstalarla desde Configuración > Actualización y seguridad > Ver historial > Desinstalar actualizaciones, y reinstalarla después. Suspende BitLocker antes de tocar updates y reanúdalo al terminar.

Como último recurso, puedes formatear la unidad C: y reinstalar Windows. Desde las Opciones avanzadas abre el Símbolo del sistema y utiliza DiskPart para limpiar y formatear, o arranca desde un USB de instalación. Ten muy presente que esto borra los datos: si tu unidad estaba cifrada, necesitarás la clave de recuperación para acceder o rescatar la información previamente.

Sobre software de recuperación: herramientas como ediciones WinPE de recuperación (p. ej., soluciones profesionales orientadas a BitLocker) pueden ayudar a copiar datos de una unidad cifrada, pero solo si aportas la clave de 48 dígitos. Sin esa clave, no hay forma legítima de descifrar el contenido de BitLocker. Desconfía de guías que prometen “eludir BitLocker sin la clave”.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.