- DirectAccess ofrece conexión siempre activa y gestión remota segura con IPsec e IPv6 para equipos unidos a dominio.

- Hay dos rutas de despliegue: asistente básico sin PKI y configuración avanzada con PKI y más control.

- Compatibilidad amplia en Windows Server 2012/2016 y clientes Enterprise; RSAT facilita la administración en Windows 11.

- Seguridad por capas: doble túnel, control por equipo/usuario y prácticas de operación que evitan incidencias.

Si trabajas con equipos corporativos y movilidad, seguramente te suene DirectAccess, esa conexión siempre activa que mantiene a los portátiles dentro de la red sin que el usuario tenga que tocar nada. En entornos con Windows 11 Enterprise sigue siendo clave para acceso remoto gestionado, seguro y transparente, sobre todo cuando la alternativa histórica han sido las VPN tradicionales que requieren acción del usuario y suelen ser más invasivas.

Con DirectAccess, los equipos unidos al dominio enlazan de forma automática hacia la red interna cuando tienen Internet, lo que permite aplicar directivas, desplegar software o acceder a recursos sin que nadie pulse un botón. La esencia es un túnel protegido con IPsec y direccionamiento IPv6 con pasarelas de traducción, gestionado desde el rol de Acceso remoto en Windows Server, pensado para administración y productividad a distancia.

Qué es DirectAccess y por qué importa en Windows 11 Enterprise

DirectAccess es un servicio del rol de Acceso remoto de Windows Server que establece una conectividad permanente y segura entre equipos cliente y la intranet corporativa. A diferencia de una VPN, la conexión no la inicia el usuario, sino el propio equipo en cuanto detecta Internet, ofreciendo continuidad de políticas y administración incluso antes del inicio de sesión del usuario.

Este enfoque de siempre conectado facilita que TI gestione los portátiles estén donde estén: se obtienen GPO, se resuelven nombres internos y se accede a servidores corporativos como si el equipo estuviera en la oficina. La protección se apoya en IPsec para autenticación y cifrado, y en IPv6 con mecanismos de transición cuando sea necesario, consiguiendo compatibilidad con redes modernas sin romper aplicaciones heredadas.

Otra consecuencia importante es la experiencia del usuario: no hay que recordar conectarse, ni lidiar con clientes de terceros, ni con redes que bloquean protocolos VPN. Mientras haya Internet, el equipo mantiene el ‘súper túnel’ hacia la organización, y las aplicaciones corporativas funcionan de forma natural según las políticas que definas.

Desde el punto de vista de seguridad, DirectAccess posibilita control de acceso por equipos y por usuarios, cifrado de extremo a extremo y segmentación de qué recursos son accesibles remótamente. Se pueden requerir certificados de equipo, credenciales de dominio e incluso tarjeta inteligente para el usuario, elevando la barra frente a accesos no autorizados.

Compatibilidad y requisitos previos

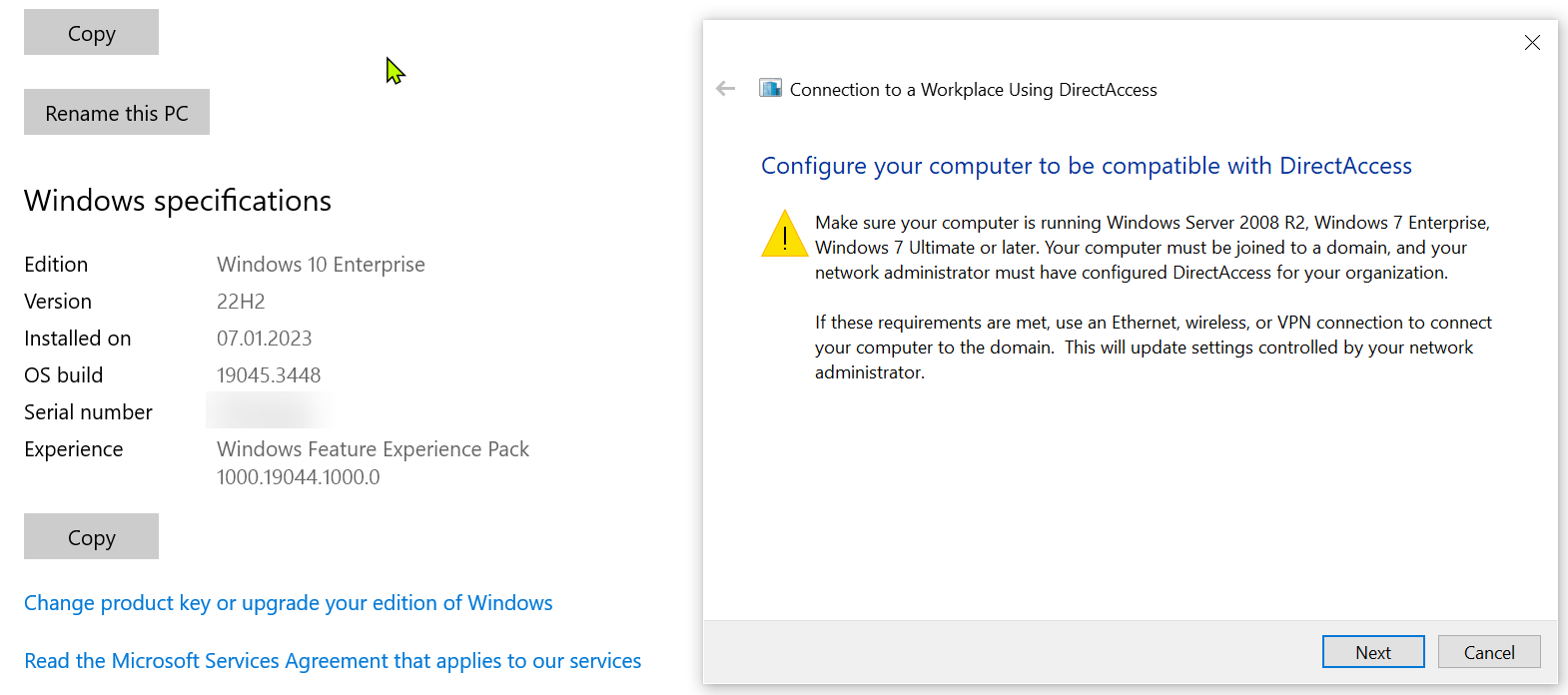

DirectAccess solo funciona con clientes unidos a dominio que cuenten con soporte del sistema operativo para esta característica. El foco de cliente histórico ha sido Windows Enterprise y ediciones equivalentes, y en servidores el rol vive dentro de Acceso remoto.

Compatibilidad en servidores para actuar como servidor DirectAccess o como cliente de pruebas en laboratorio: Windows Server 2016, Windows Server 2012 R2, Windows Server 2012 y Windows Server 2008 R2. Todas estas versiones pueden desempeñar el rol, con importantes simplificaciones a partir de 2012.

Compatibilidad en clientes: Windows 10 Enterprise y Windows 10 Enterprise LTSB, Windows 8 y 8.1 Enterprise, Windows 7 Enterprise y Ultimate. En estos clientes se aplican las GPO de DirectAccess y se establecen los túneles IPsec al detectar Internet.

Requisitos generales habituales: habilitar el Firewall de Windows en todos los perfiles, contar con IPv6 operativo o no deshabilitado y disponer de DNS interno funcional. Además, en muchos escenarios se pide PKI para emitir certificados de equipo y, si procede, de usuario, sobre todo cuando aplicas configuraciones avanzadas o entornos con 2008 R2.

En cuanto al hardware de red del servidor de Acceso remoto, la topología típica exige dos interfaces: una hacia la intranet y otra hacia Internet o perímetro. En Windows Server 2008 R2 se pedían dos IP públicas contiguas; con Windows Server 2012 R2 basta una IP pública, simplificando bastante la publicación.

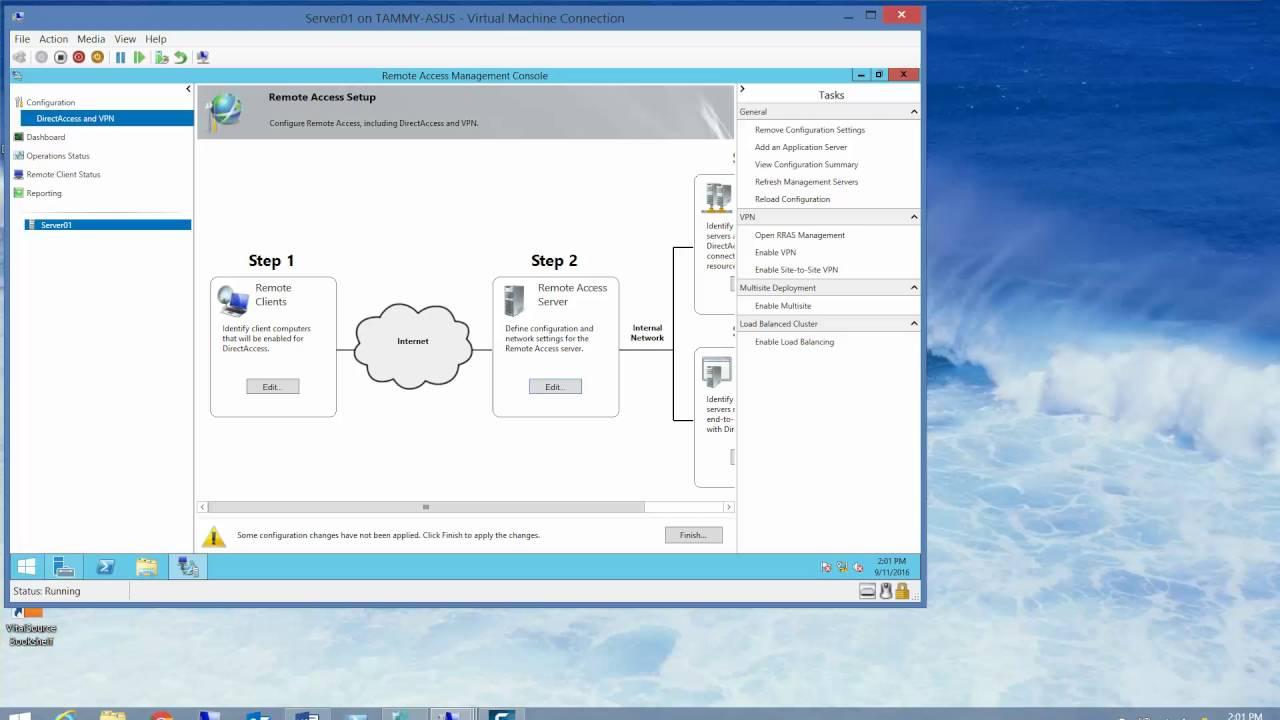

Escenarios de implementación y asistentes disponibles

El rol de Acceso remoto incluye asistentes que aceleran la puesta en marcha. Hay dos caminos muy utilizados: un único servidor con Asistente de introducción, y un único servidor con configuración avanzada. Cada ruta activa o limita opciones para simplificar la experiencia o permitir escenarios más complejos.

Con el Asistente de introducción para un único servidor, los condicionantes son claros: Firewall de Windows activo en todos los perfiles, clientes soportados en Windows 10, 8 y 8.1 Enterprise, sin necesidad de PKI, autenticación con credenciales de dominio y sin túnel forzado (el tráfico a Internet no se enruta por el servidor).

Ese asistente implementa DirectAccess de forma automática en equipos móviles del dominio actual, y utiliza el propio servidor como Network Location Server (NLS), la sonda que usan los clientes para detectar si están dentro o fuera. No hay soporte para NAP, ni para cambiar las directivas fuera de la consola de DirectAccess o cmdlets de PowerShell, y no admite autenticación en dos fases en este modo básico.

Para entornos presentes o futuros con multisitio, o donde necesites forzar políticas específicas, se recomienda ir al asistente de configuración avanzada. En este caso sí se requiere PKI para certificados, se mantiene la exigencia del Firewall activo y se habilitan más matrices de compatibilidad, incluyendo servidores 2016, 2012 R2, 2012 y 2008 R2 como base.

Hay límites técnicos que conviene conocer también en avanzado: no se admite túnel forzado con KerbProxy, no se soporta cambiar directivas fuera de su consola o PowerShell, y no está permitido separar en otro servidor los roles de NAT64/DNS64 e IP-HTTPS. Estas restricciones te ahorran sorpresas durante auditorías o ampliaciones.

Arquitectura y seguridad: IPv6, IPsec y doble túnel

DirectAccess funciona apoyándose en IPv6 y en IPsec. Aunque tu intranet sea IPv4, el servidor de Acceso remoto traduce mediante NAT64/DNS64 cuando es necesario, de modo que las aplicaciones siguen llegando a servidores que no hablan IPv6. Esto permite una transición suave sin rehacer tu red, pero respetando el modelo de seguridad de IPsec de cliente a recursos internos.

El cliente establece dos túneles IPsec diferenciados. El primero, de equipo, se levanta con certificado de máquina y da alcance a controladores de dominio y DNS internos. Gracias a ese túnel se descargan GPO y se realiza la autenticación del usuario aun cuando esté fuera de la oficina.

El segundo túnel, de usuario, combina el certificado de equipo con las credenciales del usuario, y abre el acceso a servidores de aplicaciones y datos internos autorizados. Este túnel debe estar activo antes de que aplicaciones como Outlook accedan al correo corporativo, o cualquier otro servicio que hayas permitido.

En cuanto al cifrado, IPsec soporta algoritmos robustos como AES o 3DES; puedes ajustar las suites para equilibrar seguridad y rendimiento. Opcionalmente, se puede exigir tarjeta inteligente para la autenticación de usuario, elevando el nivel de seguridad del acceso remoto sin necesidad de desplegar software de terceros en el cliente.

El control de acceso puede ser de extremo a extremo o de extremo a perímetro. En extremo a extremo, el cliente establece sesiones IPsec directamente con los servidores de aplicaciones, logrando el máximo aislamiento y control. Este escenario requiere que los servidores de aplicaciones usen Windows Server 2008 o 2008 R2 y que soporten IPv6 e IPsec, por lo que suele reservarse para organizaciones con homogeneidad tecnológica.

Si no puedes exigir IPsec en la intranet, el modo de extremo a perímetro te permite terminar el IPsec en el servidor de DirectAccess o en una puerta de enlace IPsec, que luego reenvía tráfico no cifrado hacia los servidores internos. Es más parecido a una VPN clásica y resulta más fácil de incorporar en entornos con aplicaciones heterogéneas.

Topologías de laboratorio y requisitos de infraestructura

Para probar y afinar la solución conviene un laboratorio realista. Un esquema típico incluye un controlador de dominio, un servidor miembro que actúa como NLS y sirve recursos de prueba, el servidor de Acceso remoto con salida a Internet y un cliente unido a dominio. Para simular Internet puedes añadir un DNS externo tipo ISP y un equipo con NAT o un router que representen la conectividad pública.

En versiones 2008 R2 los requisitos eran más exigentes: conectividad IPv6 explícita, PKI, y dos direcciones IPv4 contiguas en el perímetro. Desde Windows Server 2012 la película cambia: basta con no deshabilitar IPv6 en la red y una única IP pública, lo que simplifica y abarata el despliegue para pymes.

En el servidor de Acceso remoto se recomiendan dos interfaces de red: una para la LAN y otra hacia Internet o DMZ. Si trabajas con 2008 R2, necesitarás dos IP públicas; con 2012 R2 te basta una. El Firewall de Windows debe estar activo en todos los perfiles tanto en servidor como en clientes, ya que las directivas y reglas del asistente dependen de ello.

En cuanto a clientes, los mejores candidatos son equipos con Windows Enterprise (8, 8.1, 10 y ediciones equivalentes), unidos al dominio y con IPv6 habilitado. Con Windows 7 Enterprise o Ultimate se requiere PKI para certificados de equipo, aspecto a planificar si mantienes un parque mixto.

La infraestructura de certificados (PKI) es opcional en el modo inicial de 2012 R2, pero obligatoria en configuraciones avanzadas o con 2008 R2. Planifica jerarquía de CA, plantillas de certificados y distribución automatizada mediante GPO para evitar cuellos de botella de soporte y asegurar renovaciones a tiempo.

DirectAccess frente a VPN tradicional: cuándo usar cada una

VPN es un estándar consolidado para accesos remotos puntuales, con multitud de protocolos y soporte de MFA. Su mayor debilidad es que depende del usuario y de la compatibilidad del lugar desde el que se conecte, además de que su administración se complica cuando las conexiones concurrentes crecen.

DirectAccess apuesta por la conexión permanente y por la administración de los equipos incluso antes de que el usuario inicie sesión. Esto mejora la postura de seguridad y la experiencia de soporte, al tiempo que reduce fricción para el usuario y evita clientes adicionales.

En entornos exigentes, muchas organizaciones combinan ambas tecnologías: DirectAccess para equipos gestionados unidos a dominio y VPN para terceros o sistemas que no cumplan los requisitos. Incluso puedes apoyarte en puertas de enlace tipo punto a sitio o sitio a sitio en la nube, integrando mejor las dos realidades sin forzar una única vía.

Costes y complejidad también cuentan. VPN a gran escala exige licencias y hardware de alto rendimiento para picos. DirectAccess puede reutilizar infraestructura Windows ya disponible, especialmente a partir de Windows Server 2012, reduciendo inversión y acelerando el time to value.

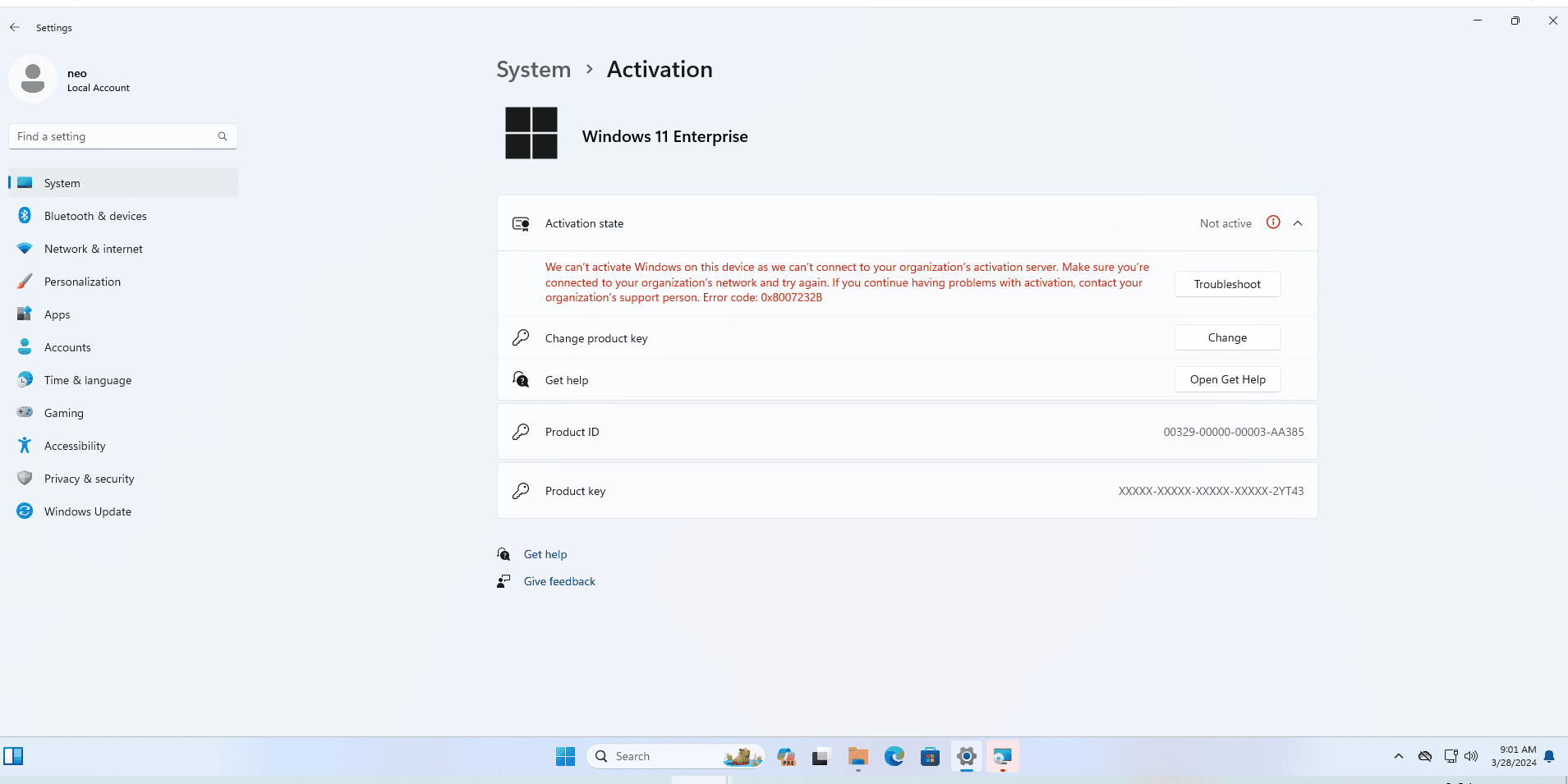

Administración con RSAT en Windows 11 y relación con DirectAccess

En Windows 11 Enterprise puedes instalar funciones RSAT como características opcionales del sistema, sin descargas separadas. Dentro de RSAT existe el conjunto de herramientas de Enrutamiento, DirectAccess y Acceso remoto, útiles para administrar el rol desde un equipo administrativo en lugar de conectarte al servidor.

Para habilitarlas desde la GUI, abre Configuración, entra en Aplicaciones y luego en Funciones opcionales. Usa el buscador escribiendo RSAT y selecciona las piezas que necesites para tu operativa. Windows añadirá las herramientas y pasarán a estar disponibles desde el Administrador del servidor y el menú Herramientas, con el mismo enfoque centralizado de siempre.

Si prefieres línea de comandos, también es posible usar DISM o PowerShell para instalar o quitar funciones bajo demanda, aunque la vía gráfica es la más directa para empezar. Recuerda que RSAT requiere ediciones Business o Enterprise, y que conviene administrar desde estaciones endurecidas con MFA para no abrir puertas innecesarias.

La desinstalación es igual de sencilla desde Funciones opcionales, donde también verás el historial de cambios. Antes de quitar un componente valida dependencias entre herramientas RSAT, porque eliminar una pieza superior puede dejar sin funcionar una subordinada.

Políticas, límites y buenas prácticas de operación

El Asistente de introducción aplica ciertas restricciones para simplificar: no hay túnel forzado, no se admite NAP y no puedes cambiar directivas fuera de su consola o de cmdlets admitidos. Estas limitaciones evitan configuraciones inconsistentes y reducen la superficie de fallo, a costa de menos flexibilidad.

Para escenarios complejos (multisitio, requisitos de auditoría, certificados específicos, segmentación avanzada) opta por configuración avanzada. Aunque añade la obligación de PKI, te permitirá modelar mejor la seguridad y el ruteo, y te prepara para crecimiento o híbridos.

En seguridad, define grupos de seguridad para acceso remoto y aplica políticas de IPsec por capas. Valora exigir autenticación multifactor para el usuario a nivel de aplicaciones críticas, incluso si DirectAccess en modo básico no habilita 2FA en el propio túnel.

Supervisa el estado de los túneles y de los clientes con las consolas del rol y con el Administrador del servidor. La telemetría te ayudará a detectar equipos fuera de cumplimiento, problemas de resolución DNS o bloqueos por firewall, que son las causas más habituales de incidencias.

Por último, documenta NLS y su alta disponibilidad. Si el NLS cae y los clientes crean que están fuera de la red interna cuando no lo están, la resolución de problemas se vuelve enrevesada. Un NLS redundado en 2012/2016 y monitorizado evita falsos positivos y asegura continuidad.

DirectAccess se mantiene como una solución sólida para equipos gestionados con Windows Enterprise, garantizando conectividad continua, administración remota y seguridad basada en IPsec sin obligar al usuario a intervenir. Planifica requisitos, elige el asistente adecuado, apóyate en RSAT para administrar y alinea la arquitectura con tus políticas para obtener una experiencia fluida y segura en Windows 11 Enterprise.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.