- El aislamiento de núcleo refuerza la seguridad del sistema al proteger el kernel de amenazas externas.

- Su activación implica virtualización, integridad de memoria y control sobre drivers vulnerables.

- Pueden surgir problemas de compatibilidad o rendimiento, especialmente con hardware o drivers antiguos.

- La decisión de activar o desactivar core isolation debe basarse en el equilibrio entre seguridad y experiencia de uso.

En un entorno digital donde las amenazas evolucionan constantemente, proteger el sistema operativo se ha convertido en una prioridad absoluta para mantener nuestros dispositivos a salvo. Windows 11 incorpora múltiples capas de seguridad y entre ellas destaca una función avanzada pero desconocida para muchos: el aislamiento de núcleo o core isolation. Aunque a simple vista pueda parecer una medida invisible en el día a día, su papel es crucial para blindar el corazón mismo del sistema frente a ataques sofisticados.

Si has escuchado hablar de esta característica pero no tienes del todo claro de qué se trata, para qué sirve realmente o cómo puedes activarla correctamente en tu equipo, este artículo te lo va a contar todo. La idea es que cuando termines de leerlo no solo sepas configurar el aislamiento de núcleo en Windows 11, sino que comprendas hasta el más mínimo detalle de lo que implica en términos de seguridad, rendimiento y compatibilidad. Además, abordaremos casos reales, qué hacer si encuentras problemas y trucos para evitar dolores de cabeza habituales.

¿Qué es el aislamiento de núcleo en Windows 11?

El aislamiento de núcleo es una función de seguridad introducida por Microsoft en versiones recientes de Windows y que cobra mayor relevancia en Windows 11. Su objetivo principal es proteger el núcleo (kernel) del sistema operativo aislándolo del resto de procesos que se ejecutan en el ordenador. ¿Por qué es esto tan importante? El núcleo es el epicentro del sistema, la parte que controla los recursos fundamentales y la comunicación entre el hardware y el software. Si un atacante logra acceder a esta parte, puede controlar el dispositivo prácticamente sin restricciones.

Esta característica actúa como una barrera virtual entre el núcleo y el resto de procesos, impidiendo que el código malicioso —ya sea a través de archivos adjuntos peligrosos o vulnerabilidades— tenga vía libre hacia la zona más crítica de Windows. Con el aislamiento de núcleo habilitado, el sistema crea un entorno protegido y virtualizado que almacena y ejecuta los procesos esenciales, haciendo mucho más difícil que un exploit comprometa la integridad del equipo.

Además, se apoya en capacidades de hardware recientes para almacenar información sensible en áreas de memoria protegidas, lo que reduce significativamente las vías de ataque. Por ejemplo, incluso si un malware consigue ejecutarse, no podrá interactuar directamente con los componentes vitales al estar separados por esta barrera de seguridad.

¿Cómo funciona el aislamiento de núcleo?

El aislamiento de núcleo se basa en tecnologías de virtualización —como la Virtualization-Based Security o VBS—, que permiten crear este entorno independiente, blindado del resto del sistema. Al activar esta función, el núcleo pasa a operar en una especie de “zona segura” donde cualquier proceso externo, incluso si está en ejecución en el mismo dispositivo, se encuentra restringido a la hora de acceder a la memoria o los recursos vitales.

Imagina que abres un correo con un archivo adjunto infectado. En un sistema sin aislamiento, el malware podría rastrear vulnerabilidades hasta alcanzar el núcleo y tomar el control completo. Sin embargo, con el aislamiento activado, ese código dañino queda recluido en un entorno separado, incapaz de llegar a la base del sistema. Este enfoque no solo protege frente a ataques conocidos, sino que también mitiga riesgos derivados de futuras vulnerabilidades que puedan descubrirse en el sistema operativo.

Entre las principales características asociadas a este aislamiento del núcleo está la integridad de memoria, que refuerza aún más la protección mediante la prevención de manipulaciones no autorizadas en los procesos críticos. Todo esto, en conjunto, fortalece la seguridad de Windows 11 desde el mismo momento en que se inicia el sistema.

Cómo activar (o desactivar) el aislamiento de núcleo en Windows 11

Configurar el aislamiento del núcleo en tu ordenador es un proceso sencillo, pero conviene conocer cada paso para evitar problemas de compatibilidad o rendimiento. Aquí te explico el procedimiento, aunque puedes adaptarlo según las particularidades de tu equipo:

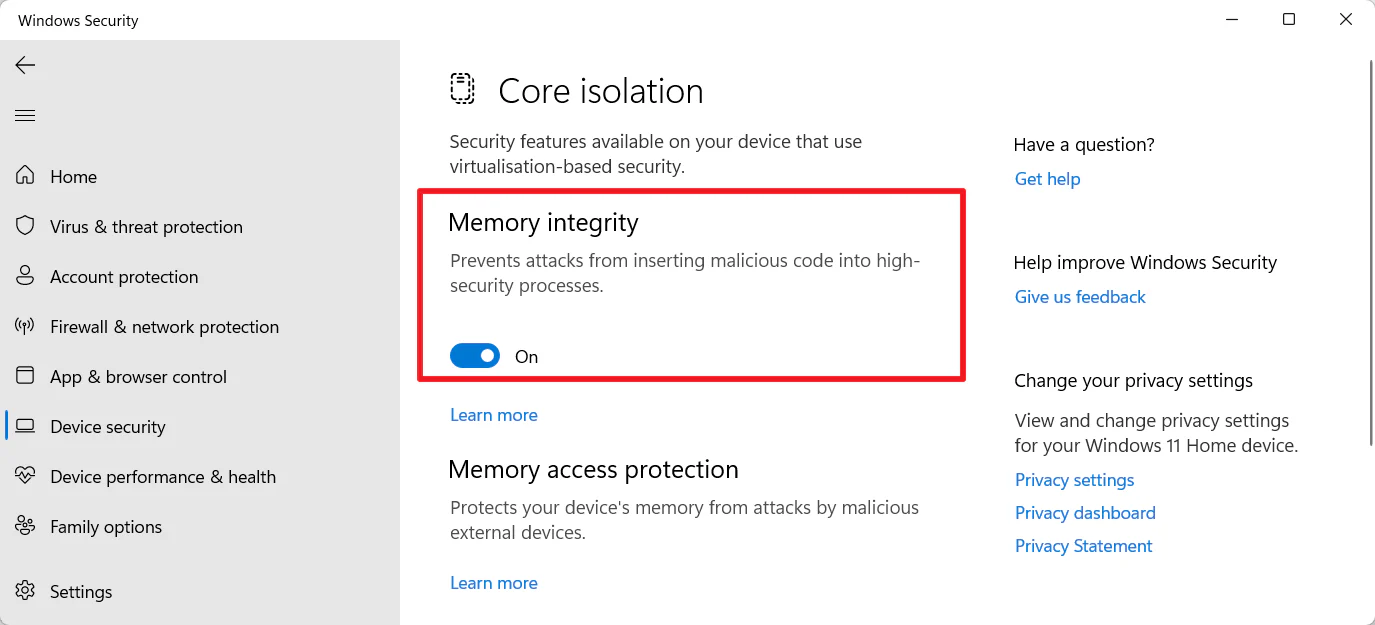

- Abre la aplicación Seguridad de Windows, que puedes encontrar en la bandeja del sistema (icono de escudo azul) o buscando en el menú inicio con la tecla Windows + S.

- Entra en la sección de Seguridad del dispositivo y localiza el apartado denominado Aislamiento del núcleo (en inglés, Core isolation).

- Haz clic en Detalles de aislamiento del núcleo para acceder a las opciones avanzadas. Aquí probablemente te aparecerá un mensaje del tipo “La integridad de memoria está desactivada. Es posible que el dispositivo sea vulnerable”.

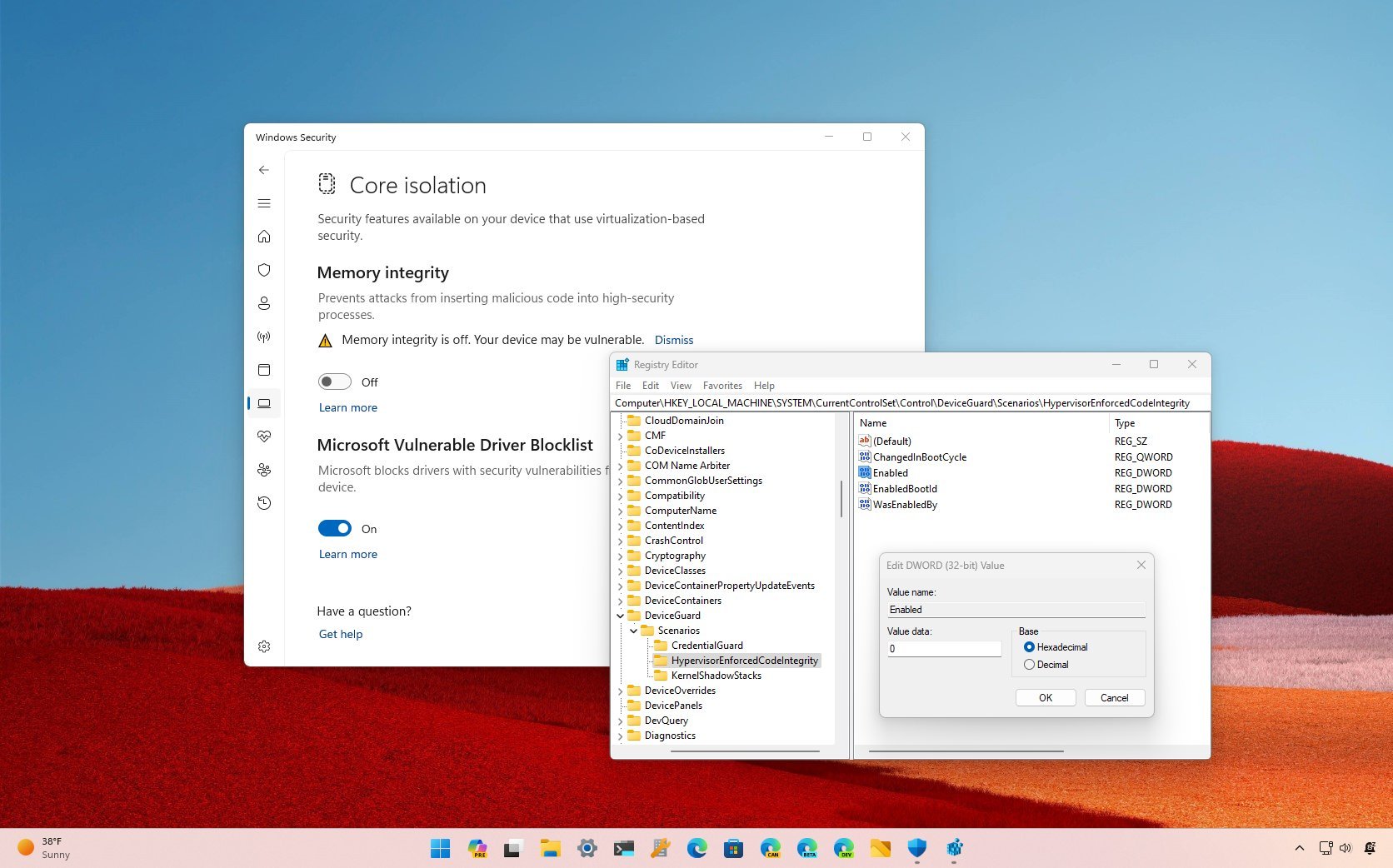

- Activa el control deslizante de Integridad de memoria. Con esto, el sistema impedirá la inyección de código malicioso en los procesos de mayor seguridad, los que están más cerca del kernel.

- Adicionalmente, revisa si está activa la opción Lista de bloqueados de controladores vulnerables de Microsoft. Esta lista evita que se ejecuten drivers sospechosos o inseguros en el sistema, cerrando aún más posibles brechas.

- Tras realizar estos cambios, Windows te solicitará que reinicies el equipo. Una vez hecho, podrás comprobar que en la aplicación Seguridad del dispositivo aparece un icono verde de confirmación junto a aislamiento del núcleo, señal de que todo está funcionando correctamente.

En términos prácticos, todo este proceso suele requerir menos de cinco minutos y no exige conocimientos avanzados, aunque es recomendable comprobar la compatibilidad de los dispositivos y drivers instalados en el equipo para evitar conflictos inesperados.

¿Qué es la integridad de memoria y por qué es clave?

Tal y como mencionábamos antes, la integridad de memoria es una de las piedras angulares del aislamiento del núcleo. Su cometido es evitar que código potencialmente peligroso pueda alterar procesos y datos críticos aprovechando vulnerabilidades del sistema. Actúa como un cortafuegos a nivel de memoria del núcleo, blindando aún más la barrera entre el sistema operativo y los programas en ejecución.

Si la integridad de memoria está desactivada, el sistema te avisará sobre la posibilidad de que tu equipo sea vulnerable. Activarla puede marcar una gran diferencia en la resistencia del equipo frente a malware avanzado, aunque hay que tener en cuenta que no todos los controladores de dispositivos son compatibles con esta función. Los drivers anticuados o desarrollados sin soporte para estas medidas pueden ser bloqueados o impedir el arranque del sistema.

Si te encuentras con que la activación de la integridad de memoria provoca errores graves —como pantallazos azules o fallos al arrancar—, probablemente se deba a algún controlador incompatible. En tal caso, te convendrá revisar la web del fabricante y actualizar todos los drivers, en especial los de componentes clave como tarjetas gráficas, redes o almacenamiento.

¿Y qué pasa con la protección de pila obligatoria por hardware?

Otra función avanzada relacionada con la seguridad del núcleo es la protección de pila forzada por hardware (hardware-enforced stack protection). Esta tecnología complica muchísimo el trabajo de los programas maliciosos que intentan manipular controladores de bajo nivel para tomar el control del sistema.

Para entenderlo, ten en cuenta que los ataques llamados Stack Return Address Modification aprovechan vulnerabilidades para modificar direcciones de retorno en la memoria del kernel, de modo que el sistema ejecute código malicioso en lugar del legítimo. La protección de pila obligatoria evita esto gracias a una supervisión dual: la CPU mantiene una copia de las direcciones válidas en una pila paralela de solo lectura —la shadow stack—, lo que permite detectar cualquier discrepancia y lanzar un error terminal (pantalla azul) antes de que el código dañino haga de las suyas.

No todos los dispositivos son compatibles con esta función, ya que exige procesadores modernos con soporte para tecnologías como Intel Control-Flow Enforcement Technology (CET) o AMD Shadow Stack. Además, un pequeño porcentaje de drivers legítimos pueden manipular direcciones de retorno de forma segura, pero la mayoría deberían funcionar correctamente con esta protección habilitada. Si al intentar activarla recibes un aviso de incompatibilidad, consulta con el fabricante de los dispositivos afectados para ver si hay versiones actualizadas.

Para poder utilizar la protección de pila forzada por hardware, asegúrate de tener activada la integridad de memoria y un procesador compatible. Su activación, como el aislamiento de núcleo, se gestiona desde la app Seguridad de Windows, a través de controles deslizantes y reinicios similares.

Posibles problemas al activar core isolation: rendimiento, drivers y otros sustos

Como en toda función de seguridad avanzada, activar el aislamiento de núcleo y la integridad de memoria puede tener consecuencias colaterales, sobre todo si el equipo no está actualizado o si depende de drivers específicos antiguos o no oficiales.

Numerosos usuarios han señalado que, tras habilitar estas protecciones, experimentan bajadas de FPS en juegos o una ligera pérdida de rendimiento general. Esto se debe a la sobrecarga que supone la virtualización y el control permanente de los procesos del sistema. En equipos potentes o actualizados este impacto suele ser mínimo, pero en ordenadores más justos o con hardware específico podría ser más acusado.

Otras incidencias que pueden aparecer son los famosos pantallazos azules —habitualmente por controladores incompatibles— o la desaparición de la opción de aislamiento del núcleo tras reinstalar el sistema operativo o cambiar el disco duro. Esto sucede si el proceso de reinstalación no conserva correctamente las particiones de arranque que requiere la virtualización, impidiendo que Windows pueda aplicar las medidas de aislamiento. En tales casos, se recomienda hacer una instalación limpia tras guardar una copia de seguridad de los archivos importantes, siguiendo las indicaciones del soporte oficial de Microsoft para evitar futuros problemas.

¿Dejarlo activado o apagarlo? Lo que debes valorar

La pregunta del millón es si merece la pena mantener activo el aislamiento de núcleo de forma permanente. La respuesta suele ser sí, especialmente si quieres que tu equipo esté lo más protegido posible frente a amenazas sofisticadas. Sin embargo, hay situaciones en las que algunos usuarios deciden desactivarlo:

- Rendimiento: Si notas una caída significativa en el desempeño de tu equipo, especialmente en juegos, edición de vídeo o tareas exigentes, prueba a desactivar temporalmente la función y comparar el comportamiento.

- Compatibilidad: Equipos con hardware antiguo o drivers desactualizados pueden funcionar de manera errática o dejar de reconocer algunos dispositivos (impresoras, periféricos, etc.).

- Errores graves: Si tras activarlo recibes errores de sistema persistentes (pantallas azules, bloqueos al arrancar) y no puedes solucionar el problema actualizando controladores, tal vez lo más práctico sea desactivarlo hasta que haya actualizaciones.

Extremar las precauciones habituales y mantener el sistema actualizado ayuda a mitigar posibles inconvenientes y aprovechar al máximo las ventajas de estas funciones de seguridad.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.