- Windows Admin Center centraliza la administración de servidores, PCs, clústeres y VMs de Azure en una consola web única.

- Permite organizar recursos mediante conexiones personales y compartidas, etiquetas y filtros avanzados, incluso con importación masiva por CSV.

- Ofrece múltiples opciones de autenticación (SSO, credenciales, LAPS) y expone los scripts de PowerShell que usa para facilitar la automatización.

- Se integra con despliegues avanzados de red y clústeres, complementando a las herramientas clásicas de administración remota de Windows.

Gestionar muchos servidores y equipos Windows desde una sola consola es uno de esos sueños recurrentes de cualquier administrador de sistemas. Microsoft lleva tiempo intentando simplificar esta tarea y, con Windows Admin Center, ha dado un paso muy serio en esa dirección. Esta consola basada en navegador junta en un único panel buena parte de las herramientas de administración que antes estaban dispersas en distintas ventanas y complementos.

Windows Admin Center (antes conocido como Project Honolulu) es una solución gratuita pensada para llevar el control de servidores Windows, clústeres, equipos de escritorio e incluso máquinas virtuales de Azure, tanto en local como en la nube. No es magia ni va a sustituir todavía a todo el ecosistema de herramientas clásicas (como RSAT o determinadas consolas MMC), pero sí que permite tener en una sola vista muchas de las operaciones del día a día, lo que ahorra clics, tiempo y algún que otro dolor de cabeza.

Qué es Windows Admin Center y para qué sirve realmente

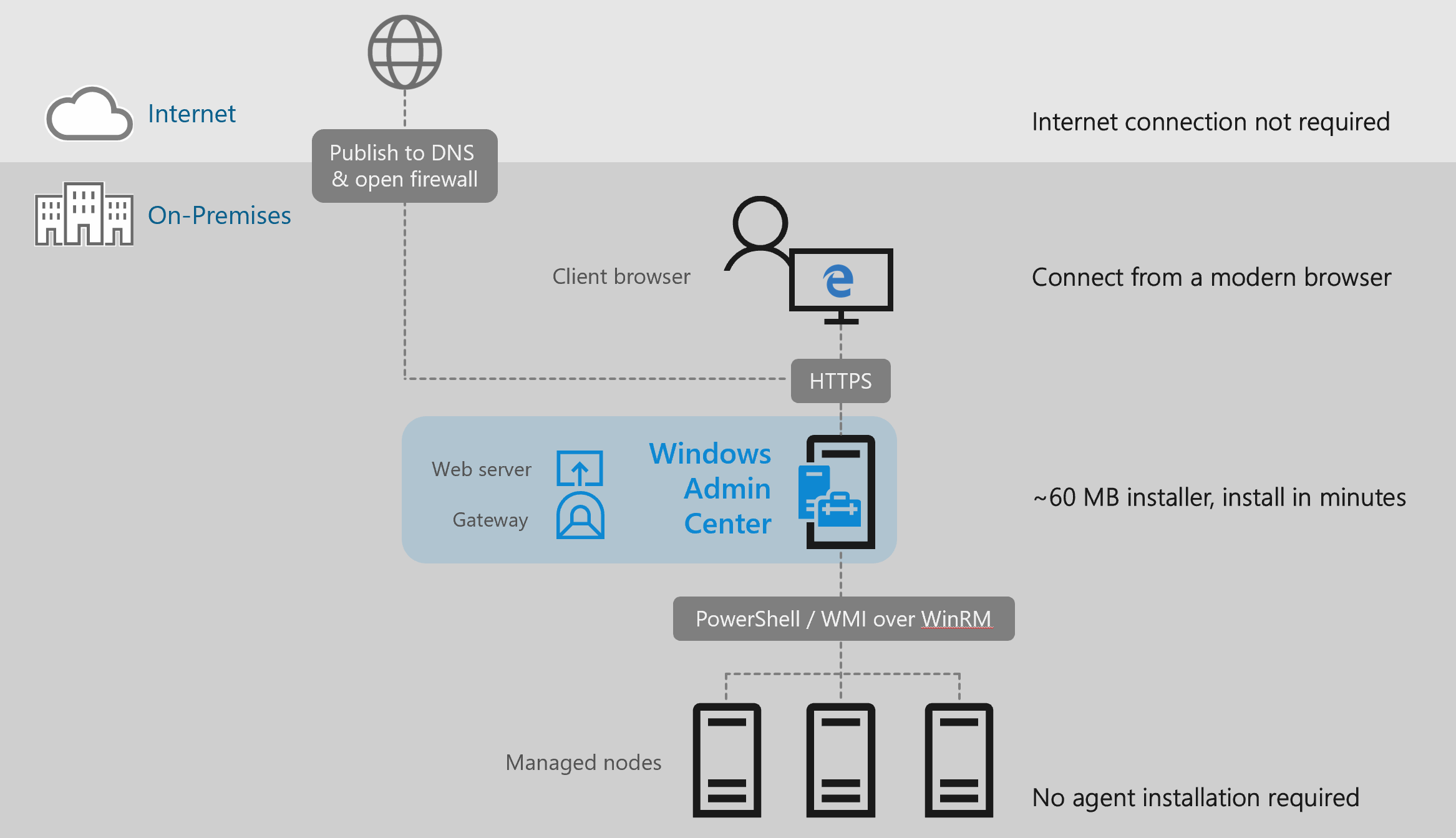

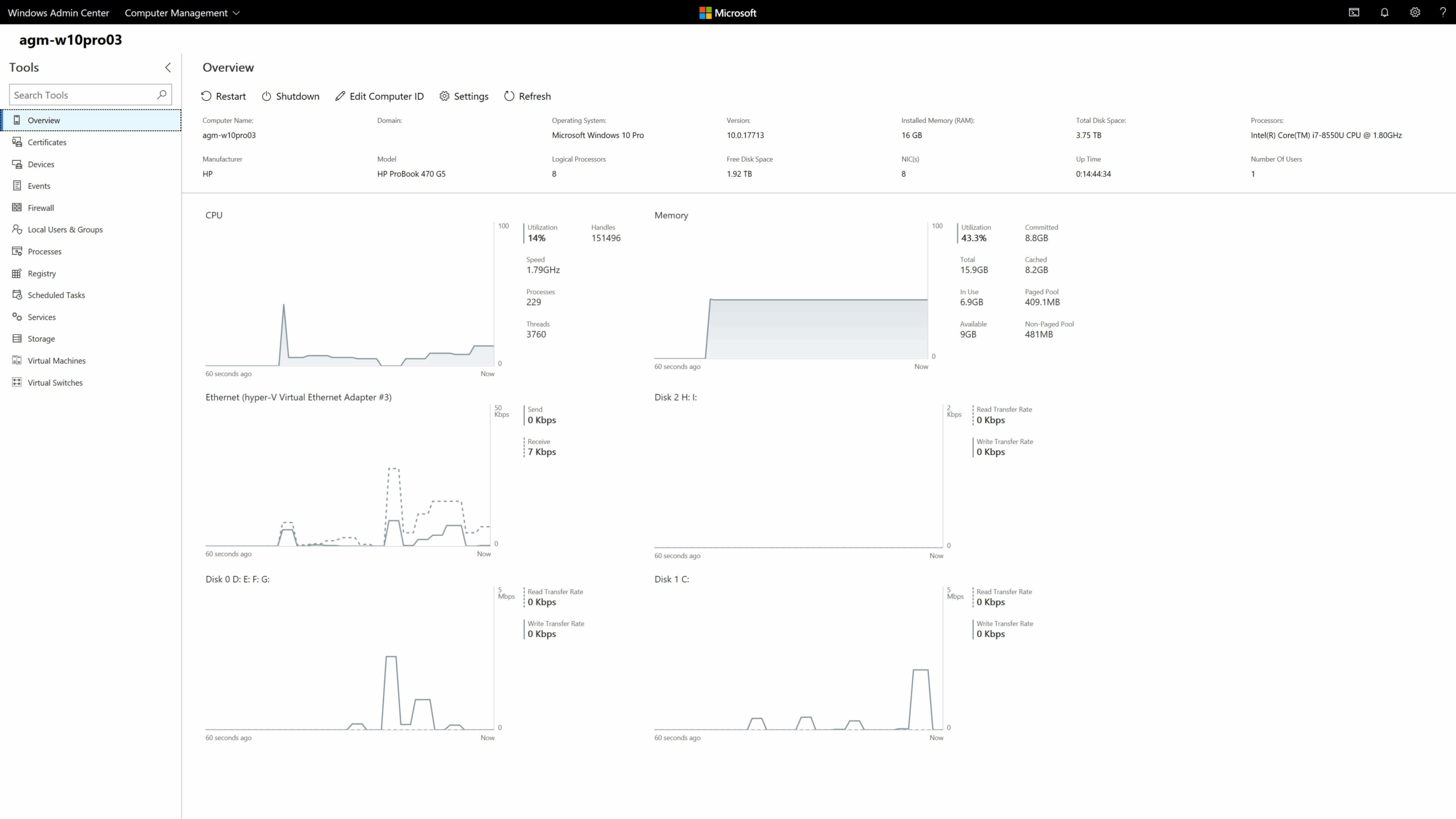

Windows Admin Center es una plataforma de administración basada en navegador que se instala en un equipo Windows (cliente o servidor) y expone una interfaz web desde la que controlar diferentes recursos: servidores, clústeres de conmutación por error, equipos Windows individuales y máquinas virtuales de Azure. Todo ello se gestiona desde la página “Todas las conexiones”, que actúa como punto central de trabajo.

Su diseño está muy orientado a modernizar herramientas clásicas como el Administrador del servidor o diversas consolas MMC, integrándolas en una interfaz única, más limpia y accesible desde el navegador. En lugar de tener múltiples ventanas abiertas para cada rol o servidor, la consola agrupa vistas, menús y acciones bajo una misma sesión web, con soporte para scripts de PowerShell en segundo plano.

La filosofía de Microsoft con Windows Admin Center no es reemplazar RSAT ni todas las consolas, sino ofrecer una consola complementaria que cubra las tareas más frecuentes de administración de servidores y equipos Windows. Hay ámbitos, como Active Directory, DHCP, DNS o IIS, que todavía no cuentan con paridad completa de funcionalidades dentro de la herramienta, por lo que sigue siendo necesario tirar de utilidades clásicas para determinadas configuraciones avanzadas.

Un punto clave es que Windows Admin Center funciona sin depender de conexión a Internet: se trata de una solución on-premises que se ejecuta en tu propio entorno, aunque se integra muy bien con Azure cuando quieres dar el salto híbrido. Esto permite usarla tanto en centros de datos privados aislados como en redes corporativas conectadas a la nube.

La compatibilidad abarca desde Windows Server 2012 en adelante y Windows 10/11, incluyendo tanto máquinas físicas como virtuales. Además, está optimizada para trabajar con Windows Server 2019, Windows Server 2022 y las próximas versiones, y con hardware de servidor muy variado, desde nodos preparados para Storage Spaces Direct hasta una gran gama de equipos PowerEdge y otros fabricantes.

Requisitos, modos de instalación y cómo se abre la consola

Windows Admin Center se instala como aplicación en un equipo Windows que actuará como punto de acceso a la consola. Puede ser tanto un sistema operativo cliente (por ejemplo, Windows 10 o Windows 11) como un servidor (Windows Server 2012 o superior). Tras la instalación, la herramienta publica una interfaz web que se accede mediante un navegador moderno.

En equipos cliente Windows, la instalación suele configurarse para acceso local en el puerto 6600, de modo que el propio administrador abre el navegador y accede a la URL local que expone la consola. En entornos de servidor, por defecto se configura acceso remoto mediante el puerto 443, lo que facilita que múltiples administradores utilicen la misma puerta de enlace (gateway) centralizada.

Para abrir Windows Admin Center en un PC Windows, el proceso es bastante simple: basta con buscar “Windows Admin Center (v2)” desde el menú Inicio o usando el buscador del sistema, y al lanzarlo se abrirá automáticamente el navegador predeterminado con la pantalla de inicio de sesión. A partir de ahí, se autentica el usuario con sus credenciales de administrador.

En el primer arranque suele aparecer un mensaje de bienvenida que confirma que la versión se ha instalado correctamente y muestra las principales novedades de esa build. Cerrado ese aviso, el usuario aterriza directamente en la página “Todas las conexiones”, donde ya aparece al menos el propio equipo Windows desde el que se está ejecutando la consola.

Es importante mencionar que para acceder a Windows Admin Center se recomiendan las versiones recientes de Microsoft Edge o Google Chrome. Aunque la herramienta no requiere acceso a Internet, sí necesita un navegador moderno que soporte las tecnologías web que utiliza la interfaz. En entornos aislados, esto no suele ser un problema porque la conexión es local o dentro de la LAN.

Gestión centralizada de conexiones: servidores, PCs, clústeres y Azure

El corazón operativo de Windows Admin Center es la página “Todas las conexiones”. Desde aquí se agregan, organizan y administran todos los recursos gestionados: equipos Windows individuales, servidores, clústeres de conmutación por error y máquinas virtuales de Azure. Cada recurso aparece como una entrada en la lista, y la herramienta permite filtrar, etiquetar y agrupar para no perderse cuando el número de conexiones crece.

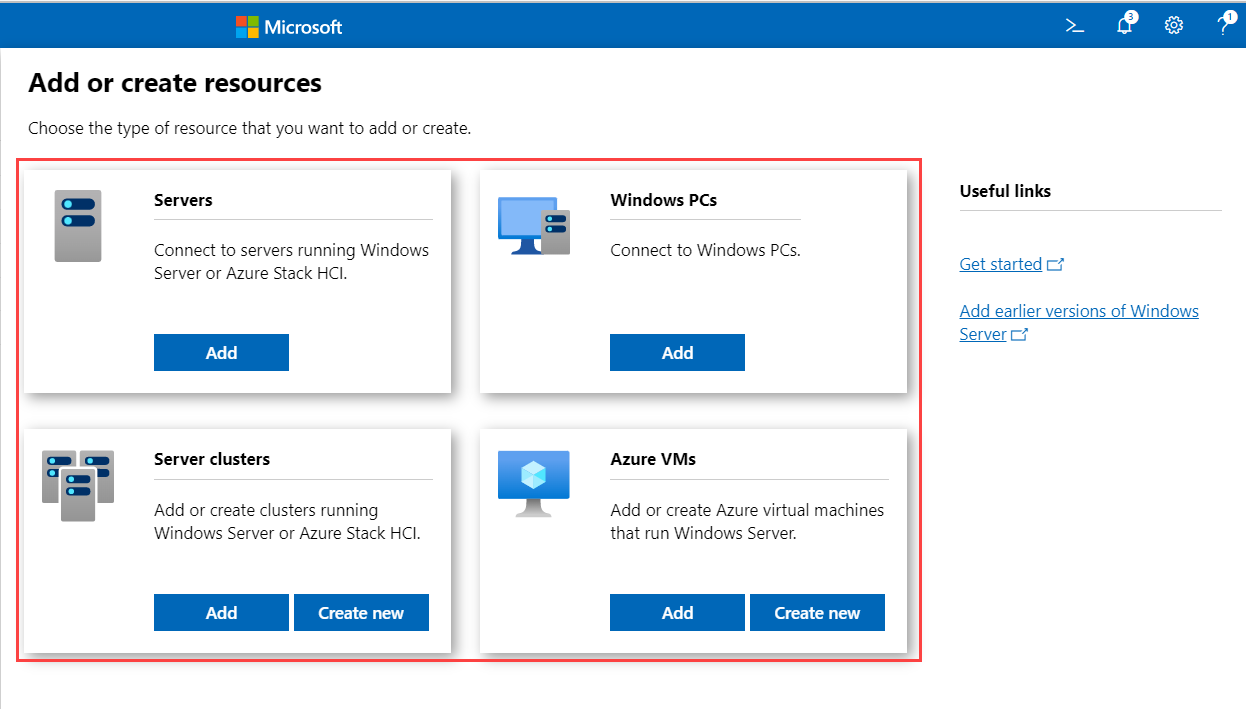

Para añadir nuevos recursos se utiliza el botón “+ Agregar”, que despliega los tipos de conexión disponibles. Cada tipo (servidores, equipos Windows, clústeres, VMs de Azure) tiene sus propios asistentes y métodos de incorporación. Se puede agregar un recurso de uno en uno, hacer importaciones masivas mediante CSV o incluso buscar directamente en Active Directory para localizar máquinas dentro del dominio.

En el caso de las máquinas virtuales de Azure, es imprescindible registrar Windows Admin Center con Azure antes de poder crear o administrar estas VMs desde la consola. Una vez registrado, la integración permite que la misma interfaz sirva tanto para servidores locales como para instancias en la nube de Microsoft, facilitando escenarios híbridos.

Un detalle interesante es que Windows Admin Center permite crear ciertos recursos desde cero, como clústeres y máquinas virtuales de Azure, directamente desde sus asistentes. No solo se limita a conectarse a lo que ya existe, sino que también ofrece caminos guiados para desplegar infraestructura nueva, especialmente útil en despliegues modernos de clústeres hiperconvergentes.

Detrás de muchas de las operaciones de la interfaz se están ejecutando scripts de PowerShell. De hecho, la propia herramienta ofrece una opción para visualizar esos scripts: al conectarse a un servidor, clúster o equipo, se puede abrir el icono de PowerShell en la barra de herramientas y seleccionar en un desplegable los comandos asociados a una acción concreta para ver el script resultante. Esto es muy práctico para aprender, auditar o reutilizar scripts fuera de la consola.

Conexiones compartidas: una lista común para todos los usuarios

Cuando Windows Admin Center se despliega en modo servicio (gateway en Windows Server), se habilita una función especialmente útil para equipos de administración: las conexiones compartidas. En este escenario, los administradores de la puerta de enlace pueden definir una lista central de servidores, PCs y clústeres que se comparte con todos los usuarios que se conectan a esa instancia de la consola.

La configuración de estas conexiones compartidas se realiza desde la sección “Configuración de puerta de enlace”, concretamente en la pestaña “Conexiones compartidas”. Desde ahí se agregan servidores, clústeres y equipos, con la misma flexibilidad que en “Todas las conexiones”, incluyendo el uso de etiquetas. La diferencia es que esta lista global queda disponible para todos los usuarios que acceden a la puerta de enlace.

Una vez definidas las conexiones compartidas, la vista “Todas las conexiones” se organiza en dos bloques: la sección de conexiones personales de cada usuario, y la sección de conexiones compartidas proporcionadas por la puerta de enlace. El bloque “Personales” guarda la lista específica del usuario y se mantiene entre sesiones de navegador; el bloque de “Compartidas” es común para todos y no puede modificarse desde esa pantalla por usuarios normales.

Esta estructura mixta (personales + compartidas) permite un equilibrio entre estandarización y flexibilidad: la organización de TI puede definir un catálogo oficial de servidores críticos, clústeres de producción y recursos corporativos, mientras que cada administrador añade por su cuenta otros equipos de laboratorio, pruebas o entornos temporales sin ensuciar la vista común.

En entornos grandes, donde hay muchos servidores Windows, equipos de usuario avanzado y nodos de clúster, esta función de conexiones compartidas evita tener que replicar a mano la lista de recursos en cada navegador o sesión. Se configura una vez y todo el mundo la hereda, lo que también reduce errores al evitar que un técnico se olvide de agregar un servidor importante.

Autenticación: inicio de sesión único, credenciales y LAPS

Tras agregar una conexión como nodo administrado, el siguiente paso es autenticarse frente a ese recurso. Windows Admin Center admite varios mecanismos para ello, siendo el inicio de sesión único (SSO) con las credenciales de Windows la opción preferente. De esta forma, si el usuario ya está autenticado en el dominio con permisos adecuados, se evita tener que introducir usuario y contraseña cada vez.

El inicio de sesión único está habilitado por defecto, y la consola trata de usar las credenciales actuales siempre que es posible. Sin embargo, cuando Windows Admin Center está desplegado como servicio en un servidor, hace falta una configuración extra de delegación Kerberos para que el SSO funcione correctamente en escenarios de salto doble (del cliente al gateway y del gateway al servidor objetivo).

Si el SSO no es posible o no está configurado, es posible autenticarse especificando credenciales manualmente. Para ello, desde “Todas las conexiones” se selecciona un recurso y se pulsa en “Administrar como” para indicar el usuario y contraseña que se deben usar para ese nodo. En modo servicio sin delegación Kerberos, es normal que haya que reintroducir las credenciales aunque sean las mismas del usuario logueado.

Estas credenciales se pueden aplicar a todas las conexiones durante la sesión de navegador, quedando en caché mientras no se recargue la página. Si el navegador se refresca o se cierra, será necesario volver a introducir los datos de “Administrar como”, lo que añade una capa de seguridad pero puede resultar algo repetitivo si se trabaja con muchos nodos.

En entornos que usan la solución Local Administrator Password Solution (LAPS), también se puede recurrir a las credenciales gestionadas por LAPS para autenticarse en los equipos. Al tener Windows Admin Center instalado en el propio equipo Windows, la herramienta puede tirar de las contraseñas de administrador local que controla LAPS, facilitando la gestión de máquinas donde las contraseñas cambian de forma automática y frecuente.

Etiquetas, organización y filtrado de granjas de servidores

Cuando se manejan decenas o cientos de conexiones, la simple lista plana se queda muy corta. Para resolverlo, Windows Admin Center incluye un sistema de etiquetas (tags) que permite clasificar y filtrar recursos de forma flexible. Las etiquetas son textos libres que se pueden combinar, y que sirven tanto para organizar a mano como para replicar estructuras previas de otras herramientas.

Las etiquetas se pueden asignar al crear una conexión nueva o editarse a posteriori. En la página “Todas las conexiones”, se seleccionan uno o varios recursos y se usa la opción “Editar etiquetas”. Se abre un panel lateral con las “Etiquetas disponibles”, donde es posible añadir nuevos términos, aplicar etiquetas ya existentes marcando casillas o eliminar etiquetas quitando la marca correspondiente.

Si una etiqueta solo se aplica a parte de las conexiones seleccionadas, su casilla aparece en un estado intermedio. Esto ayuda a ver de un vistazo qué clasificaciones están ya parcialmente aplicadas a ese grupo de nodos, y decidir si se quiere homogeneizarlo marcando o desmarcando la casilla para extender o retirar el tag a todas las conexiones seleccionadas.

Para explotar estas etiquetas, la interfaz ofrece un filtro específico al lado del cuadro de búsqueda. Desde el icono de filtro se puede elegir qué etiquetas deben utilizarse para limitar la vista, y además es posible definir la lógica entre ellas usando operadores como “o”, “y” o “no”. Así se pueden construir filtros complejos como “muestra solo los servidores Hyper-V que no sean clústeres legacy”, por poner un ejemplo típico.

El resultado práctico es que se puede trabajar con subconjuntos muy concretos de servidores o equipos sin tener que navegar por listas interminables. Esto es especialmente útil en organizaciones con varias sedes, entornos de laboratorio, preproducción y producción, o cuando hay que separar responsabilidades de administración por roles, zonas o niveles de criticidad.

Importar y exportar conexiones con PowerShell y CSV

Además de gestionar conexiones desde la propia interfaz gráfica, Windows Admin Center incluye un módulo de PowerShell pensado para automatizar la importación y exportación de la lista de recursos. Este módulo se carga desde la ruta donde se instala la consola, normalmente dentro de “Program Files\windows admin center\PowerShell\Modules\ConnectionTools”.

Dentro de este módulo destacan varios cmdlets clave: Export-Connection e Import-Connection. El primero permite volcar a un archivo CSV todas las conexiones definidas en una instancia concreta de Windows Admin Center, manteniendo también la información de etiquetas. El segundo hace lo contrario: leer un CSV para crear o actualizar conexiones dentro de la consola.

Un ejemplo típico de exportación sería algo como Export-Connection «https://wac.contoso.com» -fileName «WAC-connections.csv», que genera un fichero con la lista de recursos y sus tags. Posteriormente, se puede usar Import-Connection con ese mismo archivo para replicar la configuración en otra instancia de Windows Admin Center, o restaurarla tras una reinstalación.

La opción -prune del cmdlet Import-Connection es especialmente potente: al utilizarla, la herramienta no solo importa las conexiones incluidas en el CSV, sino que además elimina de la consola cualquier recurso que no aparezca en el archivo. Es decir, convierte esa lista en la fuente de verdad de la configuración, muy útil para mantener alineadas varias puertas de enlace o para limpiar entornos heredados llenos de entradas obsoletas.

Formato del CSV para importar conexiones y ejemplo práctico

Para que la importación funcione correctamente, el archivo CSV debe seguir un formato muy específico. La primera línea ha de contener cuatro encabezados, en este orden: «name», «type», «tags» y «groupId». Cada línea posterior representa una conexión, con sus datos separados por comas y los valores entrecomillados.

El campo «name» almacena el FQDN o nombre de la conexión, que puede ser el nombre DNS completo del servidor o equipo gestionado. “type” define el tipo de recurso, utilizando cadenas internas que identifican la clase de conexión; por ejemplo, «msft.sme.connection-type.server» para un servidor Windows o «msft.sme.connection-type.cluster» para un clúster de conmutación por error.

Las etiquetas se incorporan en el campo «tags» separadas por barras verticales (|), lo que permite asignar varias clasificaciones a la vez a cada nodo (por ejemplo, «hyperv|WS2019|produccion»). El campo “groupId” se utiliza en el contexto de conexiones compartidas, y cuando se quiere que una entrada forme parte del grupo global es habitual usar el valor «global».

Un CSV de ejemplo incluiría líneas como «myServer.contoso.com»,»msft.sme.connection-type.server»,»hyperv» para un servidor sencillo con la etiqueta “hyperv”, o bien entradas donde «groupId» tenga el valor «global» en clústeres y nodos que se quieren publicar en la lista compartida. Esta estructura sencilla hace muy fácil generar o modificar el CSV con herramientas de scripting, editores de texto o desde otras aplicaciones.

El uso de este formato homogéneo permite integrar Windows Admin Center en procesos de automatización más grandes, como pipelines de despliegue, scripts de configuración de infraestructuras o migraciones desde otras herramientas de administración remota. De esta manera, la lista de conexiones puede mantenerse como un recurso versionado, bajo control de cambios, y replicarse entre entornos con garantías.

Migrar desde RDCMan: script de conversión a CSV para Windows Admin Center

Muchos administradores llevan años gestionando sus equipos mediante Remote Desktop Connection Manager (RDCMan), que usa archivos .rdg para guardar colecciones de servidores y grupos jerárquicos. Para facilitar la transición a Windows Admin Center, se ha publicado un script de PowerShell capaz de convertir estos .rdg en ficheros CSV compatibles.

El script define primero una función auxiliar AddServers que recorre el XML del archivo .rdg y va identificando nodos de tipo “server” o “group”. Cuando se encuentra un servidor, extrae su nombre y genera una entrada en el CSV con el tipo de conexión «msft.sme.connection-type.server» y las etiquetas construidas a partir de la jerarquía de grupos en la que se encontraba ese servidor dentro de RDCMan.

Para los nodos de tipo “group” o “file”, la función acumula el nombre del grupo como etiqueta y continúa navegando por los nodos hijos. De esta forma, al final cada servidor hereda como tags el camino de grupos por el que se accedía a él en RDCMan. Así, la organización de carpetas se traduce en un conjunto de etiquetas que luego se puede usar para filtrar y agrupar dentro de Windows Admin Center.

La función principal RdgToWacCsv se encarga de cargar el archivo .rdg, generar la ruta de salida del CSV y escribir la cabecera «name»,»type»,»tags». A continuación, llama a AddServers pasando el nodo raíz del XML, lo que provoca que se recorra todo el documento y se cree el CSV correspondiente. Al finalizar, informa por pantalla de la ruta del fichero resultante.

Para usar el script, basta con ejecutarlo en una sesión de PowerShell y luego invocar RdgToWacCsv -RDGfilepath «ruta\a\miArchivo.rdg». Opcionalmente se puede especificar un directorio de salida diferente con el parámetro -CSVdirectory. El archivo que se genera puede importarse después en Windows Admin Center, de forma que las etiquetas de la lista de conexiones representen la misma jerarquía de agrupación que se tenía en RDCMan.

Scripts de PowerShell y configuración avanzada de red y clústeres

Más allá de la gestión gráfica, los administradores suelen complementar Windows Admin Center con scripts de PowerShell para automatizar tareas complejas de red, almacenamiento y clústeres. Algunos ejemplos habituales incluyen la preparación de NICs, configuración de VLANs, activación de RDMA o la creación de clústeres para Storage Spaces Direct.

Un patrón típico consiste en identificar las tarjetas de red mediante Get-NetAdapter, asignarles nombres lógicos y luego configurarles VLANs específicas usando Set-NetAdapter -VlanID. Es frecuente ver scripts donde se definen variables como $S1Nic y $S2Nic para representar adaptadores concretos (por ejemplo, “slot1 port1” y “slot2 port2”) y se les asignan VLANs como «12» o «21» para separar tráfico.

En escenarios de virtualización con Hyper-V y clústeres de conmutación por error, los pasos pueden incluir la instalación de roles como Hyper-V, Failover-Clustering, Data-Center-Bridging o BitLocker mediante Install-WindowsFeature, junto con la creación de un conmutador virtual (New-VMSwitch) que se ligue a dos NIC físicas, y la creación de un adaptador de gestión en el sistema operativo anfitrión con Add-VMNetworkAdapter.

También es habitual configurar VLAN para la red de gestión con Set-VmNetworkAdapterVlan, así como ajustar propiedades avanzadas de las tarjetas para activar Jumbo Frames (a través de Set-NetAdapterAdvancedProperty con “Jumbo Packet” y un valor de 9014) y habilitar RDMA según el fabricante. Por ejemplo, comprobando con Get-NetAdapter si la interfaz es de QLogic o Mellanox para setear propiedades como “NetworkDirect Technology” o “DcbxMode”.

Una vez preparada la parte de red, el almacenamiento y la base de servidores, se puede automatizar la creación del clúster con comandos como New-Cluster -Name MyCluster1 -Node MYNODE1,MYNODE2 -NoStorage y posteriormente habilitar Storage Spaces Direct con Enable-ClusterStorageSpacesDirect. A partir de ahí, se pueden crear volúmenes CSV con New-Volume, especificando tamaños, nombres de tier y sistema de archivos ReFS optimizado para clústeres.

Todo este tipo de automatizaciones convive muy bien con Windows Admin Center: la consola ofrece una vista más amigable para supervisar el resultado (estado del clúster, discos, volúmenes, redes, etc.), mientras que PowerShell sigue siendo el cuchillo suizo para los despliegues iniciales y configuraciones avanzadas. De hecho, el hecho de poder ver los scripts que ejecuta la propia consola es una buena forma de inspirarse para escribir automatizaciones personalizadas.

Windows Admin Center se ha convertido en una pieza clave para centralizar la administración de múltiples PCs, servidores y clústeres, reuniendo en un único panel muchas de las tareas que antes exigían saltar entre diversas herramientas. Aunque todavía no cubre todas las funciones de RSAT o algunas consolas clásicas, su integración con Azure, el soporte para conexiones compartidas, etiquetas, importación masiva mediante CSV y su estrecha relación con PowerShell lo hacen una opción muy potente para cualquier entorno Windows moderno que busque agilidad y control sin perder visibilidad sobre la infraestructura.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.