- I2P es una red anónima autónoma orientada a servicios internos como eepsites, correo y torrents.

- Su enrutamiento de ajo unidireccional y cifrado multicapa complican el análisis de tráfico.

- Ofrece herramientas integradas como I2PSnark, SusiMail e I2P Bote para uso cotidiano.

- Está pensada como ecosistema propio más que como simple proxy hacia la web clara.

Si has oído hablar de Tor pero no terminas de aclararte con otras redes anónimas, este artículo te viene como anillo al dedo. Aquí vas a encontrar una guía completa y en profundidad sobre cómo usar I2P en Android paso a paso, qué es exactamente esta red y en qué se diferencia de Tor, VPN y Freenet, todo explicado en castellano de España y sin tecnicismos raros innecesarios.

La idea es que, al terminar de leer, sepas para qué sirve I2P, cómo te ayuda a mejorar tu privacidad, qué servicios ofrece (torrents, correo, webs ocultas, chat…) y qué puedes esperar de su nivel de anonimato. Además, verás cómo encaja en el ecosistema de apps de privacidad y por qué no es simplemente “otro proxy más”.

Qué es I2P y por qué no es “otro Tor”

I2P (Invisible Internet Project) es una red superpuesta anónima, descentralizada y orientada a servicios internos. Funciona como una especie de “Internet dentro de Internet”: cuando te conectas, puedes acceder a páginas y servicios que solo existen dentro de I2P, llamados eepsites, además de usar correo, mensajería, torrents, foros, blogs, chats y más.

A diferencia de Tor, que se concibió principalmente como un sistema para salir de forma anónima a la web pública (la web clara), I2P está pensada sobre todo para moverte dentro de su propia red oculta. Técnicamente puede actuar como puente hacia Internet normal mediante outproxies, pero no es su uso principal ni el más estable.

Otra diferencia importante es que I2P está escrita en Java y se despliega como una red P2P totalmente distribuida. Eso significa que no hay servidores centrales de confianza: cada usuario que ejecuta un router I2P aporta capacidad de red y ayuda a enrutar el tráfico de otros, lo que hace que el sistema sea más resistente a ataques de censura y de derribo.

En el día a día, usar I2P implica que tendrás una capa de red anónima que cualquier aplicación compatible puede aprovechar: navegador web (para eepsites), cliente de correo interno, torrent, mensajería, etc. Todo el tráfico va encapsulado con varias capas de cifrado y se enruta a través de múltiples nodos que desconocen el contenido y el origen real.

I2P frente a Tor y Freenet: enrutamiento, usos y filosofía

Cuando se habla de redes anónimas, lo habitual es que salgan tres nombres: Tor, I2P y Freenet. A simple vista parecen parecidas, pero cada una está optimizada para cosas distintas y usa enfoques técnicos diferentes.

Tor se basa en el llamado enrutamiento de cebolla (The Onion Router). Cada paquete se cifra en varias capas; cada nodo solo quita la capa que le corresponde para saber a dónde enviar el tráfico después. Es un sistema bidireccional: el mismo circuito sirve para la ida y la vuelta entre tu equipo y el destino. Su uso estrella es navegar la web clara de forma anónima, aunque también soporta servicios .onion internos.

I2P, en cambio, utiliza enrutamiento de ajo. La diferencia clave es que, en lugar de trabajar siempre con un único mensaje cifrado en capas, agrupa varios mensajes en un solo paquete, como los dientes de un bulbo de ajo. Cada “diente” puede ir dirigido a un destino distinto y con propiedades propias, dificultando mucho más el análisis de tiempos y la correlación de tráfico.

Además, el enrutamiento de ajo de I2P es unidireccional: los datos que salen de tu equipo siguen un conjunto de túneles, y la respuesta vuelve por otros completamente diferentes. Nadie en la ruta ve la conversación completa, lo que complica todavía más seguir quién habla con quién. Tor, en cambio, reutiliza el mismo camino para ida y vuelta, lo que abre la puerta a ataques de correlación de entrada y salida más sencillos para un observador potente.

Freenet juega otra liga: no pretende ser un proxy hacia la web clara ni una red de salida. Está pensada para almacenar y distribuir contenido de forma anónima dentro de la propia Freenet. Sus “páginas” internas se llaman freesites, equivalentes a los eepsites de I2P o a los servicios .onion de Tor, y lo que hace es guardar y replicar contenido cifrado a través de los nodos, con cachés locales y recuperación de datos incluso si el nodo original ya no está conectado.

El resumen práctico es que Tor brilla para navegar la web pública con cierto anonimato, I2P destaca cuando quieres servicios internos muy difíciles de rastrear (como un sitio oculto o una red de torrents), y Freenet se centra en contenido estático distribuido que persiste en la red.

Cómo funciona I2P por dentro: túneles, cifrado de ajo y base de datos de red

Cuando instalas la app de I2P (en escritorio o Android), en realidad lo que estás poniendo en marcha es un router I2P que se conecta con otros routers repartidos por todo el mundo. Cada router establece túneles cifrados unidireccionales de entrada y salida hacia otros nodos y actúa a la vez como usuario y como parte de la infraestructura.

El tráfico viaja a través de estos túneles encapsulado con cifrado de ajo. Dentro de cada paquete de ajo hay múltiples mensajes (los “dientes”), que se procesan y enrutan de manera independiente. De esta manera, resulta muchísimo más complicado para un atacante observar patrones de tiempo y volumen y vincular el tráfico de salida con el de entrada.

Cada usuario controla la longitud de sus túneles en “saltos”. Puedes tener túneles de:

- 0 saltos: la puerta de enlace y el punto final son el mismo router (tú mismo).

- 1 salto: tu router conecta directamente con un router remoto que actúa como punto final.

- 2 o más saltos: hay varios routers intermedios entre tu puerta de enlace y el punto final.

Esto te permite equilibrar anonimato frente a latencia y rendimiento: más saltos implican mejor privacidad, pero también más retrasos, menor velocidad y mayor probabilidad de fallos puntuales. Lo que no puedes controlar son los túneles que utiliza el otro extremo; la conexión total será la combinación de tus parámetros y los suyos.

Para saber cómo llegar a un destino concreto, I2P utiliza una Base de Datos de Red completamente distribuida. No hay un “DNS central”: en su lugar, la propia red mantiene información sobre los túneles entrantes y las claves de los servicios disponibles. Cuando quieres conectarte a un eepsite o a un servicio, consultas esa base de datos distribuida para descubrir cómo enrutar tus mensajes.

Desde el punto de vista de las capas OSI, I2P actúa en la capa 3 (capa de red), proporcionando un mecanismo de encaminamiento para paquetes que luego pueden transportar cualquier protocolo de capa superior, fundamentalmente TCP y UDP. Encima de esa base se construyen servicios como I2PTunnel (para exponer webs, puertos y aplicaciones) o I2PSnark (para BitTorrent).

¿Hasta qué punto I2P es anónimo? Modelo de amenazas y tipos de ataques

No existe la magia: ningún sistema ofrece anonimato absoluto. Lo sensato es pensar en el anonimato como un espectro, y entender qué tipo de adversarios quieres mitigar. No es lo mismo protegerte del proveedor de Internet y de rastreadores comerciales que de una agencia de inteligencia con recursos casi ilimitados.

El nivel de protección que te da I2P depende de varios factores: fuerza del cifrado, tamaño y diversidad de la red, número de usuarios activos, arquitectura interna y, sobre todo, de lo potente que sea el atacante y cuánto esté dispuesto a gastar en tiempo, dinero y control de nodos.

I2P se diseña para poner difíciles, o al menos encarecer, ataques como fuerza bruta, correlación de tiempos, análisis de tráfico, ataques de partición, denegación de servicio (DoS), etiquetado desde el exterior o la concentración de recursos en puntos centrales de la red. Su estructura P2P y el enrutamiento de ajo ayudan a que no haya nodos de confianza obvios que tumbar o vigilar.

Para la mayoría de usuarios, este nivel de protección es más que suficiente para evitar la vigilancia masiva de terceros como ISPs o redes publicitarias. Para perfiles de altísimo riesgo (filtradores de información sensible, activistas perseguidos, etc.), es imprescindible ir un paso más allá, hacer un modelado de amenazas serio y combinar I2P con buenas prácticas operacionales y, probablemente, otras herramientas.

En la práctica, si no cometes imprudencias (revelar datos personales, mezclar identidades, usar el mismo navegador sin aislar, instalar complementos raros, etc.), I2P proporciona una capa de anonimato notable para comunicarse, compartir archivos y publicar servicios ocultos frente a observadores razonablemente poderosos.

Eepsites: las “webs ocultas” dentro de I2P

Uno de los servicios más llamativos de I2P son los eepsites, que son sitios web accesibles únicamente desde dentro de la red I2P. A efectos prácticos son webs normales (HTML, CSS, JavaScript, servidor HTTP estándar…), pero su dirección y su resolución solo tienen sentido dentro de I2P.

Los eepsites cumplen un papel similar al de los servicios .onion de Tor: alojar páginas que no salen jamás a la web clara, lo que incrementa muchísimo el nivel de anonimato. El tráfico no toca nunca Clearnet, así que ni tu ISP ni un observador externo pueden husmear ese contenido sin controlar buena parte de la red I2P.

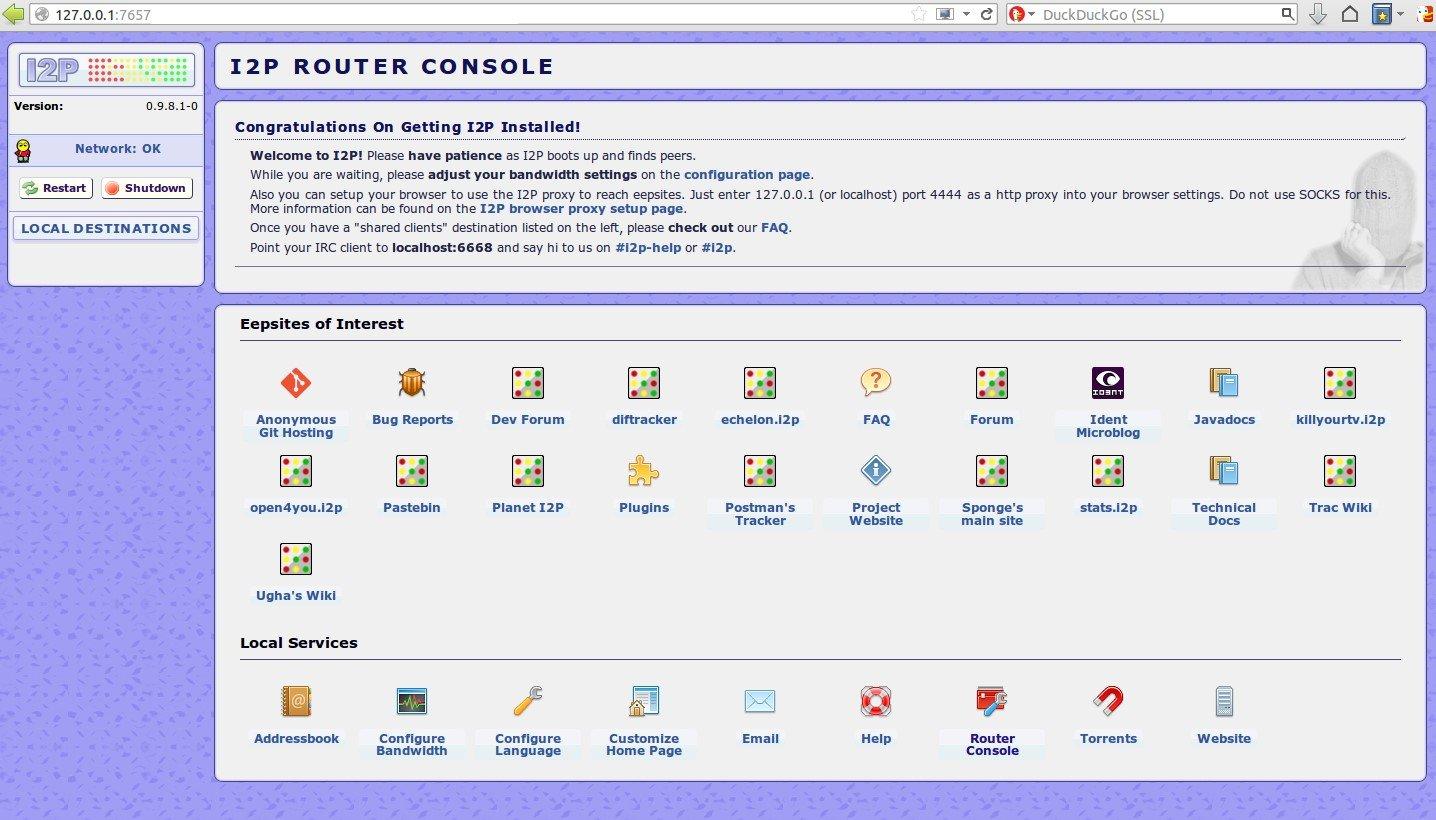

Por defecto, tu router I2P ya trae un eepsite básico preconfigurado en tu máquina. Solo tienes que añadirle contenido y seguir las instrucciones que encontrarás en la ayuda de servidor web (accesible desde la consola del enrutador en la dirección local correspondiente) para ponerlo a punto: configuración del servidor, claves, anuncio del servicio en la base de datos de red, etc.

Montar un eepsite tiene mucho sentido si quieres un blog, foro pequeño, repositorio de archivos o servicio interno difícil de rastrear y cuyo público objetivo ya se mueve dentro de I2P o tiene la capacidad técnica para hacerlo. El sacrificio de usabilidad respecto a una web pública se compensa con creces en privacidad.

I2PTunnel, IRC y otros servicios integrados en I2P

Además de navegar eepsites, I2P incluye varias herramientas listas para usar que cubren los “clásicos” de la web oscura: IRC anónimo, servidores web internos, transferencia de archivos y servicios varios a través de I2PTunnel.

I2PTunnel es un componente clave: permite exponer servicios y aplicaciones a través de I2P sin que estos “vean” directamente la red anónima. Por ejemplo, puedes tener un servidor web local en un puerto particular y crear un túnel de servidor que lo convierta en un eepsite accesible por otros usuarios I2P. Lo mismo para un servicio SSH, un servidor de juegos, una API, etc.

En la consola del enrutador verás accesos directos a IRC, a gestores de archivos, a correo y a otros servicios que se ejecutan dentro de I2P. Todo esto es ampliable mediante el sistema de complementos o plugins, aunque el catálogo no es enorme. Desde la página de configuración de complementos puedes instalar nuevos módulos en formato xpi2p o su3, ya sea subiendo un archivo local o indicando la URL del repositorio oficial.

Es fundamental que no instales plugins desde fuentes dudosas. Precisamente porque un complemento podría inspeccionar o filtrar tu tráfico, un atacante tendría muchísimo que ganar troyanizando un módulo muy descargado. La recomendación es ceñirse siempre al repositorio oficial que se ofrece como eepsite dentro de la propia red I2P.

Torrent anónimo con I2PSnark

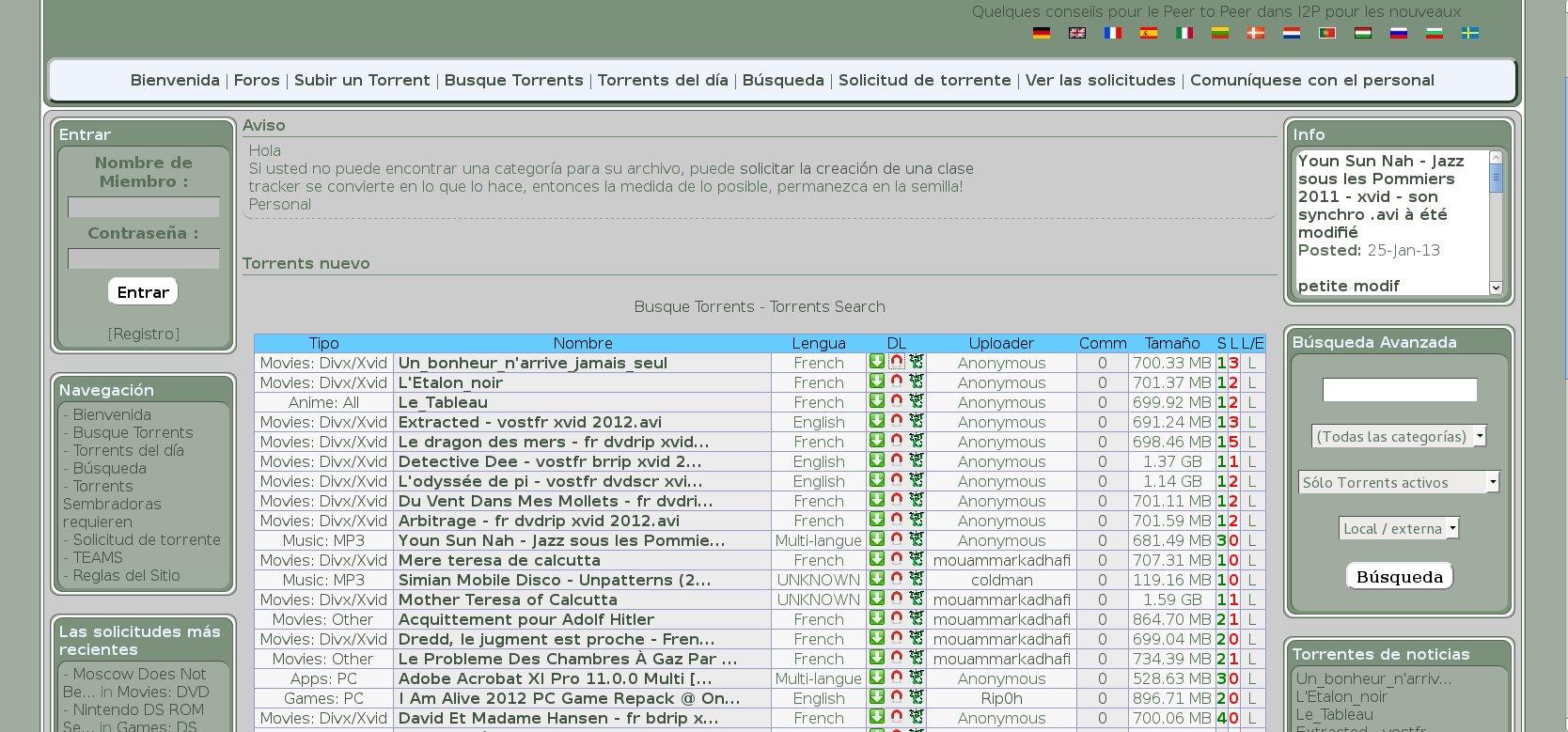

El intercambio de archivos es uno de los campos donde I2P ha ganado más tracción gracias a I2PSnark, un cliente BitTorrent integrado que opera exclusivamente sobre la red I2P. A efectos prácticos, es un cliente de torrents con una interfaz web, pero todos los peers, rastreadores y transferencias se mueven sobre I2P.

I2PSnark no solo descarga, también te permite crear tus propios torrents con un tracker embebido adaptado a la red I2P. Eso significa que puedes distribuir archivos de forma anónima entre usuarios de I2P sin exponer tu IP real a la Internet pública ni depender de trackers abiertos en Clearnet.

En comparación con el torrent tradicional, ganarás en privacidad a cambio de una velocidad generalmente más baja y menos peers, dado que la base de usuarios de I2P es más reducida que la del BitTorrent público. Aun así, si tu prioridad es evitar que tu proveedor o terceros asocien claramente tus descargas a tu IP, el compromiso suele compensar.

Correo electrónico en I2P: SusiMail e I2P Bote

Otro pilar de la red es la mensajería. I2P ofrece dos sistemas principales: SusiMail e I2P Bote. Ambos están pensados para funcionar dentro de I2P y proporcionar diferentes grados de integración con el correo “normal”.

SusiMail viene incluido de serie con el router I2P y se accede desde la propia consola, a través del icono o enlace de correo. La primera vez te pedirá crear una cuenta en el servicio Postman (un eepsite que actúa de servidor de correo). Una vez configurado, te encontrarás una interfaz webmail clásica con bandeja de entrada, redacción de mensajes, etc.

La ventaja de SusiMail es que puede comunicarse tanto con direcciones I2P internas como con correos electrónicos de Internet convencional. Es decir, sirve de puente entre la red invisible y la red visible. Esto te permite, por ejemplo, recibir y enviar emails anónimos hacia cuentas normales, manteniendo cierto aislamiento gracias al uso de I2P como capa de transporte.

I2P Bote, por su parte, es un sistema de correo de alta latencia y muy orientado al anonimato estricto. No requiere necesariamente crear una cuenta para enviar correos; puedes generar mensajes totalmente anónimos sin asociarlos a una identidad persistente. Si quieres poder recibir correo, entonces sí tendrás que crear una identidad Bote.

En el momento descrito por la documentación, la pasarela entre I2P Bote e Internet (correo normal) todavía no estaba operativa, por lo que Bote funciona sobre todo para correo interno entre usuarios de I2P Bote. Su configuración es algo más laboriosa que la de SusiMail y la instalación puede tardar bastante sin mostrar barras de progreso amigables, así que conviene armarse de paciencia al principio.

Cómo se usa I2P desde el navegador

Aunque el router I2P corre en segundo plano, eso no significa que tu navegador se vaya a beneficiar de él por arte de magia. Necesitas configurar el navegador para que use el proxy local de I2P cuando quieras acceder a eepsites u otros servicios web dentro de la red.

En general, el router I2P expone un proxy HTTP en el puerto 4444 de tu propia máquina. En navegadores como Firefox o navegadores basados en Chromium puedes ir a las opciones de conexión y especificar que quieres usar un proxy HTTP en 127.0.0.1:4444 para navegar por la red I2P. Desde ese momento, si escribes la dirección de un eepsite (por ejemplo, algo del estilo http://zzz.i2p/), el navegador podrá resolverlo.

El problema es que si dejas ese proxy activado pierdes la salida a la web clara, porque I2P no viene de fábrica con outproxies generales hacia Internet. Solo algunos servicios específicos actúan como puente hacia Clearnet, y son escasos e inestables. Por eso, lo más cómodo suele ser usar extensiones tipo FoxyProxy, que cambian de proxy automáticamente según el dominio o la URL.

Con FoxyProxy puedes configurar que todas las direcciones .i2p, o las que coincidan con ciertos patrones, pasen por el proxy de I2P, mientras que el resto del tráfico sale directamente a Internet sin pasar por la red anónima. Así evitas estar entrando y saliendo de la configuración de red del navegador cada dos por tres.

No te asustes si al navegar por I2P te encuentras con eepsites que no cargan o que parecen caídos. Es algo normal: muchos se alojan en ordenadores personales, con disponibilidad muy variable. En ocasiones, la consola del router te ofrecerá enlaces de “salto” para intentar descubrir el sitio a través de routers más informados; pulsarlos puede ayudar a localizar servicios que tu router aún no conoce.

I2P y la web clara: outproxies y límites prácticos

Una confusión típica es pensar que I2P es un reemplazo directo de Tor para navegar la web clara. No lo es. I2P no se concibió como un sistema de salida masiva hacia Internet, y aunque técnicamente se pueden montar outproxies (nodos que aceptan tráfico de I2P y lo sacan a Clearnet), en la práctica son pocos, inestables y no forman parte del uso estándar.

En el repositorio de complementos y en algunos eepsites encontrarás referencias a viejos proyectos de outproxy que ya no están activos o que solo funcionaban como pruebas. A día de hoy, la postura del propio proyecto es bastante clara: I2P está orientado a servicios internos, y si tu prioridad es navegar la web clara de forma anónima, Tor suele ser mejor opción.

Dicho de otra manera: I2P destaca cuando quieres permanecer dentro de su ecosistema, usando eepsites, correo interno, torrents y demás. Usarlo como simple “proxy anónimo” hacia Google, redes sociales o similares no es su fuerte, no es lo que optimiza su diseño y probablemente te dé una experiencia mediocre.

Complementos y repositorio oficial de I2P

La consola del router integra un sistema de plugins que permite ampliar la funcionalidad básica con nuevas aplicaciones y servicios. Desde la sección de configuración de complementos verás dos formas de instalación: subir un archivo de plugin (normalmente con extensión xpi2p o su3) o introducir la URL desde la que descargarlo.

El repositorio oficial de complementos de I2P se aloja como eepsite dentro de la propia red. Desde allí puedes encontrar extensiones mantenidas por la comunidad y, en teoría, auditadas con cierto control. Dado que un plugin malicioso podría monitorizar tráfico o abrir puertas traseras, es crucial evitar fuentes de terceros que no inspiren total confianza.

En la práctica, el número de plugins no es gigantesco, pero cubre bien las necesidades habituales de los usuarios avanzados de I2P: mejoras en la interfaz web, herramientas de gestión, aplicaciones específicas, etc. Conviene revisar la documentación de cada plugin y los comentarios de la comunidad antes de instalarlo, igual que harías con una extensión de navegador sensible.

Encontrar contenido y servicios dentro de I2P

Una de las peculiaridades de las redes oscuras es que no tienen un “Google” centralizado. Por diseño, la mayoría de servicios no quieren ser listados de manera masiva ni indexados abiertamente. Aun así, hay algunos puntos de entrada recomendables para encontrar contenido, servicios y recursos dentro de I2P.

Por un lado está I2P Planet, un eepsite que agrega actividad de la red: muchos de los enlaces que aparecen están relacionados con torrents disponibles vía I2PSnark, pero también se cuelan noticias sobre desarrollos del proyecto, tickets de soporte y actualizaciones varias.

Otro recurso importante es la página de Preguntas Frecuentes (FAQ) de I2P, alojada también como eepsite. Ahí se aclaran muchos malentendidos típicos, como por qué I2P no es Tor, qué amenazas cubre y qué problemas de seguridad se han ido solucionando con los años. Es una lectura muy recomendable si planeas usar I2P con algo más que curiosidad superficial.

Si sospechas que has encontrado un fallo, un comportamiento raro o un bug de verdad, tienes a tu disposición el rastreador de errores del proyecto (Bug Tracker), también dentro de I2P. Los proyectos comunitarios dependen de que los usuarios reporten problemas para mejorar el software, así que compartir tus hallazgos de forma responsable ayuda a fortalecer la red.

I2P, criptomonedas y uso por desarrolladores

Por su naturaleza, I2P es atractiva para proyectos de criptomonedas que necesitan comunicaciones resistentes a la vigilancia. Hubo bastante interés en su momento con Monero, una de las principales monedas enfocadas en la privacidad, que valoró apoyarse directamente en I2P.

Finalmente, el equipo de Monero optó por desarrollar Kovri, una tecnología de anonimato compatible con I2P que pretendía integrarse en su ecosistema. Según su propia documentación, Kovri se encontraba en fase alfa y no se utilizaba todavía para transacciones reales. El objetivo era ofrecer un componente de red anónima interoperable con el protocolo de I2P sin depender directamente de la red pública existente.

Hay otras monedas, como Verge (XVG), que aseguran utilizar I2P como parte de su pila tecnológica. No siempre es fácil verificar hasta qué punto esa integración es real y profunda, así que conviene mantener cierto escepticismo técnico y revisar documentación independiente cuando sea posible.

Más allá del mundo cripto, I2P también está dirigida a desarrolladores que quieren demostrar a sus usuarios que se toman la privacidad en serio. Un sitio web normal puede hacerse accesible dentro de I2P con relativamente poco esfuerzo mediante I2PTunnel, y cualquier aplicación (incluidas apps Android) puede integrar I2P como capa de transporte segura siguiendo la guía de desarrollo de aplicaciones del proyecto.

En definitiva, I2P no es solo “una app de proxy”, sino un ecosistema en el que usuarios y desarrolladores pueden montar servicios completos con un plus de anonimato frente a la vigilancia generalizada de la red pública. Usada con cabeza y combinada con buenos hábitos, se convierte en una herramienta muy interesante para cualquiera que se tome la privacidad digital un poco en serio.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.