- Define permisos granulares y usa cifrado y antivirus en servidores y equipos para proteger las carpetas compartidas frente a accesos no autorizados y malware.

- Refuerza Windows con acceso controlado a carpetas, autenticación multifactor y enlaces con caducidad en la nube para mitigar ransomware y fugas accidentales.

- Adopta buenas prácticas de seguridad de la información, incluyendo clasificación de datos, DLP y auditoría continua de accesos a archivos y carpetas.

- Utiliza el marco ISO 27001 para sistematizar la gestión de riesgos del intercambio de archivos y aumentar la confianza de clientes y terceros.

En cualquier empresa es fácil perder la cuenta de cuántos documentos se comparten cada día: presupuestos, contratos, informes, fotos, copias de seguridad… Las carpetas compartidas se han vuelto imprescindibles para trabajar en equipo, pero también son una de las puertas de entrada favoritas para el robo de datos, el ransomware y las filtraciones accidentales.

Si no se ponen normas claras, acabamos con enlaces que valen “para cualquiera”, carpetas en red sin control de accesos y archivos sensibles circulando por Wi-Fi público. La buena noticia es que existe un amplio conjunto de reglas de seguridad y tecnologías, tanto en Windows local como en servidores, nube y soluciones corporativas, que permiten minimizar riesgos sin renunciar a la comodidad de compartir.

Por qué necesitas reglas de seguridad para carpetas compartidas

Antes de meternos en faena con configuraciones y trucos, conviene entender qué está en juego. Compartir carpetas sin controles adecuados expone a la organización a malware, fuga de datos, sanciones legales y a una pérdida de confianza difícil de recuperar ante clientes y socios.

Cuando un archivo se comparte de forma insegura —por ejemplo, mediante un enlace público sin caducidad o por una red P2P— puede ser interceptado, modificado o distribuido sin control. Esto abre la puerta al robo de identidad, al espionaje corporativo, a chantajes con ransomware o a que la competencia termine viendo documentos estratégicos.

Además, la reputación se resiente en cuanto trasciende una filtración. A día de hoy se da por hecho que una empresa protege la información de clientes y empleados; cualquier fallo grave se traduce en pérdida de negocio, auditorías adicionales y dudas continuas sobre la madurez de su seguridad.

No todo son riesgos: cuando se hace bien, el uso compartido seguro de archivos acelera la colaboración, mantiene la confidencialidad de lo crítico, simplifica el cumplimiento normativo (GDPR, HIPAA, PCI DSS, etc.) y permite saber quién accede, cuándo y desde dónde a cada carpeta.

Reglas básicas para carpetas compartidas en equipos Windows

En muchos entornos de trabajo, el primer nivel de compartición ocurre directamente en Windows: carpetas locales habilitadas como recursos compartidos para otros usuarios de la red. Si no se afinan los permisos, cualquiera dentro del segmento puede acceder, copiar o borrar a placer.

Ajustar permisos y privilegios en carpetas compartidas

Cuando una carpeta ya está compartida en Windows, es fundamental revisar quién puede entrar y con qué derechos. El objetivo es sustituir el acceso genérico por una lista explícita de usuarios o grupos autorizados.

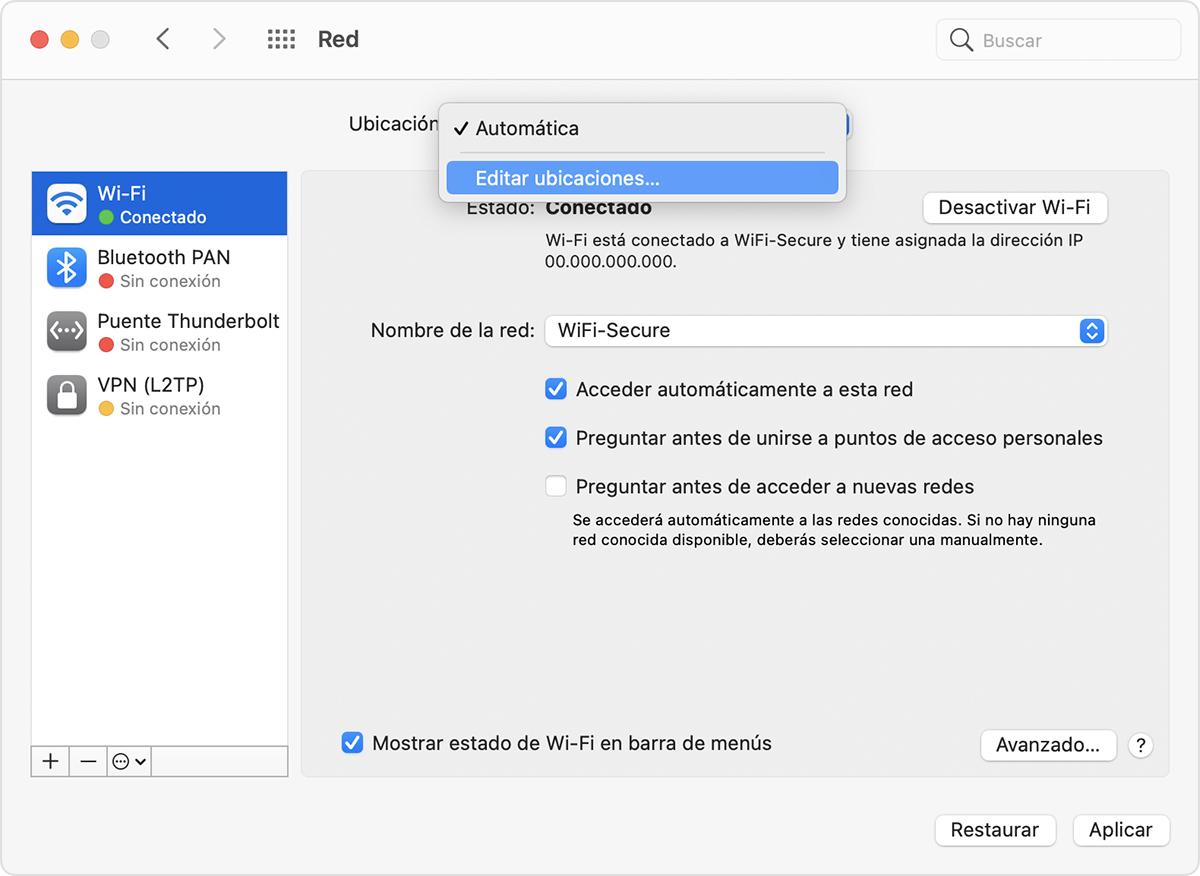

En versiones modernas de Windows, el proceso habitual incluye:

- Abrir el explorador, localizar la carpeta y entrar en sus propiedades de Compartir / Seguridad.

- Eliminar grupos amplios tipo “Todos” o “Everyone” para evitar accesos indiscriminados.

- Agregar solo los usuarios o grupos que realmente necesitan entrar en esa carpeta.

- Configurar si cada cuenta puede leer, modificar o controlar totalmente el contenido.

- Revisar la pestaña de seguridad avanzada para herencia de permisos y ajustes finos.

De esta manera, solo las cuentas autorizadas verán la carpeta y podrán operar sobre ella. Es recomendable apoyarse en grupos (por departamentos o proyectos) en lugar de ir añadiendo personas una a una, para simplificar el mantenimiento a largo plazo.

Ocultar y bloquear carpetas con scripts en Windows

Más allá de los permisos clásicos, Windows permite cierto nivel de ofuscación mediante scripts por lotes. Un archivo batch puede renombrar una carpeta y marcarla como de sistema y oculta, de forma que desaparece de la vista del usuario medio y solo se desbloquea con contraseña.

La lógica típica de estos scripts consiste en:

- Crear una carpeta (por ejemplo “Privado”) en el directorio donde se ejecuta el script.

- Cuando se quiera bloquear, renombrarla a un identificador de objeto especial de Windows (como el del Panel de control) y aplicar atributos +h +s.

- Para desbloquear, pedir una contraseña por consola, validar el valor y revertir nombre y atributos.

Este tipo de solución no sustituye al cifrado ni a los permisos NTFS, pero sirve como capa extra de privacidad frente a usuarios poco técnicos. La contraseña se define directamente en el archivo batch, por lo que hay que evitar dejar el script accesible para cualquiera.

Convertir una carpeta en objeto del sistema para restringir el acceso

Otro truco clásico en Windows consiste en convertir una carpeta en un objeto especial del sistema usando un identificador CLSID. El procedimiento básico pasa por renombrar la carpeta (por ejemplo “Documentos”) a “Documentos.{CLSID-específico}” mediante comandos REN.

Así se consigue que, al intentar entrar, el sistema interprete la carpeta como un componente del entorno (como Seguridad de Windows) en lugar de mostrar su contenido. Para devolverla a su estado normal, se ejecuta otro comando REN que quite el sufijo CLSID.

Este método, como el anterior, no proporciona cifrado real y se basa en “engañar” la interfaz de usuario y esconder el recurso. Por tanto, solo tiene sentido como medida adicional y siempre protegiendo los scripts de desbloqueo en ubicaciones seguras.

Seguridad en carpetas compartidas de servidores y redes locales

En redes corporativas, las carpetas compartidas suelen residir en un servidor de archivos, un NAS o una infraestructura de virtualización. Ese servidor se convierte en la pieza más visible (y más jugosa) para un atacante, ya que concentra copias de seguridad, repositorios de proyectos y datos históricos.

Proteger físicamente el servidor de archivos

Antes de pensar en cifrados y firewalls, hay una pregunta obvia: ¿puede cualquiera llegar físicamente al servidor? Si un intruso entra en la sala donde están las máquinas, puede llevarse discos duros bajo el brazo o sabotear el hardware en minutos.

Las buenas prácticas incluyen:

- Alojar los servidores en una sala cerrada con acceso controlado solo a personal autorizado.

- Registrar quién entra y sale y, si es viable, mantener videovigilancia.

- Configurar la BIOS para que el sistema solo arranque desde el disco interno y proteger tanto BIOS como gestor de arranque con contraseñas robustas.

- Asegurar sistemas contra incendios, cortes eléctricos y otros riesgos físicos.

La idea es que, incluso aunque alguien logre llegar a la máquina, no pueda arrancarla desde un USB ni desmontarla sin dejar rastro.

Cifrado de unidades y de datos en servidores

El siguiente pilar es el cifrado. Cifrar los volúmenes donde residen las carpetas compartidas asegura que, si los discos se pierden o son robados, los datos permanezcan ilegibles sin la clave adecuada.

Entre las ventajas de usar cifrado a nivel de unidad o volumen destacan:

- Evitar la fuga de datos en caso de extravío de discos o robos físicos.

- Permitir que el administrador revoque accesos lógicos sin reenviar archivos cada vez que cambia la plantilla o los proveedores.

- Complementar los permisos de red con una capa criptográfica que protege frente a accesos fuera del sistema operativo.

En servidores Windows se suele recurrir a tecnologías como BitLocker, mientras que en Linux son comunes LUKS o dm-crypt. La gestión de claves es crítica: deben almacenarse de forma segura (HSM, cofres de claves, etc.) y con políticas de recuperación bien definidas. Para casos concretos de cifrado a nivel de archivos en Windows, conviene revisar guías prácticas como el cifrado EFS.

Minimizar la exposición a Internet de servidores de archivos

Muchos servidores de red local no necesitan estar conectados de forma permanente a Internet. Cuanto más tiempo pasa un servidor accesible desde fuera, mayor es la superficie de ataque. Siempre que sea posible, conviene limitar su visibilidad exterior.

Algunas estrategias:

- Ubicar el servidor de archivos detrás de un firewall perimetral o servidor de seguridad con reglas estrictas.

- Permitir el acceso remoto solo mediante VPN robustas y autenticación multifactor.

- Separar redes (segmentación) para que un compromiso en una zona no dé acceso directo a las carpetas sensibles.

En definitiva, se trata de que el servidor de archivos sea, desde fuera, tan difícil de localizar y atacar como un búnker bien escondido.

Antivirus y protección endpoint en el servidor

Los servidores de archivos son imanes para malware y ransomware, porque concentran documentos valiosos de todo el equipo. Instalar soluciones antivirus o endpoint de categoría empresarial es obligatorio si se quiere detectar y neutralizar amenazas en tiempo real.

Los productos corporativos más modernos permiten:

- Actualizar firmas de virus desde un servidor central o incluso desde otros clientes.

- Detectar comportamientos sospechosos (por ejemplo, cifrado masivo impropio de cientos de archivos).

- Aplicar políticas de cuarentena y aislamiento de la máquina ante incidentes.

Combinado con buenas copias de seguridad offline, el endpoint evita que un único clic imprudente en un adjunto acabe paralizando todos los proyectos de la organización.

Acceso controlado a carpetas en Windows: defensa frente al ransomware

Dentro del ecosistema Microsoft, existe una característica clave para proteger carpetas sensibles: el Acceso controlado a carpetas de Microsoft Defender. Está pensado para frenar el ransomware y otro software malicioso que intente cifrar o modificar datos críticos.

Qué es y cómo funciona el acceso controlado a carpetas

El acceso controlado a carpetas se basa en una idea muy simple: solo las aplicaciones de confianza pueden modificar determinados directorios protegidos. Cualquier programa no reconocido que intente cambiar archivos en esas carpetas será bloqueado o auditado.

El sistema se apoya en:

- Una lista de aplicaciones de confianza, que se nutre de su reputación y prevalencia (software muy extendido y sin historial malicioso se aprueba automáticamente).

- Una colección de carpetas protegidas, que incluye por defecto rutas habituales como Documentos, Imágenes, Vídeos, Música o Favoritos de cada usuario, además de sus equivalentes públicos.

- La posibilidad de agregar tanto nuevas rutas de carpetas sensibles como aplicaciones adicionales a la lista de confianza, de forma manual mediante Intune, Configuration Manager o la propia app de Seguridad de Windows.

Cuando una aplicación no confiable intenta escribir, borrar o modificar en una carpeta protegida, Defender bloquea la acción o la registra, y el usuario puede recibir una alerta indicando que se han impedido cambios no autorizados en memoria o en disco.

Sistemas operativos compatibles y despliegue

El acceso controlado a carpetas está disponible en:

- Windows 10 y Windows 11.

- Windows Server 2012 R2 y versiones posteriores.

- Azure Stack HCI en versiones recientes.

La configuración puede hacerse desde la aplicación Seguridad de Windows en equipos individuales, pero en entornos corporativos es más eficiente utilizar Microsoft Defender para Endpoint, Intune o Configuration Manager para aplicar políticas a gran escala y revisar eventos desde el portal de Microsoft Defender.

Carpetas protegidas por defecto y ampliación de la lista

Windows define de serie varias rutas críticas como protegidas, tanto en perfiles de usuario como en cuentas de sistema. Documentos, Imágenes, Vídeos, Música y Favoritos en sus variantes de usuario y público son algunos ejemplos, junto con rutas del perfil del sistema como systemprofile\Documents.

Desde la app de Seguridad de Windows, un administrador o usuario avanzado puede:

- Activar el acceso controlado a carpetas en la sección de Protección contra ransomware.

- Ver el listado de carpetas protegidas y añadir nuevas rutas (por ejemplo, directorios de proyectos o datos de aplicaciones críticas).

- Eliminar, cuando proceda, rutas agregadas manualmente (las de sistema no se pueden quitar).

Toda subcarpeta dentro de una ruta protegida hereda automáticamente la protección. Así se garantiza que el árbol completo quede resguardado sin tener que listar cada nivel uno por uno. Si se usan servicios en la nube para redirigir carpetas conocidas, puede ser útil revisar opciones como OneDrive KFM.

Revisión de eventos y auditoría

Para saber qué está ocurriendo, Defender registra eventos de acceso controlado en varias fuentes. Desde el portal de Microsoft Defender se pueden consultar logs detallados relativos a bloqueos y auditorías, útiles para las tareas de investigación de alertas.

También es posible analizar esta información con búsquedas avanzadas Kusto (KQL), por ejemplo con consultas sobre las acciones ControlledFolderAccessViolationAudited y ControlledFolderAccessViolationBlocked en DeviceEvents, o importar vistas personalizadas en el Visor de eventos utilizando definiciones XML.

En el registro de Windows aparecen identificadores como:

- 5007: cambios de configuración.

- 1123 y 1124: eventos de acceso bloqueado o auditado en carpetas controladas.

- 1127 y 1128: bloqueos o auditorías de escrituras a sectores protegidos.

Esto permite a los equipos de seguridad detectar patrones de ataque o aplicaciones legítimas que necesiten ser añadidas a la lista de confianza para evitar falsos positivos.

Experiencia de usuario y modo auditoría

Cuando un programa con reputación desconocida intenta modificar archivos protegidos, el usuario suele ver un aviso del tipo “Virus & threat protection – Unauthorized changes blocked – Controlled folder access blocked…”. En el historial de protección quedan registradas las acciones de memoria y disco bloqueadas con fecha y hora.

Las organizaciones pueden empezar habilitando el acceso controlado en modo auditoría, para ver durante un tiempo qué se bloquearía si estuviera activo. Con esa información afinan la lista de aplicaciones permitidas y luego pasan a modo de bloqueo real, reduciendo fricciones con el usuario y evitando interrupciones inesperadas.

Uso compartido de archivos: métodos, riesgos y errores frecuentes

Más allá de las carpetas en red, hoy compartimos archivos a través de la nube, adjuntos de correo, mensajería instantánea o incluso redes P2P. Cada método tiene ventajas y riesgos específicos que hay que tener presentes al definir reglas de seguridad.

Principales formas de compartir archivos

El término “uso compartido de archivos” abarca varios modelos técnicos muy distintos entre sí:

- FTP / SFTP / FTPS: servidores de transferencia de archivos donde los usuarios suben y descargan mediante credenciales. El FTPS y el SFTP añaden capa de cifrado y autenticación robusta, mientras que el FTP simple ya no se considera aceptable para datos sensibles.

- Redes peer-to-peer (P2P): intercambio directo entre usuarios, a menudo con cientos de nodos. Aunque hay usos legítimos, muchas redes P2P han sido caldo de cultivo de malware y distribución ilegal de contenidos.

- Almacenamiento extraíble (USB, discos externos, tarjetas): útil para ficheros muy grandes o sin conexión, pero fácil de perder o infectar con malware.

- Servicios de nube y plataformas de compartición online: Dropbox, OneDrive, Google Drive y similares permiten subir archivos y generar enlaces para terceros. Muchos incluyen cifrado, control de versiones y opciones avanzadas de permisos.

La decisión sobre qué método utilizar debería considerar siempre tipo de información, nivel de sensibilidad, regulación aplicable, volumen de datos y perfil del destinatario.

Riesgos clásicos del intercambio de archivos

Compartir archivos sin la debida protección abre la puerta a varios problemas de seguridad recurrentes:

- Malware y ransomware: archivos aparentando ser inofensivos pueden contener código malicioso; si llegan a un equipo sin buenas defensas, pueden cifrar carpetas enteras y pedir rescate.

- Exposición de información personal: una mala configuración en la app de compartición puede dejar al descubierto directorios completos del ordenador, no solo la carpeta que se pretendía compartir.

- Accesos no deseados por error: enviar un enlace a la persona equivocada o utilizar enlaces públicos permanentes sin control facilita que terceros terminen accediendo a documentos sensibles.

- Apertura de puertos en el firewall: algunas aplicaciones exigen puertos abiertos que reducen la eficacia de la barrera de red y pueden explotarse para ataques man-in-the-middle, DDoS o intrusiones remotas.

- Contenido inapropiado para menores: en redes P2P es habitual que convivan archivos legítimos con material adulto o ilegal que puede aparecer en búsquedas inocentes.

Por todo ello, es clave combinar prudencia del usuario, buena configuración de herramientas y soluciones de seguridad actualizadas (antivirus, firewall, DLP, etc.).

Errores habituales al compartir archivos de forma “segura”

Incluso quien intenta hacerlo bien suele caer en ciertos fallos repetidos que comprometen la seguridad de las carpetas compartidas:

- No usar cifrado: mandar documentos sensibles por canales no cifrados o almacenarlos en la nube sin protección previa deja el contenido en claro ante cualquier interceptación.

- Confiar en plataformas poco serias: algunos servicios gratuitos carecen de controles de acceso sólidos, auditorías y cifrado robusto; es relativamente fácil que su infraestructura sea comprometida.

- No verificar la identidad del destinatario: enviar enlaces importantes sin confirmar por un canal alternativo (llamada, mensaje seguro) quién está al otro lado facilita suplantaciones.

- Ignorar la autenticación de dos factores: si solo se usa una contraseña, un único robo de credenciales abre todas las puertas. La 2FA mitiga mucho este escenario.

- Aplazar actualizaciones: tanto en aplicaciones de compartición como en sistemas operativos, los parches corrigen vulnerabilidades que los atacantes conocen y explotan.

- Compartir por Wi-Fi público sin protección: subir o bajar documentos confidenciales por redes abiertas sin una VPN sólida es básicamente invitar a que alguien intercepte el tráfico.

- No usar contraseñas en archivos o enlaces: o, peor aún, usar claves triviales que cualquiera puede adivinar.

- No hacer copias de seguridad: delegar toda la confianza en la plataforma de compartición sin un respaldo propio deja los datos a merced de fallos de servicio, borrados accidentales o ataques.

- No formar a la plantilla: si los empleados no entienden los riesgos ni las pautas, terminarán usando vías “cómodas” pero inseguras para enviar documentos.

- Carecer de una política de seguridad clara: sin reglas escritas y conocidas, cada área acaba improvisando su propio sistema de intercambio, con resultados impredecibles.

Buenas prácticas de seguridad de la información para carpetas compartidas

Para que el intercambio de carpetas y archivos sea seguro de verdad, hace falta un enfoque global: no basta con activar una opción en la nube o instalar un antivirus. Deben combinarse políticas, tecnología y concienciación.

Clasificación de datos y control de acceso

El punto de partida es saber qué se está protegiendo. Clasificar la información según su sensibilidad (pública, interna, confidencial, altamente confidencial) permite definir qué puede entrar en una carpeta compartida y con quién se comparte.

Sobre esa base se aplican controles de acceso siguiendo el principio de mínimo privilegio:

- Cada usuario solo debería ver las carpetas necesarias para su trabajo.

- Los permisos de edición, borrado o compartición se limitan a quienes realmente los necesitan.

- Se revisan periódicamente los accesos para eliminar cuentas obsoletas o heredadas.

Las plataformas modernas facilitan este enfoque con controles granulares (por equipo, rol, grupo de seguridad, etc.), pero la lógica de negocio la define la organización, no la herramienta.

Cifrado, contraseñas y autenticación multifactor

Sobre el control de acceso se asientan tres pilares técnicos:

- Cifrado en tránsito y en reposo: utilizar protocolos seguros (HTTPS, SFTP, FTPS, VPN) para mover datos y cifrado robusto en disco o a nivel de archivo para evitar que terceros lean el contenido si interceptan tráfico o soportes físicos.

- Contraseñas fuertes y gestión adecuada: claves largas, únicas y aleatorias, almacenadas en gestores de contraseñas y con rotación periódica. Nada de “123456” o repeticiones entre servicios. Es recomendable aprender a usar correctamente herramientas como el Administrador de credenciales de Windows.

- Autenticación de dos o más factores: añadir un paso extra (código en móvil, llave física, biometría) complica mucho el acceso a carpetas compartidas aunque se filtren credenciales.

Complementariamente, es útil que los enlaces de compartición incluyan fecha de caducidad y, cuando proceda, límite de descargas, reduciendo el riesgo de accesos inesperados meses después.

Monitorización, DLP y auditoría

En organizaciones con volúmenes altos de información sensible, las soluciones de Prevención de Pérdida de Datos (DLP) ayudan a detectar y bloquear intentos de sacar datos por canales no autorizados, ya sea por error o de forma maliciosa.

Las herramientas de DLP y las plataformas de uso compartido seguro suelen ofrecer:

- Inspección de contenido para localizar PII, datos financieros, historiales médicos o propiedad intelectual.

- Reglas que impiden enviar cierto tipo de archivos a destinatarios externos sin permiso especial.

- Registro detallado de quién accede a qué, desde dónde y en qué momento.

Todo ello se combina con logs de auditoría y paneles de monitorización que permiten a seguridad y cumplimiento revisar patrones de acceso, detectar comportamientos anómalos y documentar ante auditores que las políticas se cumplen en la práctica.

Uso compartido seguro de archivos e ISO 27001

Cuando una organización quiere ir un paso más allá y asegurar que su enfoque de seguridad cumple estándares reconocidos, entra en juego ISO 27001, la norma internacional para sistemas de gestión de seguridad de la información (SGSI).

Cómo encaja el intercambio de archivos en ISO 27001

El uso compartido de archivos —interno y con terceros— es uno de los procesos que más impactan en la confidencialidad, integridad y disponibilidad de la información. ISO 27001 exige identificar los riesgos asociados a estas prácticas, evaluarlos y aplicar controles proporcionados.

Entre otras cosas, la norma impulsa a:

- Documentar procedimientos claros de uso compartido de archivos, incluidos roles y responsabilidades.

- Aplicar controles técnicos (cifrado, autenticación, segregación de redes) y organizativos (políticas, formación, acuerdos con terceros).

- Realizar evaluaciones de riesgos periódicas sobre nuevos canales de intercambio que se vayan incorporando.

Las organizaciones certificadas ISO 27001 pueden demostrar que cuentan con un marco sistemático y auditado para gestionar estos riesgos, algo muy valorado por clientes y socios en sectores regulados.

Beneficios concretos de aplicar ISO 27001 al intercambio de archivos

Adoptar este estándar aporta varias ventajas prácticas al gestionar carpetas y archivos compartidos:

- Evaluación estructurada de vulnerabilidades: se identifican puntos débiles en la forma de compartir (enlaces abiertos, falta de logs, proveedores con pobre seguridad) y se priorizan acciones.

- Políticas alineadas con mejores prácticas: se redactan normas de uso compartido seguro, coherentes en toda la organización, que cubren cifrado, accesos externos, uso de dispositivos extraíbles, etc.

- Controles técnicos reforzados: se implantan cifrados fuertes, controles de acceso basados en roles, procesos de respuesta a incidentes y medidas DLP.

- Mejora continua: auditorías internas y externas revisan el SGSI con regularidad, obligando a mantener las prácticas actualizadas frente a nuevas amenazas.

- Cumplimiento regulatorio: facilita demostrar conformidad con GDPR y otras normativas que exigen proteger datos personales y sensibles durante su intercambio.

- Confianza de clientes y terceros: contar con un certificado ISO 27001 transmite que la empresa se toma en serio la protección de datos y no improvisa al compartir información.

Lista de verificación ISO 27001 para carpetas compartidas

Al aplicar ISO 27001 al uso compartido de archivos, suele utilizarse una checklist de mejores prácticas como referencia:

- Realizar una evaluación de riesgos específica sobre canales y plataformas de intercambio de archivos.

- Clasificar los datos que viajan por esos canales y asignar niveles de protección acordes.

- Establecer controles de acceso sólidos, revisando permisos con frecuencia y usando autenticación multifactor.

- Cifrar archivos y comunicaciones tanto en tránsito como en reposo.

- Sustituir protocolos inseguros (FTP sin cifrar, HTTP) por alternativas seguras (SFTP, HTTPS, FTPS).

- Desplegar soluciones DLP allí donde el riesgo de fuga sea alto.

- Formar a los empleados de forma recurrente en uso compartido seguro y manejo de información sensible.

- Registrar y monitorizar el acceso a carpetas y archivos críticos con logs auditables.

- Utilizar plataformas de intercambio seguro que incorporen cifrado de extremo a extremo, control de versiones, caducidad de enlaces y trazabilidad.

- Revisar y actualizar regularmente todo el esquema de seguridad y las políticas asociadas.

Todo este conjunto de medidas —desde la configuración de permisos en Windows y el acceso controlado a carpetas, hasta el cifrado, la DLP y el marco ISO 27001— permite que el uso diario de carpetas compartidas sea realmente productivo sin dejar la seguridad a la suerte; aplicar estas reglas con constancia, tecnología adecuada y formación de las personas marca la diferencia entre una colaboración ágil pero frágil y un entorno donde la información circula con control, trazabilidad y protección frente a errores y ataques.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.