- El ransomware y los miners lideran la actividad de malware en América Latina, con familias como WanaCryptor, Teslacryp, Crysis y GandCrab a la cabeza.

- Venezuela, Perú y México concentran gran parte de las detecciones, aunque las mismas familias de ransomware afectan a toda la región de forma globalizada.

- Las empresas aún presentan carencias importantes en copias de seguridad, gestión de parches y formación de usuarios, lo que facilita la propagación de estas amenazas.

- La combinación de backups sólidos, actualización continua, soluciones de seguridad multicapa y planes de respuesta resulta clave para mitigar el impacto del malware.

En los últimos años, la actividad del malware en América Latina se ha disparado y ha cambiado por completo la forma en la que las empresas y usuarios se relacionan con la tecnología. Lejos de ser un problema puntual, hablamos de un escenario en el que distintos tipos de códigos maliciosos compiten por hacerse un hueco en los equipos de la región, con especial protagonismo para el ransomware y los miners.

Este panorama no solo afecta a grandes corporaciones: pymes, autónomos y usuarios domésticos también se han convertido en blanco habitual de los ciberdelincuentes. Entender qué está ocurriendo, cuáles son las familias de malware más activas y qué países concentran más detecciones es clave para tomar decisiones sensatas de seguridad y dejar de confiar todo a la suerte.

Panorama del malware en América Latina: auge de miners y ransomware

Si nos fijamos en la evolución de lo que llevamos de 2018, se observa un crecimiento muy notable de los códigos maliciosos orientados a minería de criptomonedas, conocidos como miners, que han llegado a eclipsar en número de detecciones a otras amenazas igual de peligrosas. Aun así, el ransomware no ha desaparecido ni mucho menos; sigue muy presente, adaptándose y cambiando su forma de operar.

Este tipo de malware ha pasado de campañas masivas muy visibles a modelos más selectivos y sofisticados, orientados a maximizar beneficios. Mientras tanto, los miners se aprovechan de vulnerabilidades y malas configuraciones para usar el hardware de las víctimas en secreto, consumiendo recursos y reduciendo el rendimiento de los equipos.

Lo más preocupante es que, según diversos estudios de la industria y análisis de seguridad, el ransomware continúa siendo una de las mayores preocupaciones para las organizaciones latinoamericanas. Informes como el ESET Security Report 2018 ya dejaban claro que, aun con el auge de los miners, el secuestro de información seguía en el centro del foco por su impacto directo en la operativa diaria.

Este contexto deja ver un patrón peligroso: las amenazas no compiten entre sí, se complementan. Muchas organizaciones se enfrentan a miners que degradan sus sistemas y, al mismo tiempo, a familias de ransomware capaces de paralizar por completo la actividad con un solo incidente grave.

Además, los ciberdelincuentes han aprendido de los grandes brotes mediáticos de años anteriores y ahora juegan con ataques más discretos, escalados en el tiempo, que pasan desapercibidos hasta que el daño ya es significativo. Esto hace todavía más importante contar con buenas prácticas de prevención y respuesta.

Qué es exactamente el ransomware y por qué preocupa tanto

Cuando hablamos de ransomware nos referimos a una categoría de software malicioso que bloquea el acceso a la información de un dispositivo o de toda una red. Básicamente, el atacante cifra archivos o sistemas y exige un pago, normalmente en criptomonedas, para entregar la supuesta llave que permitiría recuperar los datos.

Este comportamiento convierte al ransomware en una forma de extorsión digital directa: los delincuentes secuestran algo extremadamente valioso (la información) y juegan con la urgencia y el miedo de las víctimas para forzar el pago del rescate. El impacto no es solo económico, también afecta a la reputación, al cumplimiento normativo y a la confianza de clientes y socios.

El ransomware puede llegar a cualquier tipo de dispositivo conectado: ordenadores, portátiles, tablets y móviles. Basta con abrir un archivo adjunto malicioso, descargar un programa infectado, visitar una web comprometida o, en muchos casos, sufrir un ataque que explote una vulnerabilidad sin necesidad de interacción del usuario.

Una vez que el equipo está comprometido, el código malicioso empieza a cifrar documentos, bases de datos, fotos, copias de seguridad accesibles en red y cualquier otro archivo al que tenga permiso. En cuestión de minutos puede bloquear por completo la operativa de una empresa o la vida digital de un usuario particular.

Tras el cifrado, las muestras de ransomware suelen mostrar una nota de rescate en la pantalla, normalmente en varios idiomas, donde se explica que los datos han sido cifrados y solo se podrán recuperar pagando. Muchas de estas notas incluyen instrucciones detalladas para comprar criptomonedas, direcciones de monederos y amenazas adicionales si la víctima contacta con la policía o con empresas de seguridad.

Familias de ransomware con más actividad en América Latina

Los análisis de detecciones en la región muestran que unas pocas familias de ransomware concentran la mayor parte de los incidentes registrados en América Latina durante 2018. Entre ellas destacan WanaCryptor, Teslacryp, Crysis y GandCrab, todas ellas ampliamente conocidas en el mundo de la ciberseguridad.

En primer lugar, WanaCryptor ocupa el primer puesto en número de detecciones, con cifras que llegan a duplicar las de la siguiente familia en el ranking. Esta variante, más conocida mediáticamente como WannaCry, ganó fama mundial tras el enorme brote de 2017 que afectó a hospitales, empresas de transporte, administraciones públicas y todo tipo de organizaciones en múltiples países.

Uno de los aspectos más llamativos es que, a pesar de la enorme atención mediática y de las múltiples advertencias, WanaCryptor ha seguido activo en 2018 con especial intensidad en algunos países latinoamericanos. Las soluciones de seguridad lo detectan habitualmente bajo el nombre técnico Trojan.Win32/Filecoder.WannaCryptor.D, lo que deja claro que, lejos de ser cosa del pasado, sigue encontrando víctimas.

La forma de propagación de WanaCryptor se basa en gran medida en la explotación de vulnerabilidades conocidas en sistemas Windows, aprovechando equipos que no han sido actualizados a tiempo. Este detalle es crucial: hablamos de fallos para los que existían parches disponibles antes incluso de los brotes más sonados, lo que pone de manifiesto la importancia de mantener los sistemas al día.

Tras WanaCryptor, aparecen en el podio otras dos familias muy conocidas: Teslacryp y Crysis, que ocupan el segundo y tercer lugar en volumen de detecciones en la región. Ambas llevan años activas y han ido evolucionando en técnicas y variantes para seguir esquivando las defensas.

En el caso concreto de Crysis, una de sus señas de identidad es el mensaje de rescate que deja en el sistema una vez ha cifrado toda la información de la víctima. Este mensaje suele incluir instrucciones precisas sobre cómo contactar con los atacantes y cómo pagar la suma exigida, junto con amenazas sobre el borrado definitivo de los datos si no se cumplen los plazos.

Además de estas familias principales, conviene mencionar la actividad de GandCrab (Trojan.Win32/Filecoder.GandCrab), que si bien no encabeza el ranking de detecciones, destaca por combinar el cifrado de archivos con capacidades de robo de información. Es decir, no solo secuestra los datos, sino que puede extraer credenciales u otros elementos sensibles para venderlos o reutilizarlos en futuros ataques.

Este modelo de amenaza híbrida convierte a GandCrab en una herramienta muy rentable para los ciberdelincuentes, que aprovechan cada infección para obtener múltiples beneficios: rescates, filtración de datos, acceso prolongado a la red interna, etcétera. Todo ello incrementa el riesgo para las organizaciones afectadas, incluso si finalmente consiguen restaurar sus copias de seguridad.

Países latinoamericanos con mayor número de detecciones

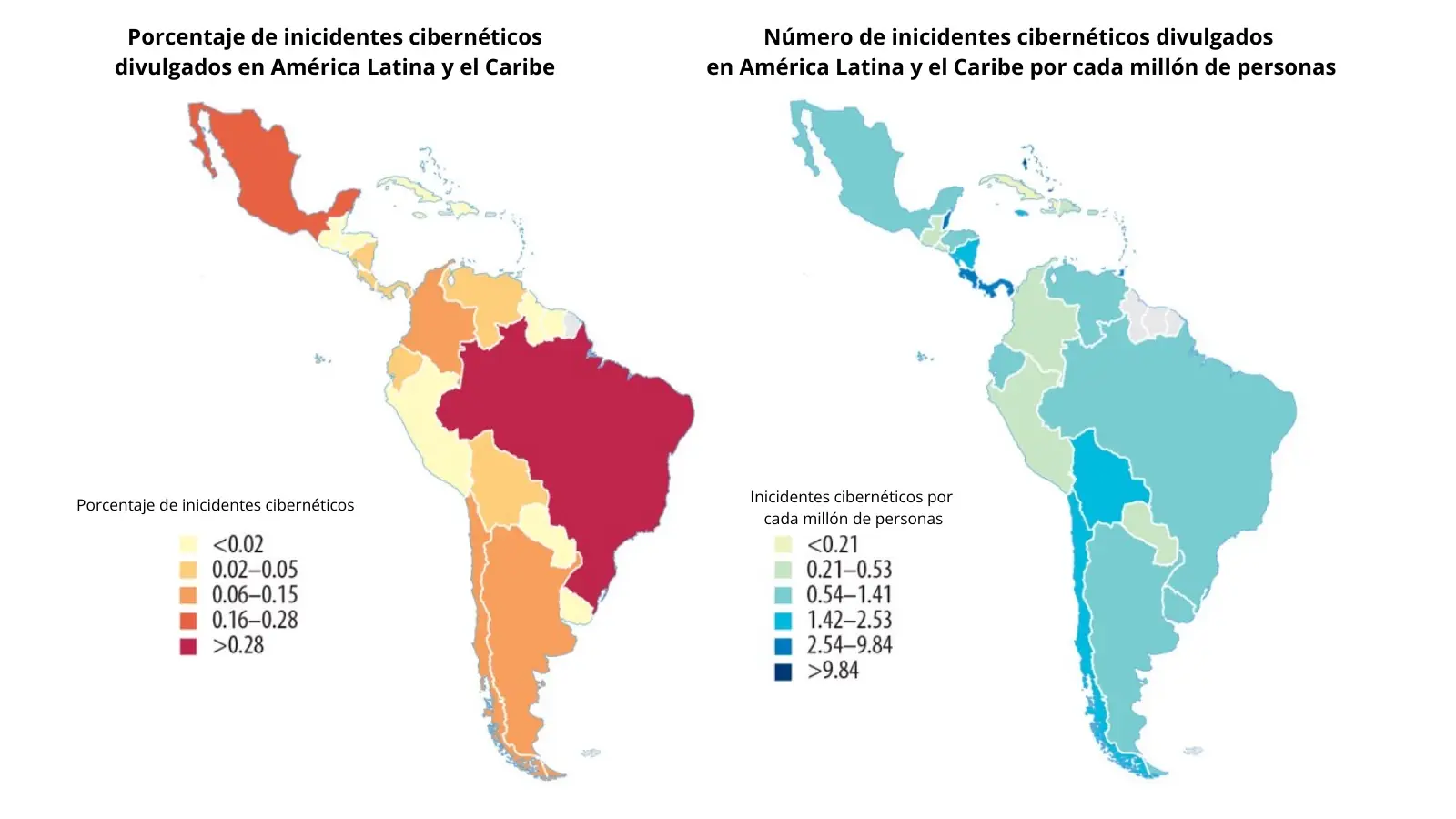

Dentro de América Latina, algunos países concentran mayor volumen de detecciones de ransomware y otros tipos de malware. Los datos recopilados por proveedores de seguridad apuntan especialmente a Venezuela, Perú y México como los territorios con cifras más elevadas en 2018.

En el caso de Venezuela, el protagonismo de WanaCryptor es especialmente notable, con miles de detecciones registradas en un periodo relativamente corto de tiempo. Esta situación evidencia la existencia de un gran número de equipos desactualizados o sin la protección adecuada, lo que abre la puerta a ataques que se aprovechan de exploits conocidos.

Perú y México también figuran en la parte alta de la clasificación regional, seguidos de cerca por Colombia y Brasil, donde la actividad de estas mismas familias de ransomware se mantiene en niveles muy relevantes. En todos estos casos, los incidentes afectan tanto a organizaciones públicas como privadas, así como a usuarios particulares.

Un matiz interesante es que, tanto en los países con mayores cifras como en aquellos con menor número de detecciones de ransomware, se repite prácticamente el mismo conjunto de familias activas. Es decir, los atacantes no diseñan campañas exclusivas para un país concreto, sino que despliegan campañas globales que terminan afectando por igual a gran parte de la región.

En la práctica, esto significa que no estamos ante ataques hiperfocalizados en Latinoamérica, sino frente a campañas masivas que se distribuyen de forma mundial y encuentran en la región un terreno fértil por la combinación de brechas de seguridad, falta de actualización y escasez de controles robustos.

Este carácter global de las campañas hace que la respuesta no pueda limitarse a acciones aisladas en un solo país: la cooperación regional, el intercambio de información entre instituciones y la concienciación conjunta se vuelven esenciales para reducir la superficie de ataque y reaccionar con rapidez ante nuevas variantes.

Controles de seguridad y medidas de protección en las empresas

Aunque el ransomware se percibe como una de las amenazas más serias para las organizaciones latinoamericanas, los datos sobre los controles realmente implementados muestran que todavía queda mucho camino por recorrer. La brecha entre la preocupación declarada y la acción efectiva es uno de los grandes problemas de la región.

Un elemento básico para mitigar el impacto del ransomware es el uso sistemático de copias de seguridad bien diseñadas. Como este tipo de malware se centra en cifrar archivos, disponer de backups actualizados y aislados puede marcar la diferencia entre una interrupción controlada y una catástrofe que deje la empresa paralizada durante semanas.

Sin embargo, encuestas realizadas a más de 2.500 empresas de la región reflejan que solo alrededor del 68% de las grandes compañías realiza copias de seguridad de forma regular, y el porcentaje cae a aproximadamente el 56% cuando hablamos de empresas más pequeñas. Y no todas esas copias se hacen de manera correcta o con una estrategia pensada.

De hecho, únicamente cerca del 40% de las grandes empresas declara que clasifica la información y gestiona el backup de forma adecuada, lo que implica que buena parte de los datos críticos puede quedarse fuera de los planes de respaldo o estar almacenados en ubicaciones que también pueden ser cifradas por el ransomware.

Otro pilar de la protección es la gestión de parches y actualizaciones de software. Resulta especialmente ilustrativo el caso de WanaCryptor: este ransomware explotó una vulnerabilidad para la que ya existía un parche de seguridad liberado por Microsoft dos meses antes del estallido del brote global. Es decir, muchas infecciones se podrían haber evitado manteniendo los sistemas actualizados.

Aun así, los datos señalan que solo en torno al 43% de las grandes empresas dispone de soluciones específicas para gestionar de forma centralizada los parches y actualizaciones del software que utilizan. En el caso de las empresas pequeñas, la cifra baja a alrededor del 20%, lo que deja una gran cantidad de equipos y servidores en situación de riesgo constante.

A esto se suma que, en numerosas organizaciones, la educación y concienciación de los empleados sigue siendo insuficiente. Faltan programas de formación continuada sobre ingeniería social, phishing, uso seguro del correo electrónico y navegación responsable, elementos que suelen ser la puerta de entrada del ransomware y otros malware.

Desde el punto de vista de la tecnología, la combinación de soluciones antivirus, sistemas de detección de intrusiones, filtrado de correo y segmentación de redes es esencial para poner trabas al movimiento lateral del atacante y minimizar el alcance en caso de que una máquina acabe infectada, y contar con herramientas de eliminación como Combofix. No obstante, estas medidas deben integrarse en una estrategia global, y no colocarse como simples parches.

Desde el punto de vista operativo, se observa que la respuesta a incidentes suele ser lenta y descoordinada en multitud de casos, precisamente por la falta de planes probados y de roles y responsabilidades definidos. Esto incrementa el tiempo de detección y contención, y por ende el coste final del incidente.

Buenas prácticas para reducir el impacto del malware en la región

La experiencia acumulada con campañas como WanaCryptor, Teslacryp, Crysis o GandCrab ha dejado claras una serie de buenas prácticas que resultan imprescindibles para cualquier organización latinoamericana que quiera tomarse en serio la ciberseguridad. No son fórmulas mágicas, pero sí reducen drásticamente el riesgo y el impacto potencial de un incidente.

En primer lugar, es crítico diseñar y mantener una política de copias de seguridad sólida, que incluya copias fuera de línea o en entornos aislados, pruebas periódicas de restauración y una clasificación adecuada de la información para priorizar lo verdaderamente importante. De poco sirve tener backups si después no se pueden recuperar de forma rápida y fiable.

En paralelo, la gestión de parches debe dejar de ser una tarea pendiente y pasar a ser un proceso automatizado y controlado. Mantener sistemas operativos, aplicaciones de terceros y dispositivos de red al día ayuda a cerrar puertas a muchas de las técnicas que usan los atacantes para propagarse sin necesidad de interacción del usuario.

La formación de usuarios es otro eje que no se puede pasar por alto: los empleados necesitan saber identificar correos sospechosos, archivos adjuntos peligrosos y enlaces maliciosos, así como las consecuencias de ejecutar software de procedencia dudosa. Un usuario bien formado puede detener un ataque en seco simplemente desconfiando a tiempo.

En el ámbito técnico, conviene desplegar soluciones de seguridad multicapa: antivirus de nueva generación, EDR, filtrado de contenido web, listas blancas de aplicaciones, controles de acceso estrictos y políticas de mínimos privilegios. Todo ello, combinado con una buena monitorización, incrementa las probabilidades de detectar comportamientos anómalos antes de que el daño sea irreversible.

Por último, es recomendable que las organizaciones dispongan de un plan de respuesta ante incidentes elaborado y probado. Saber quién hace qué, cómo se aíslan los sistemas comprometidos, cómo se comunica el incidente interna y externamente y qué pasos se siguen para recuperar la operativa reduce considerablemente el caos y el tiempo de inactividad cuando algo sale mal.

Todo apunta a que las amenazas de ransomware y otros códigos maliciosos no van a desaparecer y seguirán reinventándose, impulsadas por la rentabilidad que proporcionan a los ciberdelincuentes. Ante este escenario, la única salida razonable es reforzar la protección de la información y de los activos críticos, combinando tecnología, procesos bien definidos y mucha educación en ciberseguridad.

Las experiencias recogidas en América Latina durante estos años muestran con claridad que quienes apuestan por copias de seguridad robustas, actualizaciones constantes, soluciones de seguridad avanzadas y una cultura digital responsable están en mucha mejor posición para soportar los ataques de ransomware y malware en general, manteniendo su actividad y evitando caer en la trampa del pago de rescates o la pérdida irreparable de datos.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.