- La autenticación multifactor combina varios factores (algo que sabes, tienes o eres) para reducir drásticamente el riesgo de accesos no autorizados.

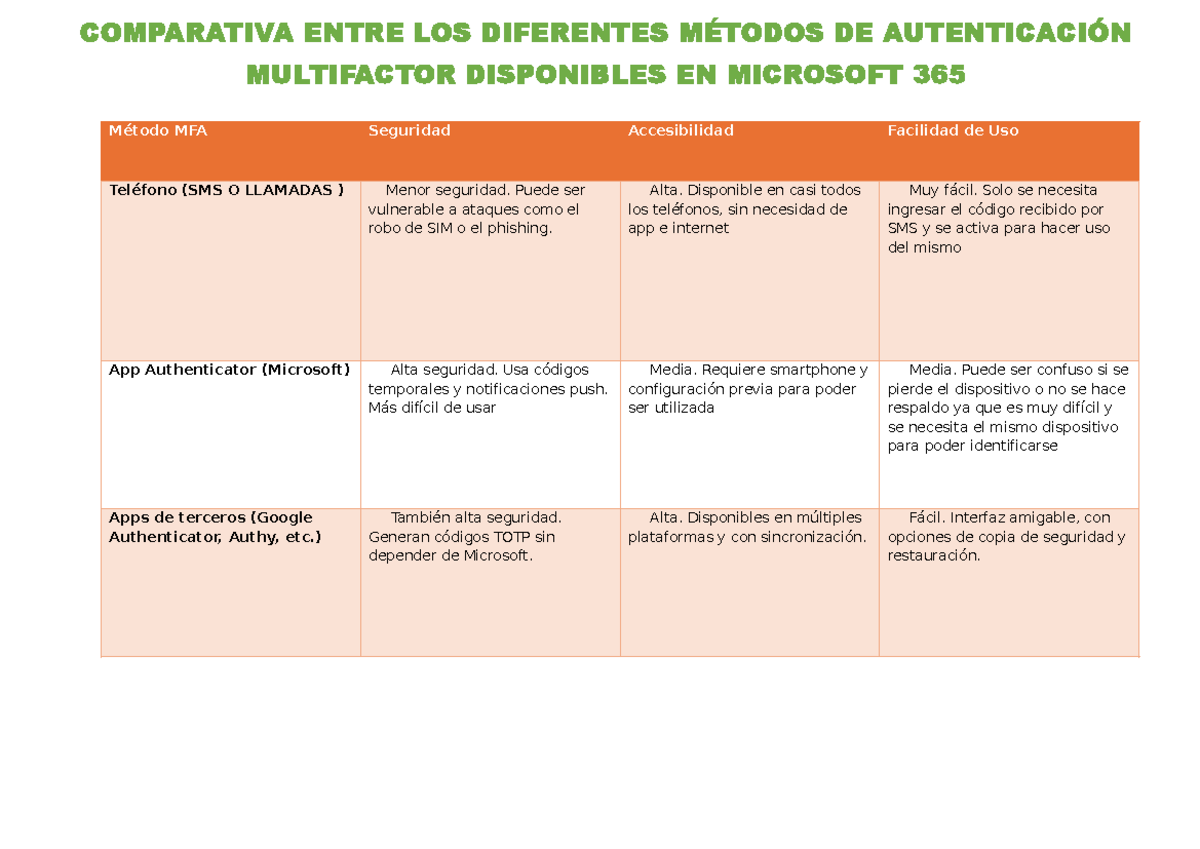

- Cada método MFA (SMS, correo, apps TOTP, biometría, tokens hardware, FIDO2, push, passkeys) equilibra de forma distinta seguridad, comodidad y coste.

- Las soluciones modernas priorizan factores resistentes al phishing, como llaves FIDO2 y autenticadores, dejando SMS y correo como métodos de respaldo.

- La elección de métodos y plataformas MFA debe adaptarse al ecosistema tecnológico, las exigencias normativas y el perfil de usuarios de cada organización.

Las contraseñas llevan años siendo la llave de entrada a los sistemas, pero hoy en día confiar solo en una clave estática es casi un suicidio digital. Filtraciones de credenciales, campañas de phishing cada vez más afinadas, como explica cómo saber si un email es phishing y ataques automatizados han convertido a la contraseña en un eslabón débil que, por sí sola, ya no es suficiente para proteger entornos empresariales ni cuentas personales importantes.

Por todo esto, la autenticación multifactor (MFA) se ha convertido en uno de los pilares básicos de cualquier estrategia de ciberseguridad. Añadir una o varias capas extra de verificación hace que, aunque un atacante robe la contraseña, lo tenga muy complicado para completar el acceso. En esta guía vas a encontrar una comparativa detallada de los métodos de MFA más usados, con ventajas, inconvenientes, ejemplos y recomendaciones para elegir los más adecuados según el riesgo, el coste y la comodidad para tus usuarios.

Qué es la autenticación multifactor y por qué es tan importante

La autenticación multifactor es un mecanismo que exige al usuario demostrar su identidad usando al menos dos factores distintos. Esos factores se agrupan tradicionalmente en tres categorías:

- Algo que sabes: contraseñas, PIN, respuestas a preguntas de seguridad.

- Algo que tienes: móvil, token físico, tarjeta inteligente, llave de seguridad.

- Algo que eres: huella dactilar, rostro, iris, voz u otros datos biométricos.

En vez de depender solo de la contraseña, el sistema exige una segunda verificación, por ejemplo un código de un solo uso, una notificación push o una prueba biométrica. Así, aunque un atacante robe o adivine la clave, no podrá pasar la segunda barrera salvo que también comprometa ese segundo factor.

La importancia de la MFA no es teórica. Distintos estudios muestran que la mayoría de brechas de datos están relacionadas con credenciales débiles o robadas. A nivel normativo, reglamentos como el RGPD en Europa, HIPAA en el entorno sanitario o PCI DSS en medios de pago empujan a las organizaciones a reforzar la autenticación con más de un factor, sobre todo cuando se tratan datos sensibles o accesos administrativos.

En la práctica, la MFA se combina con otras capas, como gestores de contraseñas corporativos, firewalls de nueva generación, soluciones EDR y buenas políticas de backup, para construir una defensa en profundidad que reduzca el impacto de ataques como ransomware, robo de datos o secuestro de cuentas.

Visión general de los principales métodos de autenticación multifactor

Antes de entrar al detalle, conviene tener un mapa mental de los grandes grupos de métodos de MFA que existen. La mayoría de soluciones del mercado combinan varios de estos mecanismos:

- MFA basada en códigos enviados por SMS, correo electrónico o llamada de voz.

- MFA mediante aplicaciones de autenticación que generan códigos TOTP.

- MFA con tokens de hardware y llaves de seguridad FIDO2/U2F.

- MFA basada en biometría (huella, rostro, voz, iris…).

- MFA a través de notificaciones push en el móvil.

- Métodos menos visibles como listas de códigos de un solo uso, reconocimiento de dispositivo o ubicación.

- Modelos más recientes como las claves de acceso (passkeys) basadas en FIDO, pensadas para un futuro sin contraseñas.

Cada método equilibra de forma distinta seguridad, comodidad, coste y facilidad de despliegue. Lo habitual en empresas medianas y grandes es combinar varios: por ejemplo, notificaciones push y biometría para el día a día, llaves de seguridad para cuentas críticas y métodos de respaldo como SMS o correo electrónico para recuperación de acceso.

MFA basada en SMS

La autenticación basada en SMS es probablemente el método de MFA más extendido y conocido por el usuario medio. El funcionamiento es sencillo: cuando alguien intenta iniciar sesión, el sistema envía una contraseña de un solo uso (OTP) por mensaje de texto al número asociado a la cuenta, y el usuario debe introducir ese código para completar el acceso.

Entre sus ventajas, destaca que no requiere aplicaciones ni hardware adicional, aunque si usas apps de mensajería conviene saber cómo configurar WhatsApp para que sea más seguro. Casi cualquier teléfono, incluso los más básicos, puede recibir SMS, lo que la hace muy accesible en entornos con poca madurez digital. Además, la configuración suele ser muy simple: basta con vincular un número de móvil válido.

El problema es que, desde el punto de vista de la seguridad, el SMS es uno de los factores más débiles. Es vulnerable a la suplantación de SIM (SIM swapping), donde un atacante convence al operador para portar el número a una tarjeta bajo su control, y también a interceptación de mensajes y ataques de phishing por SMS (smishing), donde el usuario es engañado para revelar el código.

Otro detalle importante es que los SMS no viajan cifrados punto a punto, por lo que en determinados escenarios un atacante con capacidad de escucha en la red móvil podría interceptarlos. Por todo ello, organismos como NIST ya desaconsejan el SMS como método principal y lo relegan a factor de respaldo.

En resumen, la MFA por SMS puede ser una primera mejora razonable frente a no tener nada, pero no debería ser la opción prioritaria para proteger accesos de alto valor, como paneles de administración, banca online corporativa o sistemas críticos de producción.

MFA basada en correo electrónico

La autenticación multifactor vía correo electrónico funciona de forma parecida al SMS: el sistema envía un código de un solo uso o un enlace mágico a la dirección asociada a la cuenta, y el usuario tiene que introducir el código o pulsar en el enlace para validar el inicio de sesión.

Es una opción muy sencilla de implantar porque todo el mundo tiene al menos una cuenta de correo, no hace falta instalar apps adicionales y se puede usar desde cualquier dispositivo con acceso a Internet. Esto la convierte en un factor muy atractivo para servicios de consumo o pequeñas empresas sin recursos técnicos.

Sin embargo, su seguridad depende completamente de que la bandeja de entrada del usuario esté bien protegida. Si un atacante consigue acceso al correo (por una contraseña débil, robo de sesión o un malware), podrá recibir sin problemas todos los códigos o enlaces de verificación y saltarse la MFA.

También hay un factor de disponibilidad: si el servicio de correo está caído, no hay conexión o el usuario no recuerda la contraseña de su email, es posible que se quede bloqueado sin poder completar el inicio de sesión. Por eso, aunque es útil como medio de recuperación o como factor adicional, no es lo ideal como barrera principal en entornos de alto riesgo.

Autenticación mediante llamada de voz

Este método es muy parecido al SMS, pero en lugar de recibir un mensaje de texto, el usuario recibe una llamada automática en la que se le dicta el código. Después, introduce esa OTP en el formulario de acceso y, si es correcta, el sistema le deja pasar.

Su principal atractivo es que no exige ni smartphone ni conexión de datos; basta con que el teléfono pueda recibir llamadas. Esto puede ser interesante en ciertos sectores (por ejemplo, trabajadores de campo, personal sin móvil corporativo o usuarios sénior).

No obstante, hereda muchas de las debilidades del SMS. La llamada puede ser redirigida si se ha producido un fraude de duplicado de SIM, y es vulnerable a ataques de ingeniería social y vishing, donde el atacante se hace pasar por un servicio legítimo para convencer al usuario de que dicte o introduzca la OTP en un sitio controlado por él.

Además, presenta problemas de accesibilidad para personas con discapacidad auditiva o en entornos ruidosos. Por todo ello, suele considerarse un factor complementario y no una solución principal para proteger cuentas especialmente valiosas.

Aplicaciones de autenticación (TOTP)

Las aplicaciones de autenticación se han convertido en uno de los métodos de MFA más recomendables porque ofrecen una buena mezcla de seguridad, coste y usabilidad. Estas apps (Google Authenticator, Microsoft Authenticator, Authy, Aegis, 2FA, FreeOTP, etc.) generan códigos de un solo uso basados en tiempo, siguiendo el estándar TOTP.

El proceso suele ser similar en todas: al activar el doble factor en un servicio, el usuario escanea un código QR o introduce una clave secreta. A partir de esa semilla, la app genera códigos que cambian cada 30 o 60 segundos. En cada inicio de sesión, tras la contraseña, se pide el código vigente de la aplicación.

Entre sus puntos fuertes, destaca que no dependen de la red móvil ni de Internet para generar las OTP. Una vez configurada la clave secreta, los códigos se calculan localmente, por lo que funcionan incluso en modo avión. Muchas de estas apps son gratuitas, de código abierto y permiten copias de seguridad cifradas o sincronización entre dispositivos.

El equilibrio entre comodidad y robustez es muy bueno: son más seguras que SMS o correo electrónico, resisten mejor la interceptación y son menos atractivas para ataques como el SIM swapping. A cambio, exigen disponer de un smartphone o dispositivo compatible y pueden resultar algo técnicas para usuarios con poca experiencia al configurarlas por primera vez.

Hay que tener presente que, si alguien compromete el teléfono y obtiene acceso a la app (o a las claves almacenadas), podría generar códigos válidos. Por eso conviene proteger el dispositivo con PIN/biometría y, siempre que se pueda, cifrar y proteger la propia aplicación o el gestor de contraseñas que actúe como autenticador.

Tokens de hardware (OTP físicos)

Los tokens de hardware son dispositivos físicos dedicados, como llaveros o tarjetas inteligentes, que generan códigos de un solo uso sin depender de un móvil. Normalmente incluyen una pequeña pantalla donde se muestra la OTP, que el usuario introduce en el sistema cuando se le solicita.

Su mayor ventaja es que no necesitan conexión a Internet ni cobertura móvil para funcionar, lo que los hace idóneos para entornos aislados o con conectividad limitada. Además, son simples de usar: se vinculan una vez a la cuenta y a partir de ahí basta con pulsar un botón para generar códigos válidos.

El principal inconveniente es el coste: cada usuario necesita un dispositivo físico. En organizaciones grandes, comprar y gestionar cientos o miles de tokens puede salir caro, tanto por el precio unitario como por la logística de entrega, sustitución y revocación en caso de baja de empleados.

También existe el riesgo de pérdida o robo. Si un usuario extravía el token, no podrá autenticarse hasta que reciba uno nuevo o use un método de respaldo, lo que puede provocar incidencias y necesidad de políticas claras de recuperación.

Aun así, los tokens físicos siguen siendo muy utilizados en banca, administraciones públicas y sectores regulados donde se requiere un segundo factor robusto, sobre todo cuando no se quiere o no se puede depender del teléfono personal del empleado; por eso conviene revisar consejos para un BYOD seguro.

Claves de seguridad FIDO2 y U2F

Las claves de seguridad FIDO2/U2F representan uno de los métodos de autenticación más seguros que existen hoy en día. Se trata de pequeños dispositivos (como YubiKey, Google Titan u otros compatibles) que se conectan por USB, NFC o Bluetooth y utilizan criptografía de clave pública para autenticar al usuario.

En el registro, la clave genera un par de claves: una pública que queda en el servidor y una privada que nunca sale del dispositivo. Cuando el usuario quiere iniciar sesión, el servicio envía un desafío que la llave firma internamente con la clave privada. Si la firma cuadra, el acceso se concede. Para el usuario, el gesto suele reducirse a conectar la llave y tocarla cuando se le solicita.

Este enfoque tiene varias ventajas muy significativas: el método es inmune a ataques man-in-the-middle y extremadamente resistente al phishing, porque la clave comprueba que está hablando realmente con el dominio correcto antes de responder. Tampoco se ve afectado por el intercambio de SIM ni por la interceptación de códigos.

La parte menos agradable es que hay que adquirir las llaves físicas, cuyo precio suele moverse entre los 20 y los 100 euros por unidad según prestaciones (USB-C, NFC, compatibilidad con distintos estándares, resistencia, etc.). Además, si el usuario pierde la llave y no tiene otra de repuesto ni un método de recuperación configurado, puede quedarse bloqueado.

Por estos motivos, las llaves FIDO2/U2F se recomiendan especialmente para cuentas de muy alto valor (administradores de sistemas, banca, acceso a paneles críticos, periodistas o activistas bajo riesgo, etc.). Grandes empresas tecnológicas las usan de forma obligatoria para sus empleados precisamente por su enorme capacidad de mitigar ataques dirigidos.

Autenticación biométrica

La biometría utiliza características físicas o de comportamiento del usuario para verificar su identidad: huella dactilar, reconocimiento facial, iris, voz, patrones de tecleo, forma de andar y otros rasgos únicos. Hoy es algo cotidiano en móviles y portátiles, pero su integración en MFA tiene matices.

Su principal atractivo es la experiencia de usuario: una vez configurado el rasgo biométrico, autenticarse se reduce a un gesto rápido, como posar el dedo sobre el sensor o mirar a la cámara. Esto reduce mucho la fricción frente a tener que teclear contraseñas complejas o códigos que caducan.

Desde el punto de vista de la seguridad, la biometría ofrece una ventaja clara: los rasgos físicos son difíciles de replicar y la probabilidad de que dos personas compartan exactamente la misma huella o patrón de iris es bajísima. Sin embargo, no son infalibles: se han demostrado ataques con huellas recreadas, fotos de alta calidad o modelos 3D del rostro cuando los sensores o el software no son robustos.

Además, los datos biométricos son extremadamente sensibles. No puedes “cambiar de cara o de huellas” con la misma facilidad con la que cambias una contraseña. Por eso, las buenas implementaciones almacenan y procesan la plantilla biométrica localmente en el dispositivo, en módulos seguros tipo Secure Enclave o TPM, evitando enviarla a servidores remotos.

También hay que considerar las cuestiones de privacidad y accesibilidad. Algunas personas pueden sentirse incómodas cediendo este tipo de datos, y otras pueden tener dificultades para usar ciertos métodos (por ejemplo, huellas si se trabaja con guantes, reconocimiento facial con mascarilla o discapacidades concretas). Lo ideal es ofrecer la biometría como una opción cómoda dentro de un abanico más amplio de factores.

Notificaciones push de aprobación

Las notificaciones emergentes o push se han popularizado mucho porque simplifican el segundo factor a un simple “Aceptar / Denegar”. Cuando alguien intenta iniciar sesión, la app correspondiente envía una notificación al móvil del usuario. Este solo tiene que revisarla y aprobarla si reconoce el intento.

El proceso es muy ágil: no hay que escribir códigos ni esperar SMS, y la comunicación viaja cifrada entre el dispositivo y el servidor. Esto reduce la superficie de ataque frente a métodos basados en mensajes de texto sin cifrar.

Sin embargo, no están exentas de problemas. Muchas campañas de ataque actuales explotan el fenómeno conocido como “fatiga de MFA”: el atacante dispara múltiples intentos de inicio de sesión, generando una avalancha de notificaciones en el móvil del usuario hasta que, por cansancio o despiste, acaba aprobando una.

Otro punto a vigilar es la dependencia del móvil: si el dispositivo se pierde, se rompe, no tiene batería o está sin conexión, el usuario no podrá recibir las notificaciones. En cualquier implantación seria de push, debe haber métodos alternativos de verificación o recuperación.

Cuando se configuran bien (por ejemplo, mostrando información clara de origen, ubicación y aplicación que solicita el acceso), las notificaciones push son una excelente opción para equilibrar seguridad y comodidad, especialmente en combinación con biometría en el propio dispositivo.

Listas de códigos de un solo uso pregenerados

Otro método menos visible hoy en día, pero todavía utilizado en algunos contextos, son las listas de códigos de un solo uso generadas por adelantado. Algunos bancos entregan tarjetas o documentos con estos códigos para confirmar operaciones, y servicios como Google permiten imprimir códigos de respaldo para recuperar cuentas.

Su fortaleza reside en que se transmiten con poca frecuencia y fuera de banda, reduciendo las oportunidades de interceptación. Cada código es único y aleatorio, lo que hace muy difícil adivinarlo por fuerza bruta.

El gran problema es la gestión. Si guardas la lista en un cajón o sin protección, cualquiera que la encuentre puede usar los códigos para secuestrar cuentas o autorizar transacciones. Por eso deberían almacenarse en un lugar seguro, como una caja fuerte física o notas cifradas dentro de un gestor de contraseñas.

Además, a medida que se usan los códigos, la lista se va agotando, y es fácil perder el control si se gestionan varias cuentas con este sistema. Por eso, en muchos entornos han sido reemplazados por métodos dinámicos como apps de autenticación o tokens.

Ubicación y reconocimiento de dispositivo como factores adicionales

Más allá de los factores visibles para el usuario, muchos sistemas implementan controles silenciosos basados en la ubicación, el dispositivo y el comportamiento. No suelen percibirse como un “segundo factor” explícito, pero actúan como capas extra de seguridad.

Por ejemplo, se puede marcar un ordenador o un móvil como dispositivo de confianza, de forma que el sistema solo pida MFA en profundidad cuando detecta un intento desde un equipo nuevo, una red inusual o un país diferente. También se aplican políticas adaptativas que suben o bajan el nivel de exigencia en función del riesgo estimado.

La ubicación por IP o por GPS no es un factor fuerte por sí misma: puede haber múltiples usuarios en la misma red y es posible manipular la IP con VPN o proxies. Aun así, combinada con otros factores y con análisis de comportamiento (horarios habituales, patrones de acceso, etc.), contribuye a frenar accesos sospechosos.

Este tipo de mecanismos son especialmente útiles para minimizar la fricción en el día a día sin renunciar a la seguridad, ya que solo se “endurece” la autenticación cuando realmente hay señales de riesgo.

Claves de acceso FIDO (passkeys) y el futuro sin contraseñas

Las claves de acceso o passkeys son una evolución natural de las tecnologías FIDO pensada para que, poco a poco, podamos prescindir de las contraseñas tradicionales. En lugar de recordar una clave, el usuario se autentica con un par de claves criptográficas almacenadas en su dispositivo o en el navegador.

Desde fuera, la experiencia suele ser tan simple como aceptar un inicio de sesión con huella, rostro o PIN del dispositivo. Por debajo, se produce una autenticación de clave pública muy similar a la de las llaves U2F, pero sin necesidad de un hardware específico: el móvil, el portátil o el propio navegador almacenan y gestionan las passkeys.

Las passkeys siguen siendo multifactoriales porque combinan algo que tienes (el dispositivo) con algo que sabes o eres (PIN o biometría). Además, son resistentes al phishing, ya que están vinculadas al dominio legítimo y no funcionarán en páginas falsas.

Su principal reto hoy está en la implantación: distintos sistemas operativos, navegadores y servicios están en fases distintas de adopción, lo que provoca escenarios heterogéneos. También hay que definir bien cómo se sincronizan entre dispositivos (por ejemplo, vía nube del proveedor) y cómo se recuperan cuando se pierde el móvil o el ordenador.

Aun con estos retos, ya hay grandes plataformas (como Google o algunos gestores de contraseñas) que permiten usar passkeys como método de autenticación principal. A día de hoy es una tecnología ideal para empezar a experimentar en entornos controlados y cuentas personales clave, mientras se mantiene MFA tradicional como respaldo.

Soluciones MFA líderes y en qué casos encajan mejor

Más allá de los métodos concretos, en el mercado existen numerosas soluciones de MFA que integran varios de estos factores y se adaptan a distintos ecosistemas. Algunas de las más destacadas son:

- Microsoft Entra MFA (Azure AD MFA): totalmente integrada con Microsoft 365, Teams, Azure y el entorno Windows. Ofrece métodos como notificaciones push, OTP, biometría y soporte para claves de seguridad, además de políticas adaptativas según el riesgo. Ideal si tu organización es principalmente Microsoft.

- Google Workspace MFA: opción lógica para quienes viven en Gmail, Drive, Docs y el resto del ecosistema de Google. Permite usar aplicaciones de autenticación, claves FIDO2 y otros factores, con gestión centralizada desde la consola de administración.

- Okta Adaptive MFA: muy potente para entornos híbridos y multicloud, con capacidades avanzadas de autenticación basada en comportamiento, integración con Microsoft, Google, AWS y sistemas on‑premise.

- Duo Security (Cisco): destaca por su simplicidad y una experiencia de usuario muy cuidada, con autenticación push intuitiva y compatibilidad con un abanico amplio de aplicaciones empresariales.

- AWS MFA: imprescindible para proteger consolas de administración y cuentas en Amazon Web Services, con soporte para apps autenticadoras y dispositivos de hardware.

- Silverfort: centrado en entornos con sistemas heredados (NTLM, Kerberos, aplicaciones antiguas) donde se quiere añadir MFA sin modificar el código de las aplicaciones.

- Ping Identity: orientado a grandes infraestructuras híbridas con muchas aplicaciones y necesidades complejas de integración.

- RSA SecurID: solución clásica en sectores muy regulados, con fuerte presencia de tokens de hardware y exigencias normativas estrictas sobre el uso de dispositivos físicos.

La elección dependerá de tu ecosistema tecnológico actual, el presupuesto y el nivel de control que necesites. Lo normal es priorizar la integración con las plataformas que ya usas (Microsoft, Google, AWS…) y, a partir de ahí, valorar funciones como la autenticación adaptativa, los informes de seguridad o la facilidad de gestión para tu equipo de TI.

Ventajas y desventajas globales de implementar MFA

Implantar autenticación multifactor aporta beneficios muy claros, pero también tiene impactos que conviene gestionar bien para evitar rechazo o problemas operativos.

Entre las principales ventajas encontramos una reducción drástica del riesgo de accesos no autorizados. Los ataques de phishing, relleno de credenciales o robo de contraseñas pasan a tener mucha menos efectividad, porque el atacante necesita superar esa segunda o tercera capa de verificación.

Otro punto fuerte es el cumplimiento normativo. Muchas regulaciones de protección de datos y estándares sectoriales exigen el uso de MFA, sobre todo para accesos de administradores, sistemas críticos o información especialmente sensible. Tener MFA bien desplegada ayuda a pasar auditorías y evita sanciones.

No hay que olvidar el impacto en la confianza: cuando los usuarios perciben que sus cuentas y datos están protegidos por múltiples barreras, se sienten más seguros al trabajar, compartir información o realizar transacciones. Esto puede traducirse en mayor adopción de servicios digitales y mejor reputación de la organización.

En el lado de los inconvenientes, el primero suele ser la fricción añadida en el inicio de sesión. Si se exagera con las peticiones de verificación, la MFA puede volverse molesta y reducir la productividad. También implica costes de implantación: licencias de software, posibles dispositivos físicos, formación y soporte.

Además, no todos los sistemas antiguos son compatibles con los métodos modernos de MFA, por lo que pueden requerirse pasarelas, proxies o soluciones específicas para cubrir aplicaciones legacy. Y, por último, hay una componente humana: siempre habrá cierta resistencia al cambio, por lo que es clave acompañar el despliegue con una buena comunicación y formación.

Qué tener en cuenta al elegir un método de autenticación multifactor

Elegir bien los métodos de MFA no es cuestión de moda, sino de alinear seguridad, experiencia de usuario y costes con la realidad de tu organización. Algunos criterios clave son:

- Necesidades de seguridad: para datos muy sensibles o accesos privilegiados, merece la pena apostar por factores muy robustos (llaves FIDO2, tokens hardware, biometría bien implementada) y reservar SMS/correo solo como respaldo.

- Comodidad y adopción: si el método es demasiado engorroso, los usuarios buscarán atajos o se quejarán constantemente. Biometría y notificaciones push suelen tener buena aceptación porque son rápidas y apenas interrumpen.

- Coste inicial y de mantenimiento: las soluciones basadas en apps y notificaciones tienen un coste marginal bajo, mientras que los dispositivos físicos escalan peor en precio y logística a medida que crece la plantilla.

- Compatibilidad técnica: conviene revisar si las aplicaciones críticas admiten los métodos que quieres usar o si necesitas soluciones intermedias para añadir MFA sin reescribir sistemas antiguos.

- Accesibilidad y diversidad de usuarios: es recomendable ofrecer múltiples opciones de segundo factor para no dejar fuera a personas sin smartphone, con limitaciones físicas o que no quieran usar su dispositivo personal para temas laborales.

En muchos casos, la mejor estrategia es combinar varios métodos: un factor resistente al phishing para las cuentas críticas, opciones cómodas como biometría o push para el día a día, y canales más débiles como SMS o correo únicamente como salvavidas para recuperación.

Adoptar autenticación multifactor ya no es un extra opcional, sino una medida básica para sobrevivir en un entorno donde el robo de contraseñas y el phishing son el pan de cada día; escoger bien entre SMS, aplicaciones de autenticación, biometría, tokens físicos, llaves FIDO2, passkeys o notificaciones push —y combinarlos con soluciones integradas como Microsoft Entra, Google Workspace, Okta, Duo, AWS MFA o Silverfort— permite construir un esquema de acceso mucho más robusto, manteniendo la experiencia del usuario bajo control y equilibrando seguridad, coste y facilidad de uso en función de los riesgos reales de cada organización.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.