- Un incidente de ciberseguridad exige un plan previo, inventario de activos y gobierno claro para coordinar la respuesta.

- La detección temprana, la contención rápida y la recuperación ordenada reducen al mínimo el impacto técnico y de negocio.

- Comunicación transparente, cumplimiento normativo y seguro de ciberriesgos son piezas críticas en incidentes serios.

- El análisis post-incidente y la auditoría continua convierten cada ataque en una oportunidad para reforzar la ciberresiliencia.

Hoy en día, ninguna empresa está a salvo de un incidente de ciberseguridad: ransomware, fugas de datos, phishing dirigido, accesos no autorizados… La cuestión ya no es si vas a sufrir un ataque, sino cuándo y cómo de preparado vas a estar cuando ocurra. Tener un checklist claro de acciones tras un incidente marca la diferencia entre un susto controlado y una auténtica crisis operativa, económica y reputacional.

Este artículo reúne y reordena las mejores prácticas de las guías de NIST, INCIBE, CIS y proveedores especializados en respuesta a incidentes. Lo verás todo paso a paso: cómo identificar que realmente tienes un incidente, qué hacer minuto a minuto para contenerlo, cómo recuperar sistemas con garantías y qué puntos revisar después para salir reforzado. La idea es que puedas usarlo como hoja de ruta práctica, tanto si eres responsable técnico como si diriges el negocio.

Qué es un incidente de ciberseguridad y cuándo activar el checklist

Un incidente de ciberseguridad es cualquier evento que compromete la confidencialidad, integridad o disponibilidad de la información o de los sistemas de la organización. Puede deberse a ataques maliciosos, fallos internos, errores humanos o problemas en proveedores externos, pero el resultado es el mismo: tus operaciones se ven en riesgo.

En la práctica, deberías activar tu plan de gestión de incidentes cuando se cumpla al menos uno de estos parámetros: se ha accedido a información sensible sin autorización, se han modificado datos o sistemas sin control, hay servicios críticos caídos, se detecta pérdida o robo de datos o se observan comportamientos anómalos que no encajan con la operativa normal.

Algunos ejemplos habituales de incidentes son el robo de credenciales o identidad digital, campañas de phishing que consiguen engañar a personal clave, infecciones por malware (especialmente ransomware y spyware), ataques de denegación de servicio distribuida (DDoS), explotación de vulnerabilidades sin parchear, intrusiones en la red corporativa, fuga de información por empleados descontentos o pérdida de dispositivos portátiles con datos sensibles.

En entornos industriales (ICS/OT), los incidentes pueden ir más allá de la TI clásica y afectar a sistemas de control, PLC, SCADA o RTU, con impacto directo en la producción, la seguridad física y el entorno. Por eso, en estos casos, la detección temprana y la ciberresiliencia no son un lujo, sino una obligación.

El contexto tampoco ayuda: informes como los del FBI e INCIBE reflejan pérdidas multimillonarias y decenas de miles de incidentes cada año, también en pymes, micropymes y autónomos. Con este panorama, tu checklist de actuación ya no es un documento bonito en un cajón, sino una herramienta operativa que debe estar viva, revisada y probada.

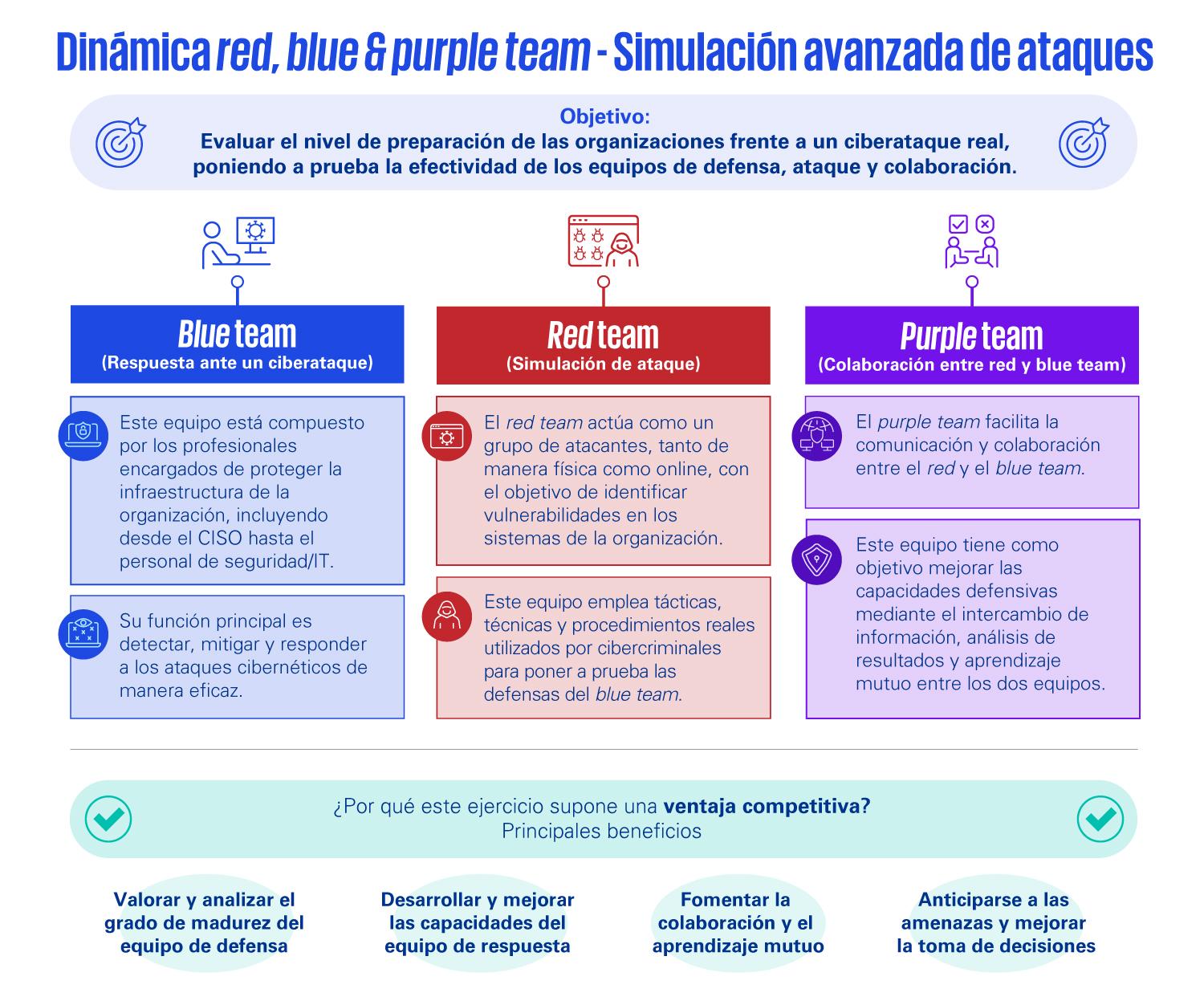

Marco general del checklist: de identificar a recuperar

Las mejores guías internacionales coinciden en que una respuesta eficaz a incidentes se estructura en varias funciones o fases. La referencia clásica del NIST las agrupa en cinco grandes bloques: Identificar, Proteger, Detectar, Responder y Recuperar. Otros marcos, como los de Check Point o CIS, los desglosan en seis: Preparación, Identificación/Evaluación, Contención, Respuesta, Recuperación y Revisión.

Para tener un checklist realmente útil tras un incidente, conviene combinar ambas visiones: lo que haces antes del ataque (preparación y protección), lo que haces durante (detección, evaluación, contención y respuesta) y lo que haces después (recuperación, revisión y mejora continua). Saltarse cualquiera de estas piezas suele salir caro.

Además del ciclo NIST, en sectores críticos se habla de ciberresiliencia: la capacidad de anticipar, resistir, recuperarse y evolucionar frente a ataques. Eso implica medir con indicadores específicos (IMC) cómo de bien eres capaz de anticiparte, mantener funciones críticas en marcha durante el golpe, restaurarlas rápido y, a partir de ahí, aprender y mejorar.

Por último, el checklist no vive aislado: se apoya en un plan de gestión de ciberincidentes y, cuando hablamos de continuidad del negocio, en planes de recuperación ante desastres (DRP) y continuidad de negocio (BCP). Si el incidente es serio, todo eso se activa en cadena.

Preparación previa: inventario, gobierno y cultura de seguridad

La mejor forma de salir bien parado de un incidente es haber hecho los deberes antes. El primer bloque del checklist gira en torno a saber qué tienes, quién manda y cómo se comporta tu organización ante la seguridad.

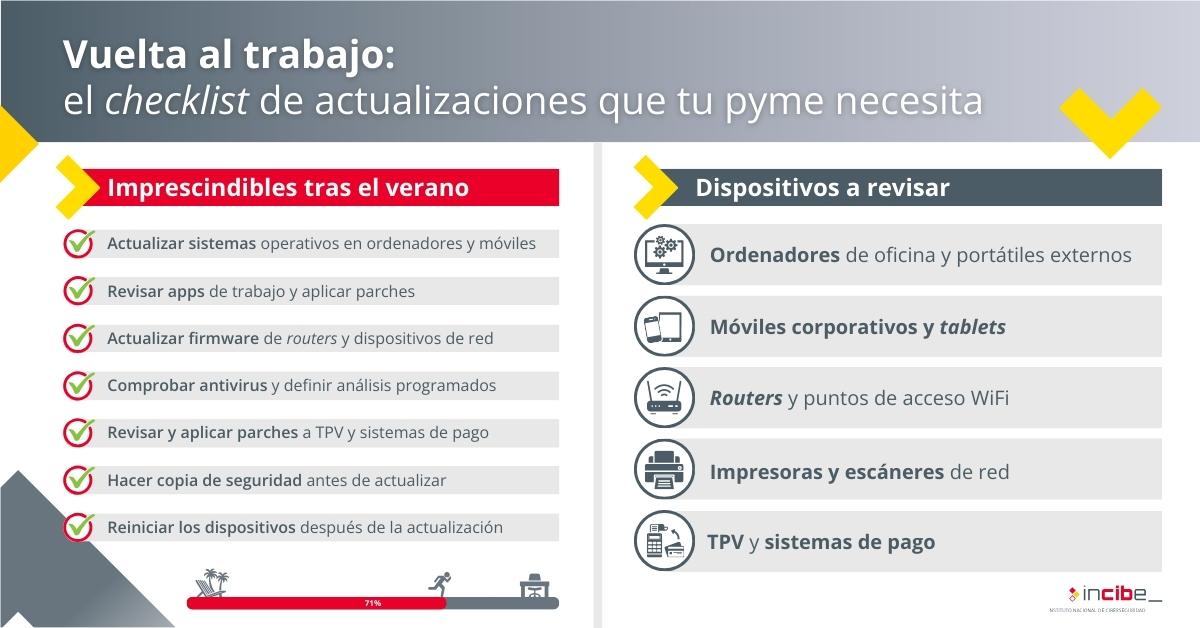

En concreto, necesitas un inventario completo y actualizado de activos: datos, hardware, software, sistemas críticos, servicios en la nube, dispositivos móviles, ICS si los hay… No basta con una lista genérica, hay que identificar propietarios, ubicación y nivel de criticidad, y revisar ese inventario de forma periódica.

Sobre ese inventario se realizan evaluaciones de vulnerabilidades y amenazas: escaneos regulares, revisiones de configuración, análisis de riesgos que valoren probabilidad e impacto. El resultado debe priorizar qué parches y mitigaciones se aplican antes, y dejar constancia formal para poder justificar decisiones ante dirección o auditoría.

Otro punto clave en la preparación es la relación con proveedores y terceros. El checklist debe obligarte a identificar proveedores críticos, revisar cláusulas de seguridad en contratos y SLA, evaluar su postura de seguridad y actualizar esa evaluación de forma periódica. Muchas brechas empiezan en un proveedor con controles flojos.

A nivel de gobierno, toda empresa, grande o pequeña, debería definir una estrategia de ciberseguridad alineada con el negocio, asignar responsables claros (aunque no haya CISO formal) y realizar evaluaciones de riesgo periódicas. Y desde el plano humano, necesitas políticas internas de seguridad documentadas, procesos claros de alta y baja de empleados, gestión de accesos y una cultura donde reportar algo sospechoso no sea un marrón, sino una responsabilidad compartida.

Capas de protección: accesos, red, endpoints y copias de seguridad

La segunda gran pieza es todo lo que haces para dificultar al máximo que el incidente ocurra o escale. Aquí entran los controles de acceso, la protección perimetral y de red, la seguridad en endpoints y servidores y, por supuesto, las copias de seguridad.

En identidad y accesos, tu checklist debe incluir autenticación multifactor con FIDO2 en correo, VPN y aplicaciones críticas, políticas de contraseñas robustas y renovaciones periódicas, revisión de permisos al menos trimestral y desactivación inmediata de cuentas cuando alguien sale de la empresa. Todo ello bajo el principio de mínimo privilegio.

A nivel de red, lo mínimo razonable hoy es contar con un firewall de nueva generación bien configurado (con IPS, filtrado web, antivirus de red), segmentación en VLAN para separar entornos y servicios críticos, VPN seguras para accesos remotos y un proceso formal de revisión de reglas. Sin segmentación, un incidente en un puesto cualquiera puede propagarse por toda la red en minutos.

En endpoints y servidores, el checklist debe verificar que hay antivirus/antimalware y soluciones EDR o XDR centralizadas, antispam en correo, parcheado regular de sistemas y aplicaciones, gestión de dispositivos móviles (BYOD seguro en la empresa), control de privilegios locales y, si aplica, control del uso de USB y otros dispositivos extraíbles.

El último salvavidas son las copias de seguridad. Deben ser automáticas, frecuentes, externas al servidor principal, idealmente replicadas en nube o en un entorno aislado, cifrado y gestión de claves y con accesos restringidos. Y algo que muchos olvidan: hay que probar la restauración como mínimo una vez al mes. Un backup que no puede restaurarse, en un incidente, es papel mojado.

Detección temprana: cómo saber que tienes un incidente

Una vez que la casa está más o menos bien protegida, el siguiente bloque del checklist se centra en detectar rápido que algo va mal. Cuanto antes lo veas, menos daño hará.

Lo ideal es contar con una combinación de IDS/IPS, SIEM y herramientas de monitorización de red y sistemas que recojan logs, correlacionen eventos y generen alertas ante comportamientos anómalos: picos de tráfico, intentos de login sospechosos, ejecuciones de binarios raros, conexiones a dominios maliciosos, etc.

El checklist debe preguntarte si tienes políticas de retención y análisis de logs, si éstos se centralizan y se revisan con cierta frecuencia, si las alertas están sintonizadas para evitar falsos positivos masivos y si hay alguien responsable de vigilar ese panel, ya sea internamente o a través de un servicio de monitorización 24/7.

En organizaciones con más madurez, se puede complementar con herramientas de detección proactiva como listas de dominios e IP maliciosas, honeypots, sandboxes para analizar ficheros sospechosos, WAF para aplicaciones web, análisis de NetFlow para detectar escaneos o DDoS, e incluso monitorización de tráfico hacia direcciones IP no usadas (darknet) en grandes redes.

Por supuesto, la tecnología no lo es todo: el checklist debe incluir también la concienciación del personal para que reporte correos raros, mensajes de extorsión, comportamientos extraños en sus equipos o cualquier síntoma inusual. Muchos incidentes se detectan primero por una persona que levanta la mano.

Activar el equipo de respuesta a incidentes

Cuando algo huele a incidente serio, el checklist debe dejar muy claro quién hace qué y en qué orden. Aquí entra en juego el Equipo de Respuesta a Incidentes (IRT/CSIRT), que no tiene por qué ser un súper departamento, pero sí un grupo de personas identificadas por rol.

Como mínimo, deberías tener designados un líder de respuesta, técnicos de sistemas/redes/desarrollo según el caso, alguien de comunicación interna y externa, y representación legal y de negocio para decisiones críticas. En empresas pequeñas, algunos roles se solaparán, pero deben estar pensados de antemano.

Tu checklist de activación debe incluir preguntas muy concretas: quién reporta el problema y por qué canal, quién valida que se trata de un incidente, a quién se avisa inmediatamente (dirección, proveedor de seguridad, aseguradora de ciberriesgos), qué canales de comunicación se usarán durante la crisis (evitando, si puede ser, los sistemas potencialmente comprometidos).

También debe cubrir la relación con proveedores externos y autoridades: en qué casos se contacta con un CSIRT externo o con fuerzas y cuerpos de seguridad, cuándo entra en juego el seguro de ciberriesgos, qué datos hay que documentar desde el primer momento para facilitar un posible análisis forense o soporte especializado.

Por último, en esta fase inicial conviene ir haciendo una foto rápida del incidente: qué sistemas parecen afectados, qué datos pueden estar comprometidos, desde cuándo, en qué localización o sede, si hay indicios de movimiento lateral o de exfiltración de información, y qué nivel de certeza tenemos sobre todo ello.

Checklist de contención y mitigación del ataque

La prioridad inmediata, una vez confirmado el incidente, es frenar la sangría sin romper más cosas de la cuenta. Aquí tu checklist debe diferenciar entre acciones de contención a corto plazo y medidas de mitigación más estructurales.

Entre las primeras, suele estar el aislamiento de equipos y segmentos de red afectados (desconectar de la red, segmentar VLAN, bloquear IPs o dominios concretos), el cambio urgente de credenciales comprometidas, la revocación de tokens o certificados sospechosos (ver ) y la restricción temporal de accesos remotos o privilegios de ciertas cuentas.

El checklist debe pedirte que verifiques si se están evitando fugas de datos adicionales: bloqueo temporal de USB, cierre de carpetas compartidas críticas, revisión de reglas de DLP si las hay, supervisión de tráfico saliente inusual, etc. Todo lo que sea limitar la superficie de salida sin hacer imposible el funcionamiento mínimo.

En paralelo, se inicia el análisis técnico del incidente: identificación de malware (usando sandbox si es necesario), revisión de logs para trazar la cronología, identificación del vector de entrada (phishing, vulnerabilidad, credencial robada…), búsqueda de indicadores de compromiso (IoC) en otros sistemas, etc. Aquí es vital guardar evidencias para posible análisis forense o para cumplir requisitos legales.

A nivel de mitigación más estratégica, el checklist debe cubrir la aplicación de parches o cambios de configuración que cierren el agujero usado por el atacante, el refuerzo temporal de reglas en firewalls y sistemas de detección, y la revisión de políticas que hayan podido facilitar el ataque (permisos excesivos, falta de MFA, etc.).

Respuesta técnica y recuperación de sistemas y datos

Cuando la situación está razonablemente controlada, toca erradicar la amenaza y devolver la operación a la normalidad. Esta fase requiere paciencia y rigor: si corres demasiado, te dejas puertas traseras; si vas lento, prolongas el impacto en el negocio.

En erradicación, el checklist debe guiarte a eliminar malware, cuentas maliciosas, configuraciones comprometidas y accesos residuales. Puede implicar reinstalar sistemas, cambiar contraseñas masivamente, revocar claves y certificados, limpiar registros, revisar la gestión de claves Secure Boot, actualizar firmwares o incluso sustituir equipos si hay indicios de manipulación profunda.

La recuperación se apoya en los planes de DRP/BCP: restaurar sistemas desde copias de seguridad fiables, priorizando los servicios más críticos para el negocio, y verificando en cada caso la integridad y funcionalidad antes de abrirlos al resto de usuarios. En incidentes como ransomware, es clave asegurarse de que no se está restaurando una copia ya infectada.

Durante esta fase, el checklist debe recordar la necesidad de comunicar internamente el estado de la recuperación (para evitar rumores y decisiones improvisadas), coordinarse con proveedores de infraestructura (cloud, comunicaciones, etc.) y llevar un registro detallado de todas las acciones realizadas y tiempos de servicio recuperado.

También es el momento de activar, si procede, las coberturas del seguro de ciberriesgos: gastos de restauración de datos y sistemas, servicios de respuesta a incidentes, asistencia legal, notificación a afectados, gestión de reputación, pérdidas de beneficio o incluso costes de extorsión en determinadas pólizas. Cada póliza es un mundo, así que conviene haberla revisado bien antes del incidente.

Comunicación, notificaciones y aspectos legales

En paralelo a la parte técnica, el checklist debe cubrir la gestión de la comunicación y de las obligaciones legales, especialmente cuando hay datos personales o servicios esenciales implicados.

En el plano regulatorio, habrá que valorar, junto con el equipo legal, si existe obligación de notificar la brecha a autoridades de protección de datos (RGPD y normativa local), a supervisores sectoriales (por ejemplo, en sectores críticos bajo NIS2) y, por supuesto, a los propios afectados (clientes, empleados, partners), en plazos concretos y con requisitos de contenido bien definidos.

El checklist debe contemplar la preparación de comunicaciones claras, honestas y transparentes, que expliquen qué ha pasado, qué datos pueden haberse visto afectados, qué medidas se están tomando y qué recomendaciones se trasladan a los afectados. Ocultar o maquillar un incidente suele empeorar el problema a medio plazo.

También conviene preparar posibles notas públicas o FAQs para web corporativa, redes sociales y medios, en función de la magnitud del incidente. Y, de puertas adentro, mantener informados a empleados y equipos para que sepan cómo actuar y qué pueden o no decir a terceros.

Por último, a nivel legal, el checklist debe recordar la importancia de preservar evidencias y documentación ante posibles reclamaciones, sanciones o incluso procedimientos penales: registros de actividades, informes técnicos, comunicaciones internas relevantes y cualquier material aportado por proveedores o aseguradoras.

Lecciones aprendidas, auditoría continua y ciberresiliencia

Cerrada la fase más caliente, el checklist no termina. Hay una parte fundamental que muchas organizaciones pasan por alto: analizar a fondo lo ocurrido y convertirlo en mejoras concretas, tanto técnicas como organizativas.

Lo primero es realizar una revisión post-incidente o post mortem, con participación de las áreas implicadas. Se reconstruye la cronología, se identifican causas raíz (no sólo técnicas, también de proceso y de cultura), se evalúa el impacto real (económico, operativo, reputacional) y se revisa qué funcionó bien y qué no en el plan de respuesta.

Ese análisis debe traducirse en un plan de acción priorizado: refuerzo de controles de acceso, cambios en configuraciones de red, endurecimiento de políticas, más formación en phishing, incorporación de nuevas herramientas (por ejemplo, SIEM o EDR si no se tenían), mejora de copias de seguridad, revisión de contratos con proveedores, actualización del propio plan de respuesta a incidentes, etc.

Paralelamente, el checklist debe fomentar una auditoría y revisión continua (ver consejos clave para hacer un informe de auditoría de seguridad): evaluaciones periódicas de riesgos, auditorías de sistemas y políticas, simulacros de incidentes, ejercicios de detección de amenazas, revisiones de permisos y cuentas privilegiadas, y elaboración de informes para dirección con riesgos y propuestas de mejora.

Todo ello suma en la construcción de una auténtica ciberresiliencia organizativa: la capacidad de anticiparse (mejorar higiene y controles), resistir (mantener servicios críticos en marcha durante el ataque), recuperarse rápido (planes de continuidad robustos) y evolucionar (aprender de cada golpe). No se trata de no caer nunca, sino de levantarse mejor cada vez.

Tener un checklist sólido de acciones tras un incidente de ciberseguridad, bien enlazado con tu estrategia, tus procesos y tus proveedores, te permite pasar de reaccionar a la desesperada a responder con cabeza: identificas antes el problema, lo contienes con menos daño colateral, recuperas la actividad con más seguridad y sales del incidente con una postura de seguridad más fuerte que antes, reduciendo de verdad el riesgo de que el próximo ataque termine siendo un desastre.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.