- Localiza y valida certificados desde los almacenes nativos de Windows y macOS.

- Importa PFX/P12 en Chrome (Windows) y ajusta selección en Internet Explorer/Edge.

- Configura Adobe Reader para confiar en Windows o su propio almacén de confianza.

- Despliega CAs en ChromeOS desde la consola de Google con buenas prácticas.

Los certificados digitales se han vuelto imprescindibles para identificarte en sedes electrónicas, firmar documentos, autenticarte en intranets corporativas o validar conexiones seguras. Aun así, mucha gente no tiene claro dónde están, cómo verlos o qué hacer cuando el navegador no los ofrece para elegir. En esta guía práctica reunimos en un único sitio todo lo que necesitas para gestionarlos en los distintos navegadores y sistemas.

Vamos a recorrer, paso a paso, cómo localizar, importar y verificar certificados en Windows y macOS, qué ajustes tocar en Chrome, Internet Explorer/Edge y Adobe Acrobat Reader, y cómo desplegar autoridades de certificación en dispositivos ChromeOS gestionados. También incluimos requisitos típicos que aún exigen algunas sedes públicas y una nota sobre compatibilidad en móviles para que no te pille por sorpresa.

Qué es un certificado digital y para qué sirve

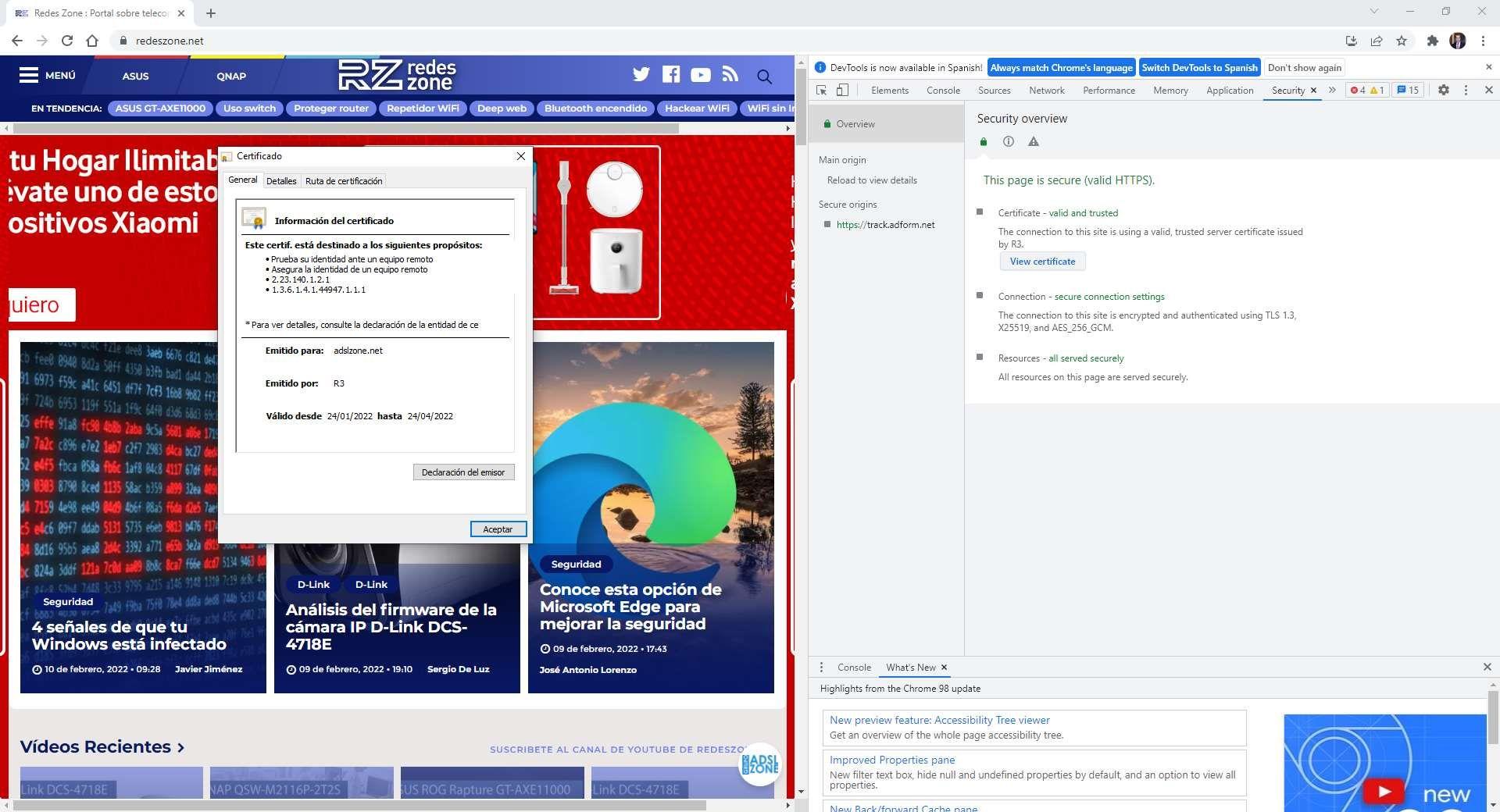

Un certificado digital es un archivo que vincula tu identidad con una clave criptográfica para asegurar comunicaciones y firmas. Gracias a ello, permite realizar trámites con la administración, autenticarte en servicios, validar sitios web o firmar documentos con plena validez legal. No es lo mismo que la firma digital: el certificado acredita la identidad, la firma la utiliza para sellar documentos de forma verificable.

Existen certificados de persona física, de representación, de servidor, de CA intermedia o raíz, y cada uno cumple un papel en la cadena de confianza. Entender qué tipo tienes instalado y dónde reside (equipo, navegador o un token/DNIe) es clave para que el navegador lo proponga cuando corresponde.

En navegadores como Chrome o Firefox, la validación de sitios HTTPS y la selección de certificados cliente se apoyan en almacenes de autoridades de certificación (CA). Cuando instales una nueva CA raíz o intermedia, o importes tu certificado personal, asegúrate de colocarlo en el almacén correcto para evitar errores de confianza.

Además de los certificados de usuario, muchas aplicaciones y páginas requieren que tu equipo confíe en una CA concreta (por ejemplo, de una entidad pública o empresa). Esa confianza se consigue instalando la CA en el almacén adecuado y activando, si procede, la integración con el sistema operativo o con el almacén propio del programa.

Dónde están y cómo ver los certificados en cada sistema

Antes de importar nada conviene saber dónde consultar lo instalado. Tanto en Windows como en macOS existen herramientas nativas para explorar certificados de usuario, de equipo y de autoridades de certificación.

Windows

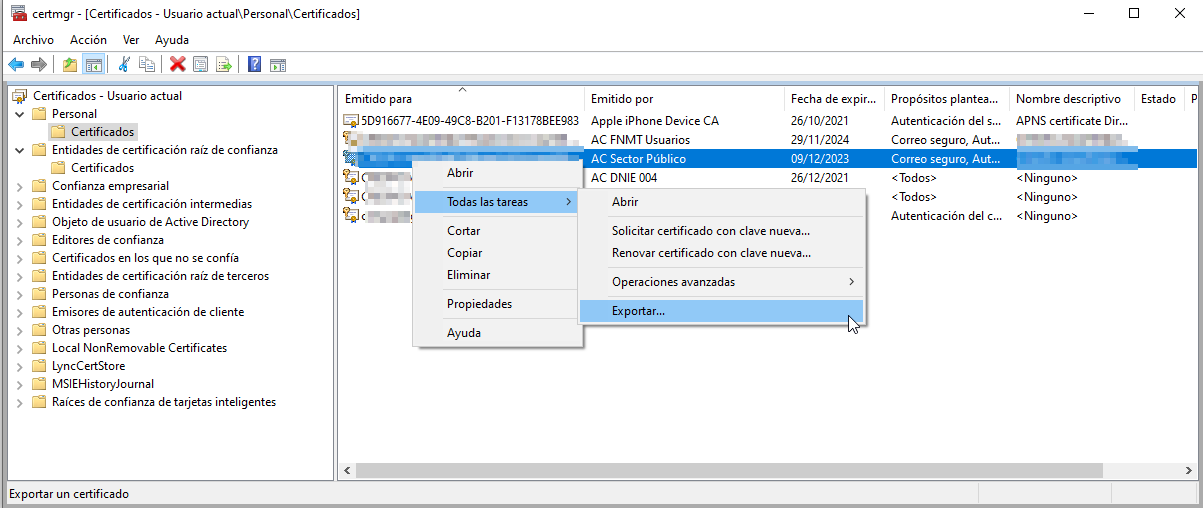

En Windows, abre el Administrador de certificados con Windows + R y escribiendo «certmgr.msc». Se abrirá la consola donde podrás revisar certificados personales, de otras personas, y autoridades raíz o intermedias.

- En el panel izquierdo entra en Personal → Certificados para ver los de usuario que sirven para autenticación o firma.

- Explora Entidades de certificación raíz de confianza y, si procede, las intermedias para verificar la cadena de confianza instalada.

- Haz doble clic en un certificado para ver su emisor, caducidad y usos permitidos.

Si lo que necesitas es importar una copia de tu certificado personal en Chrome sobre Windows, recuerda que Chrome usa el almacén de Windows, así que la importación se hace a través del propio sistema. Más abajo verás el asistente de importación paso a paso.

macOS

En macOS, los certificados se gestionan con Acceso a Llaveros. Ábrelo desde Spotlight (Cmd + Espacio) y escribe su nombre para lanzarlo. Esta utilidad centraliza las credenciales del sistema y del usuario.

- En la barra lateral elige Inicio de sesión o Sistema según el tipo de certificado que quieras revisar.

- Usa el filtro superior «Certificados» para mostrar únicamente este tipo de elementos.

- Haz doble clic para ver detalles como entidad emisora y fecha de expiración. Así confirmas que es el certificado correcto.

Si necesitas nuevos certificados para trámites o firmas, asegúrate de instalarlos en el llavero correcto (usuario o sistema) dependiendo de quién deba utilizarlos y de los permisos que se requieran.

Importar y gestionar certificados en Google Chrome (Windows)

Para importar tu certificado en Chrome sobre Windows necesitas una copia válida del mismo. Debe ser un archivo .pfx o .p12 (icono de sobre abierto con un certificado y una llave), que contiene el certificado y su clave privada. Un .cer sin clave privada no sirve para firmar ni autenticarse como usuario.

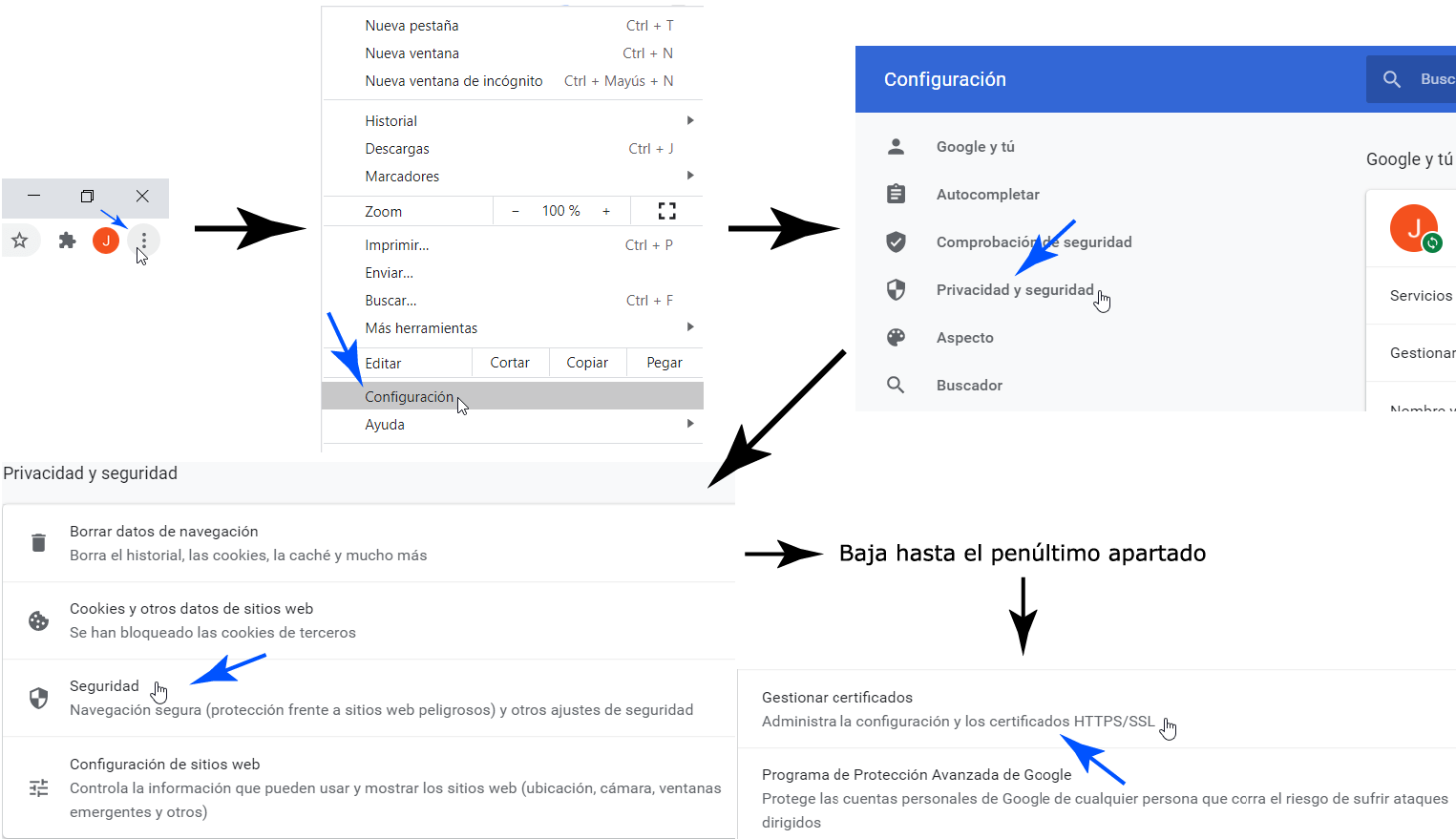

Abre Chrome y ve a Configuración → Privacidad y seguridad → Seguridad → Gestionar certificados. En la parte superior izquierda entra en «Tus certificados» y, si aparece, selecciona Gestionar certificados importados desde Windows para trabajar con el almacén del sistema.

En la pestaña Personal pulsa «Importar» para lanzar el «Asistente de importación». Este asistente te irá guiando con los pasos necesarios para dejarlo todo listo.

- Haz clic en Siguiente y luego en «Examinar» para localizar tu archivo .pfx o .p12. En la desplegable del cuadro de diálogo, selecciona «Intercambio de información personal» para que aparezcan los .pfx/.p12.

- Si tu copia tiene contraseña, introdúcela. Marca también la casilla «Marcar esta clave como exportable» para poder realizar una copia de seguridad en el futuro.

- Elige «Seleccionar automáticamente el almacén de certificados» y continúa con «Siguiente» hasta «Finalizar».

Si todo va bien, verás el mensaje de éxito y el certificado aparecerá listo en la pestaña Personal. A partir de ese momento, cuando un sitio web solicite identificación, Chrome mostrará la ventana para elegir el certificado correspondiente.

Si tu archivo era un .cer sin clave privada, se instalará bajo «Otras personas» y no valdrá para firmar ni para trámites en sedes como la AEAT. En ese caso, no podrás renovar ni exportar correctamente: tendrás que solicitar un nuevo certificado al proveedor.

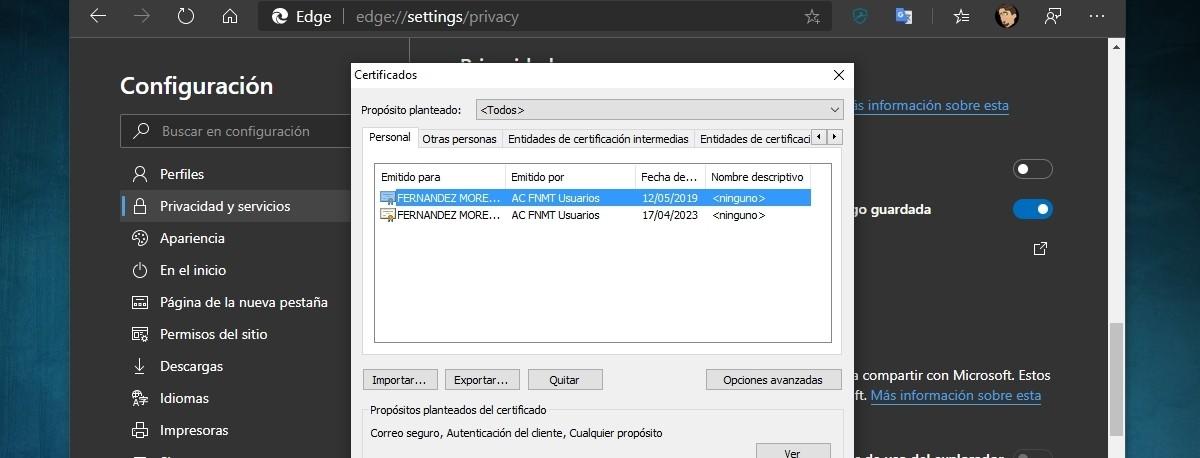

Configurar Internet Explorer/Edge para la selección de certificado

Algunas sedes y servicios siguen confiando en la integración clásica de Windows con Internet Explorer/Edge. Si al entrar a una web con autenticación no te pregunta por el certificado y quieres que aparezca el selector, ajusta este comportamiento en las opciones de seguridad.

Ve a Herramientas → Opciones de Internet → Seguridad → Internet y pulsa «Nivel personalizado». En la categoría correspondiente, selecciona la opción Desactivar en «No pedir la selección del certificado del cliente cuando exista uno o ningún certificado». Con ello, el navegador solicitará confirmación incluso si hay un único certificado válido.

Este ajuste es muy útil cuando tienes varios certificados o cuando necesitas controlar con qué identidad te presentas ante una sede electrónica o un portal corporativo. Si tienes entornos de 64 bits con dependencias antiguas, recuerda que muchas sedes pedían usar Internet Explorer de 32 bits junto con Java de 32 bits.

Configurar y confiar certificados en Adobe Acrobat Reader

Para validar firmas en PDFs, Adobe Acrobat Reader puede apoyarse en el almacén de Windows o usar su propio almacén de certificados de confianza. Dependiendo del caso, te interesará una u otra opción para que reconozca como válidas las cadenas de confianza.

Usar el almacén de certificados de Windows con Adobe

Primero, instala la CA raíz que haya emitido el certificado con el que se firmaron los documentos. Descarga el certificado de la autoridad correspondiente y ábrelo con doble clic para arrancar el asistente de Windows.

- En la pestaña «Detalles» comprueba los atributos (emisor, huella, uso) para confirmar que es el certificado correcto.

- Pulsa «Instalar certificado» y luego «Siguiente».

- Elige «Examinar» y selecciona el almacén «Entidades emisoras de confianza» (Trusted Root Certification Authorities).

- Avanza con «Siguiente» hasta la pantalla final y pulsa «Finalizar».

- Al ser una CA raíz, Windows te pedirá confirmación. Acepta con «Sí».

Después, abre Adobe Reader y ve a Edición → Preferencias. En «Seguridad» pulsa «Preferencias avanzadas» y entra en la pestaña «Integración de Windows». Marca la opción «Validando firmas» para que Adobe confíe en el almacén del sistema al validar PDFs firmados.

Usar el almacén propio de Acrobat Reader

Acrobat Reader dispone de un almacén de confianza propio y, por defecto, se apoya en él. Si prefieres gestionarlo internamente, importa la CA emisora directamente en el programa para que reconozca como válidas las firmas emitidas por esa cadena.

- Descarga el certificado raíz de la autoridad emisora correspondiente.

- Abre Adobe Acrobat Reader. En versiones anteriores, entra en Avanzadas → Administrar identidades de confianza; en versiones modernas, ve a Documentos → Administrar identidades de confianza.

- Pulsa «Agregar contacto» y luego «Examinar» para seleccionar el certificado descargado.

- En la ventana, selecciona el contacto recién importado. Se mostrarán los certificados contenidos en el archivo.

- Elige el certificado de la Autoridad de Certificación y pulsa «Confiar». Marca la casilla «Firmas y como una raíz de confianza» y acepta.

- Finaliza con «Importar» y «Aceptar». A partir de ahora, Acrobat validará firmas que dependan de esa CA.

Optar por el almacén de Windows o por el de Acrobat depende del entorno: en organizaciones que ya confían en una CA a nivel de sistema, la integración con Windows simplifica el mantenimiento; si necesitas controlar cada confianza desde Adobe, el almacén propio te da autonomía.

Despliegue de certificados en ChromeOS con la consola de Google

En entornos gestionados, puedes distribuir una CA corporativa para que los dispositivos ChromeOS confíen en tu red y aplicaciones. Este despliegue se realiza desde la consola de administración de Google, subiendo la autoridad como certificado de confianza.

Recomendaciones previas: realiza esta operación en la fase inicial del despliegue para garantizar que los usuarios acceden a los sitios sin interrupciones. Ten en cuenta que los formatos LDAP:// no son compatibles y que puedes añadir un máximo de 50 certificados por unidad organizativa.

Para configurar la CA, ve a Certificados en la consola. Si quieres aplicarlo a todos los usuarios y navegadores registrados, mantén el nivel organizativo superior; si no, elige una unidad organizativa secundaria. Luego, pulsa «Crear certificado».

- Asigna un nombre al certificado.

- Haz clic en Subir y selecciona un archivo PEM, CRT o CER. Solo se admite un certificado por archivo; se rechazará si contiene más de uno o si no contiene ninguno. No se admiten certificados DER codificados.

- En «Autoridad de certificación», elige en qué plataformas se utilizará como CA.

- Guarda con «Añadir».

Para implementar el certificado en los dispositivos, utiliza una Wi‑Fi de invitados abierta. Los equipos ChromeOS se autenticarán en Google y recibirán el certificado TLS/SSL. El certificado se aplicará a todos los dispositivos ChromeOS registrados en el dominio principal.

Truco de administrador: fuerza el cambio a la red de producción limitando la red de invitados (tiempo de sesión o acceso a Internet) o redirigiendo a una página que indique el cambio de red Wi‑Fi una vez que el certificado se haya descargado.

Para verificar que la CA se ha aplicado en un dispositivo ChromeOS gestionado, sigue estos pasos desde el propio equipo:

- Abre chrome://settings.

- En la izquierda, entra en Privacidad y seguridad.

- Haz clic en Seguridad.

- Desplázate a Configuración avanzada.

- Selecciona Gestionar certificados.

- Comprueba que aparece la autoridad de certificación que acabas de añadir.

Requisitos típicos en sedes electrónicas y buenas prácticas

Algunas sedes continúan exigiendo configuraciones muy específicas para identificación y firma. Aunque muchas están en vías de modernización, es conveniente conocer estos requisitos cuando trabajas con plataformas heredadas.

Sistemas operativos que históricamente han sido aceptados incluyen Windows XP, Vista, 7, 8 y 8.1, así como Ubuntu 8–10 (32 bits). En esos entornos, la compatibilidad con navegadores, Java y módulos criptográficos marcaba la diferencia.

En cuanto a navegadores, eran válidas versiones de Internet Explorer 7–11, Firefox (3.6 a 42) y Chrome (11 a 44). Si trabajas con un equipo de 64 bits y una sede antigua, puede que te pidan iniciar Internet Explorer de 32 bits y usar Java de 32 bits.

Muchas sedes de la Administración General del Estado validan a través de la plataforma @firma. Para la primera conexión, se ha requerido instalar el certificado de Red.es. Si vas a usar DNIe, necesitarás el módulo criptográfico específico y tener Java en versiones compatibles (por ejemplo, 1.6.0.30 a 1.8.0.45). No olvides habilitar JavaScript en el navegador.

Además, puede ser necesario incluir ciertas URLs en «sitios de confianza» del navegador, como http://sede.red.gob.es y https://sede.red.gob.es. Y, si la sede lo requiere, habilita la firma de ficheros en el navegador para poder presentar solicitudes con firma electrónica.

Navegadores compatibles y notas sobre móviles

Para navegar y autenticarte con certificado en sitios HTTPS, suelen ser compatibles Microsoft Edge, Internet Explorer, Mozilla Firefox, Google Chrome, Opera y Safari. Ten presente que algunas funciones no están presentes o están limitadas en versiones móviles de estos navegadores.

Si necesitas usar tu certificado en un teléfono, revisa la documentación específica del sistema y navegador. En muchos casos, la mejor experiencia para firma y autenticación sigue dándose en escritorio, sobre todo cuando intervienen módulos criptográficos, DNIe o dependencias como Java en sedes heredadas.

Ver, exportar y buenas prácticas de custodia

Revisar regularmente tus certificados te ayuda a evitar sorpresas por caducidad o por falta de confianza en cadenas nuevas. En Windows, usa certmgr.msc; en macOS, Acceso a Llaveros. Comprueba emisor, usos, fechas y huellas para verificar que corresponde a tu identidad y al propósito previsto.

Cuando exportes o importes, procura mantener una copia protegida con contraseña y marca la clave como exportable si prevés migraciones futuras entre equipos. Evita enviar PFX/P12 por correo sin cifrado y controla quién tiene acceso a la clave privada, ya que es el elemento más sensible de todo el proceso.

Si detectas que la copia que tienes es un simple .cer y que el navegador no te permite firmar ni autenticarte, no pierdas tiempo: solicita un certificado nuevo al prestador, siguiendo su procedimiento de verificación de identidad, y guarda desde el principio una copia de seguridad completa en un medio seguro.

Instalar y confiar en una autoridad de certificación (CA) raíz

En ocasiones, para que tu navegador o Adobe confíe en firmas o conexiones internas, tendrás que instalar la CA raíz emisora. El procedimiento típico en Windows consiste en abrir el archivo de la CA, verificar en «Detalles» sus atributos, y usar «Instalar certificado» para ubicarlo en el almacén «Entidades emisoras de confianza». Finaliza el asistente y confirma el aviso de seguridad.

Una vez instalada la CA, puedes decidir si Adobe Reader confía en el almacén de Windows (activando «Validando firmas» en la integración de Windows) o si prefieres importarla de manera directa en el almacén propio de Acrobat («Administrar identidades de confianza → Agregar contacto → Confiar»). De esta forma, evitarás advertencias de firma no válida en tus documentos.

Si trabajas en una organización que usa ChromeOS, distribuye la CA desde la consola de Google subiendo un archivo PEM/CRT/CER con un solo certificado (no DER). Recuerda los límites de 50 certificados por UO y que los LDAP:// no están soportados. Implementa con Wi‑Fi de invitados y valida en «Gestionar certificados» del dispositivo.

Con todo lo anterior, tendrás bien cubiertas las casuísticas más frecuentes: visualización de certificados instalados, importación en Chrome (Windows), ajuste de selección en Internet Explorer/Edge, integración con Adobe y despliegue de CAs para dispositivos gestionados. La clave está en ubicar cada elemento en su almacén correcto, revisar la cadena de confianza y mantener copias de seguridad protegidas para no quedarte tirado justo cuando más lo necesitas.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.