- Cifrar en local antes de subir a la nube otorga el máximo control sobre las claves y reduce el impacto de fallos o ataques en los servicios de almacenamiento.

- El cifrado del proveedor (en tránsito y en reposo) protege bien la infraestructura, pero no siempre es de conocimiento cero y suele dejar copias en claro en los dispositivos de los usuarios.

- Los servicios con E2EE y conocimiento cero aportan más privacidad, aunque su implementación es compleja y ya se han detectado vulnerabilidades en varios proveedores populares.

- La mejor estrategia suele combinar cifrado local, servicios cifrados y buenas prácticas de contraseñas, 2FA y protección antimalware, adaptadas a la sensibilidad de los datos y al nivel de colaboración necesario.

Guardar documentos, fotos y datos sensibles en la nube se ha convertido en el pan de cada día, tanto para particulares como para empresas. Pero, a medida que subimos más información, también crecen las dudas: ¿es mejor cifrar los archivos en local antes de subirlos o fiarnos del cifrado que asegura el proveedor de almacenamiento en la nube? La respuesta no es tan obvia como parece.

Por qué el cifrado es clave cuando hablamos de nube

Para cualquier responsable de TI o usuario que maneje información delicada, proteger los datos ya no es opcional. Sin algún tipo de cifrado robusto, los ficheros quedan expuestos a filtraciones, multas por incumplir normativas, espionaje industrial o, simplemente, a que personas no autorizadas puedan acceder a ellos.

El cifrado de datos en la nube cumple dos grandes funciones: blindar la confidencialidad y reducir el impacto de un ataque. Si un atacante consigue entrar en un servidor o interceptar comunicaciones, el objetivo es que no pueda leer nada útil porque todo está cifrado con algoritmos fuertes como AES o RSA y con una gestión correcta de claves.

En entornos empresariales, el cifrado también es un requisito directo de normativas como el RGPD, HIPAA y otros marcos de cumplimiento. Muchos proveedores cloud (Microsoft, Google, etc.) aplican cifrado en tránsito mediante TLS o IPsec y en reposo mediante sistemas como BitLocker, DM-Crypt o Azure Storage Service Encryption. Además, incorporan módulos criptográficos certificados FIPS 140-2 y validaciones externas de terceros auditores.

Más allá de los grandes proveedores, empiezan a ser habituales servicios específicos de almacenamiento cifrado que prometen E2EE (cifrado de extremo a extremo) y cifrado de conocimiento cero. La idea es sencilla: los archivos se cifran en tu dispositivo antes de viajar a la nube, las claves no las conoce el proveedor y nadie, ni siquiera el servicio, puede ver tu contenido. En teoría, es el equivalente a lo que hacen Signal o WhatsApp con los mensajes.

El problema es que “usar AES-256” o mencionar cifrado postcuántico en el marketing no garantiza una seguridad real. Lo que marca la diferencia no es solo el algoritmo, sino cómo se implementa el protocolo completo: gestión de claves, intercambio seguro, protección frente a servidores maliciosos, controles de acceso, registros de auditoría y la forma en que se gestiona la colaboración en documentos cifrados.

Ventajas de usar servicios de almacenamiento en la nube

Antes de entrar al detalle de cifrar en local frente a cifrado en la nube, conviene recordar por qué la nube es tan atractiva. No todo es miedo y riesgos: hay razones muy potentes por las que casi todo el mundo ha acabado usando algún servicio cloud.

Una de las principales ventajas es el respaldo de archivos. Tener una copia de seguridad fuera de tus dispositivos protege ante robos, fallos de disco, incendios o simples despistes. Si pierdes el portátil, tus documentos siguen a salvo en la nube.

Otra ventaja enorme es la disponibilidad: accedes a tus archivos desde cualquier lugar, a cualquier hora y desde casi cualquier dispositivo. Da igual si estás en el móvil, en un portátil ajeno o en el sobremesa de la oficina: entras a tu cuenta y tienes los ficheros ahí.

También hay un impacto claro en costes y en mantenimiento. Muchos servicios cloud ofrecen planes gratuitos con espacio limitado y tarifas de pago bastante razonables para ampliar capacidad. Además, es el proveedor quien se encarga del hardware, las copias redundantes y las actualizaciones de la plataforma.

La nube facilita muchísimo la colaboración. Varias personas pueden trabajar sobre los mismos documentos, compartir carpetas, comentar, revisar y coordinarse sin enviar versiones por correo. Esto se ve en suites como Microsoft 365, Google Workspace o plataformas específicas como pCloud, MEGA y similares.

Por último, los servicios cloud se actualizan de forma continua, tanto en funciones como en parches de seguridad. El usuario se libra de andar configurando servidores, instalando parches de sistema operativo o preocupándose por la disponibilidad 24/7. Eso sí, todo esto no elimina la necesidad de una buena estrategia de cifrado.

Cifrado del lado del proveedor: lo que realmente aporta

Los grandes proveedores de nube empresarial, como Microsoft, Google o similares, ofrecen cifrado “de base” en sus servicios. Esto suele incluir cifrado en tránsito (TLS, IPsec) entre centros de datos y hacia los dispositivos de usuario, y cifrado en reposo en los discos mediante tecnologías como BitLocker o DM-Crypt.

En el ecosistema Microsoft, por ejemplo, los datos de Exchange Online, SharePoint, OneDrive, Teams o Windows 365 se cifran con una combinación de BitLocker, Distributed Key Manager (DKM) y cifrado de servicio de Microsoft 365. Además, existe la opción de usar claves gestionadas por el cliente mediante Azure Key Vault (Customer Key), de forma que la empresa tenga un control adicional sobre las llaves.

Este modelo también se extiende a servicios como Azure Virtual Network, donde se puede usar IPsec para cifrar el tráfico entre la red corporativa y las máquinas virtuales. Y en el ámbito del correo, herramientas como Microsoft Purview Message Encryption permiten enviar mensajes cifrados a cualquier destinatario.

La gestión de claves es un punto crítico, y por eso muchos módulos criptográficos que usan estos proveedores están certificados según FIPS 140-2. Los procedimientos de generación, almacenamiento, rotación y revocación de claves se someten a auditorías externas y se documentan en portales de confianza para clientes corporativos.

Este cifrado del lado del servicio ofrece una protección muy sólida contra accesos no autorizados a la infraestructura del proveedor. Si alguien roba discos duros físicos, intercepta tráfico entre centros de datos o intenta explotar vulnerabilidades internas, se encuentra con datos cifrados que, en la práctica, son inservibles sin las claves adecuadas.

Sin embargo, este modelo tiene una limitación básica: el proveedor suele tener capacidad técnica para descifrar los datos. Aunque haya controles de acceso estrictos, logs y cumplimiento normativo, el cifrado no es de conocimiento cero; el servicio gestiona las claves y, por tanto, sigue siendo una parte de confianza dentro del modelo de seguridad.

Cifrado de extremo a extremo y conocimiento cero

El cifrado de extremo a extremo (E2EE) y el cifrado de conocimiento cero van un paso más allá del modelo tradicional. La idea es que los datos se cifran en tu dispositivo, viajan cifrados y se almacenan cifrados, sin que el proveedor pueda acceder nunca al contenido. Para ejemplos y cambios en este terreno, véase cifrado de extremo a extremo.

En un esquema de conocimiento cero, el usuario mantiene una clave maestra distinta de la contraseña de inicio de sesión. Esa clave nunca llega en claro al proveedor y se usa para cifrar los archivos y, a veces, también la propia estructura de carpetas y metadatos. Muchos servicios ofrecen además una clave de recuperación, que permite restablecer acceso si se pierde la clave principal.

La consecuencia directa es que, si olvidas la clave maestra y la de recuperación, pierdes de manera irrecuperable el acceso a la cuenta. El proveedor no puede ayudarte porque, por diseño, no tiene en su poder la información necesaria para descifrar los datos. Esto es un arma de doble filo: máxima privacidad, pero máxima responsabilidad para el usuario.

El cifrado E2EE también protege las transferencias: cada fase, desde la subida de archivos hasta la descarga o el uso compartido, se cubre con cifrado. En caso de robo del dispositivo, las personas no autorizadas no podrán ver el contenido sin la clave, siempre que el dispositivo esté correctamente protegido (bloqueo, PIN, biometría) y se use un buen sistema de cifrado local.

Servicios como pCloud, NordLocker, MEGA y otros han popularizado este modelo o algo muy parecido. pCloud permite añadir un módulo de cifrado de conocimiento cero como extra; NordLocker funciona casi como un software de cifrado con almacenamiento en la nube adjunto; MEGA ofrece de serie cifrado de conocimiento cero en su plan gratuito y de pago.

El problema es que implementar E2EE bien es tremendamente complejo. Investigadores del Grupo de Criptografía Aplicada de ETH Zurich analizaron varios servicios supuestamente cifrados de extremo a extremo (Sync.com, pCloud, Icedrive, Seafile, Tresorit, MEGA, Nextcloud) y encontraron fallos serios en la implementación que permitían manipular archivos, degradar protocolos o, en algunos casos, llegar a descifrar datos.

Los puntos débiles del cifrado en la nube: más allá del marketing

Uno de los errores más frecuentes es centrarse en lo fuerte que es el cifrado “en la nube” y olvidar el eslabón débil: los dispositivos de los usuarios. Muchos servicios basados en discos virtuales o sincronizadores mantienen una copia descifrada de los archivos en el ordenador local.

En estos modelos de discos virtuales, cada archivo existe al menos en dos sitios: en la nube cifrado y en local en claro. Si una empresa tiene ocho usuarios que sincronizan la misma carpeta, puede haber nueve puntos de almacenamiento: uno muy seguro en el servidor y, al menos, ocho copias sin cifrar en todos los ordenadores, portátiles incluidos.

Esto deja claro que, aunque el proveedor presuma de cifrado postcuántico o de algoritmos “inexpugnables”, el verdadero riesgo muchas veces está en los extremos. Un malware que robe información, un ransomware o un simple robo físico de un portátil pueden dejar al descubierto todos los archivos sincronizados, independientemente del nivel de cifrado del servidor.

Los estudios de ETH Zurich también mostraron que, incluso cuando se usan algoritmos robustos como AES o RSA, las implementaciones pueden introducir vulnerabilidades importantes. Por ejemplo, en algunos servicios se podían inyectar archivos incriminatorios, manipular metadatos o restaurar claves para descifrar datos a través de un servidor comprometido.

En el caso de Sync.com, un servidor malicioso podría añadir carpetas, cambiar nombres de archivos y explotar la función de compartir para obtener las claves de descifrado incluidas en los enlaces. pCloud permitía a un atacante borrar fragmentos de archivos o descifrar ficheros descargados tras un compromiso del servidor; Seafile tenía un problema de degradación del protocolo que facilitaba ataques de fuerza bruta a contraseñas.

Icedrive, Tresorit, Nextcloud y MEGA también presentaban debilidades específicas en la manipulación de fragmentos, metadatos o claves. En algunos casos, como Nextcloud y MEGA, se introdujeron cambios significativos para mitigarlas (nuevo enfoque E2EE, comprobaciones del lado del cliente); en otros, los proveedores han ido respondiendo con más o menos rapidez o han considerado los ataques como “teóricos”.

Corregir estos fallos no es trivial. Muchas veces no basta con actualizar las apps o el servidor: es necesario volver a cifrar todos los archivos de los usuarios bajo un nuevo esquema, lo que supone un coste computacional brutal y exige la cooperación activa de cada cliente. Por esa razón, algunas correcciones se alargan durante años o se hacen por fases.

Cifrar en local y luego subir a la nube: cómo funciona y qué aporta

Una estrategia muy potente para recuperar el control es cifrar los archivos en local antes de subirlos a la nube estándar. De esta forma, puedes seguir usando servicios como Dropbox, OneDrive, Google Drive o similares, pero el proveedor solo almacena datos cifrados que no puede interpretar.

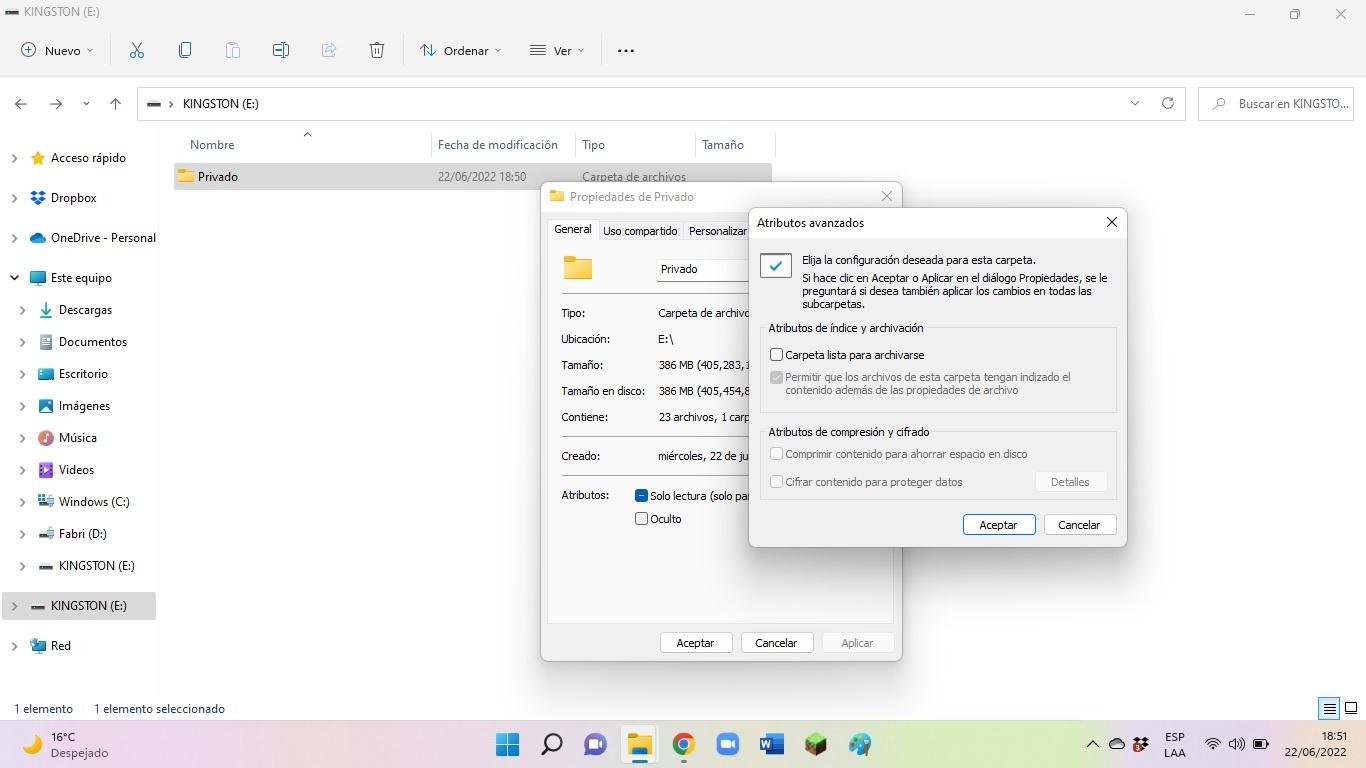

El esquema típico consiste en crear un contenedor cifrado o “caja fuerte” en tu ordenador y sincronizar ese archivo o carpeta con la nube. Herramientas como Cryptomator o VeraCrypt son ejemplos destacados: son gratuitas, de código abierto en el caso de Cryptomator, y multiplataforma.

El proceso con Cryptomator, por ejemplo, se basa en generar una bóveda cifrada protegida por una contraseña robusta. Dentro de esa bóveda guardarás las fotos, documentos o vídeos que quieras proteger. La aplicación crea una unidad virtual temporal: mientras está desbloqueada, trabajas con tus archivos como si fuesen un pendrive; cuando la bloqueas, todo lo que queda visible es un conjunto de datos cifrados sin sentido para cualquier otra aplicación.

La clave está en que el archivo o carpeta cifrada que se sincroniza con la nube nunca debe manipularse directamente fuera de la aplicación de cifrado. El proveedor cloud solo ve bloques cifrados; aunque sufra un ataque o un acceso no autorizado, el atacante no podrá leer el contenido sin la contraseña correcta.

Este enfoque tiene varias ventajas claras frente a depender exclusivamente del cifrado del proveedor. Primero, la clave la gestionas tú; segundo, el modelo es independiente del servicio y puedes cambiar de plataforma sin cambiar tu esquema de cifrado; tercero, reduces el impacto de posibles fallos en la implementación E2EE del proveedor, porque tu primera línea de defensa está en local.

La parte delicada es la gestión de contraseñas y claves. Si pierdes la contraseña de tu caja fuerte en Cryptomator o VeraCrypt, no hay forma de recuperarla. Lo sensato es usar un gestor de contraseñas, generar claves largas y únicas y, si se ofrece, guardar de forma segura una clave de recuperación adicional.

Alternativas sin sincronización permanente: el caso de Dataprius

Otra forma de esquivar el problema de las copias descifradas en los ordenadores es usar servicios que no dependan de la sincronización constante. Dataprius es un ejemplo de plataforma que apuesta por un modelo sin disco virtual por defecto.

En Dataprius, la sincronización es opcional y limitada a ciertas carpetas cuando realmente hace falta. La gran diferencia respecto a los sincronizadores tradicionales es que la aplicación permite la edición directa de los archivos almacenados en la nube sin mantenerlos de forma permanente en el equipo.

Imagina una carpeta con documentos muy confidenciales. En lugar de tenerla replicada en todos los ordenadores, accedes desde la aplicación Dataprius, haces doble clic sobre el fichero, lo editas y, al guardar, el sistema se ocupa de descifrarlo temporalmente, permitirte trabajar con él y eliminarlo después del equipo local para que no quede rastro.

Este enfoque reduce drásticamente la superficie de ataque en los dispositivos de los usuarios. Si un malware roba archivos locales o un atacante se hace con un portátil, no encontrará una carpeta completa sincronizada con todos los documentos en claro, porque estos no se guardan de forma permanente. Para protección en endpoints, revisa soluciones como comparativas de antimalware.

Aun así, cuando se necesita colaboración más intensa o trabajo offline, es posible activar sincronización en algunas carpetas concretas. La clave está en que deja de ser el modelo por defecto, y las áreas más sensibles se gestionan con edición directa sobre la nube cifrada.

Servicios de almacenamiento cifrado: pCloud, NordLocker, MEGA y compañía

Además de usar cifrado local o plataformas sin sincronización, hay una oferta creciente de servicios de almacenamiento en la nube ya cifrados “de fábrica”. Aquí entran en juego soluciones como pCloud, NordLocker, MEGA y muchos otros.

pCloud es una plataforma versátil con buenas velocidades y planes flexibles, que permite añadir un módulo de cifrado de conocimiento cero como complemento de pago. Ofrece desde 500 GB hasta 10 TB de almacenamiento y un plan gratuito de unos 10 GB, con funciones como reproductor multimedia integrado, versionado de archivos y sincronización automática en varios dispositivos.

NordLocker funciona casi más como un software de cifrado con espacio en la nube asociado. Ofrece cifrado de conocimiento cero incluso en su plan gratuito (limitado a 3 GB) y planes de pago asequibles, con opciones de hasta 2 TB. Utiliza AES-256 combinado con xChaCha20-Poly1305 y Ed25519 para firmas digitales, y presume de una política estricta de no registro bajo jurisdicción de Panamá.

MEGA, por su parte, es muy conocido por ofrecer 20 GB de almacenamiento gratuito y cifrado de conocimiento cero desde el primer momento. Facilita claves maestras y de recuperación al usuario, emplea AES-256 y añade funciones interesantes como chat integrado con llamadas de voz y vídeo, además de autenticación en dos pasos y un historial detallado de sesiones.

En cuanto a precios, MEGA es de los más caros dentro de este grupo, con planes de entrada en torno a 400 GB y límites de transferencia generosos. NordLocker y pCloud suelen salir más económicos para 2 TB de almacenamiento, y pCloud destaca con ofertas puntuales muy agresivas en planes de larga duración.

A la hora de elegir uno de estos servicios, conviene fijarse en varios criterios: cifrado de conocimiento cero real, velocidad de transferencia, facilidad de uso, flexibilidad de planes y relación calidad-precio. La interfaz también importa: pCloud apuesta por apps completas en todas las plataformas, NordLocker por una interfaz de arrastrar y soltar muy sencilla, y MEGA por una web y apps móviles intuitivas. Presta atención a la velocidad de transferencia y las herramientas de migración entre servicios.

Cloud EKM y claves externas: más control para empresas

En el mundo corporativo, además de cifrado en reposo y en tránsito, cada vez gana más peso el control directo sobre las llaves. Google Cloud, por ejemplo, ofrece Cloud External Key Manager (Cloud EKM), que permite proteger datos en la nube usando claves alojadas en un sistema de terceros compatible.

Con Cloud EKM, las claves permanecen en un gestor externo y solo se usan a través de llamadas controladas. Esto aporta procedencia clara de las claves, un control de acceso más granular y una administración centralizada, útil para entornos con requisitos de cumplimiento muy estrictos donde no se quiere que el proveedor de nube tenga dominio absoluto sobre el cifrado.

Este modelo se combina con el cifrado gestionado por el cliente (CMEK) en servicios de Google Cloud. En la práctica, la organización puede decidir quién, cuándo y cómo se usan las claves para cifrar los datos en reposo, y registrar todas las operaciones para auditorías posteriores.

Cómo decidir: cifrar en local vs confiar en el proveedor

No existe una única estrategia válida para todo el mundo, así que la decisión pasa por evaluar bien tu situación. Hay varios factores que deberías analizar antes de decantarte por un enfoque u otro.

Lo primero es la sensibilidad de los datos. Si hablamos de documentos legales, historias clínicas, información financiera detallada o datos muy personales, el listón debe estar mucho más alto que si solo guardas fotos del último viaje o apuntes de clase.

También influye el volumen de información almacenada y la facilidad para migrarla. Si ya tienes varios terabytes repartidos entre distintos servicios cloud, cambiar de plataforma o mover todo a un contenedor cifrado puede llevar tiempo y planificación.

La importancia de la colaboración es otro punto clave. Si necesitas coedición en tiempo real, uso intensivo de enlaces compartidos o integración con herramientas ofimáticas online, un esquema de cifrado local puro puede complicar bastante los flujos de trabajo.

Para datos muy críticos y con poca necesidad de colaboración, la opción más robusta suele ser cifrar en local y subir solo versiones cifradas a la nube. Esto puede hacerse con archivos contenedor (VeraCrypt, Cryptomator) o incluso con archivos comprimidos protegidos con contraseña fuerte para intercambios puntuales.

Si buscas equilibrio entre comodidad y seguridad y el volumen de datos no es gigantesco, puede tener sentido apostar por servicios E2EE que hayan reaccionado bien a las auditorías. Tresorit, por ejemplo, salió relativamente bien parado en el análisis de ETH Zurich y ha anunciado planes para mejorar aún más su esquema. MEGA y Nextcloud han introducido cambios relevantes en su cifrado tras los hallazgos.

Cuando ninguna de estas soluciones encaja perfectamente, una combinación suele ser la vía más realista. Por ejemplo: usar cifrado local para la información más delicada, un servicio E2EE para proyectos compartidos de alta sensibilidad y un proveedor cloud estándar para material menos crítico.

Buenas prácticas para reforzar la seguridad de tus datos en la nube

Sea cual sea el enfoque elegido, hay una serie de recomendaciones que ayudan a reforzar la seguridad de manera transversal. Ninguna tecnología de cifrado compensa unas malas prácticas básicas.

En primer lugar, usa siempre contraseñas robustas y únicas para cada servicio. Combina letras mayúsculas y minúsculas, números y símbolos, con longitudes razonablemente largas, y apóyate en un gestor de contraseñas para no tener que memorizarlas todas.

Activa la autenticación de dos factores (2FA) en todos los proveedores de nube y servicios de cifrado que lo permitan. Es una barrera adicional muy eficaz frente a robo de credenciales, ya sea por phishing o por filtraciones masivas.

Mantén las aplicaciones de cliente y el sistema operativo siempre actualizados. Muchos ataques aprovechan vulnerabilidades ya corregidas, por lo que dejar de aplicar parches es regalarle ventajas al atacante. Esto vale tanto para software de cifrado como para apps de sincronización y navegadores.

Revisa periódicamente el contenido de tus nubes y elimina datos obsoletos o innecesarios. Cuanto menos material sensible tengas expuesto, mejor. Revisa también las carpetas compartidas, enlaces públicos y accesos concedidos a terceros.

No olvides que el ataque más probable seguirá siendo el robo directo de información desde tu ordenador o tu móvil. Un buen cifrado en la nube no sustituye a una protección antimalware sólida ni a unas prácticas de navegación seguras. Combina ambas cosas.

Finalmente, documenta tu estrategia de cifrado, sobre todo en entornos de empresa. Define qué se cifra en local, qué se sube cifrado, qué servicios externos se usan, quién gestiona las claves y cómo se realiza la recuperación ante desastres. La improvisación rara vez se lleva bien con la seguridad.

La disyuntiva entre cifrar en local y subir a la nube o usar directamente un servicio de almacenamiento con cifrado integrado, en realidad, no es un todo o nada; entendiendo bien cómo funcionan el cifrado del proveedor, el E2EE, los modelos basados en sincronización y las herramientas de cifrado local, es posible diseñar una combinación que se ajuste como un guante a tus riesgos, a tu forma de trabajar y a tus necesidades reales de colaboración, sin renunciar ni a la comodidad de la nube ni al control efectivo sobre tus datos más sensibles.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.