- Windows Hello para empresas permite exigir dos factores combinando gestos y señales de confianza.

- Configura listas de proveedores (GUID) y reglas XML para Bluetooth, IP y Wi‑Fi.

- Despliegue vía Intune o directiva, con MFA requerido durante la inscripción.

- Eventos de HelloForBusiness facilitan auditoría y resolución de incidencias.

La autenticación multifactor con Windows Hello permite subir varios peldaños la seguridad del inicio de sesión en Windows sin destrozar la experiencia de usuario. En lugar de confiar únicamente en un PIN o biometría, puedes exigir una combinación de factores y señales de confianza para desbloquear el dispositivo y, de paso, cumplir normativas internas o sectoriales.

Si gestionas un entorno con Microsoft Entra ID (antes Azure AD) o Microsoft 365, activar el desbloqueo multifactor (MFA) con Windows Hello para empresas es una forma sólida de evitar accesos por miradas indiscretas o intercambio de credenciales. Además, los gestos (PIN, rostro o huella) están vinculados al dispositivo y no viajan fuera de él, reforzando la protección frente al phishing y mejorando el inicio de sesión único en apps y navegadores.

¿Qué resuelve exactamente el desbloqueo multifactor con Windows Hello para empresas?

Windows Hello para empresas admite una única credencial (PIN o biometría) para desbloquear el dispositivo. Eso es cómodo, pero si alguien averigua el PIN por un descuido, podría intentar acceder. Al habilitar el desbloqueo multifactor, pides al usuario combinar al menos un gesto (p. ej., huella) con una señal de confianza (p. ej., red corporativa o proximidad Bluetooth) antes de permitir el acceso al escritorio.

El objetivo es cubrir escenarios en los que un único factor no basta: organizaciones que no consideran suficiente el PIN solo, equipos donde se quiere evitar que se compartan credenciales, entornos con exigencias de doble factor y, muy importante, quienes desean mantener la experiencia nativa de inicio de sesión de Windows sin recurrir a soluciones personalizadas de terceros.

Con MFA en Hello, puedes expresar políticas contextuales (por ejemplo, que el equipo esté en una Wi‑Fi corporativa o detecte un teléfono emparejado cerca). Así impides inicios de sesión fuera de la oficina salvo que el usuario aporte un segundo factor válido definido en la política.

Además, Windows Hello ofrece ventajas prácticas en el día a día: los gestos están vinculados al dispositivo, son resistentes al phishing y, una vez dentro, facilitan el SSO con navegadores y VPN de la organización, reduciendo fricción y tickets al soporte.

Arquitectura y flujo: primer y segundo proveedor de credenciales

El desbloqueo multifactor se apoya en dos categorías de proveedores: el primer proveedor de credenciales de desbloqueo y el segundo proveedor de factor de desbloqueo. Cada proveedor se identifica mediante un GUID único y Windows exige que el usuario satisfaga al menos un proveedor de cada categoría para completar el inicio de sesión.

La política se compone de tres piezas: 1) la lista de proveedores del primer factor, 2) la lista de proveedores del segundo factor y 3) las reglas de señales de confianza que, si se incluyen, se evaluarán como parte del segundo factor para determinar si el entorno es el esperado.

En la práctica, el usuario presenta un gesto para el primer factor (por ejemplo, huella) y a continuación cumple el segundo factor (por ejemplo, una señal de red corporativa o el propio PIN si así está permitido). Windows solo desbloquea el escritorio cuando se han satisfecho ambos.

Cuidado con un matiz importante: un mismo proveedor puede estar en ambas listas, pero una credencial concreta solo puede cubrir uno de los factores durante el mismo desbloqueo; es decir, cada factor solo se puede usar una vez por intento de inicio de sesión.

Proveedores admitidos y GUID: PIN, biometría y señales de confianza

Windows Hello para empresas reconoce varios proveedores de credenciales, cada uno representado por un GUID. Estos son los admitidos, con sus identificadores:

| Proveedor de credenciales | GUID |

|---|---|

| PIN | {D6886603-9D2F-4EB2-B667-1971041FA96B} |

| Huella digital | {BEC09223-B018-416D-A0AC-523971B639F5} |

| Reconocimiento facial | {8AF662BF-65A0-4D0A-A540-A338A999D36F} |

| Señal de confianza (proximidad Bluetooth, red, etc.) | {27FBDB57-B613-4AF2-9D7E-4FA7A66C21AD} |

- Valores predeterminados por categoría: en la lista del primer factor, por defecto se incluyen PIN, huella y rostro. En la del segundo, de forma predeterminada aparecen la señal de confianza y el PIN. Esto te permite escenarios muy típicos como “huella + red corporativa” o “rostro + PIN”.

- Lista de GUID separada por comas: puedes configurar ambas listas con los GUIDs que quieras habilitar. No hay orden obligatorio y, aunque un proveedor aparezca en ambas listas, recuerda que su uso se contabiliza una única vez por intento de desbloqueo.

- Restricción relevante: el proveedor de señal de confianza solo puede declararse como parte del segundo factor; no es válido incluirlo como primer factor de desbloqueo.

Reglas de señales de confianza: Bluetooth, IPConfig y Wi‑Fi

Las señales de confianza se definen mediante reglas XML que el proveedor de señales evalúa para decidir si el dispositivo cumple el contexto deseado. Cada regla se encierra en un elemento rule con el atributo schemaVersion (la versión vigente es 1.0).

Estructura base de una regla (mínima):

<rule schemaVersion=\"1.0\">

</rule>Dentro de cada regla hay al menos un elemento signal con un type y un value o subelementos según el tipo. Los tipos admitidos son bluetooth, ipConfig y wifi.

Bluetooth: se define con atributos en el propio elemento signal. No requiere elementos anidados y puede usarse etiqueta de cierre corto.

| Atributo | Valor | Requerido |

|---|---|---|

| type | bluetooth |

Sí |

| scenario | Authentication |

Sí |

| classOfDevice | Número (por ejemplo, 512 para Teléfono) | No |

| rssiMin | Número (p. ej., -10) | No |

| rssiMaxDelta | Número (p. ej., -10) | No |

Ejemplo de señal Bluetooth con proximidad de un teléfono emparejado:

<rule schemaVersion=\"1.0\">

<signal type=\"bluetooth\" scenario=\"Authentication\" classOfDevice=\"512\" rssiMin=\"-10\" rssiMaxDelta=\"-10\"/>

</rule>classOfDevice tiene como valor por defecto Teléfono y se apoya en esta tabla de clases:

| Descripción | Valor |

|---|---|

| Varios | 0 |

| Ordenador | 256 |

| Teléfono | 512 |

| Punto de acceso LAN/red | 768 |

| Audio/Vídeo | 1024 |

| Periféricos | 1280 |

| Imágenes | 1536 |

| Wearable | 1792 |

| Juguete | 2048 |

| Salud/estado | 2304 |

| No clasificado | 7936 |

rssiMin y rssiMaxDelta ayudan a determinar cuándo el dispositivo está “suficientemente cerca”. El valor por defecto de -10 permite moverse por una oficina sin bloquear el equipo, y rssiMaxDelta=-10 indica a Windows que lo bloquee cuando la señal se debilite más de 10 medidas.

Ten en cuenta la escala RSSI: es relativa y decreciente a medida que baja la potencia de la señal. Un valor 0 es más fuerte que -10; -10 es más fuerte que -60, lo que sugiere que los dispositivos se están alejando.

IPConfig: se define con uno o varios subelementos, cada uno con un valor de cadena. No se permiten puertos ni prefijos donde no corresponda, y suele usarse notación CIDR donde aplique.

<ipv4Prefix>192.168.100.0/24</ipv4Prefix>

<ipv4Gateway>192.168.100.10</ipv4Gateway>

<ipv4DhcpServer>192.168.100.10</ipv4DhcpServer>

<ipv4DnsServer>192.168.100.10</ipv4DnsServer>

<ipv6Prefix>21DA:D3::/48</ipv6Prefix>

<ipv6Gateway>21DA:00D3:0000:2F3B:02AA:00FF:FE28:9C5A%2</ipv6Gateway>

<ipv6DhcpServer>21DA:00D3:0000:2F3B:02AA:00FF:FE28:9C5A%2</ipv6DhcpServer>

<ipv6DnsServer>21DA:00D3:0000:2F3B:02AA:00FF:FE28:9C5A%2</ipv6DnsServer>

<dnsSuffix>corp.contoso.com</dnsSuffix>Wi‑Fi: se declara con subelementos como SSID (obligatorio), BSSID (opcional), tipo de seguridad, certificado raíz de confianza y calidad mínima de señal.

| Campo | Descripción |

|---|---|

ssid |

Nombre de la red inalámbrica (requerido) |

bssid |

Dirección MAC del punto de acceso (opcional) |

security |

Uno de: Open, WEP, WPA-Personal, WPA-Enterprise, WPA2-Personal, WPA2-Enterprise |

trustedRootCA |

Huella del certificado raíz (hex separados por espacios) |

sig_quality |

Calidad de señal requerida (0-100) |

Ejemplo Wi‑Fi con seguridad empresarial:

<rule schemaVersion=\"1.0\">

<signal type=\"wifi\">

<ssid>contoso</ssid>

<bssid>12-ab-34-ff-e5-46</bssid>

<security>WPA2-Enterprise</security>

<trustedRootCA>a2 91 34 aa 22 3a a2 3a 4a 78 a2 aa 75 a2 34 2a 3a 11 4a aa</trustedRootCA>

<sig_quality>80</sig_quality>

</signal>

</rule>Combinaciones y ejemplos de reglas: puedes definir reglas simples o componer varias con lógicas tipo OR (separadas) o AND (elemento compuesto).

<!-- Ejemplo 1: IPConfig con prefijo y DNS -->

<rule schemaVersion=\"1.0\">

<signal type=\"ipConfig\">

<ipv4Prefix>10.10.10.0/24</ipv4Prefix>

<ipv4DnsServer>10.10.0.1</ipv4DnsServer>

<ipv4DnsServer>10.10.0.2</ipv4DnsServer>

<dnsSuffix>corp.contoso.com</dnsSuffix>

</signal>

</rule><!-- Ejemplo 2: OR entre IPConfig y Bluetooth para teléfonos -->

<rule schemaVersion=\"1.0\">

<signal type=\"ipConfig\">

<dnsSuffix>corp.contoso.com</dnsSuffix>

</signal>\n</rule>

<rule schemaVersion=\"1.0\">

<signal type=\"bluetooth\" scenario=\"Authentication\" classOfDevice=\"512\" rssiMin=\"-10\" rssiMaxDelta=\"-10\"/>

</rule><!-- Ejemplo 3: AND entre IPConfig y Bluetooth -->

<rule schemaVersion=\"1.0\">

<and>

<signal type=\"ipConfig\">

<dnsSuffix>corp.microsoft.com</dnsSuffix>

</signal>

<signal type=\"bluetooth\" scenario=\"Authentication\" classOfDevice=\"512\" rssiMin=\"-10\" rssiMaxDelta=\"-10\"/>

</and>

</rule><!-- Ejemplo 4: Wi‑Fi como señal de confianza -->

<rule schemaVersion=\"1.0\">

<signal type=\"wifi\">

<ssid>contoso</ssid>

<bssid>12-ab-34-ff-e5-46</bssid>

<security>WPA2-Enterprise</security>

<trustedRootCA>a2 91 34 aa 22 3a a2 3a 4a 78 a2 aa 75 a2 34 2a 3a 11 4a aa</trustedRootCA>

<sig_quality>80</sig_quality>

</signal>

</rule>Cómo desplegarlo: Intune/CSP, Directiva de grupo y experiencia de inscripción

- Puedes configurar el desbloqueo multifactor con dos enfoques principales: perfiles de configuración mediante Microsoft Intune (CSP) o directiva de grupo. Elige el método que mejor encaje con tu gestión de dispositivos y aplica las listas de GUID para primer y segundo factor junto con las reglas de señales.

- Importante: el aprovisionamiento de Windows Hello requiere MFA durante la inscripción. Asegúrate de que tus usuarios disponen de un método activo (app de autenticación, SMS o llave FIDO2) para completar ese paso antes de crear el PIN y registrar biometría.

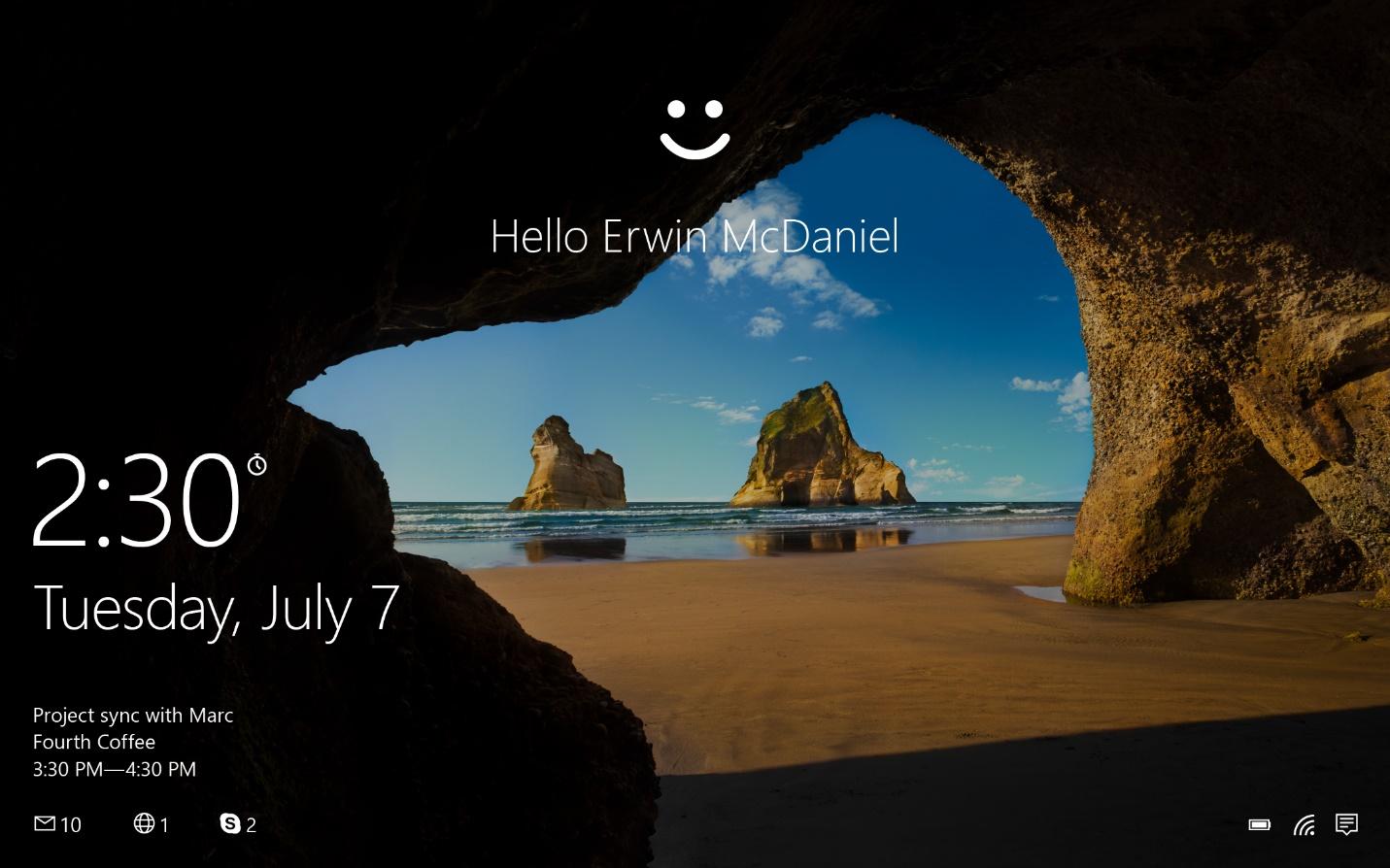

- Flujo de inscripción típico tras iniciar sesión con contraseña: si el hardware es compatible, se solicita configurar un gesto biométrico (rostro/huella). Después, el asistente pide usar Windows Hello con la cuenta de la organización y activa el desafío MFA. Una vez validado, se crea y confirma el PIN cumpliendo la directiva de complejidad.

- Escenario OOBE (experiencia rápida): el usuario une el dispositivo a Microsoft Entra ID, se le solicita MFA durante la unión, Intune aplica la política de Hello para empresas y, antes de entrar al escritorio, se completa la inscripción de Hello.

- Una vez inscritos, los usuarios usan su gesto (PIN, rostro o huella) para acceder al dispositivo y a los recursos que requieren Hello para empresas. Estos gestos solo funcionan en el equipo donde se registraron, reforzando la seguridad local.

Configuraciones de Windows Hello y 2FA en servicios web (WebAuthn)

Si ya tienes 2FA con SMS, app móvil o llave de seguridad, puedes añadir dispositivos con Windows Hello como método adicional. Los inicios de sesión compatibles te permitirán usar el sensor de huella o el reconocimiento facial en lugar de códigos o llaves físicas.

La configuración es sencilla: tras activar 2FA con el método base, ve al perfil de seguridad y añade un método “Usar Windows Hello”. Esta opción aparece solo en navegadores que soporten WebAuthn. Durante el alta, asigna un nombre al dispositivo para distinguirlo más adelante.

En el siguiente inicio de sesión podrás elegir Hello como segundo factor. Si prefieres, puedes cancelar y usar un SMS, la app de autenticación o tu llave de hardware; la flexibilidad se mantiene en todo momento según lo permita la política.

Nota técnica: Windows Hello se integra mediante el estándar WebAuthn, por lo que necesitas un navegador moderno para su funcionamiento correcto en portales y aplicaciones compatibles.

En entornos universitarios o corporativos se observa además que, al iniciar con Hello, el usuario queda autenticado automáticamente en los principales navegadores y en la VPN, reduciendo la necesidad de segundos factores repetitivos en servicios internos.

Para cerrar el círculo, combinar Hello para empresas con señales de confianza bien definidas, exigir MFA en la inscripción y monitorizar eventos te da un equilibrio excelente entre seguridad y comodidad, además de alinearte con requisitos normativos y con una experiencia de inicio nativa en Windows que los usuarios adoptan sin resistencia.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.