- MDM Android permite centralizar la seguridad, la configuración y el control de móviles corporativos y personales usados para trabajar.

- Las políticas de cumplimiento, la contenedorización y la gestión de apps reducen malware, fugas de datos y riesgos de BYOD.

- Soluciones como Intune o plataformas UEM facilitan inscripción masiva, acciones remotas y despliegues escalables en grandes flotas.

- Para que MDM funcione, son claves una buena política interna, automatización y formación en seguridad a los empleados.

La gestión de dispositivos Android en una empresa ya no es un “nice to have”, es una necesidad absoluta. Entre el auge del trabajo remoto, el BYOD y la presión del cumplimiento normativo, tener móviles sin controlar es dejar la puerta abierta a fugas de datos, malware y sanciones. Con una solución de Mobile Device Management (MDM) bien montada puedes tener visibilidad y control total, sin volver loco al usuario ni bloquear su día a día.

En esta guía verás cómo implementar MDM Android en tu empresa paso a paso, qué beneficios reales vas a obtener, qué amenazas estás mitigando, cómo encajan soluciones como Intune, miniOrange o ManageEngine, y qué buenas prácticas deberías seguir para que el despliegue no se convierta en un caos. Todo explicado con un lenguaje claro, orientado a responsables de TI, seguridad y operaciones.

Qué es MDM Android y qué papel juega en la empresa

Cuando hablamos de MDM Android nos referimos a una plataforma centralizada que permite inscribir, configurar, proteger y monitorizar móviles y tablets con Android, ya sean corporativos o personales usados para trabajar. Técnicamente suele formar parte de suites de Unified Endpoint Management (UEM), que también abarcan Windows, iOS, macOS u otros dispositivos.

Estas soluciones combinan software servidor, aplicaciones/agents en el dispositivo, políticas de seguridad y controles de red. El equipo de TI gestiona todo desde una consola web, mientras que en el lado del teléfono se instala un agente o se activa la administración Android Enterprise para poder aplicar las configuraciones de forma remota.

Es importante diferenciar MDM de otros conceptos: la gestión de movilidad empresarial (EMM) suele abarcar políticas más amplias (apps, contenido, identidades), y los UEM unifican todo tipo de endpoints. En el día a día, cuando alguien dice «vamos a poner un MDM en los Android», se refiere a ese módulo específico de la plataforma UEM que te da control sobre esos dispositivos.

El objetivo principal es minimizar riesgos como malware, fuga de datos o accesos no autorizados cuando los equipos se conectan a correo, aplicaciones de negocio o datos sensibles, tanto si son terminales nuevos de empresa como dispositivos personales del trabajador.

Principales beneficios de implantar MDM Android en la empresa

Una implantación bien pensada de MDM Android aporta ventajas claras a nivel de seguridad, operación y costes. No se trata solo de “vigilar móviles”, sino de habilitar modelos modernos de trabajo sin perder el control.

Por un lado, un MDM te permite aplicar políticas de seguridad homogéneas en todos los equipos: contraseñas robustas, cifrado, bloqueo de apps peligrosas, control de permisos, navegación segura, VPN obligatoria, etc. Eso reduce exponencialmente el impacto del malware, el ransomware o las apps maliciosas que aprovechan la apertura del ecosistema Android.

Por otro, facilita modelos BYOD y trabajo remoto. Gracias a la separación entre datos personales y corporativos (contenedorización, perfiles de trabajo), los empleados pueden usar su móvil sin miedo a que TI entre en sus fotos, y la empresa mantiene aislada y protegida la información de negocio.

Además, con un MDM bien explotado, el departamento de TI automatiza despliegues a gran escala: compras un lote de móviles, los asocias al programa de inscripción (Android Enterprise, Samsung Knox, Zebra, etc.) y llegan al usuario prácticamente listos para usar, con Wi‑Fi, VPN, correo, apps y políticas ya puestas.

Todo esto se traduce también en ahorro de costes y mayor productividad: menos incidencias, menos desplazamientos físicos para “tocar” dispositivos, menos tiempo perdido configurando móviles uno a uno y menos brechas que acaban en multas o paradas de servicio.

Amenazas clave en Android que un MDM ayuda a mitigar

Android domina gran parte del mercado de smartphones, pero su naturaleza abierta y fragmentación también lo convierten en un objetivo muy atractivo para atacantes. Un MDM bien configurado actúa como capa de defensa adicional frente a varias amenazas claras.

En primer lugar, está el problema del malware para Android y el ransomware. Muchas apps maliciosas se disfrazan de aplicaciones útiles, bloqueadores de anuncios o herramientas “gratuitas” y, una vez instaladas, roban datos, muestran publicidad invasiva o cifran los archivos del dispositivo a cambio de un rescate.

Con MDM puedes limitar la instalación de aplicaciones solo a tiendas y catálogos de confianza (Google Play gestionado, catálogos corporativos), activar suites como Samsung Knox, bloquear dominios sospechosos y asegurarte de que los parches de seguridad llegan a todos los equipos.

Otra amenaza importante son las fugas de datos, tanto por robo o pérdida del dispositivo como por errores humanos (un adjunto enviado a quien no toca, datos copiados a una app personal, etc.). Al compartimentar espacio personal y profesional y aplicar reglas de Data Loss Prevention, el MDM reduce la probabilidad de que la información de la empresa salga de su contenedor seguro.

También hay que tener en cuenta los permisos excesivos de las apps. Muchas aplicaciones legítimas piden acceso a contactos, cámara, micrófono o almacenamiento sin una necesidad real. Con MDM puedes revisar permisos, bloquear los de alto riesgo y definir políticas de permisos en tiempo de ejecución para que el usuario no conceda alegremente acceso a todo.

Cómo funciona una solución MDM Android a nivel técnico

La mayoría de plataformas de MDM Android comparten una arquitectura similar donde el servidor MDM (on‑prem o en la nube) se comunica con los dispositivos a través de servicios de Google y APIs del sistema.

En el lado del servidor, el equipo de TI dispone de una consola de administración web desde la que crea políticas, define perfiles de configuración (Wi‑Fi, VPN, correo, restricciones, quiosco, gestión de certificados), gestiona grupos de dispositivos y lanza acciones remotas (borrado, bloqueo, localización, etc.).

En el lado del dispositivo, se utiliza Android Enterprise (perfil de trabajo, totalmente administrado, dedicado…) o, en implementaciones más antiguas, el modo Administrador de Dispositivos Android. Puede instalarse también una app agente específica del proveedor (Intune, miniOrange, ManageEngine, etc.) para ampliar capacidades.

El proceso arranca con la inscripción del dispositivo: el usuario o el administrador siguen un asistente, escanean un código QR o introducen un token, y el móvil pasa a estar gestionado. A partir de ese momento, recibe las políticas definidas y se reporta periódicamente al servidor, informando de estado, cumplimiento y posibles incidencias.

La comunicación y las operaciones clave (aplicación de políticas, instalación de apps, borrado selectivo de datos) se realizan de forma remota y suelen aprovechar servicios de Google Play y APIs OTA (over-the-air), de modo que no hace falta tocar físicamente el dispositivo en la mayoría de casos.

Casos de uso: BYOD, dispositivos corporativos y despliegues masivos

Una vez tienes claro el funcionamiento general, es más fácil ver cómo encaja MDM en los distintos escenarios típicos dentro de una organización. Aunque cada empresa es un mundo, casi todas terminan combinando varios modelos.

El primero es el famoso BYOD (Bring Your Own Device), donde el empleado usa su móvil personal para trabajar. Aquí la clave está en crear un perfil de trabajo Android Enterprise que contiene solo apps y datos corporativos, manteniendo separado todo lo personal. Si se borra el perfil, se elimina lo de la empresa y el resto del teléfono queda intacto.

Otro escenario es el de los dispositivos corporativos totalmente administrados. Son móviles que la empresa entrega al trabajador y que se usan principalmente para tareas de negocio. En este modelo, la organización tiene un control casi total: puede restringir ajustes, bloquear apps, forzar configuraciones de seguridad y asegurar que el equipo se destina solo a fines laborales.

También están los dispositivos dedicados o de quiosco, pensados para un uso muy concreto: TPV, terminales de firma, tablets informativas, dispositivos industriales, etc. Con MDM puedes fijar un “modo kiosko” de una sola app o varias, impedir salir de ese entorno y controlar que el dispositivo no se desconfigure.

Finalmente, muchas empresas se apoyan en MDM para desplegar grandes volúmenes de dispositivos Android. Programas como Android Enterprise, Samsung Knox Mobile Enrollment o las extensiones MX de Zebra permiten automatizar la inscripción nada más encender el equipo, de forma que al usuario le llega prácticamente “plug & play”.

Ejemplo práctico: inscripción y configuración con una solución MDM

Para aterrizarlo un poco más, merece la pena ver de forma ordenada qué pasos suelen seguirse al implementar MDM Android con plataformas como miniOrange, Intune o ManageEngine, que representan enfoques muy comunes.

En primer lugar, se realiza el registro de la organización con Android Enterprise. Accedes a la consola de la solución (por ejemplo, miniOrange UEM o Intune), vas al apartado de Android y enlazas tu tenant con Google Play gestionado o con la empresa Android correspondiente. Es un paso único que habilita la administración avanzada.

Después se crean las políticas de dispositivo. Desde el módulo de políticas o perfiles configuras parámetros como bloqueo de pantalla, calidad de contraseña, cifrado, seguridad, permisos de cámara, grabación de pantalla, uso compartido de datos entre perfiles, widgets, parches del sistema operativo, etc.

En ese mismo flujo defines el catálogo de aplicaciones corporativas: añades apps de Google Play (o de Play gestionado), aplicaciones internas (LOB), apps web y, si la app lo permite, gestionas su configuración y permisos de tiempo de ejecución de forma centralizada.

El siguiente paso lógico es organizar los terminales mediante grupos de dispositivos. Creas grupos por departamento, país, tipo de uso (BYOD, quiosco, flota comercial, logística…) y asignas a cada grupo la política adecuada. De esta forma, al inscribir un nuevo dispositivo basta con vincularlo al grupo correcto.

A partir de ahí, se procede a la inscripción de los dispositivos. Según la solución, puedes hacerlo por invitación al usuario (correo con instrucciones, código QR y token) o directamente como administrador, usando métodos de inscripción masiva. En el caso de Intune, se definen previamente los métodos para BYOD, corporativos dedicados, totalmente gestionados, etc., y se conecta el tenant con Google Play gestionado.

Una vez inscritos, los dispositivos empiezan a recibir las configuraciones de Wi‑Fi, VPN, correo electrónico, restricciones de funcionalidad, apps de productividad como Outlook, Teams, Word o Edge y directivas de protección de aplicaciones (por ejemplo, obligar PIN en las apps corporativas o impedir el copiado de datos a apps personales).

Seguridad, cumplimiento y control con Intune en Android

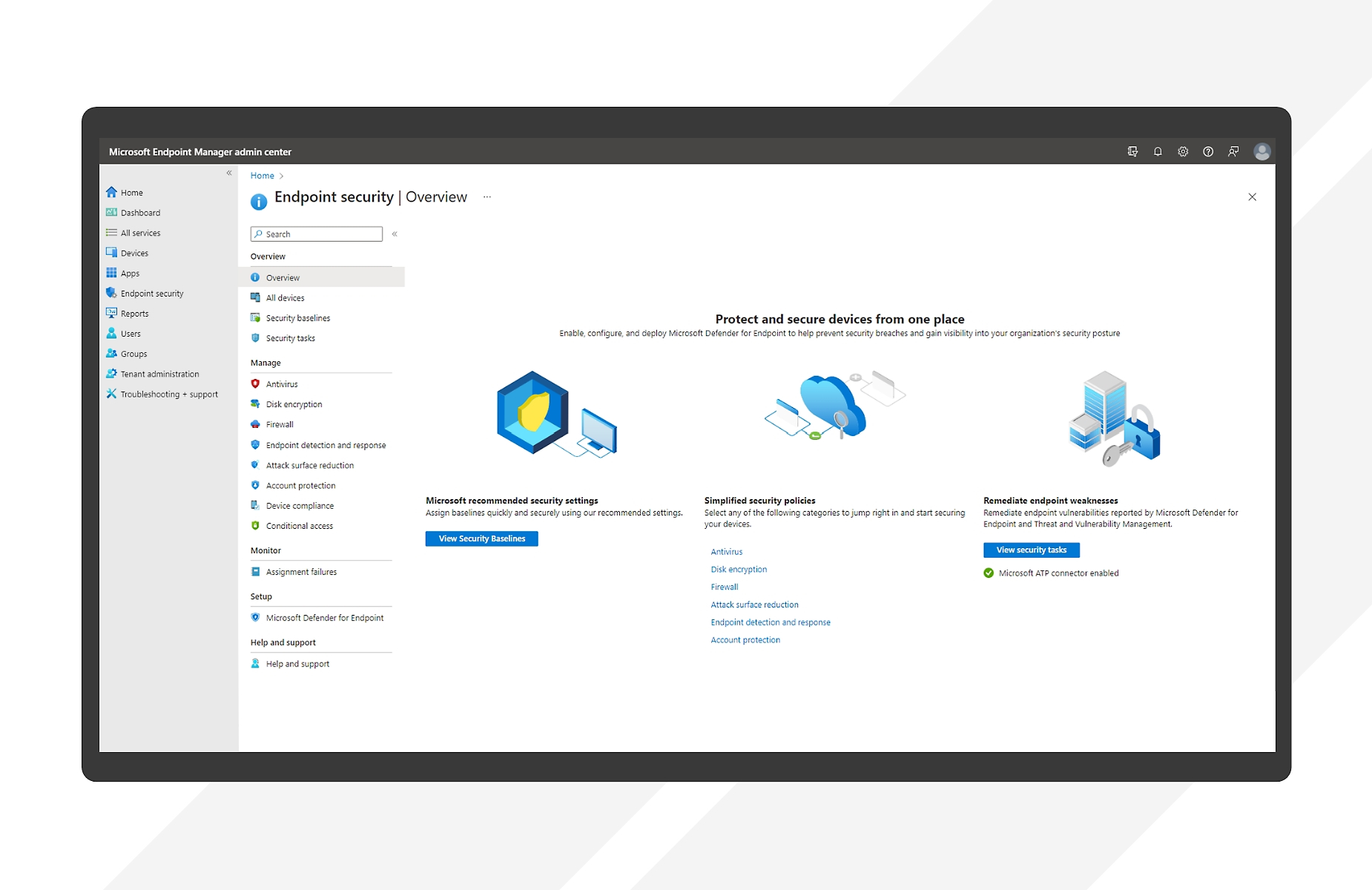

Microsoft Intune es una de las plataformas MDM/UEM más usadas en entornos empresariales, especialmente donde ya existe ecosistema Microsoft 365 y Microsoft Entra ID (Azure AD) y gestión de cuentas locales y perfiles con Intune. Para Android ofrece capacidades específicas muy potentes.

En el ámbito del cumplimiento, Intune permite crear directivas de cumplimiento que marcan las condiciones mínimas que debe cumplir un dispositivo para acceder a los recursos de la organización: cifrado activado, versión mínima de sistema operativo, bloqueo de dispositivos rooteados, antivirus activo, etc.

Además, estas políticas se integran con directivas de acceso condicional en Microsoft Entra ID. De este modo puedes, por ejemplo, bloquear el acceso a correo o SharePoint desde dispositivos Android que no cumplan las normas o forzar autenticación moderna frente a métodos obsoletos como la autenticación básica.

Intune también centraliza la configuración de seguridad del punto de conexión, permitiendo desplegar perfiles que habilitan o deshabilitan funciones, restringen características del dispositivo, imponen perfiles Wi‑Fi, VPN o correo corporativo y personalizan la experiencia de inscripción y del Portal de empresa con la marca de tu compañía.

Por último, aporta una capa muy valiosa de acciones remotas: reinicio, bloqueo, borrado completo o selectivo, sincronización forzada, localización, revocación de acceso, entre otras. Todo esto se gestiona desde el portal de Intune y se aplica tanto a dispositivos Android Enterprise como a aquellos que aún están en modo Administrador de Dispositivos Android.

Funciones imprescindibles de un buen MDM Android

Al comparar soluciones, conviene fijarse en un conjunto de capacidades mínimas que no deberían faltar si quieres un despliegue serio y escalable. No todas las herramientas llegan al mismo nivel, pero hay puntos clave que marcan la diferencia.

Una de las funciones básicas es la gestión integral de dispositivos: alta masiva, agrupación flexible, vista de inventario, fichas detalladas de cada terminal, estado de cumplimiento, localización aproximada, etc. Esto te da una “foto” clara del parque Android en todo momento.

Igual de importante es la gestión de aplicaciones. Necesitas poder distribuir apps internas y de tienda, crear catálogos corporativos, imponer instalaciones obligatorias, bloquear desinstalaciones, restringir apps no autorizadas y, en muchos casos, habilitar un modo quiosco de una sola app o de un conjunto reducido.

En el plano de la seguridad, la solución debe facilitar acciones como limpieza y bloqueo remoto, protección del correo corporativo, acceso seguro a la red mediante VPN o certificados, y control granular basado en roles para que cada usuario tenga solo los permisos que necesita.

También es muy deseable contar con módulos de compartición segura de documentos, que permitan enviar ficheros a los dispositivos, controlar en qué apps se abren, evitar que se suban a nubes personales y registrar accesos para auditoría. En sectores regulados esto es especialmente crítico.

Por último, un buen MDM Android debería integrarse con otras piezas del ecosistema de seguridad, como herramientas de anti‑malware, soluciones de acceso remoto, sistemas SIEM o plataformas de ticketing, para que la gestión de incidentes sea coherente de punta a punta.

Componentes clave de cualquier estrategia de MDM

Más allá del producto que elijas, toda estrategia MDM sólida descansa sobre varios componentes fundamentales que trabajan en conjunto para proteger, monitorizar y administrar los dispositivos móviles en un entorno corporativo.

El primero es la seguridad y cumplimiento del dispositivo. Aquí entran las políticas de contraseñas, el cifrado obligatorio, las capacidades de borrado y bloqueo remoto y la alineación con normas como RGPD, HIPAA o SOC 2. Sin este bloque bien definido, es difícil justificar el proyecto.

Otro componente esencial es la gestión de aplicaciones: listas blancas y negras, control de permisos, despliegue forzado de apps críticas y bloqueo de software no aprobado o potencialmente malicioso. Es el punto donde se equilibra la productividad del usuario con la superficie de ataque que estás dispuesto a aceptar.

En tercer lugar se sitúa la seguridad y cifrado de datos, que abarca la contenedorización entre ámbito personal y laboral, las políticas de prevención de pérdida de datos, las copias de seguridad automáticas y el cifrado tanto en reposo como en tránsito. Este es el corazón de la protección de la información.

No hay que olvidar la gestión de identidades y accesos, con autenticación multifactor, inicio de sesión único, controles de acceso basados en roles y políticas de acceso condicional según el estado del dispositivo o su ubicación. Aquí MDM suele apoyarse en el directorio corporativo y en soluciones de identidad.

Por último, hay dos piezas transversales: la supervisión en tiempo real con analítica (seguimiento de estado, alertas automatizadas, informes de uso y seguridad) y la integración en una estrategia de gestión de endpoints más amplia, donde convives con PCs, Macs, dispositivos IoT y demás.

Buenas prácticas para implantar MDM Android sin morir en el intento

Montar un MDM en una empresa no es solo cuestión de comprar licencias y dar a “siguiente”. Hay una serie de mejores prácticas que marcan la diferencia entre un despliegue ordenado y un desastre lleno de excepciones, fricciones y usuarios enfadados.

Lo primero es definir una política clara de uso de dispositivos móviles: qué dispositivos se permiten (corporativos, BYOD o mezcla), qué nivel de control acepta la empresa sobre los terminales personales, qué requisitos mínimos de seguridad se exigen y qué consecuencias tiene no cumplirlos.

También es clave estandarizar la inscripción. Siempre que puedas, utiliza métodos automáticos (Android Enterprise, Samsung Knox Mobile Enrollment, códigos QR corporativos) y exige autenticación del usuario antes de que el dispositivo se conecte a recursos internos. Esto reduce errores y asegura coherencia.

Otra recomendación es automatizar todo lo repetitivo: actualizaciones de sistema y apps, parches de seguridad, copias de seguridad, aprovisionamiento inicial de perfiles, etc. Cuantas menos tareas manuales queden en manos de TI o del usuario, mejor va a escalar tu solución.

Para limitar riesgos, conviene aplicar controles de acceso basados en roles. No todo el mundo necesita los mismos permisos ni acceso al mismo conjunto de apps y datos. Define perfiles tipo (comercial, técnico de campo, dirección, administración…) y aplica plantillas de políticas y apps según cada rol.

Por último, la parte humana: formar a los empleados en seguridad móvil es tan importante como cualquier política técnica. Explica qué hace el MDM, qué datos ve y qué no, por qué se exigen ciertas contraseñas, cómo detectar intentos de phishing y qué deben hacer si pierden el dispositivo o sospechan de un incidente.

Contar con una solución MDM Android bien implantada te permite tener los móviles de la empresa bajo control, habilitar trabajo remoto y BYOD con cabeza y reducir al mínimo tanto los sustos de seguridad como el tiempo que TI dedica a “apagar fuegos” con dispositivos descontrolados.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.