- El comando REG y los archivos .reg permiten automatizar cambios en el registro local y remoto.

- Antes de editar el registro es imprescindible crear copias de seguridad o puntos de restauración.

- REG admite subcomandos como add, delete, query, export e import para gestionar claves y valores.

- Herramientas como regedit, directiva de grupo y monitores de registro ayudan a controlar y auditar cambios.

En vez de ir clic a clic con Regedit, el comando REG permite crear, modificar, borrar, exportar e importar claves y valores desde la consola, desde scripts por lotes o desde PowerShell. Además, los archivos .reg siguen siendo la vía clásica para distribuir cambios a muchos equipos con un doble clic o de forma silenciosa. Vamos a ver, con bastante detalle, cómo funciona todo esto, qué precauciones hay que tomar y qué otras herramientas tienes a tu alcance para dominar el registro.

Qué es exactamente el registro de Windows y por qué es tan delicado

El registro es una base de datos jerárquica central donde Windows almacena la configuración del sistema, de los usuarios, de las aplicaciones instaladas y de gran parte del hardware. Vino a sustituir a los viejos archivos de texto .ini y a muchas configuraciones de Autoexec.bat y Config.sys, ofreciendo una forma más estructurada y coherente de guardar ajustes.

En versiones modernas de Windows encontrarás cinco claves raíz predefinidas sobre las que se organiza todo:

- HKEY_CLASSES_ROOT (HKCR): asocia tipos de archivo y clases COM con las aplicaciones correspondientes, de forma que Windows sepa qué programa abrir para cada extensión.

- HKEY_CURRENT_USER (HKCU): almacena la configuración específica del usuario que ha iniciado sesión (escritorio, colores, opciones del Explorador, preferencias de muchas apps).

- HKEY_LOCAL_MACHINE (HKLM): contiene la configuración global del equipo, válida para todos los usuarios (controladores, servicios, software instalado a nivel de máquina).

- HKEY_USERS (HKU): agrupa todos los perfiles de usuario cargados en ese momento; HKCU no es más que una vista de la subclave correspondiente dentro de HKU.

- HKEY_CURRENT_CONFIG (HKCC): recoge datos del perfil de hardware activo al arrancar (por ejemplo, configuración de ciertos dispositivos).

En la práctica, cada una de estas claves raíz contiene subclaves, valores y datos. Las subclaves se parecen a carpetas, y dentro de ellas hay valores con un nombre, un tipo de datos (REG_SZ, REG_DWORD, REG_BINARY, etc.) y un contenido. Muchos parches de seguridad, correcciones de bugs o ‘trucos’ de Windows se implementan tocando precisamente estos valores.

Conviene saber también que el contenido del registro se guarda en archivos auxiliares físicos en disco. En sistemas como Windows 2000, XP, Server 2003 o Vista, la mayoría de subárboles están en %SystemRoot%\System32\Config (ficheros como Software, System, Sam, Security…), mientras que el perfil del usuario (HKEY_CURRENT_USER) se guarda en Ntuser.dat dentro de la carpeta de su perfil. Eso explica por qué restaurar el “estado del sistema” con las herramientas de copia de seguridad repara también el registro.

Los valores del registro pueden ser de distintos tipos. Entre los más habituales:

- REG_SZ: cadena de texto fija.

- REG_EXPAND_SZ: cadena que puede contener variables expandibles (como %SystemRoot%).

- REG_MULTI_SZ: varias cadenas agrupadas en un único valor (listas, conjuntos de rutas, etc.).

- REG_DWORD: entero de 32 bits, muy típico para flags de configuración (0/1, o números concretos).

- REG_QWORD: entero de 64 bits, usado en ajustes más recientes.

- REG_BINARY y otros tipos binarios (RESOURCE_LIST, FULL_RESOURCE_DESCRIPTOR…): datos en formato hexadecimal para hardware y recursos internos.

La longitud máxima de los nombres de valores y el tamaño de los datos depende de la versión de Windows, pero en sistemas modernos el límite práctico suele ser la memoria disponible. Aun así, Microsoft recomienda que los datos muy largos se guarden en archivos externos y en el registro solo se almacene la referencia para no sobrecargarlo.

Advertencias y buenas prácticas antes de tocar el registro

Editar el registro no es un juego: un cambio mal hecho puede causar un problema grave, desde que una aplicación no arranque hasta que Windows ni siquiera inicie sesión. Por eso, la recomendación oficial de Microsoft es usar siempre que se pueda las interfaces gráficas (Panel de control, Configuración, herramientas MMC, etc.) y dejar el registro como último recurso.

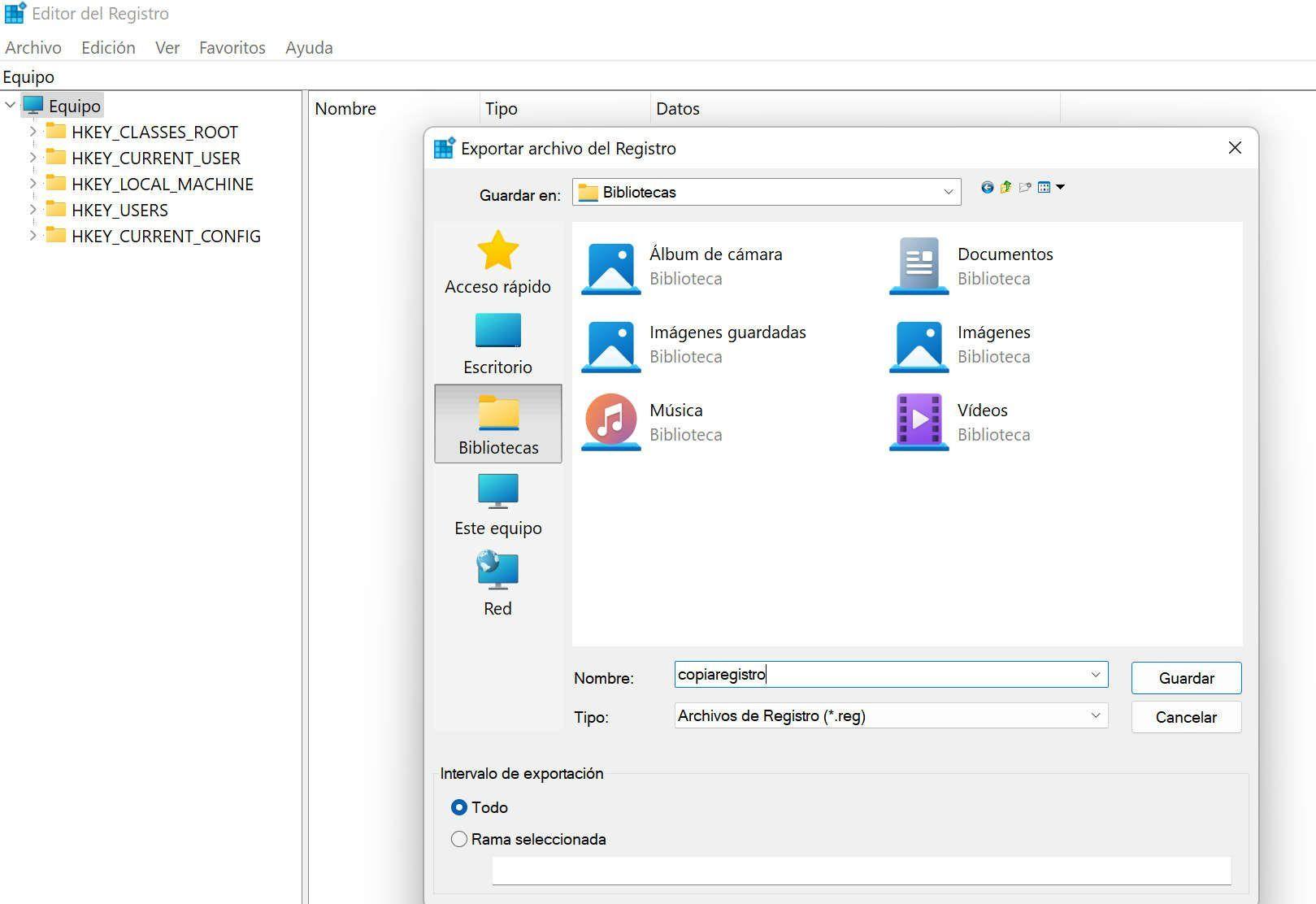

Cuando no queda más remedio, es obligatorio preparar un plan de vuelta atrás. Eso pasa por exportar las claves que vayas a tocar o hacer copia del estado del sistema. Con la utilidad de copia de seguridad de Windows puedes hacer backup del “estado del sistema”, que incluye registro, base de datos COM+ y archivos de arranque.

Si el cambio es muy concreto, suele ser mejor exportar solo la clave afectada desde Regedit (Archivo > Exportar) antes de modificar nada, y guardar el .reg resultante. Si luego algo va mal, haces doble clic en ese archivo y restauras los valores originales sin tocar el resto del registro.

Otra medida sensata es crear un punto de restauración del sistema antes de una sesión de cambios intensiva. Así, si el equipo empieza a comportarse de forma extraña, puedes volver a un estado anterior relativamente rápido.

Por último, hay que desconfiar de los archivos .reg descargados de Internet sin revisar. Aunque parezcan inofensivos, un .reg puede cambiar claves críticas, desactivar seguridad o introducir configuraciones indeseadas. Lo ideal es abrirlos con un editor de texto para ver exactamente qué claves y valores van a tocar.

Regedit: el editor gráfico del registro y los archivos .reg

El viejo conocido Regedit es la herramienta gráfica por excelencia para explorar y modificar el registro. Se abre desde el buscador escribiendo “regedit” o con Windows + R y lanzando regedit, y requiere permisos de administrador para muchos cambios.

Su interfaz muestra, a la izquierda, un árbol con las claves raíz y subclaves; a la derecha, los valores de la clave seleccionada. Desde los menús y el clic derecho puedes crear claves nuevas, valores de distintos tipos, cambiar datos, eliminar entradas o renombrarlas. Además, el Editor de registro incorpora un buscador que permite localizar claves y valores sin tener que navegar todo el árbol a mano.

Para trabajar con seguridad, Regedit permite exportar e importar claves a archivos .reg. Desde Archivo > Exportar puedes guardar una copia de una clave concreta o de todo el registro (esto último no se recomienda salvo casos muy concretos, porque luego pueden surgir conflictos si otras apps modifican el registro después de tu copia).

RegistryEditorVersion

(línea en blanco)

«NombreValor1«=»TipoDatos1:Dato1«

«NombreValor2«=»TipoDatos2:Dato2«

(línea en blanco)

«NombreValor3«=»TipoDatos3:Dato3«

Algunos puntos clave de esa sintaxis:

- RegistryEditorVersion suele ser Windows Registry Editor Version 5.00 en Windows 2000, XP, Server 2003 y posteriores. El encabezado antiguo REGEDIT4 sigue siendo aceptado en versiones modernas.

- Es obligatorio dejar una línea en blanco antes de cada nueva ruta de registro. Ayuda a separar bloques y facilita el análisis.

- RutaDelRegistro va entre corchetes, por ejemplo

. Si la subclave al final de la ruta no existe, se creará al importar el .reg. - NombreValor se escribe entre comillas, seguido inmediatamente de un signo igual.

- TipoDatos define el tipo de valor. Para REG_SZ no se pone el tipo (Regedit lo asume por defecto); para el resto, se usa notación como

dword,hex,hex(2),hex(7), etc. - Dato se escribe según el tipo: texto sin más para cadenas, hexadecimal separado por comas para binarios, números hex para DWORD, etc.

La tabla típica de correspondencia entre tipos del registro y tipo en .reg es:

- REG_BINARY → hex

- REG_DWORD → dword

- REG_EXPAND_SZ → hex(2)

- REG_MULTI_SZ → hex(7)

Al ejecutar un archivo .reg, su contenido se fusiona con el registro local: las claves nuevas se crean, los valores nuevos se añaden y los valores existentes se sobrescriben. Por eso es fundamental distribuir estos archivos con cautela y solo cuando se haya probado bien su efecto.

Cómo agregar, modificar y eliminar claves con archivos .reg

Si quieres generar un archivo .reg “limpio” que represente un cambio concreto, un modo cómodo es hacer primero el cambio en Regedit y después exportar la clave modificada. Así te aseguras de que la sintaxis sea correcta y luego puedes editar el archivo con el Bloc de notas para pulirlo.

Para agregar una subclave o cambiar valores con un .reg, basta con que el archivo contenga la ruta de la clave y las entradas deseadas. Si el valor no existe en el equipo de destino, se creará; si existe, se sobrescribirá con el nuevo dato. No hace falta borrar antes.

En cambio, para eliminar claves o valores mediante .reg se utiliza la convención del guion:

- Para borrar una clave completa, se pone un signo menos delante de la ruta de la clave en los corchetes, por ejemplo:

- Para eliminar solo un valor concreto, se deja la ruta normal y se pone un guion después del signo igual en el valor:

"TestValue"=-

Así, un .reg como este:

«TestValue»=-

hará que se elimine el valor TestValue de esa clave sin tocar otros valores ni la clave en sí. Este tipo de archivos se suelen generar exportando primero la clave y luego editando a mano con el Bloc de notas para añadir los guiones donde corresponda.

Distribuir cambios de registro en varios equipos

Una vez que tienes listo un archivo .reg, puedes repartirlo a otros equipos de varias formas. La más básica es enviarlo por correo, copiarlo a un recurso compartido de red y pedir al usuario que haga doble clic, o integrarlo en un paquete de instalación.

Al ejecutar un .reg de esta manera, el Editor de registro muestra primero un aviso del tipo: “¿Está seguro de que desea agregar la información de este archivo al registro?”. Si el usuario acepta, tras aplicar los cambios aparece otro mensaje confirmando que “la información se ha introducido correctamente en el registro”.

Si quieres automatizar el proceso sin que aparezcan avisos, puedes usar regedit desde línea de comandos con el modificador /s. Por ejemplo, en un script de inicio de sesión:

regedit.exe /s C:\Rutas\Cambios.reg

Ese comando importa el contenido del archivo en modo silencioso. En entornos de dominio, otra opción muy habitual es usar directiva de grupo para distribuir los cambios de registro a unidades organizativas completas. Hay plantillas y extensiones de directiva pensadas precisamente para escribir y forzar ciertos valores del registro en los equipos unidos al dominio.

El comando REG: la navaja suiza de la línea de comandos

Además de Regedit, Windows incluye la herramienta de consola REG.EXE, mucho más flexible a la hora de automatizar cambios. Se ejecuta desde el Símbolo del sistema (cmd) o desde PowerShell, escribiendo simplemente reg. Si añades /? verás la lista completa de subcomandos disponibles.

Los subcomandos más importantes del comando REG son los siguientes:

- reg add: agrega subclaves o valores, o cambia datos existentes.

- reg compare: compara claves o valores entre sí.

- reg copy: copia una clave (local o remota) a otra ubicación.

- reg delete: borra subclaves o valores.

- reg export: exporta una clave y sus subclaves a un archivo .reg.

- reg import: importa el contenido de un archivo .reg al registro local.

- reg query: consulta el contenido de una clave o valor.

- reg restore: restaura claves desde un archivo de guardado.

- reg save: guarda una parte del registro en formato hive (.hiv).

- reg load: carga un archivo hive en una clave de registro.

- reg unload: descarga una sección cargada con reg load.

Todos estos subcomandos admiten parámetros, y se pueden usar contra equipos remotos anteponiendo \\NombreEquipo a la ruta. Eso sí, para trabajar contra otra máquina hacen falta permisos adecuados y que el servicio de Registro remoto esté habilitado, además de que el firewall no bloquee la operación.

Consultar, agregar y eliminar entradas con REG ADD, REG QUERY y REG DELETE

Cuando lo que quieres es crear una clave o un valor desde consola, el protagonista es REG ADD. La forma básica sería algo así:

reg add HKLM\Software\MiClave /v AppInfo /t REG_DWORD /d 1

En este ejemplo se crea la subclave MiClave dentro de HKLM\Software (si no existía), se añade el valor AppInfo de tipo REG_DWORD y se le asigna el dato 1. Si AppInfo ya existía con otro valor, REG ADD lo sobrescribe, de modo que sí se puede modificar valores existentes sin necesidad de borrarlos antes.

Los parámetros clave de REG ADD son:

- /v: nombre del valor que quieres crear o editar.

- /t: tipo de datos (REG_SZ, REG_MULTI_SZ, REG_EXPAND_SZ, REG_DWORD, REG_QWORD, REG_BINARY, REG_NONE).

- /d: datos que se van a escribir en el valor.

- /f: fuerza la operación sin pedir confirmación si el valor ya existe.

Si necesitas hacer esto en un equipo remoto, puedes usar algo como:

reg add \\EquipoRemoto\HKLM\Software\MiClave /v AppInfo /t REG_DWORD /d 0 /f

Siempre que tengas permisos y el servicio de registro remoto activo, este comando aplicará el cambio en la otra máquina. Muy útil en escenarios de administración masiva o scripting.

Para ver qué hay en una clave concreta tienes REG QUERY. Por ejemplo:

reg query HKLM\Software\MiClave

Mostrará todos los valores bajo esa subclave, con su tipo y datos. Si quieres volcar el resultado a un archivo de texto para análisis posterior, puedes redirigir la salida:

reg query HKLM\Software > C:\regoutput.txt

A la hora de limpiar, REG DELETE es el encargado de borrar. Por ejemplo:

reg delete HKLM\Software\MiClave /f

elimina la clave MiClave y todo lo que cuelga de ella sin pedirte confirmación gracias al parámetro /f. Si solo quieres borrar un valor dentro de la clave, usarías:

reg delete HKLM\Software\MiClave /v AppInfo /f

Exportar, importar y hacer copia de seguridad con REG EXPORT, REG IMPORT y compañía

Otra función muy práctica del comando REG es poder respaldar configuraciones y moverlas entre equipos de manera automatizada. Para exportar una clave a un archivo .reg tienes:

reg export HKLM\Software\MiAplicacion C:\BackupMiApp.reg

Ese .reg contendrá la clave MiAplicacion y todas sus subclaves y valores. Si más tarde quieres restaurarla o copiarla a otro equipo, bastará con ejecutar:

reg import C:\BackupMiApp.reg

REG IMPORT es ideal cuando quieres aplicar el mismo juego de ajustes en muchos PCs desde scripts, sin depender de la interfaz gráfica. Si necesitas una copia más “en bruto” de una parte del registro, puedes usar REG SAVE para generar un archivo .hiv, que luego se restauraría con REG RESTORE.

Por ejemplo:

reg save HKLM\Software\Test C:\BackupTest.hiv

reg restore HKLM\Software\Test C:\BackupTest.hiv

En diagnósticos y mantenimientos más avanzados se recurre también a REG LOAD y REG UNLOAD, que permiten cargar un archivo de hive en una clave temporal (por ejemplo HKLM\TempHive), inspeccionarlo o manipularlo y luego descargarlo, algo muy útil al trabajar con discos de sistemas que no están arrancados.

Reg y scripting: automatizar cambios con batch y PowerShell

Cuando tienes que hacer varias operaciones seguidas en el registro, lo más cómodo es agruparlas en un script. Con archivos por lotes (.bat o .cmd) puedes encadenar comandos REG ADD, REG DELETE, REG IMPORT, etc., y aplicarlos a muchos equipos con un doble clic o desde herramientas de distribución.

Un archivo batch típico podría, por ejemplo, crear una clave, añadir varios valores, exportar una copia de seguridad y, al final, mostrar un mensaje de éxito. Al estar todo en texto plano, es fácil de mantener y versionar.

Si necesitas más flexibilidad, PowerShell aporta cmdlets específicos para el registro y una sintaxis más moderna, pero el comando REG sigue siendo totalmente válido y muy adoptado en scripts heredados o en entornos donde se busca compatibilidad hacia atrás.

Otras formas de editar el registro: directiva de grupo, WMI, scripting y más

Además de Regedit y REG.EXE, Windows ofrece varias vías alternativas para manipular el registro, especialmente pensadas para administradores.

Por un lado está la directiva de grupo (Group Policy), gestionada desde la consola MMC mediante complementos como “Editor de directivas de grupo local” (gpedit.msc) o las herramientas de Active Directory. Muchas plantillas de directiva no son más que una interfaz gráfica bonita sobre valores concretos del registro; al aplicar la directiva, esos valores se escriben o bloquean para toda una OU o dominio.

También puedes recurrir a Windows Script Host, que admite scripts VBScript y JScript capaces de leer, crear y borrar claves mediante los objetos de scripting expuestos por el sistema. Es otra forma de automatizar, especialmente en organizaciones que llevan tiempo usando estos lenguajes.

El Instrumental de administración de Windows (WMI) es otra pieza importante. Es la implementación de Microsoft del estándar WBEM y ofrece una API uniforme para acceder a información de administración, incluido el registro. A través de WMI puedes escribir scripts que modifiquen claves de registro, consultar configuraciones o exportar datos, usando cualquier lenguaje que pueda manejar objetos COM o ActiveX, o bien con la utilidad de línea de comandos WMIC.EXE.

Finalmente, existen herramientas de terceros para administrar y limpiar el registro (como CCleaner o RegScanner) y también utilidades especializadas en detectar cambios entre dos estados del registro. Estas últimas son especialmente interesantes en el ámbito forense o de análisis de malware.

Monitorear cambios en el registro: Active Registry Monitor y similares

Cuando sospechas que algo (un malware, un instalador agresivo, una configuración remota) está tocando el registro a tus espaldas, viene muy bien una herramienta que compare instantáneas del registro. Active Registry Monitor (ARM) es un ejemplo clásico.

Su funcionamiento se basa en realizar un escaneo completo del registro (por ejemplo, del subárbol HKEY_LOCAL_MACHINE o de una máquina remota accesible por red) y guardar esa foto en un archivo propio. Más tarde, haces otro escaneo y ARM te presenta las diferencias clasificadas como claves/valores añadidos, eliminados o modificados.

Un ejercicio típico consiste en tomar una primera copia, modificar manualmente un valor en el registro (por ejemplo, HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Browser\Enum\Count, pasando su REG_DWORD de 1 a 0 con Regedit) y luego crear una segunda copia con ARM.

Al lanzar la opción de comparar registros, la herramienta muestra un árbol con los cambios detectados: desde archivos o asociaciones nuevas hasta la subclave concreta donde hemos tocado el valor Count. De un vistazo, puedes ver qué ha cambiado entre una situación y otra.

ARM permite comparar no solo el registro completo sino también solo ramas concretas, y gestionar múltiples instantáneas (habilitándolas o deshabilitándolas para la comparación). Sus capturas se pueden guardar en formato propio (.rgf) y compartirlas con otros analistas o importarlas en otras máquinas.

Existen otros programas que ofrecen funcionalidades similares, como ART, SpyMeTools o regshot, que trabajan de forma parecida: sacan fotos del registro en distintos momentos y luego señalan las diferencias. Combinadas con herramientas como Process Monitor, son una ayuda muy valiosa para localizar actividad sospechosa o entender qué hace exactamente un instalador.

Con todo lo anterior sobre la mesa, el comando REG, los archivos .reg, Regedit y el resto de utilidades forman un ecosistema muy completo: por un lado puedes aplicar cambios finos y automatizados al registro (incluso en remoto) y, por otro, tienes mecanismos sólidos para realizar copias de seguridad, distribuir configuraciones a gran escala y auditar qué se ha tocado y cuándo, siempre que actúes con prudencia y no des ningún paso sin tener antes un respaldo a mano.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.