- Los PDF pueden incluir scripts, archivos incrustados y acciones que los atacantes explotan.

- Combina Defender, VirusTotal y análisis estructural (PDFiD, pdf-parser).

- Desactiva JavaScript, usa modos protegidos y mantén software actualizado.

- Si hay infección, aísla, desarma el PDF, borra con seguridad y analiza el sistema.

Abrir un PDF en Windows debería ser algo rutinario, pero ese mismo archivo puede convertirse en la puerta de entrada a malware si está manipulado. Hoy en día los PDF no solo contienen texto e imágenes: admiten formularios, scripts, archivos adjuntos e incluso acciones que lanzan otros programas, lo que los convierte en un objetivo jugoso para los atacantes; para empezar, puedes hacer una comprobación de archivo descargado para asegurarte de que un adjunto es seguro.

La buena noticia es que tienes herramientas y métodos claros para identificar, analizar y neutralizar un PDF malicioso sin ponerte en jaque, desde un escaneo rápido con Microsoft Defender hasta técnicas más avanzadas con utilidades como PDFiD, pdf-parser o sandboxes. En esta guía te explico, paso a paso y con nivel para todos los públicos, cómo detectar señales sospechosas, cómo verificar un PDF de forma segura y cómo reducir el riesgo al mínimo con ajustes y hábitos sencillos.

Qué es un PDF malicioso y por qué preocupa en Windows

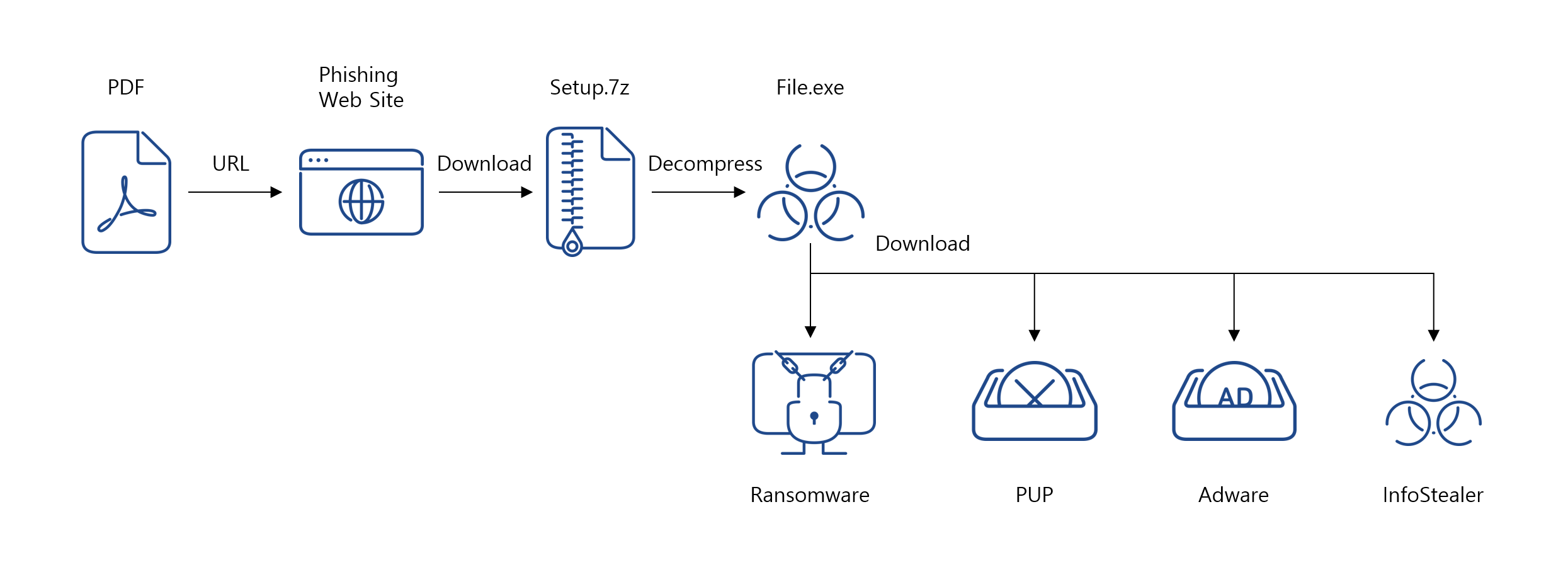

Un PDF malicioso es un documento en apariencia normal que aprovecha funciones legítimas del formato para ejecutar acciones dañinas, como redirigirte a webs trampa, , explotar vulnerabilidades del lector o iniciar procesos en tu equipo.

Los atacantes suelen apoyarse en varias técnicas: JavaScript incrustado que se ejecuta al abrir el archivo; archivos adjuntos dentro del PDF (EXE, ZIP o scripts disfrazados); y “acciones de lanzamiento” capaces de abrir programas o ejecutar comandos si el lector lo permite.

El verdadero peligro está en que muchas víctimas confían ciegamente en los PDF por su fama de “documento estático”. Esa confianza facilita ataques de phishing, robo de credenciales mediante formularios falsos o la ejecución de código aprovechando fallos del lector (incluidos 0‑days).

Por eso, ante cualquier PDF inesperado o que no esperas de esa persona/empresa, lo más sensato es sospechar y verificar. Un simple “clic” para abrirlo sin comprobarlo primero puede ser suficiente para comprometer tu equipo.

Indicios para sospechar de un PDF

No hace falta ser analista forense para detectar banderas rojas; muchas señales son de puro sentido común. Si detectas una o varias, no abras el archivo y verifícalo primero.

- Remitente desconocido o “raro”: correos con dominios mal escritos, facturas o ofertas no solicitadas y mensajes que fuerzan urgencia son clásicos del phishing.

- Tamaño inusualmente grande: un PDF simple suele pesar poco; un peso desproporcionado puede ocultar cargas incrustadas.

- Doble extensión: nombres tipo “documento.pdf.exe” o “informe.pdf.scr” delatan intentos de camuflar ejecutables; activa en Windows la visualización de extensiones reales para detectarlos de un vistazo, por ejemplo con la guía para descubrir el formato de un archivo sin extensión.

- Solicitudes de permisos: si el PDF pide habilitar JavaScript, descargar contenido externo o abrir adjuntos con otras apps, mala señal.

- Comportamiento extraño al abrirlo: bloqueo del lector, picos de CPU, conexiones de red inesperadas o ventanas emergentes pueden indicar actividad maliciosa.

- Contenido mínimo o “plantilla” engañosa: documentos casi en blanco con logos y un área clicable simulando un inicio de sesión son típicos para robar credenciales.

Regla de oro: si dudas, no lo abras. Lo prudente es analizar primero el archivo con herramientas seguras.

Cómo analizar un PDF en Windows paso a paso

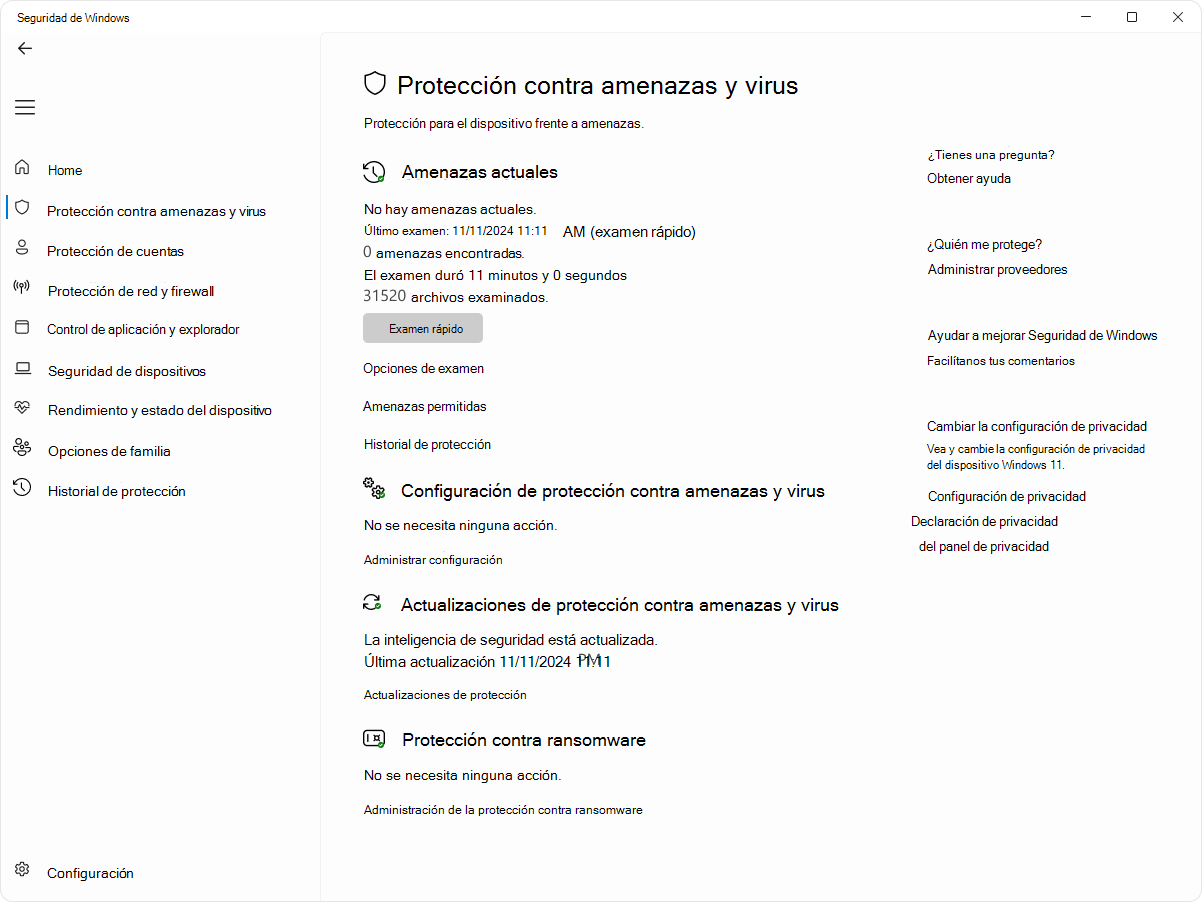

Windows te lo pone fácil con Microsoft Defender integrado; puedes examinar cualquier archivo o carpeta bajo demanda y revisar si hay detecciones en unos segundos.

Análisis directo desde el Explorador: localiza el PDF, haz clic derecho, elige “Mostrar más opciones” y pulsa “Analizar con Microsoft Defender”. Al terminar, verás el resultado del examen en la sección de Opciones de examen.

Confirma que tu protección está activa: abre la app Seguridad de Windows y entra en “Protección contra virus y amenazas”. En “¿Quién me protege?” pulsa “Administrar proveedores” para verificar que tu antivirus está operativo.

Activa la protección en tiempo real si está deshabilitada: en Seguridad de Windows > Protección contra virus y amenazas > Configuración de Protección contra virus y amenazas > Administrar la configuración, habilita “Protección en tiempo real”. Defender se activará automáticamente y bloqueará amenazas al vuelo.

Escaneo previo con servicios en la nube: para archivos sospechosos, servicios como VirusTotal permiten subir el PDF y contrastarlo con decenas de motores AV a la vez. Ojo: no subas material sensible, ya que estos análisis pueden compartirse con la comunidad de seguridad.

Otros filtros útiles: proveedores de email como Gmail incorporan escaneo de adjuntos (muchos emplean la tecnología de VirusTotal). Aun así, es buena práctica reanalizar el archivo por tu cuenta.

Herramientas y técnicas de análisis avanzado

Si quieres ir más allá del escaneo básico, existen utilidades especializadas para desmenuzar un PDF por dentro y observar su comportamiento. Estas son las más eficaces y utilizadas por profesionales, entre ellas una visión que puede verse como parte de una buena «ciber-higiene» con herramientas como herramientas de seguridad para Windows.

- VirusTotal: sube el PDF y obtén el , indicadores de compromiso y reputación comunitaria. Ideal como primer filtro.

- PDFiD (Didier Stevens): script en Python que detecta marcadores sospechosos (JavaScript, /OpenAction, /EmbeddedFile…). Perfecto para una “radiografía” rápida.

- pdf-parser (Didier Stevens): inspección profunda de objetos PDF, ideal para localizar scripts ofuscados y examinar estructuras internas con detalle.

- Sandboxes: Cuckoo y Any.Run: ejecutan el PDF en entornos aislados para vigilar procesos, red y cambios en disco. Any.Run ofrece vistas interactivas en tiempo real; Cuckoo es open source y muy potente para análisis controlado.

- Editores hexadecimales: HxD o Hex Fiend permiten revisar el binario para hallar anomalías, scripts escondidos o manipulación de estructura.

- PDF Examiner: servicio orientado a detectar ofuscación JavaScript y exploits conocidos, incluso en documentos cifrados.

Consejo profesional: combina un escaneo multicapa (Defender + VirusTotal) con un análisis estructural (PDFiD/pdf-parser) y, si lo amerita, una ejecución en sandbox para ver qué intenta hacer el documento.

Desarmar o limpiar un PDF de forma segura

Si confirmas o sospechas que un PDF está comprometido, trátalo con guantes. El objetivo es neutralizarlo sin contagiar el sistema y, si procede, preservar el contenido legítimo.

1) Aíslalo: mueve el archivo a una máquina virtual o entorno aislado y, si puedes, sin conexión a la red. Evita abrirlo en tu equipo principal.

2) Elimina JavaScript y adjuntos incrustados: con herramientas como QPDF puedes “desinflar” y limpiar objetos problemáticos. Por ejemplo: qpdf --qdf --object-streams=disable infectado.pdf limpio.pdf. En Adobe Acrobat Pro, revisa “JavaScript del documento” y “Acción” para localizar y suprimir scripts o acciones de lanzamiento.

3) Aplánalo a imágenes: para eliminar elementos interactivos, convierte cada página a imagen y recompón el PDF estático. Ejemplo: pdftoppm infectado.pdf pagina -png y después convert pagina-*.png seguro.pdf (ImageMagick). Pierdes interactividad, pero ganas seguridad.

4) Reconstrucción selectiva: con utilidades como mutool o Poppler-utils extrae solo páginas/objetos limpios y compón un documento nuevo sin rastro del contenido malicioso.

5) Firmas digitales: si el original estaba firmado, cualquier cambio la invalidará. Vuelve a firmar la versión saneada con un certificado válido.

6) Informa y comparte indicadores: notifica a la fuente legítima (si la conoces) y remite la muestra al equipo de seguridad. Ayuda a cortar la cadena de distribución y mejora la inteligencia de amenazas.

Prevención: configura el lector y tu sistema

La prevención es tu mejor antivirus. Con unos ajustes y hábitos sencillos reducirás muchísimo el riesgo.

- Desactiva JavaScript en el lector PDF: en Adobe Reader, ve a Preferencias > JavaScript y desmarca “Habilitar JavaScript de Acrobat”.

- Bloquea acciones peligrosas: impide que el lector abra archivos externos y desactiva cualquier opción de “lanzamiento” automático de aplicaciones.

- Modo protegido / sandbox: usa el Modo protegido de Adobe Reader o el visor de PDF de Microsoft Edge, que confinan el documento con permisos mínimos.

- Mantén todo al día: Windows, lector de PDF y antivirus actualizados. La mayoría de exploits se aprovechan de software desactualizado.

- Activa la visualización de extensiones en Windows: evita caer en dobles extensiones tipo “.pdf.exe”.

- Un único antivirus, bien actualizado: evita instalar varios a la vez; pueden interferir entre sí. Habilita los análisis periódicos.

- Copias de seguridad cifradas: realiza backups regulares y, si es posible, con cifrado. Te salvarán ante ransomware o borrados accidentales.

- Evita descargas de fuentes dudosas: ni webs sospechosas ni adjuntos de remitentes que no esperas. Ante la duda, verifica por teléfono u otro canal.

- Forma al equipo: la educación reduce clics imprudentes. Simulacros de phishing ayudan a consolidar buenos hábitos.

- Protección de endpoints (EDR): soluciones EDR detectan, aíslan y te alertan ante adjuntos maliciosos de forma automatizada.

Si ya notas síntomas: comprobar procesos en Windows y macOS

Si tu equipo va pesado, se calienta sin motivo o notas actividad de red extraña tras abrir un PDF, revisa procesos activos. Puede haber un malware en segundo plano. Consulta también cómo detectar procesos ocultos y rootkits para confirmar.

Windows (Administrador de tareas): haz clic derecho en Inicio > Administrador de tareas (o Ctrl + Alt + Supr). En “Procesos” ordena por uso de CPU/memoria y busca programas desconocidos o inusualmente voraces. Haz clic derecho > “Finalizar tarea”.

Preguntas útiles para decidir: ¿reconozco el proceso? ¿consume mucho más que el resto? Si persisten dudas, busca el nombre en fuentes reputadas (por ejemplo, File.net) y, tras finalizarlo, pasa un análisis completo con tu antivirus.

macOS (Monitor de Actividad): abre Monitor de Actividad y revisa procesos por CPU/memoria. Selecciona sospechosos, pulsa el icono “i” para ver información y usa la “X” para forzar salida si procede. El icono del engranaje permite correr diagnósticos.

Tras cortar el proceso, analiza el sistema con Microsoft Defender o una herramienta antimalware confiable para eliminar persistencia y restos.

Diagnóstico adicional y eliminación segura de archivos

Nunca ejecutes ni abras directamente un archivo del que sospeches. Primero, analízalo y, si hay confirmación, bórralo de forma segura según tu plataforma.

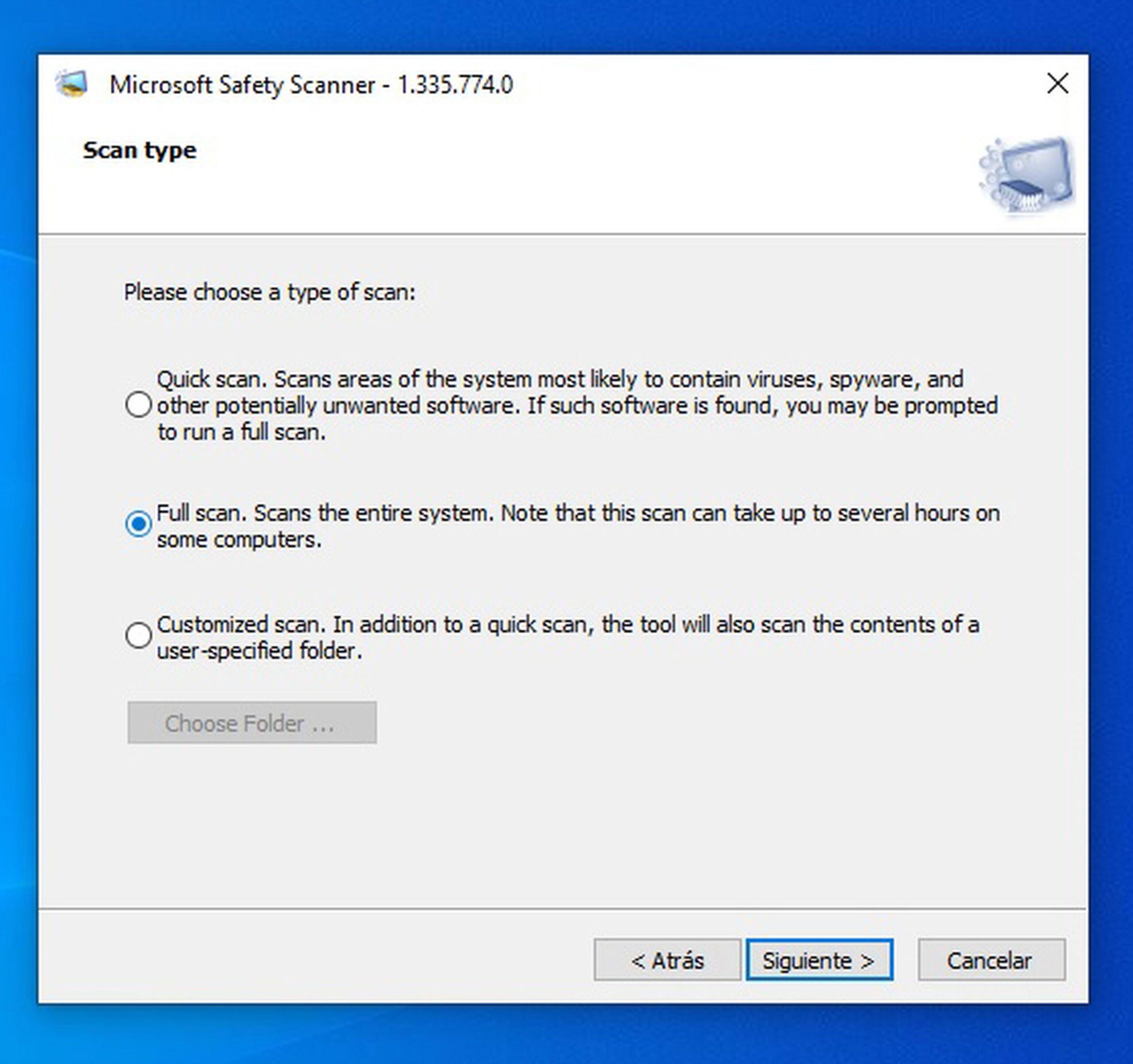

Segundo escaneo con antimalware: además del antivirus residente, puedes pasar la versión gratuita de Malwarebytes para un chequeo adicional en Windows y macOS (y también hay versiones para Android e iOS). Recuerda desinstalarlo si solo lo usas puntualmente.

Escáneres online: si no quieres instalar nada, usa un AV en la nube para revisar el archivo. Respeta la privacidad: no subas documentos sensibles o con datos personales.

Eliminación segura:

- Windows: usa Eraser para sobrescritura segura.

- GNU/Linux: el comando

srmreescribe el archivo antes de borrarlo. - macOS: borra y vacía la papelera; también puedes usar comandos de borrado seguro en versiones que lo soporten.

- Android: Shreddit – Data Eraser permite eliminación segura.

- iOS: borra el archivo, vacía “Eliminados recientemente” y verifica iCloud u otras nubes asociadas.

- BleachBit: disponible para Linux, Windows y macOS para limpiar y borrar con opciones avanzadas.

Mejor práctica: mantén un único antivirus de confianza y al día; activa los análisis programados y la protección en tiempo real para cortar amenazas antes de que se ejecuten.

Recuperar PDF eliminados por malware (opcional)

Incluso con buenas defensas, a veces un virus borra archivos o te obliga a eliminarlos. Si necesitas recuperar un PDF importante, existen herramientas profesionales de recuperación.

Ejemplo de flujo con una herramienta de recuperación: descarga e instala la utilidad (p. ej., Wondershare Recoverit). Abre la app, ve a “Discos duros y ubicaciones”, elige la unidad donde estaba el archivo y ejecuta el escaneo. Cuando termine, selecciona los PDF que quieras recuperar y pulsa “Recuperar”, guardando siempre en otra unidad para evitar sobrescritura.

Notas importantes: el tiempo de escaneo variará según el tamaño y tipo de unidad (en SSD suele ser más rápido); intenta recuperar cuanto antes para maximizar resultados; y recuerda que la recuperación puede no ser 100% garantizada en todos los casos.

Mantener los ojos abiertos, aplicar verificaciones sencillas y utilizar las herramientas adecuadas marcan la diferencia. Con Defender como primera barrera, el apoyo de servicios como VirusTotal, utilidades de análisis profundo (PDFiD, pdf-parser) y medidas de higiene como desactivar JavaScript en el lector, usar modos protegidos y no fiarte de adjuntos inesperados, podrás lidiar con PDF sospechosos con mucha más tranquilidad. Si algo se cuela, los pasos para desarmar el documento y los procedimientos de borrado seguro y recuperación te ayudarán a salir del apuro sin sustos mayores.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.