- Windows 11 permite reenviar eventos a servidores Syslog o plataformas SIEM mediante agentes o funciones nativas.

- Existen múltiples opciones de configuración con diferentes niveles de seguridad: desde UDP sin cifrado, hasta TCP con TLS y autenticación mutua.

- Herramientas como Pandora FMS o ManageEngine ofrecen métodos avanzados de recolección remota, especialmente útiles en entornos corporativos.

- Al configurar la recolección en Windows, es importante considerar los permisos, servicios habilitados y seguridad en la transmisión de los registros.

Centralizar los registros de eventos de Windows 11 en una solución SIEM o un servidor Syslog es una estrategia clave para mejorar la seguridad y la gestión de la infraestructura IT. Integrar estos logs facilita el análisis de incidentes, auditorías y diagnósticos de forma más rápida y eficiente.

Hoy en día, existen diferentes métodos y herramientas para lograr esta configuración: desde soluciones nativas en Windows hasta agentes externos y plataformas de gestión como Pandora FMS o ManageEngine. En este artículo, vamos a explorar todas las posibilidades, desde lo más básico hasta configuraciones avanzadas, incluyendo opciones con y sin cifrado, agentes gratuitos y posibilidades de integración con sistemas como Azure Local.

Opciones básicas para enviar logs desde Windows a un servidor Syslog

Antes de entrar en configuraciones más especializadas, conviene conocer las alternativas sencillas y gratuitas para reenviar logs de Windows hacia un destino remoto.

Agentes gratuitos disponibles

- Snare Epilog: versión libre limitada del producto de InterSect Alliance. Requiere configuración vía interfaz web y no ofrece mucha flexibilidad.

- CorreLog Windows Agent: potente y gratuito mediante registro. Se configura por archivo de texto, se instala como servicio y permite incluso registrar aperturas de aplicaciones en el sistema.

- Datagram SyslogAgent: uno de los más sencillos y robustos. Basado en NTSyslog, se configura por el registro de Windows y ofrece caché para cuando el servidor remoto no está disponible.

Estas soluciones son idóneas para entornos domésticos o pequeñas infraestructuras donde no se requiere control centralizado ni cifrado de los mensajes.

Reenvío de logs en Azure Local con PowerShell

En entornos más controlados como Azure Stack HCI o Azure Local, Microsoft proporciona cmdlets específicos para configurar y administrar el reenvío de logs usando el protocolo Syslog.

Cmdlets destacados

Se utiliza el comando Set-AzSSyslogForwarder para establecer la configuración del reenvío. Entre sus parámetros se encuentran:

- -ServerName: dirección IP o FQDN del servidor Syslog.

- -ServerPort: puerto de escucha del servidor remoto.

- -UseUDP: usa UDP como protocolo de transporte.

- -NoEncryption: permite enviar eventos en texto plano.

- -ClientCertificateThumbprint: para establecer autenticación mutua mediante certificados.

Una vez configurado, se activa el reenvío con Enable-AzSSyslogForwarder y se puede desactivar utilizando Disable-AzSSyslogForwarder .

Modos de funcionamiento

Dependiendo del nivel de seguridad requerido, se pueden aplicar distintas variantes:

- UDP sin cifrado: muy fácil de configurar, pero sin protección contra interceptaciones.

- TCP sin cifrado: mejora la entrega de mensajes pero sigue sin ser seguro.

- TCP con TLS y autenticación del servidor: el cliente valida el certificado del servidor antes de enviar los registros.

- TCP con TLS y autenticación mutua: tanto cliente como servidor validan sus identidades mediante certificados, ofreciendo el máximo nivel de seguridad.

Comprobación y eliminación de la configuración

Para revisar el estado actual del reenvío de logs se usa Get-AzSSyslogForwarder con los siguientes parámetros opcionales:

- -Local: muestra la configuración del host actual.

- -PerNode: detalle por cada nodo.

- -Cluster: muestra la configuración global de Azure Local.

Si se desea eliminar o reiniciar completamente la configuración, se utiliza Set-AzSSyslogForwarder -Remove.

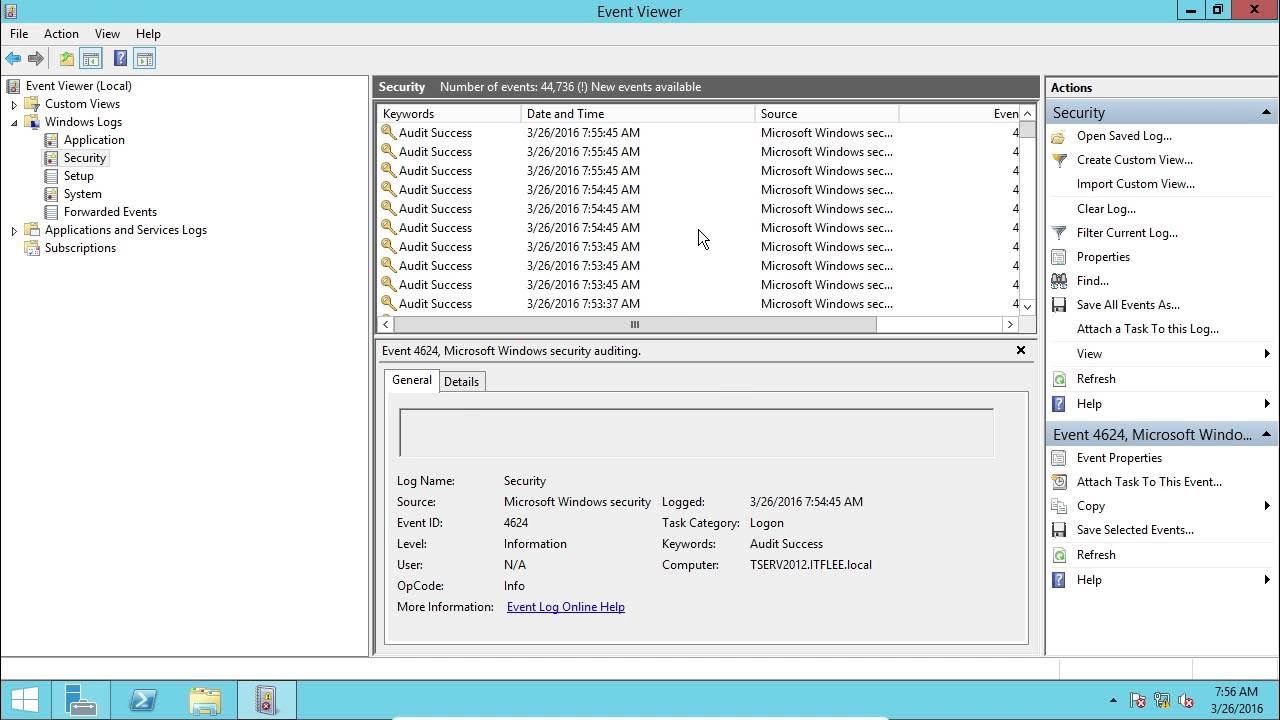

Recolección remota de logs en entornos Windows

Para escenarios más complejos o corporativos, se puede usar recolección remota mediante WMI, sesiones remotas, o conectividad nativa con visores de eventos en dominios Active Directory. ManageEngine documenta una forma avanzada para hacer esto, que incluye pasos exhaustivos:

Permisos necesarios

- Crear una cuenta de servicio en el dominio con permisos para acceder a los logs.

- Agregar esa cuenta a grupos como “Lectores de log de eventos” y “Usuarios COM distribuidos”.

- Conceder privilegios para gestionar logs de auditoría usando políticas locales o GPOs.

- Configurar acceso por WMI y permisos DCOM si es necesario.

Pasos técnicos

Una vez otorgados los permisos:

- Habilitar la conectividad a través del firewall.

- Activar el servicio de recopilador de eventos en el servidor de destino.

- Configurar el protocolo WRM en las máquinas origen.

- Crear una suscripción desde el visor de eventos indicando los equipos origen, tipos de log y filtros deseados.

Monitorización con Pandora FMS

Pandora FMS también ofrece una manera muy completa de recolectar logs tanto en Windows como en Linux, integrando sus datos en OpenSearch y permitiendo correlación SIEM.

Recolección desde Windows

- En formato texto: para archivos como logs de Apache o servicios personalizados.

- Desde eventos del sistema: define filtros usando

module_source(System, Application, Security) y parámetros comomodule_eventtype,module_eventcode,module_application.

Recolección desde Linux

Se emplean módulos que analizan rutas como /var/log/messages o /var/log/secure buscando patrones. Se pueden excluir códigos de estado HTTP exitosos o hacer búsquedas mediante expresiones regulares.

Syslog Server integrado

Activando una opción en pandora_server.conf, Pandora puede recibir logs via Syslog directamente mediante múltiples hilos de procesamiento y una cola configurable.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.