- El ransomware es un malware que bloquea o cifra sistemas y datos para extorsionar a la víctima mediante un pago, normalmente en criptomonedas.

- Ha evolucionado desde simples bloqueadores hasta complejos modelos de doble y triple extorsión, apoyados en Ransomware-as-a-Service.

- La prevención pasa por actualizar sistemas, usar buena seguridad, formar a los usuarios y mantener copias de seguridad aisladas.

- Pagar el rescate nunca garantiza la recuperación y alimenta el negocio criminal, por lo que se recomienda restaurar backups y acudir a herramientas y autoridades especializadas.

El ransomware se ha convertido en uno de los ataques informáticos más rentables y peligrosos de los últimos años. Bloquea equipos, cifra archivos y exige un pago, normalmente en criptomonedas, a cambio de recuperar el acceso. Afecta tanto a usuarios particulares como a empresas, hospitales, ayuntamientos o incluso infraestructuras críticas.

Lejos de ser algo nuevo, la historia del ransomware arranca a finales de los 80 y ha ido sofisticándose con el tiempo: primero se distribuía en disquetes y pedía dinero por correo postal; hoy se propaga en segundos por redes completas, utiliza criptografía avanzada y se apoya en modelos de negocio como el Ransomware-as-a-Service que permiten a cualquier delincuente lanzar campañas sin apenas conocimientos técnicos.

Qué es el ransomware y cómo funciona

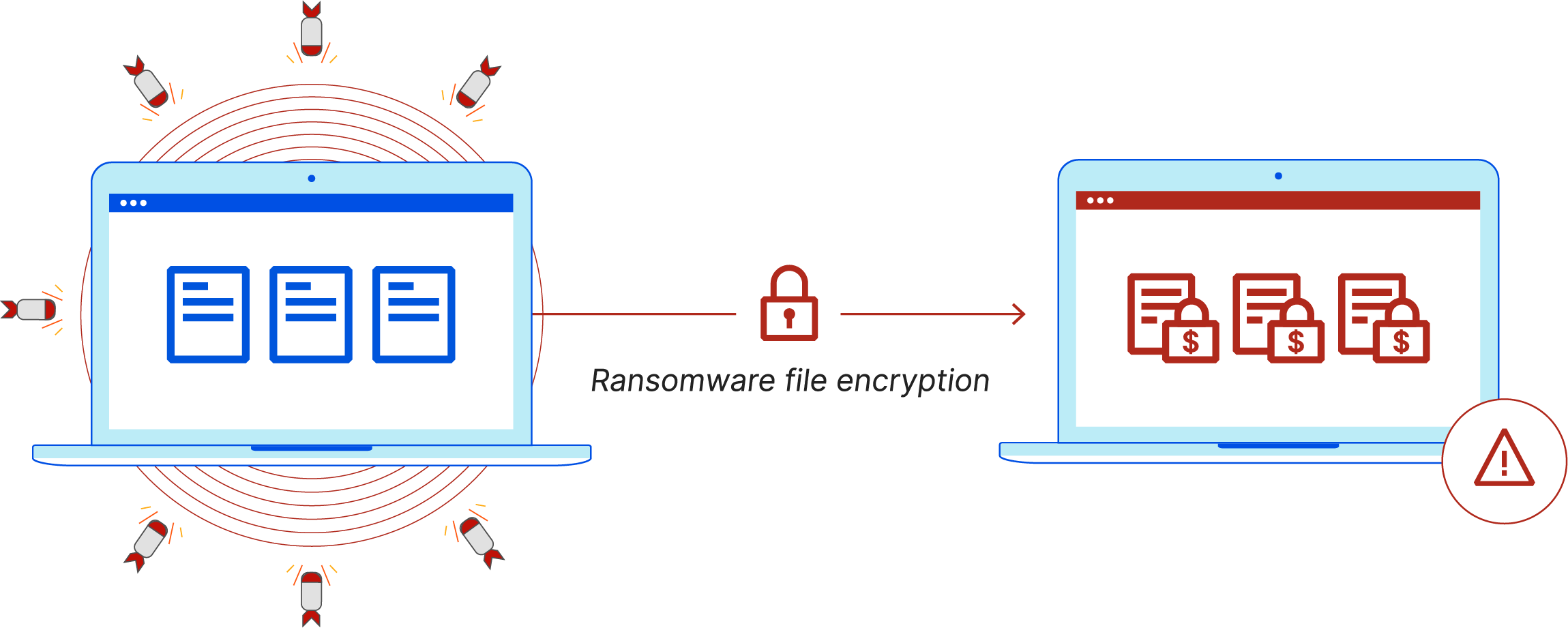

En términos sencillos, el ransomware es un tipo de malware diseñado para impedir que uses tu equipo o tus datos a menos que pagues un rescate. Puede bloquear el acceso al sistema completo, cifrar documentos, bases de datos, fotos o incluso todo el disco, y mostrar un mensaje con las instrucciones de pago.

En un ataque típico, el ciberdelincuente compromete un dispositivo o una red, despliega el malware y toma como rehén la información. A partir de ahí, comienza la extorsión: amenaza con no devolver la clave de descifrado, con publicar los datos robados o, directamente, con destruirlos si no se paga en un plazo determinado.

Conviene tener claro que pagar el rescate no garantiza absolutamente nada. Muchos afectados no recuperan sus archivos aunque paguen; otros reciben herramientas defectuosas que corrompen todavía más los datos. Además, el pago alimenta el negocio criminal y puede convertir a la víctima en objetivo recurrente.

Por eso, en caso de infección, las recomendaciones de los expertos y de organismos como INCIBE o el propio FBI son claras: no pagar, aislar los sistemas afectados, restaurar copias de seguridad y denunciar el incidente ante las autoridades competentes.

Evolución histórica del ransomware

La cronología del ransomware muestra cómo ha pasado de curiosidad técnica a industria criminal multimillonaria. Cada hito ha introducido mejoras en cifrado, propagación o técnicas de extorsión.

1989 – Troyano AIDS o “PC Cyborg”. Se considera el primer caso documentado de ransomware. Se distribuía en disquetes relacionados con información sobre el sida. El malware ocultaba los directorios de archivos del sistema y pedía 189 dólares para desbloquearlos, con el pago a realizar por correo a una dirección en Panamá. Técnicamente era rudimentario: no cifraba el contenido de los archivos, solo sus nombres, lo que permitió revertir el daño sin pagar.

1996 – Nace el concepto de “extorsión criptoviral”. Los investigadores Adam L. Young y Moti Yung describieron en la conferencia de Seguridad y Privacidad de IEEE cómo un malware podría usar criptografía asimétrica para extorsionar a sus víctimas. El código malicioso incluía una clave pública, cifraba los archivos y obligaba a la víctima a enviar un texto cifrado al atacante para recuperar la clave privada a cambio de dinero. Aquello era aún teoría académica, pero anticipó exactamente lo que veríamos después.

Principios de los 2000 – Primeros brotes modernos. Tras un tiempo con incidentes aislados, en 2005 comenzó un repunte notable de infecciones, especialmente en Rusia y Europa del Este. Aparecieron las primeras variantes que empleaban criptografía asimétrica de forma seria, lo que complicaba enormemente el descifrado sin la clave del atacante.

2009 – Llegan las criptomonedas. La creación de Bitcoin supuso un antes y un después. Los pagos pasaron de cheques, transferencias o tarjetas prepago a monedas virtuales difíciles de rastrear. Este anonimato relativo hizo el modelo mucho más atractivo y escalable para el crimen organizado.

2013 – Era moderna del ransomware: CryptoLocker. Con CryptoLocker se populariza el cifrado fuerte a gran escala: claves RSA de 2048 bits, archivos cifrados por extensión y rescates exigidos en Bitcoin o bonos prepago. Su impacto fue tal que requirió operaciones internacionales para derribar la infraestructura (Gameover Zeus) que lo sustentaba.

2015 – Ransomware-as-a-Service (RaaS). Variantes como Tox introducen el modelo RaaS: creadores de ransomware que ofrecen “kits” listos para usar a otros delincuentes, a cambio de una comisión de los rescates. Esto democratiza los ataques: ya no hace falta saber programar para lanzar una campaña.

2016-2017 – Oleada global y gusanos criptográficos. En 2016 surgen familias como Mamba, que cifra el disco completo a nivel de arranque usando herramientas como DiskCryptor. En 2017 aparece WannaCry (WanaCrypt0r), el primer criptogusano replicante masivo, que explota la vulnerabilidad MS17-010 en Windows y cifra datos de más de 75.000 equipos en todo el mundo, incluyendo hospitales británicos, empresas españolas como Telefónica o infraestructuras rusas.

También en 2017 Petya y sus variantes atacan cifrando la tabla maestra de archivos (MFT), inutilizando el sistema, y se documentan campañas a gran escala contra bancos, compañías energéticas o administraciones públicas. Se extiende el uso de mensajes que simulan ser de cuerpos policiales para dar “legitimidad” a la extorsión.

2018 – Ryuk y la “caza mayor”. Ryuk se orienta a objetivos de alto valor: organismos públicos, hospitales, medios de comunicación y grandes empresas. Emplea claves únicas por organización y capacidades de propagación avanzadas (Wake on LAN, SMB, RPC), lo que complica tanto la respuesta como el descifrado.

2019 – Doble y triple extorsión. Desde este año, los grupos de ransomware adoptan la táctica de la doble extorsión: no solo cifran los datos, también los exfiltran y amenazan con publicarlos si no se paga. Incluso aparecen esquemas de triple extorsión, donde se presiona además a clientes, proveedores o pacientes de la víctima. Equipos de respuesta a incidentes como IBM Security X-Force confirman que casi todos los casos que gestionan ya incluyen robo de información.

2020 – Auge durante la COVID-19. El teletrabajo masivo, las prisas por habilitar accesos remotos y la menor seguridad de muchos hogares disparan los ataques. Gobiernos, entidades financieras y, sobre todo, el sector sanitario sufren un incremento significativo de incidentes de ransomware durante la pandemia.

2022 – Secuestro de hilos de correo. Gana protagonismo una técnica especialmente engañosa: el “thread hijacking” o secuestro de hilos. Los delincuentes se infiltran en conversaciones de correo legítimas y responden dentro del mismo hilo con adjuntos o enlaces maliciosos, aumentando enormemente la tasa de clics.

2023-2024 – Más allá del cifrado. A medida que mejoran las defensas y copias de seguridad, muchas bandas amplían su arsenal: combinan ransomware con ladrones de información (stealers) que extraen credenciales y datos sensibles sin necesidad de bloquear sistemas. Grupos como LockBit o remanentes de Conti recurren a robo puro de datos y chantaje, incluso cuando no activan el cifrado.

Principales tipos de ransomware

Aunque hay infinidad de variantes, la mayoría de ransomware actuales se pueden agrupar en dos grandes familias: el que cifra información y el que bloquea el dispositivo. A partir de ahí, aparecen subtipos y estrategias de extorsión adicionales.

Ransomware de cifrado (encrypting ransomware)

Es el más temido y el que suele protagonizar los titulares. Su objetivo es cifrar archivos o datos críticos de manera que solo puedan recuperarse con una clave en poder del atacante. Suele centrarse en documentos ofimáticos, bases de datos, copias de seguridad accesibles, sistemas de producción, etc.

En teoría, tras pagar el rescate el delincuente envía una clave de descifrado o una herramienta que revierte el proceso. En la práctica, abundan los casos en los que la víctima no recibe nada útil, o en los que el descifrado falla y parte de la información queda dañada para siempre.

Ransomware de bloqueo (locker ransomware)

En este caso, el malware impide el acceso al dispositivo completo mostrando una pantalla a tamaño completo que ocupa todo el escritorio y no permite usar el sistema. Es más típico en móviles y en algunos equipos domésticos.

A diferencia del cifrado puro, aquí no siempre se tocan los archivos: cuando se consigue eliminar la infección o restaurar el sistema, los datos pueden seguir intactos. El mensaje de rescate suele incluir logotipos de fuerzas de seguridad o avisos de supuestas actividades ilegales.

Otros subtipos frecuentes

Sobre estas dos bases aparecen varias variantes y etiquetas que conviene conocer para identificar mejor el riesgo:

- Scareware o software de intimidación. Se presenta como un antivirus o herramienta de seguridad que “detecta” infecciones falsas y exige un pago para limpiarlas. Bombardea con ventanas emergentes, pero muchas veces no cifra ni bloquea nada, solo engaña al usuario.

- Bloqueadores de pantalla clásicos. Muestran una pantalla fija, a menudo con logotipos de policías o agencias gubernamentales, indicando que se ha detectado contenido ilegal (piratería, pornografía, etc.) y que se debe pagar una “multa”. Su meta es asustar, no tanto la sofisticación técnica.

- Doxware. El atacante roba información privada (fotos, documentos, historiales, bases de datos) y amenaza con publicarla. La presión no se basa en perder acceso a los datos, sino en la vergüenza, el daño reputacional o las posibles sanciones por filtración.

- Ransomware de doble y triple extorsión. Combina cifrado + robo de datos y, en algunos casos, ataques adicionales como DDoS o chantaje a terceros implicados (clientes, pacientes, socios) para maximizar la presión.

- Ransomware destructivo. En vez de centrarse en el rescate real, amenaza con eliminar o sobrescribir la información si no se paga, y en ocasiones lo hace aunque se reciba el dinero. Se acerca más al sabotaje que a la extorsión económica clásica.

Cómo se propaga el ransomware

Para que un ataque tenga éxito, el delincuente necesita un punto de entrada. El ransomware suele llegar como un “pasajero” dentro de correos, descargas o vulnerabilidades sin parchear.

Malspam (spam malicioso). Es la táctica de disparo masivo. El atacante envía miles o millones de correos con adjuntos trampa (PDF, Word, ZIP) o enlaces hacia sitios comprometidos. Basta abrir el archivo o habilitar macros para que el malware se descargue y ejecute.

Malvertising (publicidad maliciosa). Se aprovecha de banners en webs legítimas o comprometidas. Un simple acceso a la página puede redirigir silenciosamente al usuario a un servidor controlado por el atacante. Allí, un kit de exploits analiza el navegador, plugins y sistema, y lanza el ataque aprovechando cualquier vulnerabilidad disponible, a menudo sin que el usuario haga clic en nada.

Spear phishing y “whaling”. A diferencia del spam masivo, el spear phishing se dirige a objetivos muy concretos: una empresa, un departamento, un directivo. Los correos están muy trabajados, se basan en datos reales (por ejemplo, organigramas de LinkedIn) y suplantan identidades como la del CEO o RR. HH. El “whaling” se centra en altos cargos, donde un solo clic puede abrir la puerta a toda la red corporativa.

Ingeniería social en general. Los atacantes obtienen información de redes sociales, webs corporativas o filtraciones previas, y la usan para que el mensaje parezca legítimo y familiar. A veces se hacen pasar por el servicio técnico, el banco, el proveedor de software o incluso por un compañero de trabajo, reduciendo las sospechas del usuario.

Además, muchos ataques modernos aprovechan vulnerabilidades de software, servicios expuestos (como RDP mal protegido), contraseñas débiles o software pirata. Una vez dentro de la red, el ransomware se combina con otras herramientas para moverse lateralmente, robar credenciales y localizar los sistemas más valiosos antes de detonar el cifrado.

Ransomware en ordenadores, Mac y móviles

Aunque la mayoría de incidentes mediáticos afectan a Windows, ninguna plataforma está completamente a salvo.

En Windows, la superficie de ataque es mayor por su cuota de mercado y por la cantidad de software de terceros instalado. Familias como CryptoLocker, CryptoWall, Petya, WannaCry, Ryuk, TeslaCrypt o Mamba han tenido un impacto masivo, con cifrado de archivos, de discos completos y propagación automática en red; ver tutorial de Shadow Copy.

En Mac, el primer caso sonado fue KeRanger en 2016, que se coló como versión comprometida de una app legítima (Transmission). Se copiaba en segundo plano, esperaba unos días y empezaba a cifrar archivos. Después se han visto otros, como Findzip o MacRansom, y también falsos ransomwares como ThiefQuest/EvilQuest que en realidad funcionaban como “wipers”, destruyendo datos sin intención real de descifrado.

En móviles Android, sobre todo, han proliferado bloqueadores de pantalla que muestran mensajes alegando actividades ilegales y exigen un pago para desbloquear el dispositivo. Suelen ocultarse en aplicaciones descargadas fuera de las tiendas oficiales o en apps de origen dudoso. En muchos casos se pueden eliminar arrancando en modo seguro y desinstalando la app maliciosa, pero algunas variantes requieren un reseteo completo.

Casos y familias de ransomware destacadas

A lo largo de los años se han identificado decenas de familias con tácticas y objetivos variados. Algunas de las más conocidas son:

- Reveton. Popularizó los bloqueos de pantalla con logos de supuestas agencias policiales. Mostraba la dirección IP, proveedor de Internet e incluso una imagen de la webcam para intimidar a la víctima y exigir un pago mediante tarjetas prepago o servicios anónimos.

- CryptoLocker. Uno de los grandes pioneros del cifrado fuerte en masa. Generaba pares de claves RSA, cifraba archivos por extensión y exigía Bitcoin. Su infraestructura fue neutralizada al desmantelar la botnet Gameover Zeus.

- CryptoWall. Evolución posterior, distribuida mediante campañas de phishing y kits de exploits. Alcanzó versiones como CryptoWall 3.0 y se asoció a grupos, supuestamente, de origen ruso.

- TeslaCrypt. Orientado en sus inicios al mundo de los videojuegos (cifraba partidas y contenido relacionado), acabó retirado cuando se filtró la clave maestra de descifrado, lo que permitió a empresas de seguridad crear herramientas gratuitas para recuperar los archivos.

- Mamba. En lugar de cifrar archivos sueltos, cifra el disco completo a nivel de arranque usando DiskCryptor. Crea usuarios específicos, modifica el MBR e impide arrancar el sistema sin la clave.

- WannaCry. El caso paradigmático de gusano criptográfico. Explotó una vulnerabilidad de Windows (EternalBlue/MS17-010) y se propagó de forma automática, afectando a hospitales, empresas energéticas, transportes y miles de organizaciones en todo el mundo hasta que se activó accidentalmente un “kill switch”.

- Ryuk. Centrado en grandes organizaciones, usa claves personalizadas por víctima, capacidades de gusano y herramientas adicionales para desplazarse por la red. Se ha visto en ataques a administraciones públicas, medios de comunicación y servicios esenciales.

Ransomware-as-a-Service (RaaS): el negocio detrás del delito

Uno de los motivos del auge del ransomware es su modelo de negocio. El Ransomware-as-a-Service funciona como una franquicia criminal en la que cada uno tiene su papel.

Los desarrolladores crean el malware y una infraestructura web donde los “afiliados” pueden configurar campañas, personalizar notas de rescate, fijar importes y monitorizar estadísticas (víctimas infectadas, pagos recibidos, etc.). A cambio, el creador se queda con un porcentaje de cada rescate.

Han existido y existen múltiples “marcas” de RaaS: Cerber, Stampado, Philadelphia, Frozr Locker, Satán, RaasBerry, Atom, Hostman, Shark, GrandCrab, Ako, LockBit y muchas más. Algunas se anuncian incluso en foros clandestinos con folletos, vídeos y “soporte técnico” para criminales menos expertos.

Con este modelo, el riesgo se reparte y la barrera de entrada es muy baja: basta con pagar una cuota o compartir beneficios para lanzar ataques que, de otro modo, requerirían conocimientos avanzados de programación, criptografía y redes.

Qué hacer si te infecta un ransomware

Cuando salta la nota de rescate, la reacción instintiva suele ser el pánico, pero es importante actuar con cabeza para limitar el daño.

Lo primero es desconectar el equipo de la red (cable, Wi‑Fi, etc.) y apagar otros dispositivos conectados que puedan estar en riesgo, especialmente si compartes archivos o unidades de red. Esto ayuda a frenar la propagación.

A continuación, y siempre que sea posible, consulta a tu equipo de TI, a un especialista en ciberseguridad o a servicios públicos de ayuda (en España, el 017 de INCIBE ofrece soporte gratuito y confidencial). Ellos podrán analizar la variante, valorar opciones y orientar los siguientes pasos.

Si dispones de copias de seguridad fiables, la solución más segura suele ser formatear los equipos afectados y restaurar los backups. Cualquier intento de “limpiar” sin reiniciar de cero puede dejar restos del malware y permitir reinfecciones.

En ausencia de copias de seguridad, existen iniciativas como No More Ransom que ofrecen herramientas de descifrado gratuitas para ciertas familias conocidas. No cubren todas las variantes ni todas las versiones, pero en algunos casos permiten recuperar archivos sin pagar.

En cualquier escenario, debes denunciar el incidente a las autoridades. Más allá del posible apoyo que puedas recibir, tus datos ayudarán a mejorar la inteligencia sobre amenazas y a perseguir a los responsables.

Cómo prevenir los ataques de ransomware

La mejor estrategia frente al ransomware es clara: invertir en prevención y asumir que tarde o temprano habrá intentos de ataque. La idea es reducir al máximo las probabilidades de éxito y el impacto en caso de que ocurra.

En el plano técnico, conviene mantener sistemas operativos, aplicaciones y firmware actualizados y parcheados mediante gestión de parches. Muchas campañas explotan vulnerabilidades para las que ya existen actualizaciones desde hace tiempo. Activar las actualizaciones automáticas, cuando sea posible, reduce mucho la ventana de exposición.

También es fundamental contar con soluciones de seguridad fiables (antimalware, antiransomware, antiexploit, filtros antispam) tanto en equipos personales como en servidores y dispositivos móviles. Un buen producto puede detectar comportamientos típicos de cifrado masivo y detener el proceso antes de que afecte a todo el sistema. Consulta comparativas de soluciones de seguridad fiables para empresas.

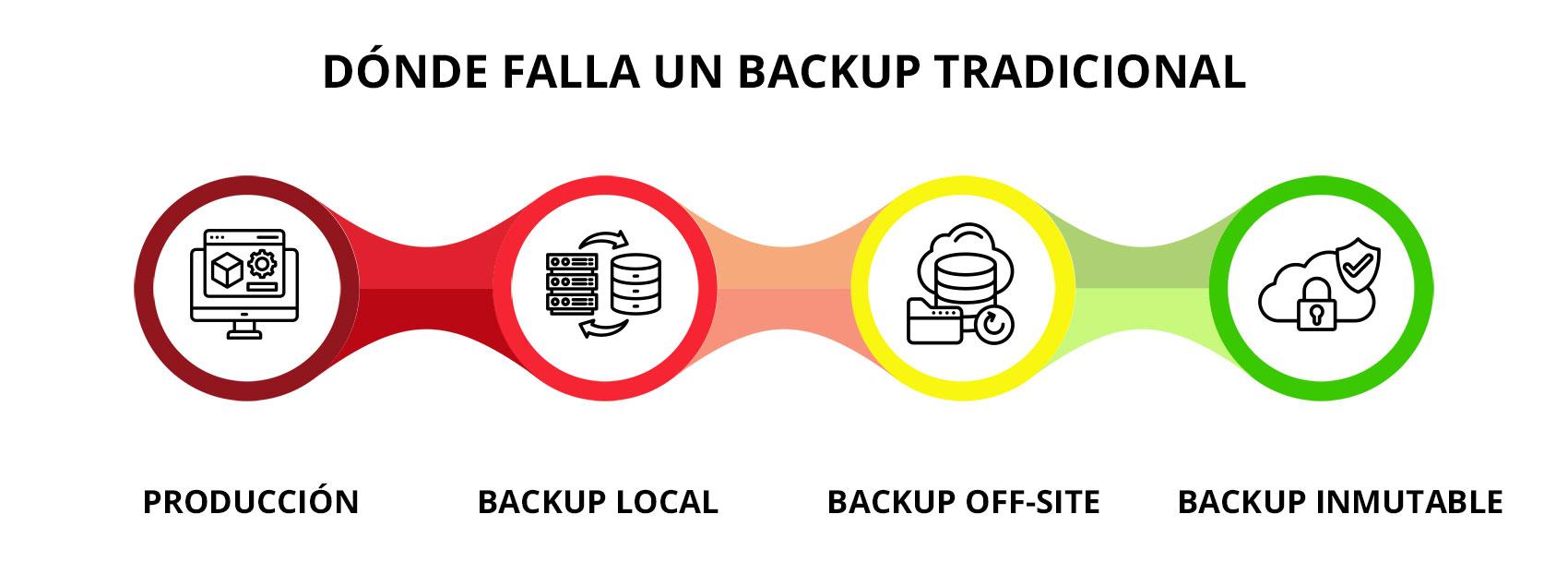

Otra medida crítica es implantar una política de copias de seguridad robusta. Lo ideal es combinar backups en la nube (con cifrado y autenticación multifactor) y copias offline en discos externos o servidores NAS, cintas u otros soportes desconectados físicamente cuando no se estén usando. Así se evita que el ransomware cifre también las copias.

En el ámbito organizativo, la formación y concienciación de usuarios es clave. Explicar de forma clara qué es el phishing, cómo reconocer correos sospechosos, por qué no hay que habilitar macros sin necesidad o descargar adjuntos inesperados, marca una gran diferencia. Herramientas como simulacros de phishing ayudan a reforzar estas buenas prácticas. Más información sobre formación y concienciación.

Algunas pautas básicas que reducen mucho el riesgo son:

- No abrir adjuntos de remitentes desconocidos o inesperados, aunque parezcan venir de contactos de confianza, sin verificar antes por otro canal.

- Pasar el ratón por encima de los enlaces para ver la URL real y, si hay dudas, escribir la dirección manualmente en el navegador en lugar de hacer clic.

- Evitar navegar o descargar software desde webs de origen dudoso, especialmente cuando ofrecen programas “gratis” que normalmente son de pago.

- Reducir el uso de software pirata, ya que a menudo viene acompañado de código malicioso incrustado.

En empresas, además, es recomendable aplicar el principio de mínimo privilegio, segmentar redes, proteger servicios expuestos (como RDP) con VPN y multifactor, y tener preparado un plan de respuesta a incidentes que incluya qué hacer concretamente ante un ataque de ransomware.

El volumen de ataques, los pagos millonarios y la creatividad de las bandas dejan claro que el ransomware seguirá siendo una amenaza recurrente durante los próximos años. Mantener sistemas al día, hacer copias de seguridad, usar soluciones de seguridad serias y, sobre todo, cultivar una buena cultura de ciberhigiene en casa y en la empresa son los pilares que marcan la diferencia entre un susto controlado y un desastre mayúsculo que paralice por completo la actividad.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.