- Microsoft ofrece múltiples capas de aislamiento (Access, contenedores, HTTP.sys, núcleo y Sandbox) para limitar el impacto de código malicioso.

- El modo de espacio aislado de Access y la clave SandBoxMode en el Registro controlan la ejecución de expresiones peligrosas en bases de datos.

- El aislamiento de procesos e Hyper-V en contenedores y el modelo de procesos de trabajo HTTP fortalecen la separación entre host y aplicaciones.

- Funciones como aislamiento del núcleo, SmartScreen y Windows Sandbox refuerzan la seguridad de Windows, aunque pueden impactar en el rendimiento.

Si trabajas con Microsoft Office, Windows 10 u 11 y servicios como HTTP.sys o contenedores de Windows, te interesa entender cómo funciona el modo de aislamiento de procesos y las distintas capas de espacio aislado que ofrece el ecosistema de Microsoft. No solo hablamos de Access o de Office, sino también de tecnologías como Windows Sandbox, el aislamiento del núcleo o los modos de aislamiento de contenedores.

Todo este tinglado puede sonar muy técnico, pero en realidad afecta al día a día de cualquiera que abra documentos de Office, instale programas en Windows o ejecute servicios web. Tener claro qué es el modo de aislamiento de procesos, el espacio aislado, el aislamiento del núcleo y los diferentes niveles de protección te ayuda a decidir cuándo priorizar seguridad y cuándo necesitas exprimir el rendimiento del equipo.

Qué es el modo de aislamiento o espacio aislado en el ecosistema Microsoft

Cuando Microsoft habla de aislamiento o de “sandbox”, se refiere a mecanismos que separan unos procesos de otros para que no puedan tocarse, romperse ni acceder a recursos que no les corresponden. Esta idea aparece en varios productos: Access, contenedores de Windows, HTTP.sys, Windows Sandbox o el aislamiento del núcleo de Windows.

En Microsoft Access, por ejemplo, el llamado modo de espacio aislado es una característica que bloquea expresiones consideradas no seguras. Hablamos de funciones como Matar o Shell, que pueden borrar archivos, lanzar ejecutables o manipular recursos del sistema. Aunque una base de datos esté “de confianza”, Access puede decidir que ciertas expresiones nunca se ejecuten si podrían ser explotadas por usuarios malintencionados.

En otros ámbitos, como en Windows Server o Windows 10/11, el aislamiento se lleva al terreno del sistema operativo: contenedores que solo ven su propio sistema de archivos, Windows Sandbox que actúa como una mini‑máquina virtual desechable, o el aislamiento del núcleo que crea una barrera virtual entre hardware crítico y el resto de procesos para frenar malware a bajo nivel.

La idea común es que cada capa de seguridad intenta que, aunque algo vaya mal en una parte del sistema (un documento malicioso, un driver defectuoso, un programa sospechoso), el daño quede encerrado en su propio “corralito” y no se propague al resto.

Modo de espacio aislado en Microsoft Access y Office

En el caso de Access, el llamado “modo de espacio aislado” (sandbox mode) es una medida de seguridad que impide que se ejecuten expresiones potencialmente peligrosas incluso en archivos de confianza. Esto afecta especialmente a funciones que pueden modificar archivos, lanzar procesos externos o acceder al sistema de forma agresiva.

La base de esta protección es sencilla: Access analiza las expresiones y, si detecta que usan funciones o propiedades “no seguras”, las bloquea antes de que lleguen a tocar el sistema. Esto ocurre aunque la base de datos se abra desde una ubicación de confianza o tenga una firma digital válida, porque el riesgo se considera demasiado alto como para dejarlo al criterio del usuario.

Además, Access distingue entre bases de datos de confianza y no confiables. Una base de datos se considera segura cuando se encuentra en una ubicación marcada como de confianza o está firmada correctamente. Si el archivo no cumple estas condiciones, Access se comporta de forma más restrictiva y aplica sin contemplaciones el modo de espacio aislado.

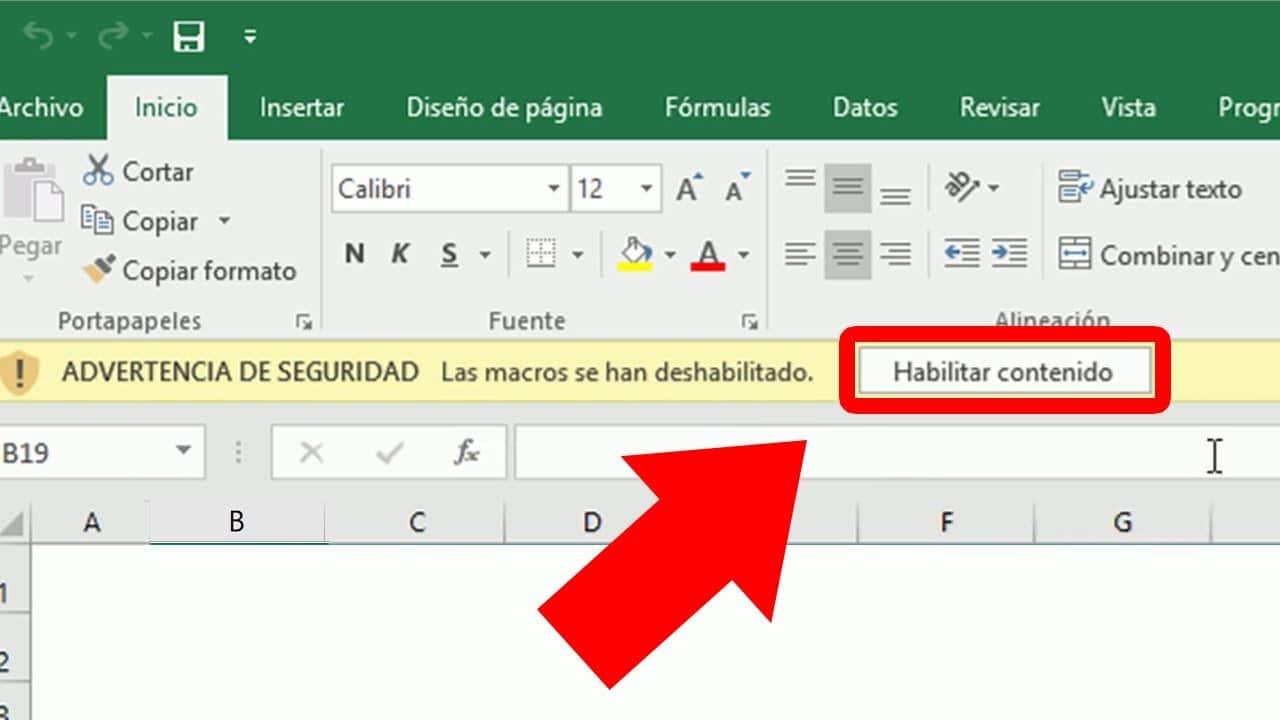

Cuando se encuentra una expresión no segura, Access sigue una especie de “árbol de decisión”: comprueba si la base de datos es de confianza, analiza la configuración del modo de espacio aislado en el Registro de Windows y, en función de esa combinación, decide si ejecuta la expresión, la bloquea o la deja limitada a un contexto seguro. De cara al usuario, muchas veces esto se traduce en mensajes de advertencia o en macros que directamente no se ejecutan.

Cómo se controla el modo de espacio aislado desde el Registro

El comportamiento concreto del modo de espacio aislado se gobierna con una clave del Registro de Windows que determina en qué casos se aplica la restricción. Normalmente, cuando instalas Access, el instalador deja ese valor configurado en el nivel más restrictivo, de forma que el sandbox está habilitado por defecto tanto para Access como para otros programas que usen su motor.

La clave que controla esta función se llama SandBoxMode y se aloja bajo distintas rutas según la versión de Office, el tipo de instalación (Click-to-Run) y si usas 32 o 64 bits. En equipos con Access 2016 o 2019, por ejemplo, se puede encontrar dentro de rutas del estilo Office\16.0\Access Connectivity Engine\Engines, mientras que en instalaciones de Microsoft 365 suele aparecer bajo las ramas específicas de ClickToRun en el Registro.

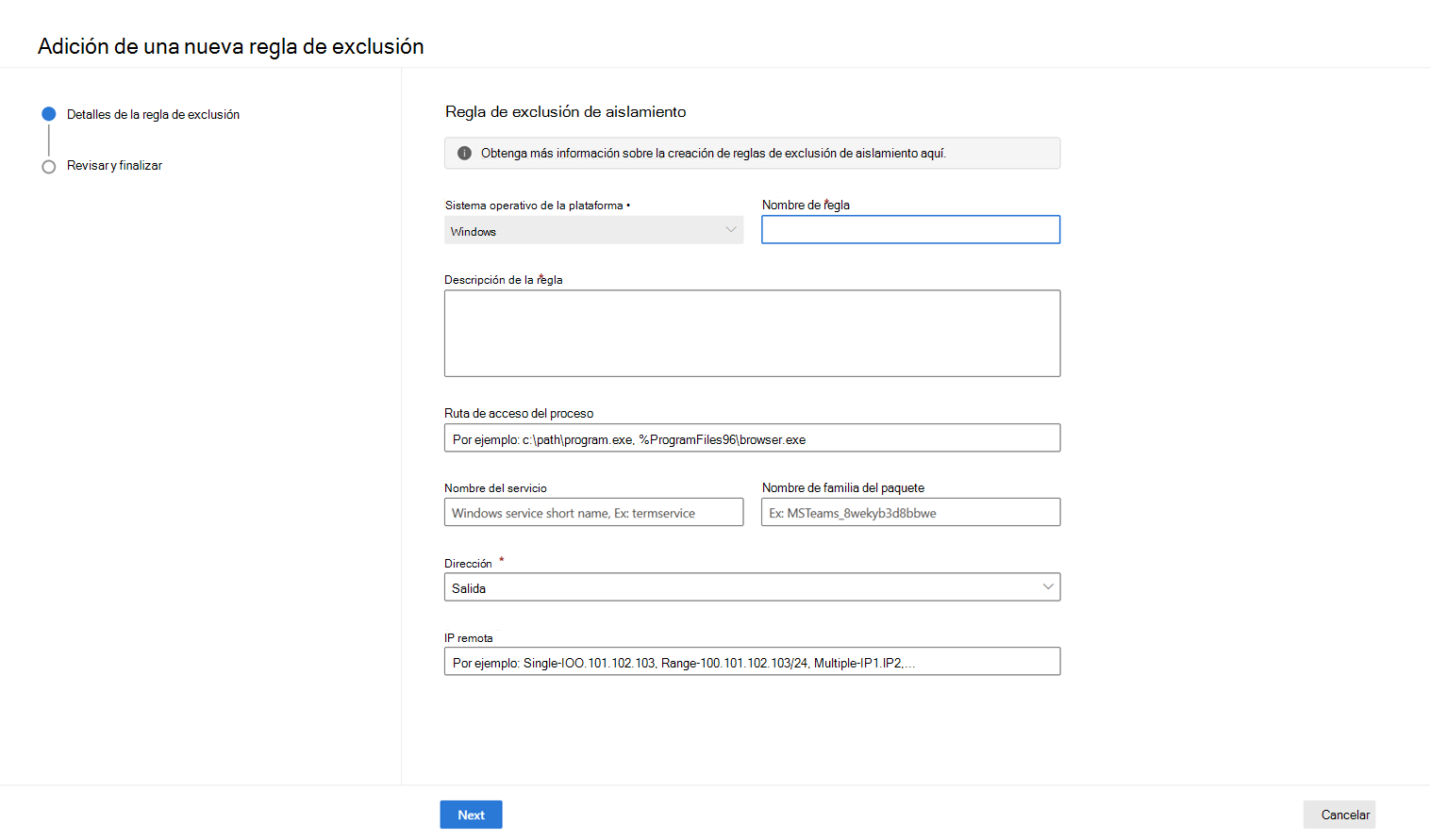

Modificar esta clave permite ajustar el grado de aislamiento:

- 0: se desactiva totalmente el modo de espacio aislado, el entorno es el más permisivo posible.

- 1: el sandbox se aplica solo a Microsoft Access, pero no a otros programas que usen el mismo motor de conectividad.

- 2: el modo aislado se aplica a otros programas, pero Access queda excluido y tiene más manga ancha.

- 3: se usa el espacio aislado en todos los escenarios, que es la configuración predeterminada y más conservadora.

Para cambiar este valor hay que cerrar todas las instancias de Access, abrir el Editor del Registro (regedit), localizar la clave correspondiente y editar el valor DWORD de SandBoxMode. Eso sí, hay un aviso importante: si la clave no existe, no es buena idea crearla a mano, ya que puede interferir con futuras actualizaciones de Office o romper configuraciones internas.

Riesgos de toquetear el Registro para desactivar el sandbox

Editar el Registro no es una operación inocente; un cambio equivocado puede provocar que el sistema deje de arrancar, que Office falle constantemente o que tengas que reinstalar el sistema operativo desde cero. Microsoft insiste en que se haga una copia de seguridad del Registro y de los datos importantes antes de modificar nada.

Además, rebajar el nivel de aislamiento de Access implica que expresiones potencialmente peligrosas podrían ejecutarse sin filtro. Esto puede ser tentador si tienes bases de datos heredadas con macros antiguas que el modo de espacio aislado bloquea, pero supone abrir una puerta adicional a código malicioso dentro de archivos Access que recibas por correo o descargues de internet.

La mezcla de permisos de administrador, cambios en el Registro y ejecución de expresiones no seguras es el cóctel perfecto para que una macro malintencionada tenga las manos libres. Por eso, salvo que sepas exactamente qué estás haciendo y tengas claro el impacto, lo prudente es mantener el valor en 3 o, como mucho, en 2 si realmente necesitas relajar las restricciones en Access pero mantenerlas en otros programas.

Modos de aislamiento en contenedores de Windows: process e Hyper-V

En el mundo de los contenedores de Windows, el aislamiento se lleva a otro nivel. Windows ofrece dos modos de ejecución para sus contenedores: aislamiento de tipo process y aislamiento de tipo Hyper-V. Ambos usan las mismas imágenes y se administran con las mismas herramientas, pero el grado de separación entre contenedor y host cambia bastante.

Con el aislamiento de procesos, varios contenedores se ejecutan sobre el mismo sistema operativo host, compartiendo el kernel pero con separación mediante espacios de nombres, límites de recursos y otras técnicas de aislamiento de procesos. Es el enfoque “clásico” y se parece mucho al comportamiento de los contenedores en Linux.

En el modo de aislamiento de Hyper-V, cada contenedor se aloja dentro de una máquina virtual ligera con su propio kernel. Esta máquina virtual proporciona aislamiento a nivel de hardware entre contenedor y host, de modo que los procesos del contenedor no son visibles ni accesibles directamente desde el sistema operativo principal.

Qué se aísla dentro de un contenedor de Windows

Los contenedores de Windows virtualizan el acceso a varios espacios de nombres del sistema operativo, de forma que cada contenedor tiene su propia vista de ciertos recursos. Entre los elementos que se aíslan se encuentran el sistema de archivos, el Registro, los puertos de red, los identificadores de procesos e hilos, así como el espacio de nombres del Administrador de objetos.

Gracias a esta virtualización, un contenedor cree que tiene su propio sistema operativo completo, aunque por debajo esté compartiendo el mismo kernel con otros contenedores y con el host (en modo process). Los procesos dentro del contenedor se ven a sí mismos con sus propios IDs y recursos, pero esa información no coincide directamente con el exterior.

Hay casos puntuales en los que puede ser útil “perforar” el límite de aislamiento y permitir que un contenedor tenga acceso a determinados recursos del host, pero son decisiones que se toman de forma deliberada y bien pensadas. Cada concesión de este tipo puede debilitar la postura de seguridad global del entorno, por lo que se reserva a escenarios muy concretos.

Por contra, hay cosas que hoy por hoy no se soportan en contenedores de Windows, como la memoria compartida tradicional entre procesos de host y contenedor, el compartir objetos de sincronización como semáforos o mutex o el uso de espacios de nombres de procesos compartidos tal y como ocurre en otros sistemas.

Aislamiento de procesos vs aislamiento de Hyper-V en la práctica

En la práctica, crear un contenedor con uno u otro modo de aislamiento con Docker es tan sencillo como especificar la opción –isolation a la hora de lanzar el contenedor. Si eliges --isolation=process, el contenedor se ejecutará compartiendo kernel con el host; si indicas --isolation=hyperv, Docker levantará una pequeña máquina virtual para encapsularlo.

En Windows Server, los contenedores se ejecutan por defecto en modo de aislamiento de procesos, mientras que en Windows 10 Pro y Enterprise lo habitual es que usen aislamiento de Hyper-V. Desde la actualización de octubre de 2018, eso sí, también es posible en Windows 10 forzar explícitamente el aislamiento de procesos si se desea, usando la bandera correspondiente al arrancar el contenedor.

La diferencia se ve muy clara con un ejemplo sencillo. Si ejecutas un contenedor aislado por procesos que lanza un ping de larga duración, al usar docker top dentro del contenedor verás el proceso ping con un identificador concreto. Si vas al host y ejecutas Get-Process -Name ping, verás exactamente el mismo proceso con el mismo ID, porque en realidad es el mismo proceso visto desde dos perspectivas.

En cambio, si creas un contenedor con aislamiento de Hyper-V que realiza también un ping continuo, desde el interior del contenedor verás su proceso, pero al buscarlo en el host con Get-Process no aparecerá. Lo que sí observarás será un proceso vmwp (máquina virtual de trabajo), que es quien aloja ese contenedor encapsulado y oculta sus procesos del sistema operativo principal.

Aislamiento de procesos en HTTP.sys y modelo de procesos de trabajo

Otro escenario donde Microsoft explota el aislamiento de procesos es en la API HTTP Server 2.0 de Windows, utilizada por servicios web que se apoyan en HTTP.sys. Aquí, el diseño gira en torno a separar de forma estricta el proceso controlador o de creador de la cola de solicitudes de los procesos de trabajo que atienden las peticiones.

La idea es que la cola de solicitudes HTTP se crea con una lista de control de acceso (ACL) muy concreta y se administra por un proceso con privilegios elevados. Ese proceso de controlador configura el servicio, establece los grupos de direcciones URL, define qué aplicaciones pueden abrir la cola y lanza procesos de trabajo con menos privilegios para manejar las peticiones reales.

De esta forma, el controlador se ocupa de la configuración central, mantiene el estado global del servicio y controla la salud de los procesos de trabajo mediante supervisión centralizada. Cada proceso de trabajo opera de manera aislada, cargando incluso posibles componentes de terceros, pero si algo falla o introduce una vulnerabilidad, el daño queda acotado a ese proceso y no compromete al controlador ni al resto.

Los elementos clave de esta arquitectura HTTP son:

- Proceso de creador o controlador: se ocupa de configurar la sesión de servidor, crear grupos de direcciones URL, asociar esos grupos a colas de solicitudes concretas y arrancar los procesos de trabajo.

- Procesos de trabajo: son instancias independientes que realizan operaciones de entrada/salida sobre la cola de solicitudes, atienden las peticiones y pueden cargar aplicaciones web de terceros sin poner en jaque al resto del sistema.

- Cola de solicitudes HTTP: se configura con una ACL que determina qué procesos tienen permitido abrirla por nombre y procesar las peticiones que entran en un determinado espacio de nombres de URL.

- Sesión de servidor y grupos de direcciones URL: el controlador define una sesión de servidor con la configuración general y uno o varios grupos de URL que se encaminan hacia una cola concreta, separando así servicios y aplicaciones.

Aislamiento del núcleo e integridad de memoria en Windows 10 y 11

En los últimos años, Microsoft ha reforzado la seguridad de Windows con funciones como el aislamiento del núcleo (Core Isolation) y la integridad de memoria. Esta capa se apoya en la virtualización para separar los procesos de alta seguridad del resto de aplicaciones y drivers que se ejecutan en el sistema.

El aislamiento del núcleo crea una especie de “cúpula” virtual dentro del procesador y la RAM, donde se ejecutan componentes críticos del sistema. La integridad de memoria, que forma parte de esta función, se encarga de que solo se carguen en ese entorno controladores debidamente firmados y verificados, reduciendo así el riesgo de que un driver malicioso o defectuoso pueda engancharse al kernel.

En la práctica, esto significa que los procesos de alta seguridad se mantienen separados del hardware periférico y de otros componentes menos fiables, como dispositivos USB, tarjetas de expansión o software de terceros. El hardware “primario” (placa base, CPU, GPU, RAM, almacenamiento principal) queda más protegido ante movimientos extraños provenientes de dispositivos externos o de programas dudosos.

Es importante entender que el aislamiento del núcleo no sustituye a Windows Defender, sino que actúa como un complemento adicional que endurece la superficie de ataque. Defender sigue siendo el encargado de analizar archivos, bloquear malware y vigilar la actividad en tiempo real, mientras que Core Isolation vigila qué puede engancharse a las capas más profundas del sistema.

Coste en rendimiento y casos en los que compensa desactivarlo

Este tipo de protección tiene un precio: cada comprobación, cada validación de integridad y cada capa extra de seguridad consumen tiempo de CPU y memoria. Es como si antes de entrar en casa tuvieras no solo una puerta con llave, sino también un control de seguridad que revisa tu documentación y te pasa un escáner completo.

En equipos con recursos justos o en escenarios muy sensibles al rendimiento, como algunos ordenadores de juegos o handheld PCs con Windows 11 preinstalado (ROG Ally, Lenovo Legion Go, etc.), se ha popularizado el consejo de desactivar la integridad de memoria para ganar unos cuantos fotogramas por segundo o reducir latencias.

Si tu uso principal es navegar por páginas fiables, jugar y usar software bien conocido, esta desactivación puede tener sentido siempre que seas consciente de que estás reduciendo una capa de defensa frente a malware de bajo nivel. En cambio, si conectas memorias USB de origen dudoso, instalas aplicaciones de procedencia incierta o trabajas con datos sensibles, conviene mantener el aislamiento del núcleo activo.

Un uso razonable es activarlo puntualmente cuando vayas a conectar dispositivos externos potencialmente riesgosos o cuando utilices el equipo en entornos compartidos (oficinas abiertas, bibliotecas, aulas). Esa configuración incrementa las garantías de que un exploit a nivel de driver o un dispositivo comprometido tengan más difícil tomar el control del sistema.

Por qué Microsoft a veces desactiva el aislamiento del núcleo automáticamente

Un detalle que suele sorprender es que, tras ciertas actualizaciones o instalaciones de software, algunas funciones de seguridad como el aislamiento del núcleo o su componente de integridad de memoria aparezcan desactivadas por defecto. Esto no es un bug, sino una decisión consciente documentada por Microsoft.

Cuando Windows detecta controladores no firmados, muy antiguos o incompatibles con la integridad de memoria, el sistema puede decidir desactivar esta función para evitar errores graves como pantallazos azules (BSOD), reinicios en bucle o bloqueos. Es decir, se antepone la estabilidad aparente del sistema a una parte de la protección a bajo nivel.

Además, determinadas herramientas de terceros, como suites de gestión de placas base o utilidades avanzadas (por ejemplo, algunos módulos de AI Suite 3 de ASUS), piden al usuario que desactive explícitamente estas funciones para poder funcionar. Una vez hecho el cambio, volver a activarlas puede ser complicado si el controlador en cuestión no se ha actualizado o retirado.

Si quieres revisar el estado de estas protecciones, puedes acudir a la aplicación de Seguridad de Windows o, en entornos más avanzados, usar cmdlets de PowerShell que consultan y activan la integridad de memoria tras actualizar drivers problemáticos. En cualquier caso, lo primero es identificar el driver conflictivo, buscar una actualización en la web del fabricante y, solo después, intentar reactivar la función.

Windows Sandbox: un espacio aislado listo para usar en Windows 10 y 11

Windows Sandbox, llamado en español “Espacio aislado de Windows”, es otra pieza importante del puzzle. Solo está disponible en las ediciones Pro (y superiores) de Windows 10 y 11, y funciona como una máquina virtual ligera y desechable integrada en el propio sistema.

Su objetivo es darte un entorno seguro donde ejecutar programas sospechosos, abrir adjuntos raros o visitar webs de legitimidad dudosa sin miedo a estropear el Windows principal. Lo que hagas dentro del Sandbox se queda ahí y, cuando cierres la ventana, todo se borra sin dejar rastro: archivos, historial, configuraciones, etc.

Para usarlo necesitas cumplir algunos requisitos: soporte de virtualización activado en la BIOS (o UEFI), al menos 4 GB de RAM (mejor 8 GB), una CPU moderna con varios núcleos y algo de espacio libre en disco, preferiblemente en SSD. Una vez cumplidos, basta con activar la característica “Espacio aislado de Windows” en las funciones opcionales del sistema.

Al lanzarlo, se abre una sesión de Windows limpia sobre la que puedes copiar archivos desde el host, instalar programas o navegar por internet. Es ideal, por ejemplo, para comprobar instaladores dudosos, analizar adjuntos de correo peligrosos o curiosear por webs que no te inspiran confianza sin comprometer el sistema principal.

Usos prácticos del Espacio aislado de Windows

El uso más típico consiste en coger un archivo descargado de internet que no termina de darte buena espina, copiarlo en Windows Sandbox y ejecutarlo allí dentro. Puedes observar qué procesos abre, si intenta conectarse a la red o si se comporta de forma extraña, y cerrar el sandbox para eliminarlo por completo si no te convence.

También puedes usar el Espacio aislado para navegar por páginas de riesgo con el navegador que trae (normalmente Microsoft Edge) sin manchar tu perfil real ni dejar cookies, sesiones o rastros en el sistema. Eso sí, lo sensato es no reutilizar directamente en el host los archivos que descargues dentro del Sandbox si sospechas de su origen.

Otro escenario muy útil es el de los adjuntos de correo. Puedes acceder a tu webmail desde el Sandbox, descargar los archivos adjuntos y abrirlos allí para comprobar si intentan ejecutar macros, scripts o conexiones peligrosas. Al terminar, cierras la ventana y todo desaparece, reduciendo la exposición de tu perfil real de usuario.

Para usuarios avanzados, Windows Sandbox se puede automatizar mediante archivos de configuración y scripts que definen opciones como si se permite conexión de red, qué carpetas del host se montan dentro o qué programas se ejecutan automáticamente al iniciar la sesión virtual.

En definitiva, es un espacio aislado que se comporta como una pequeña máquina virtual Windows usando los recursos del sistema de forma razonablemente eficiente, y que te da libertad para experimentar sabiendo que el daño potencial no puede escapar al resto del sistema operativo.

Otras capas de seguridad de Windows que conviene revisar

Más allá del aislamiento de procesos, el sandbox de Access, la integridad de memoria o Windows Sandbox, Windows 10 y 11 incluyen otras funciones de seguridad que merece la pena tener activas y bien configuradas. Una de ellas es Microsoft Defender SmartScreen, que actúa como filtro cuando descargas archivos o visitas webs potencialmente peligrosas.

SmartScreen puede aparecer desactivado en algunas instalaciones, sobre todo si has hecho una instalación limpia o has tocado configuraciones de privacidad. Si está apagado, es como navegar sin cinturón: los ejecutables descargados y ciertos sitios de riesgo no se filtran ni muestran advertencias, por lo que aumenta la probabilidad de tragarte sin querer un malware.

Otra pieza clave es la llamada Protección contra manipulaciones (Tamper Protection), que evita que programas externos (o código malicioso) cambien la configuración de Windows Defender sin tu consentimiento. En entornos corporativos o versiones profesionales gestionadas, esta protección puede aparecer deshabilitada, así que conviene entrar en Seguridad de Windows y revisar su estado.

El propio Centro de seguridad de Windows te avisa cuando alguna de estas funciones críticas está desactivada, pero es fácil ignorar las notificaciones si las consideras molestas. Dedicar unos minutos a comprobar aislamiento del núcleo, SmartScreen, Tamper Protection y el estado general de Defender marca la diferencia entre un sistema razonablemente blindado y otro lleno de grietas.

Junto a todo esto, siguen vigentes las recomendaciones clásicas: instalar software solo desde fuentes oficiales, mantener el antivirus y el sistema actualizados, y contar con copias de seguridad periódicas, ya sea en la nube o en un NAS. Windows Defender incluye mecanismos específicos para frenar ransomware, pero sin una buena política de copias, un cifrado masivo de datos puede dejarte igualmente contra las cuerdas.

Todas estas tecnologías de aislamiento y sandbox que ofrece Microsoft, desde Access hasta los contenedores, pasando por HTTP.sys, el aislamiento del núcleo y Windows Sandbox, conforman un entramado de capas que se refuerzan entre sí. Conocerlas y ajustarlas según tu equipo y tu forma de trabajar te permite lograr un equilibrio razonable entre seguridad, estabilidad y rendimiento, en lugar de fiarlo todo a la configuración por defecto sin saber qué está realmente protegido y qué no.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.