- La investigación de amenazas y los servicios MDR acercan capacidades de SOC avanzado a pymes sin grandes recursos.

- Las amenazas clave para pymes son phishing, ransomware, cadena de suministro y debilidades de identidad y formación.

- Un plan 30/60/90 días centrado en identidad, correo, endpoints y copias de seguridad reduce drásticamente el riesgo.

- Formación continua, externalización responsable y posible ciberseguro refuerzan la resiliencia y la continuidad del negocio.

Las pymes se han convertido en uno de los objetivos favoritos de la ciberdelincuencia: menos presupuesto, menos personal especializado y, sin embargo, una cantidad de datos y procesos críticos que cualquier ataque puede dejar en jaque. Para muchas pequeñas y medianas empresas, sufrir un incidente grave ya no es una cuestión de “si pasará”, sino de “cuándo” y, sobre todo, de cómo de preparadas estarán para detectarlo a tiempo y recuperarse, aprovechando el apoyo de agencias de ciberseguridad.

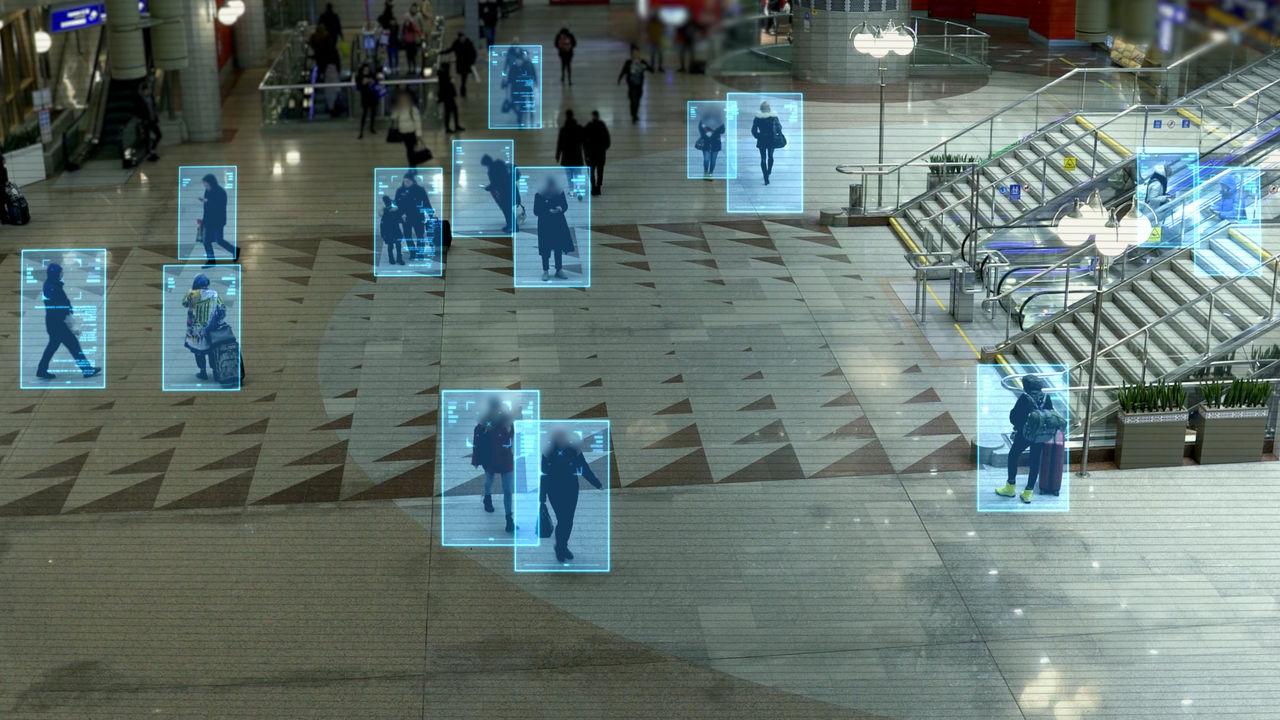

Al mismo tiempo, la evolución de la investigación de amenazas y los servicios gestionados de detección y respuesta (MDR) están cambiando las reglas del juego. Donde antes solo las grandes corporaciones podían permitirse un SOC 24/7, ahora existen modelos accesibles para organizaciones con recursos limitados. En este contexto, entender qué tipo de amenazas les afectan, cómo funciona la inteligencia de amenazas moderna y qué prioridades deben fijar en su estrategia de ciberseguridad es clave para cualquier pyme que quiera seguir siendo competitiva sin vivir permanentemente al borde del abismo digital.

Por qué la investigación de amenazas es vital para las pymes

Los equipos de TI y seguridad de muchas empresas trabajan con superficies de ataque cada vez más amplias, más teletrabajo, más servicios en la nube y más dispositivos conectados, pero con plantillas reducidas y sin capacidad real para montar un Centro de Operaciones de Seguridad interno. Frente a adversarios que profesionalizan sus técnicas y automatizan campañas, la brecha de capacidades entre atacantes y defensores se hace cada vez mayor. Además, muchas pymes dependen de servicios en la nube que requieren controles específicos para reducir riesgos.

En este escenario, la investigación de amenazas (threat research) y la inteligencia de amenazas dejan de ser algo “de laboratorio” para convertirse en una herramienta práctica de supervivencia. Equipos como ESET Threat Research, repartidos por distintas regiones, analizan telemetría global, nuevas muestras de malware, campañas de ransomware, e-crime y grupos APT, y transforman esa información en reglas de detección, indicadores de compromiso y recomendaciones tácticas que acaban llegando a las pymes a través de productos de seguridad y servicios MDR.

Parte de ese conocimiento se comparte públicamente mediante blogs especializados, charlas y conferencias, lo que ayuda a sensibilizar al tejido empresarial. Sin embargo, la información más accionable y detallada (técnicas concretas de actores, infraestructura que están utilizando, tácticas de persistencia o movimiento lateral, patrones de campaña, etc.) llega sobre todo a los clientes corporativos y a los equipos de detección y respuesta gestionados.

Cuando estos datos se integran en un servicio MDR, la inteligencia deja de ser un informe estático y pasa a formar parte de flujos de trabajo de monitorización continua, hunting proactivo e investigación de incidentes. El resultado práctico para una pyme es que, aunque no tenga un laboratorio propio (puede usar un simulador de ataques orientado a pymes), se beneficia de la experiencia acumulada de investigadores que llevan años siguiendo a los mismos grupos criminales.

MDR: alquilar un SOC de élite a precio asumible

Durante décadas, las organizaciones más pequeñas han aprovechado la innovación tecnológica a través de proveedores externos, servicios gestionados y, más recientemente, la nube. Con la ciberseguridad avanzada está ocurriendo algo similar: en lugar de construir todo desde cero, muchas pymes empiezan a consumir detección y respuesta como servicio.

El concepto de Managed Detection and Response (MDR) combina tecnología de protección de endpoints, análisis de telemetría, detección avanzada, hunting proactivo y un equipo humano que monitoriza, investiga y responde a incidentes. En esencia, hace el papel de un SOC externo que ve lo que ocurre en los sistemas de la pyme, correlaciona señales débiles y actúa cuando detecta algo sospechoso.

Hace unos años, estos servicios resultaban demasiado caros y complejos para muchas pequeñas empresas, pese a ser más económicos que montar un SOC propio. Hoy, la madurez del mercado, la automatización y los modelos de servicio han permitido ajustar costes y simplificar despliegues, de forma que MDR se convierte en una opción realista también para organizaciones medianas o incluso pequeñas que quieran ir más allá del simple antivirus.

Un aspecto diferencial es que el MDR tiende a ser más personalizado y relacional: se establece un canal directo y estable entre los analistas y la persona responsable de seguridad en la empresa. Esa cercanía permite entender rápidamente el contexto de la organización (infraestructura, procesos clave, aplicaciones críticas) y traducir detecciones técnicas en decisiones de negocio concretas.

Además de ampliar la protección de endpoints tradicional, MDR aporta una visibilidad continua incomparable: deja un rastro forense de lo que hacen los atacantes dentro de la red, reconstruyendo cadenas de eventos, comandos ejecutados, equipos implicados y posibles datos exfiltrados. Esta trazabilidad es oro puro cuando llega el momento de analizar campañas complejas o de gestionar un incidente con impacto regulatorio.

Cómo se integra la inteligencia de amenazas en un MDR moderno

Tras la consola de un servicio MDR ocurre mucho trabajo que los usuarios apenas perciben, pero que es absolutamente crítico. Los analistas reciben múltiples alertas generadas en endpoints, servidores, correo y otros sistemas, y necesitan decidir rápidamente cuáles merecen una investigación profunda. En especial, la protección del correo y plataformas de productividad se convierte en un punto clave para reducir ruido y evitar suplantaciones.

Los equipos de threat research se encargan de que todas las muestras nuevas y variantes de malware se analicen, clasifiquen y acaben siendo correctamente detectadas. Mantienen repositorios organizados de inteligencia sobre e-crime, ransomware, grupos APT y actores estatales, vinculando nuevos incidentes con casos anteriores para entender patrones de comportamiento y cadenas de ataque recurrentes.

Cuando se produce una brecha, estos investigadores ayudan a valorar la gravedad, identificar posibles objetivos del ataque (espionaje, robo de credenciales, extorsión económica, etc.) y, en muchos casos, atribuirlo a una familia de malware o incluso a un grupo concreto. Esa atribución no es un mero ejercicio académico: permite anticipar los siguientes pasos del atacante y ajustar las defensas.

Un ejemplo ilustrativo es la “triangulación” que describen algunos analistas: ver algo en la telemetría global, escuchar el caso de un cliente afectado y contrastarlo con la base de inteligencia interna. Cuando un incidente de un cliente MDR hace saltar la señal de que podría tratarse de un actor que llevaba tiempo sin aparecer (como ocurrió con FamousSparrow), la colaboración estrecha entre analistas y equipo de investigación permite reconstruir mejor el caso, entender el impacto real en la infraestructura del cliente y actualizar inmediatamente la protección para el resto de organizaciones.

Esta sinergia se potencia gracias a que, con MDR, los investigadores tienen mucho más contexto técnico y organizativo que con una simple telemetría de endpoints: conocen topologías de red, activos críticos, proveedores clave y cadena de suministro, lo que hace que las conclusiones sean más precisas y accionables.

El nuevo impulso de la IA en la amenaza… y en la defensa

La irrupción de la inteligencia artificial no ha creado de la nada ataques nunca vistos, pero sí ha abaratado y acelerado campañas que ya existían. Para los ciberdelincuentes, la IA sirve para redactar correos de fraude impecables, adaptar mensajes al contexto de cada víctima, automatizar el testeo de vulnerabilidades conocidas y lanzar ataques a una escala y velocidad que antes resultaban inviables.

Organismos como el NCSC británico pronostican que, hasta 2027, veremos un aumento en la intensidad operativa de los atacantes: más actores podrán ejecutar campañas convincentes sin grandes equipos ni conocimientos profundos. Para una pyme, esto se traduce en más intentos de phishing dirigidos, más suplantaciones creíbles de directivos o proveedores y mayor presión sobre procesos internos débiles, especialmente en el área financiera.

Al mismo tiempo, la experiencia en defensa activa demuestra que reducir superficie de exposición y automatizar la defensa básica sigue siendo altamente eficaz. Bloquear sistemáticamente dominios maliciosos, aplicar parches de forma rigurosa, endurecer configuraciones de correo y endpoints, y minimizar los servicios expuestos a Internet ofrecen mejor retorno que acumular herramientas complejas sin un proceso claro detrás.

En el contexto de las pymes españolas, la IA añade además el fenómeno de la “sombra de IA”: empleados que usan asistentes y agentes para tareas reales de negocio sin políticas claras, exponiendo datos sensibles a terceros o tomando decisiones automatizadas sin supervisión. Gestionar este uso implica definir normas de clasificación de información, limitar qué se puede compartir con herramientas externas y exigir revisión humana en operaciones de riesgo.

Por la parte defensiva, muchos servicios MDR empiezan a incorporar modelos de IA y aprendizaje automático para detectar patrones anómalos, correlacionar señales dispersas y priorizar alertas. No sustituyen al analista humano, pero sí le permiten centrarse en los casos más complejos y reducir el ruido de falsos positivos.

Amenazas prioritarias para pymes: del phishing al ransomware

Las estadísticas de organismos como INCIBE y diversos estudios internacionales coinciden en que las pymes sufren un incremento sostenido de incidentes. En España, se gestionaron más de 118.000 incidentes en 2022, con un aumento del 9% respecto al año anterior y una proporción elevada dirigida a pequeñas y medianas empresas, muchas de ellas relacionadas con filtraciones de datos.

Entre las amenazas más relevantes para este tipo de organizaciones destacan, en primer lugar, el phishing y la suplantación de identidad. Correos que imitan a bancos, proveedores, la Agencia Tributaria o incluso a la propia dirección de la empresa siguen siendo la puerta de entrada más habitual para robo de credenciales, desvío de pagos o instalación de malware.

En segundo lugar, el ransomware se ha consolidado como uno de los riesgos con mayor impacto económico y operativo. Los ataques ya no se limitan a cifrar datos: la doble extorsión (cifrado más amenaza de publicación) se ha convertido en la norma. En muchos casos, los atacantes se apoyan en brokers de acceso inicial, comprando accesos ya preparados para maximizar la efectividad de sus campañas.

También ganan peso los ataques a la cadena de suministro. Comprometer a un proveedor de servicios de helpdesk, a un integrador de sistemas o a un proveedor de software puede abrir de golpe la puerta a múltiples empresas clientes. Para muchas pymes, ser el eslabón menos protegido en la cadena de un gran cliente las convierte en la vía de entrada ideal para el atacante.

Por último, la falta de formación, políticas de seguridad y gestión adecuada de contraseñas continúa siendo un denominador común en los incidentes. Contraseñas débiles o reutilizadas, cuentas sin MFA, configuraciones en la nube poco cuidadas y sistemas sin actualizar componen un caldo de cultivo perfecto para el secuestro de cuentas y la exfiltración silenciosa de información.

Identidad, correo, endpoints y copias de seguridad: el top de prioridades

Los análisis sobre ciberseguridad en pymes coinciden en que no se trata de “tenerlo todo perfecto”, algo imposible incluso para muchas grandes empresas, sino de acertar con las prioridades de inversión. De aquí a los próximos años, las áreas más críticas suelen resumirse en identidad, correo, endpoints, backups, detección temprana, respuesta e incluso seguros de ciberriesgo.

El segundo foco es el correo electrónico, que sigue siendo el vector preferido para ataques de ingeniería social. Configurar SPF, DKIM y DMARC, filtrar adjuntos sospechosos, bloquear macros por defecto y definir procesos claros de verificación para pagos o cambios de cuentas bancarias reduce drásticamente el riesgo de fraude.

En tercer lugar, los endpoints y servidores requieren endurecimiento: inventario claro de activos, aplicación de parches críticos en plazos definidos, restricciones de ejecución de software, principio de mínimo privilegio y monitorización de actividades inusuales. Aquí, la combinación de EDR/MDR y políticas internas marca la diferencia en tiempos de detección.

Un cuarto pilar son las copias de seguridad inmutables o aisladas, probadas de forma regular. Seguir la regla 3-2-1 (tres copias, dos soportes, una fuera de la ubicación principal) y comprobar restauraciones evita que un ataque de ransomware se convierta en una catástrofe existencial para la pyme.

Plan de 30/60/90 días para reducir la exposición en una pyme

Con presupuestos ajustados, muchas pymes necesitan una hoja de ruta sencilla y realista. Un enfoque práctico consiste en un plan de acción distribuido en 30, 60 y 90 días, centrado primero en lo esencial y después en la madurez operativa.

En los primeros 30 días, el objetivo es tener un inventario mínimo de activos y cuentas críticas, activar MFA en correo, VPN y ERP, revisar la estrategia de backups (y hacer al menos una prueba de restauración) y establecer un protocolo antifraude básico para pagos y cambios de datos bancarios.

Entre los días 30 y 60, se pueden abordar tareas de endurecimiento de endpoints y correo: reforzar políticas de ejecución, revisar configuraciones en la nube, aplicar segmentación sencilla de red, bloquear macros innecesarias y desplegar una primera formación práctica para el personal con simulacros de phishing realistas.

Entre los 60 y 90 días, conviene crear un cuadro de mando con métricas simples de riesgo: porcentaje de cuentas con MFA, tiempo medio de aplicación de parches críticos, tiempo de recuperación de un backup, número de simulacros realizados, etc. Es también el momento de cerrar acuerdos con proveedores externos para monitorización y respuesta a incidentes, y de aprobar una política formal de uso de IA y clasificación de datos.

Un checklist operativo para dirección y TI puede incluir elementos como: MFA en todas las cuentas administrativas, doble aprobación en pagos sensibles, inventario actualizado, parches críticos en plazo definido, backups inmutables probados mensualmente, protección de correo y anti-suplantación, mínimo privilegio, registros y alertas centralizados, formación trimestral con simulaciones, política de uso de IA y un plan de respuesta con responsables claros y datos de contacto fuera de banda.

Cadena de suministro, proveedores y externalización de la seguridad

Los incidentes recientes en los que grandes empresas se han visto comprometidas a través de servicios de helpdesk y otros proveedores externalizados han puesto el foco en el riesgo de cadena de suministro. Las pymes, que con frecuencia dependen de terceros para IT, facturación, hosting o soporte, pueden convertirse sin quererlo en la vía de entrada a clientes mayores.

La dificultad radica en que es prácticamente imposible controlar y proteger todos los eslabones externos. Sin embargo, contar con un MDR u otra solución de monitorización amplia ofrece visibilidad sobre comportamientos anómalos, accesos sospechosos desde cuentas de proveedores o conexiones inusuales entre sistemas.

Para reducir riesgos, las pymes deberían exigir requisitos mínimos de ciberseguridad a sus proveedores (cláusulas en contratos, SLA sobre notificación de incidentes, uso de MFA, cifrado de datos, etc.) y evaluar de forma periódica la criticidad de cada tercero. Documentar dependencias (SaaS, ERPs, plataformas cloud) es un paso previo imprescindible.

La externalización de la ciberseguridad, ya sea mediante MDR, servicios gestionados o programas subvencionados como algunos planes específicos para pymes impulsados por cámaras de comercio u organismos públicos, se ha convertido en una opción muy recurrente. Esta estrategia tiene sentido siempre que no se confunda con “delegar todo y olvidarse”: los proveedores aportan tecnología y experiencia, pero la cultura y los procesos internos siguen siendo responsabilidad de la empresa.

Iniciativas como programas de “pyme cibersegura” ofrecen diagnósticos asistidos, análisis de nivel de madurez, planes de implantación personalizados y subvenciones parciales para la adopción de soluciones, lo que permite a muchas pymes dar un salto de calidad sin asumir en solitario todo el coste.

Formación, cultura y el factor humano como primera línea de defensa

Numerosos estudios internacionales y nacionales subrayan que, en la práctica, la mayoría de incidentes se explican por una combinación de “desconocimiento, falta de presupuesto y falta de hábito” más que por fallos puramente tecnológicos. En España, informes como los de PwC indican que más del 80% de las organizaciones consideran que su plantilla carece de una cultura de ciberseguridad acorde a las necesidades actuales.

La realidad es que la formación y concienciación continuas son tan importantes como la compra de herramientas. No basta con una charla anual: microformaciones periódicas, simulacros de phishing, ejercicios de respuesta a incidentes y políticas claras (qué hacer ante un correo sospechoso, cómo gestionar dispositivos personales, qué se puede subir a la nube, etc.) marcan diferencias sustanciales.

Organismos como INCIBE han impulsado iniciativas gratuitas (MOOC para micropymes y autónomos, programas específicos, líneas de ayuda como el 017, canales de WhatsApp y Telegram, etc.) para ayudar a empresas sin recursos a elevar su nivel de conocimiento y resolver dudas en el día a día. Aprovechar estos recursos es una forma sencilla de reforzar capacidades sin disparar el presupuesto.

La evidencia académica también muestra que existe un “gap entre saber y hacer” en el comportamiento de los empleados: no basta con que conozcan las políticas; hay que diseñar incentivos, recordatorios y procesos que faciliten el cumplimiento. Por ejemplo, simplificar el uso de MFA, facilitar gestores de contraseñas corporativos o integrar la concienciación en las evaluaciones de desempeño.

En paralelo, la formación específica a directivos y altos cargos adquiere especial relevancia: su exposición mediática y su acceso privilegiado a información sensible los convierten en objetivos muy atractivos para ataques dirigidos. Prepararles para reconocer intentos de suplantación y definir procedimientos de aprobación seguros es crítico para evitar fraudes de alto impacto.

Impacto económico, seguros de ciberriesgo y resiliencia empresarial

Estudios recientes estiman que una pyme puede llegar a perder decenas de miles de euros de media tras un ciberataque, sin contar costes intangibles como pérdida de reputación, fuga de clientes o sanciones regulatorias por incumplir la normativa de protección de datos. Diversos análisis comparan estos importes con el coste de invertir preventivamente en protección, y concluyen que recuperarse de un incidente grave puede resultar hasta veinte veces más caro que reforzar la seguridad de antemano.

El mercado de ciberseguros ha crecido a la par que el problema, pero también se ha endurecido: los aseguradores exigen cada vez más controles mínimos (MFA, backups robustos, planes de respuesta, formación, etc.) antes de conceder pólizas o cubrir ciertos escenarios, especialmente el ransomware. Para muchas pymes, el seguro se convierte en un elemento más del marco de gestión de riesgos, no en un sustituto de las medidas técnicas y organizativas.

Investigaciones recientes ponen de relieve la necesidad de marcos de gobernanza específicos para pymes en materia de ciberseguridad y seguro, ayudando a estas organizaciones a entender qué requisitos deben cumplir, cómo documentar su postura de seguridad y cómo negociar coberturas que tengan sentido para su tamaño y sector.

En paralelo, estudios sobre el impacto económico global de los ciberataques muestran que estos incidentes no solo afectan a empresas individuales, sino que pueden desencadenar efectos regionales y sectoriales, especialmente cuando se ven comprometidas infraestructuras críticas o cadenas de suministro complejas. De ahí que muchos gobiernos estén incentivando programas de apoyo, formación y cofinanciación de proyectos de ciberseguridad para pymes.

La buena noticia es que, según encuestas recientes, una parte significativa de las empresas españolas planea aumentar sus presupuestos de ciberseguridad en los próximos años y considera la colaboración con empresas especializadas como una palanca clave para ganar capacidades sin crear grandes departamentos internos.

Todo apunta a que las pymes van a seguir bajo una presión creciente por campañas masivas asistidas por IA, ransomware más agresivo y un entorno regulatorio cada vez más exigente, pero también cuentan con más recursos, guías y servicios que nunca para defenderse. Apostar por una combinación de investigación de amenazas, MDR accesible, buenas prácticas básicas, formación continua y apoyo de organismos públicos y privados permite a una pequeña o mediana empresa pasar de ir “apagando fuegos” a construir una resiliencia real, en la que un incidente no sea el fin del negocio, sino una prueba superable para una organización preparada.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.