- Windows 11 integra seguridad por diseño y por defecto, combinando hardware verificado, autenticación sin contraseña y protección de identidades.

- Las líneas base de seguridad de Microsoft simplifican la configuración y el cumplimiento, ofreciendo estándares probados para Windows 11 en empresas.

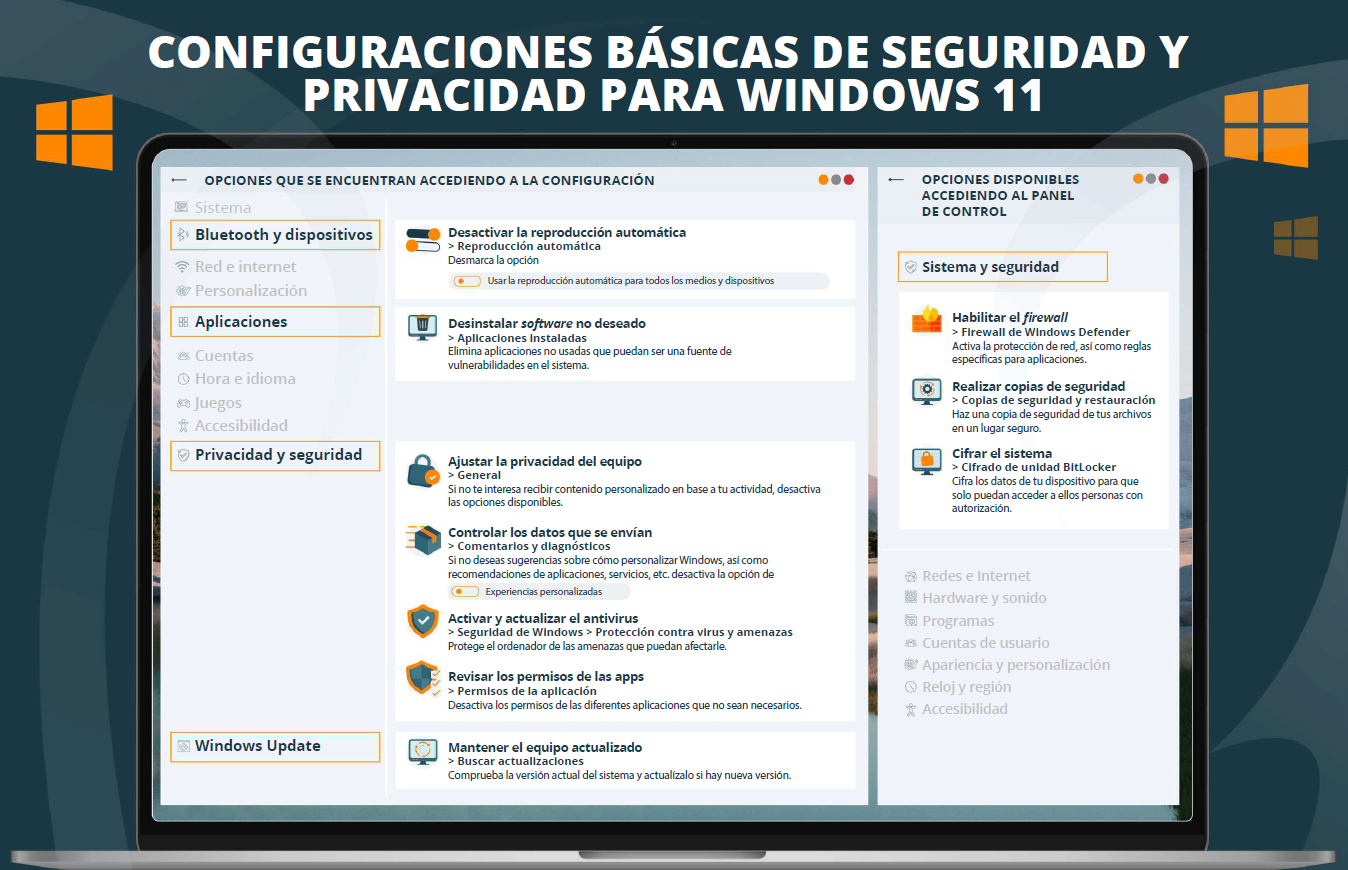

- Funciones como BitLocker, AppLocker, Device Guard y el firewall de Windows refuerzan la protección de datos, aplicaciones y red en cada equipo.

- La administración moderna con Intune, acceso condicional e integración con la nube permite gestionar a escala la seguridad de dispositivos y usuarios.

Proteger a fondo Windows 11 en una empresa ya no es algo opcional: es una obligación si quieres que tu organización siga funcionando sin sustos. Las amenazas van desde el phishing más básico hasta ataques avanzados a identidades, ransomware y compromiso del correo corporativo, y los ciberdelincuentes mejoran sus tácticas cada día. La buena noticia es que Windows 11 viene cargado de defensas pensadas precisamente para este escenario, como consejos de seguridad, siempre que sepas cómo aprovecharlas bien.

En esta guía de seguridad para Windows 11 orientada a empresas vamos a juntar, ordenar y aterrizar todas esas capacidades: desde la protección de identidades y datos, pasando por el cifrado, la seguridad de aplicaciones y el control de acceso, hasta las líneas base de seguridad y la administración con Intune. La idea es que puedas usar este contenido como referencia práctica para reforzar tu entorno, aunque no tengas un gran equipo de ciberseguridad detrás.

Windows 11 en la empresa: IA, rendimiento y seguridad como punto de partida

Windows 11 está pensado para ser el corazón de un entorno moderno de trabajo, donde los PC sean rápidos, inteligentes y seguros dentro de un ecosistema flexible y escalable. Microsoft ha apostado fuerte por los Copilot+ PC, equipos optimizados para IA y con el nivel máximo de protección que ofrece Windows, de forma que las empresas puedan adoptar tecnologías de inteligencia artificial sin abrir brechas de seguridad.

En paralelo, el sistema incorpora mejoras continuas de seguridad en cada versión. La transformación digital, la nube y la IA se aceleran, pero también lo hace la sofisticación de los ataques: robo de credenciales, campañas de phishing dirigidas, ransomware o ataques de identidad son ya el pan de cada día. Windows 11 se ha diseñado entendiendo que los atacantes no solo intentan “entrar” por la red, sino que apuntan directamente a las personas, las aplicaciones y los dispositivos que sostienen la organización.

Por eso, en Windows la seguridad no se trata como una característica más que se activa o desactiva: se ha convertido en la base sobre la que se construyen las nuevas funciones. Aunque tu empresa no cuente con un equipo de expertos, el propio sistema viene listo para ayudar a frenar amenazas típicas como la suplantación de identidad, el malware o el robo de credenciales, nada más sacar los equipos de la caja.

Seguridad por diseño y por defecto: el enfoque de Microsoft para Windows 11

Microsoft ha hecho público su compromiso de priorizar la seguridad frente a cualquier otra consideración en sus productos y servicios. A través de la iniciativa Secure Future Initiative (SFI), se han alineado decenas de miles de ingenieros con el objetivo de que todo lo que se diseña, programa, prueba y opera siga criterios de seguridad estrictos. Esto afecta directamente a Windows 11 y al ecosistema que lo rodea.

La compañía presume de analizar más de cien billones de señales diarias para entender el panorama de amenazas global y el comportamiento de la ciberdelincuencia. Con esa inteligencia se afinan modelos de detección, políticas antifraude y controles técnicos, hasta el punto de haber bloqueado miles de millones de dólares en intentos de fraude en un solo año gracias a nuevas políticas y motores de detección.

Este enfoque de “seguro por diseño” y “seguro por defecto” implica que la seguridad se integra desde la fase de concepción del producto, no como un añadido posterior. El objetivo es que los equipos lleguen a la empresa ya con configuraciones seguras desde el primer momento, sin requerir un proceso de endurecimiento extremo para lograr un nivel básico de protección.

La filosofía se aplica de forma transversal a las distintas ediciones de Windows: Home, Pro, Enterprise, Enterprise IoT y Education. El hardware y el software trabajan de manera coordinada para optimizar la protección, y en lo más alto de la pirámide están los equipos Copilot+, que incorporan medidas avanzadas como PC de núcleo seguro, el procesador de seguridad Microsoft Pluton y mecanismos de inicio de sesión reforzados de forma predeterminada.

Seguridad moderna de extremo a extremo: administración, nube y automatización

En un entorno corporativo, no basta con tener buenas funciones de seguridad si su gestión es un infierno. Windows 11 está pensado para simplificar la administración a escala y, al mismo tiempo, elevar el nivel de protección. La combinación con Microsoft Intune y otras soluciones de administración moderna permite gestionar cientos o miles de dispositivos con plantillas y directivas unificadas.

La integración con servicios como Microsoft Defender, Entra ID (antes Azure AD) e Intune abre la puerta a escenarios muy potentes: autenticación sin contraseña, directivas de seguridad detalladas por tipo de dispositivo o usuario, y acceso condicional en función del estado del equipo. Todo esto reduce superficie de ataque y facilita que se apliquen medidas coherentes en portátiles, equipos de escritorio y dispositivos remotos.

Un elemento clave es la copia de seguridad de Windows para organizaciones, que automatiza el respaldo de datos, configuraciones y personalizaciones del usuario hacia la nube, incluyendo la posibilidad de copia de seguridad del registro. De esta manera, si un dispositivo se cifra por ransomware, se pierde o se ve comprometido, la recuperación se apoya en identidades y datos protegidos sin depender tanto del dispositivo físico.

Al mismo tiempo, funciones como Windows Autopatch y hotpatch automatizan la distribución de actualizaciones de Windows y de Microsoft 365, incluyendo parches de seguridad, actualizaciones de controladores y firmware. El mecanismo de hotpatch permite, además, aplicar determinadas actualizaciones críticas sin tener que reiniciar el equipo, lo que ayuda a mantener el cumplimiento sin interrumpir la productividad.

Con la llegada de agentes específicos de Microsoft Security Copilot integrados en Intune y otras herramientas, la investigación de incidentes, la detección de amenazas y la corrección empiezan a apoyarse en IA y en herramientas de auditoría de seguridad. Esto puede ahorrar mucho tiempo a equipos de TI que, de otro modo, tendrían que analizar manualmente sucesos, alertas y registros sin un contexto claro.

Prioridades clave de seguridad en Windows 11 para empresas

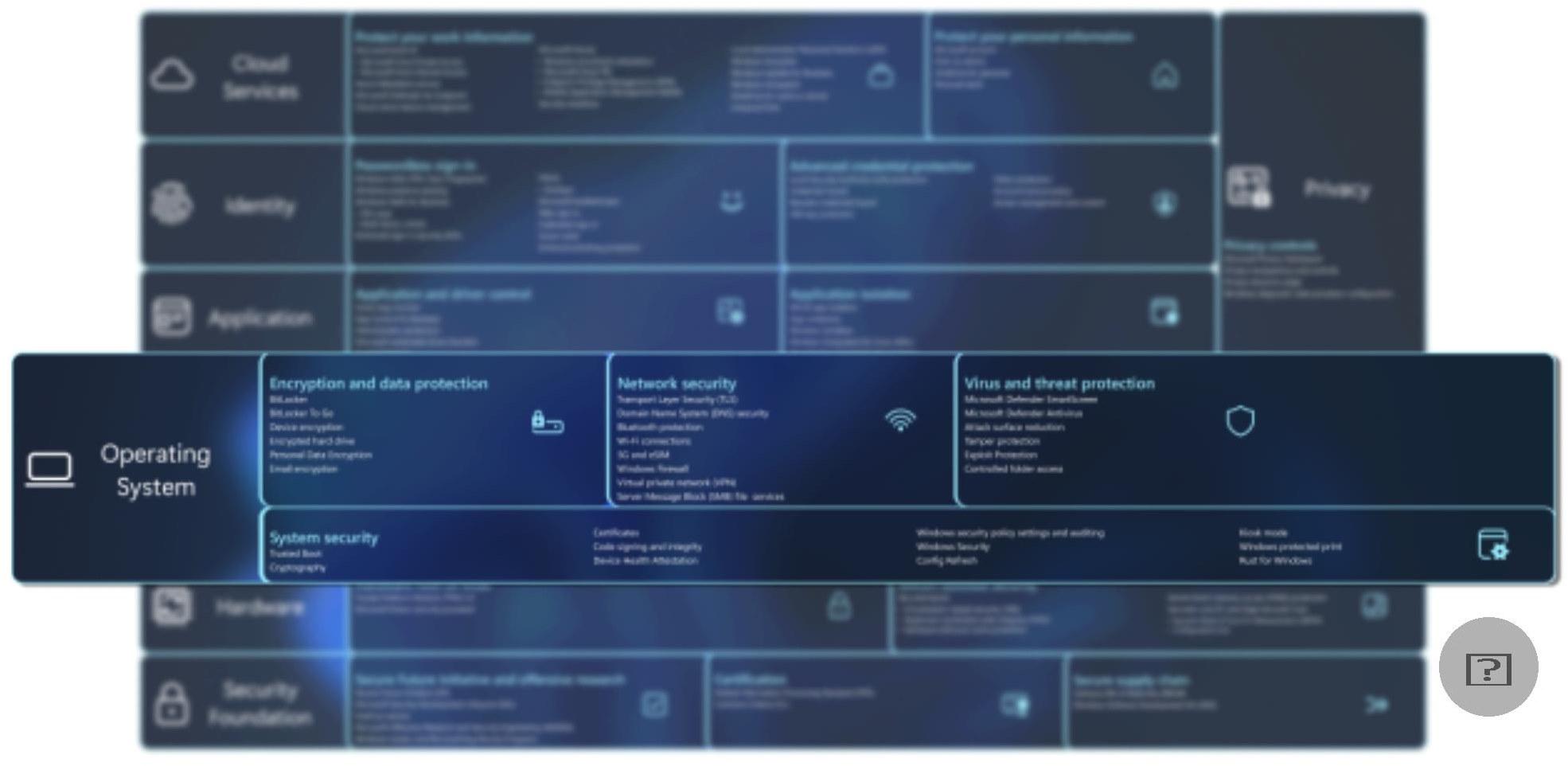

Cuando se habla de seguridad en Windows 11 para organizaciones, podemos agrupar las prioridades en varios bloques. Las más importantes son la protección de identidades y datos, la seguridad de las aplicaciones, el control de acceso en función del estado del dispositivo y la protección de “chip a nube”. Cada una de estas áreas se apoya en tecnologías específicas del sistema y en servicios de Microsoft 365.

El enfoque de capas hace que, incluso si un atacante consigue superar una defensa concreta, se encuentre con mecanismos adicionales que complican muchísimo avanzar. Esta es la base de un entorno resistente, donde una única brecha o error de configuración no se traduce inmediatamente en un desastre a gran escala.

Protección de identidades y datos en Windows 11

Los empleados son el objetivo preferido de muchos ataques. Contraseñas recicladas, notas con claves en la mesa, correos de phishing que parecen legítimos… La protección de identidad se ha convertido en una prioridad absoluta para las empresas. Windows 11 incorpora varias capacidades diseñadas para minimizar el impacto de estos hábitos inseguros.

En primer lugar, se apuesta por la autenticación sin contraseña mediante Windows Hello para empresas. En lugar de depender de una clave que el usuario recuerda (y que puede ser robada), se usan factores como el reconocimiento facial, la huella dactilar o un PIN ligado al dispositivo y protegido por hardware (TPM 2.0). Esto reduce enormemente la posibilidad de que una contraseña filtrada sirva para acceder a un equipo corporativo.

La seguridad de inicio de sesión mejorada (Enhanced Sign-in Security, ESS) refuerza estos procesos, añadiendo capas adicionales de comprobación y disminuyendo el riesgo de que un atacante pueda manipular el flujo de autenticación. Las identidades se blindan aún más con características como las claves de acceso (passkeys), que sustituyen contraseñas tradicionales por credenciales ligadas a dispositivos y a hardware seguro.

Además, Windows 11 ofrece protección avanzada frente a intentos de suplantación de identidad, incorporando mecanismos respaldados por hardware que han demostrado reducir significativamente los casos reportados de robo de identidad. Esta combinación de autenticación fuerte, hardware seguro y detección de phishing hace que, incluso ante un fallo humano, las probabilidades de compromiso bajen de forma notable.

En cuanto a los datos, el sistema se integra con funciones de clasificación, protección y control de acceso tanto locales como en la nube. La idea es que la información sensible esté protegida aunque salga del dispositivo original, aplicando etiquetas, cifrado y restricciones de uso que viajan con el documento o el archivo.

Medidas de seguridad para aplicaciones: control, firma y mínimos privilegios

Otro frente crítico es el del software que se ejecuta en los equipos. No todo riesgo llega por el navegador; muchas brechas comienzan con una aplicación no autorizada o maliciosa que se cuela en el sistema. Windows 11 incorpora controles sólidos para decidir qué código está permitido y en qué condiciones.

La función Firma de confianza (Trusted Signing) ayuda a los desarrolladores internos o a los proveedores a firmar sus aplicaciones de forma sencilla, acreditando su autenticidad e integridad. Esto se integra perfectamente con App Control y con otros mecanismos como AppLocker o Device Guard, que permiten crear reglas muy precisas basadas en el editor, la ruta o el hash de los ejecutables.

En paralelo, Windows 11 refuerza el principio de mínimo privilegio: la idea de que cada usuario, proceso o servicio tenga solo los permisos estrictamente necesarios. Combinando UAC, directivas de grupo o directivas de seguridad en Intune, se limita el número de usuarios con derechos administrativos y se restringe el impacto que puede tener la ejecución de software potencialmente peligroso, apoyándose en herramientas como AccessChk.

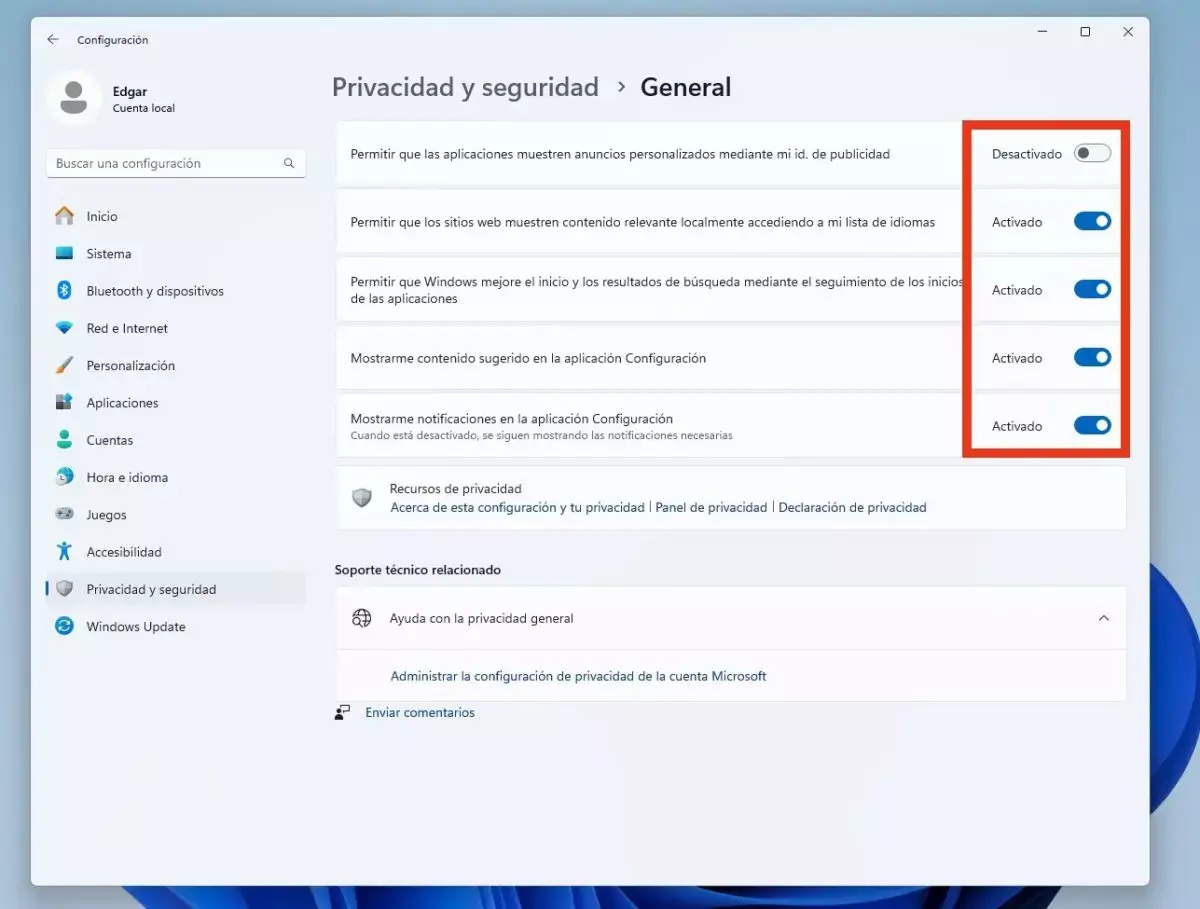

Los controles de privacidad integrados permiten ajustar qué datos pueden recopilar las aplicaciones y cómo se comparten, ofreciendo transparencia y opciones de configuración que ayudan a cumplir con regulaciones y requisitos de auditoría. Así, los responsables de cumplimiento pueden confiar en que los datos críticos de negocio no se exponen alegremente a terceros.

Estado del dispositivo, acceso condicional y trabajo remoto seguro

En un modelo de trabajo híbrido, con portátiles conectándose desde cualquier red, ya no es suficiente con verificar solo la identidad del usuario. También es necesario saber si el dispositivo desde el que se conecta cumple los requisitos de seguridad definidos por la empresa.

Windows 11 facilita esta validación gracias a su enfoque de “chip a nube” y a la integración con plataformas como Intune y Entra ID. Las políticas de acceso condicional permiten, por ejemplo, bloquear el acceso si un equipo no está cifrado, no tiene el antivirus actualizado o no cumple la línea base de seguridad. De este modo, se puede reducir la superficie de ataque de dispositivos fuera de control.

Las líneas base de seguridad completas proporcionan una referencia de configuración que se puede aplicar a distintos grupos de equipos, de forma que todos los dispositivos gestionados cumplan un estándar mínimo de protección. Las empresas que apuestan por equipos Copilot+ y administración moderna prevén, de hecho, reducciones significativas (hasta alrededor de un 30 %) en el tiempo dedicado a gestionar y diagnosticar dispositivos, gracias a la mayor fiabilidad y capacidades proactivas.

Este enfoque se traduce en que el usuario puede trabajar prácticamente desde cualquier lugar sin que el departamento de TI tenga que sacrificar la seguridad. El equilibrio entre productividad y protección se apoya en automatización, diagnósticos remotos y políticas coherentes, en vez de en controles manuales caso a caso.

Seguridad de chip a nube y escenarios Cloud PC

La expresión “chip a nube” resume bien la idea de que la protección debe estar presente desde el propio hardware hasta los servicios cloud que utiliza la organización. Con Windows 11, el hardware verificado (TPM 2.0, arranque seguro, Pluton en determinados equipos) ayuda a asegurar el núcleo del sistema operativo y la cadena de arranque.

Encima de esa base hardware, Windows 11 implementa tecnologías como aislamiento de kernel, integridad de memoria, arranque medido y registro de integridad, que dificultan enormemente que un atacante pueda instalar rootkits o manipular componentes críticos sin ser detectado. Cuando estas funciones se habilitan siguiendo las líneas base recomendadas, el sistema se vuelve mucho más resistente a amenazas avanzadas.

Este modelo se complementa con soluciones en la nube como Windows 365, los denominados Cloud PC. En estos escenarios, el escritorio corporativo se ejecuta en la nube de Microsoft y el usuario accede desde prácticamente cualquier dispositivo. La seguridad de Windows se extiende a través de la infraestructura cloud, aportando escalabilidad, aislamiento y opciones de recuperación muy ágiles.

Para algunas empresas, mover parte de los puestos de trabajo a Windows 365 puede ser una forma eficaz de reducir el riesgo en dispositivos no confiables o en entornos de alta rotación, ya que los datos permanecen en el entorno cloud y no se almacenan de forma persistente en los endpoints.

Líneas base de seguridad: estándar recomendado para Windows 11

Más allá de las funciones internas del sistema, uno de los recursos más potentes que proporciona Microsoft son las líneas base de seguridad (security baselines). Se trata de conjuntos de configuraciones recomendadas que recogen el conocimiento acumulado por los equipos de ingeniería, los partners y los clientes sobre cómo configurar Windows y otros productos para resistir amenazas actuales.

Windows y Windows Server están diseñados para ser relativamente seguros desde el primer momento, pero muchas organizaciones quieren un control mucho más granular sobre los ajustes de seguridad. El problema es que existen miles de opciones posibles: en versiones anteriores se hablaba de más de 3.000 parámetros de directiva de grupo solo para Windows, sin contar los más de 1.800 solo de Internet Explorer. Analizar cada configuración una por una es inasumible en la práctica.

Las líneas base de seguridad vienen a solucionar este embrollo al ofrecer un conjunto de valores recomendados, con explicación de su impacto. Están pensadas para organizaciones bien administradas y con conciencia de seguridad, donde los usuarios estándar no poseen privilegios administrativos. Solo se aplica una configuración en la línea base si mitiga una amenaza real y no introduce problemas operativos peores que el riesgo que está intentando corregir.

Un principio importante es que una línea base solo fuerza el valor predeterminado cuando existe riesgo real de que un usuario autorizado lo cambie a un estado inseguro. Si un usuario sin privilegios puede dejar algo en un estado peligroso, la línea base lo fija. Y si hace falta ser administrador para cambiarlo, solo se impone el valor recomendado si es plausible que un administrador mal informado lo configure mal.

Ediciones y licencias de Windows que admiten líneas base

Las líneas base de seguridad de Microsoft son compatibles con varias ediciones de Windows 10 y Windows 11. En el caso de Windows 11, las ediciones Pro, Enterprise, Pro Education/SE y Education admiten oficialmente estas líneas base, lo que cubre la mayoría de escenarios empresariales y educativos.

En cuanto a licenciamiento, las líneas base se incluyen dentro de las licencias habituales de Windows Pro/Pro Education/SE, Windows Enterprise E3 y E5, y Windows Education A3 y A5. No es una característica de pago aparte, sino una ventaja que se puede aprovechar siempre que la organización cuente con las ediciones soportadas.

Si necesitas profundizar en los detalles de licencias, Microsoft mantiene documentación específica sobre las opciones de licenciamiento de Windows, pero desde el punto de vista práctico, casi cualquier entorno corporativo con Windows Pro o Enterprise puede desplegar estas líneas base sin problemas.

Uso práctico de las líneas base: cumplimiento, configuración y MDM

Las líneas base sirven, en primer lugar, para comprobar que los usuarios y dispositivos cumplen las configuraciones de seguridad definidas por la organización. Es decir, no solo guían la configuración inicial, sino que permiten auditar y verificar que los equipos no se han desviado de ese estándar con el tiempo.

También se pueden usar directamente como plantilla para establecer valores de configuración de forma masiva. Herramientas como Directiva de grupo (GPO), Microsoft Configuration Manager o Microsoft Intune permiten importar o reproducir esas líneas base, aplicando automáticamente las opciones recomendadas en todos los dispositivos de un grupo determinado.

Para simplificar aún más, Microsoft ofrece las líneas base en distintos formatos consumibles, incluyendo copias de seguridad de objetos de directiva de grupo y perfiles de administración de dispositivos móviles (MDM). Las líneas base MDM funcionan de forma similar a las basadas en GPO, pero están pensadas para integrarse fácilmente con plataformas como Intune.

En escenarios donde se gestionan dispositivos Windows 10 y Windows 11 mediante Intune, se puede seleccionar directamente la línea base de seguridad correspondiente dentro del propio portal. Esto facilita ver qué configuraciones concretas se aplican, revisar sus descripciones y ajustar pequeños detalles si fuera necesario para adaptarse a requisitos internos.

Cifrado, BitLocker y rendimiento en Windows 11

El cifrado de dispositivo es uno de los pilares de cualquier estrategia de protección de datos. En Windows 11, BitLocker sigue siendo la herramienta principal para cifrar discos duros y evitar el acceso no autorizado en caso de robo o pérdida del equipo. No obstante, es importante tener en cuenta el impacto en rendimiento y los requisitos de hardware.

Según datos de Microsoft, al activar BitLocker en un disco duro clásico se puede notar una reducción de rendimiento de acceso de aproximadamente entre un 3 % y un 5 %. En la mayoría de equipos modernos este impacto es perfectamente asumible, pero conviene valorarlo en entornos muy exigentes en E/S o con hardware muy justo.

BitLocker requiere ciertos elementos de hardware y configuración adecuados para funcionar de forma segura: habitualmente un chip TPM, arranque seguro activado y una partición del sistema configurada correctamente. Cumplir estas condiciones permite aprovechar características avanzadas como el desbloqueo automático basado en hardware o la protección frente a manipulación del arranque.

En entornos offline o con discos extraíbles, también es relevante elegir el modo de cifrado adecuado, ya que determinados métodos pueden tener un impacto mayor en la experiencia de uso. Aquí entra en juego el equilibrio entre rendimiento y nivel de protección deseado, algo que debe valorarse en la política de seguridad de la empresa.

Actualizaciones de seguridad y Windows Update en entornos corporativos

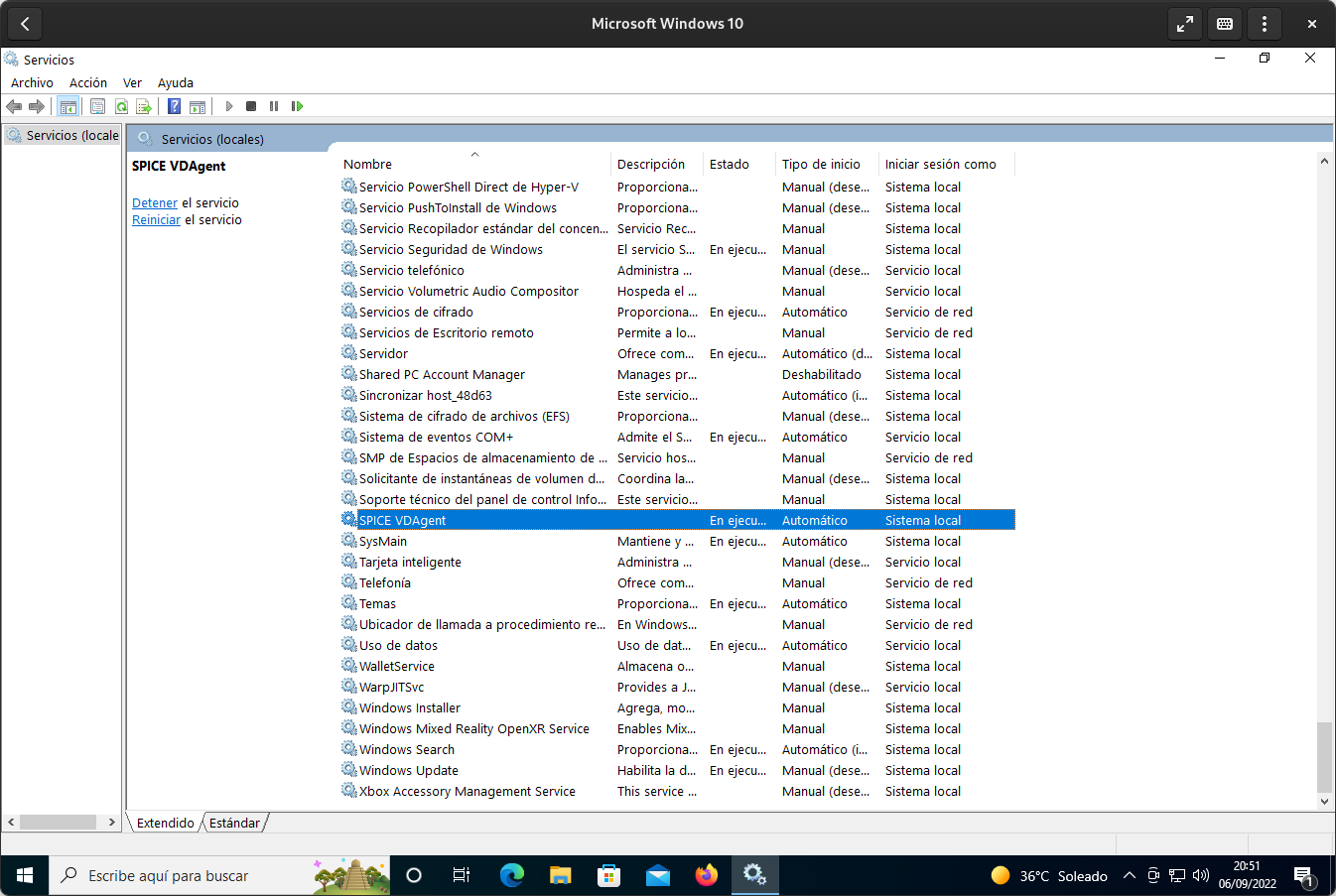

Para mantener Windows 11 estable y protegido es imprescindible aplicar actualizaciones con regularidad. El servicio Windows Update se encarga de gestionar la descarga e instalación de parches cuando el dispositivo tiene conexión a Internet, reintentando automáticamente si se pierde la conexión durante el proceso.

Cuando el usuario está conectado a una red con datos limitados o facturados (por ejemplo, 3G o 4G), Windows 11 suele aplazar la descarga de actualizaciones en segundo plano hasta que el equipo se conecta a una red Wi-Fi más adecuada. La excepción son las actualizaciones de seguridad marcadas como críticas: en esos casos, el sistema puede priorizar su descarga incluso en redes de coste elevado, para no dejar al equipo expuesto.

En el contexto empresarial, lo ideal es combinar Windows Update con herramientas como Intune, Windows Update for Business o Configuration Manager para controlar cuándo y cómo se distribuyen los parches. Esto permite agrupar equipos en anillos de actualización, probar cambios en un subconjunto de dispositivos y reducir el riesgo de que una actualización problemática afecte a toda la organización de golpe.

Autopatch, mencionado antes, automatiza buena parte de esta lógica, de manera que las organizaciones puedan delegar en Microsoft gran parte de la orquestación de actualizaciones, sin renunciar al control necesario en entornos críticos.

Control de aplicaciones: AppLocker y Device Guard

Además de Windows App Control for Business, en muchos entornos sigue siendo muy útil apoyarse en tecnologías como AppLocker y Device Guard. AppLocker permite definir reglas que controlan qué aplicaciones y scripts pueden ejecutarse, basadas en el fabricante, la firma digital, la ruta o el hash de los archivos.

Por ejemplo, una organización puede crear una política que solo permita la ejecución de software firmado por fabricantes concretos, como Microsoft o el propio proveedor de la empresa, bloqueando así aplicaciones no autorizadas aunque el usuario tenga permisos para instalarlas localmente.

Device Guard va un paso más allá, creando un modelo de confianza garantizada para aplicaciones que han sido evaluadas y firmadas correctamente. La aprobación de software bajo Device Guard se consigue cuando las aplicaciones se firman con certificados de Microsoft Store, de la infraestructura de clave pública (PKI) de la organización o de una autoridad de certificación confiable.

La administración de equipos protegidos por Device Guard puede centralizarse usando herramientas de administración de dispositivos como Intune o Configuration Manager, definiendo qué catálogos de aplicaciones están autorizados y asegurando que cualquier software fuera de esa lista no pueda ejecutarse aunque llegue al equipo.

Firewall de Windows y seguridad de red

El firewall de Windows sigue siendo un elemento vital en la protección de red de cada equipo. Se puede acceder a su configuración básica desde el Panel de control, mientras que la consola de “Firewall de Windows con seguridad avanzada” está disponible en Herramientas de Windows o a través de las opciones avanzadas en la interfaz del propio firewall.

Desde la consola avanzada se pueden definir reglas de entrada y salida muy detalladas, vinculadas a puertos de red abiertos, protocolos, programas concretos, perfiles de red (dominio, privado, público) o direcciones IP. Esto permite adaptar las políticas a las necesidades reales de la organización, restringiendo servicios innecesarios y reduciendo la superficie de ataque expuesta.

Combinado con directivas de grupo o perfiles de Intune, el firewall de Windows se puede gestionar de forma centralizada, asegurando que todos los equipos se ajusten a un conjunto coherente de reglas. Esto es especialmente importante en entornos con trabajo remoto, donde los equipos pueden estar conectados a redes no confiables y dependen aún más de su firewall local.

Integrar las reglas del firewall con otras soluciones como Microsoft Defender for Endpoint permite además correlacionar eventos, detectar patrones de ataque a nivel de red y responder de forma automatizada bloqueando tráfico sospechoso o aislando equipos comprometidos.

Todo este conjunto de capacidades convierte a Windows 11 en una plataforma muy sólida para empresas que quieran reducir riesgos sin renunciar a la flexibilidad. Combinando autenticación robusta, cifrado, control de aplicaciones, líneas base de seguridad y administración moderna, es posible construir un entorno en el que trabajar con confianza, sabiendo que hay capas sucesivas de protección listas para actuar si algo falla.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.