- Activa siempre el Backup y revisa claves sensibles antes de borrar.

- Usa RegSeeker de forma quirúrgica y complementa con métodos manuales.

- Controla compatibilidad y accesibilidad en sistemas modernos.

- Gestiona casos especiales: Uninstall y ProfileList sin ProfileImagePath.

Antes de continuar, conviene remarcar que el registro es el cerebro del sistema y cualquier cambio erróneo puede causar inestabilidad o impedir el arranque. Hay opiniones enfrentadas: algunos usuarios confían en limpiadores; otros, y parte de la documentación de Microsoft, recomiendan cautela porque el registro no “necesita” limpieza periódica para rendir bien. Aquí encontrarás una guía completa y prudente para usar RegSeeker y, además, métodos manuales para gestionar entradas huérfanas concretas relacionadas con desinstalaciones y perfiles de usuario.

Qué es RegSeeker y para qué sirve

RegSeeker es una aplicación portable desarrollada por Hoverdesk orientada a limpiar el registro de Windows, buscar claves, listar programas instalados, gestionar entradas de arranque, consultar historiales y favoritos, e incluso aplicar ajustes de sistema (“tweaks”). No requiere instalación: se descarga, se descomprime en una carpeta propia, y se ejecuta el archivo RegSeeker.exe; así, las copias de seguridad que crea quedan almacenadas en su subcarpeta de respaldo.

Su licencia es gratuita para uso personal y el idioma original es inglés, aunque incluye selector de idiomas (Languages) para poner la interfaz en español. Es liviano, ocupa pocos cientos de KB, y su limpieza del registro es la función estelar del programa, complementada por un buscador avanzado y utilidades afines. Para alternativas y métodos seguros para limpiar el registro es útil consultar guías como la de limpiar el registro de Windows con CCleaner.

Antes de tocar el registro: copias de seguridad y riesgos

La primera regla de oro es activar la opción “Backup before deletion” (copia de seguridad antes de eliminar). Viene marcada por defecto, pero verifícalo. Si algo sale mal, podrás restaurar la clave eliminada con doble clic desde el apartado de respaldo. Sin copia, el riesgo de quedarte con un sistema inestable es mucho mayor.

RegSeeker avisa de los peligros de borrar entradas y, aunque puede identificar claves obsoletas, no siempre acierta al 100%. Algunas claves se relacionan con componentes como ActiveX/COM, y su eliminación indiscriminada puede romper programas. Por eso, es recomendable revisar resultados, usar el modo “Abrir en regedit” para inspeccionar la ruta exacta y, cuando haya dudas, añadir a la lista de exclusión en lugar de borrar. Si aparecen errores tras una limpieza, consulta recursos sobre solucionar errores comunes del registro de Windows.

Un consejo práctico: pasa el limpiador, reinicia y vuelve a analizar. La primera pasada suele destapar referencias encadenadas; tras reiniciar, emergen más claves residuales que ya pueden limpiarse con mayor seguridad. Evita borrar sin mirar las entradas marcadas como sensibles.

Guía de RegSeeker: opciones clave y cómo usarlas con cabeza

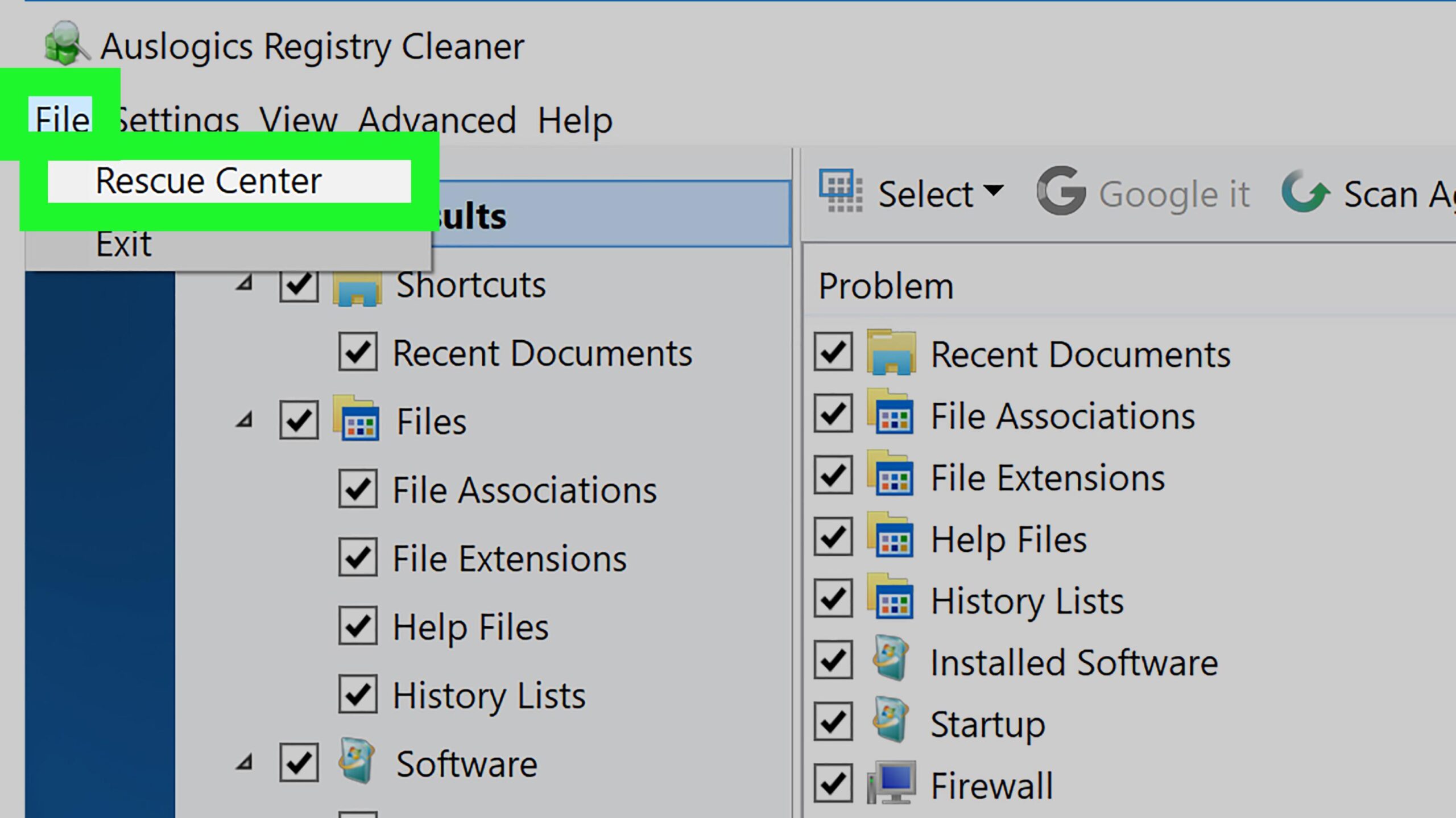

La ventana principal muestra, a la izquierda, un panel con funciones. Cambiar el idioma (Languages) al español facilita recorrer el menú. A partir de ahí, estas son las herramientas más útiles y cómo aprovecharlas con prudencia. Para comparar otras herramientas enfocadas en registro, puedes revisar opciones como limpiar tu registro con Auslogics Registry Cleaner.

1) Languages

Accede al menú de idiomas y selecciona “Español”. Con menús traducidos entenderás mejor nombres de opciones y mensajes, lo que reduce errores al borrar o restaurar.

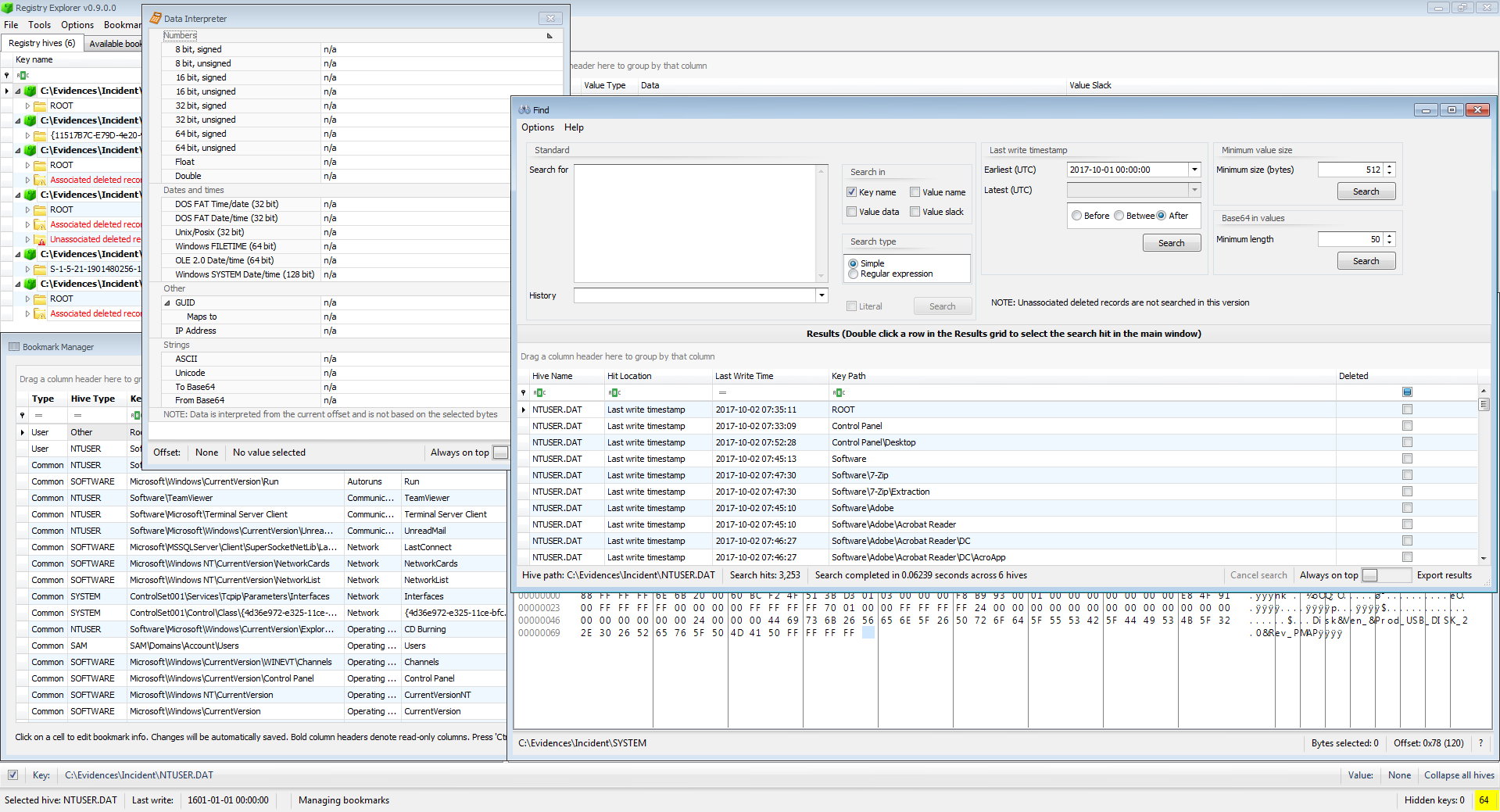

2) Buscar en el registro

El buscador permite localizar cadenas, claves, valores y datos en todas las colmenas principales. Según su autor, es más rápido que el buscador nativo de regedit. Puedes marcar:

- Solo palabra entera: limita resultados a coincidencias exactas, útil para evitar falsos positivos.

- Agrupar claves similares: organiza resultados que comparten patrones, facilitando el repaso.

- Search files: amplía a ficheros asociados si buscas referencias a rutas o ejecutables.

Si no tienes claro dónde buscar, marca todas las áreas y filtra por palabra. Posteriormente, inspecciona con “Abrir en regedit” cuando una coincidencia te genere dudas.

3) Aplicaciones instaladas

Este módulo funciona como un “Agregar o quitar programas” ampliado. Lista software detectado en el sistema, y mediante clic derecho ofrece acciones para desinstalar o limpiar sus rastros. Suele encontrar programas que el panel clásico de Windows no muestra pero que mantienen entradas en el registro.

Incluye subopciones como “Aplicaciones instaladas”, “Entradas inválidas de Agregar/Quitar programas” (restos de desinstalaciones) y “Opciones de programas” (claves de configuración). Lo aconsejable es desinstalar primero desde el desinstalador oficial o el de Windows, y después eliminar las entradas residuales que ya no sean útiles; para un enfoque más amplio sobre mantenimiento, consulta cómo reparar, limpiar y mantener Windows.

4) Entradas de arranque

Muestra procesos que se cargan al iniciar Windows. Puedes desactivar temporalmente entradas para probar si son prescindibles o borrarlas si estás seguro. Ten cuidado: deshabilitar algo crítico puede causar arranques problemáticos.

Recuerda que Windows también permite gestionar el arranque con msconfig (o el Administrador de tareas en versiones modernas). En RegSeeker, además de desactivar, puedes “Abrir en regedit” y “Exportar seleccionados” a la carpeta Backup para tener una salvaguarda adicional.

5) Modelos de colores

Se trata de una función estética que modifica aspectos visuales como colores y tamaños vía registro. No aporta rendimiento, y tocar apariencia desde el registro siempre implica riesgo; úsalo solo si sabes revertir cambios.

6) Historial

Permite ver y purgar rastros de navegación y actividad guardados en claves del registro. Incluye:

- URLs de Internet Explorer: direcciones visitadas.

- Cookies/Cache (Index.dat): residuos de navegación.

- Ejecutar: comandos lanzados desde Inicio > Ejecutar.

- Conexiones de unidades de red: referencias a lectores de red.

- Búsquedas: consultas realizadas.

- Apertura de archivos: documentos recientes.

- Old Start/Menu Inicio: referencias antiguas y duplicados.

- Clean StreamMRU/Streams: resetea tamaño y posición de ventanas y efectos, lo que puede aligerar algo la navegación.

Si no dominas el registro, mejor emplea limpiadores de historial específicos para cookies y temporales (por ejemplo, DiskCleaner en su época) y evita tocar claves sensibles aquí.

7) Favoritos

Incluye opciones para gestionar, borrar y reconstruir favoritos, además de mostrar las claves donde residen. Su utilidad práctica hoy es reducida y no conviene trastear si no tienes claro el objetivo.

8) Tweaks

Ofrece ajustes del sistema: flechas de accesos directos, tamaño de iconos, activar Bloq Num al inicio, añadir entradas al menú “Enviar a”… Son cambios de comodidad. Si desactivas “Documentos recientes”, ten presente que se borrará su historial de forma constante hasta volver a activarlo.

9) Limpiar el registro

Es la función estrella. Marca las colmenas principales y activa las opciones “ActiveX/COM (CLSID)” y “Scan drivers for old EXE entries in registry” para detectar referencias a archivos movidos o inexistentes. HKEY_CURRENT_CONFIG no se limpia porque se autogenera según el perfil.

Tras el análisis, utiliza “Seleccionar todo” y “Borrar las entradas seleccionadas” si ya has revisado. Puedes inspeccionar una clave con “Abrir en regedit” antes de eliminarla. Repite el proceso después de reiniciar el sistema para capturar restos aparecidos por dependencias rotas. Para entender mejor las opciones y ver alternativas, consulta listas de limpiadores de registro.

RegSeeker colorea los hallazgos: en verde marca entradas generalmente seguras (rutas obsoletas, referencias a ubicaciones cambiadas), y en rojo entradas sensibles (ActiveX, asociaciones). Mi recomendación: borra primero las verdes, reinicia, reanaliza, y en caso de rojas, revisa a fondo o añádelas a la “exclusion list”.

Nota del autor: hay programas, como Incredimail o Microsoft Access, que depositan claves que pueden parecer inútiles y, sin embargo, son necesarias. Si RegSeeker las señala, añade esas rutas a exclusiones para evitar disgustos.

10) Backup (restaurar)

Este apartado no crea copias nuevas; muestra las entradas eliminadas para restaurarlas si algo falló. Con doble clic en un elemento, el sistema te pedirá confirmación y reinsertará la clave en el registro. Si todo funciona bien durante días, puedes purgar el historial de backup.

11) Imprimir, 12) A propósito, 13) Salir

“Imprimir” sirve para volcar resultados a papel o PDF, “A propósito” muestra la pantalla de bienvenida y créditos, y “Salir” cierra el programa. No hay más misterio en estas secciones.

Compatibilidad, accesibilidad y consideraciones de uso

RegSeeker aparece documentado como funcional en Windows 9x/ME/2000/NT4/2000/XP según textos antiguos. El Centro de compatibilidad de Windows 7 no lo listó en su día, y hubo controversias por sitios que lo marcaban como compatible pese a no actualizarse durante años. En sistemas modernos, úsalo con pruebas previas y siempre con respaldo.

En accesibilidad, la aplicación se maneja casi por completo con ratón. Presenta pocas combinaciones de teclado y no respeta a rajatabla todos los controles estándar del sistema, lo que complica su uso solo con teclado o ayudas técnicas.

Más allá de la compatibilidad, recuerda que múltiples expertos consideran que el registro no necesita “limpiezas” periódicas para ir más rápido. Borrar a ciegas puede provocar errores y reinstalaciones. Si decides usar un limpiador, hazlo con criterio, copia de seguridad y paso a paso.

Eliminar entradas huérfanas concretas sin RegSeeker

Hay situaciones donde compensa actuar de forma quirúrgica en el registro en lugar de un barrido general. Dos casos típicos: referencias persistentes en “Agregar o quitar programas” y claves de perfiles de usuario sin ruta.

Quitar referencias en “Agregar o quitar programas”

Cuando un programa no se desinstala bien, su nombre puede seguir apareciendo en la lista, generando errores al modificar o quitar. Microsoft documenta cómo eliminar solo esa referencia sin tocar otros componentes. Procedimiento recomendado (haz copia antes):

- Abre regedit (Editor del Registro).

- Navega a HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall.

- Localiza la subclave del programa (si no es evidente, revisa DisplayName dentro de cada subclave).

- En el menú, exporta la subclave seleccionada a un .reg para tener respaldo.

- Elimina esa subclave concreta y sus valores. No borres toda “Uninstall”.

- Cierra regedit y verifica que la entrada ya no aparece en la lista.

Este proceso solo quita la referencia visual del panel. Si necesitas limpiar archivos residuales y otras entradas dispersas, habrá que hacerlo manualmente o con el desinstalador oficial del fabricante.

Perfiles de usuario: claves S-1-5… sin ProfileImagePath

En equipos de uso intensivo (p. ej., kioscos o aulas) es frecuente que existan docenas de carpetas de perfil eliminadas a mano, dejando claves huérfanas que bloquean otras herramientas (como DelProf2) a la hora de limpiar. El problema típico se halla en:

Ruta: HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\ProfileList

Cada subclave S-1-5-… representa un perfil. Si una subclave carece de “ProfileImagePath” o apunta a una ruta que ya no existe, estamos ante un resto huérfano. Qué hacer:

- Comprueba si ese SID corresponde a perfiles de sistema (SYSTEM, LocalService, NetworkService) y no los toques.

- Si es un SID de usuario, verifica que la carpeta de perfil no existe en C:\Users (o Documents and Settings en sistemas antiguos).

- Exporta la subclave como respaldo .reg y bórrala si confirmas que es residual.

Si gestionas muchos equipos, puedes automatizar con un script que recorra ProfileList, detecte subclaves sin ProfileImagePath o con rutas inexistentes y elimine solo las de usuarios, dejando fuera las de sistema. Pero incluso automatizando, mantén copias y prueba en un entorno controlado.

Buenas prácticas y límites razonables

Para limpiar temporales, cookies y basurilla del día a día es preferible usar herramientas específicas, no el registro. Reservar RegSeeker para casos en que, tras desinstalar, quedan huellas claras que impiden reinstalar o causan mensajes molestos.

En arranque, mejor desactivar primero y observar comportamiento antes de borrar entradas. Si algo falla, tendrás margen para revertir. Y nunca olvides que “Abrir en regedit” y “Exportar seleccionados” son tus aliados para comprender qué tocas.

Si tras varias limpiezas el sistema funciona estable, elimina las copias del Backup dentro de la carpeta de RegSeeker para no acumular restos. Y guarda el programa en su propia carpeta, de manera que sus respaldos queden ordenados y a mano.

Respecto a compatibilidad, algunos usuarios reportaron problemas en versiones modernas de Windows y críticas por falta de actualización durante años. Asegúrate de probar en una máquina de pruebas o de establecer un punto de restauración del sistema antes de trabajar en equipos de producción.

Quien quiera reducir a cero los riesgos tiene claro el enfoque: desinstalador oficial, limpieza conservadora, verificación manual de claves problemáticas y respaldo constante. RegSeeker puede ser útil para localizar y eliminar entradas huérfanas o residuales, pero su poder exige prudencia; usarlo con criterio es lo que marca la diferencia entre un sistema fino y un registro “como un queso gruyère”.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.