- Las passkeys sustituyen a las contraseñas usando claves criptográficas únicas por sitio, protegidas por Windows Hello.

- Windows 11 y ediciones Pro/Enterprise/Education ofrecen la mejor integración para crear, usar y gestionar passkeys.

- Windows Hello actúa como autenticador FIDO, protege las claves privadas y puede integrarse con navegadores como Chrome.

- La combinación de passkeys, biometría y políticas de dispositivo refuerza la seguridad sin complicar la experiencia de uso.

La combinación de passkeys y Windows Hello está cambiando por completo la forma en la que iniciamos sesión en ordenadores, aplicaciones y páginas web. Cada vez dependemos más del teletrabajo, las compras online y los servicios en la nube, así que seguir tirando de contraseñas de toda la vida se queda corto: son fáciles de olvidar, se reutilizan y pueden filtrarse o robarse con bastante facilidad.

Con las claves de acceso, o passkeys, y con Windows Hello como autenticador de plataforma, podemos pasar de escribir contraseñas a usar el reconocimiento facial, la huella dactilar, un PIN local o incluso un móvil vía Bluetooth o código QR. Todo esto se apoya en estándares de seguridad como FIDO y WebAuthn, diseñados para reducir al mínimo los ataques de phishing y mejorar la privacidad de los usuarios.

Qué son las passkeys y cómo encajan con Windows Hello

Las passkeys son credenciales criptográficas únicas para cada web o aplicación que sustituyen a las contraseñas tradicionales. En lugar de que tú recuerdes una clave y la escribas, el sistema genera un par de claves (pública y privada) y la parte sensible se guarda de forma segura en tu dispositivo.

En el ecosistema de Microsoft, Windows Hello actúa como autenticador de plataforma: es el componente del sistema que custodia esas claves privadas y las desbloquea solo cuando demuestras que eres tú, usando biometría (cara, huella) o un PIN. Desde la perspectiva del usuario, «iniciar sesión con una passkey» suele traducirse en «usar Windows Hello».

Estas claves de acceso están diseñadas para ser resistentes al phishing y muy difíciles de robar. El secreto privado no sale del dispositivo, y el servidor del servicio online solo almacena la clave pública, que por sí sola no sirve para suplantarte. Además, cada passkey es exclusiva de una web o app concreta, lo que impide reutilizaciones peligrosas.

En la práctica, cuando registras una cuenta en un sitio compatible con passkeys, tu PC genera un par de claves FIDO. La privada se guarda localmente, protegida por el módulo seguro y por Windows Hello; la pública se envía al servidor. En futuros inicios de sesión, el servicio te lanza un desafío que tu dispositivo firma con la clave privada, una operación que se desbloquea solo si pasas la verificación de Windows Hello.

Ventajas de las passkeys frente a las contraseñas clásicas

El salto de las contraseñas a las passkeys no es solo una cuestión de comodidad; hablamos de un cambio de modelo de seguridad bastante profundo. Entre las principales ventajas destacan varios puntos clave.

En primer lugar, son mucho más sencillas de usar. No tienes que recordar combinaciones largas con mayúsculas, símbolos y números. La creación de la clave de acceso se hace en segundo plano y tu interacción se limita a mirar a la cámara, apoyar el dedo en el lector o escribir un PIN corto asociado al dispositivo.

En segundo lugar, cada passkey es única para una aplicación o sitio web. Si un servicio sufre una brecha y la clave pública se ve expuesta, no puede utilizarse en otros servicios ni sirve por sí misma para acceder a tu cuenta, porque la parte crítica (la clave privada) nunca ha abandonado tu ordenador o móvil.

Otra ventaja importante es que están diseñadas para ser intrínsecamente resistentes al phishing. El navegador o el sistema operativo se encargan de que la passkey solo se use con el dominio correcto, evitando que un atacante pueda engañarte con una web falsa para que «reveles» credenciales. La validación está ligada al origen, no a lo que tú veas y creas reconocer.

Por último, las passkeys pueden ofrecer autenticación entre dispositivos y, en algunos ecosistemas, sincronización. Puedes usar un teléfono como autenticador para un PC, o viceversa, y en plataformas que lo soportan, las claves de acceso pueden viajar cifradas entre tus equipos para que tengas la misma experiencia en todos ellos.

Cómo funciona Windows Hello como autenticador FIDO

Microsoft lleva años trabajando en la FIDO Alliance, el grupo de empresas que define los estándares FIDO2 y WebAuthn. Windows Hello es la implementación de Microsoft de un autenticador de plataforma que entiende y usa estos estándares.

Cuando habilitas Windows Hello, el sistema crea un entorno seguro para almacenar secretos como las claves privadas de tus passkeys. Ese entorno puede apoyarse en hardware específico (TPM y similares) y está aislado del resto del sistema, de modo que incluso si hay malware, le resulta extremadamente difícil extraer esas claves.

Durante el registro en un servicio compatible, Windows Hello genera un par de claves. La clave pública se envía al servidor para asociarla a tu cuenta; la privada se queda guardada en el dispositivo. Siempre que un servicio quiera autenticarte, te envía un desafío que Windows Hello firma con tu clave privada, pero solo después de confirmar tu identidad local (PIN, huella, cara).

Un detalle muy importante es que los datos biométricos nunca salen del dispositivo. La huella o el patrón de tu cara se usan solo para desbloquear Windows Hello dentro de tu equipo. Esa información no se manda al sitio web, ni se envía por la red, ni se registra en servidores externos.

Además, al estar integrado en el sistema operativo, Windows Hello se aprovecha en múltiples escenarios: inicio de sesión en el propio Windows, desbloqueo de gestores de contraseñas, autenticación en apps de Microsoft 365, acceso a sitios web a través de navegadores compatibles, protección de credenciales guardadas en Chrome, etc.

Requisitos de Windows y licencias para usar passkeys

No todos los equipos y ediciones de Windows ofrecen la misma experiencia con passkeys. A nivel de soporte, las claves de acceso con Windows Hello están disponibles en determinadas ediciones de Windows, principalmente orientadas a entornos profesionales y educativos.

En cuanto a ediciones, las passkeys se admiten en:

- Windows Pro

- Windows Enterprise

- Windows Pro Education / SE

- Windows Education

El derecho de uso se vincula a licencias como Windows Pro, Windows Enterprise E3/E5 y las ediciones Education A3/A5. Es decir, en entornos corporativos o educativos es recomendable revisar la suscripción o contrato de licencias para asegurarse de que se pueden aprovechar las passkeys con todas sus funciones.

Otro aspecto clave es la versión del sistema operativo. Windows 11, sobre todo a partir de versiones como 22H2 y 23H2, incorpora mejoras importantes: soporte de algoritmos ECC modernos para WebAuthn, interfaz específica para gestionar passkeys en Configuración, sincronización ampliada de Windows Hello, UI condicional en navegadores como Chrome y Edge, etc.

En versiones antiguas, como Windows 7 o builds iniciales de Windows 10, el soporte de WebAuthn y passkeys es limitado o inexistente, por lo que la experiencia será mucho más pobre o directamente no estará disponible. En la práctica, para aprovechar bien todo este ecosistema, lo ideal es contar con Windows 10 relativamente reciente o, mejor aún, con Windows 11 actualizado.

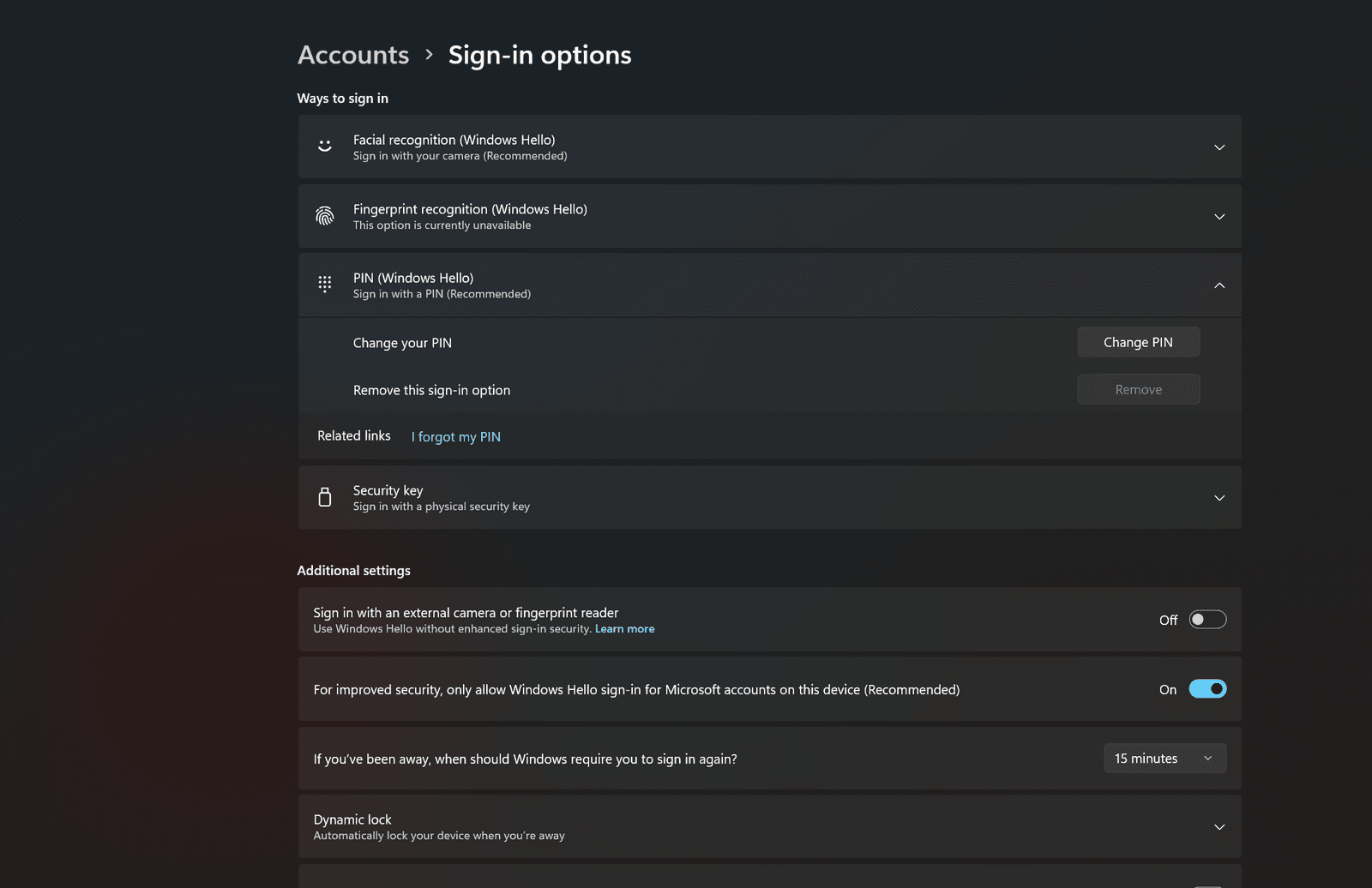

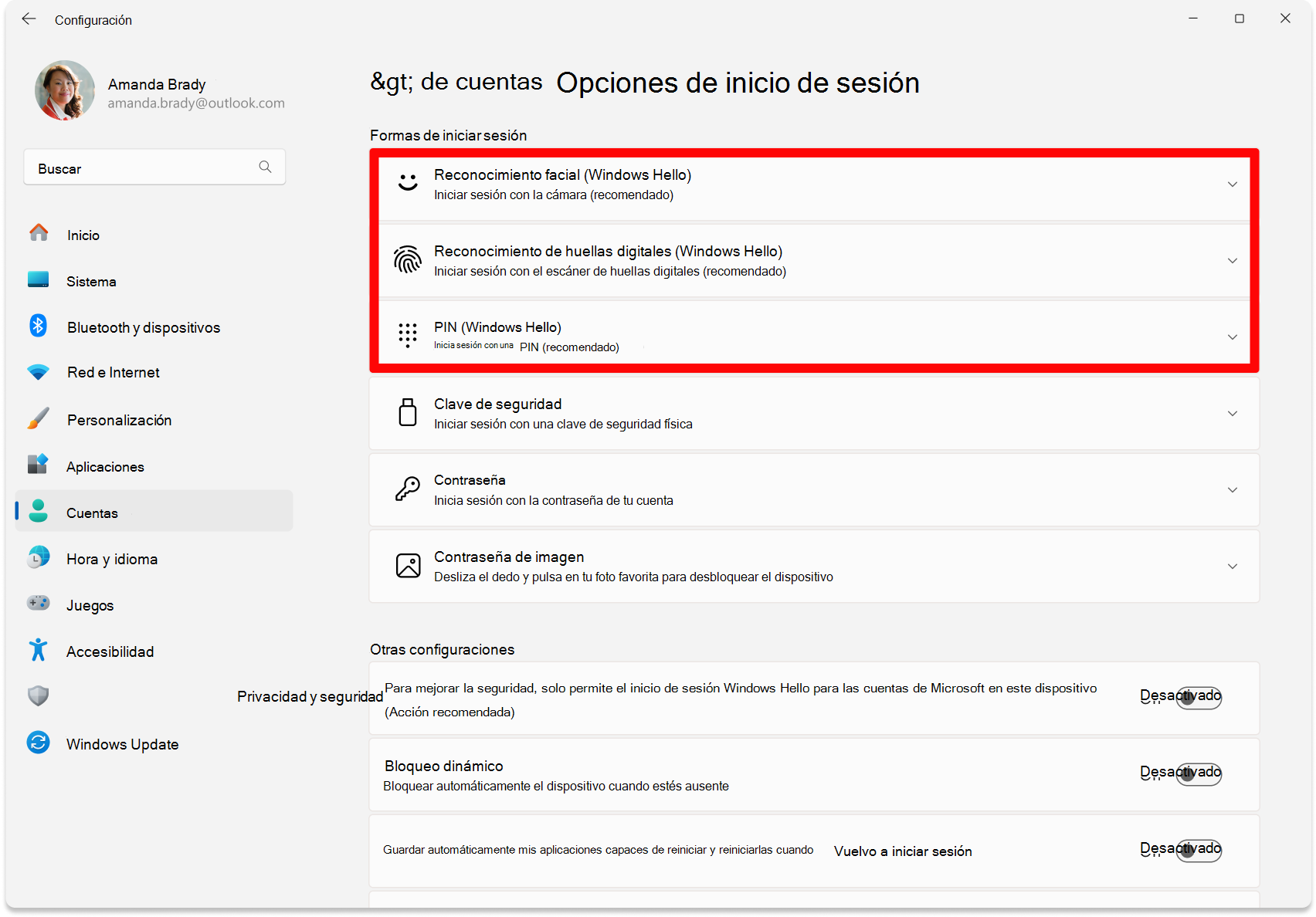

Además, para guardar una passkey en tu dispositivo Windows necesitarás tener Windows Hello configurado previamente. Si aún no lo has activado, la ruta básica es: Configuración → Cuentas → Opciones de inicio de sesión, donde podrás añadir tu PIN, rostro o huella.

Cómo configurar Windows Hello paso a paso en tu PC

Antes de jugar con passkeys, lo primero es poner en marcha Windows Hello en el equipo. El proceso es sencillo y se hace desde la app de Configuración.

En un dispositivo con Windows 10 u 11, abre la aplicación Configuración y entra en Cuentas → Opciones de inicio de sesión. También puedes acceder mediante el atajo de búsqueda escribiendo «Opciones de inicio de sesión» en el menú Inicio.

En el apartado «Formas de iniciar sesión» verás varias opciones relacionadas con Windows Hello:

- Reconocimiento facial (Windows Hello): usa la cámara de infrarrojos integrada en el equipo o una cámara IR externa compatible.

- Reconocimiento de huellas digitales (Windows Hello): requiere un lector de huellas digital compatible.

- PIN (Windows Hello): un código numérico (o alfanumérico) local, ligado solo a ese dispositivo.

Selecciona la opción que quieras usar como método principal y pulsa en Configurar. El sistema te irá guiando para registrar tu rostro, tu huella o el PIN, dependiendo de la elección.

A partir del siguiente inicio de sesión, podrás entrar en Windows utilizando ese método en lugar de tu contraseña de cuenta Microsoft. Esto no solo es más cómodo, también sienta las bases para usar Windows Hello como autenticador de passkeys en webs y apps.

Crear y usar passkeys en webs y aplicaciones desde Windows

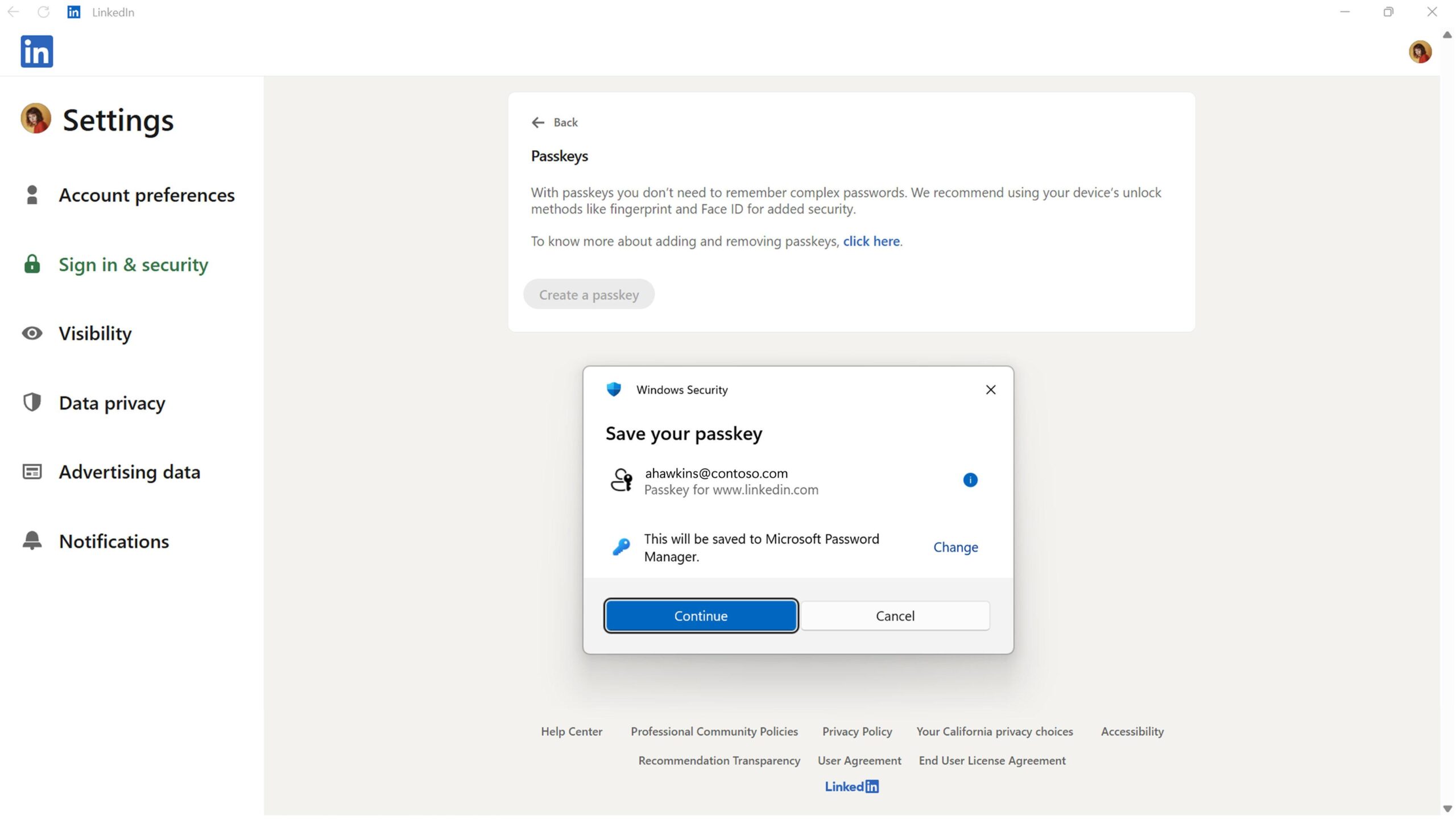

Una vez que Windows Hello está activo, ya puedes crear y utilizar claves de acceso en servicios compatibles. El flujo exacto depende de cada web o app, pero suele seguir unos pasos muy parecidos.

Para crear una passkey, entra en un sitio web o aplicación que anuncie soporte para claves de acceso. Normalmente, durante el proceso de alta o en el apartado de seguridad de la cuenta, verás opciones del tipo «Crear una clave de acceso» o «Usar una clave de acceso».

Al seleccionar esa opción, el servicio te invitará a registrar la passkey. En ese momento, Windows Hello aparecerá como método de verificación y te pedirá que confirmes con tu cara, tu huella o tu PIN. Tras ese paso, la clave privada se genera y se guarda localmente en tu PC.

Cuando vuelvas a iniciar sesión en ese sitio, el procedimiento típico será algo así:

- Abres la página de inicio de sesión y rellenas tu identificador (correo, teléfono o usuario), o lo escoges de las sugerencias que aparezcan.

- La web detecta que tienes una passkey registrada y te propone iniciar sesión con Windows Hello.

- El sistema muestra la interfaz de Windows Hello: escaneas tu rostro, tu huella o escribes el PIN.

- La passkey firma el desafío enviado por el servidor y, si todo cuadra, se completa el inicio de sesión sin escribir ninguna contraseña.

En algunos navegadores modernos, como Chrome y Edge, existe una UI condicional que sugiere directamente tu usuario o cuenta guardada con passkey en la parte inferior de la pantalla o sobre el teclado. Basta con tocar o hacer clic en ese nombre para lanzar Windows Hello y entrar.

También tienes la posibilidad de usar dispositivos complementarios, como un móvil o una tableta, para autenticarte en tu PC. En esos escenarios, el teléfono actúa como autenticador (por ejemplo, a través de una clave de acceso almacenada en un gestor o en el propio sistema del móvil), y el enlace se establece mediante Bluetooth y conexión a Internet.

Gestión, almacenamiento y eliminación de passkeys en Windows 11

En Windows 11, las passkeys se guardan localmente en tu dispositivo, asociadas a tu cuenta de usuario. No se sincronizan automáticamente con otros equipos Windows, de modo que cada máquina mantiene su propio conjunto de claves de acceso.

Para consultar y administrar las passkeys almacenadas, puedes entrar en:

- Botón de Windows → Configuración → Cuentas → Claves de acceso, en las versiones donde esta sección aparece con ese nombre.

- En otras variantes, se muestra como Botón de Inicio → Configuración → Cuentas → Opciones de inicio de sesión, desde donde a veces se enlaza a la gestión de passkeys.

- Si usas el sistema en inglés, la ruta es similar a Windows → Settings → Accounts → Passkeys.

Dentro de ese apartado verás la lista de claves de acceso asociadas a sitios y aplicaciones. Para eliminar una passkey concreta, solo tienes que pulsar en los tres puntos que aparecen a la derecha de la entrada correspondiente y escoger «Eliminar clave de paso» o una opción similar.

Esta eliminación solo borra la credencial de tu equipo; no cierra la cuenta ni borra el perfil en el servicio remoto. Si quieres dejar de usar passkeys con ese servicio por completo, tendrás que desactivarlas también desde la configuración de seguridad de la propia web o app.

Ten en cuenta que, como las passkeys no se sincronizan nativamente entre dispositivos Windows, si formateas el PC o cambias de equipo, las claves de acceso locales se perderán, salvo que uses soluciones de terceros que soporten sincronización de WebAuthn/FIDO.

Passkeys, Bluetooth y entornos corporativos restringidos

Cuando hablamos de autenticación entre dispositivos usando passkeys, por ejemplo, usar el móvil para iniciar sesión en un PC, entra en juego Bluetooth. Tanto el equipo Windows como el teléfono deben tener Bluetooth activado y conexión a Internet para que se establezca un canal seguro.

En muchas organizaciones, sin embargo, el uso de Bluetooth está muy limitado por políticas de seguridad. Eso puede bloquear de forma indirecta la posibilidad de emplear claves de acceso de otros dispositivos (como el móvil) en un equipo con Windows Hello, aunque sí se puedan seguir usando passkeys almacenadas en dispositivos físicos como llaves USB FIDO2.

Para estos casos, las empresas pueden permitir únicamente el uso de Bluetooth para autenticadores FIDO2 habilitados para passkeys. Así se evita el emparejamiento genérico de dispositivos, pero se mantiene la funcionalidad de autenticación segura.

La configuración se puede llevar a cabo a través de directivas MDM usando el CSP de Bluetooth y el CSP deviceinstallation, limitando tanto la visibilidad como la instalación de determinados dispositivos.

Por ejemplo, un administrador puede usar PowerShell y el proveedor de puentes WMI (WMI Bridge Provider) para crear instancias de políticas que deshabiliten el modo visible, la publicidad, el emparejamiento previo o ciertas IDs de dispositivo, mientras permiten servicios FIDO específicos. La idea es que solo los autenticadores FIDO2 necesarios puedan comunicarse vía Bluetooth, reduciendo el riesgo de ataques por esa vía.

Uso de passkeys con Microsoft Authenticator y Windows Hello for Business

En entornos empresariales, muchos usuarios combinan Windows Hello for Business (WHfB) con el uso de claves de acceso registradas en Microsoft Authenticator para sus cuentas de Microsoft 365. El objetivo típico es iniciar sesión en el puesto de trabajo utilizando la clave de acceso del móvil como factor principal.

Sin embargo, es importante entender que no todos los escenarios están soportados de la misma forma. Por ejemplo, si registras una passkey en Microsoft Authenticator y la usas en apps de M365, eso no implica automáticamente que puedas usar esa misma clave de acceso como método de inicio de sesión en las opciones de inicio de sesión de Windows Hello for Business en tu portátil.

En algunos casos, aunque hayas emparejado por Bluetooth tu portátil con tu teléfono Android, al ir a «Gestionar clave de acceso» desde las opciones de inicio de sesión puede que solo aparezca la opción de clave de acceso USB. Si no ves una opción explícita para configurar una passkey basada en Bluetooth (o autenticación entre dispositivos), puede deberse a:

- Limitaciones de la versión de Windows o de la build concreta.

- Políticas corporativas que restringen Bluetooth o ciertos autenticadores.

- Configuración de Windows Hello for Business que solo permite determinados métodos (PIN, biometría local, llave USB FIDO2).

En este contexto, no es que la clave de acceso del autenticador esté mal creada, sino que el escenario «usar directamente la passkey del móvil como origen de Windows Hello for Business» no está habilitado tal y como el usuario espera. La solución pasa por revisar la configuración de WHfB, las políticas de la organización y la documentación de Microsoft sobre soporte de autenticadores externos en el flujo de inicio de sesión de Windows.

Activar passkeys en Windows 11 como parte de tu estrategia de seguridad

Más allá del entorno corporativo, para cualquier usuario doméstico o profesional, activar passkeys en Windows 11 es una forma muy eficaz de reforzar la seguridad sin complicarse la vida con contraseñas imposibles de memorizar.

El procedimiento general para usar una clave de acceso en un servicio es muy directo:

- Abrir un sitio web o app compatible con claves de acceso desde tu PC con Windows 11.

- Elegir la opción del tipo «Iniciar sesión con una clave de acceso» cuando se ofrezca (la redacción puede variar por idioma o región).

- Si el servicio detecta una passkey local protegida por Windows Hello, te pedirá que la desbloquees con tu método de preferencia (PIN, rostro, huella).

Cuando necesites eliminar una clave de acceso que ya no uses, basta con ir a la lista de passkeys en Configuración → Cuentas → Claves de acceso, localizar la clave correspondiente y pulsar en los tres puntos para borrarla.

Como parte de una estrategia de ciberseguridad por capas, las passkeys añaden un nivel muy relevante: evitan que tus contraseñas puedan ser robadas o reutilizadas, reducen la exposición en caso de filtraciones y te liberan de tener que recordar decenas de credenciales distintas. En el contexto actual, en el que los delitos informáticos provocan pérdidas millonarias y afectan a millones de usuarios, este tipo de tecnologías son algo más que un extra conveniente: se están convirtiendo en una necesidad.

Usar Windows Hello para proteger las contraseñas guardadas en Chrome

Otra aplicación muy interesante de Windows Hello es su integración con el gestor de contraseñas de Google Chrome. Si sueles guardar claves en el navegador, sabes que cualquiera con acceso físico al equipo podría iniciar sesión en tus cuentas si no añades una capa extra de protección.

Para reforzar ese punto, Chrome incorpora una opción para exigir Windows Hello al rellenar contraseñas guardadas. De este modo, cada vez que el navegador vaya a autocompletar una clave, te pedirá que te autentiques con PIN, rostro o huella antes de mostrarla o utilizarla.

El proceso para configurarlo sería, a grandes rasgos, el siguiente:

- Asegurarte de que Windows Hello está configurado en tu PC (PIN, huella o reconocimiento facial).

- Abrir Google Chrome y acceder al menú de la esquina superior derecha.

- Ir a Configuración → Autocompletar y contraseñas → Gestor de contraseñas de Google.

- Dentro de la configuración del gestor, habilitar la opción «Usar Windows Hello al rellenar contraseñas» o equivalente.

Desde ese momento, cada intento de uso de una contraseña guardada requerirá una comprobación adicional de Windows Hello. Si compartes el ordenador con otras personas, esto es especialmente útil para evitar que alguien se cuele en tus cuentas simplemente porque el navegador recuerda tus credenciales.

Si más adelante consideras que es un paso extra que ya no necesitas, puedes volver a la misma configuración en Chrome y desactivar la integración con Windows Hello. Eso sí, hacerlo reducirá la seguridad de tus contraseñas almacenadas en el navegador.

Sincronización, uso con móviles y gestores de contraseñas de terceros

Un punto que conviene tener claro es que las passkeys almacenadas localmente en Windows no se pueden usar directamente en otros sistemas como Android o iOS. Es decir, una clave de acceso creada y guardada sólo en tu PC con Windows Hello no aparecerá, por arte de magia, en tu teléfono.

Si quieres disfrutar de uso entre dispositivos, tienes varias opciones:

- Usar un autenticador multiplataforma (por ejemplo, un gestor de contraseñas que soporte passkeys, como 1Password, Dashlane u otros) que sincronice las claves de acceso cifradas entre tus dispositivos.

- Utilizar el teléfono como autenticador FIDO para iniciar sesión en el PC mediante Bluetooth y conexión a Internet, cuando la web o el servicio lo soportan.

- Apostar por soluciones de ecosistema concreto (como los llaveros integrados de algunos sistemas móviles) y combinarlos con tu uso en Windows a través de navegadores compatibles.

En cualquier caso, las passkeys de Windows siguen siendo muy seguras incluso si se quedan solo en el dispositivo. Lo que cambia al introducir gestores de terceros o sincronización es la comodidad de tener las mismas credenciales en todos tus equipos, no el modelo criptográfico básico.

Por la parte de seguridad, recuerda que, aunque uses passkeys, sigue siendo buena idea mantener ciertos hábitos: tener el sistema y los navegadores actualizados, usar soluciones antimalware fiables, evitar instalar software de dudosa procedencia y desconfiar siempre de enlaces y correos sospechosos.

Si sumas todo lo que aportan Windows Hello y las passkeys —inicio de sesión sin contraseñas, resistencia al phishing, protección local de las claves privadas, integración con navegadores y aplicaciones, y posibilidad de autenticación entre dispositivos— el resultado es un ecosistema en el que tus cuentas y datos quedan mucho mejor protegidos sin sacrificar comodidad. Adoptar estas tecnologías en Windows 11 y en los principales servicios online es un paso lógico para cualquiera que quiera mantener su identidad digital a salvo sin volverse loco memorizando contraseñas interminables.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.