- Identificar si el controlador de dominio está bloqueado en modo seguro y diferenciar entre arranque mínimo, con red y modo de reparación de servicios de directorio.

- Utilizar msconfig, bcdedit y la cuenta Administrador oculta para revertir el arranque seguro y recuperar el acceso al sistema.

- Revisar fallos de actualizaciones, espacio en la partición reservada del sistema y posibles conflictos con software de backup.

- Apoyarse en WinRE, restauración del sistema y documentación oficial de Microsoft cuando las medidas básicas no son suficientes.

Cuando un controlador de dominio arranca en modo seguro o se queda bloqueado al intentar reparar Active Directory en modo seguro, pueden aparecer todo tipo de sustos: bucles de arranque, errores al instalar actualizaciones, problemas con el inicio de sesión o imposibilidad de usar la red. Aunque parezca un desastre, en la mayoría de los casos se puede recuperar el sistema con una combinación de herramientas de Windows, comandos y algunas comprobaciones básicas de espacio y software.

En este artículo vamos a ver, de forma muy detallada y en lenguaje llano, cómo actuar cuando el dominio entra en modo seguro sin que lo quieras, cómo salir de ahí, qué hacer si el problema viene tras una actualización de Windows Server, cómo aprovechar las opciones avanzadas de recuperación y el usuario administrador oculto, y qué alternativas hay si nada de eso funciona. La idea es que tengas una guía completa, desde lo más simple hasta lo más avanzado, tanto para equipos cliente como para servidores Windows Server que funcionan como controladores de dominio.

Qué es el modo seguro y por qué afecta a Active Directory

El modo seguro es un entorno mínimo de arranque en el que Windows carga solo los controladores y servicios esenciales. En servidores que actúan como controlador de dominio (Domain Controller), esto puede interferir con los servicios de Active Directory, la replicación, la política de grupo y el acceso de usuarios a la red.

Cuando un DC arranca en modo seguro sin red, el servicio de directorio activo puede iniciar en un estado muy limitado o incluso no estar disponible para clientes y otros controladores. En estaciones de trabajo o portátiles, el modo seguro también afecta al inicio de sesión, sobre todo si se usan cuentas Microsoft o servicios de red para la autenticación.

Hay dos variantes clave que debes diferenciar: el modo seguro “a secas”, que arranca sin red, y el modo seguro con funciones de red, en el que Windows carga los controladores y servicios necesarios para tener conectividad básica. Para trabajar con Active Directory y comprobar replicaciones o accesos, el que interesa casi siempre es el modo seguro con redes.

En algunos escenarios de reparación de Active Directory se habla del “DS Repair Mode” o “Directory Services Restore Mode (DSRM)”, que es un modo especial de arranque en el que el DC no actúa como controlador de dominio normal, sino que se usa para tareas de mantenimiento y restauración. Si el servidor se queda atrapado arrancando siempre en este modo, los usuarios no podrán autenticarse con normalidad y el dominio puede verse afectado.

Problemas frecuentes al reparar Active Directory en modo seguro

Uno de los problemas más típicos es que, tras toquetear configuraciones de arranque, actualizaciones o copias de seguridad, el DC empiece a arrancar directamente en modo seguro o en modo de reparación de directorio activo sin que tú lo hayas pedido. Esto provoca sensación de pánico, sobre todo si se trata del PDC (Primary Domain Controller) o de un controlador crítico de la infraestructura.

Otro caso frecuente es que el equipo, sea servidor o cliente, entre en modo seguro sin tener activas las funciones de red. En ese contexto, si intentas iniciar sesión con una cuenta Microsoft o necesitas conectividad al controlador de dominio, te vas a encontrar con errores de contraseña o credenciales no válidas, cuando en realidad el problema es simplemente que no hay red disponible.

En Windows Server se ha visto además una combinación peligrosa: intentar instalar determinadas acumulativas (por ejemplo, una actualización de seguridad de febrero de 2022 en Server 2012 R2) mientras se ejecuta un proceso de copia de seguridad tipo Veeam, o con una partición reservada del sistema sin espacio libre. Esto puede terminar con fallos en la actualización, mensajes de “Error en las actualizaciones… revirtiendo cambios” y arranques anómalos en modo seguro.

Cuando la partición System Reserved está llena por completo, Windows no tiene sitio para escribir los datos que necesita durante la instalación de parches. Si además hay software de respaldo que monitorea cambios en disco (como Rapid Recovery u otros agentes de backup), se puede llenar aún más esa partición y provocar fallos en cascada al actualizar, con el correspondiente susto al ver que el DC no arranca como siempre.

Salir del modo seguro: métodos básicos desde Windows

En equipos cliente o servidores que ya consiguen entrar a escritorio, la forma más sencilla de abandonar el modo seguro es utilizar la herramienta de configuración del sistema, siempre que tengas acceso a una sesión con permisos de administrador y el sistema responda con normalidad, aunque esté en arranque mínimo.

El método típico consiste en abrir el cuadro Ejecutar, lanzar la utilidad de configuración y desmarcar la opción de arranque seguro. Si todo va bien, tras reiniciar, Windows debería iniciar su modo normal, recuperar la carga habitual de controladores y, en el caso de un DC, activar los servicios de Active Directory convencionales.

En muchos casos, bastará simplemente con reiniciar el equipo para que salga del modo seguro, especialmente si la entrada correspondiente en la configuración de arranque no ha quedado marcada de forma permanente. Sin embargo, si se ha definido de forma explícita que el sistema arranque en modo seguro (por ejemplo, mediante msconfig o bcdedit), será necesario revertir esa configuración de arranque.

Este enfoque básico es válido tanto en estaciones de trabajo Windows 10/11 como en servidores Windows Server 2012 R2, 2016, 2019, 2022 y las versiones posteriores, siempre que la GUI sea accesible y no haya daños graves en el sistema de archivos o en el arranque.

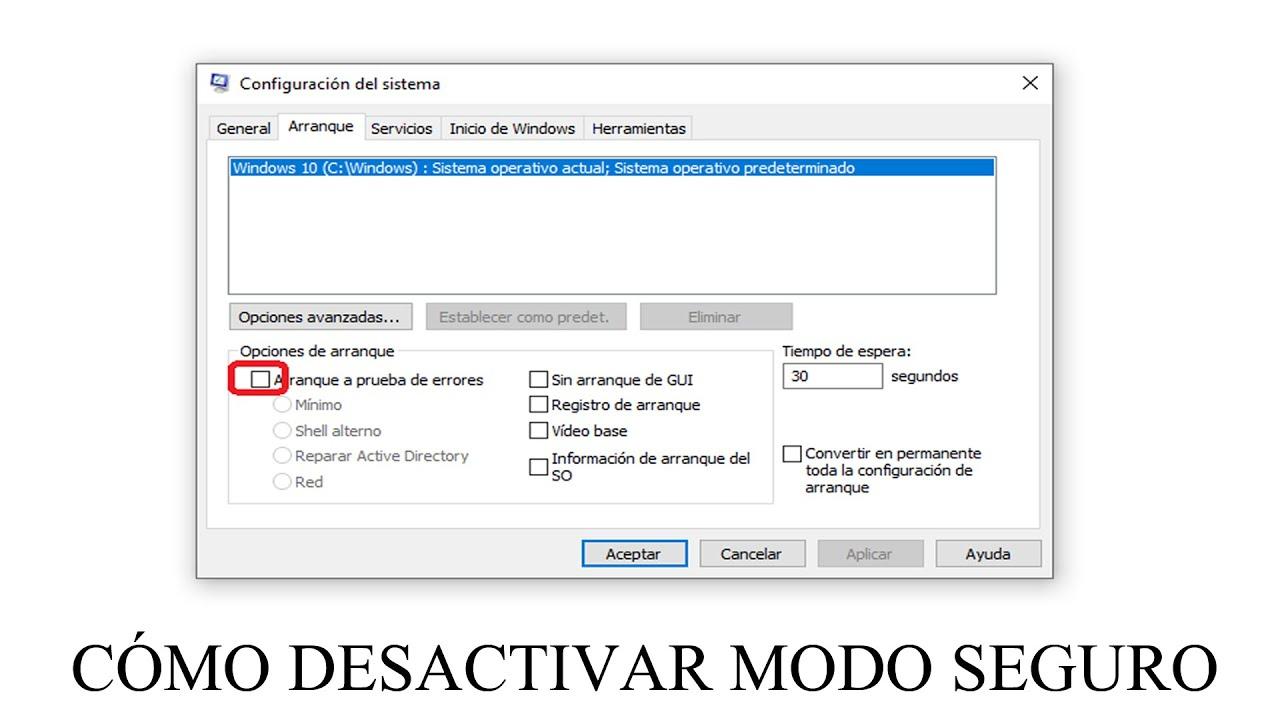

Uso de msconfig para desactivar el arranque seguro

Uno de los procedimientos más directos para forzar que Windows deje de iniciar en modo seguro es utilizar la herramienta de configuración del sistema, accesible con el comando msconfig. Es un método cómodo cuando puedes acceder al escritorio, incluso si estás actualmente en modo seguro.

Los pasos genéricos, que aplican tanto a Windows 10 como a muchas ediciones de Windows Server, son los siguientes: primero llama al cuadro de diálogo Ejecutar mediante la combinación de teclas adecuada, escribe el comando de la utilidad y confírmalo. Una vez se abra la ventana de configuración del sistema, deberás ir a la pestaña destinada al arranque del sistema operativo.

Dentro de esa pestaña encontrarás una sección de opciones de arranque donde se puede marcar o desmarcar la casilla de arranque seguro. La clave es asegurarte de que la opción de “Arranque seguro” quede desactivada, tanto si estaba configurada en modo mínimo como con funciones de red. Tras aplicar y aceptar los cambios, el sistema te pedirá normalmente que reinicies.

En cuanto el equipo reinicie, y siempre que no haya otras entradas de arranque especial configuradas con bcdedit u otras herramientas, Windows debería volver a su modo normal de funcionamiento, cargando todos los servicios, incluyendo los componentes de Active Directory en caso de controlador de dominio.

Activar la cuenta Administrador oculta para emergencias

En situaciones en las que el perfil normal no te permite iniciar sesión, o cuando se ha dañado la cuenta habitual, una estrategia útil es recurrir a la cuenta Administrador integrada que Windows mantiene oculta por defecto. Esta cuenta, al activarse, no suele requerir contraseña si nunca se ha configurado previamente.

Para ello, lo habitual es arrancar en el entorno de recuperación o, si el sistema deja entrar a una sesión de comandos, abrir una consola con privilegios elevados. Desde ese símbolo del sistema, se puede utilizar el comando clásico de administración de usuarios de red para activar el administrador integrado, de forma que esté disponible en la pantalla de inicio de sesión.

El procedimiento típico pasa por teclear una instrucción que habilita la cuenta y marca su estado como activo. Una vez ejecutado el comando correspondiente, bastará con reiniciar el equipo y, en la pantalla de bienvenida, seleccionar el usuario Administrador que ahora aparece visible para poder acceder sin contraseña (siempre que no se haya establecido una previamente).

Esta cuenta resulta especialmente útil cuando estás intentando salir de un bucle de modo seguro, o necesitas cambiar parámetros críticos de arranque y el usuario con el que lo intentas está bloqueado, tiene la contraseña olvidada o ni siquiera aparece disponible al iniciar el sistema.

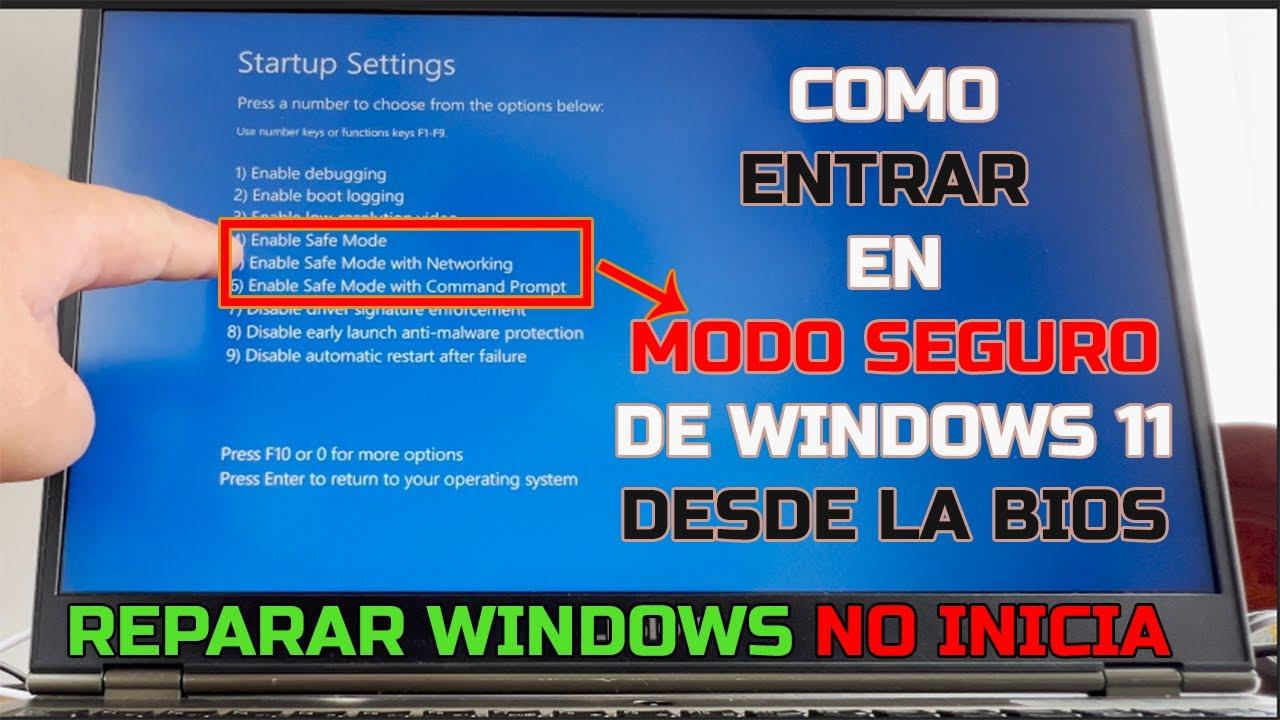

Entrar en el entorno de recuperación (WinRE) y opciones avanzadas

Si Windows no arranca correctamente o queda atrapado entre reinicios y mensajes de reparación, lo más sensato es recurrir a las Opciones de recuperación avanzadas (WinRE). Este menú permite acceder al símbolo del sistema, restaurar el sistema, desinstalar actualizaciones problemáticas o incluso realizar un restablecimiento.

Hay varias formas de acceder a WinRE. Una de ellas es desde el propio Windows, pulsando sobre el icono de inicio/apagado y manteniendo la tecla Mayús pulsada mientras se hace clic en Reiniciar. Este gesto indica al sistema que, en lugar de un reinicio normal, abra directamente el menú de recuperación avanzado.

Otra forma, disponible en las versiones modernas de Windows 10 y Windows Server, consiste en ir a la configuración del sistema, apartado de actualización y seguridad, y desde ahí entrar en la sección de recuperación. Dentro de ese menú, existe una opción de inicio avanzado que permite reiniciar directamente en WinRE, sin necesidad de recurrir a medios externos.

También se puede forzar la entrada en el entorno de recuperación mediante una instrucción desde la línea de comandos, usando un comando de apagado que indique al sistema que reinicie en modo de opciones avanzadas. Una vez dentro de WinRE, tendrás acceso a herramientas como el símbolo del sistema, restauración del sistema, reparaciones de inicio y otras utilidades críticas para arreglar problemas de arranque y de servicios.

Uso del símbolo del sistema: comandos clave bcdedit y net user

El símbolo del sistema, ya sea desde Windows o desde WinRE, es una de las piezas fundamentales cuando intentas corregir un arranque forzado en modo seguro o reparar Active Directory en un controlador de dominio. Aquí entran en juego dos tipos de comandos: los relacionados con el arranque (bcdedit) y los de gestión de usuarios (net user).

Para desactivar un arranque seguro permanente configurado en el almacén de datos de arranque, se puede utilizar la herramienta bcdedit. En algunos procedimientos se recomienda ejecutar un comando que elimine el valor de arranque seguro asociado a la entrada por defecto, de modo que el sistema deje de estar obligado a iniciar siempre en modo seguro, ya sea en modo minimal o tipo dsrepair.

El comando típico se dirige a la entrada {default} del gestor de arranque y elimina la clave safeboot que estaba forzando ese comportamiento. Una vez ejecutada esta orden y reiniciado el sistema, el DC debería dejar de iniciar en modo seguro y volver a su arranque normal, permitiendo de nuevo la carga completa de servicios de dominio.

En paralelo, la herramienta net user permite la activación de la cuenta Administrador integrada, como ya se ha mencionado. Desde el símbolo del sistema se puede establecer su estado como activo mediante una orden que indique explícitamente que dicha cuenta pase a estar disponible para iniciar sesión. Esta combinación de bcdedit y net user suele ser suficiente para recuperar el control del sistema en la mayoría de escenarios.

Problemas con actualizaciones de Windows Server y bucles de arranque

En entornos de producción con Windows Server 2012 R2, 2016 o 2019, hay historias de administradores que, tras instalar determinados parches acumulativos de seguridad, se encontraron con que el DC arrancaba en modo seguro o mostraba fallos continuos de actualización. En ocasiones esto se ha relacionado con parches concretos de un mes en particular.

En un caso práctico, se evitaban las actualizaciones de enero por miedo a un bucle de arranque ya documentado, y se decidió instalar en su lugar las de febrero. Tras aplicar estas actualizaciones, el controlador de dominio empezó a arrancar en modo seguro, lo que generó una buena dosis de nervios. Después de investigar, se descubrió que el paquete acumulativo de seguridad en realidad no había conseguido completarse.

En ese escenario, el administrador comprobó la configuración de arranque y quitó manualmente cualquier opción de arranque en modo seguro o restauración de servicios de directorio, consiguiendo que el servidor volviera a un estado aparentemente normal. La sincronización de Active Directory se confirmó como correcta y, por precaución, se decidió posponer temporalmente la reinstalación de las actualizaciones fallidas.

En otros controladores de dominio de la misma organización (por ejemplo, un DC con Windows Server 2016 y otro 2012 R2 adicional), las mismas actualizaciones se aplicaron sin problemas, aunque se observó que, tras una hora, estos servidores todavía no se habían reiniciado, lo que generó cierta inquietud ante la posibilidad de repetir el incidente anterior.

Partición reservada del sistema llena y software de backup

Investigando más a fondo el caso de las actualizaciones fallidas, el administrador descubrió un segundo factor clave: la partición reservada del sistema estaba completamente llena, con cero bytes libres. Esta partición es esencial para el arranque y para la instalación de actualizaciones, ya que Windows necesita escribir en ella ciertos archivos de arranque y de recuperación.

El motivo de que esa partición estuviera al 100 % se rastreó hasta un software de copia de seguridad antiguo, en este caso un agente de Rapid Recovery que seguía instalado en el servidor. Este tipo de herramientas puede intentar rastrear cambios y generar datos de seguimiento que van a parar a la partición reservada, llenándola si no se ajustan bien sus parámetros o si se abandona sin desinstalar al migrar a otra solución.

El administrador, que ya había visto en otra ocasión el comportamiento de este tipo de soluciones de respaldo sobre la partición de sistema, procedió a desinstalar por completo el agente de Rapid Recovery. Tras ello, reinició el controlador de dominio y comprobó que ahora la partición reservada contaba con una cantidad razonable de espacio libre para que Windows pudiera gestionar el arranque y las actualizaciones con normalidad.

Al analizar los archivos cbs.log, se confirmaron errores de “falta de espacio” y mensajes explícitos de que las actualizaciones habían fallado por no disponer de espacio suficiente en la partición de sistema. Una vez liberado ese espacio, se volvió a intentar la instalación de nuevos parches (en este caso, las actualizaciones de marzo) y, tras la prueba nocturna, se verificó que el proceso se completó con éxito, sin provocar nuevos arranques en modo seguro.

Restaurar sistema, restablecer contraseñas y otras salidas

Si, después de usar WinRE, bcdedit, la cuenta Administrador oculta y las comprobaciones de espacio, el DC o el equipo cliente sigue dando problemas, hay que empezar a considerar opciones más drásticas, como una restauración del sistema a un punto anterior a la aparición del fallo.

Desde las opciones avanzadas de recuperación, es posible elegir un punto de restauración creado automáticamente por Windows o de forma manual, y devolver el sistema a ese estado previo. Esto puede revertir cambios en el registro, actualizaciones problemáticas o instalaciones de software de copia de seguridad que hayan tocado zonas delicadas del sistema.

En equipos con cuenta local donde se haya olvidado la contraseña o se haya perdido el acceso normal tras una reparación en modo seguro, existe la posibilidad de restablecer la contraseña siguiendo los procedimientos oficiales de Microsoft. En el caso de Windows 10 con cuenta local, la propia documentación de soporte describe cómo recuperar o cambiar la contraseña mediante preguntas de seguridad u otros métodos.

Cuando el problema afecta a una cuenta Microsoft conectada, la clave suele estar en asegurarse de que el modo seguro se haya iniciado con funciones de red, de forma que el equipo pueda contactar con los servidores de autenticación en la nube. Si el arranque se ha hecho en un modo sin red, aparecerán mensajes de error con contraseñas aparentemente incorrectas, aunque el verdadero problema sea la ausencia de conectividad.

En último término, si la instalación está demasiado dañada o no hay forma de recuperar el servicio de directorio con un nivel de confianza aceptable, tendrás que valorar reconstruir el controlador de dominio a partir de otra réplica sana, o incluso realizar un restore completo desde una copia de seguridad verificada, siguiendo las mejores prácticas de recuperación de AD.

Advertencias de seguridad y sitios de soporte no oficiales

Al buscar soluciones para reparar Active Directory en modo seguro, es normal terminar en foros, blogs técnicos y páginas de terceros que explican comandos y procedimientos útiles. Muchos de esos sitios, aunque no sean de Microsoft, comparten información correcta y se apoyan en experiencias reales de administradores que se han pegado con los mismos problemas.

No obstante, siempre conviene ser prudente: esos portales pueden mostrar anuncios de productos marcados con frecuencia como PUP (programas potencialmente no deseados). Antes de descargar o instalar cualquier herramienta que veas publicitada junto a una guía, es importante que investigues a fondo su reputación, leas opiniones de otros usuarios y compruebes si realmente aportan valor a tu entorno o si pueden generar más quebraderos de cabeza.

Las respuestas de asesores independientes y miembros de la comunidad de Microsoft suelen incluir enlaces a documentación oficial, vídeos de MVPs o tutoriales de fabricantes (como algunos vídeos elaborados por HP que en realidad son aplicables a cualquier marca). Estos recursos son una buena base, pero debes adaptarlos siempre a tu entorno concreto de Windows Server y Active Directory, teniendo en cuenta versiones, roles y configuración actual.

También es habitual que las respuestas oficiales aclaren que han sido traducidas automáticamente, lo que puede dejar expresiones algo raras o errores gramaticales. Esto no invalida el contenido técnico, pero conviene leer con calma, validar los comandos y, si hay dudas, contrastar la información con la documentación original en inglés o con otras fuentes fiables antes de aplicar cambios delicados sobre un controlador de dominio en producción.

Al final, reparar Active Directory en modo seguro y recuperar un DC que arranca de forma anómala pasa por combinar varias piezas: entender bien el tipo de arranque en el que está el sistema, usar msconfig o bcdedit para salir del modo seguro, apoyarse en el administrador oculto cuando haga falta, revisar el espacio en la partición reservada, vigilar el impacto de las copias de seguridad y tener a mano las opciones avanzadas de recuperación, restauración del sistema y documentación oficial, todo ello con cabeza y sin precipitarse ante los mensajes de error más alarmantes.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.