- Las vulnerabilidades XSS persistentes siguen siendo frecuentes por validaciones deficientes, código heredado y aplicaciones cada vez más complejas.

- Su explotación permite robo de identidad, acceso no autorizado, manipulación de datos y movimientos laterales dentro de la organización.

- Casos reales y revisiones sistemáticas muestran la importancia de combinar herramientas de detección, validación robusta y codificación segura.

- Una estrategia de defensa en profundidad y una cultura de seguridad continua son claves para mitigar eficazmente el riesgo de XSS persistente.

La gestión de vulnerabilidades se ha convertido en uno de los pilares básicos de la ciberseguridad moderna. No se trata solo de parchear fallos cuando ya han dado la cara, sino de establecer un proceso continuo que abarque la identificación, evaluación y mitigación de debilidades en todas las aplicaciones y servicios de una organización. Desde las tecnologías subyacentes hasta las prácticas de desarrollo y despliegue, todo influye en el nivel de exposición frente a ataques tan conocidos —y a la vez tan vigentes— como el Cross-Site Scripting (XSS).

Dentro de este panorama, las vulnerabilidades XSS persistentes destacan por su peligrosidad y por su sorprendente resistencia al paso del tiempo. A pesar de que el XSS se conoce desde prácticamente los comienzos de la web, sigue apareciendo una y otra vez en aplicaciones nuevas y antiguas. Este artículo recopila y reordena de forma detallada la información de distintos estudios y análisis técnicos para ofrecer una visión completa y actualizada de este tipo de vulnerabilidades: por qué se producen, cómo se explotan, qué impacto tienen y qué puede hacerse para reducir su presencia en aplicaciones reales.

Contexto actual de la gestión de vulnerabilidades XSS

En el ámbito de la ciberseguridad, la gestión de vulnerabilidades ya no es una opción, sino una pieza clave de la estrategia corporativa. Hablamos de un proceso que no se limita a ejecutar un escáner ocasionalmente, sino que exige una visión integral de las aplicaciones, infraestructuras y flujos de datos, incluyendo cómo se desarrollan, se prueban, se ponen en producción y se mantienen con el tiempo.

El XSS, y en concreto su variante persistente, encaja de lleno en esta visión porque se asienta justo en la intersección entre malas prácticas de programación, falta de controles de seguridad y una validación deficiente de la información que fluye entre el navegador del usuario y el servidor. La realidad es que muchas organizaciones siguen arrastrando legado de código vulnerable, systems antiguos o módulos terceros integrados sin un análisis profundo de su seguridad.

La complejidad creciente de las aplicaciones web —con SPAs, microservicios, APIs y frontends muy dinámicos— complica aún más la foto. La superficie de ataque se amplía, aparecen nuevos puntos de entrada de datos y se hace más difícil asegurar que todo input se trata correctamente. A esto se suma la evolución constante de las técnicas de ataque, que buscan sistemáticamente huecos en cualquier capa del sistema.

En este escenario, la gestión de vulnerabilidades XSS no puede verse como un esfuerzo puntual. Es una tarea continua que implica procesos maduros, herramientas adecuadas y, sobre todo, concienciación y formación tanto de desarrolladores como de equipos de operaciones y seguridad.

Qué es el Cross-Site Scripting (XSS) persistente

El Cross-Site Scripting es una vulnerabilidad que permite a un atacante inyectar código ejecutable (normalmente JavaScript) en el contexto del navegador de otro usuario. En el caso concreto del XSS persistente (también llamado almacenado), el payload malicioso se guarda en el servidor o en un almacenamiento gestionado por la aplicación y se sirve de forma recurrente a las víctimas.

La diferencia clave con otras variantes, como el XSS reflejado, es que aquí el código malicioso se almacena de forma duradera: por ejemplo, en una base de datos, en un sistema de ficheros o en cualquier repositorio de contenido. Cada vez que otro usuario accede al recurso que contiene ese contenido, el navegador recibe el payload y lo interpreta como si fuese código legítimo originado por la propia aplicación.

Esta característica hace que el XSS persistente sea especialmente peligroso. Un solo vector de inyección que no se valida correctamente puede convertirse en un punto de infección permanente, afectando a múltiples usuarios, incluyendo a administradores con altos privilegios. El atacante, en la práctica, consigue que el navegador de la víctima ejecute sus instrucciones bajo el paraguas de la misma política de seguridad que la aplicación web original.

Los estudios revisados coinciden en que el XSS persistente sigue apareciendo con frecuencia en escenarios como formularios de comentario, paneles de administración, campos de perfil de usuario, sistemas de mensajería interna y, en general, cualquier funcionalidad donde los datos suministrados por un usuario se almacenan y se muestran después a otros sin el debido filtrado y codificación.

Por qué persisten las vulnerabilidades XSS

Aunque parezca increíble, el XSS se sigue encontrando en aplicaciones modernas a pesar de llevar décadas documentado. Los análisis señalan una serie de factores interrelacionados que explican por qué persisten estas vulnerabilidades.

En primer lugar, la complejidad creciente de las aplicaciones web juega en contra. Con arquitecturas distribuidas, componentes de terceros, frameworks de frontend muy ricos e integraciones con múltiples servicios, es fácil que se pasen por alto ciertas rutas de entrada y salida de datos, o que se apliquen filtros de forma inconsistente.

Otro factor relevante es la dificultad de validar correctamente los datos de entrada. No basta con bloquear unos cuantos caracteres sospechosos o confiar en validaciones del lado del cliente. La validación debe diseñarse teniendo en cuenta el contexto donde los datos se van a insertar (HTML, atributos, JavaScript, URLs, etc.) y aplicar una codificación apropiada en cada caso. Muchas aplicaciones adolecen de controles genéricos mal aplicados que no cubren todos los escenarios.

La falta de concienciación y conocimiento práctico entre los equipos de desarrollo es otro elemento recurrente en los estudios consultados. En numerosas organizaciones, el foco sigue estando en la funcionalidad y en los tiempos de entrega, relegando la seguridad a una fase posterior o, directamente, a un escáner automático que no siempre detecta todos los vectores posibles.

No se puede olvidar, además, el impacto del código heredado. Muchas aplicaciones llevan años en producción, han pasado por varios equipos, acumulan parches rápidos y funcionalidades añadidas sin un rediseño integral. En este tipo de entornos es habitual encontrar fragmentos de código que se crearon sin patrones de seguridad sólidos y que siguen funcionando porque “si no se toca, no se rompe”. Esa mentalidad deja huecos al XSS persistente y a otras vulnerabilidades críticas.

Por último, los estudios subrayan los retos de implementar controles de seguridad robustos. Integrar sanitización de datos, codificación de salida, políticas de cabeceras HTTP y revisiones de código con foco en seguridad requiere tiempo, recursos y una cultura organizativa que lo respalde. En ausencia de ello, las medidas se quedan cortas o se aplican de manera parcial.

Impacto y riesgos de la explotación de XSS persistente

Cuando un atacante logra explotar con éxito una vulnerabilidad XSS persistente, las consecuencias pueden ser muy serias. Al ejecutarse código malicioso en el navegador de la víctima, el agresor puede obtener acceso no autorizado a información sensible o incluso suplantar la identidad del usuario en la propia aplicación.

Entre los impactos más destacados se encuentran el robo de credenciales (por ejemplo, capturando cookies de sesión o tokens de autenticación), el secuestro de sesiones activas, la modificación o borrado de datos accesibles desde la cuenta comprometida, e incluso la inclusión de archivos o contenido no deseado en la propia aplicación. Todo ello afecta directamente a la integridad y confidencialidad de la información.

La explotación de XSS persistente también puede ser el punto de partida para movimientos laterales dentro del entorno de la organización. Si el usuario víctima tiene privilegios elevados (como un administrador o un responsable de sistema), el atacante puede aprovechar el acceso logrado para interactuar con otras partes del sistema, ampliar el alcance de la intrusión y comprometer recursos adicionales.

Desde un punto de vista operativo, la incapacidad para detectar y mitigar estas vulnerabilidades de manera proactiva tiene un impacto directo en los procesos críticos del negocio. Una brecha de seguridad derivada de XSS persistente puede obligar a detener servicios, restaurar copias de seguridad, notificar incidentes a reguladores y clientes, y asumir costes económicos y reputacionales nada despreciables.

En consecuencia, los estudios coinciden en que abordar este tipo de vulnerabilidades en fases tempranas del ciclo de vida —desde el diseño y el desarrollo— es esencial para proteger la continuidad del negocio y salvaguardar los sistemas de información frente a ataques cada vez más sofisticados.

Estudio de caso: XSS persistente en ZKTeco WDMS 5.1.3

Uno de los análisis técnicos examinados se centra en una vulnerabilidad crítica de XSS persistente en la plataforma ZKTeco WDMS 5.1.3, investigada por el equipo de Threat Research de Secure Soft. ZKTeco WDMS es un sistema de gestión de datos muy utilizado para controlar accesos de empleados, registrar información biométrica y administrar dispositivos de control de presencia y seguridad física.

Según este informe, la vulnerabilidad afecta directamente tanto a usuarios finales como a administradores, ya que permite inyectar scripts maliciosos que se ejecutan en los navegadores de quienes accedan a determinados paneles o formularios de la plataforma. Dado que muchas de estas cuentas tienen permisos elevados, el impacto potencial es especialmente grave.

El estudio describe el flujo típico: tras el proceso de autenticación (login), el sistema presenta un panel de control con un menú desde el que se puede ver, editar o eliminar información específica sobre empleados y dispositivos. Esta interfaz actúa como punto central para la gestión de datos, permitiendo operar de forma bastante cómoda sobre la información almacenada.

Los investigadores centran su atención en la funcionalidad que permite modificar los datos de un empleado, en concreto el campo “Emp Name” o “EName”. En un primer intento se prueba con una carga maliciosa de tamaño reducido, pero la aplicación rechaza esa entrada porque en la interfaz existe una validación que limita la longitud a 40 caracteres. Esta comprobación se realiza únicamente en el frontend, de modo que, a simple vista, parece que el sistema protege el campo.

No obstante, el análisis revela que la verdadera debilidad se encuentra en el hecho de que la validación solo tiene lugar en el lado del cliente. En el backend no se realizan comprobaciones equivalentes ni se aplica una codificación de salida adecuada. Esto abre la puerta a interceptar la petición —por ejemplo, mediante un proxy— y modificar la carga útil antes de enviarla definitivamente al servidor, superando así la restricción impuesta por la interfaz.

Una vez alterada la petición y enviada al servidor, el payload permanece almacenado en el sistema. Posteriormente, cuando otro usuario accede a la vista en la que se muestran los datos del empleado afectado, el script inyectado se ejecuta automáticamente en su navegador, poniendo de manifiesto la naturaleza persistente de la vulnerabilidad.

La conclusión de este caso práctico es clara: depender únicamente de controles en el frontend es un error grave. El informe enfatiza la necesidad de implementar validaciones consistentes en el backend, combinadas con una correcta codificación de salida y políticas de seguridad adicionales, para impedir que datos manipulados alcancen el almacenamiento y se sirvan después sin filtro a otros usuarios.

Análisis metodológico: revisión sistemática sobre XSS persistente

Otro de los trabajos examinados adopta un enfoque más académico y se presenta como una revisión sistemática de la amenaza que suponen las vulnerabilidades de XSS persistente en aplicaciones web. Este estudio sigue la metodología PRISMA (Preferred Reporting Items for Systematic Reviews and Meta-Analyses), diseñada para dar rigor a las revisiones y asegurar que la selección de fuentes sea transparente y reproducible.

Para elaborar la revisión se consultan múltiples bases de datos y repositorios científicos, entre ellos SpringerLink, Taylor & Francis Online, Scopus, Google Scholar, IEEE Xplore, ACM Digital Library y ScienceDirect. Los trabajos se eligen en función de su pertinencia, actualidad y calidad de los datos, de forma que el conjunto resultante ofrezca una panorámica sólida de la evolución del XSS persistente y de las defensas propuestas en los últimos años.

El artículo describe el recorrido histórico de esta vulnerabilidad, desde sus primeras apariciones hasta las tendencias emergentes de explotación, haciendo hincapié en cómo los atacantes han perfeccionado sus métodos para adaptarse a nuevas arquitecturas y frameworks web. Se analizan técnicas de inyección más complejas, el uso de cadenas codificadas para evadir filtros y la integración de XSS con otros vectores de ataque para maximizar el impacto.

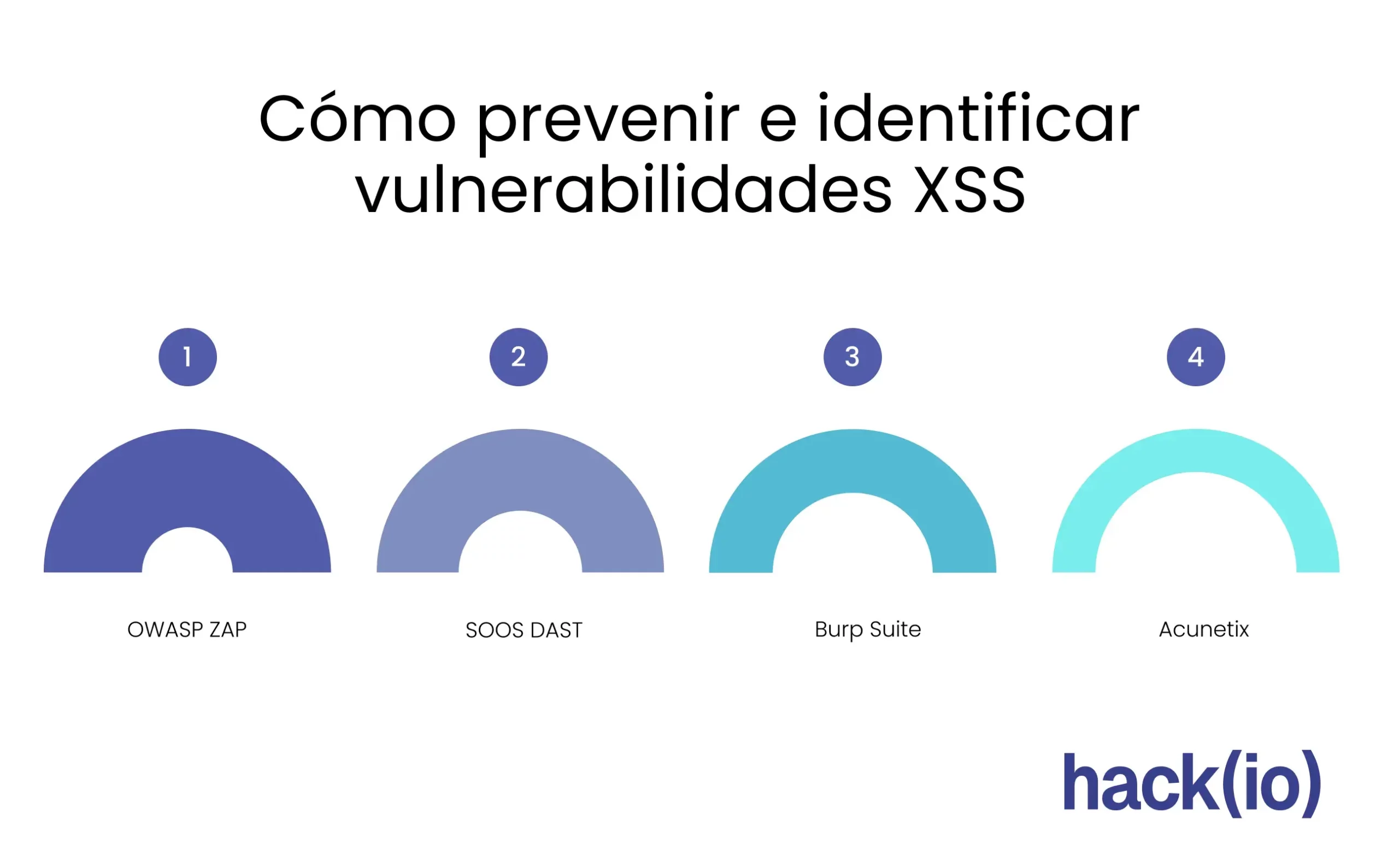

Además, el estudio examina a fondo las herramientas de detección más utilizadas, como OWASP ZAP, Burp Suite o Acunetix. Se detallan sus capacidades para automatizar el descubrimiento de vectores XSS, su integración con pipelines de desarrollo y pruebas, y sus puntos fuertes y limitaciones en escenarios reales.

Uno de los mensajes clave de esta revisión es la importancia de apostar por un enfoque de defensa en profundidad: no confiar en una única herramienta o técnica, sino combinar varios mecanismos de detección, políticas de seguridad bien definidas y una formación continua del personal de TI y seguridad. El objetivo es construir una postura defensiva robusta frente al XSS persistente, consciente de que los atacantes seguirán buscando nuevas formas de explotar debilidades.

Herramientas y técnicas de detección de XSS persistente

Los estudios revisados coinciden en señalar que el uso de herramientas especializadas es fundamental para identificar de manera temprana las vulnerabilidades XSS persistentes. Entre las más citadas figuran OWASP ZAP, Burp Suite y Acunetix, ampliamente empleadas en auditorías de seguridad de aplicaciones web.

OWASP ZAP, por ejemplo, es una solución de código abierto que permite interceptar, modificar y reproducir peticiones HTTP, así como lanzar escaneos automáticos de vulnerabilidades. Su proxy integrado facilita la exploración manual de aplicaciones para descubrir flujos en los que puedan inyectarse payloads XSS y comprobar si quedan almacenados y se ejecutan posteriormente.

Burp Suite, muy popular entre profesionales de pruebas de penetración, ofrece módulos avanzados para el descubrimiento de fallos de validación, incluyendo XSS persistente. Con sus herramientas de repetición, intrusión y comparación de respuestas es posible simular situaciones similares a las descritas en el caso de ZKTeco WDMS, interceptando formularios y alterando datos antes de que lleguen al servidor.

Acunetix, por su parte, se centra en la automatización de escaneos a gran escala, identificando patrones de comportamiento que delatan la presencia de XSS u otras vulnerabilidades web. Aunque la automatización nunca sustituye por completo al análisis manual, resulta muy útil para cubrir aplicaciones extensas o con numerosos puntos de entrada.

La literatura también recalca la importancia de integrar estas herramientas dentro de un ciclo de desarrollo seguro. Incluir escaneos periódicos en las fases de pruebas, combinar resultados de diferentes soluciones y revisar manualmente los hallazgos más críticos permite detectar XSS persistente antes de que llegue a producción o, si ya está desplegado, acotar su explotación lo antes posible.

Estrategias de prevención y mitigación de XSS persistente

Más allá de detectar fallos, la prioridad debe estar en prevenir que se introduzcan vulnerabilidades en primer lugar. Los estudios analizados plantean un conjunto de medidas concretas que, aplicadas de forma coherente, reducen notablemente el riesgo de XSS persistente en aplicaciones web.

La primera línea de defensa es una validación rigurosa de datos de entrada. Esto implica definir qué valores son válidos (listas blancas) y rechazar de manera sistemática todo lo que se salga de lo esperado. Las validaciones deben aplicarse tanto en el frontend, para mejorar la experiencia de usuario, como en el backend, donde realmente se debe confiar la seguridad.

En segundo lugar, es esencial aplicar una codificación segura de salida en función del contexto. Los datos introducidos por usuarios no deberían insertarse en bruto dentro de HTML, atributos, JavaScript embebido o URLs. Utilizar funciones específicas de los frameworks para escapar contenido y separar datos de código es un paso clave para neutralizar payloads XSS antes de que puedan ejecutarse.

También se recomienda sacar partido a frameworks y bibliotecas que incorporan mecanismos de protección por defecto frente a XSS, como plantillas que escapan contenido automáticamente, componentes que restringen la inserción de HTML sin filtrar, o APIs que fuerzan la separación entre lógica y presentación. Eso sí, estas funciones deben entenderse bien y configurarse correctamente.

Además, las organizaciones deberían desplegar herramientas y políticas de seguridad complementarias, tales como Content Security Policy (CSP), cabeceras de protección (X-XSS-Protection, X-Content-Type-Options, etc.) y mecanismos de control de sesión robustos. Aunque ninguna de estas medidas por sí sola basta para eliminar el riesgo, en conjunto complican mucho la explotación práctica de un XSS.

Por último, la formación continua de desarrolladores, administradores y equipos de seguridad es un pilar básico. Entender de forma práctica cómo se explotan estas vulnerabilidades, ver ejemplos reales y conocer las buenas prácticas aplicables en cada tecnología ayuda a que la seguridad deje de ser un añadido tardío y pase a formar parte natural del diseño y desarrollo.

Seguridad del software como compromiso continuo

Una idea que se repite en todos los estudios es que la lucha contra las vulnerabilidades XSS, especialmente las persistentes, no se gana con una única solución técnica. Requiere un compromiso sostenido con la mejora de la seguridad del software, apoyado en la innovación tecnológica y en el desarrollo de habilidades especializadas dentro de las organizaciones.

Esto implica adoptar una postura proactiva frente a las ciberamenazas, anticipando posibles vectores de ataque en lugar de reaccionar únicamente cuando se descubre un incidente. Integrar la seguridad en todas las fases del ciclo de vida del software —desde el diseño inicial hasta el mantenimiento en producción— permite identificar puntos débiles antes de que lleguen a los usuarios finales.

En este contexto, la seguridad de las aplicaciones web deja de ser un mero reto técnico para convertirse en un objetivo estratégico. Proteger la integridad, confidencialidad y disponibilidad de los activos digitales es básico para la reputación de la organización, el cumplimiento normativo y la confianza de clientes y socios.

Los recursos formativos y los estudios divulgativos sobre XSS persistente insisten en ofrecer material en un lenguaje claro y accesible, de forma que tanto profesionales con experiencia como personas que empiezan a interesarse por la ciberseguridad puedan comprender los riesgos y las medidas de mitigación. Este enfoque facilita que más perfiles dentro de una empresa se impliquen en la mejora de la seguridad.

En definitiva, el conjunto de informes y revisiones analizados dibuja un panorama en el que las vulnerabilidades XSS persistentes siguen siendo un problema real, pero frente al que existen herramientas, metodologías y buenas prácticas suficientes para reducir drásticamente su presencia. Apostar por la validación y codificación adecuadas, combinar detección automatizada y análisis manual, reforzar las políticas de seguridad y mantener actualizados los conocimientos del equipo son pasos esenciales para que este tipo de fallos deje de ser una amenaza recurrente y pase a ser un riesgo controlado dentro de una estrategia global de ciberseguridad.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.