- Los backups inmutables bloquean los datos a nivel de almacenamiento con políticas WORM, evitando su cifrado o borrado incluso con credenciales comprometidas.

- Combinar inmutabilidad con copias con air-gap y la regla 3-2-1-1-0 crea una estrategia de ciberresiliencia robusta frente al ransomware.

- La verificación periódica, el cifrado y el control de accesos basado en roles son esenciales para que los backups inmutables sean realmente recuperables.

- Las soluciones modernas de backup integran nubes públicas, repositorios Linux y cinta WORM para ofrecer protección avanzada y cumplir normativas.

En plena era digital, proteger las copias de seguridad frente al ransomware ya no es un “extra” de seguridad, es una responsabilidad básica si no quieres jugarte la continuidad del negocio a una sola carta. Los ataques son cada vez más frecuentes, más sofisticados y, lo que es peor, ya no se conforman con cifrar los sistemas de producción: ahora van directos también a por los repositorios de backup.

Por eso, el concepto de backup inmutable contra ransomware se ha convertido en uno de los pilares de cualquier estrategia seria de ciberresiliencia. No hablamos solo de hacer copias de seguridad, sino de garantizar que esas copias no puedan ser modificadas, cifradas ni borradas, aunque el atacante se haga con credenciales de administrador o llegue a comprometer parte de tu infraestructura.

Qué es un backup inmutable y por qué marca la diferencia

Un backup inmutable es una copia de los datos que, una vez escrita, permanece fija durante un periodo de tiempo definido: no se puede editar, sobrescribir, cifrar ni eliminar, ni siquiera usando una cuenta privilegiada o scripts con acceso total al sistema. Esa ventana se conoce como periodo de inmutabilidad, y mientras está activo los datos quedan literalmente “congelados”.

Esta inmutabilidad se suele aplicar en la propia capa de almacenamiento usando mecanismos tipo WORM (Write Once, Read Many). En el mundo cloud, el ejemplo típico es Amazon S3 Object Lock u otras implementaciones compatibles, que permiten marcar objetos como inmutables hasta que venza la política de retención configurada, bloqueando cualquier intento de borrado o modificación antes de tiempo.

A diferencia de un simple “solo lectura” basado en permisos, que un atacante puede desactivar si consigue elevar privilegios, la inmutabilidad impuesta por el almacenamiento se aplica fuera del control del sistema operativo o del software de backup. Esa es la clave: aunque tomen el control del servidor de copias, las reglas WORM siguen mandando.

En la práctica, cada punto de restauración inmutable se convierte en una instantánea fiable de la historia, una fotografía de tus datos en un momento concreto que puedes usar como ruta de escape cuando todo lo demás haya sido cifrado o destruido por un ataque de ransomware.

La relación entre backup inmutable y ransomware

Los estudios recientes de firmas especializadas en TI han dejado muy claro el panorama: la mayoría de las organizaciones han sufrido ataques de ransomware en los últimos años, y en un porcentaje muy alto de casos los repositorios de backup también fueron objetivo directo. En muchos incidentes, los atacantes primero localizan y corrompen o borran las copias de seguridad, y solo después cifran la producción, forzando así al pago del rescate.

En algunas encuestas, se ha llegado a cifras cercanas al 90 % de repositorios de backup atacados en víctimas de ransomware. Incluso entre las empresas que acabaron pagando, un porcentaje nada despreciable no logró recuperar sus datos, porque los delincuentes no siempre entregan claves válidas o porque la infraestructura estaba demasiado dañada.

En paralelo, una gran mayoría de responsables de TI reconoce ya que el almacenamiento de backup inmutable es una de las mejores defensas para garantizar la capacidad de recuperación. La lógica es simple: si el atacante no puede cifrar, manipular ni borrar los puntos de restauración críticos, siempre quedará un camino limpio para reconstruir los sistemas sin pasar por caja.

Por eso se habla de las copias inmutables como última línea de defensa frente al ransomware: cuando todo lo demás ha fallado (antivirus, EDR, segmentación, controles perimetrales), esos backups bloqueados a nivel de almacenamiento son lo que marca la diferencia entre volver a operar en horas o quedarse parado durante semanas.

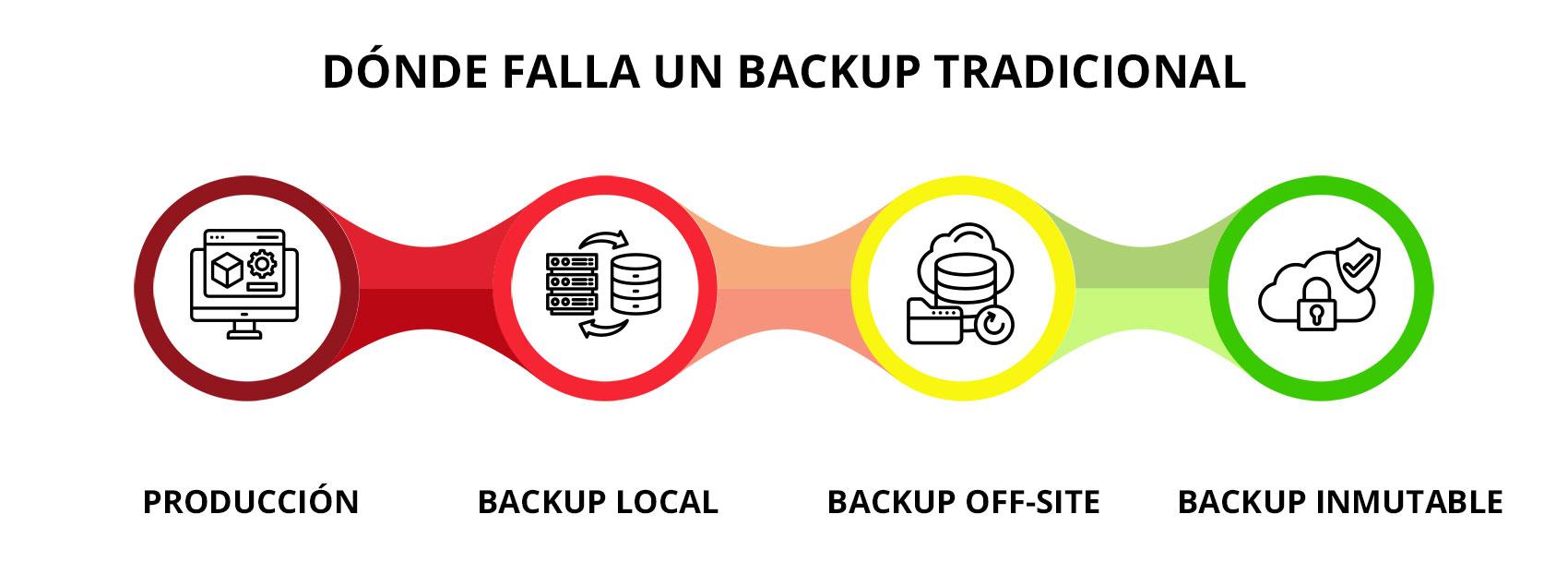

Diferencias entre backup inmutable y backup tradicional

La brecha entre un backup tradicional (mutable) y uno inmutable es enorme, aunque a primera vista ambos parezcan “copias de seguridad”. En el modelo clásico, la protección se basa en permisos, roles y políticas de acceso configuradas en el sistema operativo o en el propio software de backup.

El problema es que estos mecanismos de control dependen de un modelo de confianza: si el atacante roba credenciales de administrador, explota una vulnerabilidad en el servidor o consigue ejecutar código con privilegios elevados, normalmente podrá modificar, cifrar o borrar esos backups como cualquier otro archivo.

En cambio, los backups inmutables rompen ese modelo de confianza aplicando la protección directamente en el almacenamiento. Con WORM y bloqueos de retención, los datos quedan blindados incluso contra usuarios con permisos máximos, y no hay API, comando ni script que pueda saltarse la restricción de borrado antes de tiempo.

En resumen, los backups mutables siguen siendo vulnerables a ataques cada vez más avanzados, mientras que los inmutables ofrecen resiliencia real frente al ransomware, al sabotaje interno y al error humano, justo porque asumen que cualquier identidad o sistema puede verse comprometido y aun así mantienen los datos a salvo.

Beneficios clave de las copias de seguridad inmutables

El motivo por el que la inmutabilidad se ha vuelto tan popular es que no solo protege contra el ransomware. Un diseño correcto aporta una capa de seguridad transversal a varios frentes que afectan directamente al negocio, al cumplimiento normativo y a la continuidad de las operaciones.

Por un lado, ofrece protección endurecida frente a ciberataques: malware, exploits en la cadena de suministro, scripts maliciosos o insiders con malas intenciones no pueden manipular los bloques de datos una vez escritos, de modo que tus restauraciones seguirán siendo utilizables incluso en escenarios catastróficos.

Además, reduce de forma drástica el impacto de los errores humanos. Borrados accidentales, jobs de backup mal configurados, limpiezas de almacenamiento demasiado agresivas o cambios de política hechos con prisas no pueden llevarse por delante esas copias inmutables durante la ventana de retención, lo cual da un margen enorme para reaccionar.

Otro punto fuerte es la agilidad en la recuperación. Como los puntos de restauración se mantienen íntegros por diseño, se pueden omitir muchas comprobaciones manuales de integridad y arrancar procesos de restore casi inmediatos, reduciendo los tiempos de parada de varios días a unas pocas horas en organizaciones que han afinado bien su estrategia.

Desde la óptica legal y regulatoria, almacenar datos en soporte no reescribible y no borrable es un requisito en marcos como RGPD, HIPAA, NIS2 o normativas financieras. La inmutabilidad encaja como anillo al dedo para archivado de largo plazo, retenciones legales o auditorías, a la vez que proporciona trazas de auditoría de grado forense sobre cuándo se escribieron los datos y cómo se han conservado.

Estrategias de almacenamiento inmutable y tipos de repositorios

Implementar copias inmutables no significa apostar por una única tecnología. Lo habitual es combinar varios tipos de almacenamiento inmutable dentro de una estrategia 3-2-1-1-0, donde se mantienen varias copias, en NAS y nube, incluyendo al menos una inmutable o aislada y con verificación sin errores.

En el terreno cloud, las nubes públicas con soporte WORM como Amazon S3 u otros servicios compatibles permiten activar Object Lock y definir políticas de retención. Muchos fabricantes de software de backup se integran de forma nativa con estos servicios para simplificar la gestión de los plazos y evitar configuraciones manuales complicadas.

En entornos on-premises, los repositorios basados en Linux endurecido son otra opción potente (tutorial de Restic en Linux). Utilizando atributos como chattr +i y configuraciones reforzadas del sistema de archivos, las soluciones de backup pueden marcar los puntos de recuperación como inmutables. Eso sí, aquí es vital gestionar muy bien la separación de privilegios para que ningún administrador pueda deshacer a la ligera esa protección.

La cinta magnética LTO, lejos de estar muerta, sigue teniendo mucho sentido para archivado y cumplimiento gracias a sus capacidades WORM. Una vez escrita una cinta en modo WORM, los datos quedan fijados, y aunque la recuperación no es tan rápida ni cómoda como desde disco o nube, para ciertos escenarios de larga retención sigue siendo imbatible en coste por TB.

Finalmente, algunos fabricantes ofrecen appliances o dispositivos específicos que combinan almacenamiento de objetos, inmutabilidad de fábrica y una gestión muy simplificada para equipos de TI pequeños. En el ecosistema de Veeam, dispositivos de este tipo permiten desplegar un repositorio inmutable listo casi desde el primer arranque, reduciendo mucho la complejidad inicial.

Air‑gap y backup inmutable: aliados, no rivales

Además de la inmutabilidad, existe otro concepto crítico: el backup con air-gap o copia aislada de la red. Aquí la idea no es tanto bloquear la modificación de los datos como separarlos físicamente o lógicamente de la infraestructura de producción para que no sean accesibles de forma remota por un atacante.

Los backups air‑gapped pueden residir en cintas almacenadas off‑site, en dispositivos desconectados de la red o en soluciones en la nube que crean un aislamiento lógico muy estricto. En todos los casos, el objetivo es que, aunque un ransomware tome el control de servidores, controladores de dominio o hipervisores, no pueda alcanzar esa capa de copia desconectada.

Los beneficios son claros: protección frente a malware y accesos no autorizados, menor probabilidad de fuga de datos y una integridad muy alta a largo plazo, algo vital en sectores regulados que deben conservar evidencias durante años o incluso de forma indefinida con una cadena de custodia sólida.

La contrapartida es que, según el soporte, la recuperación puede ser más lenta o más costosa de gestionar. Mover, catalogar y custodiar cintas, por ejemplo, implica logística y procesos. Por eso, las organizaciones modernas no suelen elegir entre air‑gap o inmutabilidad, sino que combinan ambos para reforzar su postura de ciberresiliencia.

La foto ideal pasa por tener capas inmutables en línea para una recuperación rápida y apoyarse en copias con air‑gap como salvavidas extremo y para necesidades de cumplimiento. Todo ello encajado dentro de marcos como la regla 3-2-1-1-0, donde además se exige verificar que no haya errores en las copias y que todo sea realmente recuperable.

Cómo diseñar una estrategia de backup inmutable paso a paso

Antes de lanzarse a marcar casillas de “inmutabilidad” en cualquier consola, es clave tener una estrategia de backup mínimamente sólida. Si la arquitectura es débil, el simple hecho de hacer los backups inmutables solo servirá para perpetuar malas prácticas.

El punto de partida razonable es la ya famosa regla 3-2-1-1-0: al menos tres copias de los datos, en dos tipos de soporte diferentes, una copia off‑site, una inmutable o aislada y cero errores verificados de backup. Cumplir con esta receta reduce mucho los puntos únicos de fallo y abre la puerta a una resiliencia real.

A continuación, toca elegir el tipo de almacenamiento inmutable que mejor se ajusta a tu entorno: nube pública con Object Lock, appliances de objetos en las instalaciones, repositorios Linux reforzados o cintas WORM según los volúmenes, los RTO/RPO y los requisitos de cumplimiento que manejes.

El siguiente paso es definir bien las políticas de retención. Un periodo de inmutabilidad demasiado corto puede dejar huecos en los que un ransomware pueda actuar sin que quede un punto limpio, mientras que uno excesivamente largo puede disparar los costes de almacenamiento y complicar la gestión. Aquí hay que alinear plazos legales, necesidades de negocio y objetivos de recuperación.

En paralelo, resulta obligatorio endurecer el control de acceso y la separación de privilegios. RBAC (role-based access control), autenticación multifactor, cuentas privilegiadas con gestión PAM y segmentación de redes son elementos básicos para que ningún usuario, ni siquiera interno, pueda manipular alegremente la configuración de los repositorios inmutables.

Por último, hay que introducir copias off‑site y mecanismos de aislamiento adicionales. Capas inmutables en la nube, cintas almacenadas en otra ubicación o repositorios desconectados complementan el diseño, reducen el radio de explosión de cualquier incidente y actúan como tabla de salvación si algo falla en la capa principal.

Verificación, monitorización y pruebas del mundo real

Un error muy habitual es dar por hecho que, por el mero hecho de tener “inmutabilidad” activada, la recuperación está garantizada. Nada más lejos de la realidad: sin pruebas frecuentes y monitorización, cualquier configuración puede contener fallos, retenciones mal calculadas o simplemente no cubrir todos los sistemas críticos.

Conviene automatizar verificaciones de integridad mediante hashes o checksums para garantizar que lo que se restaurará es exactamente lo que se escribió en su día, sin corrupción silenciosa. Esto vale tanto para repositorios inmutables en disco como para cintas y nubes públicas.

Las restauraciones de prueba regulares son igual de importantes: simular recuperaciones de máquinas virtuales, bases de datos o aplicaciones completas permite comprobar no solo que los datos están, sino que los RTO y RPO definidos son realistas y alcanzables. Muchas soluciones modernas automatizan este proceso con entornos de test aislados.

En el plano de la seguridad, la detección temprana de comportamientos típicos de ransomware (picos bruscos de cambios, borrados masivos, accesos anómalos a repositorios de backup) ayuda a reaccionar antes de que el daño sea mayor. Herramientas de monitorización como las que ofrece Veeam ONE, entre otras, aportan visibilidad sobre lo que está pasando tanto en producción como en la capa de protección de datos.

Como guinda, las organizaciones más maduras realizan pruebas de estrés y ejercicios de equipo rojo dirigidos contra su propia infraestructura de backup: intentos de borrado “a mala idea”, simulaciones de abuso interno o escenarios completos de ataque sirven para identificar puntos débiles y reforzar la arquitectura antes de que llegue un incidente real.

Casos prácticos y soluciones específicas basadas en inmutabilidad

Más allá de la teoría, cada vez hay más ejemplos reales de empresas que se han apoyado en backups inmutables para mejorar su capacidad de respuesta ante incidentes y simplificar operaciones. Un caso típico es el de organizaciones con infraestructuras de backup obsoletas, con tiempos de restauración altos y una administración muy manual.

En estos escenarios, la adopción de dispositivos de almacenamiento de objetos con inmutabilidad integrada, pensados para trabajar codo con codo con motores de backup como Veeam, ha permitido reducir los RTO hasta en dos tercios, endurecer la protección frente al ransomware y, de paso, rebajar la carga operativa del equipo de TI.

Otro ejemplo relevante es el de empresas de infraestructuras críticas, como compañías de agua o energía, que han migrado a soluciones cloud gestionadas con almacenamiento inmutable y lógicamente aislado. Estas plataformas, preconfiguradas, aplican de serie la regla 3-2-1-1-0, cifrado por defecto y WORM, proporcionando un “cajón fuerte” externo desde el que recuperar con rapidez incluso si su entorno principal queda gravemente dañado.

Fabricantes como Veeam, NAKIVO u otros proveedores de protección de datos han ido incorporando de forma progresiva capacidades de inmutabilidad para distintos destinos: nubes públicas (Azure, AWS), repositorios de Linux, cintas mejoradas y servicios en la nube propios como Veeam Data Cloud Vault, orientados justamente a facilitar esta transición sin obligar a rediseñar toda la infraestructura desde cero.

Sea cual sea la tecnología concreta, el patrón que se repite es claro: las organizaciones que invierten en diseños de backup con inmutabilidad, air‑gap, cifrado, control de acceso estricto y pruebas frecuentes son las que logran recuperarse con mayor éxito de ataques de ransomware, minimizando pagos de rescate, paradas operativas y daños reputacionales.

En un contexto en el que el ransomware evoluciona casi a diario y los atacantes apuntan cada vez más a los repositorios de backup, disponer de una estrategia sólida de backup inmutable contra ransomware se ha convertido en una pieza imprescindible del puzle de la ciberresiliencia: combinar almacenamiento WORM, copias aisladas, verificación constante y soluciones modernas de protección de datos no solo aumenta las probabilidades de sobrevivir a un incidente grave, también aporta confianza real a la organización a la hora de crecer, innovar y cumplir con las exigencias regulatorias más estrictas.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.