- Configurar correctamente red, DNS, hora y puertos es clave para que el equipo localice y se una al dominio sin errores.

- La unión de Windows 10 y 11 a dominios con Windows Server se puede hacer por GUI o comandos, siempre con cuentas con permisos.

- La reparación de la relación de confianza y el uso de PowerShell permiten automatizar la unión y re-unión de equipos al dominio.

- Tras la unión, las GPO y permisos centralizados convierten al equipo en parte real de la infraestructura corporativa segura.

Cuando una empresa crece, llega un momento en el que gestionar cada PC por separado deja de tener sentido. Unir los equipos cliente de Windows a un dominio corporativo es el paso lógico para centralizar usuarios, políticas, permisos y seguridad. Pero no se trata solo de “apuntar al dominio y listo”: hay bastantes detalles técnicos y de seguridad que conviene cuidar si no queremos encontrarnos con errores raros o con un entorno mal protegido.

En las siguientes líneas vas a encontrar una guía completa, pensada para entornos reales, donde se explica cómo preparar la red, qué requisitos son imprescindibles, cómo unir equipos Windows 10 y Windows 11 a un dominio (incluyendo Active Directory moderno tipo Windows Server 2022 y 2025), cómo volver a unir un equipo que ha perdido la confianza con el dominio y qué comprobar después para asegurarte de que todo está bien registrado y gestionado por políticas de grupo.

Requisitos previos para unir un equipo Windows al dominio

Antes de tocar nada en el equipo cliente, es fundamental revisar que el entorno cumple una serie de requisitos básicos de red, DNS, tiempo y permisos. Si alguno de ellos falla, lo normal es que el equipo ni siquiera sea capaz de localizar el dominio o que aparezcan errores de autenticación.

Uno de los puntos más importantes es que la hora del cliente esté sincronizada con la del controlador de dominio. Los protocolos de autenticación modernos (como Kerberos) dependen mucho de la hora; si hay un desfase de varios minutos, la unión al dominio puede fallar o dar errores intermitentes. Lo ideal es que todo el entorno se sincronice con el mismo origen de tiempo (el propio controlador de dominio o un servidor NTP fiable).

También vas a necesitar una cuenta con permisos para agregar equipos al dominio. No hace falta que sea el Administrador del dominio en muchos casos: en entornos bien afinados es habitual delegar el alta de equipos en grupos específicos de técnicos. En cualquier caso, necesitarás un usuario y contraseña del dominio con privilegios suficientes para crear o asociar la cuenta de equipo.

El siguiente punto crítico es el servicio DNS. El cliente Windows debe usar como Servidor DNS preferido la dirección IP del controlador de dominio (o de los controladores, si hay varios y se usan como servidores DNS). Esto aplica tanto a entornos con Windows Server 2022 como a los más recientes Windows Server 2025, y tanto para clientes Windows 10 como Windows 11.

Cuando el servidor y el cliente no están en la misma red o hay firewalls de por medio, es imprescindible comprobar que los puertos necesarios para Active Directory y los servicios de dominio estén abiertos en el firewall corporativo. Normalmente, necesitaremos al menos:

- 88 TCP/UDP para Kerberos.

- 389 TCP/UDP para LDAP.

- 636 TCP para LDAPs (LDAP sobre SSL/TLS).

- 445 TCP para SMB (compartición de archivos y canal seguro).

- 53 TCP/UDP para DNS.

- 135 TCP y 49152-65535 TCP para RPC dinámico.

Si todo esto está correctamente configurado, puedes dar por hecho que el equipo cliente tendrá conectividad de red y de servicios suficiente para unirse al dominio, autenticarse y recibir políticas sin problemas extraños.

Configuración de red segura en el equipo cliente

El paso previo real a pulsar ningún botón de “Unirse al dominio” es asegurarse de que el equipo cliente tiene una configuración de red coherente con el dominio corporativo. Aquí tienes dos escenarios típicos: red con IP fija y red con IP por DHCP.

En un entorno donde se asignan direcciones IP de forma automática mediante DHCP, el propio servidor DHCP debería entregar como Servidor DNS la IP del controlador de dominio. En muchos casos el cliente no necesita tocar nada más, pero conviene revisar la configuración por si el DHCP no está bien afinado y hay DNS externos que puedan interferir con la resolución del dominio interno.

Si la organización usa IP fija en los equipos, habrá que revisar manualmente los parámetros de red. En Windows 10 o Windows 11, desde el Panel de control -> Redes e Internet -> Centro de redes y recursos compartidos, puedes acceder a los adaptadores de red y abrir las propiedades del Protocolo de Internet versión 4 (TCP/IPv4). Ahí es donde deberás indicar la IP del equipo, la máscara, la puerta de enlace y, sobre todo, el DNS correcto apuntando al controlador de dominio.

En Windows 11, también se puede ajustar la red desde la aplicación Configuración. En la sección de red, basta con editar la asignación del servidor DNS, cambiarla a modo Manual, activar IPv4 e introducir la dirección IP del servidor de dominio (por ejemplo, 192.168.1.5 en un entorno con Windows Server 2022). Esta flexibilidad permite dejar la IP en automático pero controlar de forma precisa el DNS.

Una vez configurada la red, conviene hacer una prueba rápida. Abre una ventana de PowerShell o Símbolo del sistema y ejecuta un ping al nombre del servidor de dominio (no solo a su IP). De este modo se comprueba tanto que hay comunicación en la red como que el DNS resuelve correctamente el nombre del controlador. Si recibes respuesta con el nombre, el camino hacia la unión al dominio está despejado; si hay fallos, toca repasar la configuración o los filtros de firewall.

Unir un equipo Windows 11 a Active Directory de forma segura

Con la red a punto, llega la parte que más se ve: unir el cliente Windows 11 al dominio corporativo. Aunque se pueda hacer mediante línea de comandos o PowerShell, la mayoría de administradores siguen usando la interfaz gráfica porque es rápida, visual y suficiente para la gran mayoría de escenarios.

Lo habitual es empezar desde la sesión de un usuario local que se creó durante la instalación de Windows 11. Una vez dentro, se accede al menú contextual del botón Inicio (clic derecho sobre el icono de Windows) y se entra en el apartado Sistema. Desde ahí, se puede navegar a Información y, en los vínculos relacionados, elegir la opción de cambiar el dominio o grupo de trabajo.

Este acceso abre la clásica ventana de Propiedades del sistema, concretamente en la pestaña de Nombre de equipo. Al pulsar el botón Cambiar, se abre un cuadro donde es posible modificar tanto el nombre del equipo como el dominio al que se va a unir. Aquí es donde se escribe el nombre DNS del dominio corporativo (por ejemplo, negu.local o somebooks.local).

En este mismo cuadro es un buen momento para ajustar el nombre de la máquina. Muchas organizaciones crean previamente la cuenta de equipo en el dominio (por ejemplo, CLIENTE-W11-01) y luego hacen coincidir el nombre del equipo local con esa cuenta ya existente. Eso facilita control, inventario y evita equipos con nombres poco descriptivos.

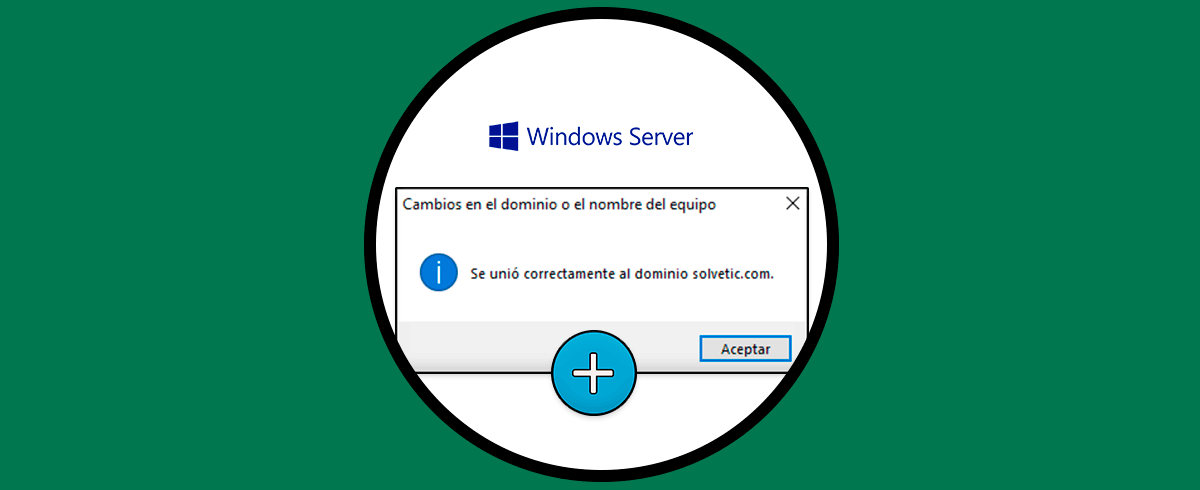

Cuando se introduce el nombre del dominio y se acepta, Windows busca ese dominio en la red, utilizando la resolución DNS y los servicios de Active Directory. Si todo está bien configurado, aparece una ventana de autenticación donde se solicitan las credenciales de un usuario del dominio con permiso para unir equipos. Tras introducir usuario y contraseña válidos, el equipo queda agregado al dominio y se muestra el mensaje confirmando que la unión se ha realizado correctamente.

Justo después se mostrará una notificación indicando que es necesario reiniciar el equipo para que los cambios surtan efecto. Hasta que no se reinicie, el equipo está técnicamente unido al dominio pero no funcionará del todo bien el inicio de sesión con usuarios de dominio ni se aplicarán las directivas de grupo.

Unir un equipo Windows 10 a un dominio con Windows Server 2022

En el caso de Windows 10, el procedimiento es muy parecido, aunque la ruta para llegar a la configuración avanzada suele hacerse desde el buscador clásico. Una forma muy usada es escribir en el cuadro de búsqueda de la barra de tareas algo como «configuración avanzada del sistema» y abrir el enlace a la Configuración avanzada del sistema.

Se abre entonces la ventana antigua de propiedades del sistema, donde, de nuevo, en la pestaña Nombre de equipo se encuentra el botón Cambiar. Al pulsarlo, se presenta el mismo cuadro de diálogo para ajustar el nombre del equipo y seleccionar que el equipo sea miembro de un Dominio en lugar de un simple grupo de trabajo.

La mecánica es igual que en Windows 11: se escribe el nombre de dominio de Active Directory (por ejemplo, el configurado sobre un Windows Server 2022), se confirma y, si el equipo alcanza correctamente al servidor y el DNS responde, se solicitarán credenciales de una cuenta con permisos para unir equipos.

Tras validar esas credenciales, si no hay errores de conectividad ni de permisos, Windows 10 mostrará el mensaje informando de que el equipo se ha unido satisfactoriamente al dominio. A continuación aparecerá otra ventana recordando que es necesario reiniciar el PC para completar el proceso y que se deben cerrar los programas abiertos.

Después del reinicio, ya es posible iniciar sesión con cuentas de usuario del dominio en lugar de usar solo las cuentas locales. Además, el equipo empezará a recibir directivas de grupo (GPO) y otros ajustes centralizados definidos en el controlador de dominio.

Verificación en el servidor: Usuarios y equipos de Active Directory

Una vez unidos los equipos al dominio, es muy recomendable comprobar en el servidor que las cuentas de equipo se han creado o asociado correctamente. Para ello, en servidores Windows Server 2022 o 2025 se utiliza la consola clásica de administración.

Desde el Administrador del servidor, en la parte superior derecha está el menú Herramientas. Dentro encontrarás la opción Usuarios y equipos de Active Directory. Al abrirla, podrás navegar por la estructura de la organización, generalmente viendo las unidades organizativas (OU) y el contenedor Computers donde se registran por defecto los equipos que se unen al dominio si no se ha cambiado esa ruta.

En esa consola se puede confirmar que el nuevo equipo aparece con su nombre correcto de equipo, que está en la OU apropiada (si estás usando una estructura organizada) y que la cuenta está habilitada. Muchos administradores aprovechan este momento para mover el equipo a la unidad organizativa que le corresponde según el departamento, la ubicación o el tipo de dispositivo.

Si el equipo no aparece, puede indicar que la unión al dominio no se ha completado bien, que la cuenta de equipo se creó en otro contenedor o que hubo problemas de replicación entre controladores. En esos casos, merece la pena revisar el visor de sucesos del cliente y del servidor, además de comprobar DNS y conectividad.

A partir de este momento, el equipo forma parte oficialmente de la infraestructura de Active Directory y quedará bajo la influencia de las políticas de seguridad, scripts de inicio de sesión y configuraciones centralizadas que se apliquen a su contenedor u OU.

Iniciar sesión en el dominio desde el equipo cliente

Cuando el equipo se reinicia después de unirse al dominio, la pantalla de inicio de sesión suele seguir mostrando el último usuario que se utilizó, que normalmente será una cuenta local. Puedes identificar que es una cuenta local porque, justo antes del nombre de usuario, aparece el nombre del propio equipo en lugar del nombre del dominio.

Para usar un usuario del dominio, es necesario elegir la opción «Otro usuario» en la parte inferior izquierda de la pantalla de inicio de sesión. De esta forma, la interfaz cambia y ofrece dos campos: uno para el nombre de usuario y otro para la contraseña. En muchos entornos es habitual escribir el usuario en formato DOMINIO\usuario junto con su contraseña.

Si el equipo está correctamente unido, debajo del cuadro de la contraseña suele aparecer un mensaje indicando que la sesión se iniciará en el dominio corporativo correspondiente. Esa indicación es una buena pista para saber que estás autenticando contra el dominio y no contra el equipo local.

En el primer inicio de sesión de un usuario de dominio en un equipo nuevo, el sistema tarda algo más de lo normal porque necesita crear el perfil de usuario local, copiar configuraciones base y registrar la información necesaria. Durante este proceso, Windows muestra distintos mensajes de configuración en pantalla. Para escenarios de migración y perfilado es útil consultar guías sobre migración de perfiles de usuario para evitar pérdida de datos.

Una vez cargado el escritorio, el usuario trabaja en un entorno que, aunque parezca un Windows estándar, está ya totalmente vinculado al control de identidades y permisos centralizado del dominio. A partir de aquí, la cuenta local inicial se vuelve mucho menos relevante, ya que la gestión real se hará con las cuentas y grupos del dominio.

Volver a unir un equipo al dominio y reparar la relación de confianza

Con el tiempo, pueden aparecer problemas de confianza entre un equipo y el dominio. Un error muy típico es el mensaje: The trust relationship between this workstation and the primary domain failed. Este aviso indica que se ha roto el canal seguro entre el equipo y el controlador de dominio, normalmente por un problema con la contraseña interna de la cuenta de equipo o por una eliminación o corrupción de esa cuenta en el directorio.

Cuando esto sucede, un usuario que antes iniciaba sesión con normalidad de repente no puede autenticarse contra el dominio desde ese equipo, aunque en otros PCs funcione bien. Es una pista clara de que el problema no está en el usuario, sino en la relación de confianza entre ese equipo concreto y el dominio.

Una forma bastante simple de solucionarlo es sacar temporalmente el equipo del dominio y volver a unirlo. El proceso para dejar un dominio es muy similar al de unirse, pero a la inversa. Desde las propiedades del sistema, en el apartado de nombre de equipo, se elige que el equipo sea miembro de un grupo de trabajo (por ejemplo, WORKGROUP), se aplica y se proporciona una cuenta del dominio con permisos para realizar ese cambio.

Tras reiniciar, el equipo ya no forma parte del dominio y vuelve a comportarse como un equipo independiente. En ese punto se puede repetir todo el proceso de unión al dominio (ya sea por GUI o por línea de comandos) para recrear la relación de confianza y la cuenta de equipo. Esto corrige muchos de los problemas relacionados con el canal seguro roto.

En entornos más avanzados, o cuando se automatiza, también se puede recurrir a comandos de PowerShell o utilidades de línea de comandos para salir y volver a unir equipos al dominio de forma masiva, aprovechando que estos comandos permiten parámetros para ejecutar la operación de forma desatendida y controlada.

Uso de línea de comandos y PowerShell para unir o volver a unir equipos

Aunque la interfaz gráfica es cómoda, en muchos escenarios (despliegues por lotes, automatización, scripts de arranque, etc.) es mucho más eficaz usar herramientas de línea de comandos o PowerShell para unir equipos al dominio o volver a unirlos cuando se rompe la confianza.

La unión al dominio mediante línea de comandos permite integrar el proceso en imágenes preconfiguradas, en sistemas de despliegue masivo o en rutinas de mantenimiento que corrijan automáticamente problemas de confianza sin que el usuario tenga que intervenir. En este contexto, herramientas como netdom o cmdlets de PowerShell facilitan la operación y permiten registrar logs detallados. Para la creación y captura de imágenes es habitual usar Sysprep como parte del flujo.

Además, la línea de comandos resulta muy útil cuando el entorno gráfico está limitado, el servidor de administración se gestiona en remoto o se trabaja sobre Windows Server Core sin interfaz gráfica completa. En estos casos, poder dejar y volver a unir un equipo al dominio desde una sesión remota de PowerShell puede ahorrar muchas visitas físicas y mucho tiempo de diagnóstico.

Por último, aprovechar la automatización desde scripts posibilita configurar la unión al dominio como parte de un flujo de trabajo completo: instalación del sistema operativo, ajuste de red, unión al dominio, movimiento a la OU correcta, instalación de software base y aplicación de GPO específicas, todo de forma repetible y coherente. Para despliegues a gran escala conviene revisar guías sobre Windows 11 Enterprise para despliegues masivos.

Qué revisar después de integrar el equipo en el dominio

Una vez que un equipo Windows 10 u 11 queda unido al dominio, el trabajo no termina ahí. Es importante verificar que las políticas de la organización se aplican y que el equipo aprovecha de verdad las ventajas del directorio. De lo contrario, solo tendríamos un equipo “marcado” como miembro del dominio pero sin la configuración corporativa que le da sentido.

Entre las cosas más habituales de revisar está la aplicación de políticas de grupo (GPO). Estas políticas permiten desplegar configuraciones de seguridad, restricciones, software, impresoras, unidades de red y un largo etcétera. Usando herramientas como gpresult o la consola de administración de directivas en el servidor se puede comprobar qué GPO se están aplicando al equipo y al usuario.

Un ejemplo muy clásico es el despliegue de impresoras compartidas a través de GPO. Desde la consola de directivas, en la parte de User Configuration -> Preferences -> Control Panel Settings -> Printers, se pueden crear objetos de impresión que apuntan a rutas como \\servidor-impresion\IMPRESORA. Cuando los usuarios de dominio inician sesión en los equipos unidos, la impresora aparece automáticamente sin necesidad de instalarla a mano.

Otro uso muy habitual de las GPO es el mapeo de unidades de red. Desde User Configuration -> Preferences -> Windows Settings -> Drive Maps, es posible crear unidades como la Z: que apunten a recursos compartidos corporativos (por ejemplo, \\servidor-ficheros\RECURSO). De este modo, el usuario, en cuanto entra al sistema, ya tiene disponibles sus carpetas compartidas según los permisos que se le hayan concedido.

Además, se pueden aplicar directivas de seguridad para reforzar el entorno: complejidad de contraseñas, bloqueo de pantalla, cifrado, restricciones de software y muchas otras. Todo esto aprovecha el hecho de que el equipo está dentro de un ecosistema gestionado centralmente por Active Directory, en lugar de ser un PC aislado y difícil de controlar.

Unir un cliente de Windows a un dominio corporativo es, al fin y al cabo, el salto de “máquina suelta” a pieza integrada de una infraestructura con control de identidades, auditoría y políticas. Si se cuidan los requisitos previos, se valida paso a paso la configuración de red y DNS, se siguen métodos correctos de unión o re-unión al dominio y se comprueba que las GPO y los permisos se aplican como toca, el resultado es un entorno mucho más estable, seguro y fácil de administrar, donde los usuarios reciben lo que necesitan sin complicaciones y los administradores tienen una base sólida sobre la que desplegar nuevos servicios sin caer en el caos.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.