- Proteger el acceso a cuentas evita fraudes, robo de identidad y daños económicos aprovechando errores humanos y contraseñas débiles.

- La autenticación multifactor robusta, junto a contraseñas únicas y gestores de claves, bloquea la mayoría de accesos no autorizados.

- Evitar SMS como único factor, usar apps de autenticación y vigilar redes Wi‑Fi reduce mucho los riesgos en banca y pagos online.

- En empresas, gestionar cuentas privilegiadas con PAM, formación y monitorización continua es clave para frenar ataques avanzados.

En pleno mundo digital, vivimos rodeados de usuarios y contraseñas, apps bancarias, redes sociales y servicios en la nube. Nuestro acceso a cuentas online se ha convertido en la llave de prácticamente toda nuestra vida digital: dinero, trabajo, relaciones personales y hasta nuestra reputación dependen de que ese acceso se mantenga en manos correctas. Por suerte, hay muchas medidas muy concretas que puedes aplicar para blindar el acceso a tus cuentas sin necesidad de ser experto en informática; consulta nuestra guía de ciudadanía digital y ciberseguridad.

El problema es que los ciberdelincuentes también lo saben y cada vez lo ponen más fácil para que cometamos un fallo. Un clic en un enlace de phishing, una contraseña débil o un SMS comprometido pueden acabar en robo de identidad, vaciado de cuentas bancarias o filtraciones masivas de datos. Por suerte, hay muchas medidas muy concretas que puedes aplicar para blindar el acceso a tus cuentas sin necesidad de ser experto en informática.

Por qué es tan crítico proteger el acceso a tus cuentas

Nuestras cuentas online almacenan un volumen enorme de datos sensibles: información personal, datos bancarios, historiales de conversación, fotos, vídeos y documentos privados. Si alguien consigue entrar, puede usar todo eso para fraudes, chantajes, suplantación de identidad o ataques a terceros. Consulta cómo sincronizar y cifrar copias en la nube de forma segura para proteger tus respaldos y datos almacenados online.

Además, muchas cuentas están conectadas entre sí: iniciar sesión con Google, Apple o Facebook, enlaces con el banco, plataformas de inversión o servicios en la nube. Si dependes de inicios de sesión de terceros, revisa cómo configurar cuentas personales y profesionales para evitar conflictos y accesos no deseados.

No se trata solo de dinero. Perder el control de una cuenta también puede dañar gravemente tu reputación: publicaciones ofensivas en redes haciéndose pasar por ti, estafas a tus contactos o correos enviados desde tu dirección profesional pueden afectar tanto a tu vida personal como laboral.

En definitiva, mejorar la seguridad de acceso a tus cuentas es la base para mantener tu privacidad, tu tranquilidad y el control sobre lo que haces y compartes en Internet, evitando que otros “manejen” tu identidad digital a su antojo.

Principales amenazas al acceso de tus cuentas online

La mayoría de incidentes de ciberseguridad no empiezan con un sofisticado malware, sino con errores humanos muy básicos: contraseñas pobres, despistes con enlaces o desconocimiento de las estafas más habituales. Entender estas amenazas es el primer paso para no caer en ellas.

Phishing, smishing y vishing: el trío clásico del fraude

El phishing se basa en correos que se hacen pasar por tu banco, una plataforma de inversión o un servicio conocido. Su objetivo es que facilites tus credenciales, datos de tarjeta o pulses en un enlace malicioso que lleva a una web falsa casi idéntica a la legítima. Puedes aprender a detectar phishing y estafas online usando herramientas de IA y técnicas de verificación.

El smishing funciona igual pero a través de SMS: mensajes que aparentan ser del banco, empresa de mensajería o servicio de pago, con un enlace que lleva a una página fraudulenta. Aprovechan la sensación de urgencia: “tu cuenta será bloqueada”, “tienes un pago pendiente”, etc.

El vishing, por su parte, utiliza llamadas telefónicas. Un supuesto agente del banco o del servicio técnico pide códigos, claves o datos de tarjeta con cualquier excusa (verificar identidad, cancelar un cargo, desbloquear la cuenta…). El problema es que cada vez suenan más creíbles y usan datos parciales que ya han robado antes.

Las fuerzas de seguridad insisten: nunca facilites datos sensibles a través de enlaces o llamadas no solicitadas. Siempre que recibas algo sospechoso, contacta tú directamente con la entidad usando sus canales oficiales.

Uso de inteligencia artificial para clonar voces

Las nuevas técnicas de ingeniería social están incorporando IA para sofisticar estos ataques. Con pocos segundos de tu voz (extraídos de redes sociales, notas de voz o llamadas grabadas), pueden generar audios falsos en los que parece que eres tú autorizando operaciones.

En algunos casos, los atacantes graban palabras como “sí”, “vale” o “ok” y luego las reutilizan para validar transacciones automatizadas que dependen de respuestas de voz. El resultado: operaciones aprobadas que, técnicamente, has confirmado tú… aunque no fueras consciente.

La mejor defensa aquí es desconfiar por sistema de las llamadas que no esperas. Si una llamada te pide realizar acciones urgentes o dar cualquier dato, cuelga y llama tú al número oficial de tu banco o servicio. Esa simple costumbre corta de raíz la mayoría de intentos.

Skimming digital y webs clonadas

Cuando compras en tiendas online, puede haber código malicioso en la propia pasarela de pago. Es lo que se conoce como skimming digital: scripts que capturan los datos de tu tarjeta o cuenta en el mismo momento del pago, sin que veas nada raro. Para reducir este riesgo, aplica estrategias clave para proteger tus dispositivos y evita operar desde equipos inseguros.

A la vez proliferan webs clonadas que copian tiendas populares, bancos o plataformas de inversión, muchas veces con ofertas demasiado buenas para ser verdad. Su único objetivo es robar credenciales y datos de pago, no venderte nada real.

Para minimizar riesgos, asegúrate de que la URL empieza por https:// y muestra el candado de seguridad, comprueba que el dominio coincide exactamente con el oficial y, si dudas, escribe la dirección a mano en el navegador en lugar de seguir enlaces de correos o anuncios.

En contextos como Black Friday, Navidades, picos de inversión o momentos de crisis económica, estos fraudes se disparan porque juegan con la urgencia y la necesidad. Conviene extremar las precauciones justo cuando más ganas tenemos de aprovechar una oferta.

Credential stuffing y filtraciones de contraseñas

Cada día se producen filtraciones en webs, foros y servicios de todo tipo. Listas enormes de usuarios y contraseñas acaban en la dark web y en sitios públicos, a veces vendidas por apenas unos pocos dólares.

El problema es que casi todo el mundo repite contraseña en varios sitios. Si usas la misma clave para redes sociales, correo, banca online y acceso a la empresa, que se filtre una sola de esas cuentas puede abrir la puerta al resto sin demasiada dificultad.

Los atacantes automatizan este proceso con ataques de credential stuffing: lanzan millones de intentos de inicio de sesión en diferentes servicios usando credenciales robadas. Como son usuarios y contraseñas reales, estos accesos son difíciles de distinguir de tráficos legítimos y muchas veces pasan desapercibidos.

Dependiendo del tipo de cuenta comprometida, el impacto puede ir desde el acceso a una simple suscripción hasta un control total sobre sistemas críticos o cuentas con privilegios elevados, tanto personales como corporativas.

Debilidades del inicio de sesión por SMS y tokens poco robustos

Durante años se ha promovido el SMS como método adicional de seguridad, pero cada vez está más claro que confiar solo en enlaces o códigos recibidos por mensaje de texto es arriesgado. Existen vulnerabilidades tanto técnicas como de diseño que hacen que este sistema no sea tan seguro como parecía.

Investigaciones recientes han analizado cientos de miles de URLs de inicio de sesión enviadas por SMS. Una parte importante viajaba a través de canales de comunicación sin cifrado o con tokens de baja entropía, es decir, fáciles de adivinar mediante ataques automáticos. Para entender mejor las alternativas modernas, revisa cómo FIDO y las passkeys mejoran la seguridad frente a estos problemas.

En algunos servicios, los atacantes pueden generar masivamente URLs potenciales hasta que encuentran combinaciones válidas de enlaces de acceso. De hecho, se ha detectado que decenas de proveedores permiten esta enumeración masiva, facilitando el acceso sin necesidad de instalar malware en el dispositivo de la víctima.

El propio diseño del sistema suele tratar ese enlace o código de SMS como un único factor de autenticación totalmente válido. Si alguien intercepta el mensaje, o consigue engañarte para que se lo reenvíes, entra como si fueras tú, sin verificaciones adicionales.

A esto se suma que los mensajes de texto no utilizan un cifrado robusto extremo a extremo. Los delincuentes pueden aprovechar pasarelas públicas, vulnerabilidades en la red móvil o desvíos de SIM para interceptar los SMS y usarlos para suplantar tu identidad o vaciar tus cuentas.

Cómo reforzar la autenticación: MFA, TOTP y llaves de seguridad

La buena noticia es que no estás condenado a vivir al filo del abismo digital. Aplicar una buena estrategia de autenticación multifactor (MFA) reduce radicalmente el riesgo de accesos no autorizados, incluso cuando una contraseña ya ha sido robada.

El concepto es sencillo: en lugar de basar el acceso solo en “algo que sabes” (usuario y contraseña), se añaden otros factores. Pueden ser “algo que tienes” (móvil, llave física) o “algo que eres” (huella, rostro). Si un atacante no dispone de todos los factores a la vez, se queda fuera.

Ejemplos clásicos de MFA incluyen códigos temporales generados por apps, notificaciones push que debes aprobar, llaves de seguridad físicas o verificación biométrica. Aunque un criminal consiga una contraseña válida, sin el segundo factor su intento se frustra. Para proteger accesos sensibles, considera usar llaves U2F y llaves de seguridad físicas como segundo factor robusto.

No obstante, no todas las implementaciones de MFA son igual de sólidas. Algunas soluciones más antiguas o mal configuradas permiten técnicas de evasión que ya se han visto en incidentes reales de alto perfil, como los ataques a empresas tecnológicas donde se explotaron notificaciones push o páginas de login falsas que capturaban tokens.

Para minimizar estos riesgos, las organizaciones y los usuarios deben revisar la configuración por defecto: bloquear autenticaciones heredadas poco seguras, limitar ciertos métodos de segundo factor más débiles y apostar por opciones robustas como TOTP, llaves FIDO2 o WebAuthn siempre que sea posible.

Alternativas más seguras al SMS: apps de autenticación y passkeys

Una medida muy recomendable es migrar, cuando puedas, de SMS a aplicaciones de autenticación (TOTP), como Google Authenticator o Microsoft Authenticator. Estas apps generan códigos temporales en tu propio dispositivo, sin depender de la red móvil, y resultan mucho más difíciles de interceptar.

Otro enfoque emergente son las passkeys, que permiten acceder a tus cuentas usando huella dactilar, reconocimiento facial o PIN del dispositivo, sin necesidad de recordar largas contraseñas. La clave privada nunca sale del equipo, lo que complica enormemente el robo masivo de credenciales. Puedes profundizar sobre passkeys y su impulso en la industria en posts sobre .

También existen llaves de seguridad físicas (por ejemplo, compatibles con FIDO2), que actúan como un “token” hardware que debes conectar o acercar para validar el acceso. Son especialmente útiles para cuentas muy sensibles o cuentas de administrador en entornos corporativos.

Sea cual sea el método, es recomendable cerrar sesión periódicamente, no dejar sesiones abiertas permanentemente en dispositivos compartidos y revisar cada cierto tiempo qué equipos tienen tu cuenta registrada o confiada.

Buenas prácticas básicas para proteger el acceso a tus cuentas

Más allá de las tecnologías, lo que realmente marca la diferencia son los hábitos diarios. Unas pocas rutinas bien interiorizadas bastan para bloquear la mayoría de ataques “masivos” que intentan explotar despistes y malas configuraciones.

Contraseñas fuertes, únicas y bien gestionadas

Lo primero: olvídate de passwords tipo “123456”, “password”, fechas de nacimiento o nombres evidentes. Una contraseña robusta debe ser larga (al menos 12 caracteres) y combinar mayúsculas, minúsculas, números y símbolos, sin patrones fáciles de adivinar.

Tan importante como la complejidad es que cada servicio tenga su clave. Usar la misma contraseña para todo es regalarle al atacante un “pase VIP” a tu vida digital si una sola web se ve comprometida. La solución práctica es usar un gestor de contraseñas fiable (Bitwarden, 1Password, etc.).

Estos gestores permiten generar claves indescifrables, guardarlas cifradas y rellenarlas automáticamente cuando las necesitas. Solo tienes que memorizar una contraseña maestra realmente fuerte y única, idealmente protegida también con MFA.

Muchos gestores, además, incluyen funciones de comprobación de fugas: te avisan si alguna de tus contraseñas aparece en una filtración pública y te proponen cambiarla cuanto antes. Herramientas externas como haveibeenpwned.com también te permiten saber si un correo o dominio ha sido afectado.

Actualizaciones, antivirus y seguridad del dispositivo

No sirve de mucho tener contraseñas perfectas si tu ordenador o móvil están desactualizados o infectados. Las actualizaciones de sistema operativo, navegador y apps corrigen vulnerabilidades de seguridad que los delincuentes explotan constantemente.

Activa las actualizaciones automáticas siempre que sea posible y no pospongas indefinidamente los parches. Un sistema parcheado es una de las defensas más efectivas contra exploits y malware que intentan colarse en segundo plano.

Complementa esto con un buen software de seguridad, especialmente en equipos donde accedes a banca online o realizas operaciones delicadas. En móviles, bloquea el dispositivo con PIN, huella o rostro, activa las funciones de borrado remoto y evita instalar apps desde tiendas no oficiales.

Navegación y uso de Wi‑Fi con cabeza

Cuando se trata de banca online o movimientos de dinero, conviene ser especialmente cuidadoso con la conexión. Las redes Wi‑Fi públicas de cafeterías, aeropuertos u hoteles pueden estar sin cifrar o ser directamente redes falsas creadas por atacantes.

En esos entornos, es relativamente sencillo realizar ataques de hombre en el medio (MITM) para interceptar tráfico o manipular las páginas a las que accedes. Si necesitas operar con el banco fuera de casa, es preferible usar los datos móviles o una VPN de confianza que cifre todo el tráfico; aquí tienes opciones sobre servicios VPN para proteger tu conexión.

Acostúmbrate también a comprobar la barra de direcciones: verifica que realmente estás en la web oficial del banco o servicio financiero, sin letras cambiadas ni dominios sospechosos. Si tienes dudas, escribe tú la URL completa o usa la app oficial.

Vigila tus cuentas y configura alertas

Por muy cuidadoso que seas, el riesgo cero no existe. Revisar periódicamente movimientos bancarios, compras y accesos a tus cuentas es clave para detectar cuanto antes cualquier actividad extraña.

Casi todos los bancos permiten activar notificaciones por SMS, correo o push cuando se produce un inicio de sesión nuevo, una transferencia, un cargo grande o un cambio de datos personales. Configura estas alertas y asegúrate de que tu teléfono y correo de contacto estén actualizados. Además, aprende a preparar un informe de auditoría de seguridad básico para registrar y comunicar incidentes si fuese necesario.

Si ves cargos que no reconoces, operaciones raras o inicios de sesión desde ubicaciones extrañas, actúa rápido: bloquea tarjetas, cambia contraseñas, revisa dispositivos autorizados y avisa al banco o servicio afectado para que puedan ayudarte a frenar el fraude.

Protección específica de cuentas bancarias y financieras

El dinero siempre es objetivo prioritario. Las cuentas bancarias, aplicaciones de inversión, brokers y pasarelas de pago concentran ataques continuos, por lo que requieren un plus de atención frente a otros servicios.

Empieza por revisar la sección de seguridad de tu banca online: activa la autenticación en dos pasos, las alertas de operaciones y los límites de transferencias. En muchos casos puedes definir topes diarios o por operación que añaden una barrera más ante movimientos sospechosos.

Cuando sea posible, prioriza el acceso mediante la app oficial del banco, que suele contar con cifrado robusto, cierre de sesión automático y autenticación biométrica. Descárgala siempre de las tiendas oficiales (App Store, Google Play) y mantenla al día.

Evita iniciar sesión en el banco desde navegadores de ordenadores compartidos o redes poco confiables. Si no te queda otra, asegúrate de cerrar sesión al terminar y borrar las cookies, y nunca guardes contraseñas en el navegador de ese equipo.

En cuanto a métodos de pago digitales (Apple Pay, Google Pay, Bizum, Zelle, etc.), úsalo solo con personas o comercios de confianza. Mucha de la operativa es irreversible, así que verifica bien el destinatario y la cantidad antes de confirmar, y añade MFA también en esas apps.

Gestión de cuentas privilegiadas y acceso en entornos empresariales

En el ámbito corporativo, los riesgos se multiplican. Las cuentas con privilegios elevados (administradores, cuentas de servicio, accesos a servidores o bases de datos) son objetivos muy codiciados porque abren puertas a información crítica y sistemas completos.

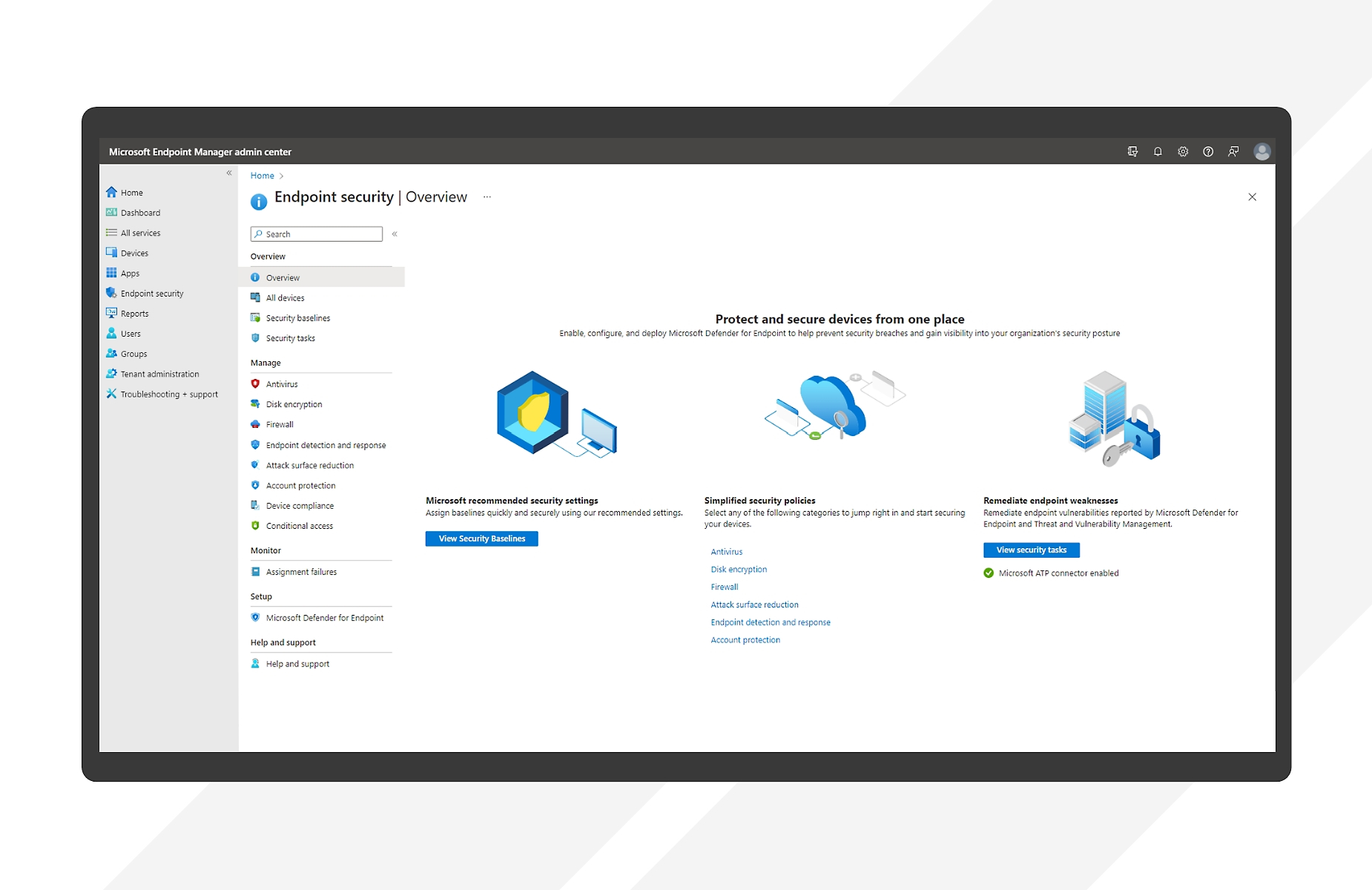

La disciplina conocida como Privileged Access Management (PAM) busca precisamente identificar, controlar, monitorizar y auditar todas las identidades privilegiadas en una organización, tanto humanas como no humanas (scripts, APIs, servicios). Para gestionar identidades y perfiles en entornos corporativos, puede ser útil revisar guías sobre cómo crear y gestionar cuentas locales y perfiles con Intune.

Las soluciones de PAM centralizan las contraseñas y claves en un repositorio seguro, rotan las credenciales de forma automática, registran las sesiones y permiten aplicar el principio de mínimo privilegio: cada usuario solo tiene los permisos estrictamente necesarios, y solo durante el tiempo justo.

Esto no es solo tecnología: también exige procesos y cultura. Formar a los empleados en ingeniería social y phishing, limitar el uso de dispositivos personales para tareas críticas, controlar qué aplicaciones se ejecutan en la red y eliminar la gestión manual de credenciales en excels o notas sueltas son pasos esenciales. Además, aplicar políticas de BYOD seguras ayuda a reducir la exposición; consulta consejos para un BYOD seguro en la empresa.

Además, muchas organizaciones pueden reforzar su postura de seguridad aplicando restricciones de geolocalización (bloquear accesos desde países no habituales), revisando periódicamente credenciales filtradas y apoyándose en servicios de vigilancia de la dark web que alertan si aparecen datos de la empresa en foros de delincuentes.

Elegir un buen proveedor o partner especializado en PAM ayuda a automatizar todo este ecosistema: descubrimiento de cuentas privilegiadas, monitorización continua, grabación de sesiones y cumplimiento normativo se vuelven mucho más llevaderos con herramientas adecuadas.

Al final, tanto para particulares como para empresas, la idea es la misma: combinar múltiples capas de protección (MFA sólido, buenas contraseñas, formación, monitorización y herramientas específicas) hace que, incluso aunque una defensa falle, el atacante lo tenga muy difícil para llegar hasta tus cuentas y datos más sensibles.

Cuidar el acceso a tus cuentas no es solo cosa de bancos y grandes compañías tecnológicas: depende de tus decisiones diarias, de cómo gestionas tus claves, de qué enlaces pulsas y de qué tipo de autenticación utilizas. Adoptar ahora hábitos de ciberseguridad sólidos, aprovechar MFA y gestores de contraseñas, desconfiar de mensajes urgentes y revisar con frecuencia tus movimientos financieros te coloca en una posición infinitamente más segura frente a los ciberdelincuentes que siguen apostando por el error humano como su mejor aliado.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.