- Windows Server 2025 endurece de serie credenciales, Active Directory, SMB y redes, apoyándose en VBS, Credential Guard y un baseline de seguridad revisado.

- Las mejoras en Hyper-V, almacenamiento ReFS, Dev Drive y GPU-P permiten soportar cargas de trabajo de alta demanda, IA y escenarios híbridos complejos.

- Azure Arc, SDN y SMB sobre QUIC integran el servidor con la nube y facilitan modelos Zero Trust y acceso seguro para trabajo remoto y entornos distribuidos.

- Las pruebas de pentesting muestran que muchas vías clásicas de escalada fallan, pero la seguridad sigue dependiendo de configuraciones cuidadas y buenas prácticas.

Windows Server 2025 llega con un salto muy serio en seguridad, gestión de identidades, rendimiento y capacidades híbridas con la nube. No es una simple actualización incremental: Microsoft ha tocado prácticamente todas las capas del sistema, desde el kernel hasta Active Directory, pasando por SMB, Hyper-V, almacenamiento y políticas de hardening preconfiguradas. Si gestionas infraestructuras on‑premise o híbridas, merece la pena entender bien qué cambia y cómo aprovecharlo.

En paralelo, Windows Server 2025 endurece de fábrica muchos vectores clásicos de ataque: credenciales en memoria, protocolos inseguros, cifrados obsoletos o servicios expuestos sin control. También introduce nuevas herramientas para administración remota, automatización y observabilidad que, combinadas con buenas prácticas, permiten construir arquitecturas cercanas al modelo Zero Trust sin volverte loco en el día a día.

Experiencia de escritorio y entorno base del servidor

Aunque hablemos de un sistema orientado a servidores, la capa de experiencia de usuario también cambia. Tras iniciar sesión por primera vez en Windows Server 2025, encontrarás un escritorio muy alineado con el estilo visual de Windows 11, con una interfaz modernizada, un Administrador de tareas rediseñado con material Mica y una experiencia más pulida en general.

La actualización in‑place también se flexibiliza: puedes saltar directamente a Windows Server 2025 desde Windows Server 2012 R2 y versiones posteriores, permitiendo hasta cuatro versiones de salto en una misma operación. Esto simplifica bastante la migración de entornos antiguos que aún no querían pasar por 2016, 2019 o 2022.

Las capacidades de conectividad integrada se amplían: ahora el servidor incluye de serie el servicio LAN inalámbrico, que solo requiere activar el servicio con net start wlansvc para disponer de Wi‑Fi, y añade soporte de Bluetooth para ratones, teclados, auriculares y otros dispositivos, algo útil en laboratorios, POCs o entornos físicos no tan “de datacenter”.

En la parte de herramientas para administradores destaca la llegada de Terminal Windows y WinGet, instalados por defecto. La Terminal permite trabajar con múltiples shells (PowerShell, CMD, SSH) en pestañas, mientras que WinGet aporta un gestor de paquetes de línea de comandos muy cómodo para instalar, actualizar y mantener herramientas en servidores, incluyendo herramientas de inspección de procesos como usar Process Hacker en Windows.

La integración con servicios y cuentas también se refuerza: desde Configuración > Cuentas > Correo electrónico y cuentas puedes añadir Microsoft Entra ID (antes Azure AD), cuentas Microsoft y cuentas profesionales o educativas, manteniendo la unión a dominio clásico como pilar principal pero abriendo la puerta a más escenarios híbridos.

Seguridad multicapa y hardening nativo

La gran obsesión de Windows Server 2025 es la seguridad en profundidad. Microsoft endurece la configuración por defecto, publica revisiones frecuentes del baseline de seguridad y añade nuevas tecnologías para proteger credenciales, comunicaciones y servicios expuestos, con especial foco en ataques de ransomware y escalada de privilegios.

Baseline de seguridad actualizado y políticas afinadas

El baseline de seguridad oficial para Windows Server 2025 (v2506 y posteriores) se revisa con más frecuencia para adaptarse a nuevas amenazas y feedback de la comunidad. Entre los ajustes más relevantes están los cambios en derechos de inicio de sesión remoto y auditoría avanzada.

Microsoft modifica la directiva SeDenyRemoteInteractiveLogonRight para usar el SID S‑1‑5‑114 (cuentas locales que además son administradoras) en lugar del SID genérico S‑1‑5‑113 (todas las cuentas locales). Esto mantiene bloqueado el acceso RDP a cuentas locales con altos privilegios, pero deja margen para cuentas locales sin rol de admin que se puedan usar en escenarios de soporte o recuperación cuando el dominio no esté disponible.

También se añade el grupo Invitados a la política “Denegar inicio de sesión mediante Servicios de escritorio remoto”, de forma que aunque se active por error la cuenta Invitado, seguirá sin poder acceder por RDP. Es una capa de defensa extra frente a malas configuraciones o GPO heredadas.

Algunas directivas históricas se limpian del baseline por ser obsoletas o irrelevantes. Por ejemplo, se retira la política de “Autenticación WDigest (desactivar podría requerir KB2871997)” porque el propio WDigest ya no almacena contraseñas en claro en versiones actuales, y se elimina “Permitir Windows Ink Workspace” al no aplicar a servidores, reduciendo ruido y tiempo de procesamiento de GPO.

En parallel, se incrementa la visibilidad con nuevas opciones de auditoría: se habilita la auditoría de “cambio de política de autorización (Correcto)” en Domain Controllers y Member Servers para registrar modificaciones críticas de derechos de usuario y políticas de seguridad, y se activa la captura de la línea de comandos en eventos de creación de procesos, lo que mejora mucho las capacidades de detección en SIEM y EDR, tal como explica la auditoría de seguridad con auditpol y wevtutil.

Seguridad basada en virtualización, Credential Guard y LSA protegido

La seguridad basada en virtualización (VBS) se consolida como uno de los pilares del hardening moderno. Aprovecha la virtualización de hardware para crear un entorno aislado que protege componentes críticos frente al propio sistema operativo, dificultando de forma drástica ataques de robo de credenciales y manipulación de memoria.

Credential Guard pasa a estar activado por defecto en equipos que cumplen los requisitos. Esta característica mueve secretos de NTLM, tickets Kerberos TGT y credenciales de Credential Manager a un entorno VBS separado, de forma que ni siquiera un atacante con privilegios de administrador local pueda leerlos en memoria con herramientas tipo Mimikatz.

Para confirmar el estado de esta protección puedes usar PowerShell con consultas a la clase Win32_DeviceGuard, revisando los valores de SecurityServicesConfigured y SecurityServicesRunning, y verificar el aislamiento de LSA comprobando el valor RunAsPPL en el registro. Un valor de 1 indica que LSASS se ejecuta como Proceso Protegido (PPL).

El baseline también resalta el papel de dos políticas estrechamente ligadas al bloqueo UEFI: la activación de VBS (Device Guard) y la configuración de LSA como proceso protegido. Cuando se combinan con Secure Boot, TPM 2.0 y firmware que bloquea variables UEFI, estas protecciones se vuelven muy difíciles de deshabilitar incluso por administradores locales, aunque conviene validar compatibilidad de hardware y planificar bien porque no siempre es trivial revertirlas. Para entender mejor conceptos relacionados con VBS y aislamiento físico del sistema, resulta útil la documentación sobre aislamiento de núcleo.

Active Directory endurecido y más escalable

Active Directory recibe uno de los mayores lavados de cara de los últimos años, tanto a nivel de rendimiento como de seguridad criptográfica y de comportamiento por defecto frente a clientes y controladores heredados.

En primer lugar, se introduce una opción de tamaño de página de base de datos de 32k para AD DS y AD LDS. Hasta ahora, la base ESE trabajaba con páginas de 8k, lo que imponía límites al tamaño de objetos y atributos multivalor. Con las páginas de 32k, los atributos con múltiples valores pueden crecer unas 2,6 veces más y se alivian varias restricciones históricas de escalabilidad. La migración requiere que todos los DC del bosque soporten este nuevo formato.

El esquema de Active Directory también se amplía con nuevos archivos LDF (sch89.ldf, sch90.ldf, sch91.ldf y su equivalente en AD LDS MS‑ADAM‑Upgrade3.ldf), añadiendo clases y atributos para las nuevas funciones de seguridad y administración. Además, se incorpora una función de reparación de objetos (fixupObjectState) para restaurar atributos críticos como SamAccountType u ObjectCategory en objetos dañados.

La seguridad de contraseñas de cuentas de equipo se endurece: las cuentas de máquina ahora reciben contraseñas aleatorias por defecto y los Domain Controllers 2025 bloquean el uso de la contraseña típica igual al nombre de la cuenta. Una nueva GPO, “Controlador de Dominio: Rechazar la configuración de la contraseña predeterminada de la cuenta de máquina”, permite gestionar este comportamiento, y herramientas como ADAC, ADUC o comandos net computer y dsmod respetan esta nueva política.

Se refuerzan múltiples aspectos criptográficos y de protocolo, especialmente en Kerberos y LDAP. Se deshabilita RC4 en los TGT, se deja de usar la clave de registro heredada SupportedEncryptionTypes en favor de GPO, se actualiza PKINIT para soportar más algoritmos modernos y se introduce soporte de TLS 1.3 en LDAP. Además, se exige cifrado para operaciones con atributos confidenciales y se impone la firma (sellado) LDAP por defecto en nuevas implementaciones.

En el terreno operativo se añaden mejoras como soporte NUMA, nuevos contadores de rendimiento y control avanzado de replicación. AD DS ya puede aprovechar todos los grupos de procesadores más allá de los 64 núcleos, se incorporan contadores específicos para el DC Locator, búsquedas LSA (nombres/SID) y cliente LDAP, y se permite aumentar la prioridad de replicación con determinados partners para escenarios específicos.

Cuentas de servicio gestionadas delegadas (dMSA) y LAPS mejorado

Una de las grandes novedades en gestión de identidades de servicio son las Delegated Managed Service Accounts (dMSA). Este nuevo tipo de cuenta permite migrar cuentas de servicio tradicionales a identidades con claves totalmente aleatorias y administradas automáticamente, sin necesidad de cambiar drásticamente la aplicación. Se deshabilitan las contraseñas originales, reduciendo superficies de ataque y permitiendo delegaciones de administración más granulares.

La solución Windows LAPS integrada también da un salto importante en Windows Server 2025. LAPS genera y rota contraseñas únicas para cada administrador local, almacenándolas de forma segura en AD o Microsoft Entra ID, pero ahora añade funciones como una nueva administración automática de cuentas locales, detección de reversión de imágenes mediante el atributo msLAPS-CurrentPasswordVersion y soporte para frases de contraseña legibles tipo EatYummyCaramelCandy.

Se introduce una nueva complejidad de contraseñas “más legible” (valor 5 en PasswordComplexity) que excluye caracteres fácilmente confundibles como I/O/Q/l/0/1 y ciertos símbolos, manteniendo la robustez pero reduciendo errores de tecleo. El complemento ADUC incorpora una pestaña LAPS mejorada con fuentes más legibles para mostrar las contraseñas.

Además, LAPS integra nuevas acciones posteriores a la autenticación (PAA), como la opción “Reset the password, sign out the managed account, and terminate any remaining processes”, que no solo cierra sesión a la cuenta administrada tras el reset, sino que enumera y mata todos los procesos que sigan ejecutándose bajo esa identidad, con eventos de registro ampliados para facilitar la auditoría.

SMB reforzado: QUIC, cifrado, firma y mitigación de fuerza bruta

El protocolo SMB es otro frente clave que recibe endurecimiento importante, tanto a nivel de transporte como de autenticación y control de acceso, pensado especialmente para entornos híbridos y trabajo remoto.

SMB sobre QUIC se generaliza más allá de Azure Edition y está disponible en Windows Server Standard y Datacenter. Esta modalidad encapsula SMB 3.1.1 sobre QUIC utilizando TLS 1.3 y puertos UDP, creando una especie de “VPN SMB” para acceso seguro a servidores perimetrales desde redes no confiables, ideal para teletrabajo y dispositivos móviles sin montar una VPN tradicional.

Los administradores pueden controlar SMB sobre QUIC mediante GPO y PowerShell: se puede deshabilitar el cliente QUIC con la directiva “Habilitar SMB a través de QUIC” o con Set-SmbClientConfiguration -EnableSMBQUIC $false, habilitar auditorías de firma y cifrado para detectar clientes o servidores que no soportan estas capacidades, y revisar los eventos correspondientes en los registros SMBClient y SMBServer (Audit y Conectividad).

Se introducen puertos alternativos SMB para TCP, QUIC y RDMA, permitiendo salir del puerto TCP/445 tradicional cuando el diseño de seguridad lo requiera. También se actualizan las reglas de firewall: al crear nuevos recursos compartidos ya no se abren automáticamente puertos NetBIOS 137‑139, utilizándose un grupo de reglas más restrictivo “Uso compartido de archivos e impresoras (restrictivo)”. Para comprobar exposiciones y puertos abiertos en el servidor puedes consultar guías para ver los puertos de red abiertos.

En autenticación, todas las conexiones salientes SMB requieren ahora firma y cifrado según configuración, el cliente puede bloquear NTLM para conexiones remotas y el servicio SMB implementa un limitador de velocidad de autenticación para frenar ataques de fuerza bruta basados en NTLM o PKU2U, introduciendo retrasos crecientes tras intentos fallidos.

IPsec, RRAS y otros endurecimientos de conectividad

Más allá de SMB, Windows Server 2025 ajusta otros componentes de red y VPN para alinearlos con estándares modernos de seguridad criptográfica.

En IPsec, el orden de módulos de clave por defecto cambia a IKEv2 e IKEv1 para conexiones autenticadas con certificados de máquina, dejando AuthIP como opción heredada que puede reactivarse con la clave de registro IpsecRestoreLegacyKeyMod. Esto empuja a organizaciones a usar IKEv2, más robusto y moderno.

En Routing and Remote Access (RRAS) las nuevas instalaciones vienen con PPTP y L2TP deshabilitados de fábrica. Siguen pudiendo activarse si el entorno lo exige, pero la intención es que se prioricen SSTP e IKEv2, mucho más seguros. Las configuraciones que ya usaban PPTP/L2TP y se actualicen mantienen su comportamiento para evitar cortes inesperados.

En certificados y TLS, Windows refuerza requisitos mínimos: la búsqueda y gestión de certificados soporta SHA‑256 de forma estándar y los certificados de servidor TLS deben usar claves RSA de al menos 2048 bits, alineándose con la retirada progresiva de certificados considerados débiles.

Hyper-V, rendimiento e infraestructuras para IA

En el plano de virtualización, Windows Server 2025 amplía horizontes tanto en rendimiento bruto como en soporte para cargas de trabajo de inteligencia artificial, que cada vez dependen más de GPU, memoria masiva y redes de baja latencia.

Hyper‑V incrementa notablemente los límites de escalabilidad: ahora un host puede manejar hasta 4 PB de memoria y 2048 procesadores lógicos, mientras que una máquina virtual de generación 2 puede llegar a 240 TB de RAM y 2048 vCPU, abriendo la puerta a entornos de bases de datos enormes, análisis avanzado o motores de IA locales.

La creación de particiones de GPU (GPU‑P) permite compartir una misma GPU física entre varias máquinas virtuales, asignando “trozos” dedicados según las necesidades de cada VM. Esto resulta clave para escenarios de IA, renderizado o cálculo intensivo donde antes había que dedicar una GPU por host invitado. Además, GPU‑P soporta alta disponibilidad con failover automático dentro del clúster y migración en vivo incluso con GPU particionada.

La compatibilidad dinámica de procesador se rediseña para clústeres mixtos, usando el máximo conjunto de características de CPU compartido en todos los nodos, mejorando el rendimiento respecto al modo clásico de compatibilidad, especialmente cuando se usan capacidades como la traducción de direcciones de segundo nivel (SLAT).

La función de traducción de paginación forzada por hipervisor (HVPT) añade una capa más de defensa contra ataques de escritura arbitraria en memoria, protegiendo las estructuras de tablas de página clave del sistema. HVPT está activo por defecto cuando el hardware lo soporta, aunque no se aplica cuando el servidor corre como máquina virtual invitada.

En redes virtuales, la función Accelerated Networking (AccelNet) llega en versión preliminar para simplificar el uso de SR‑IOV en clústeres, reduciendo latencia, jitter y uso de CPU. Network ATC, por su parte, ofrece un modelo basado en intenciones para desplegar configuraciones de red de host consistentes en todo el clúster.

Almacenamiento moderno y optimizado para desarrollo

El subsistema de almacenamiento de Windows Server 2025 también se renueva, con mejoras en rendimiento de NVMe, nuevas capacidades de ReFS y optimizaciones orientadas a desarrolladores y escenarios de alta eficiencia.

Dev Drive, ya conocido en Windows 11, llega al mundo servidor como un tipo de volumen basado en ReFS optimizado para cargas de desarrollo, con control más fino de filtros, antivirus y configuración de seguridad. Ahora, además, Dev Drive soporta clonación de bloques, de modo que las copias de archivos grandes se realizan como operaciones de metadatos de bajo coste, reduciendo I/O real y acelerando considerablemente la operación.

ReFS incorpora desduplicación y compresión nativas pensadas tanto para cargas estáticas (repositorios de imágenes, backups) como para escritorios virtuales o servidores de ficheros activos. En entornos de grandes volúmenes de datos, el ahorro de capacidad puede ser muy significativo sin penalizar demasiado el rendimiento.

Los volúmenes con aprovisionamiento fino sobre Espacios de almacenamiento directo facilitan una asignación más eficiente de capacidad, permitiendo sobreaprovisionar sin miedo mientras se monitoriza el consumo real. Además es posible convertir volúmenes fijos existentes a finos, devolviendo espacio no utilizado al pool para su reutilización en otros volúmenes.

En cuanto a rendimiento puro, el soporte NVMe está mejor afinado, aumentando IOPS y reduciendo el uso de CPU frente a versiones anteriores. SMB también incorpora compresión con el estándar LZ4, añadiendo otra opción a XPRESS, LZNT1 y PATTERN_V1 para escenarios en los que se quiera priorizar velocidad de compresión y descompresión.

Azure Arc, modelo híbrido y administración centralizada

Windows Server 2025 abraza de lleno el modelo híbrido con Azure Arc, facilitando que los servidores on‑premise se gestionen como si fueran recursos nativos de Azure, incluyendo facturación, monitorización y operaciones avanzadas.

El instalador de Azure Arc pasa a ser una característica a petición instalada por defecto, con un asistente muy sencillo y un icono en la bandeja del sistema que agiliza la conexión del servidor a Arc. Una vez conectado, puedes aplicar políticas, monitorizar, desplegar extensiones o integrar con otras soluciones de Azure de forma unificada.

Se introducen licencias de pago por uso a través de Azure Arc, lo que permite licenciar Windows Server en modo suscripción y pagar solo por el uso real, una alternativa interesante frente a licencias perpetuas para entornos con alta variabilidad de carga o proyectos de duración limitada.

La administración de Windows Server habilitada por Azure Arc trae varias ventajas añadidas: integración con Windows Admin Center directamente en el portal de Azure, soporte remoto Just‑In‑Time con registros detallados, evaluaciones de mejores prácticas automatizadas y puesta en marcha guiada de Azure Site Recovery para continuidad de negocio.

Software Defined Networking y directivas de seguridad tipo Azure

Las redes definidas por software (SDN) en Windows Server 2025 se acercan todavía más a la experiencia Azure, tanto en modelo operativo como en protecciones por defecto.

El controlador de red SDN se hospeda ahora como servicio de clúster en hosts físicos, eliminando la necesidad de desplegar máquinas virtuales dedicadas para esta pieza, simplificando la topología y liberando recursos de cómputo.

Se introducen directivas de red predeterminadas con filosofía “deny by default”, similares a los Network Security Groups de Azure: todo el tráfico entrante a las máquinas virtuales de carga se deniega inicialmente, abriendo solo los puertos explícitamente permitidos, mientras se permite el tráfico saliente por defecto para no frenar las aplicaciones.

Las etiquetas de servicio permiten segmentar cargas de trabajo de forma más intuitiva, asociando NSG a máquinas virtuales mediante etiquetas legibles en lugar de rangos IP. Esto facilita cambiar topologías sin reescribir reglas complejas y reduce errores de configuración.

La funcionalidad SDN Multisite ofrece conectividad L2 y L3 entre ubicaciones distintas sin componentes adicionales, manteniendo políticas unificadas aunque las máquinas virtuales migren entre sites. A ello se suma un rendimiento mejorado de las puertas de enlace de nivel 3, que consumen menos CPU y ofrecen más throughput.

Portabilidad de contenedores y programa Windows Server Insider

En conteiners, Windows Server 2025 se centra en la portabilidad. La plataforma permite mover imágenes de contenedor y sus datos entre hosts y entornos distintos sin cambios, reduciendo fricciones al actualizar versiones de host o al cambiar de infraestructura.

Esta portabilidad simplifica la modernización de aplicaciones legacy, ya que puedes encapsularlas en contenedores Windows y moverlas entre on‑premise, nubes públicas o entornos de pruebas sin tener que reempaquetar cada vez, siempre que respetes la compatibilidad de versión mínima.

Para estar al día de estas capacidades, el Programa Windows Server Insider ofrece acceso temprano a builds con nuevas funciones y cambios, permitiendo a administradores y partners probar escenarios de seguridad, rendimiento y compatibilidad antes de que lleguen a producción.

Estado de actualizaciones, problemas conocidos y pruebas de seguridad reales

Windows Server 2025, como cualquier sistema vivo, tiene un ciclo constante de actualizaciones y correcciones, y Microsoft documenta de forma bastante transparente problemas conocidos y su estado de resolución.

Entre los incidentes recientes destaca un error con WUSA al instalar archivos .msu desde recursos compartidos con varios paquetes, que generaba errores ERROR_BAD_PATHNAME. La mitigación pasa por copiar los .msu localmente o usar la reversión de problemas conocidos (KIR) con directivas de grupo especiales, mientras se distribuye una corrección definitiva en futuras actualizaciones.

Otro problema afectó a la rotación de contraseñas de máquina cuando se usaba autenticación Kerberos con PKINIT, provocando que algunos dispositivos se quedaran con contraseñas caducadas y fallos de autenticación. Se solucionó en la actualización de seguridad de abril de 2025 (KB5055523), y mientras tanto se deshabilitó temporalmente la característica “Cuentas de equipo de Credential Guard” hasta disponer de una solución estable.

También hubo reportes de actualizaciones inesperadas desde Windows Server 2019 y 2022 a 2025 en entornos con herramientas de terceros de gestión de parches que trataban la actualización de características como recomendada en lugar de opcional. Microsoft mitigó la situación pausando el banner de oferta en Windows Update y trabajando con proveedores para clarificar el uso de la clasificación DeploymentAction=OptionalInstallation.

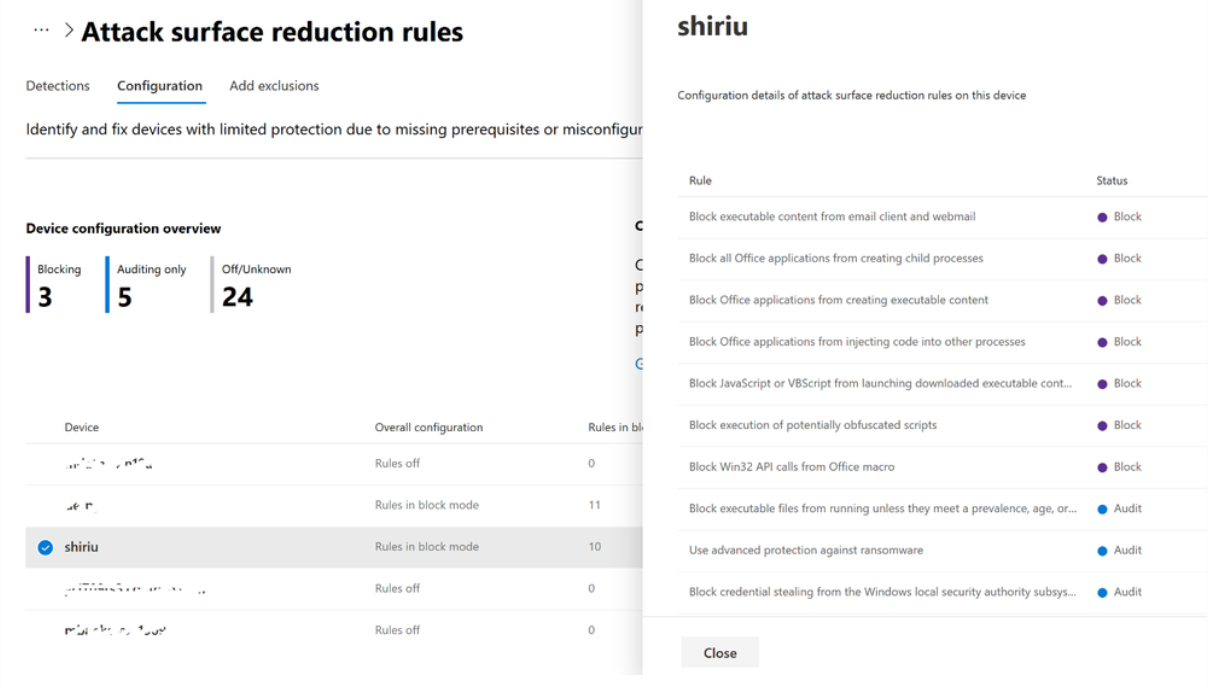

Más allá de la teoría, laboratorios de pentesting han puesto a prueba las nuevas protecciones. En pruebas con distintas variantes de herramientas tipo Potato (Juicy, Lovely, Rogue, PrintSpoofer), la mayoría fallaron, mientras que PetitPotato logró escalar solo hasta Administrador local, no hasta SYSTEM. Esto indica un refuerzo real de controles de impersonación y de servicios COM/RPC, aunque sigue siendo vital revisar configuraciones de servicios y permisos en ficheros.

Pruebas de escalada mediante servicios mal configurados, como ataques DNSadmin o abusos de FTP, siguen siendo viables si se cometen errores básicos de permisos, lo que recuerda que ni el mejor sistema operativo compensa una mala configuración; conviene usar utilidades para auditar permisos y rutas como usar AccessChk en Windows y revisar controles de acceso.

También se intentó explotar vulnerabilidades de kernel como CVE‑2025‑21325, sin éxito en builds actualizadas, en las que el exploit provocaba BSOD por KERNEL_SECURITY_CHECK_FAILURE en lugar de escalada a SYSTEM.

En conjunto, Windows Server 2025 sube varios peldaños en seguridad por diseño: reduce la exposición de credenciales, endurece protocolos e introduce un baseline más agresivo sin dejar de lado la flexibilidad operativa, combinando capacidades on‑premise, híbridas y de IA para que las organizaciones construyan infraestructuras más resistentes, monitorizables y preparadas para las amenazas actuales siempre que acompañen con buenas prácticas, auditorías periódicas y una estrategia clara de hardening.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.