- iOS 26.3.1 se centra en mejorar estabilidad, rendimiento y uso de almacenamiento, afinando la integración con el hardware más reciente.

- El kit de exploits “Coruna” explotó vulnerabilidades en iOS 13–17.2.1 para robar criptomonedas desde wallets de software en iPhone.

- iPhone y iPad con iOS 26 e iPadOS 26 han sido aprobados para manejar información OTAN Restringido sin hardware de seguridad adicional.

- Las tensiones por el control de la App Store, la presión regulatoria y los ciberataques avanzados sitúan a iOS en el centro del debate de seguridad móvil.

Si sigues de cerca el mundo de Apple, sabrás que el ritmo de cambios en iOS, seguridad y ecosistema de dispositivos es constante y, a veces, un poco mareante. Entre actualizaciones del sistema, polémicas con la tienda de apps, vulnerabilidades críticas y certificaciones de alto nivel, no siempre es fácil tener clara la foto completa de lo que está pasando con el sistema operativo del iPhone.

En las últimas semanas se han juntado varias historias potentes: una nueva versión de iOS centrada en estabilidad y rendimiento, un conflicto directo entre Epic Games y Apple por la distribución de aplicaciones, un informe preocupante sobre un kit de exploits capaz de robar criptomonedas desde iPhones y, al mismo tiempo, la confirmación de que iPhone y iPad pueden manejar información clasificada de la OTAN. Puede sonar contradictorio, pero es el mejor reflejo de cómo evoluciona hoy la seguridad y la actualidad en torno a iOS.

Últimas novedades de iOS: actualización 26.3.1 y mantenimiento del ecosistema

Apple mantiene en marcha una auténtica maquinaria de actualizaciones continuas para que todos sus dispositivos encajen como un puzle dentro del ecosistema. La compañía ha liberado recientemente iOS 26.3.1, una revisión que, aunque pueda parecer pequeña en número de versión, tiene bastante miga a nivel de pulido interno y compatibilidad con el hardware más reciente.

Esta versión se centra en garantizar que la sincronía entre el hardware más nuevo y el sistema sea fina y estable. No llega sola: va acompañada de nuevas iteraciones de iPadOS, macOS y el firmware específico del Studio Display, lo que demuestra que la idea de Apple sigue siendo la de un ecosistema cerrado pero muy cohesionado, donde cada pieza del software se ajusta a los dispositivos más recientes.

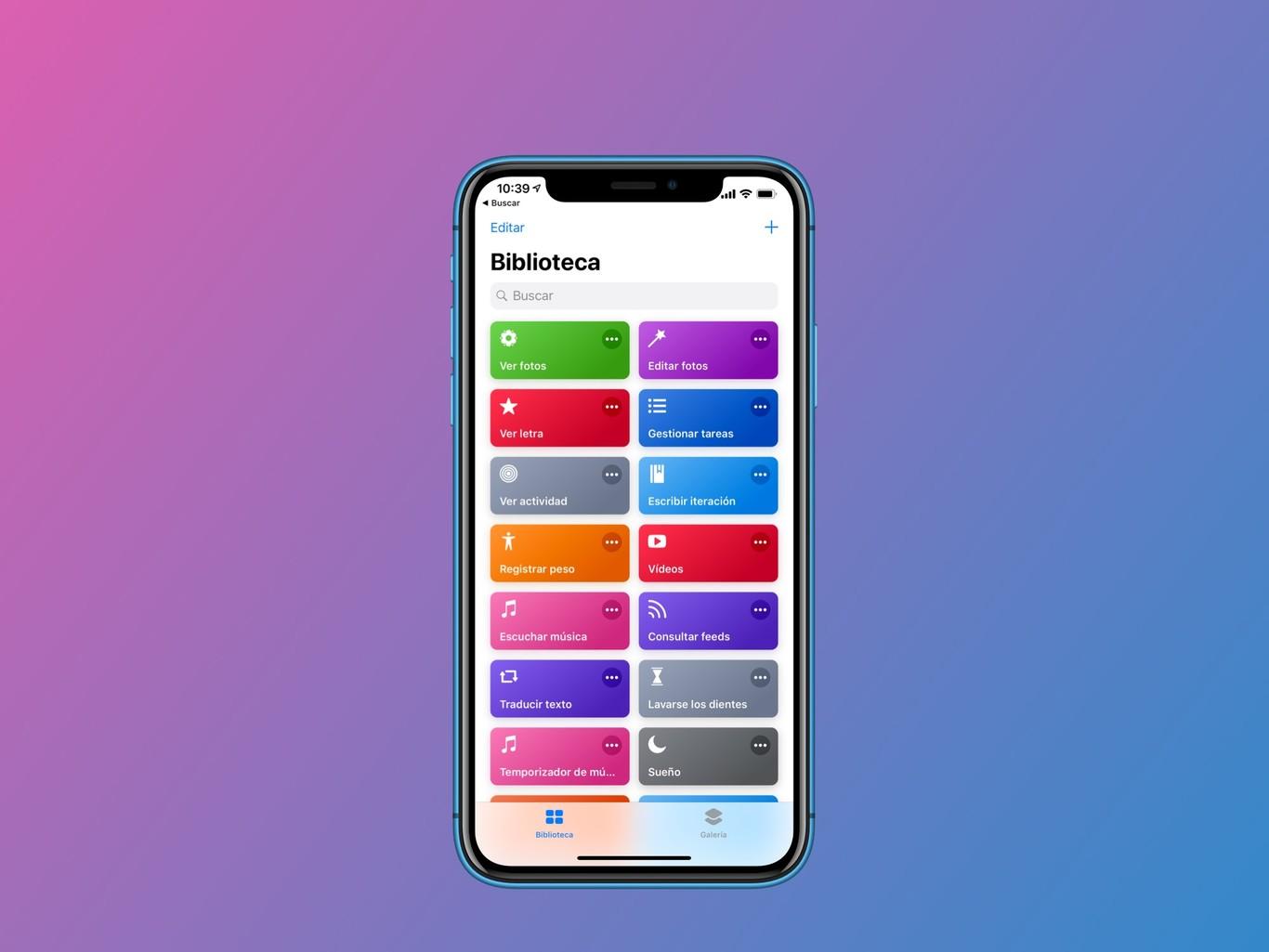

En Xataka y otros medios especializados se destaca que las noticias de iOS ya no se limitan solo al iPhone: se siguen al detalle los cambios que afectan a iPhone, iPad, iOS, Mac y macOS, junto con rumores de nuevos lanzamientos, fechas de salida, filtraciones de funciones y parches que corrigen problemas de versiones anteriores.

La compañía recuerda a los usuarios que es recomendable mantenerse siempre en la versión más reciente, ya que las mejoras de fondo en iOS suelen ir muy ligadas a actualizaciones de seguridad y correcciones de errores que no se anuncian con grandes titulares pero que marcan la diferencia en el uso diario.

Integración con nuevo hardware y mejoras de estabilidad

El foco principal de iOS 26.3.1 está en la mejor compatibilidad con los dispositivos y periféricos presentados durante el último trimestre. Aunque Apple no entre en todos los detalles, el objetivo es que la conexión con accesorios y nuevos modelos sea lo más automática y fluida posible, sin que el usuario tenga que pelearse con emparejamientos ni configuraciones extrañas.

Se ha trabajado para que la integración con este hardware reciente sea lo más transparente y eficiente posible. En la práctica, esto se traduce en menos cortes de conexión, reconocimiento más rápido de accesorios y una experiencia más uniforme entre distintos dispositivos vinculados a la misma cuenta de iCloud.

En el día a día, uno de los cambios que más se perciben es que el sistema se nota algo más rápido al abrir aplicaciones. El ajuste es sutil, pero se aprecia sobre todo con apps de terceros que antes podían tardar un poco más en cargar. Además, la multitarea ha recuperado parte de esa sensación de fluidez que a veces se va perdiendo tras meses de uso intensivo y sucesivas actualizaciones.

Aun así, no todo es perfecto. Algunos pequeños errores visuales siguen presentes, como ese fallo curioso que hace que el fondo de pantalla pierda saturación en determinadas condiciones de luz o uso. No ha desaparecido en esta revisión, así que habrá que esperar a futuras versiones para ver si se solventa del todo.

Seguridad y gestión del almacenamiento en iOS 26.3.1

Uno de los puntos que más debate genera cada vez que Apple lanza una actualización es la falta de transparencia total sobre los parches de seguridad. Con iOS 26.3.1, la compañía ha optado de nuevo por publicar información limitada: de momento no se ha ofrecido el listado detallado de entradas CVE (Common Vulnerabilities and Exposures) corregidas, lo que impide saber exactamente qué vulnerabilidades se han tapado.

Aunque eso pueda frustrar a parte de la comunidad técnica, la recomendación general de los expertos sigue siendo la misma: actualizar lo antes posible. La mayoría de correcciones críticas de seguridad llegan a través de estas versiones intermedias, incluso cuando Apple no detalle todas las puertas que ha cerrado.

Hay también buenas noticias para quienes van justos de espacio. iOS 26.3.1 introduce una optimización del tamaño que ocupa el sistema operativo en el almacenamiento interno. Apple ha recortado ligeramente el volumen de archivos del sistema, lo que permite rascar unos megas adicionales sin que el usuario tenga que hacer nada.

Entre las mejoras concretas que se han observado destacan varios ajustes técnicos que ayudan a liberar recursos:

- Los componentes imprescindibles del sistema ocupan ahora algo menos de espacio en la memoria interna del dispositivo.

- Se ha mejorado la limpieza automatizada de la caché generada durante la instalación, dejando menos residuos tras actualizar.

- La gestión de bibliotecas compartidas y recursos comunes en memoria es más eficiente, de modo que no se duplican tantos datos.

Este “adelgazamiento” del sistema es especialmente relevante para los iPhone con menor capacidad de almacenamiento, sobre todo los modelos de entrada. Ese pequeño margen que se gana puede marcar la diferencia entre poder instalar un juego pesado o tener que empezar a borrar fotos y vídeos a contrarreloj.

Autonomía, rendimiento y comportamiento de la batería

Cada vez que aparece una nueva versión de iOS, uno de los primeros temas que disparan los foros es la duración de la batería tras actualizar. Con iOS 26.3.1 los primeros análisis apuntan a resultados mixtos dependiendo de la edad del dispositivo y del uso que se hace de él.

En los modelos más modernos la autonomía se mantiene bastante estable y sin cambios dramáticos. No se aprecia ni un aumento milagroso ni una caída preocupante: el consumo se mantiene en la línea de las versiones anteriores, con un comportamiento predecible tanto en uso intensivo como en reposo.

Sin embargo, algunos usuarios con iPhone de hace tres o cuatro años comentan una ligera reducción en la duración diaria de la batería. Este tipo de bajón inicial suele ser habitual: tras instalar una versión nueva, el sistema dedica un tiempo a reindexar archivos, fotos, documentos y datos internos, lo que puede incrementar el consumo durante unos días.

Por eso, los expertos recomiendan dejar pasar al menos un par de ciclos de carga completos antes de valorar si la autonomía ha empeorado de forma real o si solo se trata de ese proceso de ajuste interno del sistema. Si después de ese tiempo el consumo sigue disparado, entonces sí puede tener sentido revisar ajustes o plantearse una restauración limpia.

Las pruebas sintéticas de rendimiento confirman que Apple ha preferido centrarse en la estabilidad bajo carga y el control de la temperatura antes que en exprimir más potencia bruta. No se observan incrementos espectaculares en puntuaciones de benchmarks, pero sí una respuesta más constante cuando se ejecutan tareas pesadas como edición de vídeo o juegos con gráficos exigentes, reduciendo los picos de calentamiento del procesador.

Disponibilidad de iOS 26.3.1 y particularidades para usuarios de betas

La versión iOS 26.3.1 ya se puede descargar en todo el mundo vía OTA (Over The Air) para cualquier iPhone que estuviera funcionando con iOS 26 o posteriores. Basta con ir a los ajustes de actualización del sistema y lanzar la descarga desde el propio dispositivo, sin necesidad de conectarlo al ordenador.

Existe, no obstante, una situación especial para quienes están probando versiones de prueba. Los usuarios que tengan instalada la beta de iOS 26.4 no verán iOS 26.3.1 disponible como opción dentro de los ajustes; el canal beta siempre prioriza la versión experimental más reciente frente a las compilaciones estables intermedias.

Si algún usuario de la beta sufre fallos graves y quiere regresar a la versión estable 26.3.1, tendrá que recurrir a un proceso de downgrade manual desde un ordenador. Eso implica conectar el iPhone a un Mac o PC, restaurar el firmware y, en muchos casos, tirar de copia de seguridad. No es un paso recomendado a la ligera, salvo que los errores de la beta estén afectando mucho al uso diario.

Apple tampoco se olvida de los dispositivos que ya no pueden actualizar a la rama 26. En paralelo se ha publicado iOS 18.7.6 para modelos antiguos, una versión que no introduce grandes novedades en funciones, pero que sí incorpora parches de seguridad y correcciones importantes para que esos equipos sigan siendo utilizables y, sobre todo, estén protegidos frente a amenazas recientes.

Con este tipo de lanzamientos en paralelo, la empresa intenta alargar lo máximo posible la vida útil de los iPhone que muchos usuarios aún mantienen, aunque ya no estén en la lista de dispositivos compatibles con las versiones más modernas del sistema.

Epic Games vs Apple: choque por la App Store y las normas en iOS

Mientras el sistema operativo sigue su ciclo de actualizaciones, la batalla por el control de la distribución de aplicaciones en iOS continúa. Epic Games, la compañía responsable de Fortnite y del futuro Epic Games Store móvil, ha denunciado públicamente que Apple ha rechazado su propuesta de tienda alternativa para iPhone.

Según Epic, la versión de Epic Games Store adaptada a iOS fue rechazada por Apple por considerarse demasiado similar a la App Store en diseño y funcionamiento. La firma de Cupertino habría argumentado que la propuesta incumple sus directrices internas, lo que Epic interpreta como una decisión “arbitraria” y “obstaculizadora”, especialmente a la luz de las normas de competencia de la Unión Europea.

Para Epic, este rechazo choca con el espíritu de las regulaciones europeas que buscan abrir el ecosistema iOS a tiendas y métodos de distribución alternativos. La compañía sostiene que Apple sigue usando su posición dominante para controlar qué tiendas pueden o no pueden operar dentro del sistema, más allá de los requisitos de seguridad razonables.

La disputa se suma a una larga lista de fricciones legales y comerciales entre ambas empresas, que arrancaron con la expulsión de Fortnite de la App Store por integrar su propio sistema de pagos in-app. Desde entonces, el caso se ha convertido en un símbolo del debate sobre hasta qué punto Apple puede marcar las reglas del juego en su plataforma.

Vulnerabilidad “Coruna” en iOS: un kit de exploits para robar criptomonedas

A la vez que se refuerzan algunas partes del sistema, ha salido a la luz un informe del Grupo de Inteligencia de Amenazas de Google (GTIG) que destapa una campaña muy seria contra usuarios de iPhone. Se trata de un conjunto de vulnerabilidades encadenadas en iOS, bautizadas como “Coruna” por sus desarrolladores, que permitían tomar el control del teléfono y robar criptomonedas almacenadas en wallets de software.

Según los datos publicados, estas vulnerabilidades afectaban a versiones de iOS que van desde la 13 hasta la 17.2.1, es decir, lanzadas entre septiembre de 2019 y diciembre de 2023. Lo más preocupante es que fueron explotadas activamente durante 2025 por atacantes, sin que la mayoría de víctimas fueran conscientes de ello.

Apple fue abordando estas fallas de manera escalonada, incluyendo parches parciales en actualizaciones del sistema sin llegar a realizar un anuncio público detallado sobre el alcance de la amenaza. La primera corrección relacionada con Coruna apareció en enero de 2024, pero el kit siguió operativo más tiempo gracias a otros fallos del mismo conjunto que todavía no se habían cerrado.

El robo de criptomonedas ligado a estas vulnerabilidades se detectó a finales de 2025. Según el informe de GTIG, la campaña estuvo dirigida contra usuarios que utilizaban carteras de criptomonedas en formato app, aprovechando debilidades tanto en el navegador como en el manejo interno de claves.

Aunque Google indica que Coruna no es efectivo contra la versión más reciente de iOS disponible actualmente, sus analistas son prudentes: varias de las 23 vulnerabilidades que forman este kit no tienen aún parche confirmado dentro de la información pública del informe, así que el caso está lejos de considerarse totalmente cerrado.

Cómo funcionaba el ataque y por qué afectaba a wallets de criptomonedas

Uno de los aspectos más inquietantes de Coruna es que el usuario no tenía que instalar nada extraño ni pulsar en enlaces raros dentro de correos sospechosos. Bastaba con visitar una página web que hubiera sido comprometida para que el ataque empezara a ejecutarse en segundo plano, explotando fallos en el navegador del iPhone.

Una vez se aprovechaba esa puerta de entrada, el exploit lograba tomar control del sistema operativo de manera silenciosa. Desde ahí, se desplegaba un malware diseñado a medida para moverse por el dispositivo, con capacidad para inspeccionar notas, fotos y aplicaciones instaladas en busca de información sensible.

El payload (la parte del código que materializa el robo) estaba especializado en identificar frases de recuperación, claves privadas y otros datos financieros relacionados con wallets de criptomonedas. El informe menciona que la campaña se centraba en una lista concreta de 18 aplicaciones de monedero digital, entre ellas MetaMask, Trust Wallet, Phantom o Exodus.

Curiosamente, el análisis indica que el foco estaba puesto en ecosistemas como Ethereum, Solana o TON, mientras que las wallets dedicadas exclusivamente a Bitcoin no aparecen mencionadas en la lista atacada. Aun así, el impacto es considerable, teniendo en cuenta la popularidad de los ecosistemas afectados.

El mecanismo era relativamente directo: el software malicioso quedaba residente en el sistema y extraía las claves en el momento en que el usuario abría su wallet. Es decir, esperaba a que fuera el propio dueño del dispositivo quien desbloquease el acceso realizando una operación legítima, para capturar los datos en ese instante.

Charles Guillemet, CTO de Ledger, subraya que, pese a contar con un componente de hardware muy avanzado como el Secure Enclave de los iPhone, la mayoría de wallets de software no lo utilizan plenamente para proteger las claves. Incluso cuando sí lo hacen, las claves se exponen al sistema operativo en el rato en que la aplicación está abierta, y es precisamente ese intervalo el que explotaba Coruna.

De herramienta de espionaje a instrumento de robo masivo

El estudio de Google detalla que el kit de exploits Coruna no nació originalmente para vaciar wallets de criptomonedas. En un principio, estaba asociado al ecosistema de empresas de vigilancia comercial, es decir, compañías que desarrollan herramientas de espionaje digital para gobiernos y agencias estatales.

Los investigadores de Google Threat Intelligence encontraron indicios de que Coruna se usó primero en operaciones de vigilancia, incluyendo la actividad de un grupo de espionaje vinculado a Rusia contra usuarios en Ucrania. Es un caso más de cómo capacidades técnicas diseñadas para entornos supuestamente controlados terminan filtrándose o siendo reutilizadas para fines puramente criminales.

Con el tiempo, el mismo kit o variantes del mismo terminaron orientándose también al robo directo de activos digitales, pasando de ser una herramienta de espionaje dirigido a un instrumento para atacar a un público mucho más amplio. Guillemet llega a estimar que “decenas de miles de iPhones” podrían haberse visto comprometidos, aunque esa cifra no aparece de forma explícita en el informe de Google.

Las recomendaciones de protección son claras: la única defensa confirmada frente a Coruna es actualizar iOS a la versión más reciente posible. Para quienes no pueden subir a la última versión por limitaciones de hardware, GTIG aconseja activar el Modo Bloqueo (Lockdown Mode), que reduce al mínimo la superficie de ataque recortando funciones avanzadas del sistema.

En opinión de Guillemet, este caso demuestra que almacenar cantidades relevantes de dinero en wallets de software en dispositivos de uso general se ha vuelto un modelo de seguridad demasiado frágil. Su análisis apunta a que esta arquitectura ya no deberíaconsiderarse suficientemente robusta, especialmente frente a atacantes con acceso a exploits sofisticados como los de Coruna.

iPhone y iPad, aprobados para manejar información clasificada de la OTAN

En un plano completamente distinto, Apple ha conseguido algo que hace unos años habría sonado a ciencia ficción: los iPhone y iPad de consumo han sido aprobados para tratar información clasificada de nivel OTAN Restringido en los 32 países miembros de la alianza, utilizando iOS 26 e iPadOS 26 sin añadir hardware extra de seguridad.

Esto implica que, bajo un conjunto estricto de condiciones y políticas, un dispositivo comprado en una tienda normal puede sentarse en una mesa donde se maneja documentación sensible. No los convierte en terminales equivalentes a los teléfonos blindados tradicionales, pero sí marca un cambio importante en cómo se entiende la seguridad móvil dentro del entorno gubernamental.

La decisión llega después de que iOS y iPadOS pasaran un proceso de evaluación técnica y auditorías de seguridad exhaustivas. Los iPhone y iPad compatibles se han incluido ya en el catálogo de productos de garantía de información de la OTAN, el listado oficial de tecnología aprobada para escenarios con información clasificada.

La certificación cubre el uso de las aplicaciones integradas de Correo, Calendario y Contactos, que son las herramientas que concentran buena parte del trabajo diario de funcionarios y personal militar. La documentación técnica señala que no se requieren capas adicionales de seguridad, siempre que los dispositivos estén gestionados y cumplan ciertos requisitos.

La Oficina Federal Alemana para la Seguridad de la Información (BSI) ha tenido un papel clave. Primero aprobó el uso de iPhone y iPad para información del gobierno alemán en el nivel VS NfD y, tras esa experiencia, amplió sus pruebas y análisis hasta hacer posible extender la evaluación a todo el ámbito de la OTAN. Es un respaldo significativo para la estrategia de seguridad integrada de Apple.

Qué significa realmente el nivel OTAN Restringido y qué cambia

El sistema de clasificación de la OTAN incluye cuatro escalones principales: OTAN Restringido, Confidencial, Secreto y Alto Secreto Cósmico. El nivel alcanzado por los dispositivos de Apple es el más bajo de la escala, pero aun así corresponde a información cuya filtración sería perjudicial para los intereses de la alianza, aunque no llegue al nivel de daño severo de otros grados más altos.

Para que un iPhone o un iPad se use en ese contexto, no basta con sacarlo de la caja y configurar un correo. Tiene que ser un terminal gestionado por un servicio de administración de dispositivos, con políticas de seguridad activadas, uso obligatorio de Face ID o Touch ID y procedimientos estrictos en caso de pérdida o robo.

En la práctica, el mismo modelo de iPhone que una persona utiliza en casa puede estar presente en un entorno donde se habla de temas delicados, pero solo cuando se integra en un marco operativo muy controlado. No transforma cualquier teléfono personal en una “línea roja” gubernamental, aunque el salto simbólico hacia el hardware de consumo es evidente.

Esta certificación descansa sobre mecanismos que Apple lleva años desarrollando: cifrado a nivel de hardware, el enclave seguro para custodiar claves y datos biométricos, autenticación biométrica robusta y funciones de protección de memoria como Memory Integrity Enforcement, que complican la vida a los desarrolladores de spyware.

Ivan Krstić, responsable de ingeniería y arquitectura de seguridad en Apple, resume el cambio recordando que, antes de la era iPhone, los dispositivos verdaderamente seguros eran soluciones hechas a medida para gobiernos y grandes corporaciones. Ahora, buena parte de esas defensas llegan de fábrica al usuario que compra un móvil en un comercio normal, con la misma base tecnológica sobre la que se apoyan estas certificaciones aliadas.

Impacto para defensa, empresas y usuarios avanzados

Para el personal de defensa, diplomáticos y otros trabajadores del ámbito militar, esta aprobación abre la puerta a ir sustituyendo poco a poco parte de los viejos terminales rugerizados por hardware de consumo más ligero y cómodo, al menos para comunicaciones y documentos de nivel restringido.

Es la primera vez que dispositivos móviles orientados al público general logran un reconocimiento de este tipo en el marco de la OTAN, lo que de rebote refuerza también su imagen en el mercado civil. Para muchas empresas, aunque nunca vayan a manejar documentos estrictamente clasificados, esta noticia funciona como una especie de sello indirecto de confianza sobre la seguridad de la plataforma.

La presidenta del BSI, Claudia Plattner, insiste en que una transformación digital verdaderamente segura solo es posible cuando la seguridad se incorpora desde el diseño del producto, en lugar de añadirse como una capa posterior. Su mensaje encaja con la tendencia creciente a valorar plataformas donde la protección viene integrada, en lugar de depender exclusivamente de soluciones de terceros.

Al mismo tiempo, expertos en ciberseguridad recuerdan que usar dispositivos muy populares también amplía la superficie de ataque. Que un iPhone esté certificado para OTAN Restringido no significa que la amenaza desaparezca: siguen siendo imprescindibles las políticas de gestión, las auditorías periódicas y una cultura de seguridad fuerte dentro de las organizaciones.

Para el usuario avanzado y para el entorno corporativo en general, el mensaje es claro: el mismo dispositivo que sirve para revisar correos en el tren camino a la oficina cuenta con atajos útiles para iOS y con las mismas defensas técnicas de base que convencen a una alianza militar internacional. En paralelo, incidentes como Coruna o disputas como la de Epic muestran que la batalla por la seguridad y el control del ecosistema iOS está lejos de haberse terminado.

A día de hoy, iOS vive en una especie de equilibrio tenso: por un lado, suma actualizaciones como la 26.3.1 centradas en estabilidad, rendimiento y optimización de recursos; por otro, afronta desafíos serios como exploits avanzados capaces de robar criptomonedas, mientras su ecosistema de apps se ve presionado por reguladores y competidores como Epic. Que al mismo tiempo el iPhone sea aprobado para tratar información clasificada de la OTAN refleja el contraste de un sistema que se ha convertido en objetivo prioritario tanto para gobiernos y grandes empresas como para los atacantes más sofisticados, y que obliga a los usuarios a mantenerse siempre al día con las últimas versiones y buenas prácticas de seguridad.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.