- Burp Suite actúa como proxy entre navegador y servidor para interceptar, analizar y modificar tráfico HTTP/HTTPS.

- La herramienta integra módulos como Proxy, Target, Intruder, Repeater y Scanner para cubrir todo el ciclo de análisis web.

- Su uso debe ser siempre autorizado y ético, apoyándose en laboratorios, metodologías OWASP y recursos formativos.

- Extensiones y configuraciones avanzadas permiten adaptar Burp Suite a distintos entornos y necesidades de pentesting.

Si te estás metiendo de lleno en el mundo del pentesting web y la ciberseguridad, tarde o temprano vas a cruzarte con Burp Suite. Esta herramienta se ha convertido en uno de los compañeros de batalla favoritos de analistas, bug bounty hunters y administradores que quieren comprobar de verdad qué tan segura es su aplicación web.

A lo largo de esta guía vas a ver qué es Burp Suite, para qué sirve, cómo instalarlo, configurarlo y cómo usar sus módulos principales (proxy, Intruder, Repeater, Scanner, etc.) con ejemplos típicos como fuerza bruta, inyección SQL o búsqueda de XSS. Todo ello con un enfoque práctico, consejos éticos y referencias a recursos para seguir aprendiendo por tu cuenta.

Qué es Burp Suite y para qué se utiliza

Burp Suite es una suite de herramientas de seguridad para aplicaciones web desarrollada por PortSwigger y escrita en Java. Está pensada para trabajar entre tu navegador y la aplicación objetivo, permitiendo interceptar, inspeccionar, modificar y repetir las peticiones y respuestas HTTP/HTTPS.

La herramienta está disponible en dos variantes principales: Burp Suite Community (gratuita) y Burp Suite Professional (de pago). La versión free es más que suficiente para aprender, practicar y realizar muchas pruebas manuales, mientras que la versión Pro añade un escáner de vulnerabilidades avanzado, automatización mejorada y características útiles para trabajos profesionales de pentesting.

Con Burp Suite puedes cubrir prácticamente todo el ciclo de análisis de una web: desde el descubrimiento de rutas y parámetros, pasando por el análisis del tráfico, hasta la explotación de vulnerabilidades como XSS, inyecciones SQL o fallos de autenticación. Por eso, se considera una especie de “navaja suiza” del pentester web.

Una de las claves de su éxito es que reúne en una sola interfaz módulos como proxy, Repeater, Intruder, Scanner, Sequencer, Decoder, Comparer y Extender. Cada uno de ellos ataca un punto distinto del análisis de seguridad, pero todos se integran entre sí y comparten información, lo que permite trabajar de manera muy fluida.

Versiones, compatibilidad y descarga

Burp Suite es compatible con los principales sistemas operativos de escritorio: Windows, macOS y Linux. El programa se distribuye en formato ejecutable o como fichero JAR (Java), por lo que necesitas tener Java instalado para poder ejecutarlo en ciertos escenarios, sobre todo si tiras de la versión JAR.

En distribuciones orientadas a seguridad como Kali Linux, Burp Suite suele venir ya preinstalado, de manera que únicamente tendrás que buscarlo en el menú de aplicaciones o lanzarlo desde la terminal. Esto simplifica mucho las cosas cuando estás montando un laboratorio de pentesting.

Si usas otro sistema, puedes descargar Burp Suite Community directamente desde la página oficial de PortSwigger. Ahí encontrarás el instalador correspondiente para tu sistema operativo y, si más adelante quieres dar el salto a la versión Pro, también tienes las opciones de compra y descarga.

Una vez descargado, el proceso de instalación es bastante sencillo: sigues el asistente, aceptas la licencia y dejas las opciones por defecto, salvo que quieras cambiar la ruta de instalación. Al terminar, tendrás disponible el acceso directo para abrir la herramienta siempre que lo necesites.

Cómo ejecutar Burp Suite

En sistemas Linux, especialmente cuando Burp Suite viene incluido en la distribución, es habitual que el programa se ubique en /usr/bin/burpsuite o en una ruta similar. En estos casos puedes lanzar la herramienta desde una terminal con un comando basado en Java.

Un ejemplo típico de ejecución manual usando el archivo JAR sería algo como: java -jar /usr/bin/burpsuite. Este comando le indica a Java que cargue el JAR de Burp y ejecute la aplicación, por lo que es importante que tengas Java correctamente instalado y en el PATH.

En Windows y macOS lo más normal es iniciar Burp Suite haciendo doble clic sobre el acceso directo que crea el instalador o sobre el propio ejecutable. En cualquiera de los sistemas, al arrancar verás un cuadro inicial donde puedes crear un nuevo proyecto, abrir uno existente o trabajar en modo temporal.

La primera vez que lo abras, puede que notes que tarda un poco en inicializar, ya que carga todos los módulos de la suite. Una vez dentro, la interfaz se organiza por pestañas que agrupan las diferentes funcionalidades, lo que facilita moverte entre proxy, Target, Intruder, Repeater y resto de herramientas.

Configuración del proxy en Burp Suite y el navegador

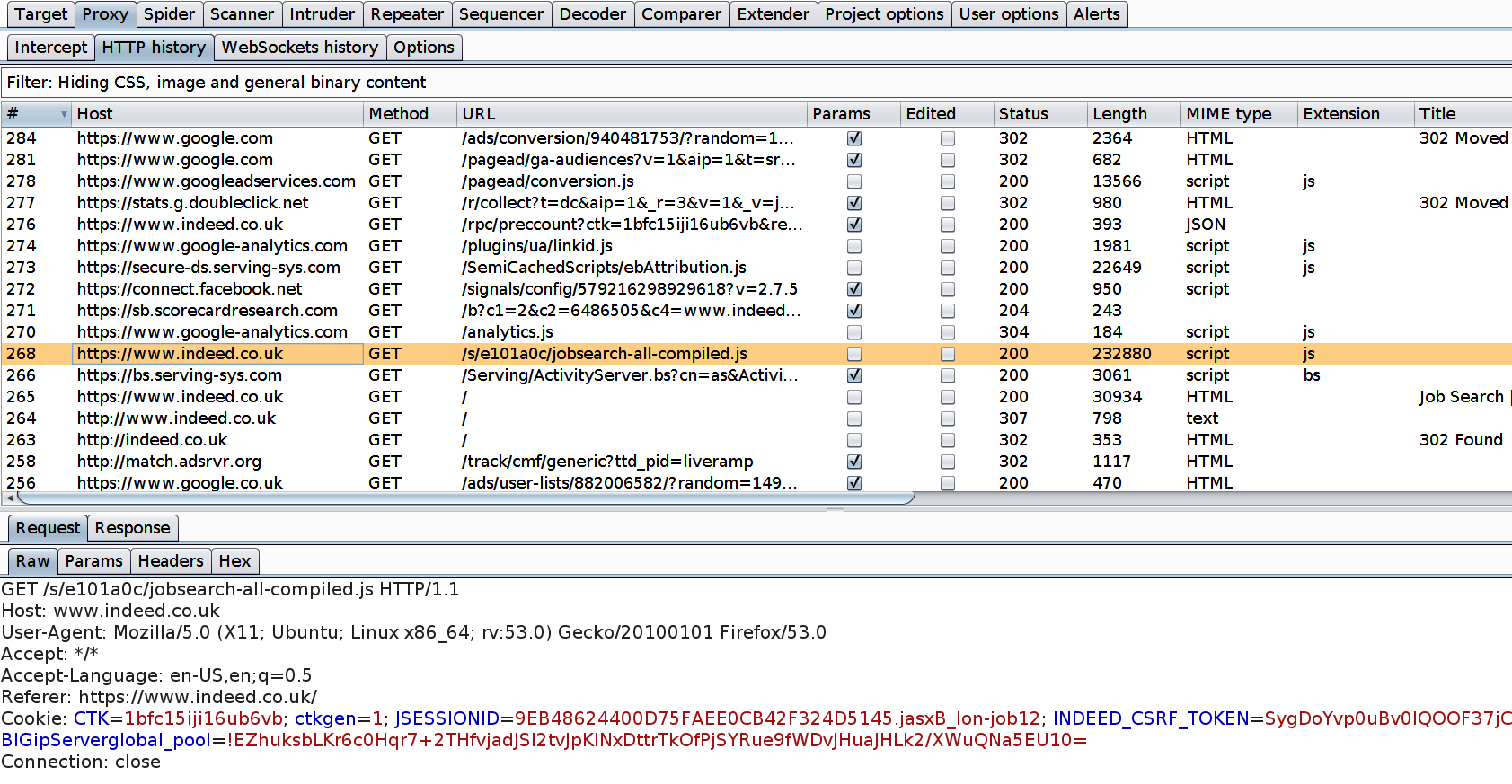

El corazón del flujo de trabajo con Burp Suite es su servidor proxy interno. Este proxy actúa como intermediario entre tu navegador y la aplicación web objetivo, permitiendo capturar cada petición y respuesta HTTP/HTTPS para analizarlas o modificarlas antes de que lleguen a su destino.

Para verificar la configuración del proxy en Burp, ve a la pestaña Proxy → Options. Ahí verás una sección de “Proxy Listeners” donde normalmente debería aparecer un listener activo en la dirección 127.0.0.1 y el puerto 8080, que es el puerto por defecto más utilizado.

El siguiente paso es configurar tu navegador para que envíe su tráfico a través de ese proxy. En Firefox, por ejemplo, puedes ir a las opciones de red y configuración de proxy (en versiones antiguas: Preferencias → Avanzado → Red → Configuración) y seleccionar la opción de configuración manual de proxy.

Dentro de esa pantalla, introduce en “Proxy HTTP” la dirección 127.0.0.1 y el puerto 8080, marcando la casilla que indica que se use “el mismo proxy para todos los protocolos”. Guardas los cambios y, a partir de ese momento, todo el tráfico del navegador pasará a través de Burp, siempre que el proxy esté levantado.

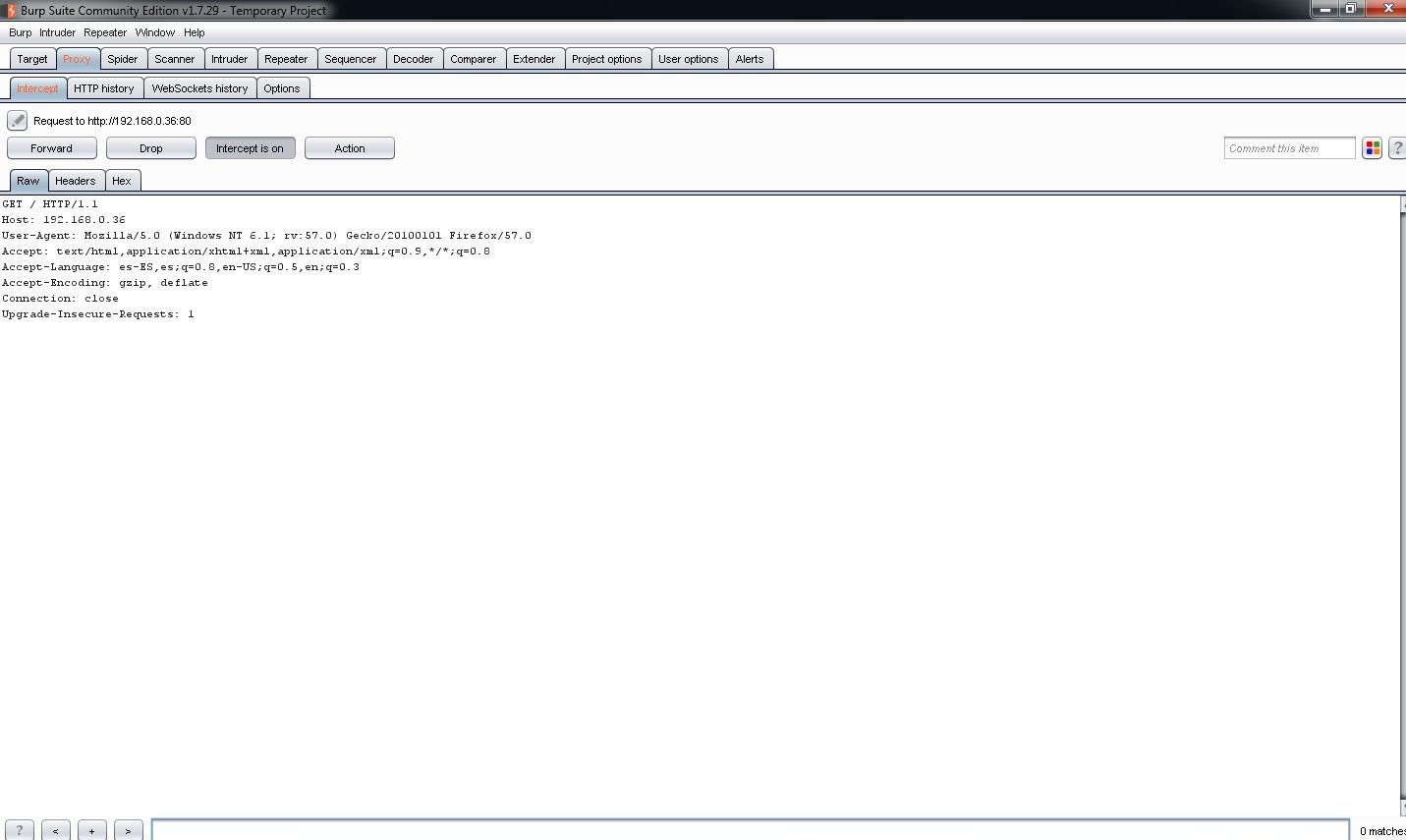

Para confirmar que todo funciona, vuelve a Burp Suite y entra en la pestaña Proxy → Intercept. Asegúrate de que el botón muestre el estado “Intercept is on”; si está en “off”, púlsalo para activarlo. Ahora, cuando navegues a cualquier página, deberías ver aparecer la petición en la ventana de interceptación, lo que indica que el entorno está bien configurado.

Interceptar, inspeccionar y modificar tráfico HTTP/HTTPS

Con el proxy ya activo, Burp Suite empezará a interceptar todas las solicitudes que tu navegador envíe al servidor. Esto te permite detener cada petición, revisarla en detalle y decidir si la dejas pasar tal cual, la modificas o la descartas.

Cuando una petición queda retenida en la pestaña de Intercept, puedes examinar las cabeceras, parámetros, cookies y el cuerpo de la solicitud. Del mismo modo, cuando recibes la respuesta del servidor, puedes analizar su contenido en distintos formatos (raw, pretty, renderizado, etc.) para entender cómo se comporta la aplicación.

Una de las grandes ventajas de Burp es que no solo te permite mirar, sino también editar en caliente cualquier parte de la petición. Puedes añadir parámetros adicionales, cambiar valores, manipular cookies de sesión o modificar el cuerpo de un formulario antes de reenviarlo al servidor para ver cómo reacciona la aplicación.

Esta capacidad es clave para realizar pruebas como XSS, inyecciones SQL, bypass de validaciones en el lado del cliente o comprobaciones de control de acceso. Muchas vulnerabilidades solo se revelan cuando envías peticiones ligeramente alteradas, y Burp Suite te ofrece un entorno cómodo para probar variaciones de forma sistemática.

Si no quieres andar deteniendo cada petición, puedes alternar entre “Intercept is on” y “Intercept is off” según lo que estés haciendo. También puedes definir reglas para excluir cierto tráfico (por ejemplo, recursos estáticos o dominios de terceros) y mantener el foco solo en la aplicación objetivo.

Componentes principales de Burp Suite

Además del proxy, Burp Suite incluye una serie de módulos que cubren distintas fases del análisis de seguridad. Aunque la interfaz pueda parecer abrumadora al principio, cada pestaña tiene un objetivo bastante claro y, con algo de práctica, verás que se complementan muy bien.

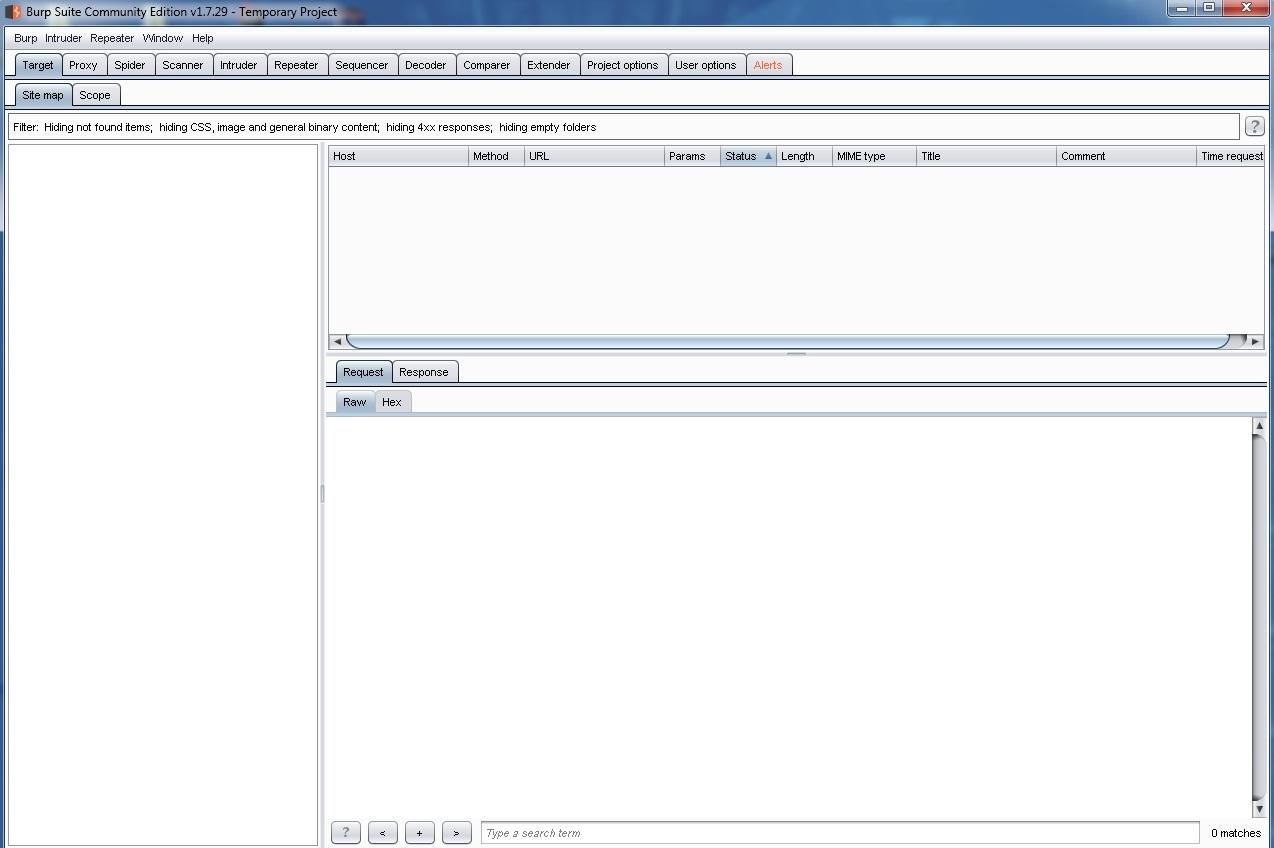

El componente Target te muestra un mapa o “site map” completo de la aplicación web que estás auditando. A medida que navegas con el proxy activo, Burp va registrando todas las rutas, parámetros y recursos detectados, ayudándote a entender mejor la superficie de ataque.

Con Intruder puedes automatizar el envío de múltiples peticiones basadas en un patrón, ideal para ataques de fuerza bruta, enumeración de usuarios, fuzzing de parámetros o tests de inyección donde necesitas probar muchas cargas distintas de forma semiautomática.

El módulo Repeater es perfecto para realizar pruebas manuales más finas. Permite tomar una petición concreta, modificarla tantas veces como quieras y reenviarla al servidor, viendo en tiempo real cómo cambian las respuestas. Es una herramienta imprescindible para afinar explotaciones de vulnerabilidades.

En la versión Professional, el Burp Scanner añade la capacidad de hacer escaneos automáticos de vulnerabilidades sobre uno o varios objetivos. Detecta problemas típicos como XSS, SQLi, fallos de autenticación, configuraciones inseguras y un montón de issues conocidos en el ámbito de la seguridad web.

Otros módulos útiles: Sequencer, Decoder, Comparer y Extender

Más allá de las herramientas básicas, Burp Suite incluye otros módulos que ayudan a profundizar en la calidad de la seguridad de la aplicación. Aunque a veces se usan menos en los primeros pasos, conviene conocerlos para saber cuándo pueden marcar la diferencia.

El componente Sequencer se centra en analizar la aleatoriedad de tokens y valores como identificadores de sesión, CSRF tokens o claves temporales. Si estos valores no son suficientemente impredecibles, un atacante podría adivinarlos o forzarlos, lo que se traduce en un problema de seguridad serio.

Con Decoder puedes codificar y decodificar datos en diferentes formatos: URL, Base64, hex, entre otros. Esto es muy útil cuando te encuentras parámetros aparentemente cifrados o codificados y quieres entender qué hay detrás, o cuando necesitas construir cargas maliciosas en un formato concreto.

El módulo Comparer permite comparar fácilmente dos peticiones o dos respuestas para identificar diferencias relevantes. Por ejemplo, puede ayudarte a ver qué cambia exactamente entre un login fallido y uno exitoso, o cómo responde la aplicación a distintas variaciones de un mismo parámetro.

Por último, Extender abre la puerta a ampliar las capacidades de Burp Suite mediante extensiones, muchas de ellas desarrolladas por la comunidad. A través de BApp Store puedes añadir plugins que integran herramientas externas (como Nmap), automatizan tareas repetitivas o incorporan nuevas técnicas de ataque alineadas con metodologías como OWASP.

Primeros pasos prácticos: interceptar, mapear y escanear

Una vez que tienes el navegador pasando por el proxy y ya entiendes la estructura básica de la herramienta, puedes empezar un flujo de trabajo típico de pentesting web. Lo habitual es comenzar por explorar la aplicación mientras Burp registra todo en el mapa.

Desde la pestaña Target, verás cómo se va construyendo el “site map” del dominio que estás analizando. Puedes ir desplegando las rutas, ver los parámetros de cada petición y priorizar qué zonas de la aplicación son más interesantes desde el punto de vista de seguridad.

En este punto, puedes aprovechar para enviar ciertas peticiones directamente a módulos como Repeater o Intruder, usando las opciones del botón derecho. Esta integración rápida entre pestañas es una de las cosas que hacen tan cómodo trabajar con Burp.

Si dispones de la versión Professional, puedes seleccionar un conjunto de rutas o todo el dominio y lanzar el Burp Scanner. El escáner empezará a probar patrones de ataque conocidos y te mostrará un listado de posibles vulnerabilidades clasificadas por nivel de severidad, con evidencia detallada y sugerencias de mitigación.

Aunque el escáner automatizado puede encontrar muchos problemas, sigue siendo vital combinarlo con pruebas manuales apoyadas en Repeater e Intruder. Muchas vulnerabilidades complejas o lógicas de negocio no se detectan de forma automática, y ahí es donde entra en juego tu criterio como auditor.

Ejemplos prácticos: fuerza bruta, XSS y SQL Injection

Uno de los usos más habituales de Burp Suite es montar ataques de fuerza bruta contra formularios de autenticación, siempre con autorización previa, claro. El flujo suele consistir en capturar con el proxy una petición de login, enviarla a Intruder y definir la posición de los parámetros que quieres automatizar (usuario, contraseña o ambos).

En Intruder eliges el tipo de ataque (por ejemplo, ataque de diccionario o combinado), cargas una lista de posibles usuarios o contraseñas y lanzas la campaña. Las respuestas del servidor se ordenan y te permiten identificar patrones que revelan un login correcto, un bloqueo de cuenta o mensajes de error que filtran información.

También es frecuente utilizar Burp para buscar vulnerabilidades de tipo Cross-Site Scripting (XSS). Capturas una petición con parámetros que se reflejan en la página, la mandas a Repeater y empiezas a inyectar payloads XSS básicos o más avanzados. Observando cómo responde la página, podrás saber si la entrada del usuario se está filtrando adecuadamente o no.

En el caso de las inyecciones SQL, el enfoque es parecido. Aprovechas formularios o parámetros en la URL que parezcan interactuar con la base de datos, y a través de Repeater e Intruder vas probando cargas típicas de SQLi para ver si se producen errores del motor de base de datos, cambios en la lógica o filtrados insuficientes.

En muchos laboratorios, como Metasploitable2, se utilizan aplicaciones vulnerables precisamente para practicar este tipo de ataques con Burp Suite. En esos entornos controlados puedes permitirte ser agresivo y probar técnicas que en sistemas de producción requerirían muchas más cautelas.

Series, metodologías y análisis avanzado con OWASP

Al profundizar en Burp Suite, es habitual seguir series de tutoriales que desglosan la herramienta en varias entregas, empezando por los primeros pasos y avanzando hacia usos bastante sofisticados. Estas series suelen recorrer cada pestaña y, más adelante, se apoyan en metodologías reconocidas de análisis de seguridad web.

Algunos esquemas muy completos cubren desde la introducción al proxy, creación de un site map, crawling y escaneo de vulnerabilidades, hasta el manejo de certificados digitales, uso de Burp sobre Tor, guardado y recuperación de proyectos y herramientas de apoyo para la fase de “engagement”.

Otras entregas se centran en aspectos más específicos como las herramientas de Match and Replace, modificaciones de HTML sobre la marcha, encoding y decoding, gestión del histórico de peticiones, comparación de mapas de sitio y generación de informes de auditoría de seguridad listos para entregar a un cliente.

También es frecuente ver bloques completos dedicados a la metodología OWASP para análisis de aplicaciones web. Ahí se tratan temas como descubrimiento de directorios y ficheros ocultos, inyecciones SQL, pérdida de autenticación y gestión de sesiones, XSS, referencias inseguras de objetos, configuraciones inseguras, exposición de información sensible, CSRF o redirecciones abiertas.

En etapas más avanzadas aparecen temas como el uso de Cookie Jar, extensiones de Burp, guardado automático y mejora de la estabilidad durante pentests largos, integración con herramientas como Nmap a través de parsers específicos, explotación de vulnerabilidades concretas (por ejemplo, ShellShock) y bypass de restricciones en subida de ficheros, entre otros.

Integración con otros entornos y extensiones

Uno de los puntos fuertes de Burp Suite es su capacidad para integrarse con otros entornos y herramientas. Desde la pestaña Extender puedes instalar extensiones que amplían la funcionalidad base y automatizan partes del flujo de trabajo.

Por ejemplo, es posible trabajar con plugins que conectan Burp con Nmap mediante parsers que importan resultados de escaneos, permitiendo cruzar información de puertos abiertos y servicios con el análisis detallado de la capa web.

También existen configuraciones populares para interceptar tráfico de aplicaciones móviles Android, por ejemplo combinando Burp Suite con Genymotion (un emulador de Android). En ese escenario, configuras el dispositivo virtual para que utilice el proxy de Burp e instalas el certificado CA en el sistema, de forma similar a lo que haces con un navegador de escritorio.

La configuración de plugins en Burp Suite te permite adaptar la herramienta a tu estilo de trabajo: desde automatizar la detección de ciertos patrones de vulnerabilidades hasta generar reportes personalizados o ejecutar reglas de manipulación avanzada del tráfico.

A medida que vayas ganando experiencia, lo normal es que termines con una combinación propia de extensiones y ajustes que encajan con tu metodología y con los tipos de aplicaciones que analizas más a menudo.

Consideraciones legales, éticas y dónde aprender más

Burp Suite es extremadamente potente y, precisamente por eso, es fundamental tener muy claras las implicaciones legales y éticas de su uso. Probar una web que no es tuya, o para la que no tienes permiso explícito, puede meterte en un lío serio, tanto a nivel legal como profesional.

Antes de realizar cualquier prueba de seguridad, asegúrate de contar con un permiso por escrito del propietario del sistema. Si estás empezando, lo más sensato es practicar únicamente en entornos de laboratorio, máquinas vulnerables diseñadas para entrenar o aplicaciones que tú mismo controles.

En el ámbito de la ciberseguridad se suele hablar de la ética hacker: aprovechar tus conocimientos para mejorar la seguridad, reportar vulnerabilidades de forma responsable y evitar cualquier acción que pueda dañar a terceros o exponer información sensible sin consentimiento.

Para aprender Burp Suite en profundidad tienes muchos recursos a tu alcance: la documentación oficial de PortSwigger, plataformas prácticas como Hack The Box, TryHackMe o PentesterLab, cursos online en sitios como Udemy o canales especializados de YouTube, además de libros y blogs centrados en pentesting web.

Combinando esta teoría con horas de práctica en laboratorios como Metasploitable2 o aplicaciones vulnerables, podrás ir dominando cada pestaña de Burp Suite y entender de verdad cómo se comportan las aplicaciones web frente a ataques reales, convirtiendo a esta herramienta en una de tus aliadas principales en cualquier auditoría.

Dominar Burp Suite lleva tiempo, pero una vez que interiorizas su flujo de trabajo —proxy, mapeo, análisis, automatización con Intruder, explotación con Repeater y apoyo de extensiones— se convierte en una plataforma muy completa para evaluar la seguridad de aplicaciones web, siempre que la utilices con cabeza, con autorización y apoyándote en metodologías sólidas como las guías de OWASP y en entornos seguros de práctica.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.