- Los pipelines CI/CD automatizan el camino del código desde el commit hasta producción, combinando integración y entrega o despliegue continuos.

- Un buen pipeline incluye compilación, pruebas, empaquetado, seguridad (SAST/DAST) y gestión de entornos y dependencias.

- La seguridad en CI/CD exige proteger repositorios, runners, artefactos y configuraciones, integrando prácticas DevSecOps.

- Métricas, buenas prácticas y herramientas específicas permiten mejorar continuamente la velocidad y fiabilidad de la entrega.

En el desarrollo de software actual, hablar de CI/CD ya no es opcional: es casi obligatorio si quieres que tu equipo entregue valor rápido, con calidad y sin vivir en el caos de los despliegues nocturnos. Los pipelines CI/CD se han convertido en la columna vertebral de DevOps y DevSecOps, automatizando desde que un desarrollador hace un commit hasta que la nueva versión está operativa en producción.

Aun así, muchas veces se confunden los términos, se mezcla integración continua con entrega continua o despliegue continuo, y se pasa por alto que un pipeline CI/CD bien montado también debe ser seguro: proteger el código, las dependencias, los entornos, los runners y hasta la propia cadena de suministro del software. Vamos a desgranar, con calma pero en profundidad, qué son los pipelines CI/CD, cómo funcionan en el día a día, qué riesgos conllevan y qué buenas prácticas y herramientas entran en juego.

Qué es un pipeline CI/CD y qué significa realmente CI y CD

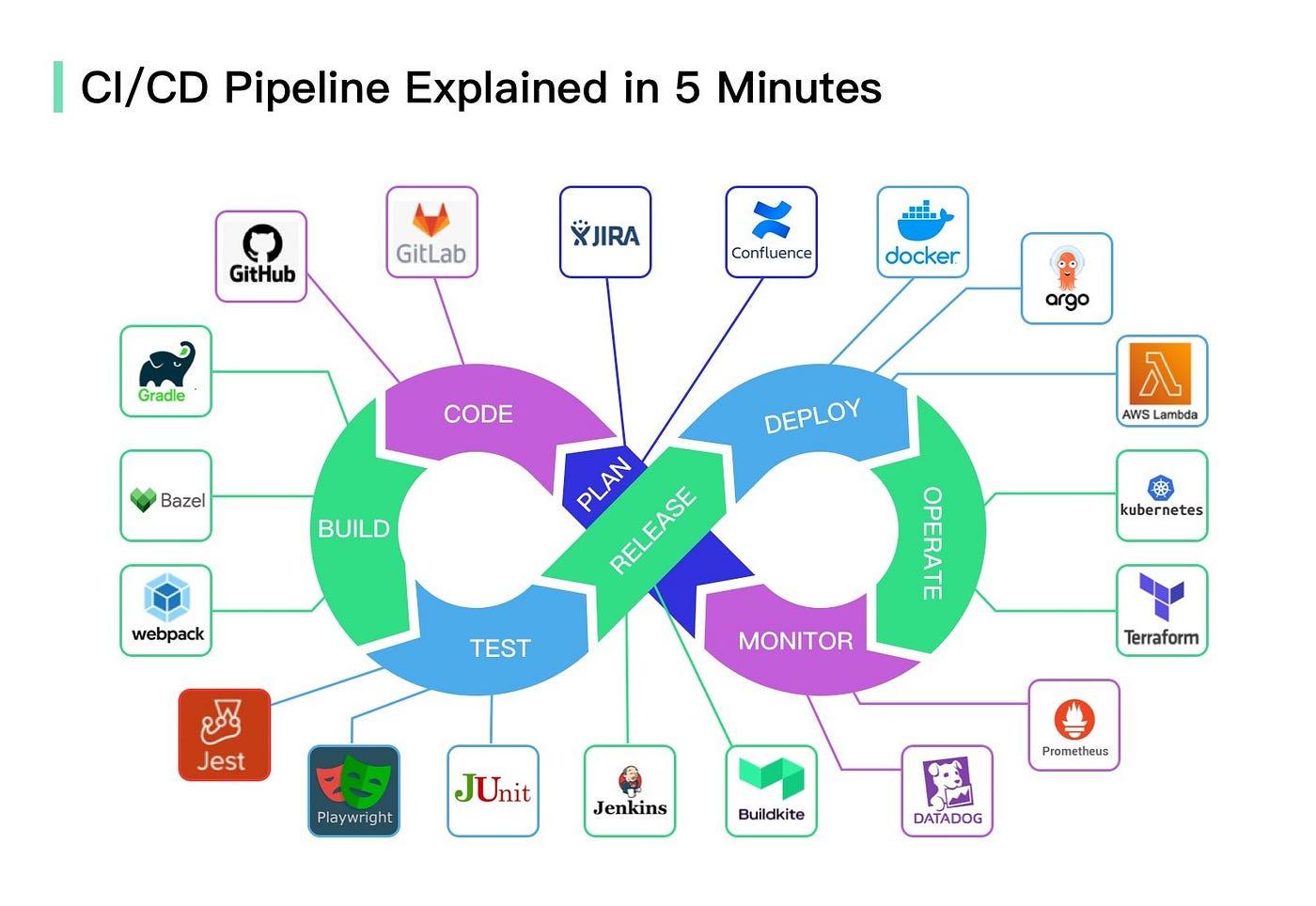

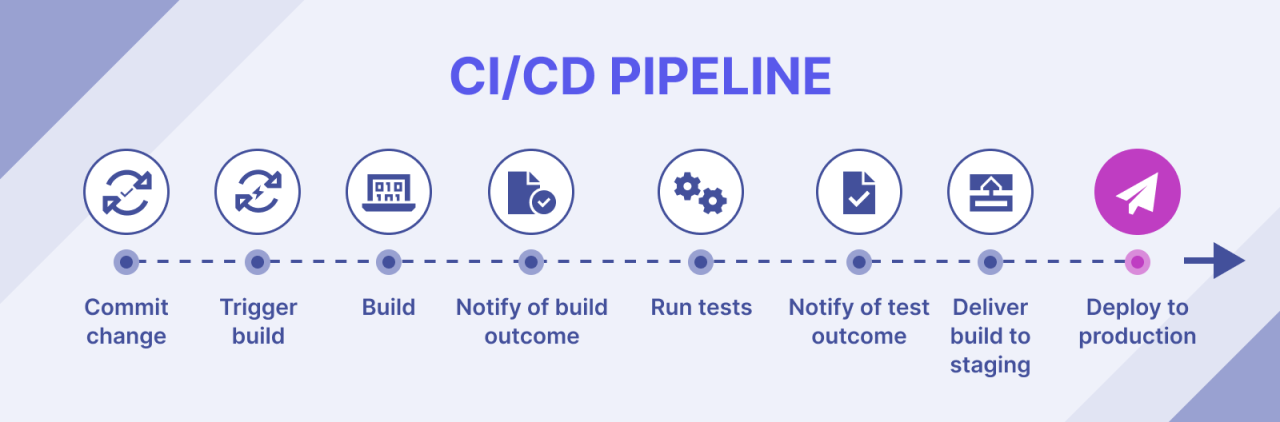

Cuando hablamos de un pipeline CI/CD nos referimos a una secuencia de pasos automatizados que llevan el código desde el repositorio hasta producción, pasando por fases de compilación, pruebas, empaquetado y despliegue. Es el “carril” por el que circula cada cambio de código, desde que se confirma en Git hasta que llega a los usuarios.

Este pipeline se apoya en dos grandes prácticas: CI (Integración Continua) y CD (que puede ser Entrega Continua o Despliegue Continuo). La CI se centra en integrar y validar cambios de código de forma frecuente; la CD se enfoca en que ese código probado llegue, de forma fiable y repetible, a los distintos entornos hasta producción.

En la práctica, cuando alguien habla de CI/CD puede estar refiriéndose a dos combinaciones distintas: Integración continua + Entrega continua o Integración continua + Despliegue continuo. La diferencia está en el paso final: si el despliegue a producción se hace con un clic manual o se dispara automáticamente cada vez que todo pasa las pruebas.

Un pipeline CI/CD moderno, además, ya no se limita a compilar y ejecutar tests. Integra seguridad (DevSecOps), gestión de dependencias, análisis estático y dinámico, control de calidad y orquestación de infraestructuras, tanto en entornos clásicos como en Kubernetes o en nubes públicas.

Integración continua (CI): corazón del pipeline

La integración continua parte de una necesidad muy concreta: evitar el infierno de las integraciones de última hora, cuando cada desarrollador ha trabajado semanas en su rama y juntarlo todo es una pesadilla. Con CI, los cambios se integran varias veces al día en la rama principal o en ramas de integración, y cada integración dispara automáticamente una serie de tareas.

En un flujo típico, cada vez que se hace una confirmación de código en el control de versiones (casi siempre Git), un servidor o servicio de CI detecta el cambio mediante webhooks y lanza la fase de build: compilar, ejecutar pruebas unitarias, análisis estático de código y cualquier otra validación que se haya definido como requisito mínimo.

Esta automatización genera una retroalimentación muy rápida: si la compilación rompe algo o un test falla, el equipo lo sabe casi al instante y puede corregirlo cuando el cambio aún está fresco en la cabeza del desarrollador. Así se evitan montañas de errores acumulados y se reduce muchísimo el contexto que hay que recordar para arreglarlos.

Para que la CI funcione de verdad, hacen falta varios ingredientes bien definidos: un repositorio central de código, pruebas automatizadas que cubran las funcionalidades críticas y un servidor de integración continua que vigile las ramas relevantes y ejecute el pipeline con cada nueva versión.

Los beneficios son claros: menos errores llegando a producción, integración más fluida entre equipos, compilaciones más rápidas y menor cambio de contexto para los desarrolladores, que reciben avisos inmediatos cuando algo se rompe en la build.

Entrega continua (CD): tener siempre una versión desplegable

La entrega continua toma como base la integración continua y la amplía hasta asegurar que cualquier versión que ha pasado la CI está lista para desplegarse en producción en cualquier momento. Aquí no se fuerza el despliegue automático; se prepara todo para que, cuando alguien lo apruebe, el despliegue sea un trámite sencillo y sin sorpresas.

En esta fase, el pipeline empaqueta el código validado en artefactos desplegables (imágenes de contenedor, paquetes, binarios…), automatiza el aprovisionamiento de entornos de pruebas y preproducción y orquesta la promoción de versiones entre entornos. El último paso a producción suele requerir una aprobación manual.

Para que la entrega continua funcione, resulta clave que todo esté versionado: código, configuraciones, scripts de despliegue e incluso definiciones de infraestructura. Además, se necesita al menos un entorno de preproducción (staging) que replique lo más posible al entorno real.

Este enfoque trae consigo ventajas muy interesantes: se reduce el riesgo en cada release, los despliegues se convierten en un proceso rutinario, se facilita la reversión de cambios en caso de problema y mejora notablemente la colaboración entre desarrollo y operaciones.

Despliegue continuo (CD): automatizar el salto a producción

El despliegue continuo lleva la automatización un paso más allá: si todo el pipeline pasa sin errores, el código se despliega automáticamente en producción, sin que nadie tenga que pulsar un botón de “Deploy”. No hay barrera manual al final del proceso.

Este modelo exige tener un conjunto de pruebas extremadamente sólido y fiable, tanto funcionales como de seguridad y rendimiento, porque cualquier fallo colará directamente en el entorno real. A cambio, los equipos ganan la capacidad de desplegar en minutos cualquier mejora, recibir feedback de usuarios de inmediato y ajustar el producto a gran velocidad.

Además, desplegar cambios pequeños de manera continua reduce el riesgo de cada release: es mucho más sencillo localizar qué commit ha roto algo si solo se ha desplegado un puñado de cambios, que si se ha hecho un “mega despliegue” con cientos de modificaciones.

En entornos de nube y contenedores, el despliegue continuo encaja de forma natural con estrategias como blue/green, canary releases o feature flags, que permiten controlar el impacto de los cambios y revertir rápidamente si algo va mal.

Cómo vive un pipeline CI/CD en el día a día

En una jornada de trabajo estándar, el ciclo empieza cuando el desarrollador se trae a local la última versión del código desde el repositorio, se pone con nuevas funcionalidades o correcciones de bugs y, cuando termina, sube sus cambios de vuelta a la rama correspondiente.

Esa confirmación en el control de versiones dispara el pipeline: una herramienta como Jenkins, GitLab CI, CircleCI, Azure Pipelines o AWS CodePipeline coge el código, lo compila y genera artefactos (por ejemplo, un JAR/WAR en Java o una imagen Docker para una app web).

A continuación, el pipeline despliega la aplicación en un entorno de pruebas automatizado, muchas veces orquestado con Kubernetes u otra plataforma similar, y ejecuta baterías de automatización de pruebas (tests unitarios, de integración, de interfaz y pruebas end-to-end) con herramientas como JUnit, Postman, Selenium u otras equivalentes.

Si todo va bien, se pasa a la siguiente fase: preparar la versión para despliegue en preproducción y, después, producción, aplicando la estrategia de implementación definida (por ejemplo, azul/verde, canary o rolling update) y gestionando también aspectos como migraciones de base de datos, generación de documentación o actualización de paneles de monitorización.

Durante todo el proceso, el pipeline devuelve feedback continuo al equipo: notificaciones a Slack o correo, creación de tickets en Jira ante fallos, métricas en tiempo real de tiempos de compilación, tasas de éxito y otros KPI que ayudan a medir la salud del ciclo de entrega.

Fases técnicas habituales dentro de un pipeline CI/CD

Un pipeline CI/CD completo suele estructurarse en varias fases bien diferenciadas, cada una con su cometido. Desde que se detecta un nuevo commit hasta que se despliega, el código pasa por filtros sucesivos que validan tanto funcionalidad como calidad y seguridad.

La primera fase suele ser la de recogida de código desde el sistema de control de versiones (Git, Mercurial, Subversion…). El pipeline detecta el cambio y arranca automáticamente el resto de etapas, sin intervención manual.

Después llega la fase de compilación y construcción de artefactos, donde el código se transforma en algo ejecutable o desplegable: paquetes, contenedores, binarios… Esta fase debe ser repetible y coherente; idealmente se construye una sola vez y ese mismo artefacto se promueve por el resto de entornos.

A continuación se da paso a las pruebas automatizadas en distintas capas: unitarias, de integración, funcionales y, cada vez más, pruebas específicas de rendimiento y seguridad. Si alguna prueba falla, el pipeline marca la build como fallida y frena la promoción.

La última parada del pipeline es la fase de despliegue en los distintos entornos. En configuración de entrega continua, se prepara la versión y se deja lista para un despliegue manual; en despliegue continuo, la propia pipeline realiza la implementación automática en producción si se han superado todos los controles.

CI/CD en distintos entornos: nube, Kubernetes y monorrepositorios

Los pipelines CI/CD se adaptan al entorno donde se ejecuta la aplicación. No es lo mismo orquestar un monolito on‑premise que una arquitectura de microservicios en la nube, o gestionar un monorrepo con docenas de proyectos dentro.

En entornos nativos en la nube, los proveedores ofrecen servicios gestionados de CI/CD y control de código (como CodeCommit, CodeBuild, CodePipeline o CodeDeploy en AWS; Azure Repos y Azure Pipelines en Azure; o Cloud Build y Cloud Source Repositories en Google Cloud) que permiten orquestar de punta a punta el ciclo de vida de la aplicación.

En Kubernetes, han surgido herramientas específicas como Jenkins X, Tekton o Argo CD, que encajan con la filosofía declarativa del clúster y facilitan estrategias basadas en GitOps, donde el repositorio Git se convierte en la fuente única de verdad para la configuración de los despliegues.

Cuando se trabaja con monorrepositorios, donde se alojan múltiples proyectos y servicios en un solo repo, el pipeline debe ser lo bastante inteligente como para compilar y probar solo lo que ha cambiado. Herramientas como Bazel o Cloud Build ayudan a construir gráficos de dependencias y a evitar builds innecesarias de todo el código.

En todos estos escenarios, la seguridad sigue siendo un eje crítico: control de permisos granulares, uso de RBAC, políticas de seguridad de pods, análisis de imágenes de contenedor y protección en tiempo de ejecución pasan a ser componentes habituales de los pipelines.

Seguridad en la integración continua: código, dependencias y análisis SAST

Uno de los puntos más delicados de cualquier pipeline CI/CD es la protección del repositorio de código y de las dependencias que utiliza el proyecto. Un fallo aquí puede comprometer no solo una aplicación, sino toda la organización.

Para empezar, la gestión del repositorio debe incluir prácticas como protección de ramas críticas (por ejemplo, main), uso de variables de entorno para secretos, controles de acceso granulares y auditoría de versiones pasadas con herramientas como gitleaks o trufflehog, que ayudan a localizar credenciales y datos sensibles filtrados en el historial.

Respecto a las dependencias, la realidad es que gran parte del código que ejecuta una aplicación procede de bibliotecas de terceros (PyPI, NuGet, RubyGems, npm, etc.). Esto introduce riesgos de cadena de suministro, como se vio en incidentes famosos tipo event-stream en 2018 o en ataques a repositorios y CDN.

Para mitigar estos riesgos, es crucial mantener las dependencias actualizadas, aplicar parches de seguridad con rapidez y, si es posible, replicar internamente los repositorios externos para reducir la superficie de ataque, combinándolo con técnicas como Subresource Integrity (SRI) en JavaScript y escaneos de seguridad periódicos.

A nivel de análisis de código, la integración de SAST (Static Application Security Testing) directamente en el pipeline de CI permite detectar vulnerabilidades desde fases tempranas. Herramientas como Semgrep, SonarQube o los análisis integrados en GitHub y GitLab ayudan a encontrar patrones inseguros antes incluso de que el código llegue a la rama principal.

Seguridad en la entrega continua: DAST, entornos y configuraciones

Más allá del código, la entrega continua introduce nuevos vectores de riesgo relacionados con los entornos de pruebas, preproducción y producción, y con las herramientas que orquestan los despliegues. Aquí entra en juego el DAST (Dynamic Application Security Testing) y la correcta segmentación de entornos.

El DAST consiste en analizar la aplicación mientras se está ejecutando, intentando detectar vulnerabilidades desde fuera, como haría un atacante. Integrar este tipo de pruebas en el pipeline, con herramientas como OWASP ZAP ejecutadas desde contenedores, ayuda a complementar el SAST y a cubrir fallos que solo aparecen en tiempo de ejecución.

Eso sí, su integración debe planificarse bien: hay que decidir en qué fases del pipeline se lanza el escaneo, con qué intensidad y cómo se gestionan los falsos positivos, para que no se convierta en un freno permanente para el equipo de desarrollo.

En paralelo, la configuración de los entornos de CD puede ser una fuente de graves problemas si se comparte infraestructura entre DEV, TEST y PROD. Reutilizar los mismos runners o máquinas virtuales ligeras para varios entornos abre la puerta a movimientos laterales desde un entorno menos crítico a uno más sensible.

Las buenas prácticas pasan por aislar runners por entorno, restringir quién puede modificar los archivos de configuración de CI/CD, proteger las credenciales y variables de despliegue y monitorizar continuamente la actividad del pipeline con alertas ante comportamientos anómalos.

Pipelines CI/CD seguros: ampliar la superficie de defensa

La adopción de CI/CD y DevOps implica introducir un montón de nuevas piezas en el tablero: servidores de CI, registros de imágenes, sistemas de artefactos, repositorios Git, orquestadores, servicios cloud… Cada uno de ellos es una posible puerta de entrada si no se gestiona bien.

Un atacante ya no necesita centrarse exclusivamente en la aplicación final; puede apuntar al propio pipeline y manipularlo para inyectar código malicioso, extraer secretos o modificar configuraciones antes de que el software llegue a producción.

Por ello es crítico tratar el pipeline como un sistema de producción más, aplicando controles como MFA en accesos críticos, segmentación de redes, rotación automática de secretos, registros detallados de auditoría y revisiones periódicas de permisos en todas las herramientas involucradas.

Además, la cultura DevSecOps implica que desarrollo, operaciones y seguridad trabajen juntos desde el principio: definir políticas comunes, acordar umbrales de calidad y seguridad que bloqueen la pipeline (stoppers), y contar con mecanismos controlados de excepción para momentos puntuales donde sea necesario flexibilizar temporalmente alguna regla.

Buenas prácticas, métricas y herramientas clave en CI/CD

Para sacar todo el partido a un pipeline CI/CD, no basta con montarlo “como sea”: conviene apoyarse en buenas prácticas y medir lo que pasa para ir mejorándolo con el tiempo. Algunas recomendaciones son especialmente útiles.

Una de ellas es centralizar el código y scripts de build en un solo repositorio o en una estructura bien pensada, donde convivan la lógica de la aplicación, las definiciones de infraestructura, los scripts de pruebas y los pipelines, de forma que todo esté versionado y trazable.

También ayuda mucho automatizar al máximo las compilaciones y despliegues, minimizando tareas manuales, y diseñar el proceso para que solo haya una build por commit que se reutiliza en todos los entornos, evitando inconsistencias entre lo que se prueba y lo que finalmente se despliega.

En cuanto a métricas, es habitual vigilar parámetros como la duración del ciclo (lead time de cambios), la frecuencia de despliegues, la tasa de fallos por cambio o indicadores como MTTR (tiempo medio de recuperación) y MTTF (tiempo medio entre fallos), que dan una visión clara de la salud del proceso.

Por el lado de las herramientas, la lista es larga y variada: Jenkins, GitLab CI/CD, GitHub Actions, CircleCI, Bamboo, Codefresh, Argo CD, Spinnaker, AWS CodePipeline, Azure Pipelines… Todas ellas cubren, con matices, las necesidades de integración y entrega continua, tanto on‑premise como en la nube.

En último término, un pipeline CI/CD bien pensado consigue que la entrega de software sea rápida, predecible, segura y medible, reduciendo el estrés de los despliegues, mejorando la colaboración entre equipos y permitiendo que las organizaciones reaccionen con agilidad a nuevas necesidades o incidentes sin perder el control del sistema.

Vista en conjunto, toda esta maquinaria de integración, pruebas, seguridad y despliegues convierte los pipelines CI/CD en un auténtico circuito de valor continuo, donde cada commit puede viajar de forma fiable desde el teclado del desarrollador hasta la experiencia del usuario, con la mínima fricción posible y manteniendo en todo momento un equilibrio razonable entre velocidad, calidad y protección.

Redactor apasionado del mundo de los bytes y la tecnología en general. Me encanta compartir mis conocimientos a través de la escritura, y eso es lo que haré en este blog, mostrarte todo lo más interesante sobre gadgets, software, hardware, tendencias tecnológicas, y más. Mi objetivo es ayudarte a navegar por el mundo digital de forma sencilla y entretenida.