- Vollständige Transparenz der Verbindungen: Zustände, Ports und PIDs für Diagnose und Sicherheit.

- Statistiken und Routen: Zähler pro Protokoll, Schnittstellen und Routing-Tabelle.

- Konflikterkennung: Filtern mit findstr und Fällen wie ArcGIS Server.

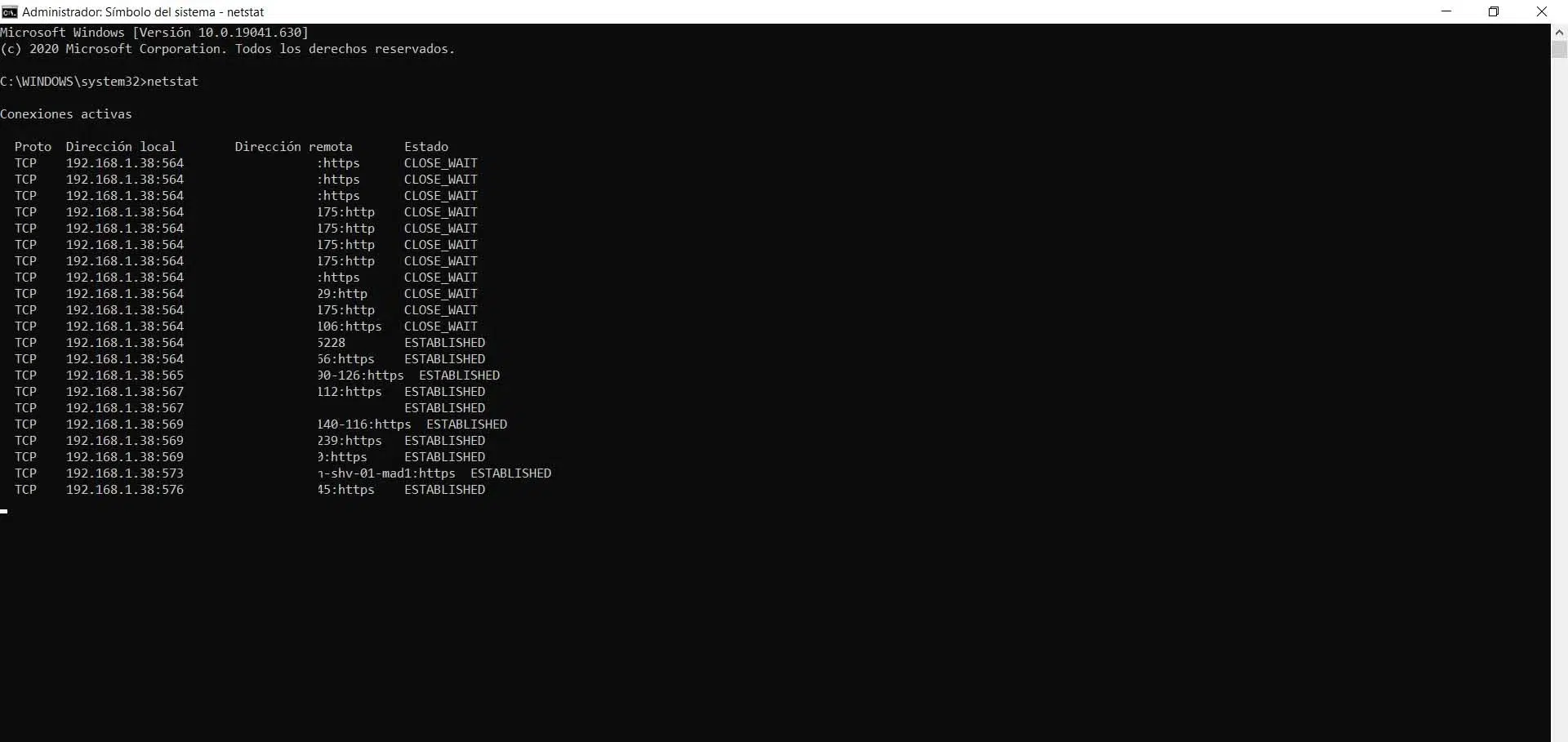

Wenn Sie sich jemals gefragt haben, welche Verbindungen Ihr PC öffnet, welche Ports verwendet werden oder warum Ihr Netzwerk stottert, ist der Befehl netstat Ihr direkter Verbündeter vom Eingabeaufforderung. Dieses Zeilendienstprogramm Befehle Es existiert seit den 90er Jahren in Unix und auch bei Microsoft Windowsund bietet eine sehr wertvolle Momentaufnahme dessen, was auf der Ebene von Sockets, Routing-Tabellen und Netzwerkstatistiken passiert.

Obwohl netstat keine grafische Benutzeroberfläche hat und anfangs komplex sein kann, kann es mit einigen gut gewählten Optionen schnell Eindringlinge, Portkonflikte, Engpässe, verdächtige Prozesse und Fehler auf der Netzwerkebene erkennen. Darüber hinaus ist es sowohl in Windows als auch in Linux und macOS ist es ein universelles Tool, für das keine Installation erforderlich ist.

Was ist Netstat und warum verdient es einen Platz in Ihrem Werkzeugkasten?

Netstat steht für Network Statistics und zeigt, wie der Name schon sagt, Statistiken und Status zu Ihren Verbindungen und Protokollen an. Sie können offene (abhörende) Ports, hergestellte und geschlossene Verbindungen, lokale und Remote-Adressen und sogar die Prozess-ID (PID) hinter jedem Socket in Windows sehen.

Der praktische Nutzen für Verwaltung und Sicherheit ist enorm: Dienste entdecken, die nicht aktiv sein sollten, identifizieren Malware Warten Sie, bis ein Port geöffnet wird, analysieren Sie Routen und Routing-Metriken oder überprüfen Sie Fehlerzähler, die auf physische oder logische Fehler im Netzwerk hinweisen.

Das Tool ist in Windows, Linux, Unix und macOS verfügbar, und obwohl sich in modernen Umgebungen ein Teil seiner Verwendung in Richtung Powershell oder bestimmte Dienstprogramme, es bleibt ein schneller und allgegenwärtiger Befehl, der Zweifel in Sekunden ausräumt. Wenn Sie visuelle Darstellungen bevorzugen, können Sie auf Alternativen wie TCPView in Windows zurückgreifen, um dieselben Informationen grafisch darzustellen.

Starttipp für saubere Messungen: Schließen Sie Anwendungen, die Datenverkehr erzeugen, und starten Sie Ihren Computer nach Möglichkeit neu. Öffnen Sie vor dem Ausführen von Netstat nur die unbedingt erforderlichen Anwendungen, um Datenrauschen zu vermeiden und die Analyse zu erleichtern.

Auswirkungen auf die Leistung und bewährte Vorgehensweisen für die Nutzung

Das gelegentliche Ausführen von netstat beeinträchtigt die Systemleistung nicht, aber übermäßige Aktualisierungen und ausführliche Ausgaben können die CPU- und Speicherauslastung erhöhen, insbesondere bei Tausenden von Verbindungen. Die Kosten entstehen durch das Aufzählen von Sockets, das Auflösen von Namen und das Erfassen von Statistiken.

Empfehlungen zur Minimierung der Auswirkungen: Beschränken Sie die Verwendung auf Diagnosezeiten, filtern Sie mit bestimmten Parametern (z. B. -n, um Namen nicht aufzulösen, -p für ein Protokoll), vermeiden Sie sehr schnelle Ausführungsschleifen und ziehen Sie spezielle Tools in Betracht, wenn Sie eine detailliertere kontinuierliche Überwachung benötigen.

In Unternehmensumgebungen ist es ratsam, die Ausführung von netstat zu dokumentieren und nach Bedarfsermittlung durchzuführen. als die zeit Investitionen in wahllose Inspektionen können zu Betriebskosten führen, ohne dass sich diese eindeutig auszahlen.

So verwenden Sie netstat in Windows (CMD und Terminal)

Unter Windows können Sie netstat öffnen von CMD oder von der Terminal (Windows 10/11) mit Administratorrechten, um alle verfügbaren Informationen anzuzeigen, einschließlich PID und vollständiger Namensauflösung, falls erforderlich.

Geben Sie zunächst netstat ein und drücken Sie die Eingabetaste, um eine Momentaufnahme der aktiven Verbindungen anzuzeigen. wo Spalten wie Proto (TCP/UDP), lokale Adresse, Remote-Adresse und Status (LISTENING, ESTABLISHED, TIME_WAIT, CLOSE_WAIT usw.) aufgelistet sind.

Allgemeine Syntax

Die kanonische Form unter Windows folgt diesem Muster: netstat . Sie können Parameter kombinieren. Wenn Sie ein Intervall in Sekunden angeben, wird die Ausgabe alle X Sekunden aktualisiert.

Nützliche Hinweise: -n zeigt alles im numerischen Format an (schneller durch Vermeidung von DNS), -o fügt die PID hinzu, -p filtert nach Protokoll (TCP, UDP, TCPv6 oder UDPv6) und -f zeigt, wenn möglich, vollqualifizierte Domänennamen (FQDNs) an.

So lesen Sie die Ausgabe

Die Spalte „Status“ ist entscheidend: LISTENING zeigt offene Ports an, die auf Verbindungen warten; ESTABLISHED zeigt aktive Verbindungen an; TIME_WAIT und CLOSE_WAIT spiegeln Schließphasen in TCP wider; in UDP gibt es keine Zustände, da es verbindungslos ist.

Die lokale Adresse zeigt die IP:Port des Computers und die fremde Adresse, das entfernte Ende, Mit -f können FQDNs zur einfacheren Nachverfolgung eingeschlossen werden. Mit -n werden immer Zahlen angezeigt (schneller und eindeutiger).

Allgemeine Netstat-Parameter und -Optionen

-ein: Listet alle Lauschverbindungen und Ports auf, nützlich zum Auffinden aktiver Dienste und Sockets, die auf Clients warten.

-und: Schnittstellenstatistiken (Bytes, Pakete, Verwerfungen, Fehler). Dies ist ein kurzer Überblick über den Datenverkehr und mögliche RX/TX-Anomalien.

-F: Versucht, den vollqualifizierten Domänennamen (FQDN) für Remoteadressen anzuzeigen, sehr praktisch bei der Untersuchung unbekannter Ziele.

an: Nicht aufgelöste numerische DNS-Ausgabe; beschleunigt die Ausführung und vermeidet diagnostische Verwirrung.

-Ö: fügt die PID des Prozesses hinzu, der mit jeder Verbindung in Windows verknüpft ist. Das Stück, das Sie mit dem kreuzen müssen Task-Manager oder Aufgabenliste.

-p Protokoll: Filtern Sie nach TCP, UDP, TCPv6 oder UDPv6. Unter Windows wird der Protokollname verwendet (z. B. netstat -p TCP). keine "IP".

-Q: zeigt gebundene, abhörende und nicht abhörende Ports an, nützlich zum Überprüfen von Socket-Zuordnungen.

-S: Statistiken gruppiert nach Protokoll (IPv4, IPv6, TCP, UDP, ICMP), mit Paket-, Fehler- und Neuübertragungszählern.

-R: stellt die Routing-Tabelle und die Liste der Schnittstellen bereit, die für die Validierung des Standard-Gateways und der aktiven Routen unerlässlich sind.

-T: zeigt Timer-/Download-Informationen zu Verbindungen an (Unterstützung und Semantik können je nach System variieren).

-X: Details zu NetworkDirect-Verbindungen, sofern vorhanden, relevant in bestimmten Umgebungen.

: Fügen Sie regelmäßige Aktualisierungen hinzu, zum Beispiel netstat -n 7, um alle 7 Sekunden zu aktualisieren. Verwenden Sie diese Option sparsam, um eine Überlastung des Systems zu vermeiden.

Praktische Schritt-für-Schritt-Beispiele

Das Beste an Netstat ist, dass jeder Switch eine bestimmte Frage beantwortet, die im Bereich Netzwerke und Sicherheit täglich auftritt. Hier finden Sie Anwendungen, die von den Grundlagen bis hin zu eher detektivischen reichen.

Offene Ports und zugehörige Prozesse

Um auf einen Blick zu sehen, was zuhört, welche Verbindungen bestehen und welcher Prozess sie aufrechterhält, verwenden Sie netstat -ano. das numerische und PID-Ausgabe kombiniert.

Öffnen Sie mit der PID den Task-Manager (Registerkarte „Details“) oder verwenden Sie die Taskliste, um die ausführbare Datei zu identifizieren. und so bestätigen, ob es sich um einen legitimen Dienst oder etwas Verdächtiges handelt.

Filtern nach Status mit findstr

Wenn Sie nur etablierte Verbindungen wünschen, können Sie mit findstr verketten: netstat | findstr ESTABLISHEDUm Listening-Sockets anzuzeigen, ändern Sie den Begriff in LISTENING und verwenden Sie zum Schließen CLOSE_WAIT oder TIME_WAIT.

Durch diese schnelle Filterung können Sie sich auf das Wesentliche konzentrieren, ohne in Zeilen zu ertrinken. besonders nützlich auf Computern mit vielen gleichzeitigen Browsern, Clients und Diensten.

Nur ein Protokoll

Um unter Windows nur TCP aufzulisten, führen Sie Folgendes aus: netstat -p TCP -anoWenn Sie an UDP interessiert sind, ersetzen Sie das Protokoll. Auf diese Weise reduzieren Sie Rauschen und beschleunigen die Analyse.

In einigen Anleitungen sehen Sie "-p IP" für IPv4, aber unter Windows erwartet der Parameter TCP/UDP (oder deren v6-Varianten), während es unter Linux andere Schalter für ähnliche Rollen gibt.

Statistiken nach Protokoll und Schnittstellen

Um Verluste, verlorene Pakete, erneute Übertragungen oder ungewöhnliche Spitzen zu erkennen, rennen netstat -s und überprüfen Sie die IPv4/IPv6-, TCP-, UDP- und ICMP-Zähler.

Wenn Sie Statistiken pro Schnittstelle (Bytes, Pakete, Fehler) sehen möchten, netstat -e Es bietet Ihnen eine klare Zusammenfassung, die Ihnen bei der Bewertung der Verkehrsrichtung und der Linkqualität hilft.

Routing-Tabelle und Remote-FQDN

Mit netstat -r Sie überprüfen die Standardroute, aktive Routen und verfügbare Schnittstellen, sehr nützlich, wenn der Internetzugang ausfällt oder interne Routen nicht ankommen.

Um Reiseziele zu recherchieren, netstat -f versucht, den FQDN des Remote-Hosts aufzulösen; Sie können mit Offene Ports in Windows anzeigen oder verwenden netstat -f | findstr "amazonaws.com".

Sicherheit und Diagnose: So erkennen Sie verdächtiges Verhalten oder Engpässe

Netstat -ano wird verwendet, um seltsame Verbindungen und Prozesse aufzuspüren, von denen Sie nichts wissen. Vergleichen Sie die PID mit der ausführbaren Datei im Task-Manager oder mit Tools wie TCPView. Wenn Sie ein unbekanntes Remote-Ziel entdecken, untersuchen Sie es, bevor Sie Maßnahmen ergreifen.

Wenn Sie verdächtige Remote-IPs erkennen, können Sie erweitern mit netstat -aof um FQDN und PID anzuzeigen, und blockieren Sie dann die verdächtige IP-Adresse in der Windows-Firewall, während Sie ein Antivirenprogramm/EDR ausführen. Trennen Sie in schwerwiegenden Fällen den Computer vorübergehend vom Netzwerk.

Um in "fast" Echtzeit ohne externe Tools zu überwachen, USA netstat -n 5 alle 5 Sekunden aktualisieren; denken Sie daran, dass es nicht als Dauerüberwachung gedacht ist, und wenn Sie es benötigen, sollten Sie spezielle Lösungen in Betracht ziehen.

Engpässe können durch die Anhäufung von Verbindungen im Wartezustand oder durch Fehlerzähler in -s y -e, was auf Überlastung, Verkabelungsprobleme oder TreiberWenn Sie in TCP viele „erneut übertragene Segmente“ sehen, behalten Sie Latenz und Verlust im Auge.

Überprüfen auf Portkonflikte: ArcGIS Server-Fall

Bevor Sie Dienste bereitstellen, die bestimmte Ports erfordern (z. B. ArcGIS Server), Es ist ratsam zu überprüfen, ob diese Ports frei sind und nicht auf andere Prozesse lauschen.

Ein praktischer Befehl besteht darin, netstat mit findstr zu verketten, um in LISTENING nach bestimmten Ports zu suchen: netstat -ao | findstr "LISTENING" | findstr "4000 4001 4002 4003 6080 6443".

Wenn ein Port belegt erscheint, notieren Sie sich die PID (rechte Spalte). Navigieren Sie zu Task-Manager > Details und suchen Sie den Prozess. Wenn er zu ArcGIS selbst gehört (z. B. javaw.exe mit dem Dienstbenutzer), liegt kein Konflikt vor. Andernfalls konfigurieren Sie den Dienst neu oder weisen Sie den Port neu zu.

Bitte beachten Sie, dass eine Firewall, ein Antivirusprogramm oder eine Perimetersicherheit Ports blockieren kann, unabhängig davon, ob das lokale System sie frei hat, Überprüfen Sie daher bitte auch die Netzwerkrichtlinien.

Andere nützliche Netzwerkbefehle in Windows

Netstat ist nicht allein: Durch die Kombination mit anderen Systembefehlen wird sein Diagnosewert vervielfacht. Hier sind die wichtigsten Dinge, die Sie auf Ihrem Kopf tragen sollten.

- ipconfig: zeigt IP-Konfiguration, Maske, Gateway an und ermöglicht DHCP-Erneuerung; Basis, um zu wissen, woher Sie kommen und wohin Sie zielen.

- Klingeln: Überprüft Reichweite und Latenz zu einem Host; nützlich zum Bestätigen der Konnektivität und Messen der Roundtrip-Zeiten.

- Tracert: Es zeigt die Hop-Route zu einem Ziel an, was entscheidend ist, um festzustellen, wo der Verkehr unterbrochen wird oder wo es zu größeren Verzögerungen kommt.

- Pfad: kombiniert Ping und Tracert mit Hop-Loss-Metriken, sehr nützlich, obwohl die Ausführung langsamer ist.

- getmac: verrät die Adresse MAC, notwendig für Kontrollen durch Filterung oder Inventarisierung Hardware.

- nslookup: Überprüfen Sie die DNS-Auflösungen (Domäne <-> IP). Dies ist wichtig, wenn Sie Namen sehen, die nicht aufgelöst werden können, oder wenn es unerwartete Zuordnungen gibt.

- netsh: die Netzwerk-Shell zum Konfigurieren von allem, von WLAN-Profilen bis zu Firewall-Regeln, sehr leistungsstark, wenn Sie Stack- oder Firewall-Parameter ändern müssen.

Leidenschaftlicher Autor über die Welt der Bytes und der Technologie im Allgemeinen. Ich liebe es, mein Wissen durch Schreiben zu teilen, und genau das werde ich in diesem Blog tun und Ihnen die interessantesten Dinge über Gadgets, Software, Hardware, technologische Trends und mehr zeigen. Mein Ziel ist es, Ihnen dabei zu helfen, sich auf einfache und unterhaltsame Weise in der digitalen Welt zurechtzufinden.