- Рансомвер је злонамерни софтвер који закључава или шифрује системе и податке како би изнудио жртву путем плаћања, обично у криптовалутама.

- Еволуирао је од једноставних блокатора до сложених модела двоструке и троструке изнуде, које подржава Ransomware-as-a-Service.

- Превенција подразумева ажурирање система, коришћење добрих безбедносних мера, обуку корисника и одржавање изолованих резервних копија.

- Плаћање откупнине никада не гарантује опоравак и подстиче криминални посао, па се препоручује враћање резервних копија и коришћење специјализованих алата и овлашћења.

El Рансомвер је постао један од најпрофитабилнијих и најопаснијих сајбер напада. последњих година. Закључава рачунаре, шифрује датотеке и захтева плаћање, обично у криптовалути, у замену за враћање приступа. Утиче на појединачне кориснике, као и на предузећа, болнице, градска већа, па чак и на критичну инфраструктуру.

Далеко од тога да је нешто ново, Историја ransomware-а почиње крајем 80-их и постаје све софистициранија. Временом: прво се дистрибуирао на дискетама и тражио новац поштом; данас се шири за неколико секунди кроз читаве мреже, користи напредну криптографију и ослања се на пословне моделе као што је Ransomware-as-a-Service који омогућавају сваком криминалцу да покрене кампање готово без икаквог техничког знања.

Шта је ransomware и како функционише?

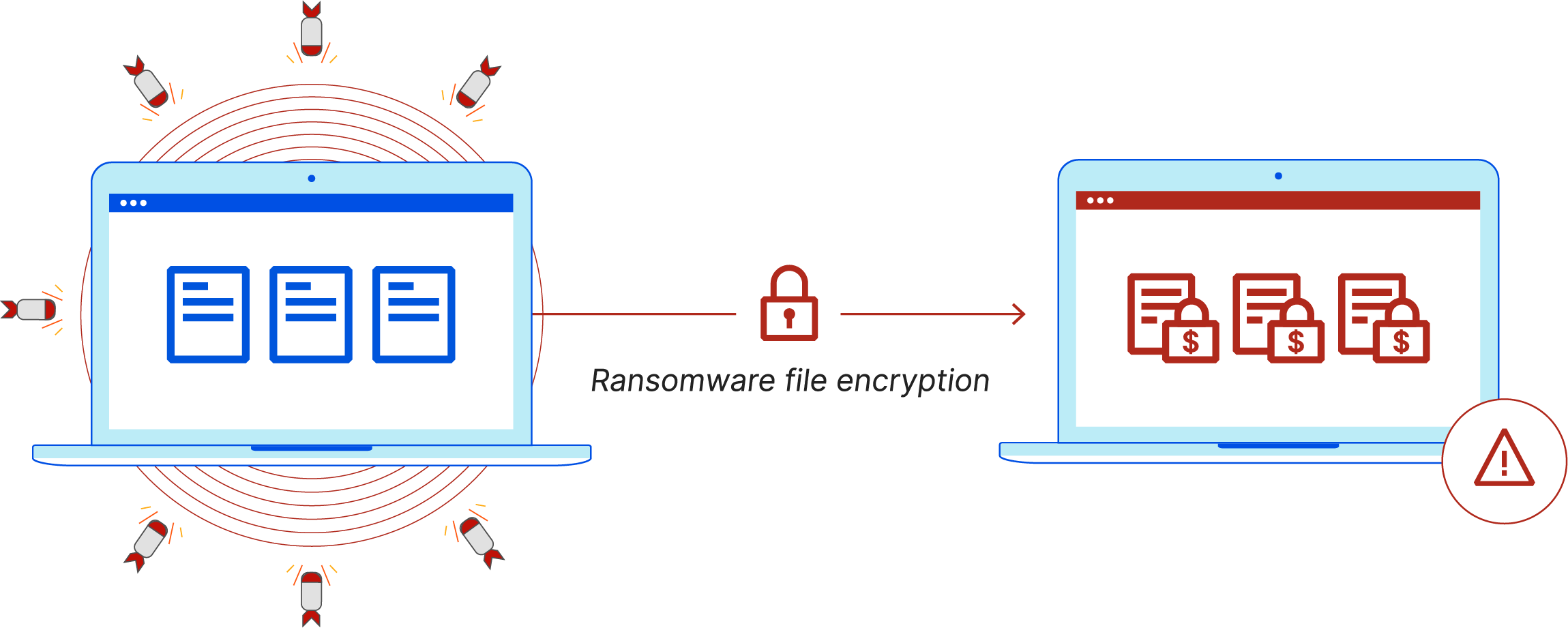

Поједностављено речено, Рансомвер је врста злонамерног софтвера дизајнираног да вас спречи да користите рачунар или приступите својим подацима. Осим ако не платите откуп. Може блокирати приступ целом систему, шифровати документе, базе података, фотографије или чак цео диск и приказати поруку са упутствима за плаћање.

У типичном нападу, Сајбер криминалац угрожава уређај или мрежу, инсталира злонамерни софтвер и држи информације као таоце.Одатле почиње изнуда: прете да неће вратити кључ за дешифровање, да ће објавити украдене податке или да ће их директно уништити ако се уплата не изврши у одређеном року.

Важно је бити јасан да Плаћање откупнине не гарантује апсолутно ништа.Многе жртве не поврате своје датотеке чак ни након плаћања; друге добијају неисправне алате који додатно оштећују податке. Штавише, плаћање подстиче криминални подухват и може учинити жртву сталном метом.

Стога, у случају инфекције, препоруке стручњака и организација као што су INCIBE или сам ФБИ Јасни су: не плаћати, изоловати погођене системе, вратити резервне копије и пријавити инцидент надлежним органима.

Историјска еволуција ransomware-а

Временска линија ransomware-а показује како је он прешао пут од техничке куриозитета до криминалне индустрије вредне више милијарди долара. Свака прекретница је увела побољшања у техникама шифровања, пропагације или изнуде..

1989 – Тројанац за СИДУ или „PC киборг“Ово се сматра првим документованим случајем ransomware-а. Дистрибуиран је на дискетама везаним за информације о АИДС-у. Злонамерни софтвер је сакривао директоријуме системских датотека и захтевао 189 долара за њихово откључавање, уз плаћање поштом на адресу у Панами. Технички, био је рудиментаран. Није шифровао садржај датотека, већ само њихова имена.што је омогућило да се штета надокнади без плаћања.

1996. – Рођен је концепт „криптовирусне изнуде“Истраживачи Адам Л. Јанг и Моти Јанг су на конференцији IEEE о безбедности и приватности описали како злонамерни софтвер може да користи асиметричну криптографију за изнуду новца од својих жртава. Злонамерни код је садржао јавни кључ, шифроване датотеке и приморавао жртву да пошаље шифровани текст нападачу како би повратио приватни кључ. у замену за новац. То је још увек била академска теорија, али је тачно наговештавала оно што ћемо касније видети.

Почетак 2000-их – Прве модерне епидемијеНакон периода изолованих инцидената, Значајан пораст инфекција је почео 2005. године.посебно у Русији и Источној Европи. Појавиле су се прве варијанте које су озбиљно користиле асиметричну криптографију, што је знатно компликовало дешифровање без кључа нападача.

2009 – Стижу криптовалутеСтварање Биткоина означило је прекретницу. Плаћања су се пребацила са чекова, трансфера или препаид картица на тешко пративе виртуелне валутеОва релативна анонимност учинила је модел много атрактивнијим и скалабилнијим за организовани криминал.

2013 – Модерна ера рансомвера: CryptoLockerCryptoLocker популаризује јаку енкрипцију у великим размерама: 2048-битни RSA кључеви, датотеке шифроване екстензијом и откупнине захтеване у Биткоину или претплаћеним ваучеримаЊегов утицај је био такав да је захтевао међународне операције како би се уништила инфраструктура (Gameover Zeus) која га је подржавала.

2015 – Ransomware као услуга (RaaS)Варијанте попут Tox-а представљају RaaS модел: креатори ransomware-а који нуде готове „комплете“ другим криминалцимаУ замену за провизију од откупнине. Ово демократизује нападе: више не морате да знате како да програмирате да бисте покренули кампању.

2016-2017 – Глобални талас и крипто црвиГодине 2016. појавиле су се породице ransomware-а попут Mamba-е, које шифрују цео диск на нивоу покретања система користећи алате попут DiskCryptor-а. Године 2017. појавио се WannaCry (WanaCrypt0r). први масовно реплицирајући криптоцрв, који искоришћава рањивост MS17-010 у оперативном систему Windows и шифрује податке са више од 75.000 рачунара широм света, укључујући британске болнице, шпанске компаније попут Телефонике и руску инфраструктуру.

Такође у 2017. години Петја и његове варијанте нападају шифровањем главне табеле датотека (MFT)документоване су онемогућавање система, а велике кампање против банака, енергетских компанија и јавних управа су документоване. Употреба порука које се представљају као полицијске снаге како би се изнудио „легитимитет“ постаје широко распрострањена.

2018 – Рјук и „лов на крупну дивљач“Рјук се фокусира на циљеве високе вредности: јавна тела, болнице, медијске куће и велике компанијеКористи јединствене кључеве по организацији и напредне могућности пропагације (Wake on LAN, SMB, RPC), што компликује и одговор и дешифровање.

2019 – Двострука и трострука изнудаОд ове године, групе које користе ransomware су усвојиле тактику двоструке изнуде: Они не само да шифрују податке, већ их и краду и прете да ће их објавити. Ако се плаћање не изврши. Постоје чак и шеме троструке изнуде, где се врши притисак и на клијенте, добављаче или пацијенте жртве. Тимови за реаговање на инциденте попут IBM Security X-Force потврђују да скоро сви случајеви које сада решавају укључују крађу података.

2020 – Бум током COVID-19Масовни рад на даљину, журба да се омогући удаљени приступ и смањена безбедност многих домова подстичу нападе. Владе, финансијске институције, а посебно здравствени сектор, доживљавају значајан пораст инцидената са ransomware-ом током пандемије.

2022 – Отимање имејл нитиПосебно обмањујућа техника добија на значају: „отмица нити“. Криминалци се инфилтрирају у легитимне имејл разговоре и одговарају у истој теми. са злонамерним прилозима или линковима, што значајно повећава стопу кликова.

2023-2024 – Више од шифровањаКако се одбрана и подршка побољшавају, многе банде проширују свој арсенал: Они комбинују ransomware са крадљивцима података Они извлаче акредитиве и осетљиве податке без потребе за закључавањем система. Групе попут LockBit-а или остатака Conti-ја прибегавају отвореној крађи података и уцени, чак и када не активирају енкрипцију.

Главне врсте ransomware-а

Иако постоје безбројне варијације, Већина актуелних ransomware-ова може се груписати у две велике породицеПрва је она која шифрује информације и она која блокира уређај. Одатле се појављују додатни подтипови и стратегије изнуде.

Шифровање ransomware-а

Он је најстрашнији и онај који обично доспева на насловне стране. Његов циљ је шифровање критичних датотека или података тако да се могу повратити само кључем који поседује нападач.Обично се фокусира на канцеларијске документе, базе података, доступне резервне копије, производне системе итд.

У теорији, након плаћања откупнине, криминалац шаље кључ или алат за дешифровање што обрће процес. У пракси постоји много случајева где жртва не добије ништа корисно или где дешифровање не успе и неке информације буду трајно оштећене.

Locker ransomware

У овом случају, злонамерни софтвер Спречава приступ целом уређају приказивањем екрана пуне величине. Заузима целу радну површину и спречава вас да користите систем. Чешћи је на мобилним телефонима и неким кућним рачунарима.

За разлику од чистог шифровања, Датотекама се не приступа увек овде.Када се инфекција уклони или систем врати у функцију, подаци могу остати нетакнути. Порука са захтевом за откуп често садржи логотипе агенција за спровођење закона или упозорења о наводним илегалним активностима.

Други уобичајени подтипови

На основу ова два темеља, појављују се неколико варијација и ознака које је корисно знати како би се боље идентификовао ризик:

- Софтвер за застрашивање или застрашивањеПредставља се као антивирусни или безбедносни алат који „детектује“ лажне инфекције и захтева плаћање за њихово чишћење. Бомбардује вас искачућим прозорима, али често Не шифрује нити блокира ништа, само вара корисника.

- Класичне закључавања екранаОни приказују статички екран, често са логотипима полиције или владиних агенција, што указује да је откривен илегални садржај (пиратерија, порнографија итд.) и да се мора платити „казна“. Њихов циљ је да уплаше, а не толико техничка софистицираност..

- ДоквареНападач краде приватне податке (фотографије, документе, историје, базе података) и прети да ће их објавити. Притисак није заснован на губитку приступа подацима, већ на срамоти, штети по репутацију или могућим санкцијама филтрацијом.

- Двоструки и троструки изнуђивач ransomware-аКомбинује шифровање + крађу података и, у неким случајевима, Додатни напади као што су DDoS или уцена укључених трећих страна (клијенти, пацијенти, партнери) како би се максимизирао притисак.

- деструктивни ransomwareУместо да се фокусира на само спасавање, Он прети да ће избрисати или пребрисати информације ако се уплата не изврши.А понекад то чини чак и након што прими новац. То је ближе саботажи него класичној изнуди.

Како се шири ransomware

Да би напад био успешан, криминалцу је потребна тачка уласка. Рансомвер често стиже као „путник“ у имејловима, преузимањима или неотклоњеним рањивостима..

Злонамерна спам пошта (Malspam)То је тактика масовног напада. Нападач шаље хиљаде или милионе имејлова са прилози за трап (PDF, Word, ZIP) или линкови до компромитованих сајтова. Само отварање датотеке или омогућавање макроа је довољно да се злонамерни софтвер преузме и изврши.

Злонамерно оглашавање (малвертисинг)Користи банере на легитимним или угроженим веб локацијама. Само приступање страници може неприметно преусмерити корисника на сервер којим управља нападач.Тамо, комплет за експлоатацију анализира прегледач, додатке и систем, и покреће напад користећи све доступне рањивости, често без икаквог клика корисника.

Копље фишинг и китоловЗа разлику од масовне спам поруке, Спир фишинг циља веома специфичне циљеве.Компанија, одељење, руководилац. Имејлови су пажљиво израђени, засновани на стварним подацима (на пример, организационе шеме LinkedIn-а) и представљају појединце као што су генерални директор или менаџер људских ресурса. „Китовање“ циља на високе позиције, где један клик може отворити врата целој корпоративној мрежи.

Социјални инжењеринг уопштеНападачи добијају информације са друштвених мрежа, корпоративних веб страница или претходних цурења информација, и Користе га да би порука деловала легитимно и познато.Понекад се представљају као техничка подршка, банка, добављач софтвера или чак колега, смањујући сумње корисника.

Поред тога, Многи модерни напади искоришћавају рањивости софтвераизложене услуге (као што је лоше обезбеђен RDP), слабе лозинке или пиратски софтверЈедном када уђе у мрежу, ransomware се комбинује са другим алатима како би се кретао бочно, крао акредитиве и лоцирао највредније системе пре него што покрене енкрипцију.

Рансомвер на рачунарима, Маковима и мобилним телефонима

Иако се већина медијских инцидената односи на Windows, Ниједна платформа није потпуно безбедна.

En виндовсПовршина напада је већа због тржишног удела и количине инсталираног софтвера трећих страна. Породице као што су CryptoLocker, CryptoWall, Petya, WannaCry, Ryuk, TeslaCrypt и Mamba имале су огроман утицај, шифрујући датотеке, целе дискове и аутоматски се ширећи по мрежама; видети Водич за копирање сенке.

En MacПрви случај који је добио велики значај био је KeRanger из 2016. године, који се појавио као компромитована верзија легитимне апликације (Transmission). Копирало би у позадини, чекало неколико дана, а затим почело да шифрује датотеке.Касније су се појавили и други, као што су Findzip или MacRansom, а такође и лажни ransomware као што су ThiefQuest/EvilQuest који су заправо функционисали као „брисачи“, уништавајући податке без икакве стварне намере дешифровања.

En Андроид телефониПре свега, блокатори екрана су се проширили Они приказују поруке у којима се наводно обављају илегалне активности и захтевају плаћање за откључавање уређаја.Обично се крију у апликације преузете ван званичних продавница или у апликацијама сумњивог порекла. У многим случајевима, могу се уклонити покретањем система у безбедном режиму и деинсталирањем злонамерне апликације, али неке варијанте захтевају потпуно ресетовање.

Значајни случајеви ransomware-а и породице

Током година, идентификовано је следеће десетине породица са различитим тактикама и циљевима. Неки од најпознатијих су:

- РеветонПопуларисао је закључавање екрана са логотипима наводних агенција за спровођење закона. Приказивао је ИП адреса, интернет провајдер, па чак и слика веб камере да застраше жртву и захтевају плаћање путем претплаћених картица или анонимних услуга.

- ЦриптоЛоцкерЈедан од великих пионира јаке масовне енкрипције. Генерисао је RSA парове кључева, шифровао датотеке помоћу екстензије и захтевао Биткоин.Његова инфраструктура је неутралисана када је ботнет мрежа Gameover Zeus демонтирана.

- ЦриптоВаллНакнадна еволуција, дистрибуирана путем фишинг кампања и експлоит комплета. Стигао је до верзија као што је CryptoWall 3.0 и био је повезан са групама, наводно руског порекла.

- ТеслаЦриптУ почетку се фокусирао на свет видео игара (шифровање игара и сродног садржаја), а на крају се пензионисао када Главни кључ за дешифровање је процуреоОво је омогућило безбедносним компанијама да креирају бесплатне алате за опоравак датотека.

- МамбаУместо шифровања појединачних датотека, Шифрујте цео диск на нивоу покретања помоћу DiskCryptor-аКреира одређене кориснике, мења MBR и спречава покретање система без кључа.

- ВаннаЦриПарадигматски случај криптографског црва. Искористио је рањивост система Windows (EternalBlue/MS17-010) и аутоматски се ширио.утичући на болнице, енергетске компаније, транспорт и хиљаде организација широм света све док се случајно није активирао „прекидач за искључивање“.

- РиукФокусиран на велике организације, Користи прилагођене кључеве по жртви, могућности црва и додатне алате да се крећу по мрежи. То се видело у нападима на јавне администрације, медије и основне службе.

Ransomware-as-a-Service (RaaS): посао који стоји иза злочина

Један од разлога за пораст ransomware-а је његов пословни модел. Ransomware-as-a-Service функционише као криминална франшиза где свако има своју улогу.

Програмери креирају злонамерни софтвер и веб инфраструктуру где „филијале“ могу Конфигуришите кампање, прилагодите белешке о откупнини, подесите износе и пратите статистику (зарађене жртве, примљене уплате итд.). Заузврат, творац задржава проценат од сваке откупнине.

Постојало је и постоји више „брендова“ RaaS-а: Цербер, Стампадо, Филаделфија, Фрозр Лоцкер, Сатан, РаасБерри, Атом, Хостман, Схарк, ГрандЦраб, Ако, ЛоцкБит и још много тога. Неки се чак рекламирају на подземним форумима са брошурама, видео записима и „техничком подршком“ за мање искусне криминалце.

Са овим моделом, Ризик је распоређен, а баријера за улазак је веома нискаЈедноставно платите накнаду или поделите профит да бисте покренули нападе који би иначе захтевали напредно знање програмирања, криптографије и мрежа.

Шта да радите ако се заразите ransomware-ом

Када се појави порука са захтевом за откуп, Инстинктивна реакција је обично паника.Али важно је деловати разумно како би се ограничила штета.

Прва ствар је Искључите уређај из мреже (кабл, Wi-Fi итд.) и искључите остале повезане уређаје то може бити угрожено, посебно ако делите датотеке или мрежне дискове. Ово помаже у успоравању ширења.

Затим, и кад год је то могуће, Консултујте се са својим ИТ тимом, стручњаком за сајбер безбедност или јавним службама за помоћ. (У Шпанији, INCIBE-ова линија за помоћ 017 нуди бесплатну и поверљиву подршку.) Они ће моћи да анализирају варијанту, процене опције и да вас воде кроз следеће кораке.

Ако имате поуздане резервне копије, Најбезбедније решење је обично форматирање погођених рачунара и вратите резервне копијеСваки покушај „чишћења“ без чисте инсталације може оставити трагове злонамерног софтвера и омогућити поновне инфекције.

У одсуству резервних копија, Постоје иницијативе попут „No More Ransom“ та понуда бесплатни алати за дешифровање за одређене познате породице. Они не покривају све варијанте или све верзије, али у неким случајевима вам омогућавају да бесплатно опоравите датотеке.

У сваком сценарију, Морате пријавити инцидент властимаПоред било какве подршке коју можете добити, ваши подаци ће помоћи у побољшању обавештајних података о претњама и кривичном гоњењу одговорних.

Како спречити нападе ransomware-а

Најбоља стратегија против ransomware-а је јасна: Уложите у превенцију и прихватите да ће пре или касније бити покушаја напада.Идеја је да се минимизирају шансе за успех и последице уколико до њега дође.

Са техничке тачке гледишта, препоручљиво је Одржавајте оперативне системе, апликације и фирмвер ажурираним и закрпљеним до управљање закрпамаМноге кампање искоришћавају рањивости за које су већ неко време доступне закрпе. Омогућавање аутоматских ажурирања, када је то могуће, значајно смањује време изложености.

Такође је неопходно имају поуздана безбедносна решења (филтери за заштиту од злонамерног софтвера, филтери за заштиту од рансомвера, филтери за заштиту од експлоатације, филтери за нежељену пошту) на персоналним рачунарима, серверима и мобилним уређајима. Добар производ може да детектује типично понашање масовног шифровања и заустави процес пре него што утиче на цео систем. Погледајте поређења поуздана безбедносна решења За предузећа.

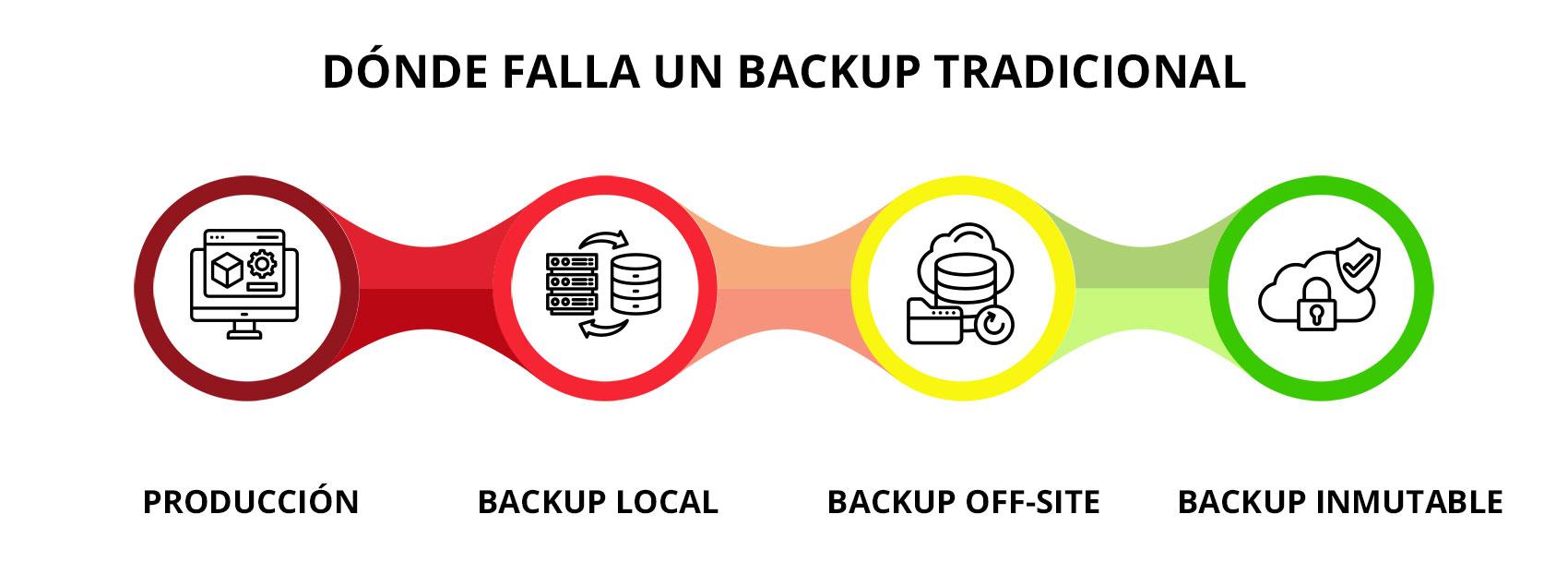

Још једна критична мера је Имплементирајте робусну политику прављења резервних копијаИдеално би било да комбинујете резервне копије у облаку (са енкрипцијом и вишефакторском аутентификацијом) са офлајн копијама на екстерним дисковима или НАС сервериТраке или други медији за складиштење података треба физички искључити када се не користе. Ово спречава да ransomware шифрује резервне копије.

У организационој сфери, Обука и свест корисника су кључниЈасно објашњење шта је фишинг, како препознати сумњиве имејлове, зашто не би требало да омогућавате макрое без потребе или преузимате неочекиване прилоге чини велику разлику. Алати попут симулација фишинга помажу у јачању ових најбољих пракси. Сазнајте више о обука и свест.

Неке основне смернице које значајно смањују ризик су:

- Не отварајте прилоге од непознатих или неочекиваних пошиљалаца., чак и ако изгледа да долазе од поузданих контаката, без претходне провере путем другог канала.

- Поставите курсор миша изнад линкова да бисте видели стварни URL А ако нисте сигурни, унесите адресу ручно у прегледач уместо да кликнете.

- Избегавајте прегледавање или преузимање софтвера са веб локација сумњивог пореклапосебно када нуде „бесплатне“ програме који се обично плаћају.

- Смањите употребу пиратског софтвера, јер често долази са уграђеним злонамерним кодом.

У компанијама, штавише, Препоручује се примена принципа најмањих привилегија, сегментирање мрежа и заштита изложених сервиса (као што је RDP) помоћу VPN-а и вишефакторске аутентификације.и имати план реаговања на инцидент који укључује шта конкретно треба учинити у случају напада ransomware-ом.

Обим напада, вишемилионске исплате и креативност банди јасно показују да Рансомвер ће наставити да буде стална претња годинама које долазе.Одржавање система ажурираним, прављење резервних копија, коришћење озбиљних безбедносних решења и, пре свега, неговање добре културе сајбер хигијене код куће и у компанији су стубови који праве разлику између контролисаног страха и велике катастрофе која потпуно паралише активности.

Страствени писац о свету бајтова и технологије уопште. Волим да делим своје знање кроз писање, и то је оно што ћу радити на овом блогу, показивати вам све најзанимљивије ствари о гаџетима, софтверу, хардверу, технолошким трендовима и још много тога. Мој циљ је да вам помогнем да се крећете у дигиталном свету на једноставан и забаван начин.