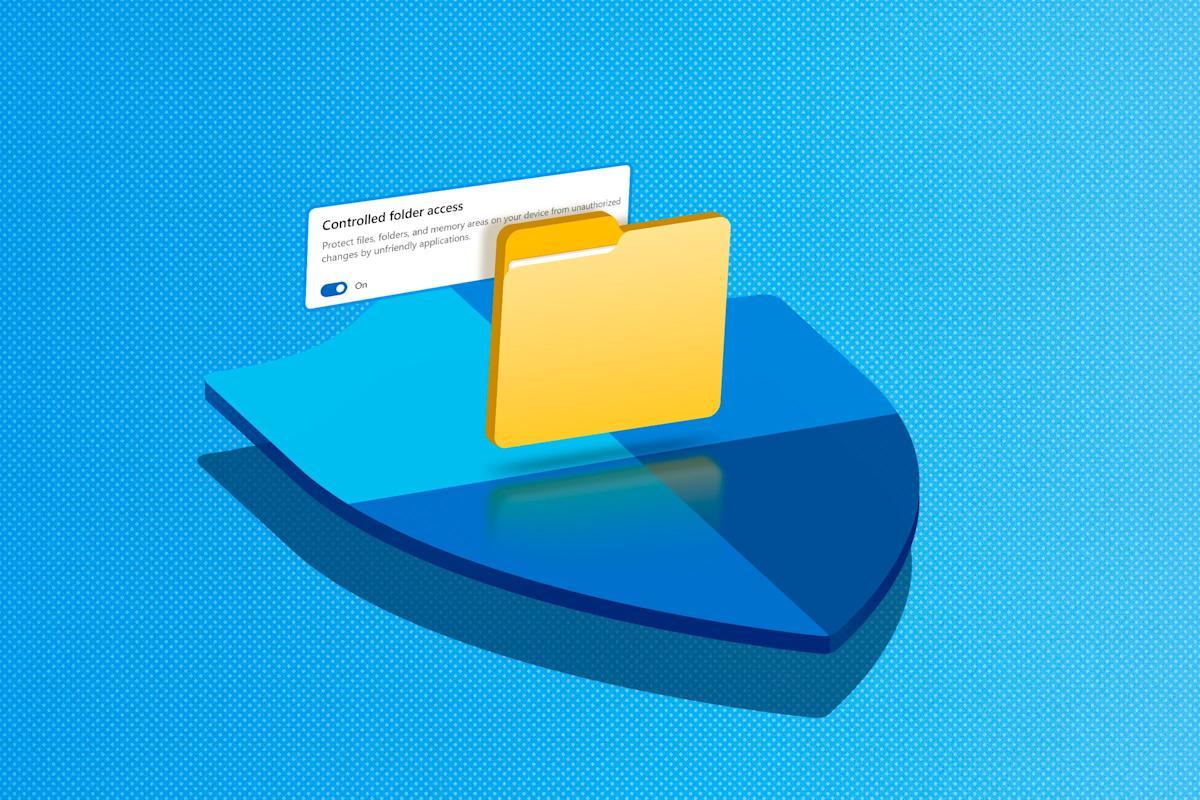

- Nadzorovan dostop do map omejuje, katere aplikacije lahko spreminjajo datoteke na zaščitenih lokacijah, kar zmanjšuje vpliv izsiljevalske programske opreme.

- Deluje naprej Windows 10, Windows 11 in različne izdaje sistema Windows Server, če je aktivni protivirusni program Microsoft Defender.

- Omogoča vam dodajanje zaupanja vrednih map in aplikacij, njihovo upravljanje iz Varnosti sistema Windows ali centralno z Intune, GPO, Configuration Managerjem in PowerShell.

- Vključuje načine revizije in ustvarja podrobne dogodke za pregled ključavnic in prilagajanje nastavitev brez prekinitve dela.

Če vas skrbi Izsiljevalska programska oprema in varnost vaših datotek v sistemu Windows 11Obstaja vgrajena funkcija, ki ste jo verjetno onemogočili in ki lahko naredi veliko razliko: nadzorovan dostop do map. Ni čarovnija in ne nadomesti varnostnih kopij, vendar doda dodatno plast zaščite, in če morate prilagoditi dovoljenja, lahko ... dodelite dovoljenja mapam in datotekamkar precej zaplete življenje zlonamerna programska oprema ki poskuša šifrirati ali izbrisati vaše najpomembnejše dokumente.

Ta funkcija je vključena v Windows 11, Windows 10 in različne različice sistema Windows Server in se integrira z Microsoft Defenderjem. Privzeto je običajno onemogočen, ker je lahko nekoliko strog in včasih blokira legitimne programe, vendar ga lahko prilagodite po svojih željah. spremeni privzeto lokacijo, dodajte dodatne mape, dovolite določene aplikacije in jih celo upravljajte prek skupinskih pravilnikov, Intune, Configuration Manager ali PowerShell, tako v domačih računalnikih kot v poslovnih okoljih.

Kaj točno je nadzorovan dostop do map?

Nadzorovan dostop do map je značilnost Protivirusni program Microsoft Defender je zasnovan za preprečevanje izsiljevalske programske opreme in druge vrste zlonamerne programske opreme, ki poskušajo spremeniti ali izbrisati datoteke na določenih zaščitenih lokacijah. Namesto da bi blokiral vse, kar se izvaja, dovoljuje spreminjanje teh map le aplikacijam, ki se štejejo za zaupanja vredne.

V praksi ta zaščita temelji na seznam zaupanja vrednih aplikacij in še en seznam zaščitenih map. The aplikacije Aplikacije z dobrim ugledom in visoko razširjenostjo v ekosistemu Windows so samodejno dovoljene, medtem ko neznane ali sumljive aplikacije ne bodo mogle spreminjati ali brisati datotek v nadzorovanih poteh, čeprav jih lahko berejo.

Pomembno je razumeti, da ta funkcija Ne preprečuje zlonamerni programski opremi kopiranja ali branja podatkovBlokira dejanja za spreminjanje, šifriranje ali brisanje zaščitenih datotek. Če napadalcu uspe vdreti v vaš sistem, lahko še vedno ukrade podatke, vendar mu bo veliko težje ogroziti vaše ključne dokumente.

Nadzorovan dostop do map je zasnovan za delovanje vzporedno z Microsoft Defender za končne točke in portal Microsoft Defenderkjer si lahko ogledate podrobna poročila o tem, kaj je bilo blokirano ali revidirano, kar je zelo uporabno zlasti v podjetjih za preiskovanje varnostnih incidentov.

Združljivi operacijski sistemi in predpogoji

Preden razmislite o aktivaciji, je dobro vedeti, na katerih platformah deluje. Nadzorovan dostop do map je na voljo na Windows 11, Windows 10 in različne izdaje sistema Windows Server, poleg nekaterih specifičnih Microsoftovih sistemov, kot je Azure Stack HCI.

Natančneje, funkcija je podprta v Windows 10 in Windows 11 v svojih izdajah z Microsoft Defenderjem kot protivirusni program, na strani strežnika pa je podprt v sistemih Windows Server 2016 in novejših različicah, Windows Server 2012 R2, Windows Server 2019 in naslednikih ter v operacijskem sistemu Azure Stack HCI od različice 23H2.

Ključna podrobnost je nadzorovan dostop do map Deluje le, če je aktivni protivirusni program Microsoft Defender.Če uporabljate protivirusni program drugega proizvajalca, ki onemogoči Defender, bodo nastavitve za to funkcijo izginile iz aplikacije Varnost sistema Windows ali pa ne bodo več delovale, zato se boste morali zanašati na zaščito pred izsiljevalsko programsko opremo nameščenega izdelka.

V upravljanih okoljih je poleg Defenderja potrebno še naslednje orodja, kot so Microsoft Intune, Configuration Manager ali združljive rešitve MDM da bi lahko centralno uvajali in upravljali pravilnike za nadzorovan dostop do map v več napravah.

Kako deluje nadzorovan dostop do map interno

Obnašanje te funkcije temelji na dveh stebrih: na eni strani na mape, ki veljajo za zaščitene in po drugi strani pa aplikacije, ki veljajo za zaupanja vredneVsak poskus pisanja, spreminjanja ali brisanja datotek v teh mapah s strani nezaupanja vredne aplikacije je blokiran ali nadzorovan, odvisno od konfiguriranega načina.

Ko je funkcija omogočena, Windows označi številne stvari kot zaščitene. zelo pogoste uporabniške mapeTo vključuje datoteke, kot so Dokumenti, Slike, Videoposnetki, Glasba in Priljubljene, tako iz aktivnega računa kot iz javnih map. Poleg tega so vključene tudi nekatere poti sistemskega profila (na primer mape Dokumenti v sistemskem profilu) in kritična območja sistema. škorenj.

Seznam dovoljenih aplikacij se ustvari iz Ugled in razširjenost programske opreme v Microsoftovem ekosistemuPogosto uporabljeni programi, ki še nikoli niso pokazali zlonamernega vedenja, veljajo za zaupanja vredne in so samodejno odobreni. Druge manj znane aplikacije, domača orodja ali prenosne izvedljive datoteke so lahko blokirane, dokler jih ročno ne odobrite.

V poslovnih organizacijah lahko skrbniki poleg samodejnih seznamov dodajte ali dovolite določeno programsko opremo prek Microsoft Intune, Configuration Managerja, skupinskih pravilnikov ali konfiguracij MDM, s čimer natančno določite, kaj je blokirano in kaj ne v poslovnem okolju.

Za oceno vpliva pred nanosom trdega bloka obstaja način revizije To omogoča aplikacijam normalno delovanje, vendar beleži dogodke, ki bi bili blokirani. To omogoča podroben pregled, ali bi preklop na način stroge blokade prekinil poslovne procese ali kritične aplikacije.

Zakaj je tako pomembno proti izsiljevalski programski opremi?

Napadi izsiljevalske programske opreme so namenjeni šifrirajte svoje dokumente in zahtevajte odkupnino da obnovite dostop. Nadzorovan dostop do map se osredotoča prav na preprečevanje nepooblaščenim aplikacijam, da bi spreminjale datoteke, ki so vam najpomembnejše in se običajno nahajajo v mapah Dokumenti, Slike, Videoposnetki ali drugih mapah, kjer shranjujete svoje projekte in osebne podatke.

Ko neznana aplikacija poskuša dostopati do datoteke v zaščiteni mapi, Windows ustvari sporočilo obvestilo na napravi, ki opozarja na blokadoTo opozorilo je mogoče prilagoditi v poslovnih okoljih z internimi kontaktnimi podatki, tako da uporabniki vedo, na koga se lahko obrnejo, če potrebujejo pomoč ali če menijo, da gre za lažno pozitiven rezultat.

Poleg običajnih uporabniških map sistem ščiti tudi sistemske mape in zagonski sektorjizmanjšanje površine napada zlonamerne programske opreme, ki poskuša manipulirati z zagonom sistema ali kritičnimi komponentami sistema Windows.

Druga prednost je možnost aktiviranja prvega način revizije za analizo vplivaNa ta način lahko vidite, kateri programi bi bili blokirani, pregledate dnevnike in prilagodite sezname dovoljenih map in aplikacij, preden se odločite za strogo blokado, s čimer se izognete presenečenjem v produkcijskem okolju.

Mape, ki so v sistemu Windows privzeto zaščitene

Windows privzeto označi številne pogoste lokacije datotek kot zaščitene. To vključuje tako mape uporabniških profilov kot javne mapetako da je večina vaših dokumentov, fotografij, glasbe in videoposnetkov zaščitenih, ne da bi vam bilo treba dodatno konfigurirati.

Med drugim poti, kot so c:\Uporabniki\ \Dokumenti in c:\Uporabniki\Javni\Dokumentiekvivalente za slike, videoposnetke, glasbo in priljubljene, kot tudi enake enakovredne poti za sistemske račune, kot so LocalService, NetworkService ali systemprofile, pod pogojem, da mape obstajajo v sistemu.

Te lokacije so vidno prikazane v uporabnikovem profilu, znotraj »Ta računalnik« v Raziskovalcu datotekZato so to običajno tiste, ki jih uporabljate vsak dan, ne da bi preveč razmišljali o notranji strukturi map sistema Windows.

Pomembno je posvetiti pozornost Privzetih zaščitenih map ni mogoče odstraniti s seznamaNa drugih lokacijah lahko dodate več svojih map, vendar tiste, ki so tovarniško nastavljene, vedno ostanejo zaščitene, da se zmanjša tveganje za nenamerno onemogočanje zaščite na ključnih območjih.

Kako omogočiti nadzorovan dostop do map iz varnostnih orodij sistema Windows

Za večino domačih uporabnikov in številna mala podjetja je najlažji način za aktiviranje te funkcije Aplikacija Windows Security je vključena v sistemNi treba nameščati ničesar dodatnega, le spremeniti je treba nekaj možnosti.

Najprej odprite meni Start, vnesite »Varnost sistema Windows« ali »Varnost sistema Windows« in odprite aplikacijo. Na glavni plošči pojdite na razdelek »Zaščita pred virusi in grožnjami«, kjer se nahajajo možnosti programa Defender, povezane z zlonamerno programsko opremo.

Na tem zaslonu se pomaknite navzdol, dokler ne najdete razdelka za »Zaščita pred izsiljevalsko programsko opremo« in kliknite »Upravljanje zaščite pred izsiljevalsko programsko opremo«. Če uporabljate protivirusni program drugega ponudnika, boste tukaj morda videli sklic na ta izdelek in Te funkcije ne boste mogli uporabljati medtem ko je ta antivirus aktiven.

Na zaslonu za zaščito pred izsiljevalsko programsko opremo boste videli preklopno stikalo z imenom »Nadzorovan dostop do map«Aktivirajte ga in če sistem prikaže opozorilo Nadzor uporabniških računov (UAC), ga sprejmite, da spremembe uveljavite s skrbniškimi pravicami.

Ko je omogočeno, se bo prikazalo več dodatnih možnosti: Zgodovina blokiranja, Zaščitene mape in možnost dovolitve aplikacij prek nadzorovanega dostopa do map. Tukaj lahko po potrebi natančno prilagodite nastavitve.

Konfigurirajte in prilagodite nadzorovan dostop do map

Ko se funkcija izvaja, je običajno, da večino časa ne opazite ničesar nenavadnega v svojem vsakdanjem življenjuVendar pa lahko občasno prejmete opozorila, če aplikacija, ki jo uporabljate, poskuša pisati v zaščiteno mapo in ni na seznamu zaupanja vrednih.

Če prejemate obvestila, se lahko kadar koli vrnete v Varnost sistema Windows in vnesete Protivirusna zaščita in zaščita pred grožnjami > Upravljanje zaščite pred izsiljevalsko programsko opremoOd tam boste imeli neposreden dostop do nastavitev za blokiranje, mape in dovoljene aplikacije.

Odsek od »Zgodovina blokov« prikazuje seznam vseh blokov Poročilo podrobno opisuje incidente: katera datoteka ali izvedljiva datoteka je bila ustavljena, kdaj, do katere zaščitene mape je poskušala dostopati in raven resnosti (nizka, srednja, visoka ali resna). Če ste prepričani, da gre za zaupanja vreden program, ga lahko izberete in izberete »Dovoli v napravi«, da ga odblokirate.

V razdelku »Zaščitene mape« aplikacija prikaže vse poti, ki so trenutno zaščitene z nadzorovanim dostopom do map. Od tam lahko dodajte nove mape ali odstranite tiste, ki ste jih dodaliVendar pa privzetih map sistema Windows, kot sta Dokumenti ali Slike, ni mogoče odstraniti s seznama.

Če se vam funkcija kadar koli zdi preveč vsiljiva, jo lahko vedno znova onemogočite stikalo za nadzorovan dostop do map Z istega zaslona. Sprememba je takojšnja in vse se vrne v stanje pred aktivacijo, čeprav boste očitno izgubili dodatno zaščito pred izsiljevalsko programsko opremo.

Dodajanje ali odstranjevanje dodatnih zaščitenih map

Vsi ne shranjujejo svojih dokumentov v standardne knjižnice sistema Windows. Če običajno delate iz drugi pogoni, mape projektov ali poti po meriZanima vas, da jih vključite v obseg zaščite za nadzorovan dostop do map.

Z aplikacijo Varnost sistema Windows je postopek zelo preprost: v razdelku za zaščito pred izsiljevalsko programsko opremo pojdite na »Zaščitene mape« in sprejmite obvestilo UAC Če se prikaže, boste videli seznam trenutno zaščitenih map in gumb »Dodaj zaščiteno mapo«.

S pritiskom na ta gumb se odpre okno brskalnika, tako da Izberite mapo, ki jo želite dodatiIzberite pot (na primer mapo na drugem disku, delovni imenik za vaše projekte ali celo preslikan omrežni disk) in potrdite. Od tega trenutka naprej bo vsak poskus spreminjanja mape iz nezaupanja vredne aplikacije blokiran ali nadzorovan.

Če se kasneje odločite, da določene mape ne želite več zaščititi, lahko Izberite ga s seznama in kliknite »Odstrani«Izbrišete lahko samo dodatne mape, ki ste jih dodali; tistih, ki jih Windows privzeto označi kot zaščitene, ni mogoče izbrisati, da se kritična območja ne bi zavarovala, ne da bi se tega zavedali.

Poleg lokalnih enot lahko določite tudi omrežne skupne rabe in preslikani pogoniV poteh je mogoče uporabiti okoljske spremenljivke, čeprav nadomestni znaki niso podprti. To zagotavlja precejšnjo prilagodljivost za zavarovanje lokacij v bolj kompleksnih okoljih ali z avtomatiziranimi konfiguracijskimi skripti.

Dovoli zaupanja vredne aplikacije, ki so bile blokirane

Po aktivaciji funkcije so precej pogosto prizadete nekatere legitimne aplikacije, še posebej, če Podatke shrani v mape Dokumenti, Slike ali v zaščiteno mapo.Pri poskusu tipkanja se lahko pri računalniških igrah, manj znanih pisarniških orodjih ali starejših programih pojavi zamrznitev.

V teh primerih ponuja možnost že sama varnost sistema Windows. »Dovoli aplikaciji nadzorovan dostop do map«V podoknu za zaščito pred izsiljevalsko programsko opremo pojdite na ta razdelek in kliknite »Dodaj dovoljeno aplikacijo«.

Aplikacije lahko dodate s seznama »Nedavno blokirane aplikacije« (zelo priročno, če je nekaj že blokirano in to želite le dovoliti) ali pa prebrskajte vse aplikacije, da predvidite in označite kot zaupanja vredne določene programe, za katere veste, da bodo morali pisati v zaščitene mape.

Pri dodajanju aplikacije je pomembno, da navedite natančno pot do izvedljive datotekeDovoljena bo samo ta določena lokacija; če program obstaja na drugi poti z istim imenom, ne bo samodejno dodan na seznam dovoljenih map in ga lahko nadzorovani dostop do map še vedno blokira.

Pomembno je vedeti, da tudi po tem, ko dovolite aplikacijo ali storitev, Tekoči procesi lahko še naprej ustvarjajo dogodke dokler se ne ustavijo in znova zaženejo. Z drugimi besedami, morda boste morali znova zagnati aplikacijo (ali samo storitev), da bo nova izjema v celoti veljala.

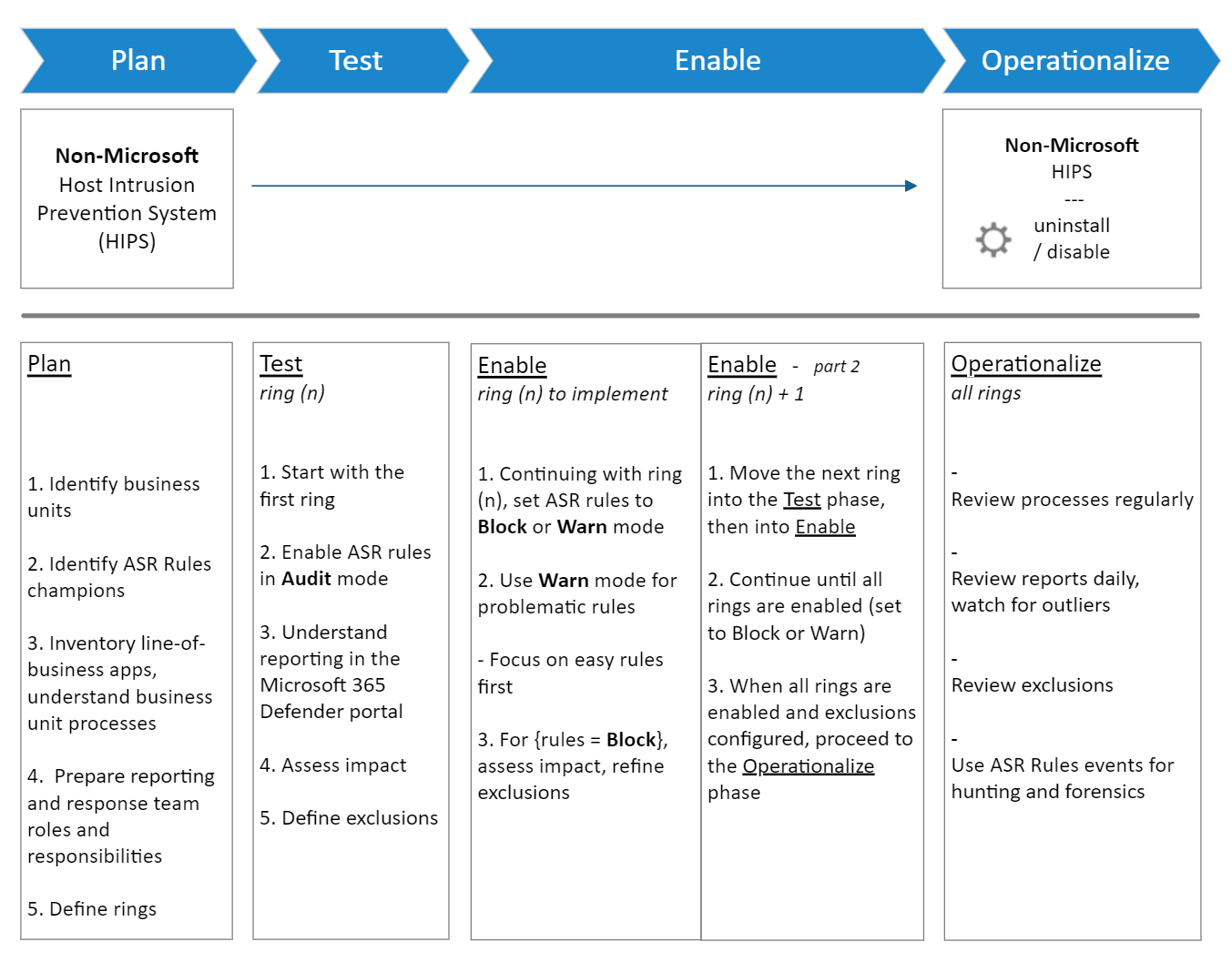

Napredno upravljanje podjetja: Intune, Configuration Manager in skupinski pravilnik

V korporativnih okoljih ni običajna praksa, da se nastavitve spreminjajo ročno po posameznih ekipah, vendar definirajte centralizirane politike ki so nameščene na nadzorovan način. Nadzorovan dostop do map je integriran z različnimi orodji za upravljanje naprav Microsoft.

Z Microsoft Intune lahko na primer ustvarite Direktiva o zmanjšanju napadalne površine Za Windows 10, Windows 11 in Windows Server. V profilu je posebna možnost za omogočanje nadzorovanega dostopa do map, ki vam omogoča izbiro med načini, kot so »Omogočeno«, »Onemogočeno«, »Način nadzora«, »Samo blokiranje spreminjanja diska« ali »Samo spreminjanje diska«.

Iz iste direktive v Intuneu je mogoče dodajte dodatne zaščitene mape (ki se sinhronizirajo z aplikacijo Varnost sistema Windows v napravah) in določijo tudi zaupanja vredne aplikacije, ki bodo vedno imele dovoljenje za pisanje v te mape. To dopolnjuje samodejno zaznavanje na podlagi ugleda v programu Defender.

Če vaša organizacija uporablja Microsoft Configuration Manager, lahko uvedete tudi pravilnike za Windows Defender Izkoriščanje zaščitnikaV razdelku »Sredstva in skladnost > Zaščita končnih točk > Windows Defender Exploit Guard« se ustvari pravilnik o zaščiti pred ranljivostmi, izbere se možnost nadzorovanega dostopa do map in izberete, ali želite blokirati spremembe, izvajati samo nadzor, dovoliti druge aplikacije ali dodati druge mape.

Po drugi strani pa je to funkcijo mogoče upravljati zelo podrobno z uporabo objektov skupinskih pravilnikov (GPO). Urejevalnik upravljanja skupinskih pravilnikovV razdelku Konfiguracija računalnika > Skrbniške predloge lahko dostopate do komponent sistema Windows, ki ustrezajo programu Microsoft Defender Antivirus in njegovemu razdelku Preden se znebite zlorab, kjer je več pravilnikov, povezanih z nadzorovanim dostopom do map.

Te politike vključujejo naslednje: »Konfiguriraj nadzorovan dostop do map«, ki omogoča nastavitev načina (Omogočeno, Onemogočeno, Način revizije, Samo blokiranje spreminjanja diska, Samo spreminjanje diska za revizijo), kot tudi vnose za »Konfigurirane zaščitene mape« ali »Konfiguriraj dovoljene aplikacije«, kjer se vnesejo poti do map in izvedljivih datotek skupaj z navedeno vrednostjo, da se označijo kot dovoljene.

Uporaba PowerShella in MDM CSP za avtomatizacijo konfiguracije

Za skrbnike in napredne uporabnike PowerShell ponuja zelo preprost način za aktiviranje, deaktiviranje ali prilagajanje nadzorovanega dostopa do map z uporabo ukazov »cmdlet« programa Microsoft Defender. To je še posebej uporabno za skripte za uvajanje, avtomatizacijo ali uvajanje sprememb v paketih.

Za začetek odprite okno PowerShell s povišanimi privilegiji: iskanje »PowerShell« v meniju Start, kliknite z desno tipko miške in izberite »Zaženi kot skrbnik«Ko ste enkrat notri, lahko vklopi funkcijo z uporabo ukaza »cmdlet«:

Primer: Set-MpPreference -EnableControlledFolderAccess Enabled

Če želite oceniti vedenje, ne da bi dejansko karkoli blokirali, lahko uporabite način revizije Če želite »Enabled« zamenjati z »AuditMode« in ga kadar koli popolnoma onemogočiti, preprosto v istem parametru določite »Disabled«. To vam omogoča, da po potrebi hitro preklapljate med načini.

Za zaščito dodatnih map pred PowerShellom je na voljo ukaz »cmdlet«. Dodaj-MpPreference -ControlledFolderAccessProtectedFolders, ki mu posredujete pot do mape, ki jo želite zaščititi, na primer:

Primer: Add-MpPreference -ControlledFolderAccessProtectedFolders "c:\apps/"

Podobno lahko z ukazom »cmdlet« dovolite določene aplikacije Dodaj-MpPreference -DovoljneAplikacijeDostopDoMapz navedbo celotne poti do izvedljive datoteke. Če želite na primer avtorizirati program z imenom test.exe v mapi c:\apps, uporabite:

Primer: Add-MpPreference -ControlledFolderAccessAllowedApplications "c:\apps\test.exe"

V scenarijih upravljanja mobile (MDM) je konfiguracija izpostavljena prek različnih Ponudniki konfiguracijskih storitev (CSP), kot je Defender/GuardedFoldersList za zaščitene mape ali Defender/ControlledFolderAccessAllowedApplications za dovoljene aplikacije, kar omogoča centralizirano integracijo teh pravilnikov v združljive rešitve MDM.

Beleženje dogodkov in spremljanje incidentov

Da bi v celoti razumeli, kaj se dogaja z vašimi ekipami, je ključnega pomena, da pregledate dogodki, ki jih ustvari nadzorovan dostop do map ko blokira ali revidira dejanja. To je mogoče storiti tako na portalu Microsoft Defender kot neposredno v pregledovalniku dogodkov sistema Windows.

V podjetjih, ki uporabljajo Microsoft Defender za končne točke, portal Microsoft Defender ponuja podrobna poročila o dogodkih in blokadah povezano z nadzorovanim dostopom do map, integrirano v običajne scenarije preiskave opozoril. Tam lahko celo zaženete napredna iskanja (Napredno iskanje) za analizo vzorcev v vseh napravah.

Na primer a Poizvedba DeviceEvents Tipičen primer bi lahko bil:

Primer: DeviceEvents | where ActionType in ('ControlledFolderAccessViolationAudited','ControlledFolderAccessViolationBlocked')

V posameznih ekipah se lahko zanesete na Windows pregledovalnik dogodkovMicrosoft ponuja pogled po meri (datoteka cfa-events.xml), ki ga je mogoče uvoziti za ogled samo dogodkov nadzorovanega dostopa do map na koncentriran način. Ta pogled zbira vnose, kot so dogodek 5007 (sprememba konfiguracije), 1123 in 1124 (blokiranje ali nadzor dostopa do nadzorovanih map) ter 1127/1128 (blokiranje ali nadzor pisanja v zaščiten sektor diska).

Ko pride do blokade, uporabnik običajno vidi tudi obvestilo v sistemu, ki kaže, da so bile nepooblaščene spremembe blokiraneNa primer s sporočili, kot je »Dostop do nadzorovane mape je blokiran za C:\…\ApplicationName… pri spreminjanju pomnilnika«, zgodovina zaščite pa odraža dogodke, kot je »Dostop do zaščitenega pomnilnika je blokiran« z datumom in uro.

Nadzorovan dostop do map postane zelo močno orodje za resno ovirati izsiljevalsko programsko opremo in druge grožnje ki poskušajo uničiti vaše datoteke, hkrati pa ostajajo prilagodljivi zaradi načinov revizije, seznamov dovoljenih map in aplikacij ter integracije s skrbniškimi orodji. Ko je pravilno konfiguriran in v kombinaciji z rednim varnostnim kopiranjem in posodobljeno protivirusno programsko opremo, je to ena najboljših funkcij, ki jih Windows 11 ponuja za varno shranjevanje vaših najpomembnejših dokumentov.

Strasten pisec o svetu bajtov in tehnologije nasploh. Rad delim svoje znanje s pisanjem in to je tisto, kar bom počel v tem blogu, saj vam bom pokazal vse najbolj zanimive stvari o pripomočkih, programski opremi, strojni opremi, tehnoloških trendih in še več. Moj cilj je, da vam pomagam krmariti po digitalnem svetu na preprost in zabaven način.