- Løsepengevirus er skadelig programvare som låser eller krypterer systemer og data for å presse offeret gjennom betaling, vanligvis i kryptovalutaer.

- Det har utviklet seg fra enkle blokkeringer til komplekse doble og triple utpressingsmodeller, støttet av Ransomware-as-a-Service.

- Forebygging innebærer å oppdatere systemer, bruke god sikkerhet, lære opp brukere og vedlikeholde isolerte sikkerhetskopier.

- Å betale løsepenger garanterer aldri gjenoppretting og gir næring til kriminell virksomhet, så det anbefales å gjenopprette sikkerhetskopier og bruke spesialiserte verktøy og autorisasjoner.

El Løsepengevirus har blitt et av de mest lønnsomme og farlige cyberangrepene. de siste årene. Den låser datamaskiner, krypterer filer og krever betaling, vanligvis i kryptovaluta, i bytte mot å gjenopprette tilgangen. Den påvirker individuelle brukere så vel som bedrifter, sykehus, byråd og til og med kritisk infrastruktur.

Langt fra å være noe nytt, Historien om ransomware begynner på slutten av 80-tallet og har blitt stadig mer sofistikert. Over tid: det ble først distribuert på disketter og krevd penger per post; i dag sprer det seg på sekunder gjennom hele nettverk, bruker avansert kryptografi og er avhengig av forretningsmodeller som Ransomware-as-a-Service som lar enhver kriminell lansere kampanjer med knapt noen teknisk kunnskap.

Hva er ransomware og hvordan fungerer det?

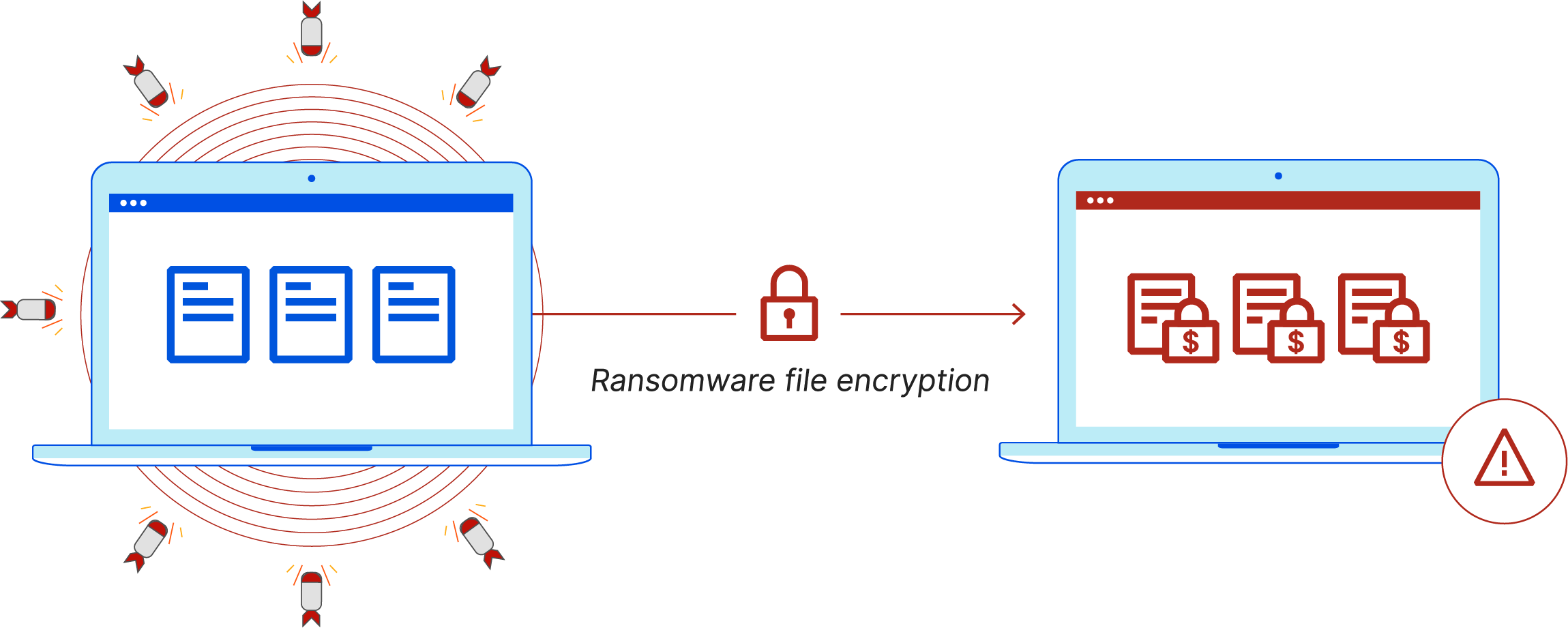

For å si det enkelt, Løsepengevirus er en type skadelig programvare som er laget for å hindre deg i å bruke datamaskinen din eller få tilgang til dataene dine. Med mindre du betaler løsepenger. Den kan blokkere tilgang til hele systemet, kryptere dokumenter, databaser, bilder eller til og med hele disken, og vise en melding med betalingsinstruksjoner.

I et typisk angrep, Nettkriminelle kompromitterer en enhet eller et nettverk, distribuerer skadelig programvare og holder informasjonen som gissel.Derfra begynner utpressingen: de truer med å ikke returnere dekrypteringsnøkkelen, publisere de stjålne dataene, eller direkte ødelegge dem hvis betaling ikke skjer innen en viss periode.

Det er viktig å være tydelig på at Å betale løsepengene garanterer absolutt ingenting.Mange ofre gjenoppretter ikke filene sine selv etter å ha betalt; andre mottar defekte verktøy som ytterligere ødelegger dataene. I tillegg gir betalingen næring til kriminell virksomhet og kan gjøre offeret til et gjentatt mål.

Derfor, i tilfelle infeksjon, anbefalingene fra eksperter og organisasjoner som INCIBE eller FBI selv De er klare: ikke betal, isoler de berørte systemene, gjenopprett sikkerhetskopier og rapporter hendelsen til de kompetente myndighetene.

Historisk utvikling av løsepengevirus

Tidslinjen til ransomware viser hvordan det har gått fra å være en teknisk kuriositet til en kriminell industri om flere milliarder dollar. Hver milepæl har introdusert forbedringer i krypterings-, forplantnings- eller utpressingsteknikker..

1989 – AIDS-trojaner eller «PC-kyborg»Dette regnes som det første dokumenterte tilfellet av ransomware. Det ble distribuert på disketter relatert til AIDS-informasjon. Skadevaren skjulte systemfilkataloger og krevde 189 dollar for å låse dem opp, med betaling per post til en adresse i Panama. Teknisk sett var det rudimentært. Den krypterte ikke innholdet i filene, bare navnene deres.som tillot å reversere skaden uten å betale.

1996 – Konseptet «kryptoviral utpressing» blir fødtForskerne Adam L. Young og Moti Yung beskrev på IEEE Security and Privacy-konferansen hvordan skadelig programvare kunne bruke asymmetrisk kryptografi for å presse ofrene sine. Den ondsinnede koden inkluderte en offentlig nøkkel, krypterte filer og tvang offeret til å sende kryptert tekst til angriperen for å gjenopprette den private nøkkelen. i bytte mot penger. Det var fortsatt akademisk teori, men det var et nøyaktig forvarsel om hva vi skulle se senere.

Tidlig på 2000-tallet – Første moderne utbruddEtter en periode med isolerte hendelser, I 2005 begynte en merkbar økning i infeksjonerspesielt i Russland og Øst-Europa. De første variantene som for alvor tok i bruk asymmetrisk kryptografi dukket opp, noe som i stor grad kompliserte dekryptering uten angriperens nøkkel.

2009 – Kryptovalutaer kommerOpprettelsen av Bitcoin markerte et vendepunkt. Betalinger flyttet seg fra sjekker, overføringer eller forhåndsbetalte kort til virtuelle valutaer som er vanskelige å sporeDenne relative anonymiteten gjorde modellen mye mer attraktiv og skalerbar for organisert kriminalitet.

2013 – Moderne løsepengevirus-æra: CryptoLockerCryptoLocker populariserer sterk kryptering i stor skala: 2048-bit RSA-nøkler, filer kryptert med utvidelse og løsepenger krevd i Bitcoin eller forhåndsbetalte kupongerVirkningen var slik at det krevde internasjonale operasjoner for å rive ned infrastrukturen (Gameover Zeus) som støttet den.

2015 – Løsepengevirus som en tjeneste (RaaS)Varianter som Tox introduserer RaaS-modellen: Skapere av løsepengevirus tilbyr bruksklare «sett» til andre kriminelleI bytte mot en provisjon på løsepengene. Dette demokratiserer angrep: du trenger ikke lenger å vite hvordan du programmerer for å starte en kampanje.

2016–2017 – Global bølge og kryptoormerI 2016 dukket det opp ransomware-familier som Mamba, som krypterer hele disken på oppstartsnivå ved hjelp av verktøy som DiskCryptor. I 2017 dukket WannaCry (WanaCrypt0r) opp. den første massivt replikerende kryptoormen, som utnytter MS17-010-sårbarheten i Windows og krypterer data fra mer enn 75 000 datamaskiner over hele verden, inkludert britiske sykehus, spanske selskaper som Telefónica og russisk infrastruktur.

Også i 2017 Petya og variantene av det angriper ved å kryptere masterfiltabellen (MFT)deaktivering av systemet, og storstilte kampanjer mot banker, energiselskaper og offentlige forvaltninger er dokumentert. Bruken av meldinger som utgir seg for å være politistyrker for å gi «legitimitet» til utpressing blir stadig mer utbredt.

2018 – Ryuk og «storviltjakten»Ryuk fokuserer på mål med høy verdi: offentlige etater, sykehus, medier og store selskaperDen bruker unike nøkler per organisasjon og avanserte forplantningsmuligheter (Wake on LAN, SMB, RPC), noe som kompliserer både respons og dekryptering.

2019 – Dobbel og trippel utpressingSiden i år har ransomware-grupper tatt i bruk taktikken med dobbel utpressing: De krypterer ikke bare dataene, de strammer dem også inn og truer med å publisere dem. Hvis betaling ikke skjer. Det finnes til og med trippel utpressing, der offerets kunder, leverandører eller pasienter også blir presset. Hendelsesresponsteam som IBM Security X-Force bekrefter at nesten alle sakene de håndterer nå involverer datatyveri.

2020 – Oppsving under COVID-19Massevis fjernarbeid, hastverket med å muliggjøre fjerntilgang og redusert sikkerhet i mange hjem driver opp angrep. Myndigheter, finansinstitusjoner og spesielt helsesektoren opplever en betydelig økning av løsepengevirushendelser under pandemien.

2022 – Kapring av e-posttråderEn spesielt villedende teknikk blir stadig mer fremtredende: «trådkapring». Kriminelle infiltrerer legitime e-postsamtaler og svarer i samme tråd. med ondsinnede vedlegg eller lenker, noe som øker klikkraten betraktelig.

2023–2024 – Utover krypteringEtter hvert som forsvar og backup forbedres, utvider mange gjenger arsenalet sitt: De kombinerer ransomware med datatyver (tyvere) De trekker ut legitimasjon og sensitive data uten å måtte låse ned systemer. Grupper som LockBit eller rester av Conti tyr til direkte datatyveri og utpressing, selv når de ikke aktiverer kryptering.

Hovedtyper av løsepengevirus

Selv om det finnes utallige variasjoner, Det meste av dagens ransomware kan grupperes i to store familierDen første er den som krypterer informasjon og den som blokkerer enheten. Derfra dukker det opp ytterligere undertyper og utpressingsstrategier.

Kryptering av løsepengevirus

Han er den mest fryktede og den som vanligvis skaper overskrifter. Målet er å kryptere kritiske filer eller data slik at de bare kan gjenopprettes med en nøkkel som angriperen har.Det fokuserer vanligvis på kontordokumenter, databaser, tilgjengelige sikkerhetskopier, produksjonssystemer osv.

I teorien sender kriminelle en dekrypteringsnøkkel eller -verktøy noe som reverserer prosessen. I praksis er det mange tilfeller der offeret ikke mottar noe nyttig, eller der dekrypteringen mislykkes og noe av informasjonen blir skadet for alltid.

Locker ransomware

I dette tilfellet skadevaren Den hindrer tilgang til hele enheten ved å vise en skjerm i full størrelse. Det tar opp hele skrivebordet og hindrer deg i å bruke systemet. Det er mer vanlig på mobiltelefoner og noen hjemmedatamaskiner.

I motsetning til ren kryptering, Filene er ikke alltid tilgjengelige her.Når infeksjonen er fjernet eller systemet er gjenopprettet, kan dataene forbli intakte. Løsepengebrevet inneholder ofte logoer fra politimyndigheter eller advarsler om påståtte ulovlige aktiviteter.

Andre vanlige undertyper

Basert på disse to grunnlagene dukker det opp flere variasjoner og etiketter som er nyttige å kjenne til for å bedre identifisere risikoen:

- Skremmeprogrammer eller skremmeprogrammerDet presenterer seg som et antivirus- eller sikkerhetsverktøy som «oppdager» falske infeksjoner og krever betaling for å rense dem. Det bombarderer deg med popup-vinduer, men ofte Den verken krypterer eller blokkerer noe, den bare lurer brukeren.

- Klassiske skjermlåserDe viser en statisk skjerm, ofte med logoer fra politi eller offentlige etater, som indikerer at ulovlig innhold (piratkopiering, pornografi osv.) er oppdaget og at en «bot» må betales. Målet deres er å skremme, ikke så mye teknisk raffinement..

- doxwareAngriperen stjeler privat informasjon (bilder, dokumenter, historikk, databaser) og truer med å publisere den. Presset er ikke basert på å miste tilgang til dataene, men på skam, omdømmeskade eller mulige sanksjoner. ved filtrering.

- Dobbel og trippel utpressing ransomwareDen kombinerer kryptering + datatyveri, og i noen tilfeller Ytterligere angrep som DDoS eller utpressing av involverte tredjeparter (klienter, pasienter, partnere) for å maksimere presset.

- destruktiv ransomwareI stedet for å fokusere på selve redningsaksjonen, Han truer med å slette eller overskrive informasjonen hvis betalingen ikke skjer.Og noen ganger gjør den det selv etter å ha mottatt pengene. Det er nærmere sabotasje enn klassisk utpressing.

Hvordan ransomware sprer seg

For at et angrep skal lykkes, trenger kriminelle et inngangspunkt. Løsepengevirus dukker ofte opp som en «passasjer» i e-poster, nedlastinger eller uoppdaterte sårbarheter..

Malspam (ondsinnet spam)Det er masseutsendelsestaktikken. Angriperen sender tusenvis eller millioner av e-poster med fellevedlegg (PDF, Word, ZIP) eller lenker til kompromitterte nettsteder. Det er nok å bare åpne filen eller aktivere makroer for at skadevaren skal lastes ned og kjøres.

Skadelig reklame (ondsinnet reklame)Den utnytter bannere på legitime eller kompromitterte nettsteder. Bare det å åpne siden kan stille omdirigere brukeren til en server kontrollert av angriperen.Der analyserer et angrepssett nettleseren, programtilleggene og systemet, og starter angrepet ved å utnytte eventuelle tilgjengelige sårbarheter, ofte uten at brukeren klikker på noe.

Spydfisking og hvalfangstI motsetning til massespam, Spear phishing retter seg mot svært spesifikke mål.Et selskap, en avdeling, en leder. E-postene er omhyggelig utformet, basert på reelle data (for eksempel LinkedIn-organisasjonskart), og utgir seg for å være enkeltpersoner som administrerende direktør eller HR-sjef. «Hvalfangst» retter seg mot høytstående stillinger, hvor et enkelt klikk kan åpne døren til hele bedriftsnettverket.

Sosial manipulering genereltAngriperne henter informasjon fra sosiale medier, bedriftsnettsteder eller tidligere lekkasjer, og De bruker det for å få budskapet til å virke legitimt og kjent.Noen ganger utgir de seg for å være teknisk støtte, banken, programvareleverandøren eller til og med en kollega, noe som reduserer brukerens mistanke.

Videre Mange moderne angrep utnytter programvaresårbarhetereksponerte tjenester (som dårlig sikret RDP), svake passord eller piratkopiert programvareNår ransomware-viruset er inne i nettverket, kombineres det med andre verktøy for å bevege seg sidelengs, stjele legitimasjon og finne de mest verdifulle systemene før krypteringen utløses.

Løsepengevirus på datamaskiner, Mac-er og mobiltelefoner

Selv om de fleste mediehendelser involverer Windows, ingen plattform er helt trygg.

En WindowsAngrepsflaten er større på grunn av markedsandelen og mengden tredjepartsprogramvare som er installert. Familier som CryptoLocker, CryptoWall, Petya, WannaCry, Ryuk, TeslaCrypt og Mamba har hatt en enorm innvirkning, og kryptert filer, hele disker og automatisk forplantet seg på tvers av nettverk; se Shadow Copy-veiledning.

En MacDen første høyprofilerte saken var KeRanger i 2016, som snek seg inn som en kompromittert versjon av en legitim app (Transmission). Den ville kopiere i bakgrunnen, vente noen dager, og deretter begynne å kryptere filer.Senere dukket det opp andre, som Findzip eller MacRansom, og også falskt ransomware som ThiefQuest/EvilQuest som faktisk fungerte som «viskere», og ødela data uten noen reell intensjon om dekryptering.

En Android-telefonerFremfor alt har skjermblokkere spredt seg De viser meldinger som påstår ulovlige aktiviteter og krever betaling for å låse opp enheten.De gjemmer seg vanligvis i apper lastet ned fra eksterne offisielle butikker eller i apper av tvilsom opprinnelse. I mange tilfeller kan de fjernes ved å starte opp i sikkermodus og avinstallere den skadelige appen, men noen varianter krever en fullstendig tilbakestilling.

Merkbare ransomware-tilfeller og -familier

Gjennom årene har følgende blitt identifisert dusinvis av familier med varierte taktikker og mål. Noen av de mest kjente er:

- RevetonHan populariserte skjermlåser med logoer fra angivelige politimyndigheter. Han viste frem IP-adressen, internettleverandøren og til og med et webkamerabilde å skremme offeret og kreve betaling via forhåndsbetalte kort eller anonyme tjenester.

- CryptoLockerEn av de store pionerene innen sterk massekryptering. Den genererte RSA-nøkkelpar, krypterte filer med filtypen og krevde Bitcoin.Infrastrukturen ble nøytralisert ved å demontere Gameover Zeus-botnettet.

- CryptoWallSenere utvikling, distribuert gjennom phishing-kampanjer og angrepssett. Den nådde versjoner som CryptoWall 3.0 og var assosiert med grupper, angivelig av russisk opprinnelse.

- TeslaCryptOpprinnelig fokusert på videospillverdenen (kryptering av spill og relatert innhold), pensjonerte han seg til slutt da Hoveddekrypteringsnøkkelen ble lekketDette tillot sikkerhetsselskaper å lage gratis verktøy for å gjenopprette filene.

- MambaI stedet for å kryptere individuelle filer, Krypter hele disken på oppstartsnivå ved hjelp av DiskCryptorDen oppretter spesifikke brukere, endrer MBR og forhindrer at systemet starter opp uten nøkkelen.

- WannaCryDet paradigmatiske tilfellet med en kryptografisk orm. Den utnyttet en Windows-sårbarhet (EternalBlue/MS17-010) og spredte seg automatisksom påvirket sykehus, energiselskaper, transport og tusenvis av organisasjoner over hele verden inntil en «kill switch» ble aktivert ved et uhell.

- RyukFokusert på store organisasjoner, Den bruker tilpassede nøkler per offer, ormefunksjoner og tilleggsverktøy å navigere i nettverket. Det har blitt sett i angrep på offentlige forvaltninger, medier og viktige tjenester.

Løsepengevirus som en tjeneste (RaaS): virksomheten bak forbrytelsen

En av grunnene til fremveksten av ransomware er forretningsmodellen. Ransomware-as-a-Service fungerer som en kriminell franchise der alle har sin rolle.

Utviklerne lager skadevaren og en nettinfrastruktur der «tilknyttede selskaper» kan Konfigurer kampanjer, tilpass løsepengebrev, angi beløp og overvåk statistikk (infiserte ofre, mottatte betalinger osv.). Til gjengjeld beholder skaperen en prosentandel av hver løsepenger.

Det har vært og finnes flere «merker» av RaaS: Cerber, Stampado, Philadelphia, Frozr Locker, Satan, RaasBerry, Atom, Hostman, Shark, GrandCrab, Ako, LockBit og mange flere. Noen blir til og med annonsert i undergrunnsfora med brosjyrer, videoer og «teknisk støtte» for mindre erfarne kriminelle.

Med denne modellen, Risikoen er spredt og inngangsbarrieren er svært lavBare betal et gebyr eller del overskuddet for å iverksette angrep som ellers ville kreve avansert kunnskap om programmering, kryptografi og nettverk.

Hva du skal gjøre hvis du blir infisert med ransomware

Når løsepengebrevet dukker opp, Den instinktive reaksjonen er vanligvis panikk.Men det er viktig å handle fornuftig for å begrense skadene.

Den første er Koble enheten fra nettverket (kabel, Wi-Fi osv.) og slå av andre tilkoblede enheter som kan være i faresonen, spesielt hvis du deler filer eller nettverksstasjoner. Dette bidrar til å bremse spredningen.

Neste, og når det er mulig, Rådfør deg med IT-teamet ditt, en spesialist på nettsikkerhet eller offentlige hjelpetjenester. (I Spania tilbyr INCIBEs 017-hjelpelinje gratis og konfidensiell støtte.) De vil kunne analysere varianten, vurdere alternativer og veilede deg i de neste trinnene.

Hvis du har pålitelige sikkerhetskopier, Den sikreste løsningen er vanligvis å formatere de berørte datamaskinene og gjenopprette sikkerhetskopierEthvert forsøk på å "rense" uten en ren installasjon kan etterlate spor av skadelig programvare og tillate reinfeksjoner.

I mangel av sikkerhetskopier, Det finnes initiativer som No More Ransom de tilbyr gratis dekrypteringsverktøy for visse kjente familier. De dekker ikke alle varianter eller alle versjoner, men i noen tilfeller lar de deg gjenopprette filer gratis.

I ethvert scenario, Du må rapportere hendelsen til myndigheteneUtover eventuell støtte du måtte motta, vil dataene dine bidra til å forbedre trusselinformasjonen og straffeforfølge de ansvarlige.

Slik forhindrer du ransomware-angrep

Den beste strategien mot ransomware er klar: Invester i forebygging og aksepter at det før eller siden vil bli forsøk på angrep.Tanken er å minimere sjansene for suksess og konsekvensene dersom det skulle skje.

Fra et teknisk synspunkt er det tilrådelig Hold operativsystemer, applikasjoner og fastvare oppdatert og oppdatert av patchhåndteringMange kampanjer utnytter sårbarheter som det har vært tilgjengelige oppdateringer for en stund. Å aktivere automatiske oppdateringer når det er mulig reduserer eksponeringsvinduet betraktelig.

Det er også essensielt har pålitelige sikkerhetsløsninger (antimalware, antiransomware, antiexploit, antispam-filtre) på personlige datamaskiner, servere og mobile enheter. Et godt produkt kan oppdage typisk massekrypteringsatferd og stoppe prosessen før den påvirker hele systemet. Se sammenligninger av pålitelige sikkerhetsløsninger For bedrifter.

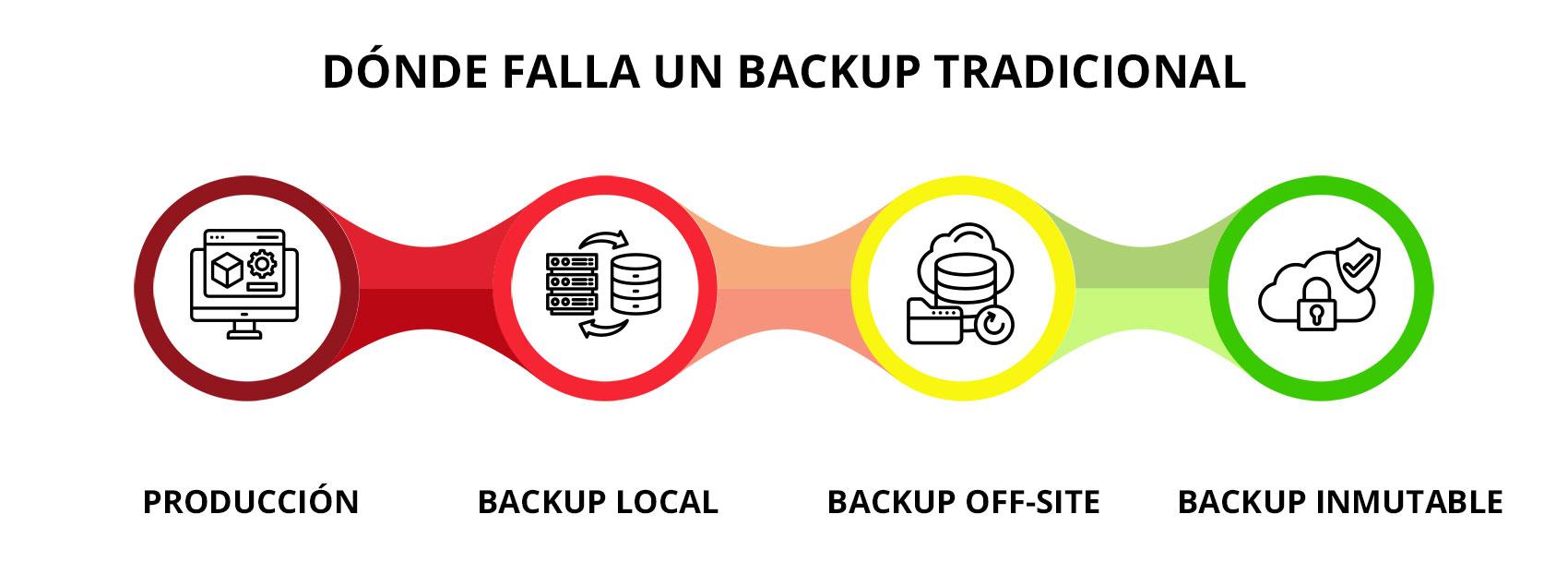

Et annet kritisk tiltak er Implementer en robust sikkerhetskopieringspolicyIdeelt sett bør du kombinere skybaserte sikkerhetskopier (med kryptering og flerfaktorautentisering) med offline kopier på eksterne harddisker eller NAS -servereBånd eller andre lagringsmedier bør være fysisk frakoblet når de ikke er i bruk. Dette forhindrer også at ransomware krypterer sikkerhetskopier.

I organisasjonssfæren, Brukeropplæring og bevisstgjøring er nøkkelenÅ tydelig forklare hva phishing er, hvordan man gjenkjenner mistenkelige e-poster, hvorfor man ikke bør aktivere makroer unødvendig eller laste ned uventede vedlegg, utgjør en stor forskjell. Verktøy som phishing-simuleringer bidrar til å forsterke disse beste praksisene. Lær mer om opplæring og bevisstgjøring.

Noen grunnleggende retningslinjer som reduserer risikoen betraktelig er:

- Ikke åpne vedlegg fra ukjente eller uventede avsendere., selv om de ser ut til å komme fra pålitelige kontakter, uten først å bekrefte via en annen kanal.

- Hold musepekeren over lenkene for å se den faktiske URL-en Og hvis du er usikker, skriv inn adressen manuelt i nettleseren din i stedet for å klikke.

- Unngå å surfe på eller laste ned programvare fra nettsteder med tvilsom opprinnelsespesielt når de tilbyr «gratis» programmer som vanligvis er betalte for.

- Reduser bruken av piratkopiert programvare, ettersom det ofte kommer med innebygd ondsinnet kode.

I selskaper dessuten, Det anbefales å anvende prinsippet om minste privilegium, segmentere nettverk og beskytte eksponerte tjenester (som RDP) med VPN og flerfaktorautentisering.og ha en hendelsesresponsplan på plass som inkluderer hva man skal gjøre spesifikt i tilfelle et ransomware-angrep.

Angrepsvolumet, utbetalingene på flere millioner dollar og gjengenes kreativitet gjør det klart at Løsepengevirus vil fortsette å være en tilbakevendende trussel i årene som kommer.Å holde systemene oppdatert, ta sikkerhetskopier, bruke seriøse sikkerhetsløsninger og fremfor alt å dyrke en god cyberhygienekultur hjemme og i bedriften er grunnpilarene som utgjør forskjellen mellom en kontrollert skremsel og en større katastrofe som fullstendig lammer aktiviteten.

Lidenskapelig forfatter om verden av bytes og teknologi generelt. Jeg elsker å dele kunnskapen min gjennom å skrive, og det er det jeg skal gjøre i denne bloggen, vise deg alle de mest interessante tingene om dingser, programvare, maskinvare, teknologiske trender og mer. Målet mitt er å hjelpe deg med å navigere i den digitale verden på en enkel og underholdende måte.