- Ransomware ialah perisian hasad yang mengunci atau menyulitkan sistem dan data untuk memeras ugut mangsa melalui pembayaran, biasanya dalam mata wang kripto.

- Ia telah berkembang daripada penyekat mudah kepada model pemerasan berganda dan tiga kali ganda yang kompleks, disokong oleh Ransomware-as-a-Service.

- Pencegahan melibatkan pengemaskinian sistem, penggunaan keselamatan yang baik, melatih pengguna dan mengekalkan sandaran terpencil.

- Membayar tebusan tidak pernah menjamin pemulihan dan mendorong perniagaan jenayah, jadi disyorkan untuk memulihkan sandaran dan menggunakan alat dan pihak berkuasa khusus.

El Ransomware telah menjadi salah satu serangan siber yang paling menguntungkan dan berbahaya. beberapa tahun kebelakangan ini. Ia mengunci komputer, menyulitkan fail dan menuntut bayaran, biasanya dalam mata wang kripto, sebagai pertukaran untuk memulihkan akses. Ia menjejaskan pengguna individu serta perniagaan, hospital, majlis bandar dan juga infrastruktur kritikal.

Jauh sekali daripada sesuatu yang baharu, Sejarah ransomware bermula pada akhir 80-an dan telah menjadi semakin canggih. Lama-kelamaan: ia mula-mula diedarkan pada cakera liut dan diminta wang melalui pos; hari ini ia merebak dalam beberapa saat melalui seluruh rangkaian, menggunakan kriptografi canggih dan bergantung pada model perniagaan seperti Ransomware-as-a-Service yang membolehkan mana-mana penjenayah melancarkan kempen dengan hampir tiada pengetahuan teknikal.

Apakah ransomware dan bagaimana ia berfungsi?

Secara sederhana, Ransomware ialah sejenis malware yang direka untuk menghalang anda daripada menggunakan komputer atau mengakses data anda. Melainkan anda membayar wang tebusan. Ia boleh menyekat akses kepada seluruh sistem, menyulitkan dokumen, pangkalan data, foto atau keseluruhan cakera dan memaparkan mesej dengan arahan pembayaran.

Dalam serangan biasa, Penjenayah siber menjejaskan peranti atau rangkaian, menggunakan perisian hasad dan menjadikan maklumat tersebut tebusan.Dari situ, pemerasan bermula: mereka mengugut untuk tidak memulangkan kunci penyahsulitan, menerbitkan data yang dicuri, atau memusnahkannya secara langsung jika pembayaran tidak dibuat dalam tempoh tertentu.

Adalah penting untuk menjelaskannya Membayar tebusan langsung tidak menjamin apa-apa.Ramai mangsa tidak dapat memulihkan fail mereka walaupun selepas membayar; ada juga yang menerima alat yang rosak yang merosakkan lagi data. Tambahan pula, pembayaran akan mendorong kegiatan jenayah dan boleh menjadikan mangsa sasaran berulang.

Oleh itu, sekiranya berlaku jangkitan, cadangan pakar dan organisasi seperti INCIBE atau FBI sendiri Mereka jelas: jangan bayar, asingkan sistem yang terjejas, pulihkan sandaran dan laporkan kejadian tersebut kepada pihak berkuasa yang berwibawa.

Evolusi sejarah ransomware

Garis masa ransomware menunjukkan bagaimana ia telah berubah daripada satu industri yang bersifat teknikal kepada industri jenayah bernilai berbilion dolar. Setiap peristiwa penting telah memperkenalkan penambahbaikan dalam teknik penyulitan, penyebaran atau pemerasan..

1989 – Trojan AIDS atau “PC Cyborg”Ini dianggap sebagai kes ransomware pertama yang didokumenkan. Ia diedarkan pada cakera liut yang berkaitan dengan maklumat AIDS. Malware itu menyembunyikan direktori fail sistem dan menuntut $189 untuk membuka kuncinya, dengan pembayaran dibuat melalui pos ke alamat di Panama. Secara teknikalnya, ia adalah asas. Ia tidak menyulitkan kandungan fail, hanya namanya sahaja.yang membenarkan kerosakan itu dipulihkan tanpa membayar.

1996 – Konsep “peras ugut kriptoviral” lahirPenyelidik Adam L. Young dan Moti Yung menerangkan di persidangan Keselamatan dan Privasi IEEE bagaimana perisian hasad boleh menggunakan kriptografi asimetri untuk memeras ugut mangsanya. Kod berniat jahat itu merangkumi kunci awam, fail yang disulitkan dan memaksa mangsa menghantar teks yang disulitkan kepada penyerang untuk mendapatkan semula kunci persendirian. sebagai pertukaran untuk wang. Itu masih teori akademik, tetapi ia betul-betul meramalkan apa yang akan kita lihat kemudian.

Awal 2000-an – Wabak moden pertamaSelepas tempoh insiden terpencil, Pada tahun 2005, peningkatan ketara dalam jangkitan bermulaterutamanya di Rusia dan Eropah Timur. Varian pertama yang menggunakan kriptografi asimetri secara serius muncul, yang merumitkan penyahsulitan tanpa kunci penyerang.

2009 – Mata wang kripto tibaPenciptaan Bitcoin menandakan titik perubahan. Pembayaran beralih daripada cek, pindahan atau kad prabayar kepada mata wang maya yang sukar dikesanAnonimiti relatif ini menjadikan model ini jauh lebih menarik dan boleh diskalakan untuk jenayah terancang.

2013 – Era Ransomware Moden: CryptoLockerCryptoLocker mempopularkan penyulitan kuat secara besar-besaran: Kekunci RSA 2048-bit, fail yang disulitkan melalui sambungan dan wang tebusan yang dituntut dalam Bitcoin atau baucar prabayarImpaknya sedemikian rupa sehingga memerlukan operasi antarabangsa untuk merobohkan infrastruktur (Gameover Zeus) yang menyokongnya.

2015 – Ransomware-sebagai-Perkhidmatan (RaaS)Varian seperti Tox memperkenalkan model RaaS: pencipta ransomware menawarkan "kit" sedia untuk digunakan kepada penjenayah lainSebagai pertukaran untuk komisen ke atas wang tebusan. Ini mendemokrasikan serangan: anda tidak lagi perlu tahu cara memprogram untuk melancarkan kempen.

2016-2017 – Gelombang global dan cacing kriptoPada tahun 2016, keluarga ransomware seperti Mamba muncul, yang menyulitkan seluruh cakera pada peringkat but menggunakan alat seperti DiskCryptor. Pada tahun 2017, WannaCry (WanaCrypt0r) muncul. cacing kripto pertama yang mereplikasi secara besar-besaran, yang mengeksploitasi kerentanan MS17-010 dalam Windows dan menyulitkan data daripada lebih 75.000 komputer di seluruh dunia, termasuk hospital British, syarikat Sepanyol seperti Telefónica dan infrastruktur Rusia.

Juga pada tahun 2017 Petya dan variannya menyerang dengan menyulitkan jadual fail induk (MFT)melumpuhkan sistem, dan kempen berskala besar terhadap bank, syarikat tenaga dan pentadbiran awam didokumenkan. Penggunaan mesej yang menyamar sebagai pasukan polis untuk memberikan "kesahihan" kepada pemerasan semakin berleluasa.

2018 – Ryuk dan “pemburuan haiwan buruan besar”Ryuk memberi tumpuan kepada objektif bernilai tinggi: badan awam, hospital, saluran media dan syarikat besarIa menggunakan kunci unik bagi setiap organisasi dan keupayaan penyebaran lanjutan (Wake on LAN, SMB, RPC), yang merumitkan kedua-dua tindak balas dan penyahsulitan.

2019 – Peras ugut berganda dan bertigaSejak tahun ini, kumpulan ransomware telah menggunakan taktik pemerasan berganda: Mereka bukan sahaja menyulitkan data, malah turut mengeluarkannya dan mengancam untuk menerbitkannya. Jika pembayaran tidak dibuat. Malah terdapat skim pemerasan tiga kali ganda, di mana pelanggan, pembekal atau pesakit mangsa juga ditekan. Pasukan tindak balas insiden seperti IBM Security X-Force mengesahkan bahawa hampir semua kes yang mereka kendalikan kini melibatkan kecurian data.

2020 – Ledakan semasa COVID-19Kerja jarak jauh secara besar-besaran, kesibukan untuk membolehkan akses jarak jauh, dan pengurangan keselamatan di banyak rumah mendorong serangan. Kerajaan, institusi kewangan, dan terutamanya sektor penjagaan kesihatan sedang mengalami peningkatan yang ketara kejadian ransomware semasa pandemik.

2022 – Rampasan thread e-melSatu teknik yang amat mengelirukan semakin dikenali: "pembajakan benang". Penjenayah menyusup masuk ke dalam perbualan e-mel yang sah dan membalas dalam thread yang sama. dengan lampiran atau pautan yang berniat jahat, yang meningkatkan kadar klik dengan ketara.

2023-2024 – Melangkaui penyulitanApabila pertahanan dan sokongan bertambah baik, banyak geng mengembangkan senjata mereka: Mereka menggabungkan ransomware dengan pencuri data (pencuri) Mereka mengekstrak kelayakan dan data sensitif tanpa perlu mengunci sistem. Kumpulan seperti LockBit atau saki-baki Conti menggunakan cara untuk mencuri dan memeras ugut data secara terang-terangan, walaupun mereka tidak mengaktifkan penyulitan.

Jenis utama ransomware

Walaupun terdapat banyak variasi, Kebanyakan ransomware semasa boleh dikumpulkan kepada dua keluarga besarYang pertama ialah yang menyulitkan maklumat dan yang menyekat peranti. Dari situ, subjenis tambahan dan strategi pemerasan muncul.

Menyulitkan ransomware

Dialah yang paling digeruni dan selalunya menjadi tajuk utama. Matlamatnya adalah untuk menyulitkan fail atau data penting supaya ia hanya boleh dipulihkan dengan kunci yang dipegang oleh penyerang.Ia biasanya tertumpu pada dokumen pejabat, pangkalan data, sandaran yang boleh diakses, sistem pengeluaran, dan sebagainya.

Secara teorinya, selepas membayar wang tebusan, penjenayah itu menghantar kunci atau alat penyahsulitan yang membalikkan proses tersebut. Dalam praktiknya, terdapat banyak kes di mana mangsa tidak menerima apa-apa yang berguna, atau di mana penyahsulitan gagal dan sebahagian daripada maklumat rosak selama-lamanya.

Ransomware loker

Dalam kes ini, perisian hasad Ia menghalang akses kepada keseluruhan peranti dengan memaparkan skrin bersaiz penuh. Ia memenuhi seluruh desktop dan menghalang anda daripada menggunakan sistem. Ia lebih biasa berlaku pada telefon bimbit dan beberapa komputer rumah.

Tidak seperti penyulitan tulen, Fail-fail tidak selalunya diakses di sini.Apabila jangkitan dihapuskan atau sistem dipulihkan, data mungkin kekal utuh. Nota tebusan selalunya merangkumi logo agensi penguatkuasaan undang-undang atau amaran tentang dakwaan aktiviti haram.

Subjenis biasa yang lain

Berdasarkan dua asas ini, beberapa variasi dan label muncul yang berguna untuk diketahui bagi mengenal pasti risiko dengan lebih baik:

- Perisian ancaman atau intimidasiIa menampilkan dirinya sebagai antivirus atau alat keselamatan yang "mengesan" jangkitan palsu dan menuntut bayaran untuk membersihkannya. Ia mengebom anda dengan tetingkap timbul, tetapi selalunya Ia tidak menyulitkan atau menyekat apa-apa, ia hanya memperdaya pengguna.

- Kunci skrin klasikMereka memaparkan skrin statik, selalunya dengan logo polis atau agensi kerajaan, menunjukkan bahawa kandungan haram (cetak rompak, pornografi, dll.) telah dikesan dan "denda" mesti dibayar. Matlamat mereka adalah untuk menakutkan, bukan kecanggihan teknikal..

- Alat doxwarePenyerang mencuri maklumat peribadi (foto, dokumen, sejarah, pangkalan data) dan mengancam untuk menerbitkannya. Tekanan itu bukan berdasarkan kehilangan akses kepada data, tetapi berdasarkan rasa malu, kerosakan reputasi atau kemungkinan sekatan. melalui penapisan.

- Ransomware pemerasan berganda dan bertigaIa menggabungkan penyulitan + kecurian data dan, dalam beberapa kes, Serangan tambahan seperti DDoS atau pemerasan pihak ketiga yang terlibat (klien, pesakit, pasangan) untuk memaksimumkan tekanan.

- perisian tebusan yang merosakkanDaripada menumpukan perhatian pada penyelamatan sebenar, Dia mengugut untuk memadam atau menulis ganti maklumat tersebut jika pembayaran tidak dibuat.Dan kadangkala ia berlaku walaupun selepas menerima wang tersebut. Ia lebih hampir kepada sabotaj daripada pemerasan klasik.

Bagaimana ransomware merebak

Agar serangan berjaya, penjenayah memerlukan pintu masuk. Ransomware sering tiba sebagai "penumpang" di dalam e-mel, muat turun atau kerentanan yang tidak ditambal..

Malspam (spam berniat jahat)Ia adalah taktik serangan beramai-ramai. Penyerang menghantar beribu-ribu atau berjuta-juta e-mel dengan lampiran perangkap (PDF, Word, ZIP) atau pautan ke laman web yang diceroboh. Hanya membuka fail atau mendayakan makro sudah cukup untuk perisian hasad dimuat turun dan dilaksanakan.

Malvertising (pengiklanan berniat jahat)Ia mengambil kesempatan daripada sepanduk di laman web yang sah atau dikompromi. Hanya dengan mengakses halaman tersebut, pengguna boleh dialihkan secara senyap ke pelayan yang dikawal oleh penyerang.Di sana, kit eksploit menganalisis pelayar, pemalam dan sistem, dan melancarkan serangan dengan memanfaatkan sebarang kelemahan yang tersedia, selalunya tanpa pengguna mengklik apa-apa.

Pancingan data lembing dan penangkapan ikan pausTidak seperti spam besar-besaran, Spear phishing menyasarkan objektif yang sangat spesifik.Sebuah syarikat, sebuah jabatan, seorang eksekutif. E-mel tersebut direka dengan teliti, berdasarkan data sebenar (contohnya, carta organisasi LinkedIn), dan menyamar sebagai individu seperti CEO atau pengurus HR. "Whaling" menyasarkan jawatan peringkat tinggi, di mana satu klik sahaja boleh membuka pintu kepada seluruh rangkaian korporat.

Kejuruteraan sosial secara amnyaPenyerang memperoleh maklumat daripada media sosial, laman web korporat atau kebocoran sebelum ini, dan Mereka menggunakannya untuk menjadikan mesej itu kelihatan sah dan biasa.Kadangkala mereka menyamar sebagai sokongan teknikal, bank, penyedia perisian atau rakan sekerja, sekali gus mengurangkan syak wasangka pengguna.

Selain itu, Banyak serangan moden mengeksploitasi kelemahan perisianperkhidmatan yang terdedah (seperti RDP yang kurang selamat), kata laluan yang lemah atau perisian cetak rompakSebaik sahaja berada di dalam rangkaian, ransomware tersebut akan bergabung dengan alat lain untuk bergerak secara mendatar, mencuri kelayakan dan mencari sistem yang paling berharga sebelum mencetuskan penyulitan.

Ransomware pada komputer, Mac dan telefon bimbit

Walaupun kebanyakan insiden media melibatkan Windows, tiada platform yang selamat sepenuhnya.

En WindowsPermukaan serangan adalah lebih besar disebabkan oleh bahagian pasarannya dan jumlah perisian pihak ketiga yang dipasang. Keluarga seperti CryptoLocker, CryptoWall, Petya, WannaCry, Ryuk, TeslaCrypt dan Mamba telah memberi impak yang besar, menyulitkan fail, keseluruhan cakera dan menyebarkan secara automatik merentasi rangkaian; lihat Tutorial Salinan Bayangan.

En MacKes berprofil tinggi pertama ialah KeRanger pada tahun 2016, yang diselitkan sebagai versi aplikasi sah (Transmission) yang dikompromikan. Ia akan menyalin di latar belakang, menunggu beberapa hari, dan kemudian mula menyulitkan fail.Kemudian, muncul pula perisian tebusan lain seperti Findzip atau MacRansom, dan juga perisian tebusan palsu seperti ThiefQuest/EvilQuest yang sebenarnya berfungsi sebagai "pengelap", memusnahkan data tanpa niat sebenar untuk menyahsulit.

En Telefon AndroidPaling penting, penyekat skrin telah meluas Mereka memaparkan mesej yang mendakwa terdapat aktiviti haram dan menuntut bayaran untuk membuka kunci peranti tersebut.Mereka biasanya bersembunyi di aplikasi yang dimuat turun dari kedai rasmi luar atau dalam aplikasi yang asalnya meragukan. Dalam kebanyakan kes, ia boleh dialih keluar dengan but ke mod selamat dan menyahpasang aplikasi berniat jahat, tetapi sesetengah varian memerlukan tetapan semula sepenuhnya.

Kes dan keluarga ransomware yang ketara

Selama bertahun-tahun, perkara berikut telah dikenal pasti berpuluh-puluh keluarga dengan pelbagai taktik dan objektif. Antara yang paling terkenal ialah:

- RevetonDia mempopularkan kunci skrin dengan logo agensi penguatkuasaan undang-undang yang dikatakan. Dia mempamerkan alamat IP, pembekal internet dan juga imej kamera web untuk menakut-nakutkan mangsa dan menuntut bayaran melalui kad prabayar atau perkhidmatan tanpa nama.

- CryptoLockerSalah satu perintis hebat penyulitan massa yang kuat. Ia menjana pasangan kunci RSA, fail yang disulitkan melalui sambungan dan menuntut Bitcoin.Infrastrukturnya dineutralkan apabila botnet Gameover Zeus dibongkar.

- CryptoWallEvolusi seterusnya, diedarkan melalui kempen pancingan data dan kit eksploitasi. Ia mencapai versi seperti CryptoWall 3.0 dan dikaitkan dengan kumpulan-kumpulan, yang kononnya berasal dari Rusia.

- TeslaCryptPada mulanya tertumpu pada dunia permainan video (permainan penyulitan dan kandungan berkaitan), beliau akhirnya bersara apabila Kunci penyahsulitan induk telah bocorIni membolehkan syarikat keselamatan mencipta alat percuma untuk memulihkan fail.

- MambaDaripada menyulitkan fail individu, Sulitkan keseluruhan cakera pada peringkat but menggunakan DiskCryptorIa mencipta pengguna tertentu, mengubah suai MBR dan menghalang sistem daripada boot tanpa kunci.

- WannaCryKes paradigmatik bagi cacing kriptografi. Ia mengeksploitasi kelemahan Windows (EternalBlue/MS17-010) dan merebak secara automatikmenjejaskan hospital, syarikat tenaga, pengangkutan dan beribu-ribu organisasi di seluruh dunia sehingga "suis bunuh" diaktifkan secara tidak sengaja.

- RyukTertumpu kepada organisasi besar, Ia menggunakan kunci tersuai bagi setiap mangsa, keupayaan cacing dan alat tambahan untuk menavigasi rangkaian. Ia telah dilihat dalam serangan ke atas pentadbiran awam, saluran media dan perkhidmatan penting.

Ransomware-as-a-Service (RaaS): perniagaan di sebalik jenayah itu

Salah satu sebab kebangkitan ransomware adalah model perniagaannya. Ransomware-as-a-Service beroperasi seperti francais jenayah di mana setiap orang mempunyai peranan mereka.

Pembangun mencipta perisian hasad dan infrastruktur web di mana "sekutu" boleh Konfigurasikan kempen, sesuaikan nota tebusan, tetapkan jumlah dan pantau statistik (mangsa yang dijangkiti, bayaran yang diterima, dsb.). Sebagai balasan, pencipta menyimpan peratusan daripada setiap wang tebusan.

Terdapat dan terdapat pelbagai "jenama" RaaS: Cerber, Stampado, Philadelphia, Frozr Locker, Syaitan, RaasBerry, Atom, Hostman, Shark, GrandCrab, Ako, LockBit dan banyak lagi. Ada juga yang diiklankan di forum bawah tanah dengan brosur, video dan "sokongan teknikal" untuk penjenayah yang kurang berpengalaman.

Dengan model ini, Risiko tersebar dan halangan kemasukan adalah sangat rendahHanya bayar yuran atau kongsi keuntungan untuk melancarkan serangan yang memerlukan pengetahuan lanjutan tentang pengaturcaraan, kriptografi dan rangkaian.

Apa yang perlu dilakukan jika anda dijangkiti ransomware

Apabila nota tebusan muncul, Reaksi naluri biasanya panik.Tetapi penting untuk bertindak secara bijak bagi mengurangkan kerosakan.

Perkara pertama ialah Putuskan sambungan peranti daripada rangkaian (kabel, Wi-Fi, dsb.) dan matikan peranti lain yang disambungkan yang mungkin berisiko, terutamanya jika anda berkongsi fail atau pemacu rangkaian. Ini membantu memperlahankan penyebaran.

Seterusnya, dan bila-bila masa yang mungkin, Rujuk pasukan IT anda, pakar keselamatan siber atau khidmat bantuan awam. (Di Sepanyol, talian bantuan INCIBE 017 menawarkan sokongan percuma dan sulit.) Mereka akan dapat menganalisis varian, menilai pilihan dan membimbing anda tentang langkah seterusnya.

Jika anda mempunyai sandaran yang boleh dipercayai, Penyelesaian paling selamat biasanya adalah memformat komputer yang terjejas dan pulihkan sandaranSebarang percubaan untuk "membersihkan" tanpa pemasangan yang bersih boleh meninggalkan kesan perisian hasad dan membolehkan jangkitan semula.

Dengan ketiadaan sandaran, Terdapat inisiatif seperti Tiada Lagi Tebusan tawaran itu alat penyahsulitan percuma untuk keluarga tertentu yang diketahui. Ia tidak merangkumi semua varian atau semua versi, tetapi dalam beberapa kes ia membenarkan anda memulihkan fail secara percuma.

Dalam apa jua senario, Anda mesti melaporkan kejadian tersebut kepada pihak berkuasaSelain daripada sebarang sokongan yang mungkin anda terima, data anda akan membantu meningkatkan risikan ancaman dan mendakwa mereka yang bertanggungjawab.

Cara mencegah serangan ransomware

Strategi terbaik menentang ransomware adalah jelas: Labur dalam pencegahan dan terimalah bahawa lambat laun akan ada percubaan serangan.Ideanya adalah untuk meminimumkan peluang kejayaan dan kesannya sekiranya ia berlaku.

Dari segi teknikal, adalah dinasihatkan Pastikan sistem pengendalian, aplikasi dan perisian tegar dikemas kini dan ditambal oleh pengurusan tampalanBanyak kempen mengeksploitasi kerentanan yang tampalannya telah tersedia untuk beberapa waktu. Mendayakan kemas kini automatik, jika boleh, dapat mengurangkan tempoh pendedahan dengan ketara.

Ia juga penting mempunyai penyelesaian keselamatan yang boleh dipercayai (antiperisian hasad, antiperisian tebusan, antieksploitasi, penapis antispam) pada komputer peribadi, pelayan dan peranti mudah alih. Produk yang baik boleh mengesan tingkah laku penyulitan besar-besaran yang biasa dan menghentikan proses sebelum ia menjejaskan keseluruhan sistem. Lihat perbandingan penyelesaian keselamatan yang boleh dipercayai untuk syarikat.

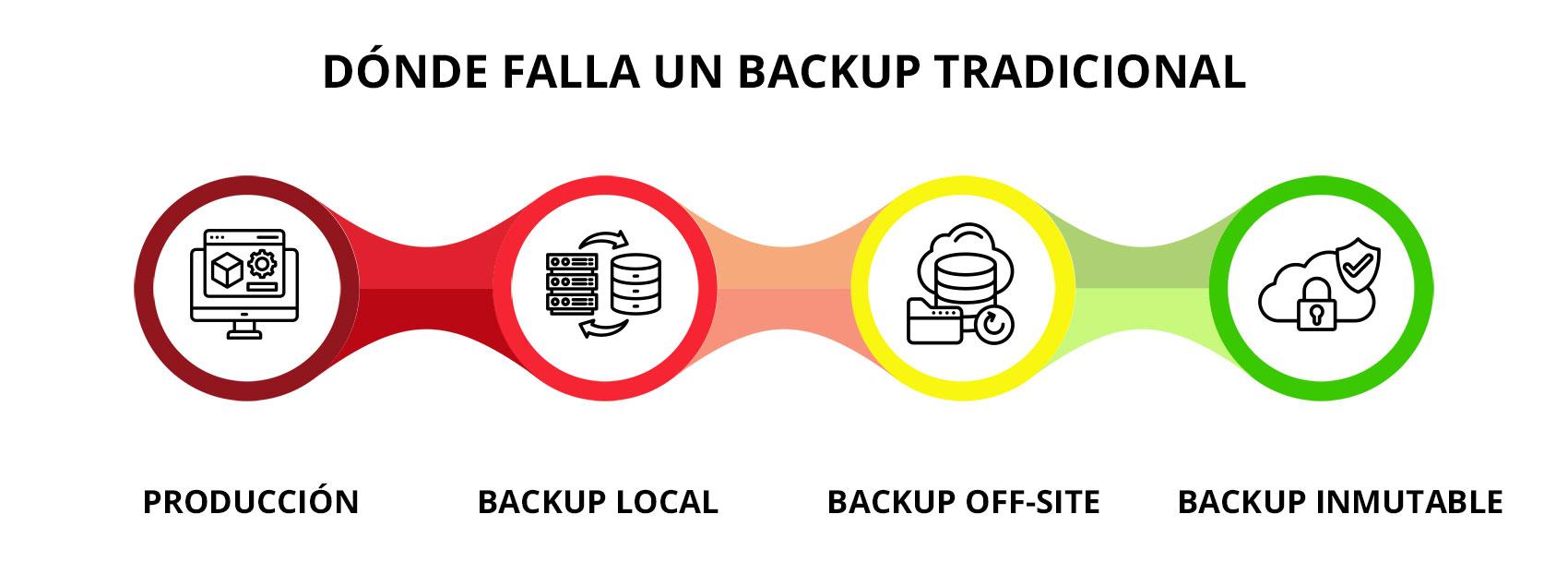

Satu lagi langkah kritikal ialah Laksanakan dasar sandaran yang mantapSebaik-baiknya, anda harus menggabungkan sandaran awan (dengan penyulitan dan pengesahan berbilang faktor) dengan salinan luar talian pada pemacu luaran atau Pelayan NASPita atau media storan lain harus diputuskan sambungannya secara fizikal apabila tidak digunakan. Ini juga menghalang ransomware daripada menyulitkan sandaran.

Dalam bidang organisasi, Latihan dan kesedaran pengguna adalah pentingMenerangkan dengan jelas apa itu pancingan data, cara mengenali e-mel yang mencurigakan, mengapa anda tidak boleh mendayakan makro secara tidak perlu atau memuat turun lampiran yang tidak dijangka akan memberi perbezaan yang besar. Alat seperti simulasi pancingan data membantu memperkukuh amalan terbaik ini. Ketahui lebih lanjut tentang latihan dan kesedaran.

Beberapa garis panduan asas yang dapat mengurangkan risiko dengan ketara adalah:

- Jangan buka lampiran daripada pengirim yang tidak dikenali atau tidak dijangka., walaupun mereka kelihatan datang daripada kenalan yang dipercayai, tanpa pengesahan terlebih dahulu melalui saluran lain.

- Arahkan tetikus anda ke atas pautan untuk melihat URL sebenar Dan jika anda tidak pasti, taip alamat secara manual ke dalam pelayar anda dan bukannya mengklik.

- Elakkan melayari atau memuat turun perisian daripada laman web yang meragukan asalnyaterutamanya apabila mereka menawarkan program "percuma" yang biasanya berbayar.

- Kurangkan penggunaan perisian cetak rompak, kerana ia sering disertakan dengan kod berniat jahat yang terbenam.

Dalam syarikat-syarikat, lebih-lebih lagi, Adalah disyorkan untuk menggunakan prinsip keistimewaan paling rendah, menyegmenkan rangkaian dan melindungi perkhidmatan yang terdedah (seperti RDP) dengan VPN dan pengesahan berbilang faktor.dan mempunyai pelan tindak balas insiden yang merangkumi apa yang perlu dilakukan khususnya sekiranya berlaku serangan ransomware.

Jumlah serangan, pembayaran berjuta-juta dolar, dan kreativiti kumpulan samseng menjelaskan bahawa Ransomware akan terus menjadi ancaman berulang untuk tahun-tahun akan datang.Mengemas kini sistem, membuat sandaran, menggunakan penyelesaian keselamatan yang serius dan, yang paling penting, memupuk budaya kebersihan siber yang baik di rumah dan di syarikat merupakan tonggak yang membezakan antara ketakutan terkawal dan bencana besar yang melumpuhkan aktiviti sepenuhnya.

Penulis yang bersemangat tentang dunia bait dan teknologi secara umum. Saya suka berkongsi pengetahuan saya melalui penulisan, dan itulah yang akan saya lakukan dalam blog ini, menunjukkan kepada anda semua perkara yang paling menarik tentang alat, perisian, perkakasan, trend teknologi dan banyak lagi. Matlamat saya adalah untuk membantu anda mengemudi dunia digital dengan cara yang mudah dan menghiburkan.