- Standard User Analyzer vous permet de détecter et d'atténuer les problèmes de compatibilité causés par le contrôle de compte d'utilisateur (UAC) dans les applications héritées.

- Cet outil offre un contrôle sur la virtualisation et les privilèges élevés, et permet d'appliquer, d'annuler et d'exporter des mesures d'atténuation au format MSI.

- L'assistant SUA guide le processus d'analyse et de correction avec moins de détails techniques, facilitant ainsi le travail des administrateurs.

- Lorsque la panne est due à des fichiers système corrompus, il est possible de les remplacer manuellement en dernier recours avant de réinstaller Windows.

Lorsqu'une demande Il fonctionne parfaitement sur un ancien système Windows, puis commence à générer des erreurs. Dans les versions plus récentes, la cause est presque toujours évidente : des modifications apportées à la sécurité et aux autorisations du système. En entreprise, ce problème est quotidien, notamment lors de la migration d'applications internes existantes vers Windows 7, Windows 8, Windows 10 ou des versions plus récentes de Windows Server. C'est là qu'intervient l'outil Standard User Analyzer (SUA).

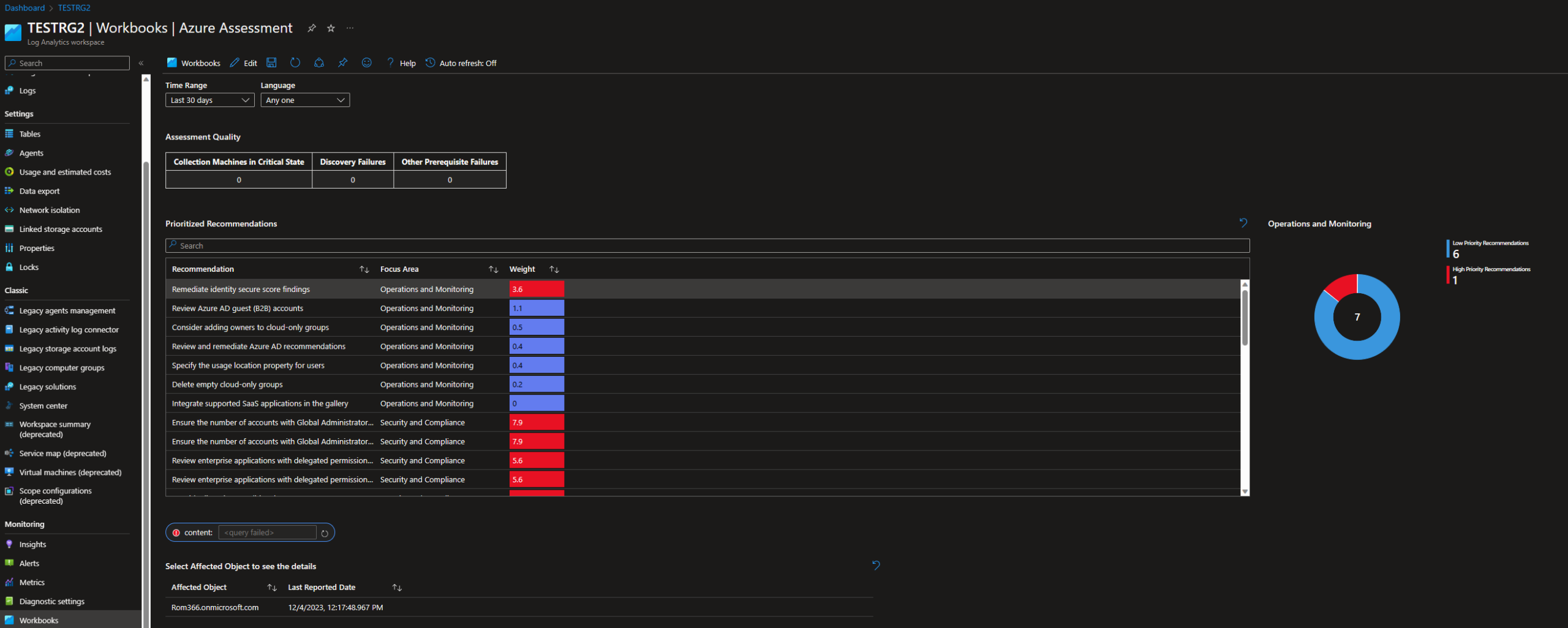

Standard User Analyzer fait partie de Kit d'outils de compatibilité des applications et a été conçu pour Détecter les problèmes de compatibilité liés au contrôle de compte d'utilisateur (UAC) et vous aider à les résoudre grâce à une combinaison de rapports, de mesures d'atténuation et de packages installables. Cet article vous expliquera en détail son fonctionnement, les plateformes concernées, les options offertes (notamment la virtualisation et l'exécution avec privilèges élevés) et comment l'utiliser pour récupérer des applications apparemment perdues.

Plateformes et systèmes d'exploitation compatibles

Avant de commencer à utiliser SUA, il est important de bien comprendre les environnements dans lesquels son utilisation est appropriée. Cet outil de compatibilité peut être appliquéToutes les versions de Windows n'en tirent pas pleinement parti, mais la gamme est assez large, tant pour les systèmes clients que pour les systèmes serveurs.

Côté bureau, l'outil est orienté vers Clients Windows XP, Windows Vista et Windows 7, des scénarios où le applications 32 bits Ils peuvent dysfonctionner. C’est précisément dans ces systèmes que le changement de modèle de sécurité induit par le Contrôle de compte d’utilisateur (UAC) est devenu le plus évident, rendant inopérants de nombreux programmes développés selon la mentalité « tout le monde est administrateur ».

Concernant l'environnement serveur, SUA est utilisé dans Windows Server 2003, Windows Server 2008 et Windows Server 2008 R2Dans ces systèmes, les applications métiers et les services internes dépendent souvent de chemins protégés, de clés de registre critiques ou de composants système qui ne sont plus librement accessibles avec un compte standard.

De plus, la documentation de compatibilité moderne de Microsoft élargit le champ d'application et mentionne que l'utilisation de SUA et des techniques associées s'applique également à Windows 7, Windows 8, Windows 8.1, Windows 10, Windows Server 2012 et Windows Server 2008 R2En d'autres termes, bien que l'outil ait été créé pour des versions antérieures, les principes d'atténuation et de compatibilité de l'UAC restent valables dans des systèmes beaucoup plus récents.

Qu'est-ce que Standard User Analyzer et quel problème résout-il ?

L'outil Application Compatibility Toolkit (ACT) comprend principalement deux composants conçus pour gérer le contrôle de compte d'utilisateur (UAC) : l'outil Standard User Analyzer (SUA) et l'assistant SUALes deux méthodes reposent sur la même idée : tester les applications dans un contexte utilisateur standard et identifier les opérations qui échouent par manque d’autorisations.

L'UAC, connue à ses débuts sous le nom de Compte utilisateur limité (LUA) ou compte utilisateur limitéCela oblige tous les utilisateurs, même ceux du groupe administrateurs, à s'exécuter par défaut en tant qu'utilisateurs standard. Les privilèges d'administrateur ne sont accordés que lorsqu'une application s'élève explicitement en privilèges (par exemple, en affichant la boîte de dialogue de confirmation du contrôle de compte d'utilisateur (UAC)).

Le problème est que de nombreuses applications anciennes ont été écrites en supposant que l'utilisateur Il disposait de droits administratifs permanents.Ces programmes tentent d'écrire dans des chemins comme C: \ WINDOWS o C: \ Program Files…ou modifier des clés de registre protégées, ou accéder à des ressources système auxquelles un utilisateur standard ne peut pas accéder. Sous Windows XP, cela passait généralement inaperçu car presque tout s'exécutait avec des privilèges d'administrateur, mais sur les systèmes plus récents, cela entraîne souvent des erreurs. fermetures inattendues ou des comportements étranges.

La mission de SUA est précisément de reproduire l'exécution de l'application comme si l'utilisateur était un utilisateur standard. surveiller tous les appels d'API pertinents et identifier les opérations impliquant un accès non autorisé, des demandes de privilèges excessives ou des actions incompatibles avec le Contrôle de compte d'utilisateur (UAC). Sur la base de ces informations, il propose des mesures d'atténuation pouvant servir de correctifs de compatibilité.

En parallèle, l'assistant SUA propose une approche plus guidée. un assistant étape par étapeL'application est analysée et les mesures correctives recommandées sont appliquées sans entrer dans les détails techniques du rapport. Cette solution est idéale pour les administrateurs qui souhaitent des résultats rapides et concrets, même au détriment d'une analyse plus approfondie.

Comment l'outil SUA fonctionne en pratique

L'outil SUA permet au technicien ou à l'administrateur Exécuter une application sous supervisionEnregistrez votre comportement, puis consultez un rapport détaillé contenant toutes les informations relatives au Contrôle de compte d'utilisateur (UAC). À partir de ce rapport, vous pourrez activer différentes mesures d'atténuation agissant comme des « correctifs logiques ».

Le flux de travail typique avec SUA peut être résumé comme suit : tout d’abord, l’application est lancée depuis SUA, puis l’utilisation normale du programme est reproduite (ouvrir, enregistrer, configurer, etc.) tandis que l’outil surveille les appels d'API WindowsEnfin, le rapport généré est examiné. C’est à ce stade que sont détectées, par exemple, les tentatives d’écriture dans le Registre au niveau de branches protégées ou d’accès à des fichiers situés dans des chemins réservés à un utilisateur standard.

Chacun de ces incidents se traduit par des « correctifs » ou des mesures d'atténuation possibles, que SUA regroupe et présente de manière gérable. L'objectif n'est pas de modifier le code source de l'application.mais plutôt ajuster la façon dont le système le traite, en utilisant des couches de compatibilité, des redirections et d'autres astuces officiellement prises en charge.

Le rapport SUA peut être très détaillé, avec des listes exhaustives de transactions, de codes d'erreur et d'itinéraires. Ce niveau de détail est nécessaire pour les scénarios complexes. C'est une véritable mine d'or pour les équipes de support et de développement.car cela leur indique précisément ce que l'application tente de faire et où elle se heurte aux restrictions de l'UAC.

Virtualisation avec SUA pour simuler le comportement de Windows XP

L'une des fonctionnalités les plus intéressantes de SUA est sa gestion de la virtualisation des fichiers et du registre, ce qui lui permet de L'application se comporte davantage comme sous Windows XP.Seul l'outil SUA (et non l'assistant) permet de contrôler directement l'activation ou la désactivation de cette virtualisation.

Lorsque la virtualisation est activée, de nombreuses opérations d'écriture qui, en théorie, devraient cibler des chemins protégés sont redirigées de manière transparente vers d'autres emplacements du profil utilisateur. De ce fait, le programme croit écrire dans un dossier système, alors qu'en réalité… travailler sur une copie dans un espace sécuriséévitant ainsi les erreurs d'autorisation et minimisant les risques pour la stabilité du système d'exploitation.

En désactivant cette virtualisation, l'application se heurte directement aux limitations réelles des versions modernes de Windows, de sorte que Son comportement est plus proche de celui d'un environnement Windows XP natif. sans ces couches de compatibilité. Ceci est très utile pour localiser les problèmes qui n'apparaissent que lorsque la virtualisation est absente.

Dans les scénarios de diagnostic, il est conseillé d'exécuter les tests avec la virtualisation activée et désactivée. Cela permet de comparer comment L'application réagit dans chaque situation et décider quelles mesures d'atténuation appliquer ou s'il est conseillé d'imposer un mode de compatibilité plus strict.

Gestion des privilèges élevés à partir de l'utilisateur unique

Un autre point clé de l'outil SUA est la possibilité de contrôler si l'application démarre. avec ou sans augmentation des privilègesLà encore, cette fonctionnalité avancée est uniquement disponible dans l'outil principal et non dans l'assistant guidé.

Dans l'interface SUA, il existe une option permettant d'activer ou de désactiver la fonctionnalité appelée « Commencez par des privilèges accrus »Si cette option reste désactivée, l'application se lance avec les autorisations utilisateur standard, même si l'utilisateur appartient au groupe des administrateurs. Ce mode permet d'anticiper les problèmes que pourraient rencontrer les utilisateurs ordinaires lors de l'exécution du programme sans droits d'administrateur.

À l'inverse, lorsque la case « Démarrer avec des privilèges élevés » est cochée, l'application s'exécute comme si l'invite UAC avait été acceptée, c'est-à-dire : avec tous les permis administratifsDans ce mode, on observe des erreurs qui surviennent alors que l'application dispose en réalité de privilèges élevés, telles que des opérations internes qui continuent d'échouer pour des raisons autres que le contrôle de compte d'utilisateur (UAC).

Jouer avec les deux configurations permet de constater le contraste : Quels sont les problèmes rencontrés lorsque l'application est exécutée « sans interface » en tant qu'utilisateur standard ? et ce qui ne fonctionne qu'avec des privilèges élevés. Ces informations sont essentielles pour déterminer si les mesures d'atténuation sont suffisantes, s'il est nécessaire de toujours forcer l'exécution en tant qu'administrateur, ou si la seule solution raisonnable consiste à repenser la conception du logiciel.

Utilisation de l'assistant SUA : analyse guidée étape par étape

L'assistant SUA est conçu pour ceux qui préfèrent une approche plus directe et moins technique. Grâce à une interface de type assistant, il permet suivre un processus guidé étape par étape analyser une application et appliquer les mesures d'atténuation sélectionnées sans avoir à parcourir des rapports complexes.

Le flux de travail est similaire à celui de l'outil SUA, mais avec moins de précision. L'application à analyser est d'abord sélectionnée, puis exécutée sous supervision, et enfin, l'assistant termine le processus. présente une série de solutions proposées qui peuvent être cochés ou décochés selon les besoins.

La principale différence par rapport à SUA est que l'assistant n'est pas conçu pour examiner en détail tous les problèmes détaillés liés à l'UACSon objectif principal est l'action : diagnostiquer les problèmes les plus pertinents et proposer des solutions prêtes à l'emploi sans avoir besoin d'interpréter chaque événement API.

C’est pourquoi, dans des environnements complexes ou lorsqu’un problème persiste, il est souvent préférable de passer de la vue simplifiée de l’assistant à l’outil SUA complet, où Les informations techniques sont beaucoup plus complètes. et des décisions plus nuancées peuvent être prises.

Appliquer, annuler et exporter les mesures d'atténuation depuis SUA

Une fois l'application testée avec SUA et les problèmes identifiés, il est temps de Appliquez des solutions spécifiques à l'aide du menu Atténuation directement dans l'outil. Ce menu contient les principales actions de correction.

Dans le menu des mesures d'atténuation, on trouve tout d'abord la commande « Appliquer des mesures d’atténuation »La sélectionner ouvre la boîte de dialogue « Atténuer les problèmes de compatibilité des applications »Cette section présente toutes les mesures d'atténuation disponibles pour l'application analysée. L'administrateur peut ensuite choisir les correctifs à appliquer et confirmer les modifications pour installation sur le système.

Si, après avoir appliqué un correctif, quelque chose ne fonctionne pas comme prévu, vous pouvez utiliser la commande « Annuler les mesures d’atténuation »Cette option se trouve également dans le menu des mesures d'atténuation. Elle permet d'annuler les corrections qui viennent d'être appliquées, à condition que l'outil SUA... rester ouvert dans la même session, puisqu'il n'est disponible que avant sa fermeture.

Si l'outil est fermé ou si vous préférez travailler directement dans le système, il existe toujours l'alternative suivante : supprimer manuellement les correctifs de compatibilité Dans le panneau de configuration, section « Programmes et fonctionnalités », vous trouverez les éléments associés aux correctifs générés par SUA. Désinstallez-les comme s'il s'agissait de programmes classiques.

Enfin, la troisième commande clé est « Exporter les mesures d’atténuation sous forme de fichier d’installation Windows »Cela vous permet d'exporter les correctifs appliqués sous forme de fichier Windows Installer avec l'extension .msi. Ce package peut ensuite être distribué à d'autres ordinateurs exécutant la même application, garantissant ainsi que tous les utilisateurs bénéficient des mêmes solutions de compatibilité sans avoir à répéter l'analyse point par point.

Réparation des fichiers système corrompus liés aux défaillances d'application

Parfois, une application échoue non seulement à cause de problèmes liés au contrôle de compte d'utilisateur (UAC) ou à la compatibilité, mais aussi parce que Un fichier système critique a été corrompu.Lorsque les outils de réparation automatique ne parviennent pas à résoudre le problème, il reste la possibilité de localiser le fichier endommagé et de le remplacer manuellement par une copie saine.

La première étape consiste à examiner les dossiers ou les rapports (par exemple, ceux provenant de services publics tels que SFC ou DISM) identifier précisément quel fichier système est corrompu et son emplacement. Une fois le chemin d'accès complet connu, vous pouvez prendre le contrôle du fichier afin de le remplacer.

Dans une invite de commandes avec élévation de privilèges, la commande suivante est utilisée : prendre possession /f, où l'espace réservé est remplacé par le chemin d'accès et le nom du fichier problématique. Par exemple, si le fichier concerné est jscript.dll dans le dossier system32, la commande serait : takeown /f C:\windows\system32\jscript.dll.

Après avoir pris possession du fichier, il est nécessaire d'accorder autorisations complètes pour les administrateursPour ce faire, la commande icacls est utilisée de la manière suivante : icacls /administrateurs de subventions : FPour reprendre l'exemple, vous exécuteriez la commande icacls C:\windows\system32\jscript.dll /grant administrators:F, afin que le groupe d'administrateurs puisse modifier le fichier sans restrictions.

Une fois les autorisations correctement configurées, il est temps de remplacer le fichier endommagé en créant une copie complète. Vous partez d'une version saine du fichier (par exemple, dans un dossier temporaire ou sur un support externe) et vous la copiez à l'emplacement du fichier corrompu. La syntaxe générale serait quelque chose comme : copie , où est le chemin vers le fichier sain et le chemin d'accès au fichier endommagé. En reprenant l'exemple précédent, on pourrait l'exécuter. Copier E:\temp\jscript.dll vers C:\windows\system32\jscript.dll pour remplacer le fichier défectueux par le fichier correct.

Si, malgré ces étapes, le système continue d'afficher des erreurs ou s'il est impossible de remplacer le fichier, les dégâts peuvent être plus importants. Dans ce cas, Il n'y a peut-être pas d'autre option que d'envisager la réinstallation de Windows. ou recourir à des options de récupération avancées, en utilisant les outils de restauration et de réparation proposés par le système d'exploitation lui-même.

En bref, la combinaison de Standard User Analyzer, de son assistant et des techniques manuelles de réparation des fichiers système offre un ensemble assez complet pour diagnostiquer et corriger les applications défaillantes Lors du passage à des environnements plus sécurisés et modernes, une compréhension approfondie de la manière dont le contrôle des comptes d'utilisateurs (UAC), les autorisations, la virtualisation et les mesures d'atténuation de la compatibilité interagissent est essentielle pour assurer le bon fonctionnement de nombreuses applications héritées sans sacrifier les améliorations de sécurité des dernières versions de Windows.

Écrivain passionné par le monde des octets et de la technologie en général. J'aime partager mes connaissances à travers l'écriture, et c'est ce que je vais faire dans ce blog, vous montrer toutes les choses les plus intéressantes sur les gadgets, les logiciels, le matériel, les tendances technologiques et plus encore. Mon objectif est de vous aider à naviguer dans le monde numérique de manière simple et divertissante.