- Windows permite ampliar o gestionar de forma avanzada la pausa de actualizaciones más allá del límite estándar de 35 días.

- La modificación del registro puede extender la pausa hasta 2035, mientras que Windows 11 introduce un sistema de pausa más flexible.

- En entornos corporativos y educativos, Intune, SCCM y las directivas de grupo facilitan una gestión centralizada de las pausas.

- Usar pausas largas exige revisar periódicamente la seguridad, aplicar parches críticos y mantener copias de seguridad actualizadas.

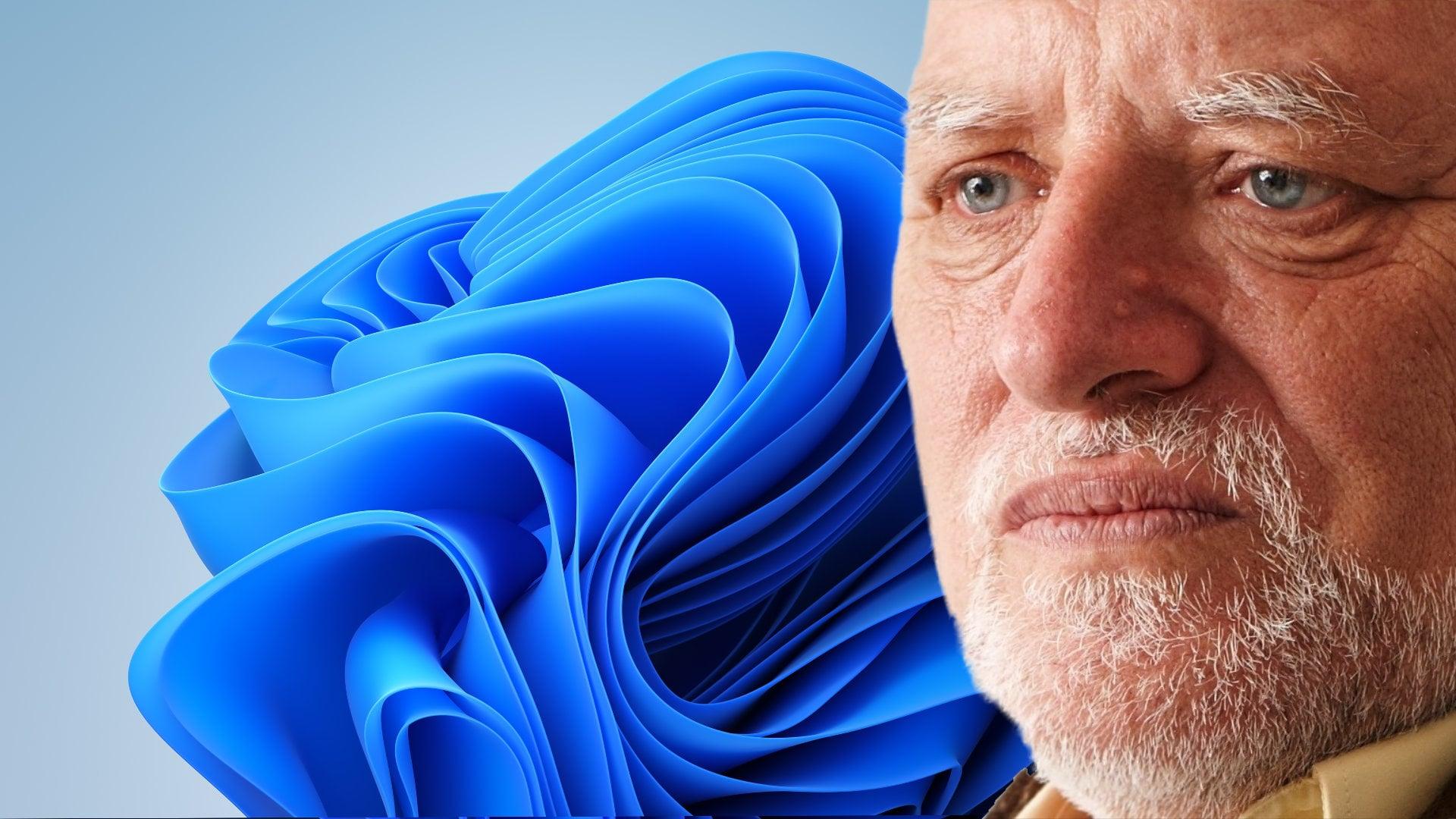

Si usas Windows a diario, sabrás que the Automatic Updates pueden ser tan necesarias como pesadas. Aportan seguridad, corrigen fallos y traen funciones nuevas, pero a veces aparecen justo en el peor momento: antes de un examen, en mitad de una presentación o cuando el PC tiene que estar estable sí o sí durante horas.

Por defecto, Windows 10 y Windows 11 solo permiten pausar Windows Update for a maximum of 35 days. Pasado ese tiempo, el propio sistema vuelve a activar las descargas y la instalación de parches. Sin embargo, existen varios trucos y nuevos mecanismos (oficiales y no tan oficiales) para alargar esa pausa muchos más días, incluso hasta el año 2035 en algunos escenarios, o gestionarla de forma mucho más flexible en Windows 11.

La filosofía de Microsoft es clara: keep the equipment always up to date para reducir vulnerabilidades y problemas de estabilidad. El problema es que este enfoque choca con la realidad de muchos entornos donde lo primordial no son las últimas funciones, sino que el sistema se mantenga exactamente igual durante un periodo concreto.

Entre los casos más habituales, destacan los equipos de entornos críticos como bancos, hospitales o sistemas industriales, donde una actualización mal avenida puede romper una aplicación antigua, un driver específico o un software certificado que no se ha probado con la última versión de Windows.

También es muy típico en el ámbito educativo o corporativo: administradores que necesitan congelar el estado de los equipos en épocas sensibles, como exámenes estatales, campañas de alto volumen de trabajo o despliegues masivos donde cualquier reinicio forzado puede ser un problema logístico.

En todos estos escenarios, la limitación estándar de 5 semanas de pausa se queda corta. De ahí que haya surgido interés por extender el máximo de días de pausa de Windows Update, bien mediante ajustes avanzados en el registro o aprovechando nuevos mecanismos que Microsoft está incorporando en Windows 11.

Cambiar el máximo de días de pausa de Windows Update: por qué y cuándo interesa

La filosofía de Microsoft es clara: keep the equipment always up to date para reducir vulnerabilidades y problemas de estabilidad. El problema es que este enfoque choca con la realidad de muchos entornos donde lo primordial no son las últimas funciones, sino que el sistema se mantenga exactamente igual durante un periodo concreto.

Entre los casos más habituales, destacan los equipos de entornos críticos como bancos, hospitales o sistemas industriales, donde una actualización mal avenida puede romper una aplicación antigua, un driver específico o un software certificado que no se ha probado con la última versión de Windows.

También es muy típico en el ámbito educativo o corporativo: administradores que necesitan congelar el estado de los equipos en épocas sensibles, como exámenes estatales, campañas de alto volumen de trabajo o despliegues masivos donde cualquier reinicio forzado puede ser un problema logístico.

En todos estos escenarios, la limitación estándar de 5 semanas de pausa se queda corta. De ahí que haya surgido interés por extender el máximo de días de pausa de Windows Update, bien mediante ajustes avanzados en el registro o aprovechando nuevos mecanismos que Microsoft está incorporando en Windows 11.

Cómo funciona realmente la pausa de actualizaciones en Windows

Antes de meternos en hacks y configuraciones avanzadas, conviene entender que Windows Update no gestiona todas las actualizaciones por igual. Microsoft distingue principalmente entre dos tipos:

- Feature Updates: grandes versiones del sistema (nuevas builds, cambios de interfaz, funciones añadidas, etc.).

- Quality updates: parches mensuales, correcciones de seguridad, mejoras de estabilidad y pequeños arreglos acumulativos.

La interfaz de Configuración de Windows permite pausar ambos tipos de actualizaciones, pero siempre dentro de un margen máximo de 35 días. Este límite no es algo “mágico”, sino que está codificado internamente en el propio sistema y, en versiones clásicas, vinculado a valores concretos del registro de Windows.

Cuando el usuario pulsa en “Pausar durante 1, 2, 3, 4 o 5 semanas”, Windows marca un estado de pausa y guarda varias fechas internas: inicio de la pausa, fecha de expiración y estado concreto para actualizaciones de características y de calidad. Una vez llega la fecha de fin, el sistema interpreta que ya no está permitido seguir en pausa y reanuda el ciclo habitual de comprobación, descarga e instalación.

Lo interesante es que, si se alteran correctamente esos valores internos, es posible engañar al sistema para que crea que sigue dentro de ese rango “oficial”, aunque la fecha real de finalización esté muchos años por delante.

Extender la pausa hasta 2035 modificando el registro de Windows

Una de las formas más potentes (y delicadas) de ampliar el máximo de días de pausa de Windows Update consiste en tocar directamente el registro de Windows. Este método no es promocionado por Microsoft y debe usarse con mucha cautela, pero permite llevar el límite de 35 días hasta unos 3.650 días, es decir, alrededor de 10 años.

La idea se basa en dos puntos clave del registro relacionados con Windows Update: uno controla el estado de pausa de las actualizaciones y el otro define el número máximo de días que se pueden pausar. Cambiando ambos, Windows sigue pensando que todo entra dentro de los límites oficiales, aunque en la práctica la pausa se prolongue hasta el año 2035.

En términos generales, los ajustes se aplican sobre:

- Keys under HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsUpdate\UpdatePolicySettings, donde se indica si las actualizaciones de características y de calidad están en pausa.

- Keys under HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsUpdate\UXSettings, donde se definen valores como el máximo de días de pausa (FlightSettingsMaxPauseDays) y las fechas de inicio y fin de la pausa.

En estas claves se pueden establecer datos como:

- FlightSettingsMaxPauseDays con un valor en formato DWORD que represente hasta 3.650 días.

- Fechas de inicio y finalización de pausa (PauseFeatureUpdatesStartTime, PauseFeatureUpdatesEndTime, PauseQualityUpdatesStartTime, PauseQualityUpdatesEndTime, PauseUpdatesStartTime, PauseUpdatesExpiryTime) en formato de fecha y hora UTC, pudiendo fijar el fin en 2035.

La forma práctica de aplicar todo esto suele ser a través de un archivo .reg con un script de registro preparado previamente. Se copia el contenido en el Bloc de notas, se guarda con extensión .reg (cambiando el tipo de archivo a “Todos los archivos” para que no sea un .txt) y luego se ejecuta como administrador para que los cambios queden integrados en el registro.

Tras aplicarlo, Windows mostrará un mensaje indicando que la información se ha añadido correctamente al registro, y desde ese momento las pausas de actualizaciones quedarán ampliadas hasta la fecha configurada. Eso sí, este truco impacta únicamente en Windows Update; otros servicios, como Xbox Game Pass o aplicaciones que se actualizan por su cuenta, seguirán funcionando con normalidad.

Pasos previos imprescindibles: restauración y configuración inicial

Modificar el registro nunca es un juego. Antes de hacer nada, es vital proteger la estabilidad y la seguridad del sistema. Un cambio mal hecho en una clave delicada puede dejar el equipo inestable o inutilizable, y por eso conviene siempre tener un plan de vuelta atrás.

El primer paso sensato es create a system restore point. Desde la barra de búsqueda de Windows, se puede escribir “Restauración” y abrir la opción “Crear un punto de restauración”. Desde ahí, solo hay que activar la protección en la unidad del sistema (si no lo está ya) y generar un punto nuevo para poder deshacer cualquier modificación posterior.

Una vez resguardado el sistema, interesa que Windows Update ya tenga las claves de pausa generadas antes de aplicar el script del registro. Para ello, se puede ir a Configuración (Win + I) > Windows Update y activar la opción estándar de “Pausar durante 5 semanas”. Esto fuerza a Windows a crear las entradas internas necesarias, que luego serán modificadas por el archivo .reg.

Con el punto de restauración listo y la pausa activada desde la interfaz, ya se puede crear el archivo .reg en el Bloc de notas, pegar el script preparado con las claves y valores adecuados, guardarlo con un nombre reconocible y ejecutarlo con permisos de administrador. Este último paso es crucial, porque sin privilegios elevados los cambios no se aplicarán correctamente en el registro de HKEY_LOCAL_MACHINE.

Es importante tener en cuenta que Microsoft, aun permitiendo técnicamente estas maniobras, occasionally, al menos cada seis meses, para no acumular vulnerabilidades sin parchear. El truco del registro está pensado para casos muy concretos, no como forma de olvidarse de Windows Update para siempre.

Nuevo sistema de pausa ilimitada en Windows 11

En las versiones más recientes de Windows 11, especialmente a partir de la 23H2, Microsoft ha introducido un mecanismo mucho más flexible para pausar actualizaciones, pensado tanto para usuarios avanzados como para administradores de sistemas que necesitan dominio total del calendario de parches.

A diferencia de lo que ocurre en Windows 10, donde el límite de 35 días es intocable desde la propia interfaz, Windows 11 incorpora un modo de pausa “ilimitada” o “hasta nuevo aviso” para determinadas actualizaciones de características. Esta opción permite dejar en stand-by las nuevas versiones del sistema sin tener que recurrir a hacks de registro ni a herramientas de terceros.

La activación se sigue haciendo desde Configuración > Windows Update, donde aparece el botón de pausar actualizaciones y un desplegable con distintos periodos. Entre esas opciones puede mostrarse una modalidad de pausa prolongada, que ya no va asociada a un temporizador rígido de 35 días, sino a un estado persistente que solo se levanta manualmente.

Técnicamente, este sistema se construye sobre la API de Windows Update y el componente CBS (Component Based Servicing), que es el motor encargado de gestionar la instalación y el mantenimiento de los paquetes de actualización. En lugar de calcular un límite temporal fijo, se marca un estado especial de “pausa indefinida” para paquetes de características, mientras que las actualizaciones de seguridad críticas pueden seguir desplegándose si la política de Microsoft así lo exige.

Esto supone una mejora notable para entornos profesionales porque reduce el riesgo de errores al no depender de scripts de registro y mantiene una integración limpia dentro de las herramientas oficiales de administración de Windows.

En entornos de dominio, esta lógica también se puede gobernar desde Group Policy (gpedit.msc) y otras herramientas como Microsoft Endpoint Configuration Manager (MECM) o WSUS, permitiendo establecer políticas de pausa globales o por grupos de dispositivos.

Claves de registro y backend del nuevo sistema de pausa

Bajo el capó, incluso con este mecanismo moderno, Windows sigue apoyándose en el registro y en sus servicios internos para recordar el estado de pausa entre reinicios y cambios menores del sistema. La clave de control principal se encuentra en rutas como:

En esa zona se almacena la política vigente de Windows Update, incluyendo flags que indican si las actualizaciones están activas, configuradas de forma automática, manual o en pausa. Con el nuevo diseño, se utiliza un indicador persistente de pausa ilimitada que no desaparece al apagar el ordenador, reiniciar o aplicar pequeñas actualizaciones acumulativas.

Mientras tanto, el servicio wuauserv (Windows Update) sigue ejecutándose en segundo plano y comprobando periódicamente si hay actualizaciones nuevas disponibles en los servidores de Microsoft. La diferencia es que, estando en pausa, no descarga ni aplica las que entran en la categoría afectada (por ejemplo, las de características), aunque sigue manteniendo información actualizada sobre lo que hay pendiente.

En paralelo, el motor CBS se encarga de marcar los paquetes como diferidos, de manera que el sistema sabe que existen, pero no los integra hasta que el usuario o el administrador levantan la pausa. Todo esto se controla sin necesidad de que el usuario manipule manualmente el registro, lo cual baja bastante el riesgo de errores de configuración.

En entornos de dominio, esta lógica también se puede gobernar desde Group Policy (gpedit.msc) y otras herramientas como Microsoft Endpoint Configuration Manager (MECM) o WSUS, permitiendo establecer políticas de pausa globales o por grupos de dispositivos.

Límites, excepciones y seguridad de la pausa prolongada

Aunque suene tentador dejar las actualizaciones en pausa “para siempre”, es importante tener claro que no todo se detiene por completo. Microsoft mantiene ciertas salvaguardas para no dejar el sistema totalmente expuesto a amenazas conocidas.

On one hand, determinadas actualizaciones de seguridad críticas pueden saltarse la pausa, especialmente las que se lanzan para corregir vulnerabilidades graves o exploits activos. Estas suelen entrar en el paquete de parches mensuales del Patch Tuesday, y las políticas de la compañía pueden marcarlas como obligatorias incluso si hay un estado de pausa configurado.

Por otro lado, aunque el sistema no instale nuevas características, el riesgo de mantener un Windows desactualizado aumenta con el tiempo. Componentes como el kernel, el subsistema de red o bibliotecas internas pueden acumular debilidades que se van corrigiendo con los parches que se publican regularmente.

Microsoft recomienda, incluso en escenarios donde se recurre a la pausa prolongada, revisar periódicamente el estado de las actualizaciones y levantar la pausa cada cierto tiempo (por ejemplo, cada 90 días o cada 6 meses) para aplicar los parches más relevantes y luego volver a pausar si hace falta.

Además, en situaciones de emergencia, el sistema puede combinarse con Windows Defender y su API de seguridad para forzar la instalación de una actualización crítica si se detecta una amenaza en activo. Esto forma parte de las medidas de mitigación que Microsoft ha ido incorporando para no dejar completamente a merced del usuario la gestión del riesgo.

Gestión de la pausa en entornos educativos y corporativos (Intune, SCCM, MECM)

En organizaciones grandes, la gestión de Windows Update rara vez se hace a mano equipo por equipo. En su lugar, se suelen utilizar soluciones como Intune, SCCM, MECM o WSUS para definir políticas centralizadas de actualización y pausa.

Un caso muy habitual es el de centros educativos que, ante la llegada de exámenes oficiales o pruebas importantes, deciden pausar las actualizaciones de Windows en todos los portátiles de estudiantes durante casi todo un mes para evitar sustos justo el día de la prueba. La idea puede ser fantástica en términos de tranquilidad, pero plantea dudas prácticas.

Por ejemplo, si durante ese periodo hay que reinstalar por completo Windows en un dispositivo (debido a un pantallazo azul, a un problema de drivers, a un fallo con BitLocker o a una corrupción del sistema), surge la pregunta: ¿qué ocurre con las actualizaciones en esa máquina recién instalada si hay una política de pausa activa desde Intune o SCCM?

Normalmente, se trabaja con imágenes ISO relativamente recientes (por ejemplo, de septiembre) que ya traen parte de las actualizaciones integradas, pero siempre se quedan fuera parches más recientes de .NET, drivers nuevos o correcciones menores. En estos casos, un administrador con credenciales elevadas puede necesitar omitir temporalmente la pausa en ese equipo concreto para ponerlo al día antes de devolverlo al alumno.

La realidad es que, con herramientas como Intune, se pueden definir grupos específicos o excepciones temporales para esos dispositivos reincorporados, permitiendo que reciban las actualizaciones necesarias incluso durante un periodo general de pausa. Una vez el equipo esté correctamente configurado y probado, se puede volver a aplicar la política de pausa del resto de la flota.

Este tipo de control fino resulta especialmente útil cuando se combina con despliegues automáticos vía Autopilot y administración de drivers y firmware a través de SCCM/MECM, donde interesa tener la seguridad de que, tras la reinstalación, el dispositivo sale del taller con todo al día, aunque el resto de ordenadores del centro sigan congelados en un estado concreto de Windows.

Solución de problemas cuando la opción de pausa no funciona

No siempre todo va como debería. Hay usuarios que se encuentran con que la opción de pausar actualizaciones aparece deshabilitada, atenuada o no responde después de un intento de actualización fallido, un corte de energía, un uso sin cargador en portátiles o un fallo interno de Windows Update.

En esos casos, el primer paso es recopilar algo de información básica: marca y modelo del dispositivo, versión exacta de Windows (se puede obtener con la combinación de buscar “winver” en el menú Inicio) y qué pasos se han intentado ya para solucionar el problema.

Una recomendación habitual desde el soporte de Microsoft es ejecutar el solucionador de problemas de Windows Update, que automatiza ciertas comprobaciones y arreglos. Se puede acceder desde Inicio > Configuración > Sistema > Solucionar problemas > Otros solucionadores de problemas, y allí ejecutar la herramienta específica de Windows Update.

Cuando el asistente termine, se aconseja reiniciar el dispositivo y volver a buscar actualizaciones desde Configuración > Windows Update > Buscar actualizaciones. Si el problema persiste, se puede lanzar de nuevo el solucionador para ver si detecta errores adicionales o seguir las guías de soporte oficiales sobre cómo resolver incidencias de Windows Update más complejas.

En ocasiones, estos fallos están relacionados con entradas corruptas en el registro, servicios de Windows Update mal configurados o paquetes de actualización parcialmente instalados. La herramienta de solución de problemas intenta reparar estos puntos o, al menos, dejar el sistema en un estado desde el cual las funciones de pausa vuelvan a estar operativas.

Buenas prácticas al usar pausas largas en Windows Update

Usar la pausa de actualizaciones, ya sea ampliando el máximo de días mediante el registro o aprovechando el sistema ilimitado de Windows 11, implica asumir una cierta responsabilidad en la gestión de la seguridad y la estabilidad. No se trata solo de bloquear los parches y olvidarse, sino de integrar esta herramienta en una estrategia más amplia.

On the one hand, it is advisable documentar los periodos de pausa en logs internos, especialmente en entornos empresariales. Herramientas como el Visor de eventos (Event Viewer) o soluciones SIEM pueden ayudar a registrar cuándo se activa la pausa, durante cuánto tiempo y en qué equipos concretos, facilitando auditorías y análisis posteriores.

Por otro lado, para entornos que dependen de una alta integridad del sistema (por ejemplo, proyectos de blockchain, sistemas de inteligencia artificial o aplicaciones financieras críticas), lo ideal es combinar la pausa con entornos de pruebas (staging). Así, las nuevas actualizaciones se validan primero en un entorno controlado antes de liberarlas al entorno de producción, levantando la pausa solo cuando se ha comprobado que no rompen nada.

También es buena idea apoyarse en scripts de PowerShell para monitorizar el estado de las actualizaciones. Comandos como Get-WUHistory permiten revisar el historial de parches aplicados, mientras que otras herramientas y cmdlets orientados a Windows Update ayudan a verificar si un equipo lleva demasiado tiempo sin recibir actualizaciones de seguridad importantes.

Por último, nunca está de más acompañar las pausas largas de un plan de copias de seguridad frecuentes. Así, si una actualización crítica tiene que instalarse deprisa y corriendo (por un zero-day, por ejemplo) y provoca algún problema inesperado, siempre se puede volver atrás con el mínimo impacto posible en los datos.

Gestionar bien el máximo de días de pausa de Windows Update, ya sea extendiéndolo con scripts en el registro, aprovechando la pausa indefinida de Windows 11 o mediante políticas en Intune y Group Policy, permite tener un control muy fino sobre cuándo y cómo se actualiza el sistema. Con algo de cabeza, revisiones periódicas y apoyándose en las herramientas de diagnóstico y seguridad de Microsoft, es posible disfrutar de la estabilidad que dan las pausas largas sin renunciar a la protección que aportan las actualizaciones cuando realmente son necesarias.

Passionate writer about the world of bytes and technology in general. I love sharing my knowledge through writing, and that's what I'll do on this blog, show you all the most interesting things about gadgets, software, hardware, tech trends, and more. My goal is to help you navigate the digital world in a simple and entertaining way.