- AccessChk umožňuje přesně auditovat efektivní oprávnění k souborům, registru, službám a procesům.

- První diagnostika pomocí nástroje AccessChk zabraňuje zbytečným změnám v ACL, objektech GPO nebo registru.

- Běžné případy: prostředky SMB, zálohy GPO, EFS, havárie a poškození souborového systému.

- Doplňte prosím informace o vlastnictví/ACL v grafickém uživatelském rozhraní, seznamu CHKDSK, správných přihlašovacích údajích a případně i o přeregistraci DLL/ActiveX.

Kdy Windows Dává vám typické varování, Přístup zamítnut Když se dotknete souboru, složky, klíče registru nebo služby, dojde k frustraci. Než začnete takové věci zakazovat, je dobré přesně diagnostikovat, kdo má oprávnění a proč, a právě v tom AccessChk vynikne. Sysinternals k efektivní kontrole přístupu pomocí rentgenového záření během několika sekund.

V této příručce najdete jasné a podrobné vysvětlení Jak používat AccessChk projít oprávnění, reálné příklady, interpretovat výsledky a praktická řešení nejběžnějších scénářů: sdílené zdroje, operace s GPO/MDM, uzamčené soubory, úrovně integrity a dokonce i případy USB nebo externí disky které se neotevírají. Zahrnuty jsou také skupinové zásady, registr a Triky komplementární (vlastnosti, EFS, CHKDSK, přeregistrace DLL/ActiveX), aby vám žádný „odepřený“ nemohl odolat.

Co je AccessChek a proč vám ušetří hodiny

AccessChek je konzolový nástroj vytvořený Mark Russinovich což vám umožňuje na první pohled vidět, jaký efektivní přístup má účet nebo skupina k danému prostředku: souborům a složkám, klíčům registru, službám, procesům, objektům v oboru názvů Správce objektů a dokonce i sdílené zdrojeJeho výstup je kompaktní a v případě potřeby i extrémně detailní.

Po spuštění AccessChku uvidíte značky jako R (čtení) a W (zapis), nebo nic, pokud nejsou k dispozici žádná oprávnění. S modifikátorem -v Můžete se podívat na konkrétní práva a úrovně integrity. To je ideální pro ověření otázky „proč sem tento uživatel nemůže psát?“, aniž byste museli otevírat tisíc dialogových oken v grafickém rozhraní.

Základní instalace a provedení

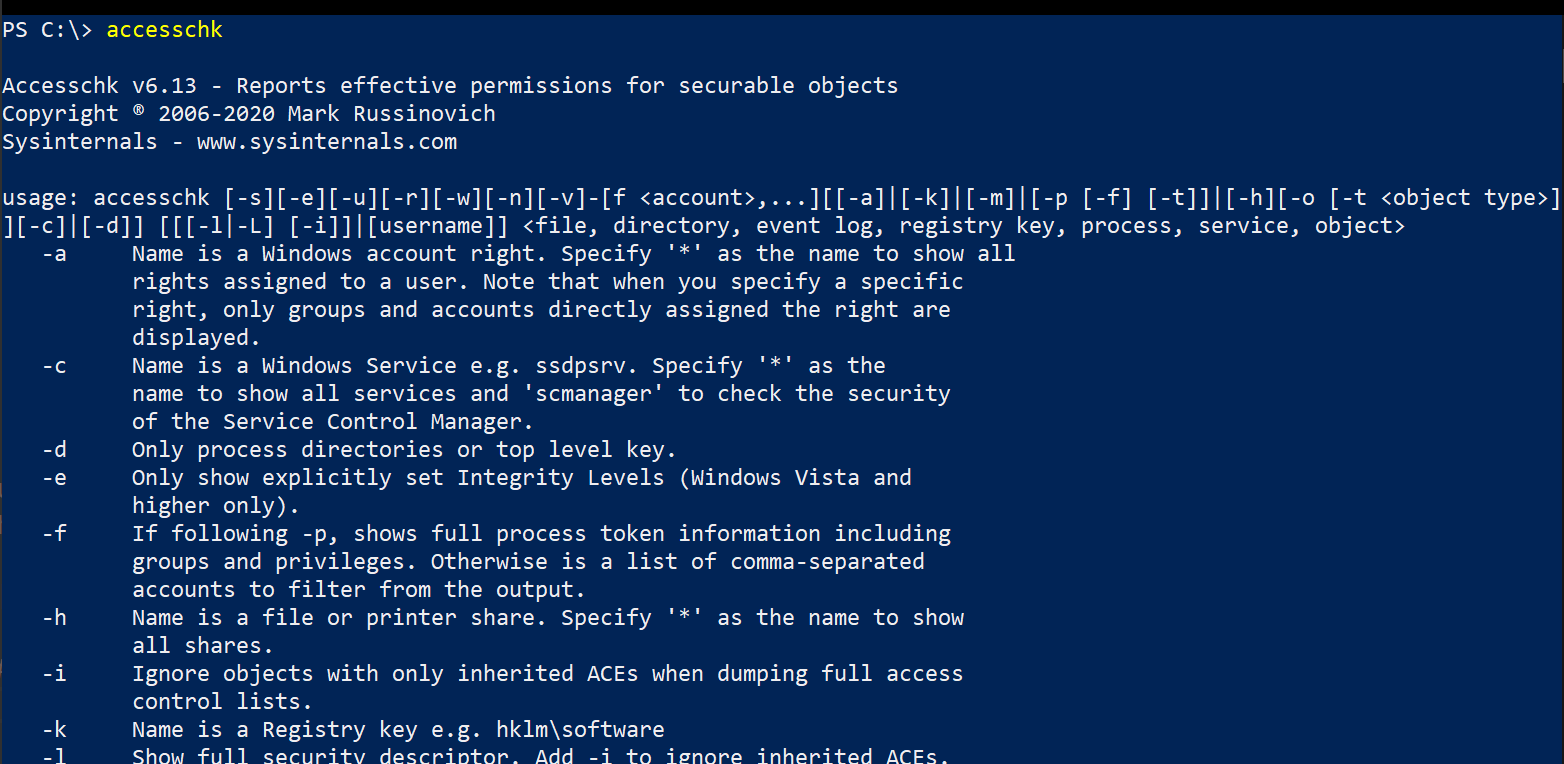

AccessChk je přenosný binární soubor konzole: stačí ho zkopírovat do složky v počítači. PATH nebo přejděte do jeho adresáře a spusťte jej. Pokud dáváte přednost nule descargas, můžete jej spustit z Sysinternals Live („Spustit nyní“) přímo přes síť. Jednoduše napište accesschk ukazuje syntaktická pomoc.

Při kontrole systémových cest, služeb nebo chráněných klíčů spusťte konzoli s oprávněními správce, jinak se nemusí zobrazit skutečná kontrola přístupu nebo se objeví potlačené chyby.

Syntaxe a základní možnosti

Obecný způsob použití je flexibilní: můžete zadat účty nebo skupiny, typ objektu a parametry pro filtrování a detailní zobrazení. Toto je základní osnova AccessChk (parafrázováno):

accesschk [-s][-e][-u][-r][-w][-n][-v][-f <cuenta>,...] [[-a]|[-k]|[-p [-f] [-t]]|[-h][-o [-t <tipo>]][-c]|[-d]] [[-l [-i]]|[usuario]] <ruta o nombre de objeto>

Níže naleznete přehled klíčových modifikátorů a jejich použití, abyste nic důležitého nepřehlédli a mohli si najít ten správný. typ objektu co potřebuješ:

| Parametr | Co dělá |

|---|---|

| -a | Jméno je právo na účet Windows. Pomocí znaku „*“ zobrazíte všechna práva přiřazená uživateli. Pokud zadáte konkrétní oprávnění, zobrazí se pouze přímá přiřazení. |

| -c | Jméno je servis oken (např. ssdpsrv). Pro všechny služby použijte „*“ nebo pro Správce správy služeb „scmanager“. |

| -d | Omezeno na adresáře, procesy nebo klíče nejvyšší úrovně, podle potřeby. |

| -e | Zobrazit pouze úrovně integrity explicitně nastaveno (Vista a novější). |

| -f | Po -p, vypíše token procesu pomocí skupiny a oprávněníBez parametru -p se z výstupu filtrují počty (seznam oddělený čárkami). |

| -h | Jméno je sdílený zdroj souborů nebo tiskáren. „*“ vypíše všechny sdílené. |

| -i | Při výpisu plných ACL s parametrem -l se vynechávají ACE. zděděno. |

| -k | Jméno je Klíč registru (např. hklm\software). |

| -l | Ukažte bezpečnostní deskriptor kompletní; přidejte -i pro přeskočení zděděných ACE. |

| -n | Vrací pouze objekty, kde žádné nejsou přístup. |

| -o | Jméno je objektem jmenný prostor ze Správce objektů (ve výchozím nastavení kořenový adresář). Koncové lomítko nebo -s zobrazí obsah; přidejte -t pro filtrování podle typu (např. sekce). |

| -p | Jméno je proces nebo PID ("*" pro všechny). S -f uvidíte celý token; s -t jej zahrnete vlákna. |

| -nobanner | Nezobrazuje to prapor od začátku ani autorská práva. |

| -r | Filtruje objekty s čtení. |

| -s | Běží to určitým způsobem rekurzivní. |

| -t | Filtrovat podle typ objektu (např. „sekce“). |

| -u | Potlačuje Chyby na cestě ven. |

| -v | Modo podrobně (včetně úrovně integrity). |

| -w | Filtruje objekty s psaní. |

Ve výchozím nastavení AccessChk interpretuje předané hodnoty jako cesta k souborovému systémuPro pojmenované kanály použijte prefix \pipe\Pokud přidáte uživatele nebo skupinu a cestu, vrátí platné povolení pro daný účet; pokud ne, zobrazte přístup pro účty v deskriptoru zabezpečení objektu.

Jak číst výstup a neztratit se

Pokud vidíte R, je tam čtení; pokud vidíte W, je tam nějaký text; pokud se nic nezobrazí, není přístup. Modifikátor -v Je to skvělé: zobrazuje vám jednotlivá udělená práva a úroveň integrity (velmi užitečné v prostředích s nakonfigurovanými zásadami UAC a integrity).

Když uvedete -l, získáte úplný deskriptor zabezpečení (DACL/SACL/vlastník). S -i Můžete přeskočit starší ACE a soustředit se na explicitní prvky. Tato kombinace je ideální pro detekci kdo blokuje opravdu přístup.

Příklady použití, které vás dostanou z problémů

Zkontrolujte, jaká mají oprávnění Pokročilí uživatelé en C:\Windows\System32 (zobrazuje efektivní přístupy ke každému prvku):

accesschk "power users" c:\windows\system32

Zjistěte, které skupinové účty uživatelé může zapisovat do služeb Windows:

accesschk users -c -w *

Seznam klíčů pod HKLM \ Software ke kterým konkrétní uživatel nepřistupuje, rekurzivně prochází a bez zobrazení dědičnosti:

accesschk -k -n -s dominio\usuario hklm\software

Zobrazit zabezpečení klíčů HKLM \ Software s jeho úplným popisem:

accesschk -k -l hklm\software

Vyhledat soubory v C:\Uživatelé\Jméno které mají explicitní úrovně integrity:

accesschk -e -s c:\users\nombre

Vypsat objekty globálního jmenného prostoru, které může kdokoli změna (při kalení buďte opatrní):

accesschk -w -u -o everyone \BaseNamedObjects

Oprava chyby „Přístup odepřen“ v operacích se soubory a GPO/MDM

Typický případ: politika „Operace se soubory a složkami“ (např. z Endpoint Central nebo jiné platformy) selže s údaji „Konfigurace selhala“ a „Přístup odepřen“. Nejprve použijte AccessChek u zdroje a cíle, abyste viděli platná oprávnění běžný účet akce na klientovi.

Projděte si tyto běžné body selhání zdroje: 1) klient nemůže číst síťový prostředek ze zdroje; 2) pracujete v Pracovní skupina nebo různé domény a nedefinovali jste přihlašovací údaje; 3) soubor je používán. Pokud přejdete podle cíle: 1) uživatel nemá Psaní v cestě; 2) soubor je uzamčen jiným procesem.

Konkrétní opatření, která to obvykle řeší: uveďte alespoň podíl zdroje Lectura do příslušné skupiny (ve Windows: Vlastnosti > Zabezpečení). V nedůvěryhodných prostředích zadejte platné přihlašovací údaje při konfiguraci úlohy zálohování (propojit zdroj s přihlašovacími údaji), ujistěte se, že účet může číst a/nebo zapisovat podle potřeby.

Pokud se jedná o neúspěšné odstranění, restartujte klientský počítač, abyste uvolnili manipulátory; pokud k chybě dojde i při spuštění, odstraňte konfliktní trasa z možností Start/Služby pomocí msconfig a zkuste to znovu. Chcete-li Windows 11, platí stejné kroky a AccessChek vám pomůže zkontrolovat, zda Problémové ACE již není přítomen.

Akcie malých a středních podniků a „nebezpečný“ host

Ve smíšených prostředích se může stát, že se ověřování hosta zablokuje. Aktivujte „Povolit nezabezpečená přihlášení hostů„umožňuje přihlášení hosta přes SMB, ale to je riskantní přístup. Prostřednictvím zásad: Počítač > Šablony pro správu > Síť > Pracovní stanice Lanman > Povolit nezabezpečené přihlášení hosta.

Podle registru je ekvivalentní úprava HKLM\SYSTEM\CurrentControlSet\Services\LanmanWorkstation\Parameters s AllowInsecureGuestAuth=1Použijte to pouze tehdy, pokud rozumíte dopadu; doporučuje se používat pověření a dobře definovaná oprávnění k danému zdroji.

Převezměte vlastnictví a upravte oprávnění z grafického rozhraní

Pokud po kontrole pomocí AccessChku potvrdíte, že váš uživatel nebo skupina nemá přístup, můžete znovu získat kontrolu. S účtem správce přejděte do sekce Vlastnosti > Zabezpečení > Avanzado a změňte vlastníka. Poté udělte Úplný přístup správcům (nebo cílové skupině) a v případě zájmu jej použijte i na podsložky/objekty.

Shrnutí krok za krokem: otevření krabice Pokročilé nastavení zabezpečení, stiskněte Změnit vlastníka, vyberte uživatele nebo skupinu (můžete nyní vyhledat pro zobrazení seznamu), potvrďte a v části Oprávnění přidejte položku s potřebnými právy (čtení, zápis, úprava, odstranění, změna oprávnění, zmocnit seatd.). Použijte a potvrďte v Zabezpečení systému Windows.

Pokud vám v otevření brání to, Šifrování EFSV nabídce Vlastnosti > Obecné > Upřesnit uvidíte zaškrtnuté políčko „Šifrovat obsah“. V tomto případě budete potřebovat příslušný certifikát/klíč; bez něj neexistuje legitimní způsob, jak obsah číst. Zaškrtnutí zrušte pouze v případě, že klíč máte, nebo pokud chcete obnovit obsah z dešifrovatelné kopie.

„K této složce nemáte přístup“ a další běžné zprávy

Nejčastější příčiny: změna vlastnictví po aktualizaci systému Windows, zděděná oprávnění, která vás nyní vylučují, soubory chráněné systémem souborů EFS, poškozená data nebo profil poškozený uživatelAccessChk vám pomůže rozlišit, zda se jedná o problém s ACL nebo o něco fyzického/logického na disku.

Ověření oprávnění: Vlastnosti > Zabezpečení > zkontrolujte uživatele v části „Jména skupin nebo uživatelů“ a v případě potřeby klikněte na Upravit s účtem správce. agregar chybějící oprávnění. Pokud je strom složitý, použijte -l v AccessChk a podívejte se na DACL/SACL, abyste pochopili, co ACE odesílá.

Externí nebo USB disky: „Disk není přístupný“

Pokud se havárie dotkne USB disku nebo externího disku („struktura je poškozená“, „parametr je nesprávný“), klíč k chybě se změní: pravděpodobně se jedná o poškození souborového systému, chybné sektory nebo zásady přístupu. Váš plán by měl začít s chránit data.

Pokud se dopis stále připojuje, zkuste jej nejprve obnovit pomocí nástroje pro obnovení. obnova dat Než se čehokoli dotknete, mnoho komerčních programových balíků se pyšní podporou tisíců formátů/scénářů a vysokou mírou úspěšnosti. Po extrahování důležitých souborů spusťte nástroj CHKDSK pro jejich opravu.

Typické kroky: otevření CMD jako administrátor a spuštění chkdsk E: /f /r (nahraďte E vaším diskem). Poté pomocí nástroje AccessChek zkontrolujte, zda má váš účet oprávnění, a v případě potřeby je změňte. propiedad a uděluje přístup jako u jakékoli lokální složky.

Služby, procesy a objekty: nad rámec souborů

Ne všechno je NTFS. S -c Služby (a Správce řízení služeb) si můžete prohlédnout pomocí „scmanager“; -p prohlížíte procesy a pomocí -f vidíte privilegia a skupiny tokenů. Pro objekty jádra (sekce, události atd.) použijte -o a filtrujte podle typu pomocí -t.

Tyto kontroly jsou klíčové, když posílení funkce přeruší: například služba bez oprávnění ke spuštění pro uživatele nebo globální objekt s otevřené psaní který by měl být zavřený. AccessChk vám poskytne přesnou fotografii.

Microsoft Access (VBA), reference a ActiveX: Pokud zámek není NTFS

Někdy „nefunguje“ pramení ze závislostí kódu: typových knihoven, DAO/ADO, ovládací prvky ActiveX nebo odkazy na soubory, které již neexistují. V aplikaci Access (databáze) otevřete Editor VB (Alt+F11) > Nástroje > Odkazy a zkontrolujte příznaky „Chybějící“.

Access řeší odkazy v pořadí: zkontrolujte, zda je již načten, podívejte se Cesty k referenčním knihovnámRefLibPaths V registru vyhledejte složku aplikace (Msaccess.exe), aktuální složku, Windows, System a cestu PATH. Pokud se nic neshoduje, zobrazí se chyby, jako například „projekt nebo knihovna nenalezena“. „nedefinovaná proměnná“ nebo funkce, které mizí.

Typická řešení: Při migraci z předchozích verzí nahraďte ADO, pokud se nevztahuje, a přidejte „Objektová knihovna Microsoft DAO 3.6„v případě potřeby odstraňte odkazy na soubor Utility.mda, pokud jsou již zahrnuty v moderních knihovnách; a při distribuci zabalte licencované ovládací prvky za běhu. provádění aby se zabránilo tvrzení „nemá potřebnou licenci“.

V případě chyby „Komponenta ActiveX nemůže vytvořit objekt“ se ujistěte, že jsou knihovny DLL správně zaregistrovány. Můžete je znovu zaregistrovat pomocí regsvr32.exe Nombre.dll (nejprve vyhledejte cestu k regsvr32 a DLL) a poté to zkuste znovu v Accessu. Pokud je to složitý případ, otevřete Reference, aktivujte libovolnou knihovnu, potvrďte, zadejte znovu a vypněte to; toto „osvěžení“ někdy očistí stát.

Mobilní přenos a zdroje dat

Pokud vkládáte složky z iPhone o iPad, nezapomeňte, že můžete použít Sdílení souborů v iTunes přesunout položky do aplikace Dokumenty (Místní soubory) a poté do počítače PC/Mac nebo cloudu. U starších modelů tato možnost nemusí být k dispozici.

Jakmile jsou soubory v počítači, použijte AccessChek k ověření platných oprávnění uživatele, který s nimi bude manipulovat, a vyhněte se tak překvapením. ACL zdědil změny bloku.

Nejlepší postupy s AccessChkem

Při použití AccessChku na velkých adresářích se přidá -s pro rekurzivní procházení a pokud hledáte potíže, -n uvést pouze tam, kde není přístup. Doplňte o -v pro jemnou diagnostiku a použití -u pokud chcete, aby chyby neznečišťovaly výstup.

Při analýze výkonu nebo objemu dat filtrujte účty, které vás nezajímají. -f (jako seznam oddělený čárkami) a v objektech jádra ohraničený typem s -tTo vše snižuje hluk a zrychluje výzkumu.

Vášnivý spisovatel o světě bytů a technologií obecně. Rád sdílím své znalosti prostřednictvím psaní, a to je to, co budu dělat v tomto blogu, ukážu vám všechny nejzajímavější věci o gadgetech, softwaru, hardwaru, technologických trendech a dalších. Mým cílem je pomoci vám orientovat se v digitálním světě jednoduchým a zábavným způsobem.