- I-segment at patigasin ayon sa profile: domain, pribado, o pampubliko, pagsasaayos ng mga panuntunan at notification.

- Mga Kontrol app na may mga tuntunin sa paglabas at mga eksepsiyon; iwasan ang mga hindi kinakailangang pagbubukas.

- Sa OT/IoT, ilagay ang mga sensor sa mga pangunahing punto ng trapiko at takpan ang mga daloy sa loob/labas ng segment.

- Umasa sa mga pamamaraan ng pagpapanumbalik at pagsubaybay upang mapanatili ang seguridad.

Seguridad sa network IoT at ang mga OT na kapaligiran ay hindi lamang tungkol sa pag-update ng firmware o paghihiwalay ng mga device: depende rin ito sa kung paano mo sinasala ang trapiko sa Windows na may firewall. Windows defender Binibigyang-daan ka ng firewall na magpasya kung ano ang papasok at kung ano ang lalabas sa bawat profile ng network, at iyon ay maaaring gumawa ng pagkakaiba sa pagitan ng isang maliit na insidente at isang malubhang problema.

Bilang karagdagan sa pagprotekta sa iyong PC, makakatulong ang isang firewall na magbigay ng visibility at kontrol sa trapikong nakakaapekto sa mga pang-industriyang segment, parehong sa mga home network na may mga konektadong device at sa mga halaman na may mga sensor, PLC, o HMI. Ipinapaliwanag namin kung paano ito i-configure nang sunud-sunod at kung paano ito umaangkop sa mga OT/IoT network., kabilang ang pagse-segment, ang modelo ng Purdue, mga punto ng pagsubaybay, at maging ang mga pagpapakita ng diode ng data.

Ano ang Windows Defender Firewall at paano ito nakakatulong sa isang IoT network?

Ang Windows-built firewall ay gumaganap bilang isang filter na nagpapahintulot o tumatanggi sa mga koneksyon batay sa mga panuntunan. I-block ang hindi awtorisadong pag-access at bawasan ang panganib pagkontrol sa mga IP address, port, at mga path ng program. Sa mga network na may mga camera, sensor, o smart device, ang paglilimita sa trapiko ay susi sa pagliit ng mga attack surface.

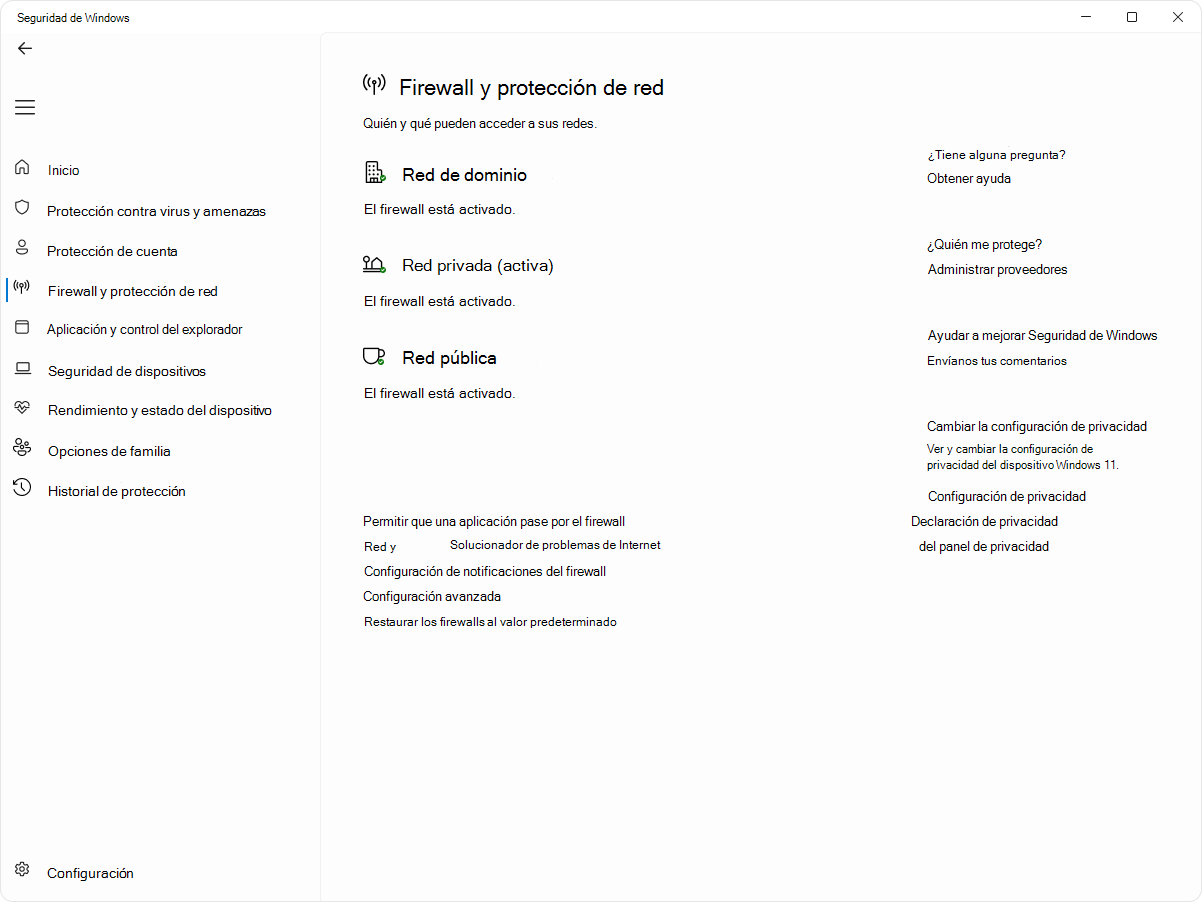

Mula sa Windows Security app, maaari mong tingnan at pamahalaan ang katayuan ng bawat uri ng network: domain, pribado, o pampubliko. Posibleng i-activate o i-deactivate ito sa pamamagitan ng profile at i-access ang mga advanced na opsyon. na nagbibigay-daan sa iyong ayusin ang gawi sa iba't ibang lokasyon.

Mga profile sa network: pribado, pampubliko, at domain

Kapag ikinonekta mo ang iyong device, maaari mong markahan ang network bilang pribado o pampubliko. Ang isang pribadong network (hal., iyong tahanan) ay nagpapalagay ng tiwala sa pagitan ng mga device at maaari nilang matuklasan ang isa't isa at Magbahagi ng folder ng network sa Windows 11. Sa kabilang banda, ang isang pampublikong network (hal., Wi-Fi sa isang coffee shop) ay hindi mapagkakatiwalaan at dapat na higit pang secure.

Ang pagpili ng tamang profile ay nagbabago sa antas ng pagkakalantad at mga awtomatikong panuntunang inilapat. Sa mga pampublikong network, makatuwirang patigasin ang mga papasok na koneksyon, habang nasa mga pribadong network maaari mong payagan ang ilang mga panloob na function kung pinagkakatiwalaan mo ang mga computer.

I-configure ang Windows Defender Firewall mula sa Windows Security

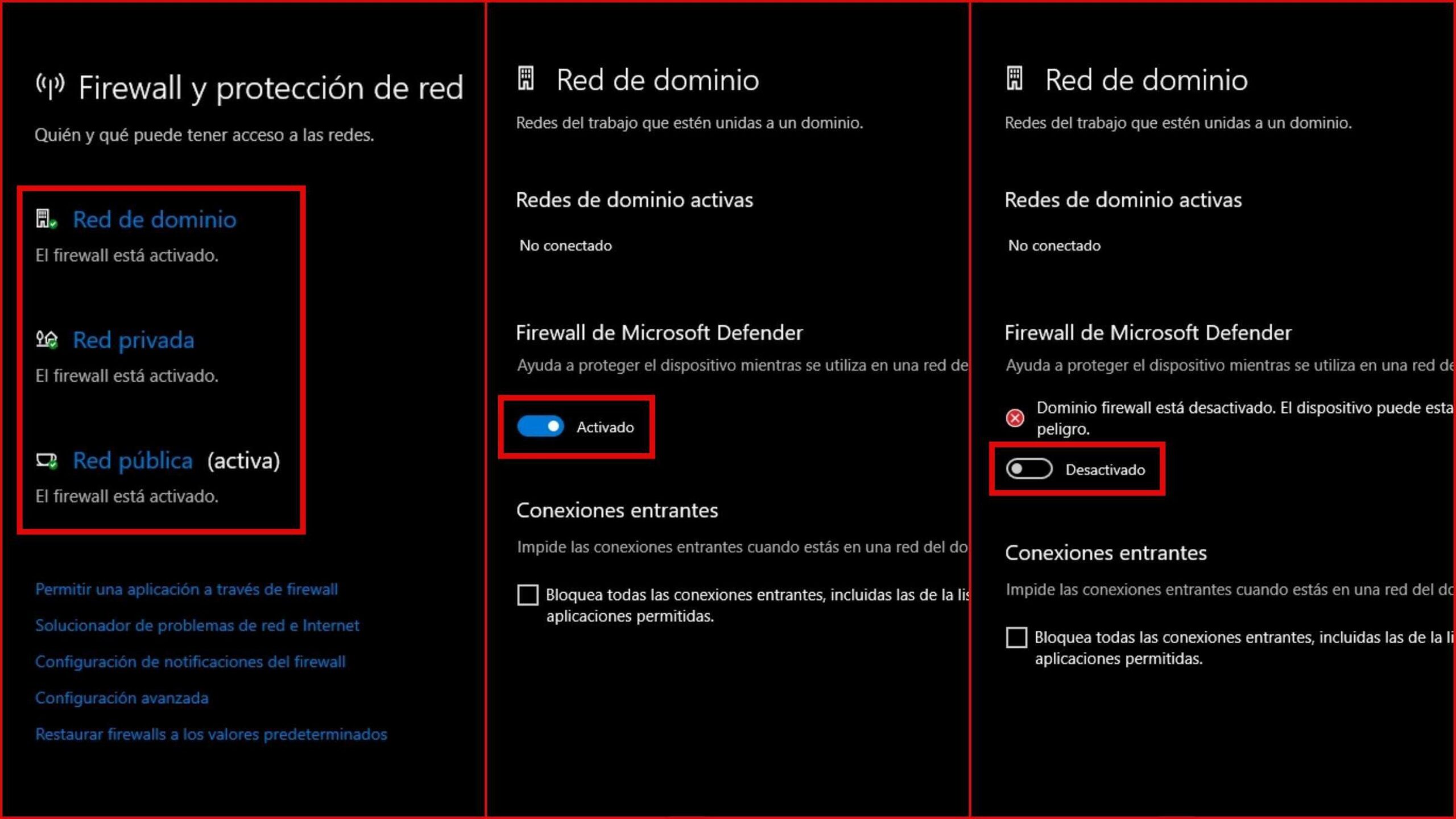

Upang madaling isaayos ang iyong firewall, pumunta sa Windows Security at buksan ang seksyon ng Firewall at proteksyon ng network. Piliin ang aktibong profile (domain, pribado, o pampubliko) at i-activate ang Microsoft Defender Firewall upang simulan nitong i-filter ang trapiko sa kontekstong iyon.

Makakahanap ka rin ng isang napaka-kapaki-pakinabang na kontrol: I-block ang lahat ng mga papasok na koneksyon, kabilang ang mga nasa listahan ng pinapayagang apps. Kapag nasuri, binabalewala ng firewall ang mga pagbubukod at hinaharangan ang lahat sa profile na iyon.. Pinapataas ang seguridad, ngunit maaaring masira ang mga app na kailangang makinig para sa mga koneksyon.

Sa parehong panel mayroong mga pag-access sa mga karagdagang pag-andar. Payagan ang isang application sa pamamagitan ng firewall Magdagdag ng mga pagbubukod (o magbukas ng mga partikular na port) kung naka-block ang isang lehitimong app. Gamitin ito nang matalino: Ang pagbubukas ng mga ito nang hindi kinakailangan ay maaaring lumikha ng mga butas sa seguridad.

Kung may mali sa iyong pangkalahatang pagkakakonekta, patakbuhin ang Network at Internet Troubleshooter. Ang wizard na ito ay maaaring awtomatikong mag-diagnose at mag-ayos karaniwang mga isyu sa network at firewall.

Maaari mo ring isaayos ang iyong mga setting ng notification sa firewall kung nakakatanggap ka ng masyadong maraming notification o nawawalang mga alerto. Ang pagsasaayos sa antas ng notification ay nakakatulong na pigilan ka sa mga nawawalang nauugnay na mga bloke. nang hindi nag-overload sa iyo ng mga mensahe.

Binubuksan ng opsyong Advanced na mga setting ang klasikong Windows Defender Firewall console. Doon ka lumikha ng mga panuntunan sa seguridad ng papasok, papalabas at koneksyon., at suriin ang mga log ng pagsubaybay. Babala: Ang hindi sinasadyang pagbabago ng mga panuntunan ay maaaring magbukas ng mga butas o masira ang mga aplikasyon.

Kung nagkamali ang lahat, mayroong emergency na button: Ibalik ang mga firewall sa mga default na setting. Ibinabalik ang koponan sa orihinal nitong estado at kung nasa isang organisasyon ka, nalalapat ang mga patakaran ng korporasyon.

I-block ang isang programa at pamahalaan ang mga whitelist

May mga sitwasyon kung saan gusto mong pigilan ang isang app na mag-online (iwasan ang telemetry, descargas, hindi sinusubaybayang online na paglalaro, o magkasalungat na mga update). Ang pinakamabisang paraan ay ang gumawa ng papalabas na panuntunan na humaharang sa executable. ng programang pinag-uusapan.

- Buksan ang Start menu at pumunta sa Control Panel. I-access ang Windows Defender Firewall at mag-click sa Advanced na Mga Setting.

- Sa kaliwang panel, piliin ang Outbound Rules. Sa kanang pane, i-click ang Bagong Panuntunan.

- Piliin ang Uri ng Panuntunan: Programa, at i-click ang Susunod. Ipinapahiwatig ang landas ng programang ito at hanapin ang .exe na harangan (o isulat ang landas nito kung alam mo ito).

- Lagyan ng check ang I-block ang koneksyon at magpatuloy. Nalalapat sa Domain, Pribado at Pampubliko (ang karaniwan) at magtalaga ng isang mapaglarawang pangalan sa panuntunan.

Ang panuntunan ay isinaaktibo kapag nakumpleto. Maaari mo itong tingnan at i-edit sa Mga Panuntunan sa Papalabas. Upang pansamantalang i-block ito, i-disable/i-enable lang ang panuntunan. na may right click kapag kailangan mo ito.

Paano kung kailangan mong payagan ang isang pinagkakatiwalaang app? Mula sa pangunahing panel, piliin ang Payagan ang isang app o feature sa pamamagitan ng Windows Firewall. I-click ang Baguhin ang mga setting at piliin ang Pribado o Pampubliko. kung naaangkop (huwag magbukas ng mga app na may sensitibong data sa mga pampublikong network).

OT/IoT Network Layers at ang Purdue Model

Sa mga pang-industriyang network at IoT, hindi lahat ng device at serbisyo ay nasa parehong antas. Ang arkitektura ay kadalasang nahahati sa mga endpoint device (PC, server, IoT) at network device (mga switch, firewall, router at AP), na nakaayos sa mga layer.

Maraming disenyo ang sumusunod sa tatlong-layer na hierarchical na modelo: Access, Distribution, at Core. Ang access layer ay nagho-host ng karamihan sa mga endpoint at karaniwang umaasa sa isang default na gateway. upang ruta sa labas ng subnet. Pinagsasama-sama ng pamamahagi ang pag-access at ipinapatupad ang mga serbisyo (pagruruta ng VLAN, QoS, mga patakaran), at ang core ay nagbibigay ng mga server farm at mabilis, mababang latency na transit.

Bukod pa rito, pinapalawak ng modelo ng sangguniang Purdue ang pagse-segment sa mga kapaligiran ng OT/ICS na may mga antas 0 hanggang 5. Kasama sa Level 0 ang mga sensor, actuator at mga elemento ng proseso (sukatin, kilos, kumilos). Ang Level 1 ay naglalaman ng mga naka-embed na controller (PLC, RTU, DCS) na namamahala sa mga field device na ito.

Ang Antas 2 ay nakatuon sa pangangasiwa: Mga HMI, alarma, pamamahala ng batch at mga checkpoint, madalas tungkol sa mga koponan at OS pamantayan (Windows o UNIX). Ang mga system na ito ay nakikipag-ugnayan sa PLC/RTU at kung minsan ay nagpapalitan ng data sa mas matataas na antas.

Pinapangkat ng Antas 3 at 3,5 ang pang-industriya at perimeter network ng site: mga aplikasyon sa pamamahala ng pagpapatakbo ng sukat ng halaman (mga ulat sa produksyon, pagsusuri, programming, pang-industriya na AD, mga file server o pandulo). Mula dito, ang data ay karaniwang isinama sa IT.

Ang mga antas 4 at 5 ay tumutugma sa corporate IT: sentralisadong serbisyo na pinamamahalaan ng organisasyon kung saan naninirahan ang mga sistema ng negosyo.

Paglalagay ng mga sensor at kawili-wiling mga punto ng trapiko

Para sa passive monitoring ng mga OT network na may Defender para sa IoT, ang mga sensor ay tumatanggap ng naka-mirror na trapiko (SPAN sa mga switch o TAP). Ang sensor management port ay kumokonekta sa pamamahala o corporate network upang magpadala ng data sa Azure portal, maliban kung pinipigilan ito ng perimeter.

Saan kukuha ng kapaki-pakinabang na trapiko? Tukuyin ang mga interface na kumokonekta sa default na gateway sa distribution o core switch. Ang mga ito ay "kawili-wili" na mga punto dahil nakikita nila ang trapiko na umaalis sa IP segment, na nagbibigay-daan sa pagmamasid sa mga komunikasyon patungo sa iba pang mga segment.

Hindi lahat ng trapiko ay unicast: isaalang-alang ang broadcast at multicast. Karaniwang naaabot ng broadcast at multicast ang lahat ng entity sa subnet., kasama ang gateway, kaya kadalasang sakop ang mga ito. Sa IGMP snooping, ang multicast forwarding ay na-optimize, ngunit hindi ginagarantiyahan, sa isang partikular na host.

Ang trapiko ng Unicast ay maaaring direktang pumunta mula sa pinagmulan patungo sa patutunguhan nang hindi hinahawakan ang lahat ng mga host. Upang makita ito, ipinapayong maglagay ng mga sensor sa mga switch ng access., para makuha mo ang mga pag-uusap na hindi dumaan sa default na gateway.

Kapag nagpapadala ng trapiko sa mga sensor, ang ilang device ay nagpapakita lamang ng isang direksyon. Subukang subaybayan ang parehong direksyon upang mapabuti ang konteksto ng pag-uusap at katumpakan ng pagtuklas.

Sa mga kritikal na subnet, maaaring may mga daloy na hindi umabot sa karaniwang kawili-wiling punto. Pag-isipang magdagdag ng RSPAN, mga TAP, o mga partikular na solusyon upang masakop ang hindi tipikal na trapiko o visibility gaps.

Kung nagtatrabaho ka sa mga one-way na gateway (Waterfall, Owl, Hirschmann) na may mga data diode, mayroon kang dalawang senaryo. Inirerekomenda: Ilagay ang mga OT sensor sa labas ng perimeter para makatanggap ng one-way na SPAN mula sa network patungo sa monitoring port ng sensor (perpekto para sa malalaking deployment). Bilang kahalili, ilagay ang mga ito sa loob ng perimeter at magpadala ng mga alerto sa syslog ng UDP palabas sa pamamagitan ng diode.

Sa huling kaso, ang mga sensor ay nakahiwalay sa labas at nangangailangan ng lokal na pamamahala: walang koneksyon sa ulap o pamamahala mula sa Azure at ang mga update sa katalinuhan ay dapat ilapat nang manu-mano. Kung kailangan mo ng mga sensor na nakakonekta sa ulap, ilagay ang mga ito sa labas ng perimeter.

Daloy ng trapiko: sa loob at labas ng segment

Ang pag-uugali sa pagruruta ay depende sa kung ang patutunguhan ay nasa loob o labas ng saklaw ng subnet mask ng pinagmulan. Inihahambing ng mga device ang patutunguhang IP sa kanilang subnet at magpasya na direktang magpadala o sa gateway. Ang prosesong ito ay maaaring mag-trigger ng ARP upang malutas ang mga address MAC.

Kapag ang destinasyon ay nasa labas ng segment, ipapadala ng device ang daloy sa default na gateway nito bilang unang pag-hop. Tinitiyak ng paglalagay ng sensor sa interface na iyon na makikita mo ang lahat ng lumalabas sa segment., isang bagay na mahalaga upang matukoy ang mga maanomalyang komunikasyon sa ibang mga lugar.

Halimbawa: Ang isang PC na may IP 10.52.2.201/24 ay nagpapasimula ng koneksyon sa 10.17.0.88. Kinakalkula ng system na ang 10.17.0.88 ay wala sa 10.52.2.0/24, kaya dinidirekta nito ang trapiko sa gateway nito. Ang puntong iyon ay perpekto para sa pagsubaybay sa daloy.

Kung ang destinasyon ay nasa saklaw (hal., 10.52.2.17 hanggang 10.52.2.131 na may /24), ang trapiko ay hindi tumatawid sa gateway, Naresolba ito gamit ang ARP upang mahanap ang patutunguhang MAC address. at inihahatid sa lokal. Kung walang on-access na pagkuha, ang mga intra-segment na daloy na ito ay maaaring hindi matukoy.

Mga dahilan para harangan ang mga program gamit ang firewall

Sinusubaybayan at kinokontrol ng firewall ang mga papasok at papalabas na koneksyon ayon sa mga panuntunan. Ito ay tulad ng isang digital na kontrol sa hangganan: Magpasya kung sino ang papasok at kung sino ang aalis batay sa panganib. Pinipigilan ng pagharang ng mga programa ang hindi awtorisadong pag-access, malware at hindi ginustong pag-uugali.

Bukod pa rito, mapipigilan mo ang mga awtomatikong pag-update na sumisira sa compatibility, nililimitahan ang mga platform ng paglalaro para sa mga menor de edad, o pumutol sa advertising at mga koneksyon sa mga hindi secure na pampublikong Wi-Fi network. Ang mga granular na panuntunan ay nag-aalok ng mahusay na kontrol na minsan kailangan mo sa pang-araw-araw na buhay.

Iba pang mga paraan upang limitahan ang mga koneksyon sa Windows, macOS, at Linux

Sa Windows, kung ayaw mong makagulo sa mga panuntunan, maaari mong i-pull up ang Airplane Mode mula sa Action Center upang pansamantalang i-off ang internet. I-off ito para bumalik sa normal kapag tapos ka na. Mayroon ding mga libreng third-party na firewall kung mas gusto mo ang iba pang mga interface o mga karagdagang feature.

Sa macOS, pumunta sa System Preferences, hanapin ang seksyong Network/Security & Privacy, at pagkatapos ay piliin ang Firewall. I-activate ito at, sa Mga Opsyon, magdagdag ng mga app at suriin upang payagan o harangan ang mga papasok na koneksyon. Tandaan na ang pag-block ay maaaring makaapekto sa mga dependency sa pagitan ng mga app.

En Linux (Ubuntu), pinapasimple ng UFW ang pamamahala: i-install gamit ang sudo apt-get install ufw, Suriin ang status gamit ang sudo ufw status at tukuyin ang mga pangunahing panuntunan bago i-enable. Pinapayagan nito SSH gamit ang sudo ufw allow ssh, paganahin ang HTTP/HTTPS na may sudo ufw allow http/https at paganahin gamit ang sudo ufw enable. Suriin gamit ang katayuan ng sudo ufw.

Pagpapanatili, mga abiso, pansamantalang pag-deactivate at pagpapanumbalik

Ang pagsasaayos sa antas ng notification ay nakakatulong sa iyong manatiling may kaalaman tungkol sa mga nauugnay na pag-crash nang walang labis na ingay. Ang seksyong Mga Setting ng Notification sa Windows Security Dito mo i-calibrate ang verbosity ng mga babala sa firewall.

Kung paminsan-minsan ay kailangan mong i-off ang firewall, gawin ito sa isang profile-by-profile na batayan at magkaroon ng kamalayan sa iyong ginagawa. Hindi inirerekomenda ang hindi pagpapagana ng firewall dahil inilalantad ka nito. Mas mainam na gumawa ng kinokontrol na pagbubukod o huwag paganahin ang isang partikular na panuntunan sa loob ng limitadong panahon.

Para i-off ito mula sa Control Panel: System and Security > Windows Defender Firewall > I-on o i-off ito. Maaari mong i-deactivate sa pamamagitan ng profile, ngunit ang system mismo ay nagbabala sa iyo na hindi ito inirerekomenda.. Mangyaring i-on itong muli sa lalong madaling panahon.

Kung nagulo ang iyong mga setting, bumalik sa Restore Defaults sa parehong panel ng firewall at sundin ang mga prompt. Ang pagpapanumbalik sa orihinal na estado ay nag-aayos ng mga hindi pagkakapare-pareho at muling ilapat ang mga patakaran ng iyong organisasyon kung mayroon man.

Nasasaklaw mo na ang mga pangunahing kaalaman: mga napiling network profile, pinong mga panuntunan sa pagpasok/paglabas, mga makatwirang pagbubukod, visibility sa mga OT/IoT network sa pamamagitan ng mga sensor sa mga pangunahing lokasyon, at mga pamamaraan para sa pag-block ng mga app o pag-reset ng mga setting. Binabawasan ng komprehensibong diskarte na ito ang mga panganib sa iyong PC at mga pang-industriyang segment at nagbibigay-daan sa iyong tumugon nang tumpak kapag hinawakan.

Masigasig na manunulat tungkol sa mundo ng mga byte at teknolohiya sa pangkalahatan. Gustung-gusto kong ibahagi ang aking kaalaman sa pamamagitan ng pagsusulat, at iyon ang gagawin ko sa blog na ito, ipakita sa iyo ang lahat ng mga pinaka-kagiliw-giliw na bagay tungkol sa mga gadget, software, hardware, teknolohikal na uso, at higit pa. Ang layunin ko ay tulungan kang mag-navigate sa digital na mundo sa simple at nakakaaliw na paraan.