- Ang isang mahusay na nakahiwalay na VM ay nagbabawas ng panganib, ngunit hindi ito nagkakamali: kinokontrol nito ang networking, mga snapshot, at mga tulay sa host.

- Pumili ng hypervisor at mga tool batay sa iyong layunin: VirtualBox/VMware/Hyper-V/KVM, Cuckoo, REMnux, Volatility, at FakeNet‑NG.

- I-configure nang mabuti ang iyong network (NAT/Host-only) at huwag paganahin ang mga pagsasama ng host-guest para maiwasan ang mga leaks.

- Kung mayroong anti-VM evasion o kailangan mo ng maximum fidelity, gamitin hardware pisikal na may pagpapanumbalik ng imahe.

Upang subukan malware Sa loob ng isang virtual machine ay parang isang napakatalino na ideya: isang nakahiwalay na kapaligiran, na may back button at walang mga kahihinatnan... o ginagawa ba ito? Ang maikling sagot ay oo, maaari itong maging ligtas, ngunit kung naiintindihan mo lamang ang mga limitasyon ng paghihiwalay at i-set up nang matalino ang iyong lab.Kung gagawin mo ito nang basta-basta, may panganib ng pagtagas sa iyong host o sa corporate network.

Ang artikulong ito ay nagsasama-sama at nag-aayos, sa malinaw na mga termino, kung ano ang sinasabi ng iba't ibang reference na mapagkukunan tungkol sa virtualization, seguridad, at sample na pagsusuri. Makakakita ka ng mga pamantayan upang magpasya kung paano i-mount ito, Trick Mga tip sa networking upang maiwasang magkamali, inirerekomendang mga tool at, napakahalaga, kapag hindi sapat ang isang VMAng ideya ay magtatapos ka sa isang makatotohanan at maingat na plano, na walang mga alamat.

Ano nga ba ang isang virtual machine at bakit ito nakakatulong sa malware?

Ang virtual machine (VM) ay mahalagang isang "computer sa loob ng iyong computer," na pinapatakbo ng isang hypervisor na nagbabahagi ng CPU, memorya, espasyo sa disk, at network ng host computer. Mula sa loob, ang VM ay kumikilos tulad ng isang kumpletong PC na may sarili nitong operating system, mga application, at virtual na hardware.Ang lohikal na paghihiwalay na ito ay nagbibigay ng unang antas ng containment para sa pagsubok para sa kahina-hinalang software.

Mayroong dalawang mga diskarte sa virtualization na dapat makilala: virtual machine magproseso ng mga virtual machine (tulad ng JVM) na nagbibigay ng kapaligiran para sa pagpapatakbo ng mga partikular na application, at mga virtual machine ng system, na tumutulad sa isang buong operating system. Para sa pagsubok ng malware, interesado kami sa mga system VM, na may sariling guest OS, disk, at network stack..

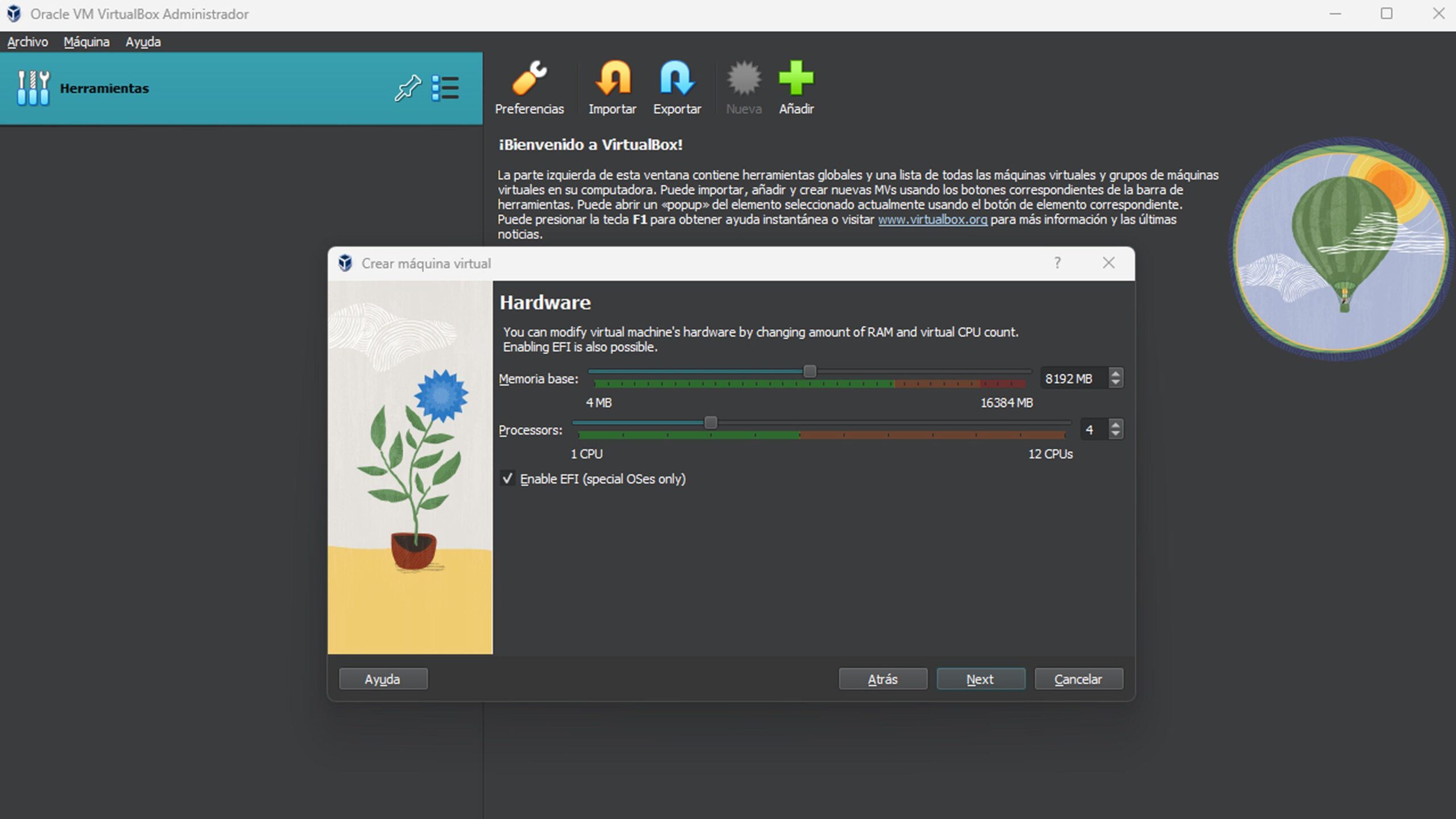

Ang isang hypervisor (VMM) ay namamagitan sa pagitan ng pisikal na host at ng mga VM. VirtualBox, VMware Ang Workstation/Fusion, Hyper‑V o KVM ay mga sikat na halimbawa na nagbibigay-daan sa iyong magpatakbo ng maraming VM nang sabay-sabay at pamahalaan ang mga mapagkukunan kapag hinihiling.. Sa praktikal na antas, sisimulan mo ang VM sa isang window at gumagana na parang isa itong computer.

Bakit ito kapaki-pakinabang kapag sinusuri ang malware? Dahil ang pinsala, sa isip, ay nananatiling "naka-lock" sa loob ng bisita. Kung ang isang sample ay nag-encrypt ng mga file, minamanipula ang registry, o sumusubok na magpatuloy, ang mga pagbabago ay makakaapekto sa kapaligiran na iyon, hindi sa host.Dagdag pa, sa mga snapshot, maaari mong i-rewind ang isang nabigong eksperimento sa loob ng ilang segundo.

Ligtas ba talaga? Mga limitasyon ng paghihiwalay at pinakamahusay na kagawian

Malaki ang naitutulong ng virtualization, ngunit hindi ito isang hindi malalampasan na kapsula. May mga sample na nakakakita na sila ay nasa VM, na nagbabago ng gawi o sinusubukang tumakas sa pamamagitan ng pagsasamantala sa mga kahinaan sa hypervisor o mga pagsasama sa pagitan ng host at bisita.Ito ay hindi normal, ngunit ang posibilidad ay nandiyan, at kailangan nating kumilos na parang maaaring mangyari.

Upang mabawasan ang mga panganib, inirerekomenda ang mahigpit na paghahanda sa laboratoryo. Una, gumawa ng VM, i-install ang system at mga utility, at kumuha ng "malinis" na snapshot para sanggunian.Sa ganitong paraan, mayroon kang agarang return point sa tuwing may mahawakan o "marumi."

Mag-ingat sa mga amenities na nag-uugnay sa bisita sa host. Huwag paganahin ang mga nakabahaging folder, clipboard two-way, i-drag at i-drop, at awtomatikong kumonekta USBAng lahat ng "bridging" na ito ay isang vector para sa pagtagas ng data o hindi sinasadyang pagpapatupad sa host.

Tungkol sa Internet, nalalapat ang prinsipyo ng hindi bababa sa pribilehiyo. Kung hindi mo kailangan ng access sa network, harangan ito; kung kailangan mo ito upang obserbahan ang trapiko, gawin ito nang may malinaw na mga panuntunan at kontrol.Ang pagharang sa mga koneksyon sa isang napaka-"tahimik" na kapaligiran ay nakakatipid sa iyo ng ingay at nakakabawas ng pagkakalantad.

Panatilihing napapanahon ang iyong virtualization software. Ang mga hypervisor patch ay nag-aayos ng mga kapintasan na maaaring magamit ng malisyosong code upang masira ang paghihiwalay.At tandaan: huwag magpatakbo ng mga totoong sample sa iyong pangunahing computer o sa mga account na may mga hindi kinakailangang pahintulot.

Mga network mode sa VM: paano hindi mag-over-open

Ang configuration ng network ay gumagawa ng pagkakaiba sa pagitan ng isang discreet lab at isang bukas na pinto sa iyong LAN. Ang mga karaniwang mode ay NAT, Bridged, at Host-only, at bawat isa ay may visibility at exposure implications..

- Bridged Mode: "Lumalabas" ang VM sa iyong network na para bang isa itong computer, na may sariling IP/MAC. Binibigyang-daan kang makatanggap ng mga papasok na koneksyon at direktang makipag-usap sa ibang mga host sa LANIto ay maginhawa para sa muling paggawa ng mga sitwasyon sa totoong buhay, ngunit ito rin ang pinakamapanganib kung nagtatrabaho ka sa malware na may kakayahang kumalat mismo.

- NAT Mode: Ginagamit ng VM ang host IP upang ma-access ang Internet sa pamamagitan ng pagsasalin ng address. Hindi ito tumatanggap ng mga papasok na koneksyon bilang default (maliban sa mga pag-redirect), na binabawasan ang pag-atake mula sa labas.. Ito ay karaniwang ang balanseng opsyon para sa pagkuha ng papalabas na trapiko na may mas kaunting exposure.

- Host-only mode: Gumagawa ng pribadong network sa pagitan ng host at bisita na walang external na access. Ito ang pinakahiwalay na opsyon; kapaki-pakinabang para sa mga pagsusuri na hindi nangangailangan ng Internet o kapag ginagaya ang mga lokal na serbisyo gamit ang mga tool tulad ng FakeNet-NG.

Anuman ang mode, nalalapat ang mga karagdagang panuntunan: I-filter ang DNS, limitahan ang mga port, kontrolin ang mga resolusyon at i-log ang lahat ng trapiko na kinaiinteresan mo gamit ang isang sniffer.At kung ikinonekta mo ang maraming VM, gawin ito sa isang virtual na segment na nakahiwalay sa totoong LAN.

Mga snapshot, pagbawi, at mga appliances

Ang mga snapshot ang iyong lifeline. Nakuha nila ang estado ng VM sa isang sandali; kung may nangyaring mali, ibabalik mo ito at iyon na.Gamitin ang mga ito sa simula ng pagsusuri at bago ang bawat makabuluhang pagbabago. Iniiwasan nila ang muling pag-install at ginagawang mas maliksi ang paulit-ulit na pagsubok.

Ang isa pang praktikal na bentahe ay ang pag-package ng iyong VM bilang isang "appliance" (OVA/OVF). Kapag na-configure na gamit ang mga tool at setting, maaari mong i-clone ang package na iyon at muling gamitin ito sa isa pang computer o ibahagi ito sa mga kasamahan.Ito ay isang mabilis na paraan upang gawing pamantayan ang mga laboratoryo.

Kung ang kaso ay nangangailangan ng pinakamataas na kalinisan, isaalang-alang ang mga ephemeral na kapaligiran: Lumikha, sumubok, mangolekta ng mga artifact, at sirain; sa ganitong paraan mababawasan mo ang pagtitiyaga ng basura.Ito ay lalong kapaki-pakinabang kapag nakikitungo sa mga pamilya na may mga agresibong mekanismo ng kaligtasan.

Mga tool at platform: hypervisor at analytics suite

Upang magpatakbo ng mga VM mayroon kang ilang mga pagpipilian. Ang VirtualBox ay libre at cross-platform; Ang VMware Workstation/Fusion ay napaka-stable at makapangyarihan; Naka-built in ang Hyper‑V Windows; kaya mo rin gumamit ng Windows Sandbox para sa mabilis na pagsubok; at nag-aalok ang KVM ng halos katutubong pagganap sa LinuxPumili batay sa iyong system, badyet, at pangangailangan para sa mga advanced na feature (graphics, kumplikadong network, atbp.).

Mga detalyeng dapat tandaan: sa VMware ecosystem, Ang Workstation Pro (Windows/Linux) at Fusion Pro (macOS) ay ang mga kasalukuyang edisyon; ang mga linya ng Player/Fusion Player ay hindi na ipinagpatuloy sa paglipat sa Pro.Kung pipiliin mo ang Linux, kumikinang ang KVM para sa pagsasama nito sa kernel at sa seguridad nito, bagama't nangangailangan ito ng katatasan sa command line. comandos, libvirt, QEMU at mga tulay ng network.

Para sa pag-automate ng pagsusuri at pag-orkestra sa mga VM, ang Cuckoo Sandbox ay isang klasiko. Pinapayagan ka nitong maglunsad ng mga sample, instrumento ang system (Agent/Monitor), kumuha ng mga bakas at lagda at mag-alok ng mga resulta sa pamamagitan ng API o web interface.. Tamang-tama para sa paulit-ulit na dynamic na pagsusuri.

Kung mas gusto mo ang isang distro na nakatuon na sa RE/malware, ang REMnux ay maghahatid sa iyo ng isang na-curate na hanay ng mga utility. Mula sa memory forensics tulad ng Volatility hanggang sa reverse engineering tools tulad ng Radare2 o mga simulate na network na may FakeNet-NG, nagse-set up ito ng malakas na base sa Linux para sa iyo.

Cloud sandbox? Pinapadali ng mga interactive na serbisyo tulad ng ANY.RUN boot snapshot ng isang "lab" na VM upang obserbahan ang real-time na gawi. Maaari mong ilipat ang mouse, i-type, i-restart, buksan ang mga file at makita kung paano tumutugon ang sample, lahat mula sa browser.. Kapaki-pakinabang para sa isang mabilis na unang pagtingin nang hindi naghahanda ng lokal na imprastraktura.

Setup ng Kapaligiran: Ano ang Hahawakan at Ano ang Hindi Hahawakan

Bilang karagdagan sa mga setting ng network at snapshot, may mga fine-tuning na opsyon na nagpapahusay sa signal sa iyong mga pag-capture at nagpapababa ng ingay. Sa panauhin na nilayon para sa dynamic na pagsusuri, maaaring makatuwiran na huwag paganahin ang firewall at mga awtomatikong pag-update. upang ang trapikong nakikita mo ay "ang mga kawili-wiling bagay lamang." Gawin ito nang eksklusibo sa loob ng lab VM at hindi kailanman sa iyong pisikal na makina.

Hindi pinapagana ang mga hindi kinakailangang pagsasama ng hypervisor sa bisita. Malinis na bisita, walang mga tool sa pagpapahusay na magbibigay ng virtualization kung nag-aaral ka ng pag-iwas, at walang mga exchange channel sa host. Tandaan na maraming malware ang sumusuri sa mga artifact ng VM at binabago ang kanilang gawi.

Sa antas ng pagpapatakbo, panatilihin ang isang talaan. Idokumento kung ano ang iyong pinapatakbo, kapag kinuha mo ang snapshot, kung anong mga hash at ruta ang iyong hinahawakan, kung anong trapiko ang lalabas. Ang disiplina na ito ay nagpapabilis sa pag-uulit ng mga kondisyon at paghahambing ng mga resulta.

Siyempre, panatilihing napapanahon ang hypervisor at mga base VM. Pinaliit ng mga patch ang mga escape vector at tinitiyak na ang mga API at driver ang mga virtual ay kumikilos tulad ng iyong inaasahanHindi mo nais na ang isang kahinaan sa iyong sariling kapaligiran ay sumira sa isang pagsusuri o, mas masahol pa, ang iyong seguridad.

Mga karaniwang kaso ng paggamit at mga tunay na benepisyo

Ang kagandahan ng mga VM ay na sa isang pisikal na makina, pinaparami mo ang iyong mga pagpipilian: Maaari kang magpatakbo ng software mula sa ibang system, gumawa ng pagsubok sa iba't ibang OS, at ihiwalay ang mga peligrosong operasyon.. Lahat nang hindi bumibili ng higit pang hardware.

Para sa mga developer at analyst, ang paghihiwalay ay ginto. Nagbubukas ka ng mga kahina-hinalang attachment, nagpapatakbo ng mga kahina-hinalang installer, nagmamasid sa pagpupursige o C2 na komunikasyon nang hindi hinahawakan ang iyong host.Kung may mali, babalik ka sa snapshot at iba pa.

Mayroon ding maliit na pagtaas sa privacy kung ise-segment mo ang mga gawain sa mga VM. Tinutukoy ng ilang mga diskarte sa fingerprinting ang iyong kapaligiran; ang paggamit ng hiwalay na VM para sa ilang partikular na aktibidad ay binabawasan ang mga ugnayan.. Tandaan: hindi ito magical anonymity, ito ay operational hygiene.

Ang pamamahala ng mapagkukunan ay nababaluktot: Ang CPU, RAM at disk ay inilalaan ayon sa pag-load. Maaari kang mag-mount ng "magaan" na VM para sa mabilis na pagsubok o maskulado para sa mga simulation o mas mabibigat na build environment.Hinahayaan ka ng hypervisor na mag-adjust kaagad.

Mga disadvantages at karaniwang hindi pagkakaunawaan

Mahalaga: Ang VM ay hindi isang invincible shield. Mayroong parusa sa pagganap, maaaring mangyari ang mga kawalan ng katatagan kapag nagpapatakbo ng maraming VM, at may mga bihirang ngunit tunay na mga vector ng pagtakas.Dapat kang magplano nang nasa isip ang katotohanang iyon.

Hindi rin nito pinapalitan ang iba pang mga layer ng seguridad. Malalim ang mabisang pagtatanggol: network segmentation, antivirus/EDR, mga patakaran sa pinakakaunting pribilehiyo, na-verify na backup at imbentaryo. Ang VM ay isang piraso, hindi ang buong plano.

Ang isa pang karaniwang alamat ay "palaging bukas ang Internet upang makita ang trapiko." Ito ay hindi palaging kinakailangan; maraming dynamics ang maaaring maobserbahan sa pamamagitan ng pagtulad sa mga tugon ng DNS/HTTP gamit ang mga tool tulad ng FakeNet-NG.Mas kaunting pagkakalantad, higit na kontrol.

At sa wakas, huwag malito ang mga lalagyan sa mga VM. Ang mga container ay nagbabahagi ng kernel sa host at ihiwalay ang mga proseso; mas magaan ang mga ito, ngunit hindi nag-aalok ng parehong paghihiwalay ng system bilang isang VM.Para sa malware, maliban sa mga napakakontroladong kaso, mas mahusay ang isang buong VM.

Aling hypervisor ang pipiliin?

- VirtualBox: libre, mature at cross-platform. Nagbibigay-daan ito sa maraming snapshot, shared folder, at seamless mode, bagama't napansin ng ilang user ang mabagal na pagsisimula at medyo luma na interface.. Magandang entrance door.

- VMware Workstation Pro (Windows/Linux) at Fusion Pro (macOS): Solid na performance, advanced virtual networking, magandang suporta sa 3D graphics, at malawak na ecosystem. Nangangailangan ng lisensya para sa komersyal na paggamit; ang sangay ng Player ay hindi na ipinagpatuloy sa paglipat sa Pro.

- Hyper‑V: isinama sa Windows. Simple para sa mga senaryo ng host ng Windows na may pinahusay na session at mga kakayahan sa checkpointTamang-tama kung nagtatrabaho ka na sa mga kapaligiran ng Microsoft.

- KVM sa Linux: Pagsasama ng Kernel at Pagpapabilis ng Hardware. Ito ay gumaganap sa halos katutubong bilis at benepisyo mula sa modelo ng seguridad ng Linux; sinusuportahan nito ang mga naka-encrypt na snapshot at pass-through. TPMAng curve ng pag-aaral ay mas matarik kung hindi ka pamilyar sa networking at libvirt.

Mga tool sa suporta para sa pagsusuri

Kung gusto mong i-automate at isentro, ang Cuckoo Sandbox ay kinakailangan. I-orchestrate ang mga VM, mag-inject ng ahente para subaybayan ang mga kaganapan, bumuo ng mga ulat na may mga lagda, at payagan ang pagsasama sa pamamagitan ng API.. Ito ay perpekto para sa triage pipelines.

Sa bahagi ng memorya at RE forensics, ang Volatility at Radare2 ay basic. Sa Volatility, kinukuha mo ang mga proseso, module, at artifact mula sa isang dump; sa Radare2 sinisiyasat mo ang mga binary na may mahusay na kontrol.Ang FakeNet-NG, sa kabilang banda, ay ginagaya ang mga serbisyo ng network upang makita kung paano "sumuso" ang sample nang hindi nag-online.

Ang REMnux ay nag-package ng marami sa mga utility na ito sa isang handa-gamitin na pamamahagi. Simpleng pag-install at isang na-curate na set para makarating sa punto, perpekto bilang karagdagang VM sa iyong lab.

Kung pipiliin mo ang cloud para sa bilis, ibibigay ng ANY.RUN ang interactive na layer. Pinapayagan ka nitong mamagitan sa VM sa real time (mouse, keyboard, reboots) at makita ang pag-uugali sa mabilisang.Napaka-kapaki-pakinabang para sa pagkuha ng mga mabilis na signal nang hindi naghahanda ng lokal na imprastraktura.

Kailan hindi sapat ang isang VM? Mga alternatibo at reinforcements

May malware na nakakakita ng virtualization at natutulog o naninira sa sarili. Sa mga kasong ito, kinakailangang maglapat ng mga diskarte sa pag-iwas sa artifact ng VM o, sa isang punto, gumamit ng pisikal na hardware.. Magkaroon ng plano B.

Kung gagawa ka ng test bench gamit ang totoong kagamitan, magsama ng imaging system para ibalik ang malinis na estado (hal., FOG-style na mga solusyon at gabay para sa I-clone ang mga hard drive na may maraming partisyon). Sa ganitong paraan maiiwasan mo ang muling pag-install mula sa simula pagkatapos ng bawat pagsusuri at bawasan ang downtime.. Panatilihing nakahiwalay ang hardware na iyon sa iyong production network.

Pinagsasama ang mga kontrol: malakas na pagse-segment ng network, pag-whitelist ng DNS, pagkuha ng trapiko, sentralisadong pag-log, at, kung naaangkop, isang EDR upang tingnan ang telemetry mula sa labas. Ang VM ay nagbibigay ng teatro ng mga operasyon; ang natitirang mga layer ay nagbibigay ng mga emergency exit..

Mga uri ng virtualization na lampas sa karaniwang VM

Ang virtualization ay hindi limitado sa guest OS. Mayroong hardware/server virtualization, software/application virtualization, imbakan, desktop at networkSa isang lab, ang paghahalo ng ilan ay nagbibigay sa iyo ng flexibility at resilience.

Sa desktop virtualization, halimbawa, pinapanatili mo ang mga environment na naa-access nang malayuan mula sa anumang device. Binibigyang-daan ka ng virtualization ng network na i-subdivide at ayusin ang bandwidth, na lumilikha ng mga custom na subnet at patakaran.. Gamitin ito upang higit pang ihiwalay ang iyong mga VM sa pagsusuri.

Ang virtual storage, sa bahagi nito, ay nagpapadali sa pagdoble at binabawasan ang downtime sa kaganapan ng isang insidente. Kung nakompromiso ng isang pag-atake ang isang VM, ire-restore mo ang layer ng storage nang hindi naaapektuhan ang natitirang bahagi ng kapaligiran.Mas kaunting alitan, mas mabilis na pagbawi.

Pagkapribado ng pagpapatakbo at kakayahang masubaybayan

Isang hindi gaanong tinalakay na punto: ang bakas ng paa. Mga device sa profile ng mga serbisyo sa web ayon sa kanilang pagsasaayos; ang paghihiwalay ng mga aktibidad sa mga VM na may mga partikular na profile sa network ay nagpapababa ng mga ugnayan.Hindi ito isang layer ng anonymity sa pinakamahigpit na kahulugan, ngunit nagdaragdag ito ng kalinisan.

Siyempre, kung paghaluin mo ang lahat sa parehong VM (trabaho, paglilibang, mga pagsubok), pinawalang-bisa mo ang benepisyo. Tukuyin ang paggamit sa bawat VM, paghigpitan ang mga pagkakakilanlan, at ipatupad ang pare-parehong cookie, tracker, at mga patakaran sa trapiko.May katuturan ang compartmentalization kung igagalang mo ito.

Tandaan din na ang mga corporate network ay may mga regulasyon sa privacy at mga banner ng pahintulot sa mga platform ng third-party. Igalang ang mga patakaran at limitahan ang saklaw ng iyong mga pagsubok sa mga awtorisadong kapaligiranAng teknikal na seguridad ay sumasabay sa legal at organisasyonal na seguridad.

Oo, ang isang mahusay na na-configure na VM ay nagbibigay ng isang makatwirang ligtas na kapaligiran para sa pananaliksik sa malware, ngunit hindi ito ginagawang isang larong walang panganib. Sa mga snapshot, isang nakahiwalay na network, walang mga tulay sa host, at mga tamang tool, magkakaroon ka ng visibility nang may kontrol; kung itataas ng kalaban ang bar, kailangan mo ring itaas ito.Ang iyong pinakamahusay na mapagpipilian ay isang depensa-sa-depth na kaisipan at pare-parehong disiplina sa pagpapatakbo.

Masigasig na manunulat tungkol sa mundo ng mga byte at teknolohiya sa pangkalahatan. Gustung-gusto kong ibahagi ang aking kaalaman sa pamamagitan ng pagsusulat, at iyon ang gagawin ko sa blog na ito, ipakita sa iyo ang lahat ng mga pinaka-kagiliw-giliw na bagay tungkol sa mga gadget, software, hardware, teknolohikal na uso, at higit pa. Ang layunin ko ay tulungan kang mag-navigate sa digital na mundo sa simple at nakakaaliw na paraan.